A Assinatura Digital Assinaturas Digitais n A autenticidade

![Assinatura com Chave Pública 3. A envia a mensagem assinada [M]k = <M, S> Assinatura com Chave Pública 3. A envia a mensagem assinada [M]k = <M, S>](https://slidetodoc.com/presentation_image/2264447145b346bc0a4aaed36e7c802b/image-73.jpg)

- Slides: 100

A Assinatura Digital

Assinaturas Digitais n A autenticidade de muitos documentos legais, é determinada pela presença de uma assinatura autorizada. n Isto não vale para as fotocópias. 2

Assinaturas Digitais n Para que os sistemas de mensagens computacionais possam substituir o transporte físico de documentos em papel e tinta, deve-se encontrar um método que permita assinar os documentos de um modo que não possa ser forjado. 3

Assinaturas Digitais n Problema: Criar um método substituto para as assinaturas escritas à mão. 4

Assinaturas Digitais n Necessita-se de um sistema que através do qual uma parte possa enviar uma mensagem “assinada” para outra parte de forma que: 5

Assinaturas Digitais 1. O receptor possa verificar a identidade alegada pelo transmissor. 2. Posteriormente, o transmissor não possa repudiar o conteúdo da mensagem. 3. O receptor não tenha a possibilidade de forjar ele mesmo a mensagem. 6

Assinaturas Digitais n O primeiro requisito: Diz respeito a sistemas financeiros. Quando o computador de um cliente pede ao computador de um banco que compre uma tonelada de ouro, o computador do banco precisa se certificar de que o computador que está emitindo o pedido, realmente pertence à empresa cuja conta deve ser debitada. 7

Assinaturas Digitais n O segundo requisito: É necessário para proteger o banco contra fraudes. Suponha que o banco compre a tonelada de ouro e que logo depois o preço do ouro caia abruptamente. 8

Assinaturas Digitais Um cliente desonesto poderia processar o banco, alegando nunca ter feito qualquer pedido para a compra de ouro. Quando o banco mostra a mensagem no tribunal, o cliente nega tê-la enviado. 9

Assinaturas Digitais A propriedade segundo a qual nenhuma parte de um contrato pode negar mais tarde de tê-la assinado é chamada não-repúdio. Assinaturas digitais garantem o nãorepúdio. 10

Assinaturas Digitais n O terceiro requisito: É necessário para proteger o cliente caso preço do ouro dispare e o banco tente forjar uma mensagem assinada na qual o cliente pedia uma barra de ouro e não uma tonelada. Nesse cenário de fraude, o banco guarda para si próprio o restante do ouro. 11

Assinaturas Digitais n Autenticação permite que alguém no mundo eletrônico confirme identidade e dados. n Não-repúdio impede que pessoas retifiquem sua palavra eletrônica. n Uma maneira de implementar esses recursos é utilizar assinatura digital. 12

Assinaturas de Chave Simétrica n Ver seção 8. 4. 1 de Tanenbaum, pag. 804 13

Assinaturas de Chave Pública n A criptografia de chave pública ajuda a resolver o problema da distribuição de chaves. n Também resolve duas outras questões: autenticação e não-repúdio. 14

Assinatura Digital n Quando se usa o RSA, significa que qualquer texto simples que tenha sido encriptado com a chave pública pode ser decriptado apenas com a chave privada. n O que aconteceria se criptografássemos um texto simples com uma chave privada ? Isso é possível ? 15

Assinatura Digital n Se possível, qual chave se utilizaria para decriptografar ? n Pode-se criptografar o texto simples usando- se a chave privada e, nesse caso, apenas a chave pública pode ser usada para decriptografar. 16

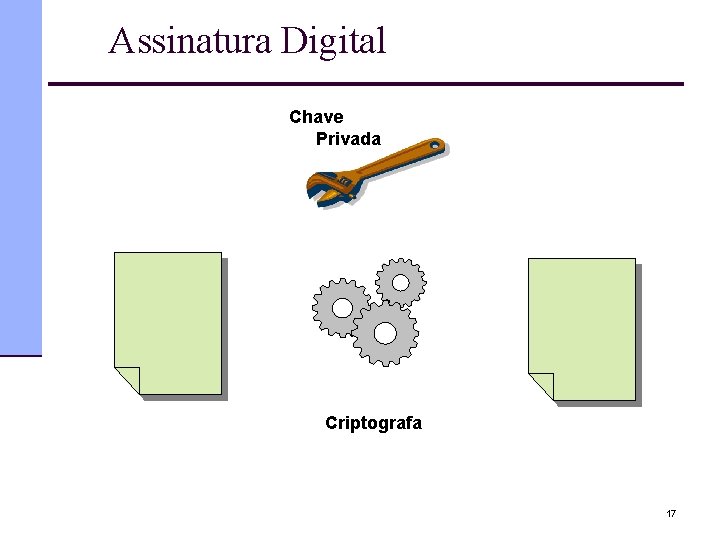

Assinatura Digital Chave Privada Criptografa 17

Assinatura Digital Chave Pública Decriptografa 18

Assinatura Digital n Qual o benefício disso ? n Se criptografarmos com a chave privada, qualquer pessoa com a chave pública correspondente pode ler o texto cifrado. n Não se pode manter segredos, mas é uma maneira para se assegurar o conteúdo de uma mensagem. 19

Assinatura Digital n Se uma chave pública decriptografar os dados adequadamente, então esses dados devem ter sido criptografados com a chave privada. n Essa técnica é chamada de assinatura digital. n Qualquer documento criptografado com uma chave privada é uma assinatura digital. 20

Assinatura Digital n Uma assinatura é um fragmento de dados oriundo da mensagem e da chave privada. n É uma maneira de confirmar o conteúdo de uma mensagem e informar que é a pessoa quem diz ser. n Permite verificar se os dados não foram alterados. 21

Unicidade de uma assinatura 22

Unicidade de uma assinatura n Duas suposições fundamentais: - que a chave seja segura e que apenas o proprietário da chave tenha acesso a ela; - a única forma de produzir uma assinatura é através da chave privada. n É possível mostrar que uma assinatura é única ? 23

Unicidade de uma Assinatura 24

Message Digest (Resumo de Mensagem) n Os métodos de assinatura (chave simétrica ou chave pública), com frequência, reúnem duas funções distintas: n autenticação n sigilo 25

Message Digest (Resumo de Mensagem) n Em geral, a autenticação é necessária, mas o sigilo, não. n Como a criptografia de chave pública é lenta, normalmente as pessoas preferem enviar documentos em textos claros assinados, visando somente a autenticação, quando o sigilo não é necessário. 26

Message Digest (Resumo de Mensagem) n Resumo de mensagens é um método de autenticação que não exige a criptografia de um documento (mensagem) inteiro. n Resumo de mensagens é um método para agilizar algoritmos de assinatura digital. 27

Message Digest (Resumo de Mensagem) n O método se baseia numa função hash unidirecional que extrai um trecho qualquer do texto claro e a partir dele calcula uma string de bits de tamanho fixo. 28

Message Digest (Resumo de Mensagem) n Essa função de hash, chamada de resumo de mensagem, as vezes é representada por MD, tem quatro propriedades: 1. Se P fornecido, o cálculo de MD(P) será muito fácil. 2. Se MD(P) fornecido, será impossível encontrar P. 29

Message Digest (Resumo de Mensagem) 3. Dado P, ninguém pode encontrar P’ tal que MD(P’) = MD(P). 4. Uma mudança na entrada, até mesmo de 1 bit produz uma saída muito diferente. 30

Message Digest (Resumo de Mensagem) n Um padrão de bits de comprimento fixado que caracteriza ou representa uma mensagem ou documento de comprimento arbitrário. n Uma função Message Digest, segura, h = H(M) tem as seguintes propriedades: - Dado M, é fácil computar h. - Dado h, é difícil computar M. - Dado M, é difícil descobrir uma outra mensagem M’ tal que H(M) = H(M’). 31

Message Digest (Resumo de Mensagem) n Duas amplamente usadas funções digest para aplicações práticas: n MD 5 (Message Digest 5) - [Rivest, 1992] - 128 -bit digest n SHA-1 (Secure Hash Algorithm) - [NIST, 2002] - 160 -bit digest 32

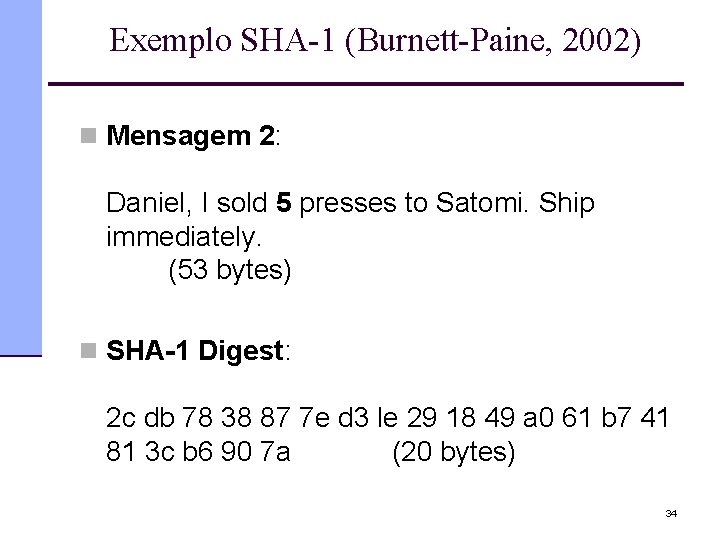

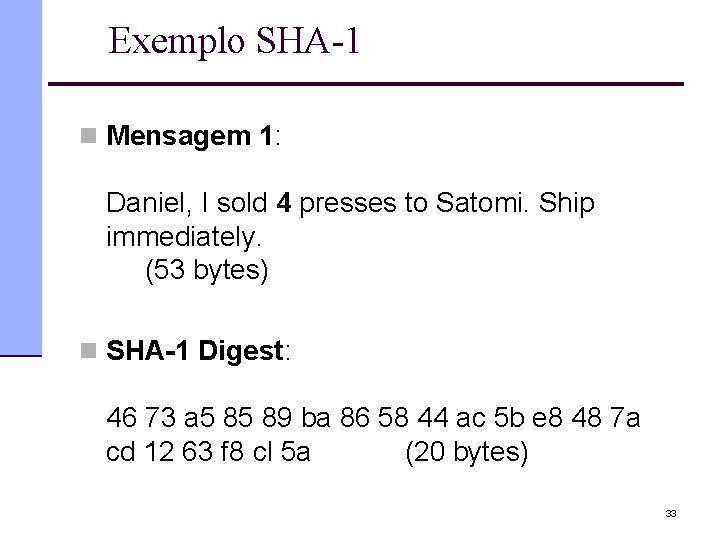

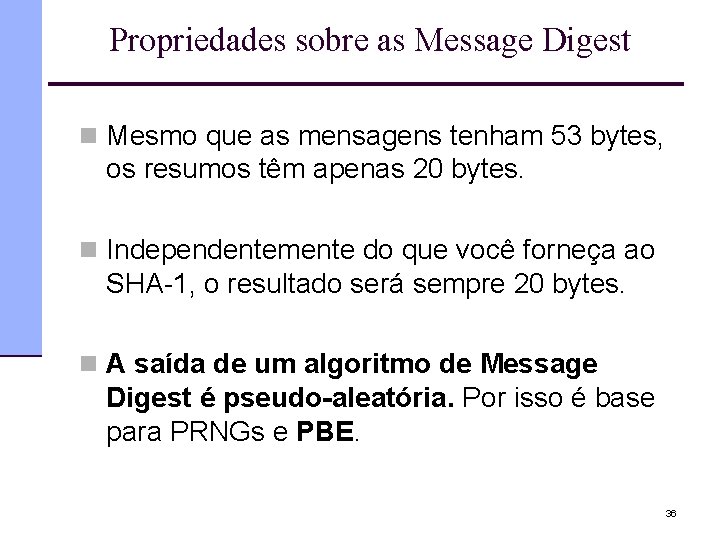

Exemplo SHA-1 n Mensagem 1: Daniel, I sold 4 presses to Satomi. Ship immediately. (53 bytes) n SHA-1 Digest: 46 73 a 5 85 89 ba 86 58 44 ac 5 b e 8 48 7 a cd 12 63 f 8 cl 5 a (20 bytes) 33

Exemplo SHA-1 (Burnett-Paine, 2002) n Mensagem 2: Daniel, I sold 5 presses to Satomi. Ship immediately. (53 bytes) n SHA-1 Digest: 2 c db 78 38 87 7 e d 3 le 29 18 49 a 0 61 b 7 41 81 3 c b 6 90 7 a (20 bytes) 34

SHA-x 35

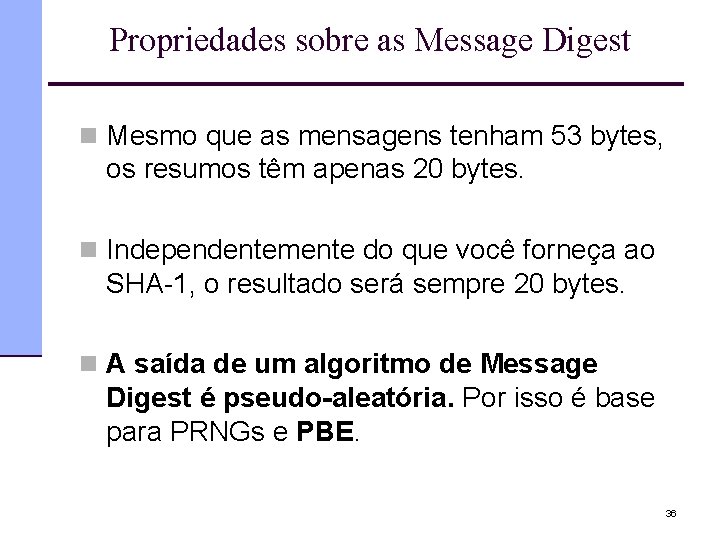

Propriedades sobre as Message Digest n Mesmo que as mensagens tenham 53 bytes, os resumos têm apenas 20 bytes. n Independentemente do que você forneça ao SHA-1, o resultado será sempre 20 bytes. n A saída de um algoritmo de Message Digest é pseudo-aleatória. Por isso é base para PRNGs e PBE. 36

Propriedade sobre as Message Digest n Mesmo que uma mensagem seja quase idêntica a outra, os resumos serão bem diferentes. n Duas mensagens que são muito semelhantes produzirão dois resumos que não são nem mesmos próximos. 37

Propriedades sobre as Message Digest n Outra propriedade de um bom algoritmo de resumo é que não se pode ter nenhuma mensagem que produza um resumo em particular. n Não se pode encontrar duas mensagens que produza o mesmo resumo. 38

O que é um Message Digest n É um algoritmo que recebe qualquer comprimento de entrada e mescla essa entrada para produzir uma saída pseudoaleatória de largura-fixa. n Hash significa desordem ou confusão. 39

Algoritmos Criptográficos n Chave Pública n Para informação em grande quantidade, algoritmos de chave pública são lentos: (20 Kb a 200 Kb) por segundo. Muito lento para processamento de dados em volume. 40

Algoritmos Criptográficos n Chave Simétrica n Algoritmos de chave simétrica podem encriptar informação em grande quantidade bem mais rapidamente: 10 Mb, 20 Mb, 50 Mb ou mais, por segundo. n O que justifica o uso do que se chama envelope digital. 41

Message Digest (MD) n Funções Hash são 3 -10 vezes mais rápidas que criptografia simétrica, que por sua vez é bem mais rápida que criptografia de chave pública. 42

Message Digest (MD) n Pelo fato da criptografia de chave pública ser lenta, não é uma boa idéia criptografar o texto simples inteiro. 43

Message Digest (MD) n Então, ao invés de encriptar todo o texto plano de grande volume (a mensagem), uma solução é gerar um (message digest) resumo dessa mensagem. 44

Verificando a Integridade com MD n Como um aplicativo pode verificar a integridade de dados ? n Resposta: através de um resumo de mensagem. 45

Verificando a Integridade com MD n Pao-Chi está enviando um contrato para Daniel. n A mensagem é sobre a venda de quatro prensas à Satomi. n Antes de Pao-Chi enviar a mensagem ele a resume. 46

Verificando a Integridade com MD n Em seguida, Pao-Chi envia os dados (contrato) e o resumo. n Quando Daniel tiver os dados, ele também os resume. n Se o resumo de Daniel corresponder ao resumo recebido de Pao-Chi, ele saberá que os dados (contrato) não foram alterados em trânsito. 47

Verificando a Integridade com MD n Se Satomi tivesse interceptado os dados e alterado a mensagem, o resumo que Daniel produziu não corresponderia ao resumo de Pao-Chi. n Daniel saberia que algo aconteceu e não confiaria nos dados do contrato. 48

Verificando a Integridade com MD n Um argumento nesse processo de verificação da integridade do contrato, é que: “. . . Se Satomi pudesse alterar os dados, ela também poderia alterar o resumo enviado. . . ” n Isso é verdade !!! 49

Verificando Integridade dos dados n Mas existem duas maneiras de evitar isso: - Uma maneira é utilizar um MAC (Message Authentication Code), ou seja, um código de autenticação de mensagem. - A outra, é utilizar uma assinatura digital. 50

Resumo de Mensagem serve para … n Base para um gerador de números pseudo- aleatórios. n Base para a criptografia baseada em senha (PBE). n Representante de uma mensagem maior. n Verificar a integridade de dados. 51

MAC n Para detectar alterações nos dados (integridade dos dados), um MAC pode estar baseado em um resumo, uma cifra de bloco ou uma cifra de fluxo. n Vejamos MAC baseado em resumo (HMAC – Hash Message Authentication Code). 52

HMAC n Para detectar alterações nos dados, HMAC utiliza uma chave. n Um algoritmo de HMAC resume uma chave e mais os dados (chave concatenada com os dados). 53

HMAC n Uma técnica de verificação de integridade de mensagens, de baixo custo, baseada sobre uma chave secreta compartilhada, . . . n. . . que tem segurança adequada para vários propósitos é esquematizada como segue: 54

Verificando a integridade com MAC 1. A gera uma chave aleatória K e a distribui usando canais seguros para uma ou mais entidades, que precisam autenticar (verificar a integridade) mensagens recebidas de A. 55

Verificando a integridade com MAC 2. Para qualquer documento M que A deseje enviar, A concatena M com K, computa o resumo (digest) h = H(M+K) , enviando o documento “assinado” [ M ]k = h, M para uma entidade desejando verificar os dados M. 56

Verificando a integridade com MAC O resumo h é um MAC (representa M+K). K não será comprometido pela revelação de h, visto que a função h tem seu valor totalmente obscuro. 3. O receptor, B, concatena a chave secreta compartilhada, K, com o documento M e computa o resumo h’ = h(M+K). A integridade de M é verificada se h = h’. 57

Verificando a integridade com MAC 58

Verificando a integridade com MAC n O método padece de desvantagens, mas tem uma performance vantajosa porque não envolve nenhuma criptografia. n Resumos de mensagens são 3 -10 vezes mais rápidas que criptografia simétrica. 59

Verificando a integridade com MAC n TLS suporta o esquema de MAC explicado aqui. n Millicent Electronic Cash Protocol suporta esse esquema de MAC (www. cdk 4. net/security), onde é importante ter o custo de processamento baixo para transações de valor baixo. 60

Voltando às assinaturas n HMAC parece servir como uma assinatura: Daniel pode saber que os dados vieram de Pao-Chi e que ninguém mexeu neles durante o trânsito ? n Mas HMAC tem algumas falhas. n Primeira falha: “Daniel pode saber que os dados vieram de Pao-Chi” 61

Voltando às assinaturas n Talvez Daniel possa saber que veio de Pao- Chi, mas uma outra pessoa também poderia saber ? n Para verificar que os dados vieram de Pao- Chi, o destinatário deve saber qual é a chave para criar o resumo HMAC apropriado. Daniel sabe a chave secreta compartilhada, mas ninguém mais sabe. 62

Voltando às assinaturas n Daniel poderia escrever uma mensagem falsa (passando o número de prensas para 8) e criar a HMAC correta. 63

Voltando às assinaturas n Do ponto de vista de uma outra pessoa qualquer, que receba a mensagem (o contrato) (desde que ela tem a chave compartilhada que foi revelada a ela), . . . 64

Voltando às assinaturas n. . . a mensagem poderá ter vindo de Pao- Chi ou de Daniel (ela não poderá saber, com certeza, de quem ela recebeu a mensagem (o contrato): de Pao-Chi ou de Daniel ? n Ninguém mais poderia saber com certeza quem a “assinou’’. 65

Voltando às assinaturas n A segunda desvantagem é que para uma outra pessoa, além de Pao-Chi ou do Daniel, verificar a “assinatura”, os correspondentes devem revelar a chave secreta. 66

Voltando às assinaturas n Agora, esse terceiro tem acesso à chave e também pode criar mensagens que parecem genuínas. n Ou seja, a mensagem (o contrato) pode ser falsificada, por Daniel ou por essa terceira pessoa. 67

Voltando às assinaturas n Normalmente, as HMACs são usadas apenas para verificar se o conteúdo não foi alterado durante o trânsito (verifica a integridade do que foi enviado). É uma verificação instantânea. n Por essa razão precisamos de outra maneira de saber de quem é que veio a mensagem. 68

Voltando às assinaturas n E essa outra maneira é criar assinaturas verificáveis. n E o único modo de obter essas assinaturas é criptografar o resumo com a chave privada RSA do assinante. 69

Assinatura com Chave Pública n Criptografia de chave pública é bem adaptada para a geração de assinaturas digitais. n Porque é relativamente simples e não requer qualquer comunicação entre o receptor de um documento assinado e o assinante ou qualquer parte terceira. 70

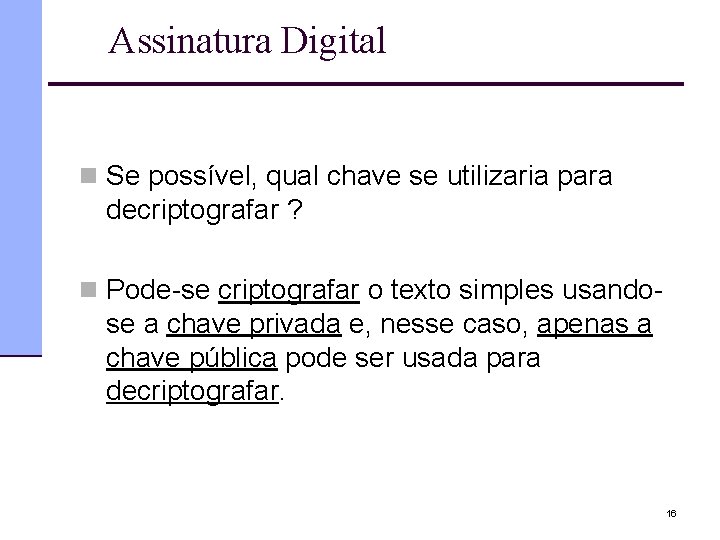

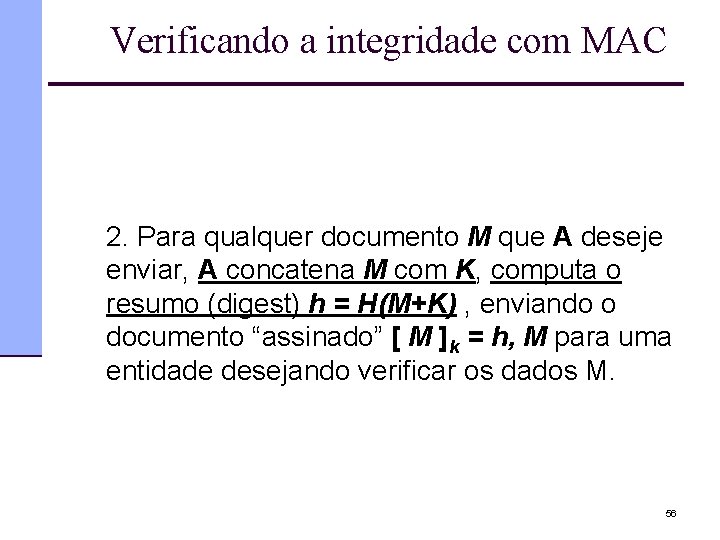

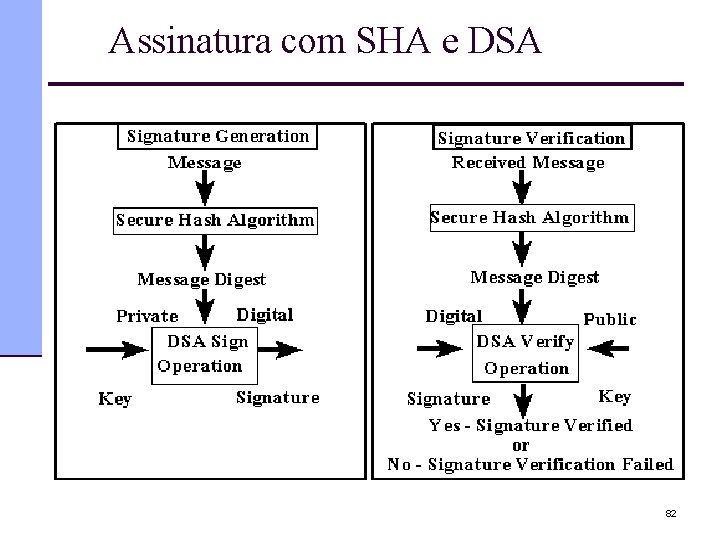

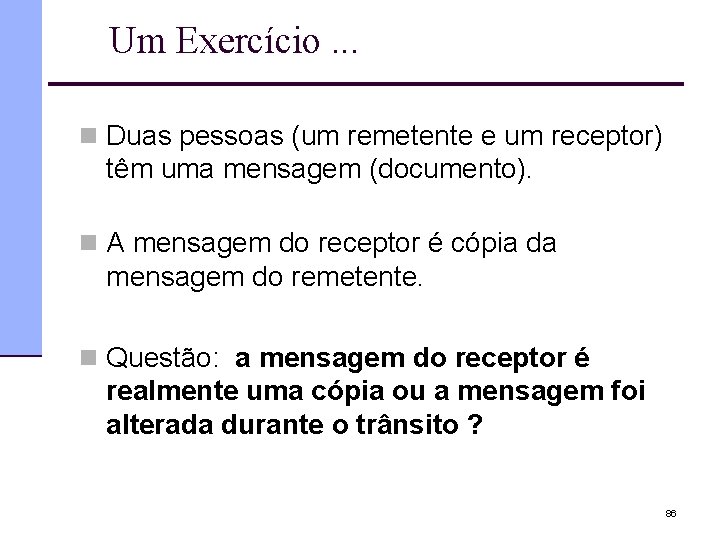

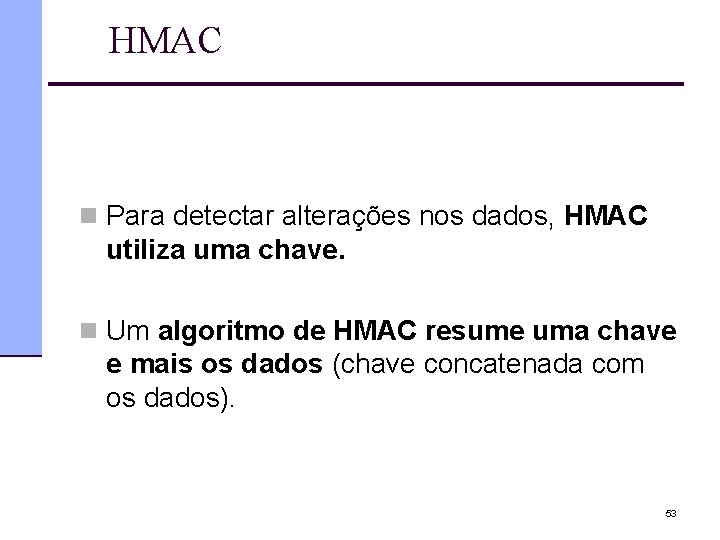

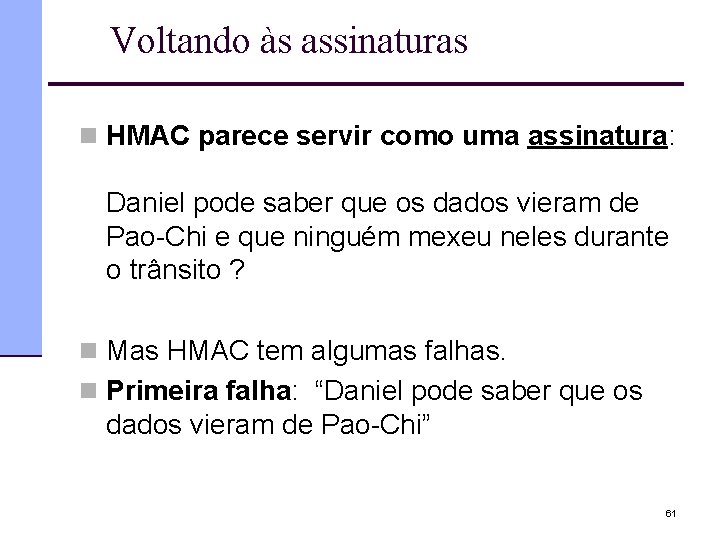

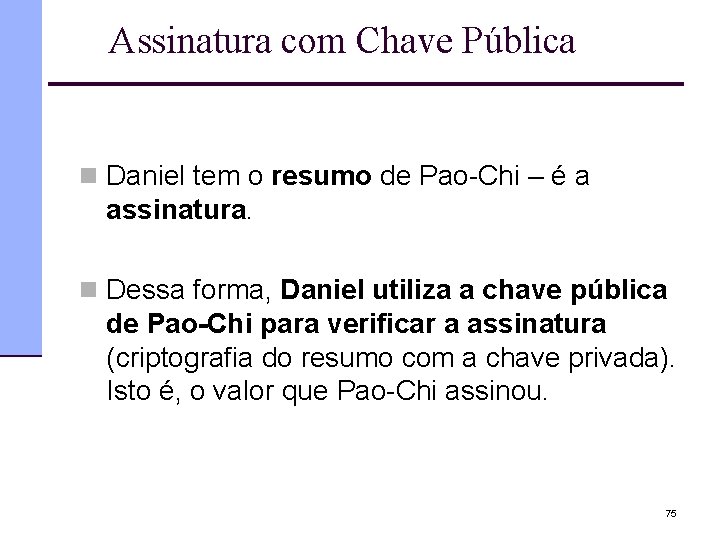

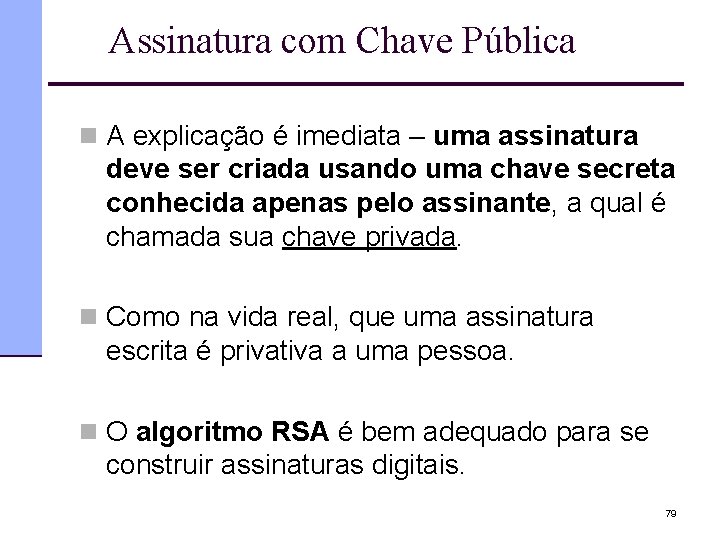

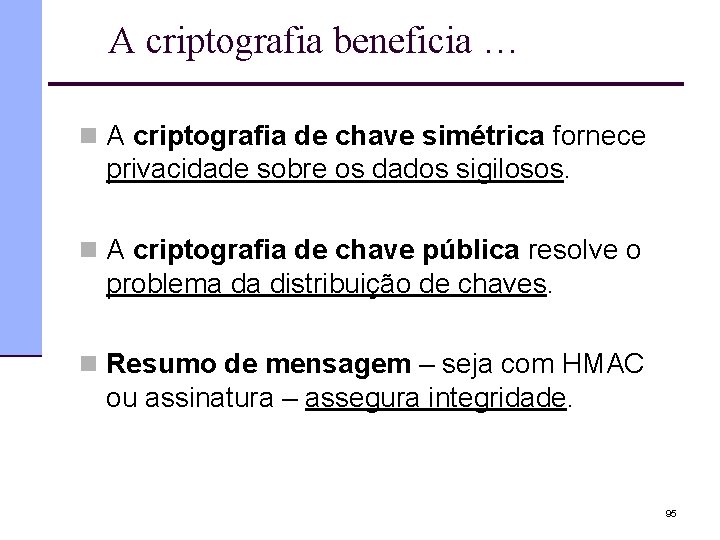

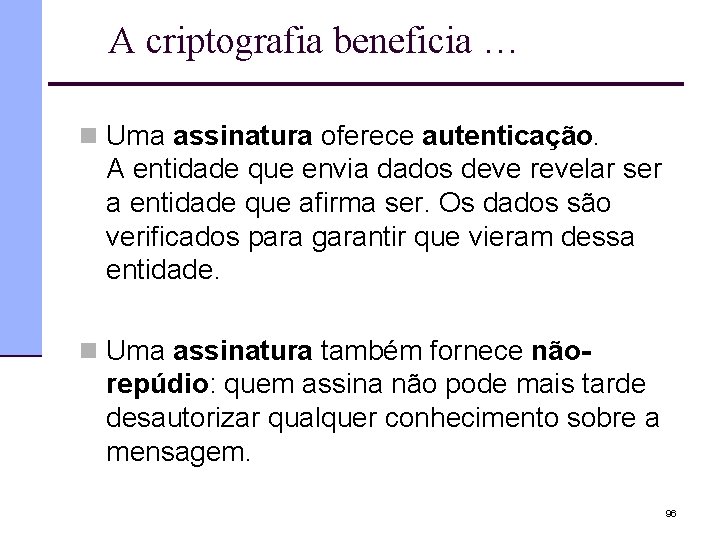

Assinatura com Chave Pública n O método para A assinar uma mensagem M e B verificar a assinatura é como segue: 1. A gera um par de chaves (Kpub, Kpriv), e publica a chave Kpub disponibilizando ela um local bem conhecido. 71

Assinatura com Chave Pública 2. Computa o resumo (diguest) de M, H(M), usando uma função hash segura e criptografa o resumo usando a chave privada Kpriv para produzir a assinatura S = { H(M) } Kpriv. 72

![Assinatura com Chave Pública 3 A envia a mensagem assinada Mk M S Assinatura com Chave Pública 3. A envia a mensagem assinada [M]k = <M, S>](https://slidetodoc.com/presentation_image/2264447145b346bc0a4aaed36e7c802b/image-73.jpg)

Assinatura com Chave Pública 3. A envia a mensagem assinada [M]k = <M, S> à B. 4. B decriptografa S usando Kpub e computa o resumo de M, H(M). Se os resumos de A e de B correspondem, a assinatura é válida. 73

Assinatura com Chave Pública 74

Assinatura com Chave Pública n Daniel tem o resumo de Pao-Chi – é a assinatura. n Dessa forma, Daniel utiliza a chave pública de Pao-Chi para verificar a assinatura (criptografia do resumo com a chave privada). Isto é, o valor que Pao-Chi assinou. 75

Assinatura com Chave Pública n Isso é a mesma resposta que Daniel obteve ? ? ? n Se for, Daniel sabe que os dados não foram alterados durante o trânsito e que Pao-Chi está confirmando o conteúdo que enviou a Daniel. 76

Assinatura com Chave Pública 77

Assinatura com Chave Pública n Note que a chave privada do assinante é usada para encriptar e, assim, construir a assinatura, . . . n. . . em contraste com o uso da chave pública para encriptar, quando o objetivo é transmitir informação em sigilo. 78

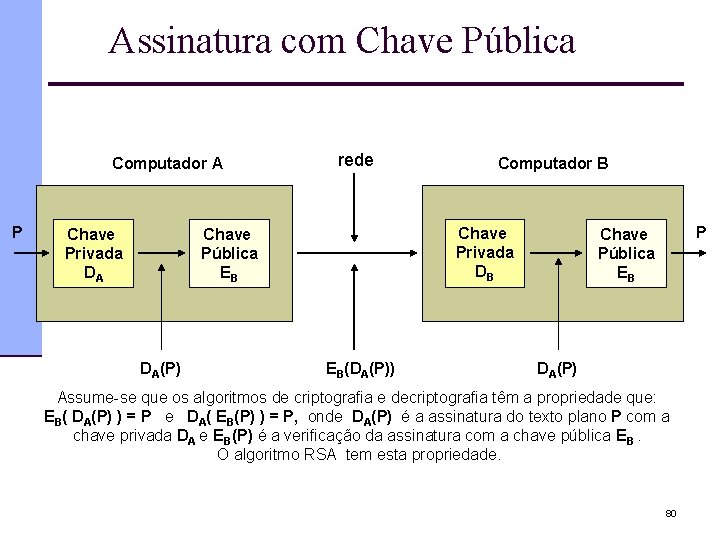

Assinatura com Chave Pública n A explicação é imediata – uma assinatura deve ser criada usando uma chave secreta conhecida apenas pelo assinante, a qual é chamada sua chave privada. n Como na vida real, que uma assinatura escrita é privativa a uma pessoa. n O algoritmo RSA é bem adequado para se construir assinaturas digitais. 79

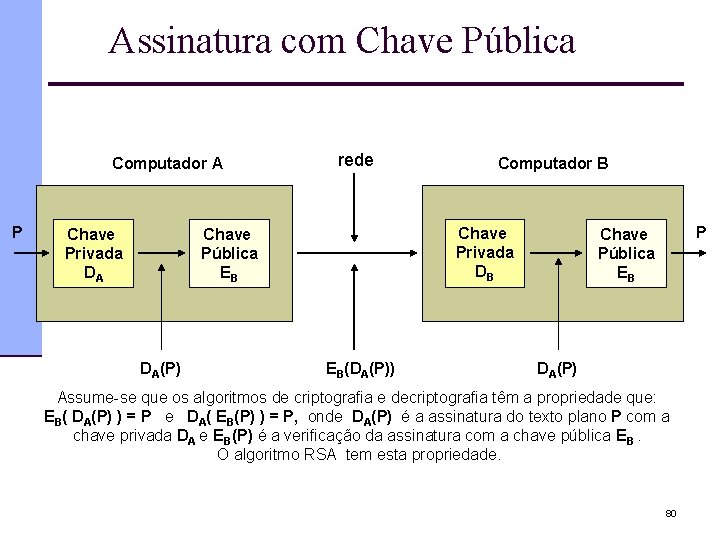

Assinatura com Chave Pública Computador A P Chave Privada DA rede Chave Privada DB Chave Pública EB DA(P) Computador B EB(DA(P)) P Chave Pública EB DA(P) Assume-se que os algoritmos de criptografia e decriptografia têm a propriedade que: EB( DA(P) ) = P e DA( EB(P) ) = P, onde DA(P) é a assinatura do texto plano P com a chave privada DA e EB(P) é a verificação da assinatura com a chave pública EB. O algoritmo RSA tem esta propriedade. 80

Assinatura digital com o RSA Ver Figura 5 -10 (livro Criptografia e Segurança – o Guia Oficial RSA, pag. 131) 81

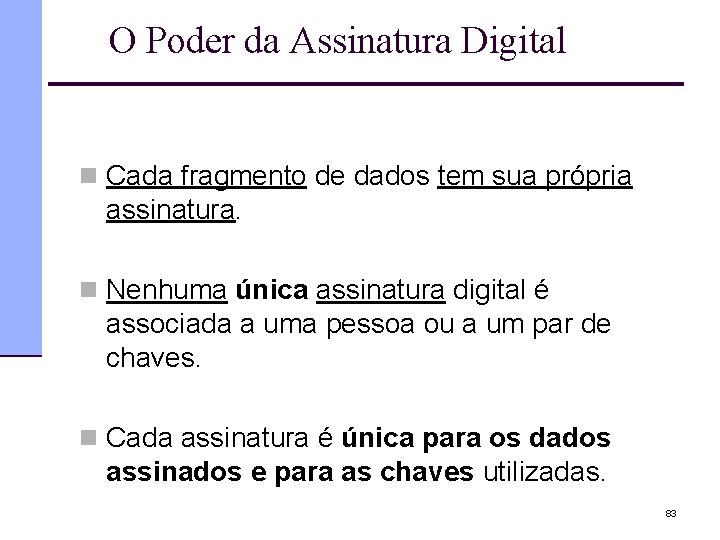

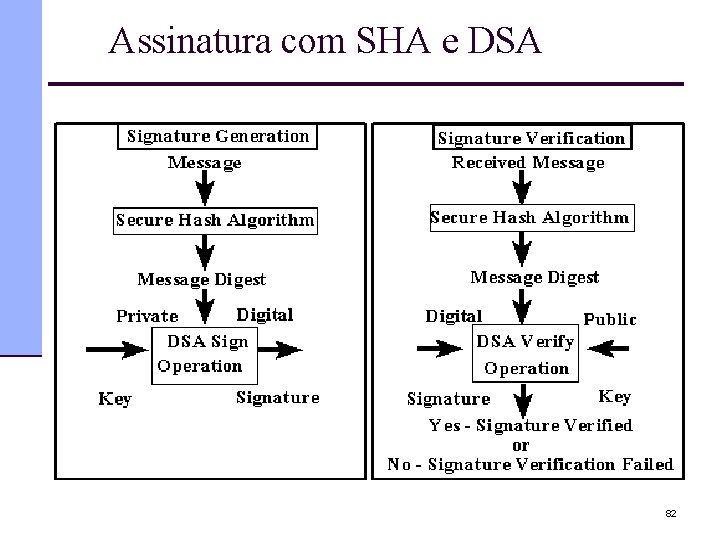

Assinatura com SHA e DSA 82

O Poder da Assinatura Digital n Cada fragmento de dados tem sua própria assinatura. n Nenhuma única assinatura digital é associada a uma pessoa ou a um par de chaves. n Cada assinatura é única para os dados assinados e para as chaves utilizadas. 83

O Poder da Assinatura Digital n Quando uma pessoa assina duas mensagens diferentes com a mesma chave, as assinaturas serão diferentes. n Quando duas pessoas com chaves distintas assinam os mesmos dados, elas produzirão assinaturas diferentes. 84

O Poder da Assinatura Digital n Como resultado, ninguém pode pegar uma assinatura válida e acrescentá-la à parte inferior de uma mensagem que não originou a mesma. n Algo que torna a falsificação de uma assinatura muito mais difícil. 85

Um Exercício. . . n Duas pessoas (um remetente e um receptor) têm uma mensagem (documento). n A mensagem do receptor é cópia da mensagem do remetente. n Questão: a mensagem do receptor é realmente uma cópia ou a mensagem foi alterada durante o trânsito ? 86

Um Exercício. . . n Para descobrir, eles resumem as duas mensagens e as compara. n Se os resumos forem iguais, ambos sabem que as duas versões são correspondentes. Se os resumos não corresponderem, algo saiu errado. n Como se pode saber que o resumo do remetente não foi alterado ? 87

Um Exercício. . . n Pode-se saber disso porque ele foi encriptado com a chave privada do remetente. n Como se pode saber que ele foi encriptado com a chave privada do remetente ? n Pode-se saber porque a chave pública apropriada o decripta. 88

Algumas outras verificações. . . n Um assinante encriptará um bloco de dados, consistindo de um enchimento, o identificador do algoritmo de resumo e o resumo. O valor encriptado é a assinatura. n O identificador do algoritmo evita que um invasor substitua esse algoritmo, por outro algoritmo de resumo alternativo. 89

Algumas outras verificações. . . Ver Figura 5 -11 (livro Criptografia e Segurança – o Guia Oficial RSA, pag. 133) 90

Algumas outras verificações. . . n Ao usar a chave pública apropriada, essa assinatura é decriptada com o valor do enchimento. n Neste caso, não apenas o resumo, mas o identificador de algoritmo de resumo SHA 1 e também os bytes de enchimento são verificados. 91

Algumas outras verificações. . . n O programa que o verificador executa fará essas três verificações. n Dispor de três verificações torna uma fraude mais difícil. n ……. . 92

93

Tentando trapacear n Satomi n Pao-Chi 94

A criptografia beneficia … n A criptografia de chave simétrica fornece privacidade sobre os dados sigilosos. n A criptografia de chave pública resolve o problema da distribuição de chaves. n Resumo de mensagem – seja com HMAC ou assinatura – assegura integridade. 95

A criptografia beneficia … n Uma assinatura oferece autenticação. A entidade que envia dados deve revelar ser a entidade que afirma ser. Os dados são verificados para garantir que vieram dessa entidade. n Uma assinatura também fornece não- repúdio: quem assina não pode mais tarde desautorizar qualquer conhecimento sobre a mensagem. 96

A criptografia beneficia … 97

A criptografia beneficia … 98

A criptografia beneficia … 99

A criptografia beneficia … 100