NOWA ERA KOMPUTERA poprawa umiejtnoci korzystania z Internetu

- Slides: 63

„NOWA ERA KOMPUTERA – poprawa umiejętności korzystania z Internetu, e-usług”, Projekt współfinansowany z Programu Operacyjnego Polska Cyfrowa 2014 -2020, Działanie 3. 1 Działania szkoleniowe na rzecz rozwoju kompetencji cyfrowych. 1

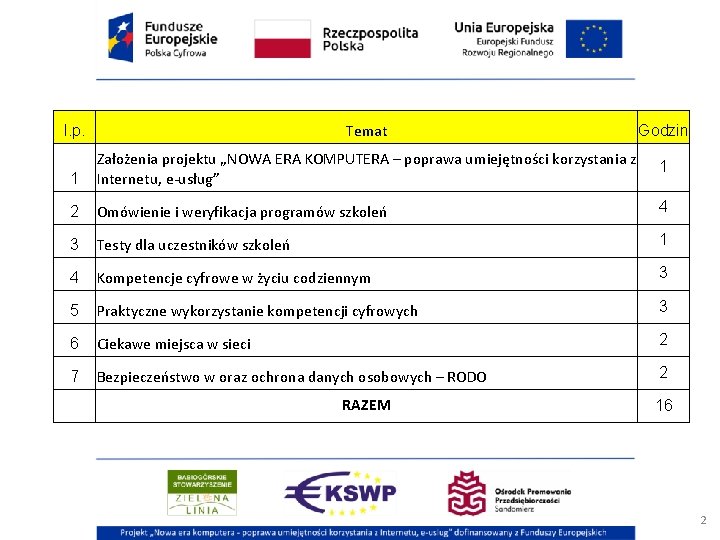

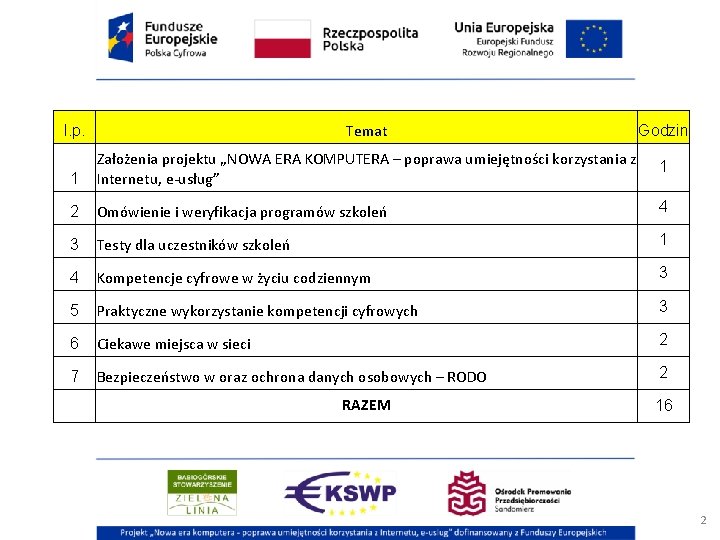

l. p. Temat Godzin 1 Założenia projektu „NOWA ERA KOMPUTERA – poprawa umiejętności korzystania z Internetu, e-usług” 1 2 Omówienie i weryfikacja programów szkoleń 4 3 Testy dla uczestników szkoleń 1 4 Kompetencje cyfrowe w życiu codziennym 3 5 Praktyczne wykorzystanie kompetencji cyfrowych 3 6 Ciekawe miejsca w sieci 2 7 Bezpieczeństwo w oraz ochrona danych osobowych – RODO 2 RAZEM 16 2

1. Wstęp /1 h/ Cele projektu: • rozwój kompetencji cyfrowych umożliwiających stworzenie popytu na internet oraz TIK, • nabycie umiejętności korzystania z e-usług, począwszy od nauki obsługi komputera i internetu jak i rozwijanie umiejętności bardziej zaawansowanych, • stworzenie trwałych mechanizmów podnoszenia kompetencji cyfrowych na poziomie lokalnym. 3

1. Wstęp /1 h/ Założenia projektu: • Szkolenie powinno obejmować zagadnienia związane z PUE i usługami eadministracji. • Uczestnicy szkoleń powinni opanować co najmniej podstawowy poziom kompetencji cyfrowych. • Praktyczne wykorzystanie e-usług. 4

2. Omówienie i weryfikacja programów szkoleń /4 h / • Rodzic w Internecie • Mój biznes w sieci • Internet dla seniora (działam w sieciach społecznościowych) • Rolnik w sieci • Kultura w sieci • Moje finanse i transakcje w sieci • Tworzę własną stronę internetową (blog) 5

2. Omówienie i weryfikacja programów szkoleń /4 h / Założenia projektu: • Szkolenie powinno obejmować zagadnienia związane z PUE i usługami eadministracji. • Uczestnicy szkoleń powinni opanować co najmniej podstawowy poziom kompetencji cyfrowych. • Praktyczne wykorzystanie e-usług. 6

3. Testy dla uczestników szkoleń /1 h / Elektroniczny system ankietowy dla instruktora, dla trenera oraz dla beneficjenta: • Pretest https: //www. gov. pl/cyfryzacja/szkolenie 31 • Posttest http: //badania. koduj. gov. pl/index. php/754643? lang=pl&encode= • Ewualcja po 6 -8 miesiącach po zakończeniu szkolenia 7

4. Kompetencje cyfrowe w życiu codziennym /3 h/ – – – – – tożsamość w sieci poczta elektroniczna certyfikaty podpis kwalifikowany profil zaufany potwierdzenie tożsamości usługi w sieci bezpieczeństwo użytkownika bezpieczeństwo danych 8

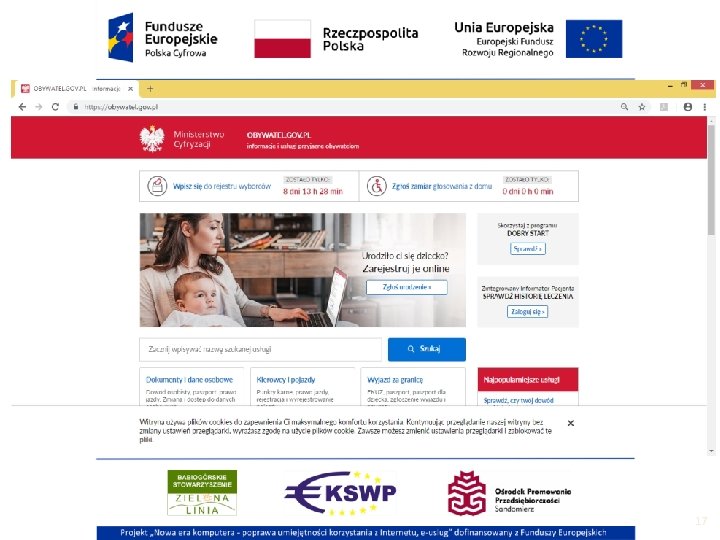

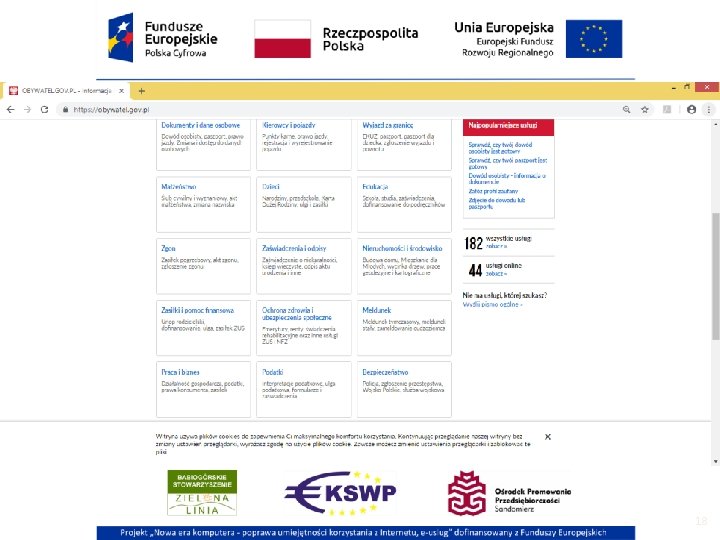

4. Kompetencje cyfrowe w życiu codziennym /3 h/ • Co to jest e. PUAP • e. PUAP to skrót nazwy Elektroniczna Platforma Usług Administracji Publicznej. To miejsce, gdzie usługi są udostępniane. Dzięki e. PUAP załatwisz wiele spraw w różnych urzędach bez wychodzenia z domu — przez internet, w wybranym przez siebie czasie i w dowolnym miejscu. 9

4. Kompetencje cyfrowe w życiu codziennym /3 h/ Co zyskasz ? • Przez e. PUAP możesz korzystać z usług — elektronicznie, szybko, wygodnie i bezpiecznie: • załatwić wiele spraw w różnych urzędach, • sprawdzać na bieżąco statusy spraw i wniosków, • odbierać i wysyłać urzędową korespondencję. • Wszystkie te usługi są dostępne przez internet, więc możesz z nich korzystać, kiedy chcesz i gdzie chcesz. • Każda wysyłka i odbiór pisma przez e. PUAP ma urzędowe poświadczenie odbioru (UPO), które jest tak samo ważne jak awizo. 10

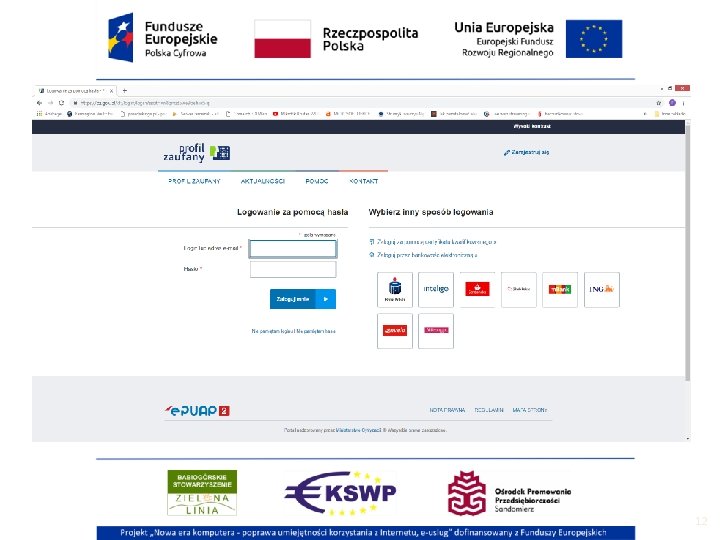

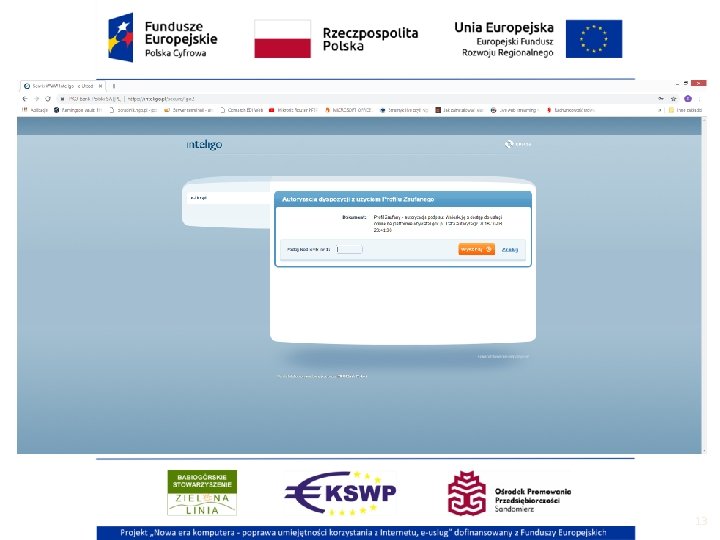

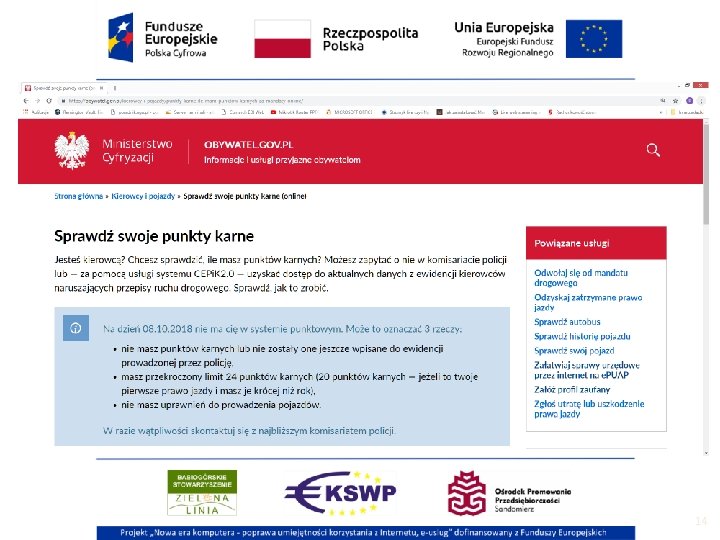

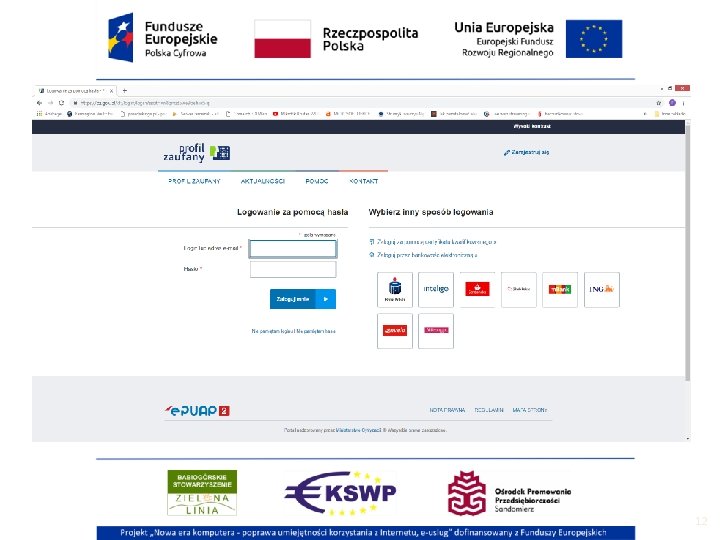

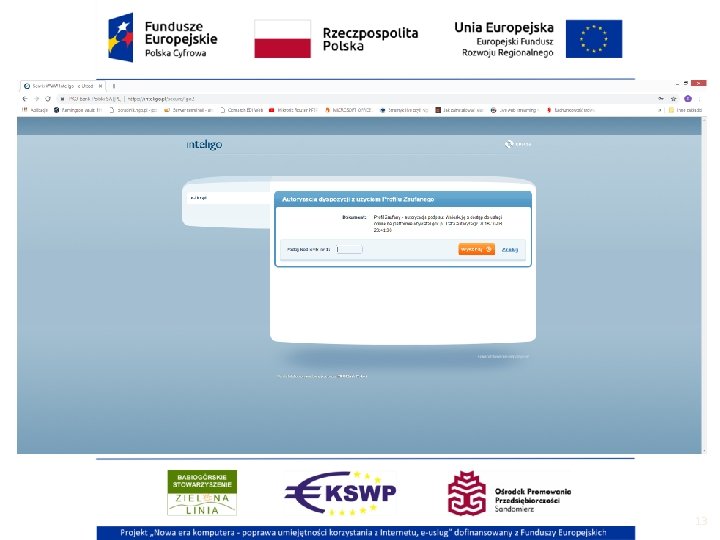

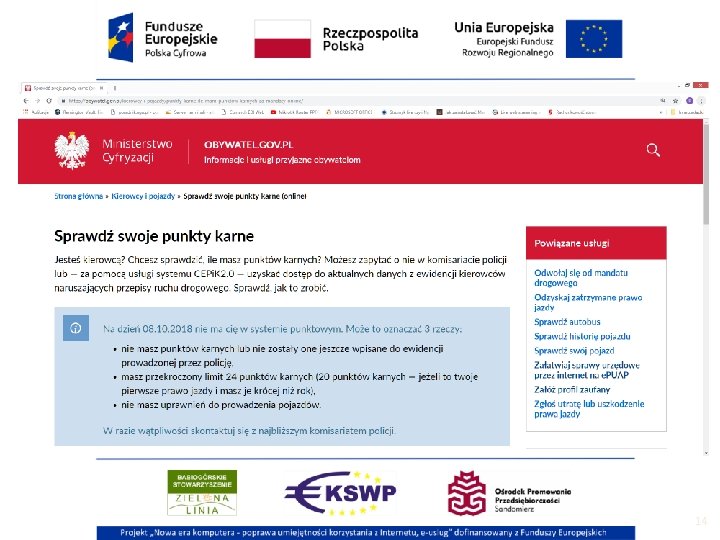

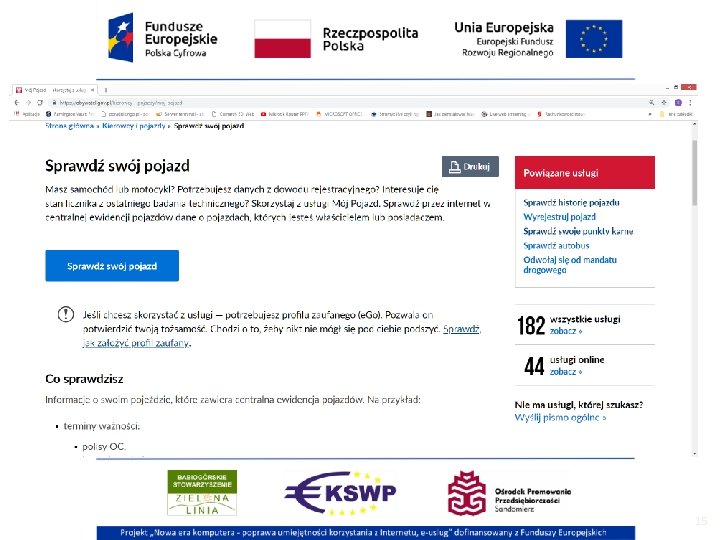

ĆWICZENIE - Sprawdź swoje punkty karne. (obywatel. gov. pl) Co zrobić Kliknij przycisk Sprawdź swoje punkty karne. System przeniesie cię na stronę profilu zaufanego. Zaloguj się na swoje konto. Po zalogowaniu system przeniesie cię z powrotem do serwisu OBYWATEL. GOV. PL. Informacja o twoich punktach karnych wyświetli się od razu. Możesz ją pobrać w formacie PDF i wydrukować — jeśli chcesz. Taki wydruk ma charakter informacyjny — nie jest to dokument urzędowy. Oznacza to, że sąd albo urząd może nie uznać takiego dokumentu (na przykład jako dowód w sprawie). 11

12

13

14

15

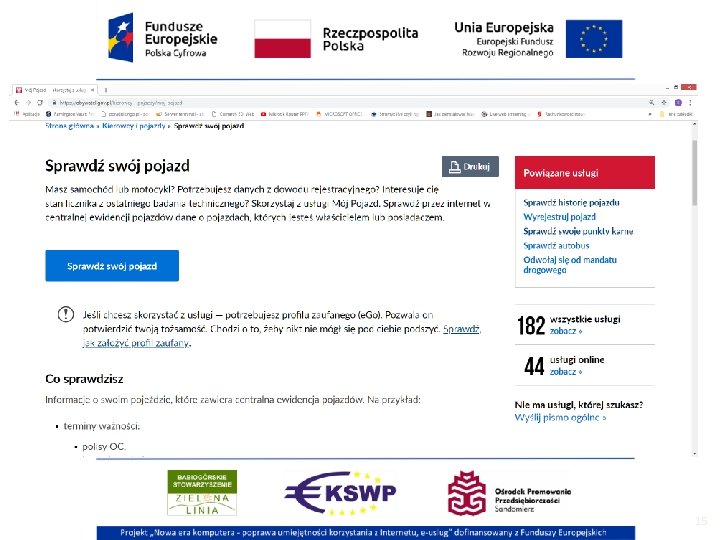

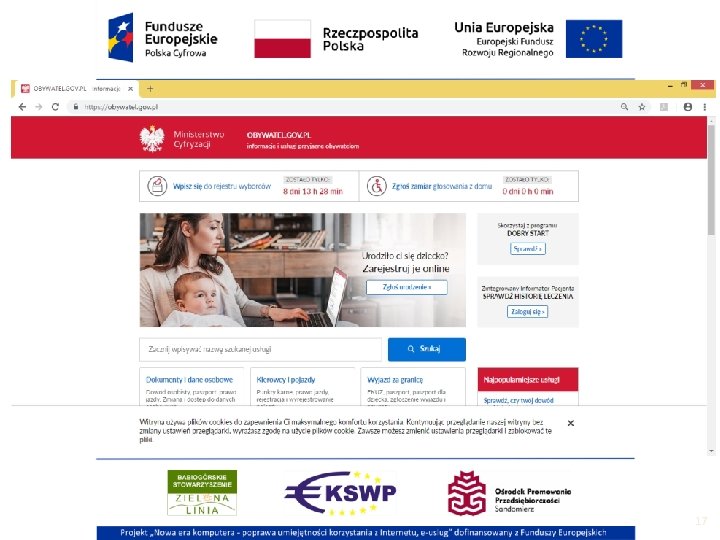

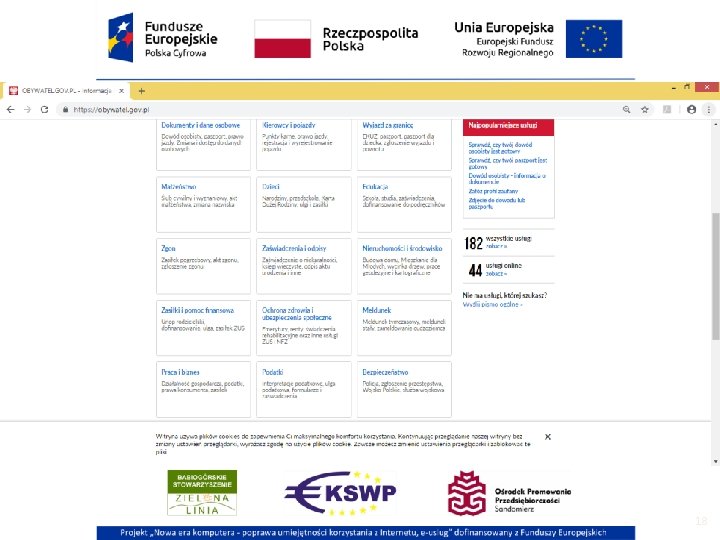

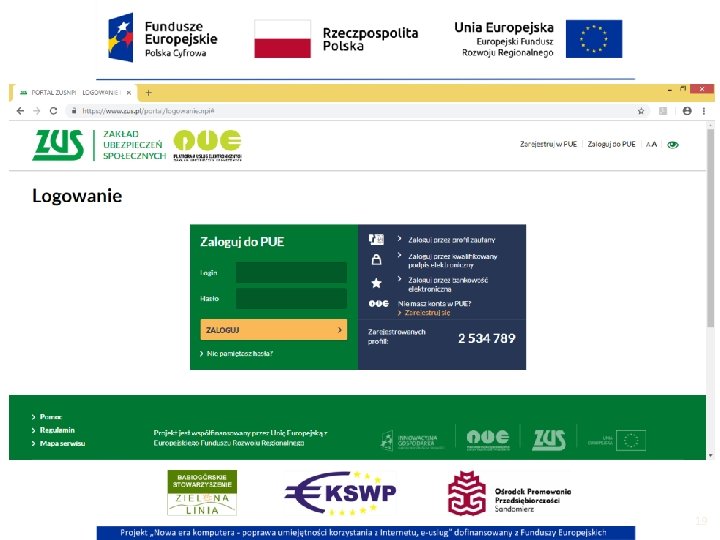

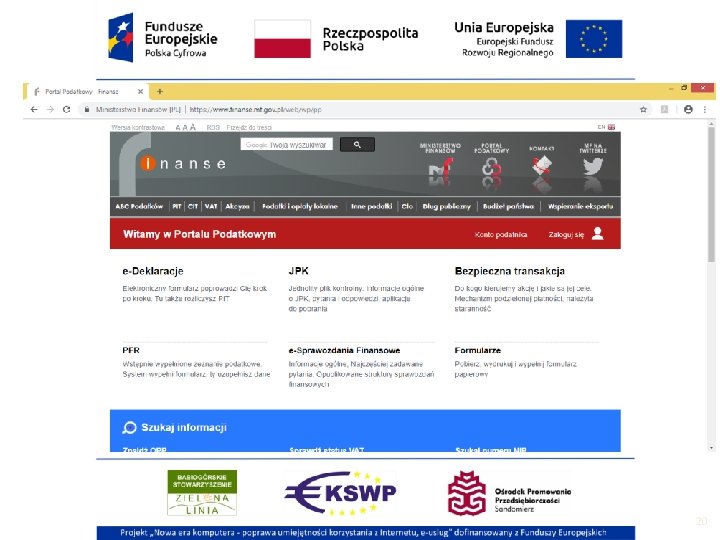

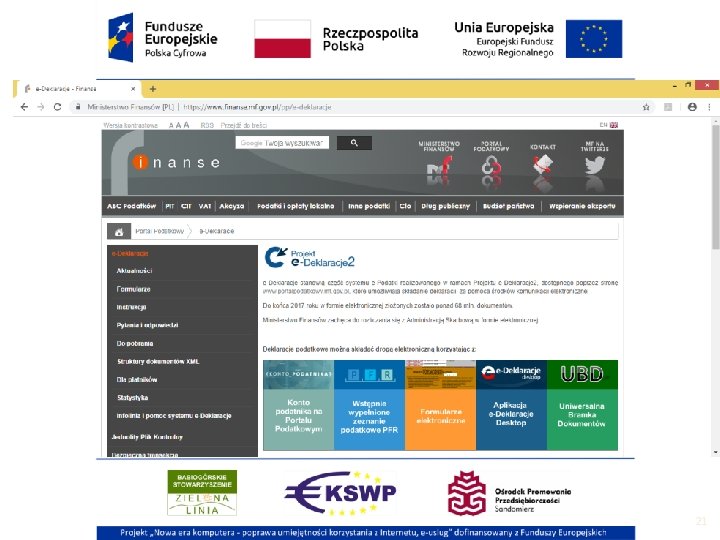

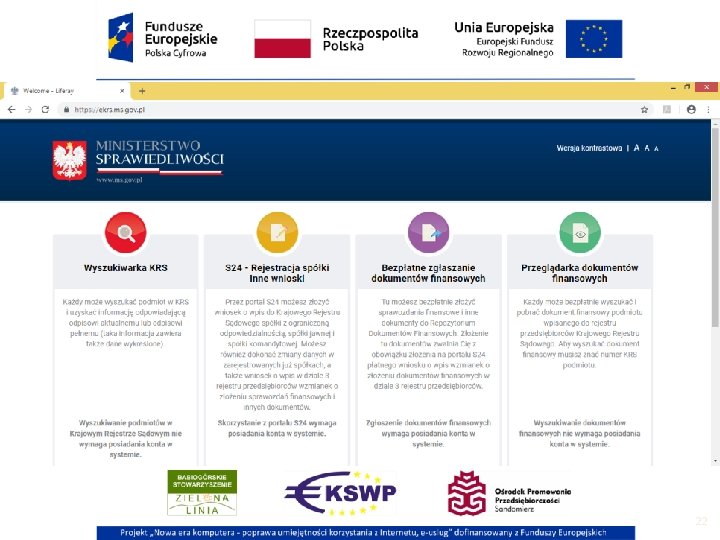

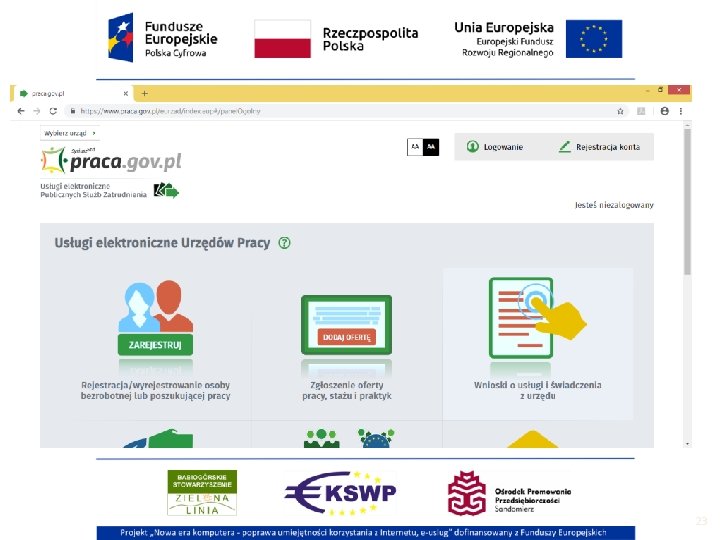

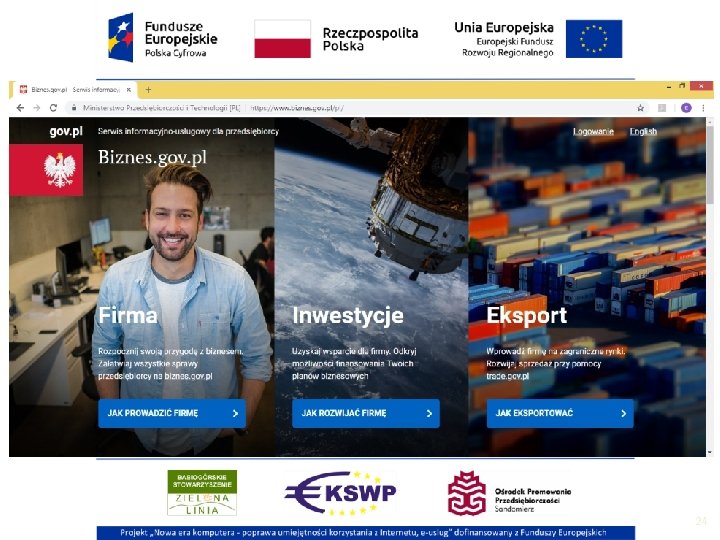

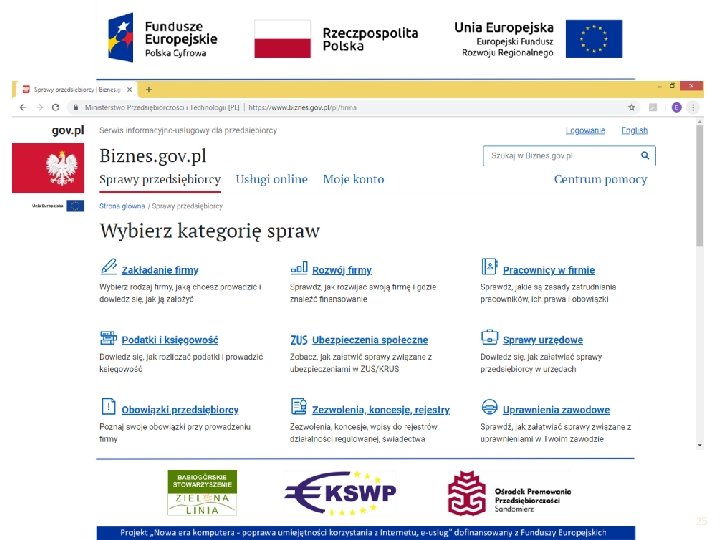

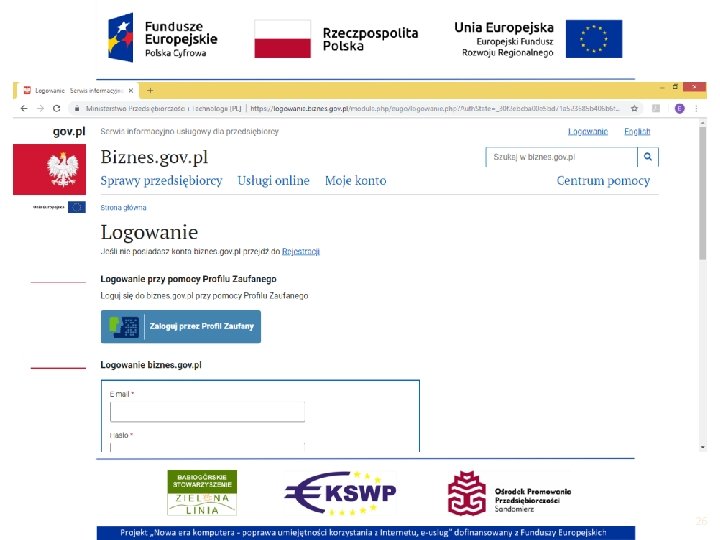

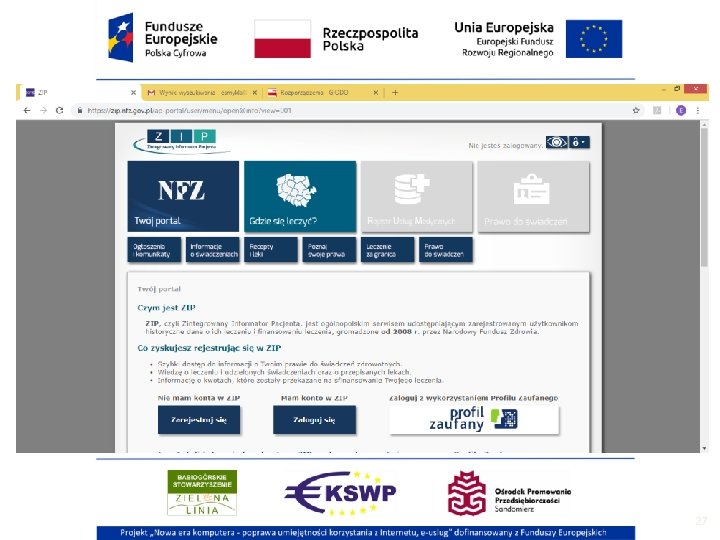

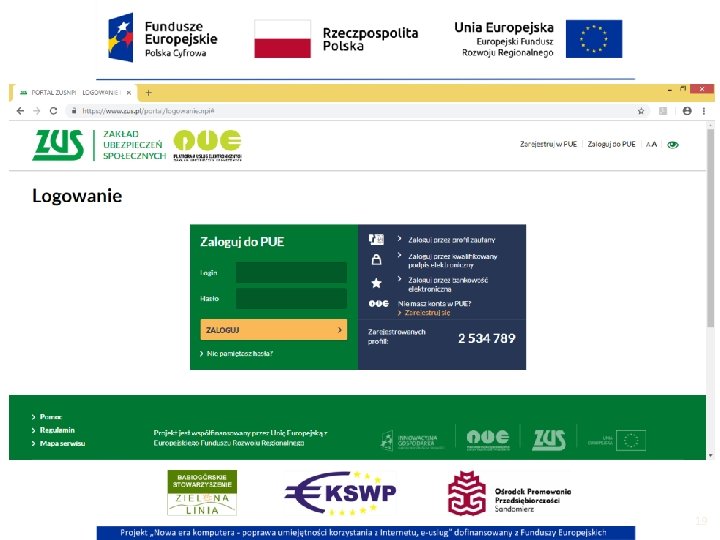

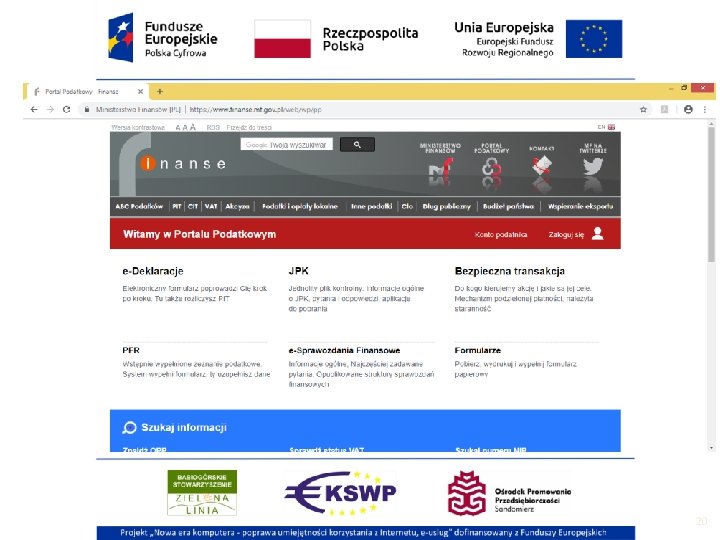

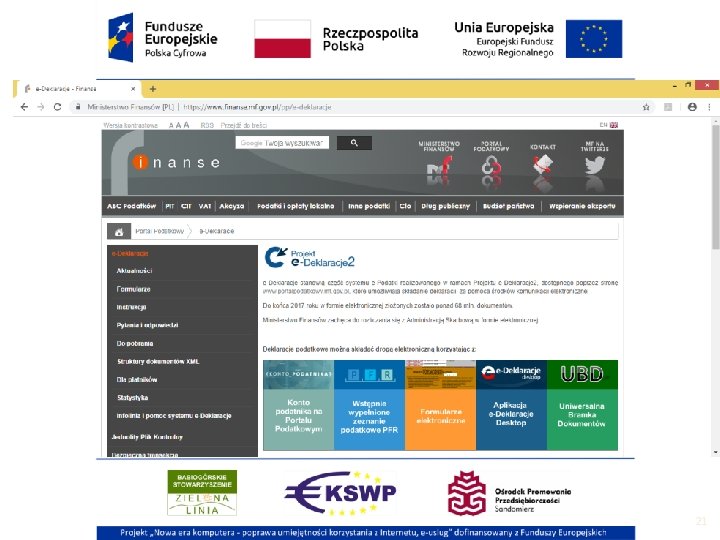

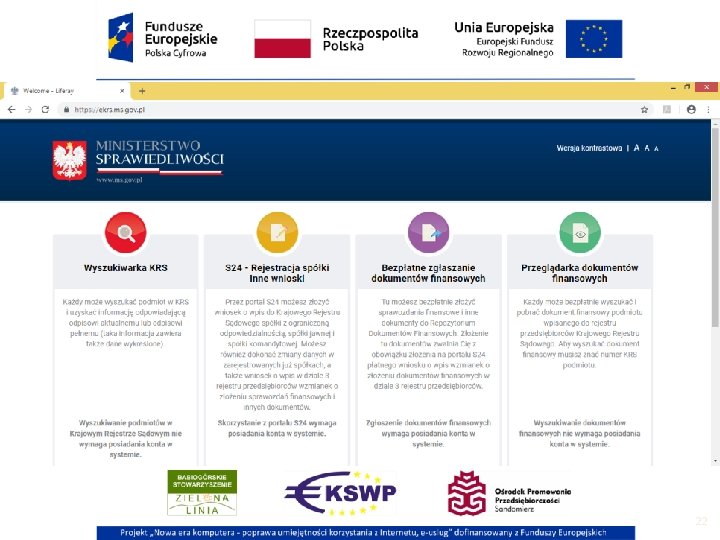

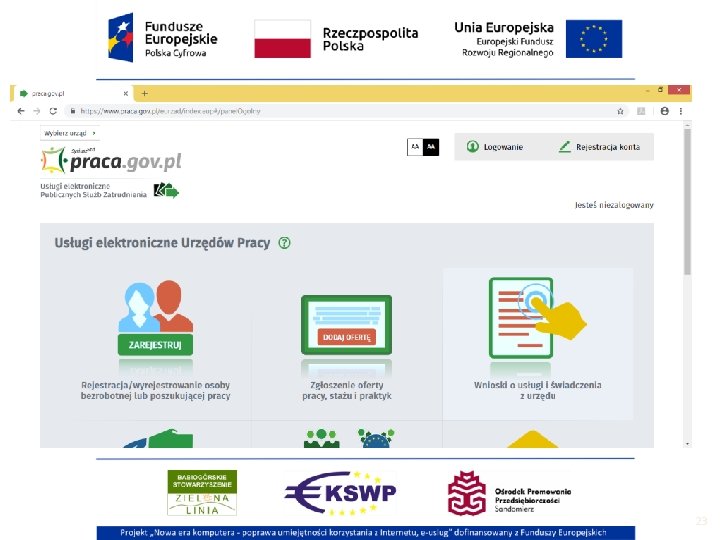

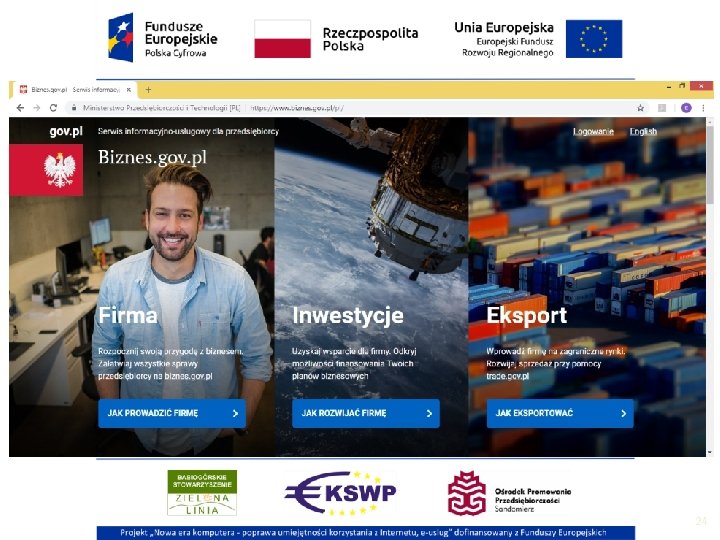

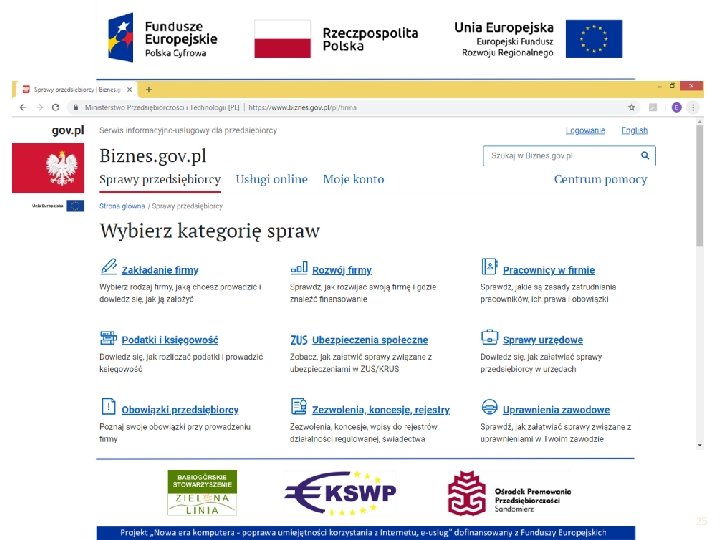

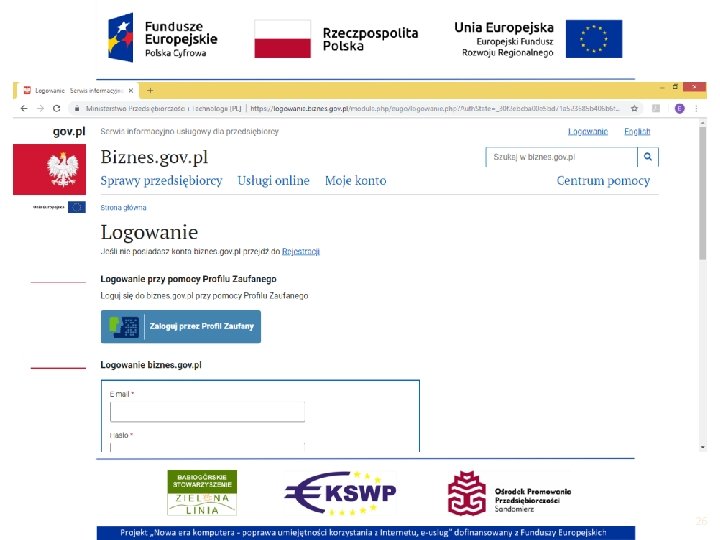

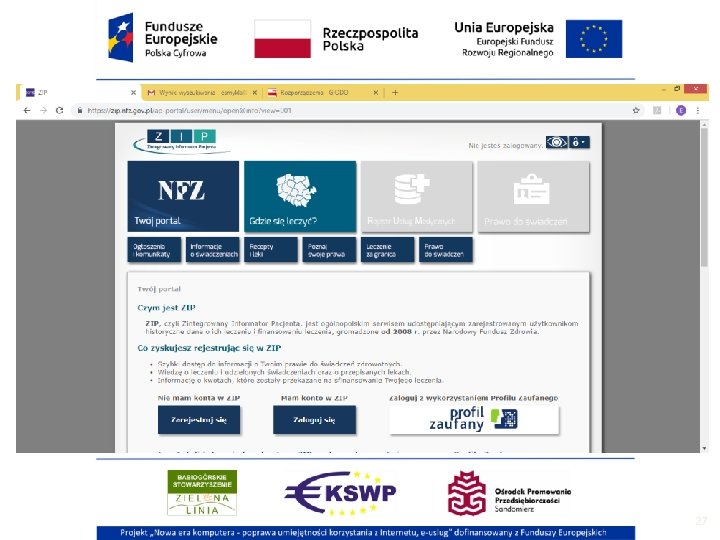

4. Kompetencje cyfrowe w życiu codziennym /3 h/ praktyczne wykorzystanie kompetencji cyfrowych i profilu zaufanego: • obywatel. gov. pl • PUE ZUS • Portal podatkowy • KRS • Praca i bezrobocie • Biznes. gov. pl • zip. nfz. gov. pl 16

17

18

19

20

21

22

23

24

25

26

27

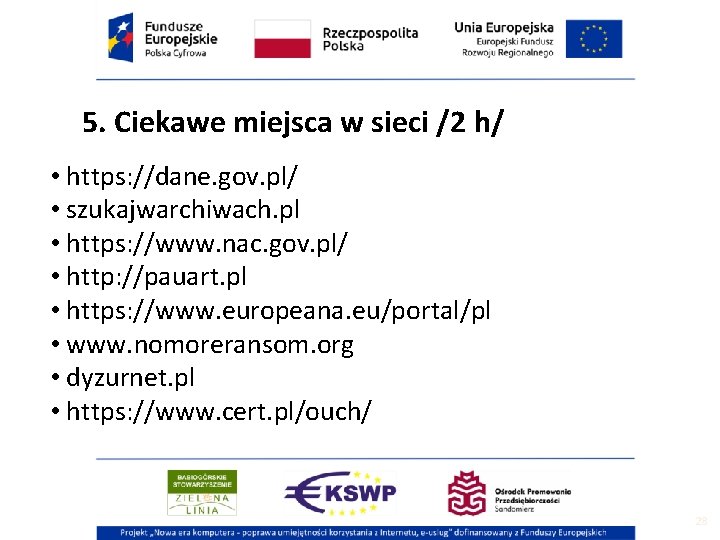

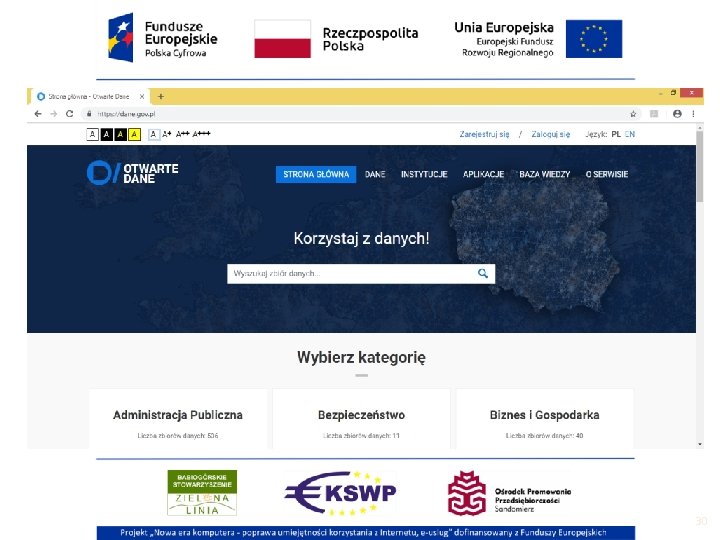

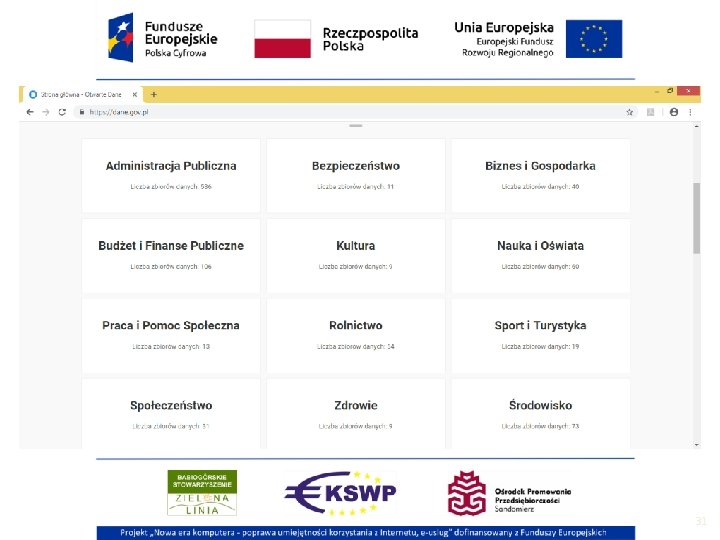

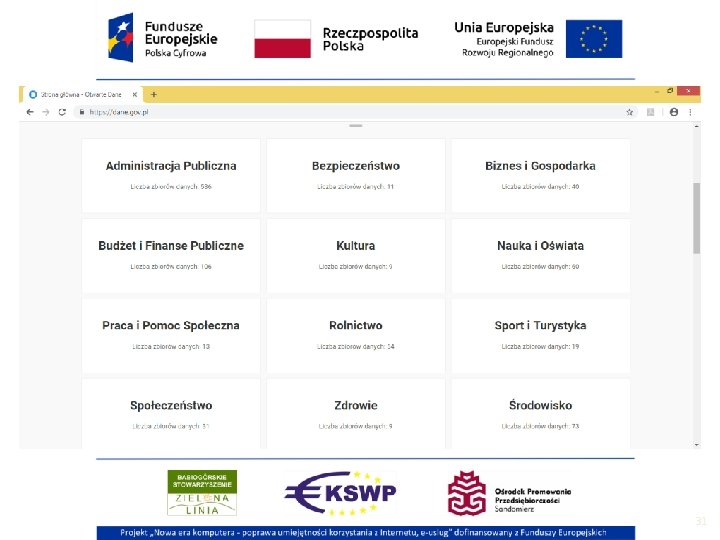

5. Ciekawe miejsca w sieci /2 h/ • https: //dane. gov. pl/ • szukajwarchiwach. pl • https: //www. nac. gov. pl/ • http: //pauart. pl • https: //www. europeana. eu/portal/pl • www. nomoreransom. org • dyzurnet. pl • https: //www. cert. pl/ouch/ 28

5. Ciekawe miejsca w sieci /2 h/ • https: //dane. gov. pl/ W jednym miejscu znajdziesz dane ponad 100 instytucji publicznych. Portal jest źródłem wiarygodnych na bieżąco aktualizowanych danych, udostępnianych bezpłatnie do ponownego wykorzystywania. 29

30

31

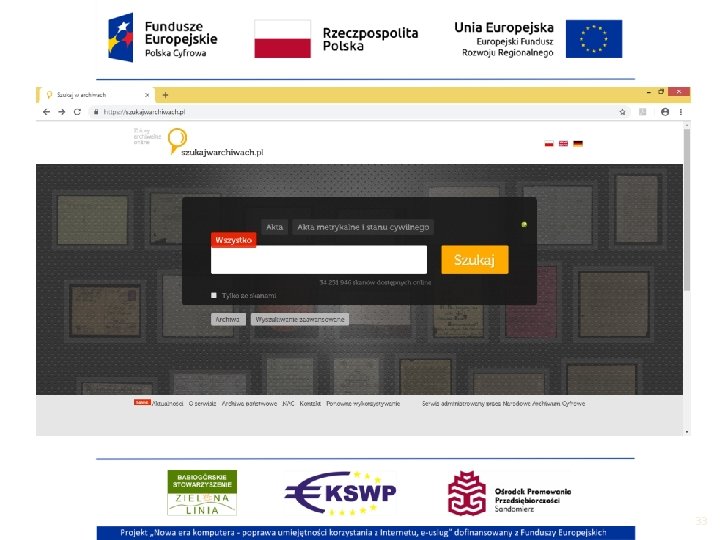

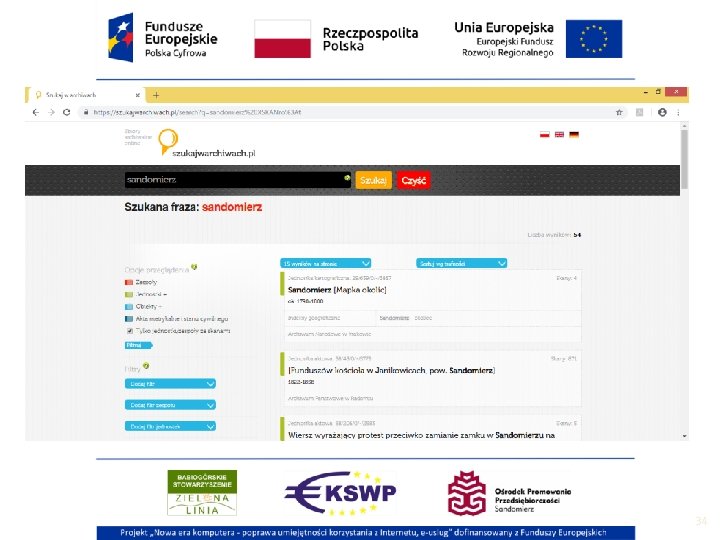

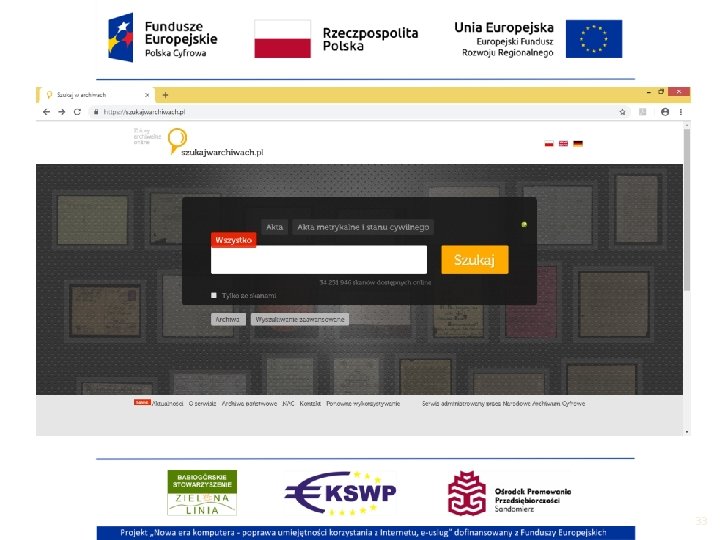

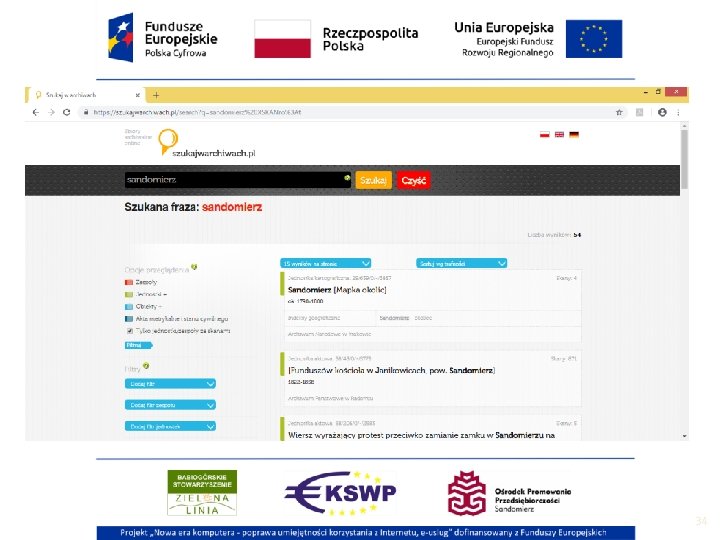

5. Ciekawe miejsca w sieci /2 h/ • szukajwarchiwach. pl Archiwa państwowe. Wyszukiwarka stworzona przez ministerstwo Cyfryzacji 32

33

34

5. Ciekawe miejsca w sieci /2 h/ • https: //www. nac. gov. pl/ Narodowe Archiwum Cyfrowe Do roku 2030 udostępnia online 200 mln kopii cyfrowych archiwaliów z zasobu archiwów państwowych, będzie zarządzać archiwum dokumentów elektronicznych RP oraz zintegrowanym systemem dla całej sieci archiwów w Polsce 35

36

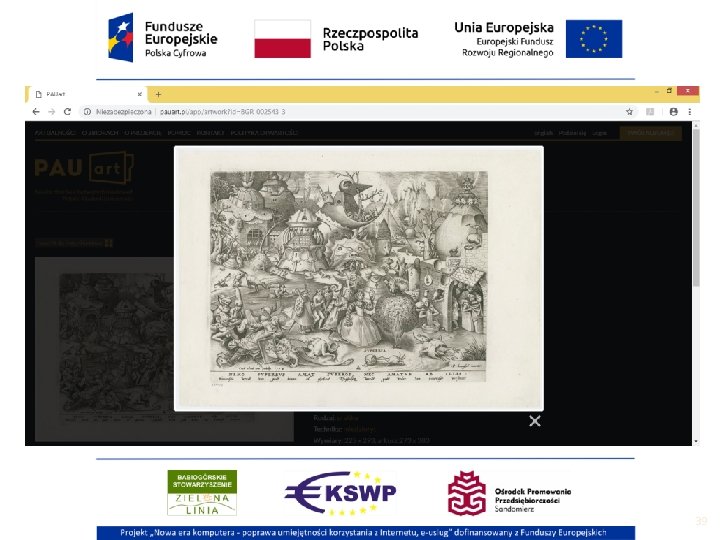

5. Ciekawe miejsca w sieci /2 h/ • http: //pauart. pl PAUart Katalog zbiorów artystycznych i naukowych Polskiej Akademii Umiejętności 37

38

39

Zasoby oznaczone: „Domena publiczna” to Zasoby, do których prawa autorskie majątkowe wygasły (minęło już 70 lat od śmierci ich autora, ostatniego ze współautorów, daty rozpowszechnienia lub daty ustalenia utworu) lub które nie są utworami w rozumieniu ustawy o prawie autorskim. Wizerunki cyfrowe Zasobów można swobodnie kopiować i rozpowszechniać w dowolnym medium i formacie oraz adaptować – zmieniać i tworzyć na ich bazie nowe utwory w dowolnym celu. 40

Wykorzystując Zasoby z domeny publicznej, należy pamiętać o autorskich prawach osobistych i oznaczać wykorzystywane Zasoby zgodnie z poniższym schematem: [imię i nazwisko autora/pseudonim (lub informacja autor nieznany)], [tytuł dzieła], ze zbiorów [nazwa instytucji, z której zbiorów Zasób pochodzi], [nr inwentarzowy], digitalizacja: PAU, projekt PAUart, domena publiczna. 41

Zasoby, które są udostępniane na licencji Creative Commons Uznanie Autorstwa 3. 0 Polska, to Zasoby objęte ochroną prawa autorskiego, do których PAU posiada pełnię majątkowych praw autorskich i udostępnia je na licencji CC-BY 3. 0 PL lub pozyskała stosowne prawa, by je na tej licencji udostępnić. Wizerunki cyfrowe Zasobów można pobrać ze strony katalogu PAUart i swobodnie kopiować i rozpowszechniać w dowolnym medium i formacie oraz adaptować – zmieniać i tworzyć na ich bazie nowe utwory w dowolnym celu. 42

Warunkiem wykorzystywania jest oznaczenie Zasobu zgodnie z poniższym schematem, przykładowy zapis: [imię i nazwisko autora/pseudonim], [tytuł dzieła], ze zbiorów [nazwa instytucji, z której zbiorów Zasób pochodzi], [nr inwentarzowy], digitalizacja: PAU, projekt PAUart, PAU – licencja CC-BY 3. 0 PL. 43

W sieci, jak i na papierze czy w telewizji i kinie obowiązuje to samo prawo autorskie. Choć sposób korzystania z treści znajdujących się w internecie jest zupełnie inny, to zasady są te same i należy o tym pamiętać, gdy chcemy skorzystać z czyjegoś utworu lub opublikować swój. 44

Większość treści w sieci jest objęta pełną ochroną prawnoautorską, możemy korzystać z nich w ramach dozwolonego użytku prywatnego, prawa cytatu czy w szkole do działalności dydaktycznej. Aby zgodnie z prawem rozpowszechniać czy modyfikować cudze prace potrzebujemy dodatkowych licencji. 45

Korzystanie z treści w internecie Aby wykorzystać zdjęcie w naszej publikacji, np. raporcie, musimy być jego autorem/autorką lub posiadać odpowiednie do tego prawa. Znalezione w internecie zdjęcie może być podpisane na wiele różnych sposobów: pierwsza grupa to zapisy mówiące o pełnej ochronie prawnoautorskiej: “wszystkie prawa zastrzeżone”, “©”, imieniem i nazwiskiem twórcy/twórczyni. Taki zapis pozwala nam wyłącznie na dozwolony użytek osobisty (bez możliwości rozpowszechniania takiego utwory czy dokonanych na nim modyfikacji szerzej niż poza znajomymi i rodziną). Również niepodpisane w żaden sposób zdjęcia chronione są prawem autorskim. Jeśli chcemy skorzystać z takiego zdjęcia, musimy spytać się autora/autorki o zgodę – w praktyce samo znalezienie kontaktu do tej osoby jest wystarczająco trudnym zadaniem. 46

Druga grupa podpisów, to zapisy wolnych i otwartych licencji, np. Creative Commons: CC-BY, CC BY-SA, itp. Z tych zasobów możemy korzystać zgodnie z warunkami zapisanymi w licencji bez konieczności pytania o zgodę autora/autorki. Wolne i otwarte licencje ułatwiają nam dostęp i możliwość skorzystania z treści. 47

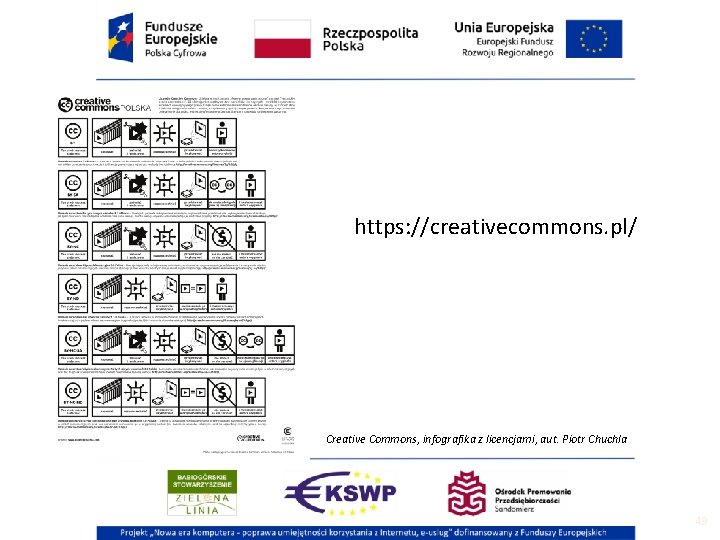

Creative Commons to pięć różnych licencji: od takich, które pozwalają na dowolne kopiowanie i modyfikowanie utworu nawet komercyjnie (Creative Commons Uznanie Autorstwa lub Creative Commons Uznanie autorstwa – Na tych samych warunkach), przez te, które zabraniają komercyjnego wykorzystania (Creative Commons – Użycie niekomercyjne, Creative Commons Użycie niekomercyjne – Na tych samych warunkach), aż po licencje pozwalające jedynie na kopiowanie utworu bez jego modyfikowania (Creative Commons Uznanie autorstwa – Bez utworów zależnych) oraz taką, która pozwala jedynie na użycie w materiałach niekomercyjnych bez możliwości modyfikacji utworu (Creative Commons Uznanie autorstwa – Użycie niekomercyjne – Bez utworów zależnych). 48

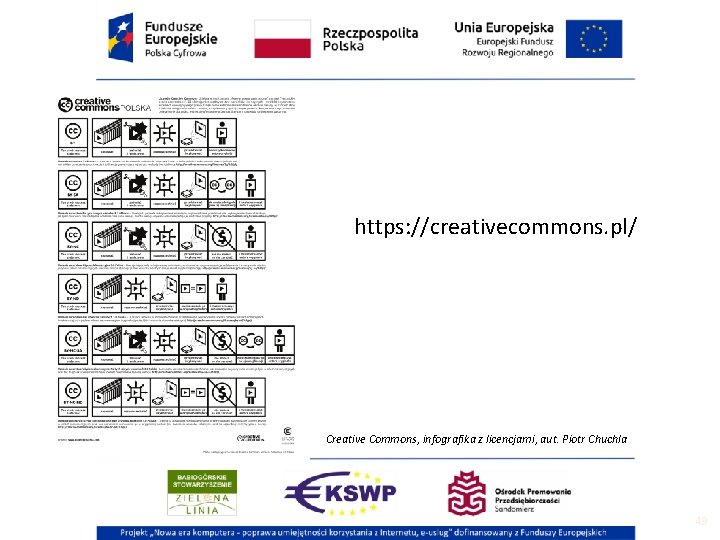

https: //creativecommons. pl/ Creative Commons, infografika z licencjami, aut. Piotr Chuchla 49

5. Ciekawe miejsca w sieci /2 h/ • www. nomoreransom. org 50

51

5. Ciekawe miejsca w sieci /2 h/ • dyzurnet. pl Dyżurnet. pl to zespół ekspertów Naukowej i Akademickiej Sieci Komputerowej, działający jako punkt kontaktowy do zgłaszania nielegalnych treści w Internecie, szczególnie związanych z seksualnym wykorzystywaniem dzieci. Dyżurnet. pl prowadzi również działania edukacyjnopopularyzatorskie kierowane do różnych grup odbiorców. 52

53

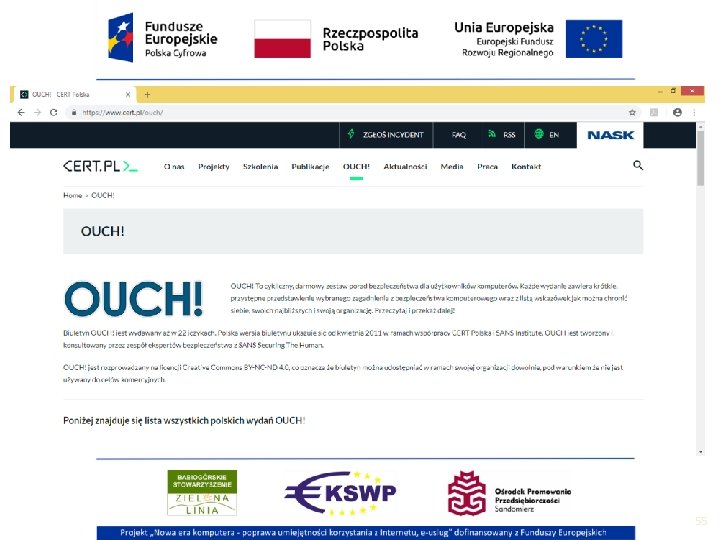

5. Ciekawe miejsca w sieci /2 h/ • https: //www. cert. pl/ouch/ OUCH! To cykliczny, darmowy zestaw porad bezpieczeństwa dla użytkowników komputerów. Każde wydanie zawiera krótkie, przystępne przedstawienie wybranego zagadnienia z bezpieczeństwa komputerowego wraz z listą wskazówek jak można chronić siebie, swoich najbliższych i swoją organizację. Przeczytaj i przekaż dalej! 54

55

6. Bezpieczeństwo w oraz ochrona danych osobowych – RODO /2 h/ • Co to jest RODO • Obowiązki wynikające z RODO • Korzyści dla obywatela wynikające z wprowadzenia RODO 56

Rozporządzenie Parlamentu Europejskiego i Rady (UE) 2016/679 z dnia 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych i w sprawie swobodnego przepływu takich danych oraz uchylenia dyrektywy 95/46/WE (ogólne rozporządzenie o ochronie danych) 57

prawo do bycia zapomnianym: w sytuacji w której osoba nie chce by jej dane były przetwarzane i nie ma ku temu podstawy. Instytucja ta ma chronić prywatność osób i niekoniecznie umożliwiać usuwanie danych z przeszłości albo ograniczać wolność prasy. Jednakże, w praktyce, może przysporzyć to wielu trudności administratorom, ponieważ zmusza je do usunięcia wszystkich informacji o danej osobie z jego systemów. Dotyczy to także kopii, linków, odniesień i dokumentacji papierowej. Ponadto należy dołożyć wszelkich starań aby wszystkie kopie danych, które zostały wcześniej udostępnione zostały skutecznie usunięte, nawet jeżeli znajduję się już w posiadaniu u innych podmiotów, 58

• łatwiejszy dostęp do danych – osoby, których dane dotyczą w szerszym zakresie będą miały dostęp do informacji o przetwarzaniu ich danych, a informacje te dostępne powinny być w przystępnej formie, 59

• obowiązek informowania o naruszeniu danych – administratorzy mają obowiązek powiadomienia organu nadzorującego i w stosownych przypadkach osoby, której dane dotyczą o naruszeniu danych, 60

• mocniejszą ochronę praw dzieci – zgodnie z RODO dane osobowe dzieci zasługują na szczególną ochronę, ponieważ mogą być one mniej świadome zagrożeń, konsekwencji, i swoich praw w odniesieniu do przetwarzania danych osobowych. W związku z powyższym, rozporządzenie przewiduje, że zgoda na przetwarzanie danych dziecka, które nie ukończyło 16 lat, musi być wyrażona albo zatwierdzona przez osobę sprawującą władze rodzicielską lub opiekę nad dzieckiem i tylko w zakresie wyrażonej zgody. Zatem, administrator danych powinien mieć świadomość, że zgoda wyrażona przez dziecko może zostać unieważniona, w szcególności jeżeli dotyczy celów marketingowych, czy też aktywności dzieci w mediach społecznościowych. Ponadto, państwa członkowskie mogą obniżyć próg wskazany powyżej i ustanowić niższą granicę wiekową, która musi wynosić co najmniej 13 lat, 61

• lepszą egzekucję przestrzegania przepisów – podmioty przetwarzające dane osobowe będą ponosić odpowiedzialność za złamanie przepisów RODO, włączając możliwość otrzymania kary finansowej w wysokości 10 mln euro lub 2 proc. rocznego światowego obrotu firmy osiągniętego w poprzednim roku obrotowym. W szczególnych przypadkach może ona wzrosnąć nawet do 20 mln euro bądź 4 proc. obrotu. Forma jej naliczania będzie zależała od tego, która wartość jest wyższa. 62

Dziękujemy za uwagę Babiogórskie Stowarzyszenie Zielona Linia, Stryszawa 281 D; 34 -205 Stryszawa. Ośrodek Promowania Przedsiębiorczości, pl. Ks. J. Poniatowskiego 2, 27 -600 Sandomierz Krajowe Stowarzyszenie Wspierania Przedsiębiorczości, ul. Staszica 2 A, 26 -200 Końskie 63

Zasady bezpiecznego korzystania z internetu dla dzieci

Zasady bezpiecznego korzystania z internetu dla dzieci Wady i zalety komputera

Wady i zalety komputera Nowa era

Nowa era Budowa wewnetrzna ryby

Budowa wewnetrzna ryby Nowa era

Nowa era Zarządzanie wizerunkiem organizacji

Zarządzanie wizerunkiem organizacji Poprawa stanu powietrza w osi doliny baryczy

Poprawa stanu powietrza w osi doliny baryczy Zasady korzystania z książek dla dzieci

Zasady korzystania z książek dla dzieci Zalety korzystania z komputerowych baz danych

Zalety korzystania z komputerowych baz danych Ravioli nowa sarzyna

Ravioli nowa sarzyna Dhl24 login

Dhl24 login Czy od nowego semestru jest nowa frekwencja

Czy od nowego semestru jest nowa frekwencja Nowa radost stała

Nowa radost stała Właściciel charta kusego w panu tadeuszu

Właściciel charta kusego w panu tadeuszu Tew świebodzin

Tew świebodzin Nowy akapit latex

Nowy akapit latex Nowa piramida zywienia

Nowa piramida zywienia Zpas nowa ruda praca

Zpas nowa ruda praca Podstawa programowa wf

Podstawa programowa wf Nowa ewangelizacja co to

Nowa ewangelizacja co to Brzenica

Brzenica Nowa podstawa programowa religia

Nowa podstawa programowa religia Nowa fundlandia gdzie leży

Nowa fundlandia gdzie leży Baroque music quiz

Baroque music quiz Elizabethan and victorian era

Elizabethan and victorian era Creí que era una aventura y en realidad era la vida

Creí que era una aventura y en realidad era la vida Era uma estrela tão alta era uma estrela tão fria

Era uma estrela tão alta era uma estrela tão fria Wady i zalety internetu prezentacja

Wady i zalety internetu prezentacja Závislost na internetu

Závislost na internetu Bezbednost dece na internetu

Bezbednost dece na internetu Netiquette pravila

Netiquette pravila Zodziu nagrinejimas

Zodziu nagrinejimas Arpanet

Arpanet Piotr habela

Piotr habela Sigurnost na internetu kviz

Sigurnost na internetu kviz Ciemna strona internetu

Ciemna strona internetu Dobre strane interneta slike

Dobre strane interneta slike Sigurnost na internetu prezentacija

Sigurnost na internetu prezentacija Vrste internet servisa

Vrste internet servisa Struktura internetu

Struktura internetu Lucija meštrović

Lucija meštrović Struktura internetu

Struktura internetu Blaski internetu

Blaski internetu Stop nasilju na internetu

Stop nasilju na internetu Profilaktyka uzależnienia od internetu

Profilaktyka uzależnienia od internetu Pravila lijepog ponašanja na internetu

Pravila lijepog ponašanja na internetu Internet definicija

Internet definicija Adresiranje na internetu

Adresiranje na internetu Sigurnost na internetu prezentacija

Sigurnost na internetu prezentacija Historia i rozwój internetu prezentacja

Historia i rozwój internetu prezentacja 10 przykazań bezpiecznego internetu

10 przykazań bezpiecznego internetu Internet bonton

Internet bonton što su digitalni tragovi wikipedia

što su digitalni tragovi wikipedia Zastita dece na internetu slike

Zastita dece na internetu slike Internet bonton

Internet bonton Sigurnost djece na internetu prezentacija

Sigurnost djece na internetu prezentacija Dobavljaci interneta

Dobavljaci interneta Struktura internetu

Struktura internetu Net art przykłady

Net art przykłady Sigurnost na internetu prezentacija

Sigurnost na internetu prezentacija Historia rozwoju internetu

Historia rozwoju internetu Vrste opasnosti na internetu

Vrste opasnosti na internetu Citácia z internetu vzor

Citácia z internetu vzor Blaski internetu

Blaski internetu