Szmtgpes vrusok A vrus fogalma clja nmaga sokszorozsra

- Slides: 25

Számítógépes vírusok

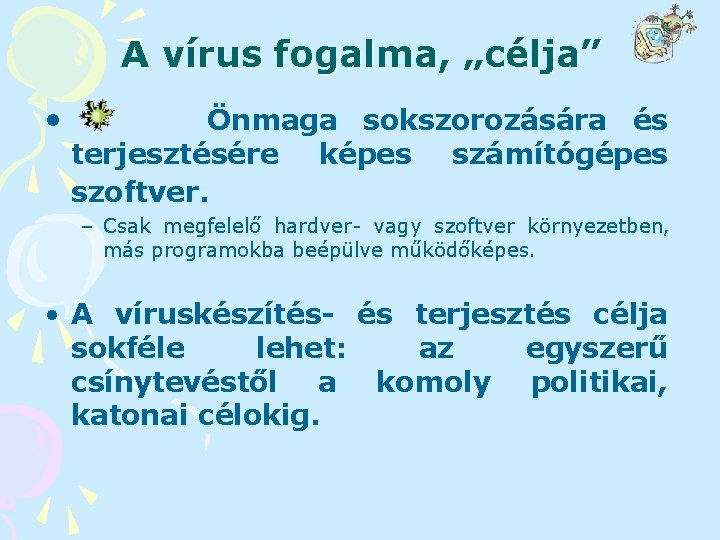

A vírus fogalma, „célja” • Önmaga sokszorozására és terjesztésére képes számítógépes szoftver. – Csak megfelelő hardver- vagy szoftver környezetben, más programokba beépülve működőképes. • A víruskészítés- és terjesztés célja sokféle lehet: az egyszerű csínytevéstől a komoly politikai, katonai célokig.

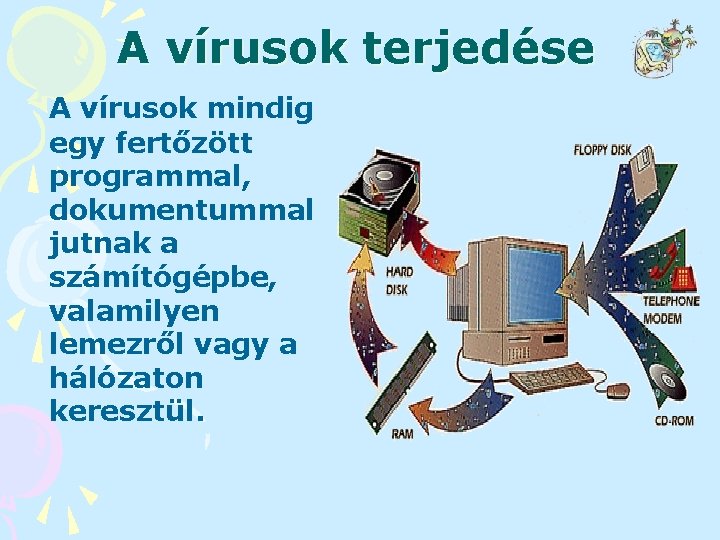

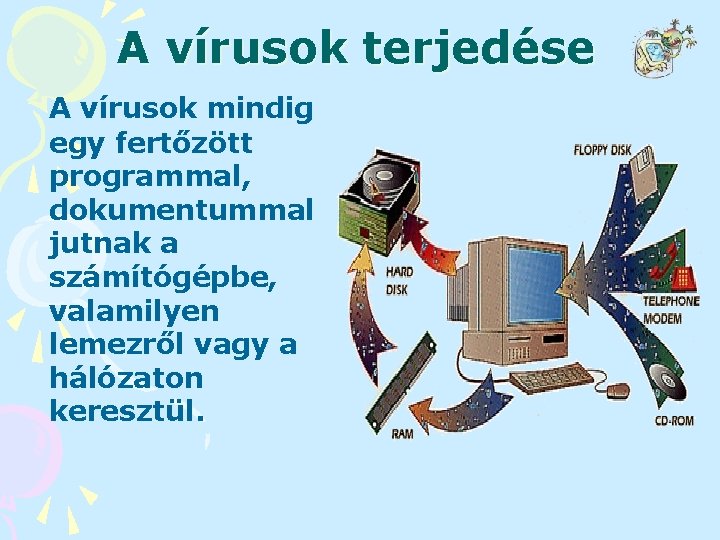

A vírusok terjedése A vírusok mindig egy fertőzött programmal, dokumentummal jutnak a számítógépbe, valamilyen lemezről vagy a hálózaton keresztül.

Valós veszélyek Vírusfertőzés esetén: §hardware tönkretétele §adatvesztés, adatok összekeveredése §szerver leállás, lebénulás (pl. levél vírusok) Spyware, trójai falovak: • Teljes gépen tárolt adathalmaz idegenek kezébe kerülhet • Titkos login/pwd párok ellopása • Adatgyűjtés Adware: Felugró ablakok miatt lehetetlenné váló munkavégzés

Vírustörténelem • Vírustörténelem (forrás: www. viruslist. com ) • 1970 • Creeper (ARPANET), Tenex operációs rendszer, szöveget írt ki • Reaper (ARPANET), Tenex operációs rendszer, vírusként terjedt és leirtotta a Creeper vírust • 1981 • első vírus, Elk Cloner, Apple II számítógépeken, szöveget írt ki, boot vírusként került a lemezekre, amelyen az operációs rendszert is tárolták • 1986 • első vírus IBM PC számítógépekre, Brain, boot vírusként terjedt

Vírustörténelem • 1987 • első adatromboló vírus, Lehigh • Suriv víruscsalád „elsői”: • Suriv-1: első. com fájlokat fertőző vírus • Suriv-2 : első. exe fájlokat fertőző vírus • Suriv-4: Jerusalem, . com és. exe fájlokat fertőzött meg, memóriában megmaradt, világszerte elterjedt • • első féreg, Christmas Tree Worm 4 nap alatt megfertőzte a European Academic Research Network (EARN) hálózatán keresztül az IBM Vnet hálózatát

Vírustörténelem • 1988 • hírhedt féreg, Morris Worm, a UNIX operációs rendszerek (VAX és Sun Microsystems számítógépeken) felhasználó-hitelesítési eljárását kerülte meg („login/authentication”), így szerzett adatokat és tudta magát továbbküldeni az ARPANET hálózaton • 1989 • első trójai, AIDS, az alkalmazás rejtjelezte a merevlemez tartalmát és kiírta, hogy a visszafejtéshez szükséges kriptográfiai kulcsot a megfelelő pénzösszeg befizetése ellenében kaphatja meg a károsult

Vírustörténelem • 1990 • első polimorf vírus, Chameleon (Vienna és Cascade vírus tulajdonságainak ötvözése), minden fertőzés alkalmával változott a kód, így a vírusmintákon alapuló keresés megnehezült • 1992 • első komolyabb károkat okozó vírus, Michelangelo, rendszerfájlok, boot rekordok, FAT (MS-DOS) sérülése, a lemez használhatatlanná tétele • az első „vírus kit” megjelenése, Dark Avenger Mutation Engine (Mt. E), amelyet hamarosan követ a többi (VCS, Gen. Vir, PS-MPC, NGVCK, stb. ), megkönnyítve az új vírusok írását

Vírustörténelem • 1994 • az első. obj fájlokat fertőző vírus, Shifter • hírhedt rejtőzködő, polimorf fájl- és boot vírus, Onehalf, amely rejtjelezte a merevlemez tartalmát • 1995 • első makró-vírus, Concept • • 1996 első Windows 95 vírus, Boza első OS/2. exe fájlokat fertőző vírus, AEP első Excel vírus, Laroux

Vírustörténelem • • 1997 az első Linux vírus megjelenése, Bliss IRC férgek megjelenése FTP motorral rendelkező vírus megjelenése, Homer • 1998 • az első Access vírus, Accessi. V • az első flash vírus, CIH, az alaplapi „flash ROM” törlése • az első. vbs vírusok megjelenése • az első Power. Point vírus megjelenése, Attach

Vírustörténelem • 1999 • első Outlook levelezőt támadó vírus, Happy 99 • első önmagát frissítő vírus, Babylonia • hírhedt makró-vírus és féreg egyben, Melissa • első féreg, amely nem csatolt állományként terjedt a levelekben, hanem elegendő volt elolvasni azokat, Bubbleboy, Kak. Worm, biztonsági rést használt ki • 2000 • hírhedt. vbs vírus, Love. Letter

Vírustörténelem 2001 hírhedt vírusok, Code. Red, Sir. Cam (saját SMTP-motor), Mandragore (Gnutella), Nimda 2002 első. NET vírusok, LFM, Donut hírhedt vírus, Klez 2003 hírhedt férgek, Slammer, Sobig („zombi” hálózat) 2004 hírhedt férgek, Bagle, Netsky, Sasser

Csoportosítási lehetőségek • Típus szerint – File vírusok (CEB) – Boot vírusok – Makró vírusok (Word, Excel, Powerpoint, Access) – Java, jscript és vb script vírusok – webes vírusok • Platform szerint • Visszakeresés elleni védelem szerint • Kártétel szerint – Destruktív (romboló) – nem destruktív

Típus szerint • File vírusok – végrehajtható állományt fertőznek – command, exe, bat file-okat (sys-t) – vagy az indítási sorrendet kihasználva indul el a vírus • Boot vírusok: – az MBR-ben helyezkednek el, ált. TSR programok (pl. one Half) • Makró vírusok (Word, Excel, Powerpoint, Access) – Office 4 óta (1994 -95) (mióta VB makrók kerültek az Office mögé) • Java, jscript és vb script vírusok – webes, e-mail vírusok (pl. 2000. március „I love You” vbs alapú vírus – a generált levélforgalom miatt állt le minden)

További csoportosítások szerint • Platform szerint: – DOS, Windows, OS/2, Linux, Java, Makró • Visszakeresés elleni védelem szerint – Kódolt vírusok (vírustest kódolt, test + kibontó) – Polimorf vírusok (változó kódolás) – Lopakodó vírusok (pl. egy boot vírus ami a partíciós táblát manipulálja – így abban minden helyesnek tűnik) – Visszafejtés elleni vírusok (többszörös ugrások a kódban, nyomkövetés figyelése…)

Kártétel szerint • Destruktív (romboló, pusztító): • hardware tönkretétele (HDD, FDD) • tárolt anyagok törlése, lemezek formázása • adatok összekeverése (pl. I love You) • Partíciós tábla manipulálása (pl. One half) • „Nem destruktív” • Számítógép lekapcsolása (pl. Sasser) – szerverek! • régen: potyogtatós vírus, cookie vírus, Yankee doodle. .

Hálózattal kapcsolatos fertőzések, támadások • Minden TCP/IP alapú hálózatra kötött gépnek 64. 000 logikai kapuja (port-ja) van – ezek mind támadási felületek lehetnek ha nincsenek lezárva (port-scan) • 2001 őszén: nimd. A (Admin) Win Nt-ket fertőzte • 2001 nyarán: Sir. Cam vírus ami minden Windows-os gépen egy saját kis SMTP hostot nyitott és szórta a leveleket (önmagát), levélben terjedt – és a felhasználó okozta a fertőzést • 2004 január: Sasser – Win 2000 gépeket fertőzte ha az SP 2 -nem volt telepítve – egyszerű gépleállás!!

Vírusírtás • Vírusirtó programmal. Működésük: – Memória és boot-szektor scan – Keresés: • program szekvencia azonosságát vizsgálják csak • vagy heurisztikát is alkalmaznak – F-Prot esetében: irtás (vírus), törlés (file), átnevezés (file) • Követelmények manapság: – napi webes frissítés, működés közbeni folyamatos védelem

Vírusirtó programok: MSAV, Scan (Mc. Afee), F-Prot (FSecure), Norton Antivirus (Symantec), Thunderbyte (TBAV), Kaspersky Lab, AVG, NOD 32 Virusbuster, Panda

Hoax-ok • Figyelmeztető körlevelek pl. bizonyos dllek vírus voltáról melyek letörlése után bizonyos funkciók elvesznek • Rémhírterjesztés kategória: a fölhasználók tudatlanságának kihasználása • Küld tovább még legalább 20 helyre típusú levelek – akár ingyen ajándékért – SPAM • SPAM: kéretlen levelek

SPAM-ek • Lottót nyertél! • Afrikai király özvegye vagy hagyatéki biztosa bankszámlát kér, hogy kiküldhesse a $-jait • Befektetési tanácsok • Gyógyszerek (Cialis, Viagra, Xanax…) • Software-ek – Ezek egy részének valós háttere: e-mail címlisták gyűjtése – Másik részük a gyűjtött e-mail címekre küldözgeti a leveleket és csalásra, visszaélésre használja majd fel a kapott adatokat

Spyware, Adware, Trójai falovak • Spyware: kémprogram mely általában a felhasználó „aktív, de nem tudatos” közreműködése révén kerül a gépre. Onnantól kezdve adatokat gyűjt és küld megfelelő helyekre (pl. bankkártya információk, login/pwd, szoftver információk) • Adware: hasonló módon kerül a gépre (Direct. X, Active-X, telepedő exe…. ) és egyre gyakoribb pop up reklámablakok az eredmény • Trójai falovak: gépre kerülés után port-okat nyit külső behatolók számára (korábban kicsit hasonlók voltak a cookie-k – vírusok is vannak)

Védekezés • Legfontosabb: Megelőzés! • Spybot Search and Destroy, Ad-aware, MS Anti Spyware • Vírusirtó (F-Prot, Norton S. A. , NOD 32, Virusbuster…) – napi frissítés! • Ismeretlen küldőtől származó anyagok törlése, nem ismert anyagok elutasítása (telepítés előtt) • Operációs rendszeres biztonsági frissítése • e-mail cím korlátozott és ellenőrzött kiadása • Hálózatban: – router és tűzfal mögé – tűzfal program – Explorer és Outlook használatának kerülése (VB script, Active. X, J script…)

Mit használjunk? • Operációs rendszer: – Linux disztribúciók (Redhat, Debian, SUSE, Mandrake…) – Windows 2000 SP 4 – rendszeres frissítés, belső hálózaton belül vagy tűzfal mögött – Windows XP SP 3 - rendszeres frissítés • Web böngésző: – Mozilla ; Firefox; Opera – Levelező kliensek: – Pegazus Mail – Mozilla – The Bat, vagy: • Webes levelező rendszereket

Megelőzés - védekezés Megelőzhető a fertőzés: ü Csak megbízható helyről származó, tesztelt lemezek alkalmazásával! ü Rendszeres antivírus-programok frissítésével és futtatásával! ü Ismeretlen eredetű e-mailek és csatolt fájlok óvatos kezelésével!

Vibrioes

Vibrioes Vrus

Vrus Vrus

Vrus Bacteriófago

Bacteriófago Falusi szálláshely fogalma

Falusi szálláshely fogalma Tényleges vízgőztartalom fogalma

Tényleges vízgőztartalom fogalma Bázisvektor

Bázisvektor Mesebefejezés

Mesebefejezés Netikett fogalma

Netikett fogalma Krajlic mátrix

Krajlic mátrix Borturizmus fogalma

Borturizmus fogalma Tanterv fogalma

Tanterv fogalma Negatív motiváció

Negatív motiváció Netikett fogalma

Netikett fogalma Termékhagyma

Termékhagyma Egyei

Egyei Szabad rendelkezésű erdő fogalma

Szabad rendelkezésű erdő fogalma Templomgazdaság fogalma

Templomgazdaság fogalma üzleti kommunikáció fogalma

üzleti kommunikáció fogalma Picasso avignoni kisasszonyok

Picasso avignoni kisasszonyok Francia szimbolizmus

Francia szimbolizmus Poliszok kialakulása

Poliszok kialakulása Tenziós mérőcella

Tenziós mérőcella Fenolok fogalma

Fenolok fogalma Vektorösszeadás

Vektorösszeadás Jelenségek aprólékos ábrázolása

Jelenségek aprólékos ábrázolása