Reconnaissance automatique des empreintes digitales Statistiques Techno Iris

- Slides: 44

Reconnaissance automatique des empreintes digitales

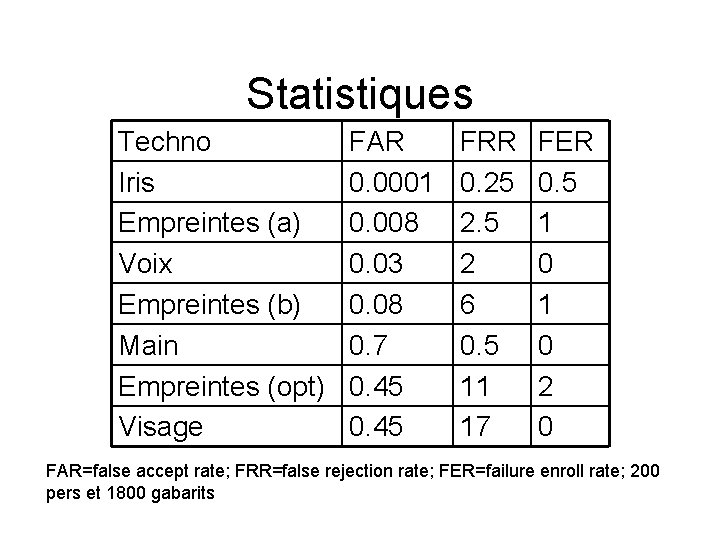

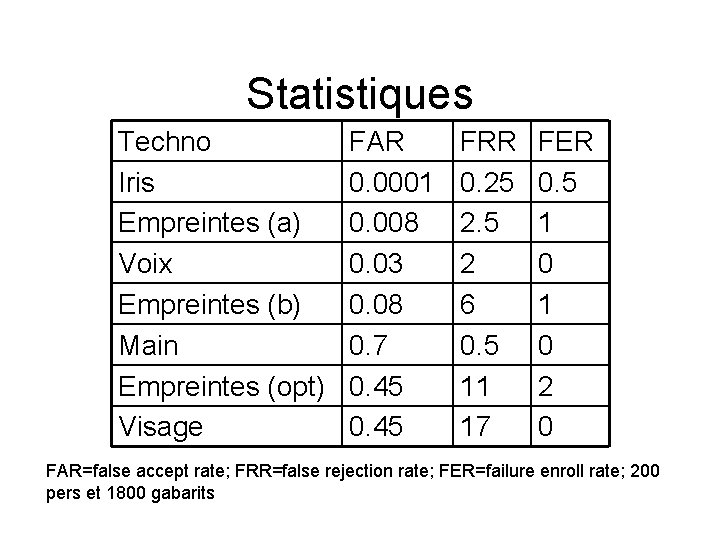

Statistiques Techno Iris Empreintes (a) Voix Empreintes (b) Main Empreintes (opt) Visage FAR 0. 0001 0. 008 0. 03 0. 08 0. 7 0. 45 FRR 0. 25 2. 5 2 6 0. 5 11 17 FER 0. 5 1 0 2 0 FAR=false accept rate; FRR=false rejection rate; FER=failure enroll rate; 200 pers et 1800 gabarits

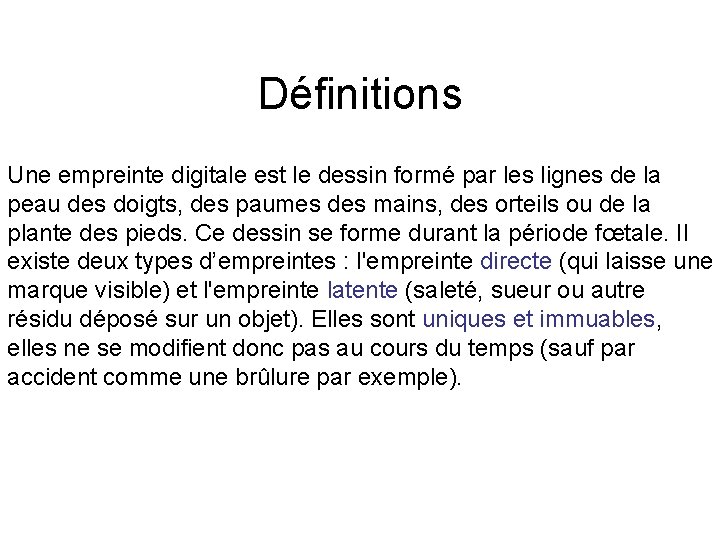

Définitions Une empreinte digitale est le dessin formé par les lignes de la peau des doigts, des paumes des mains, des orteils ou de la plante des pieds. Ce dessin se forme durant la période fœtale. Il existe deux types d’empreintes : l'empreinte directe (qui laisse une marque visible) et l'empreinte latente (saleté, sueur ou autre résidu déposé sur un objet). Elles sont uniques et immuables, elles ne se modifient donc pas au cours du temps (sauf par accident comme une brûlure par exemple).

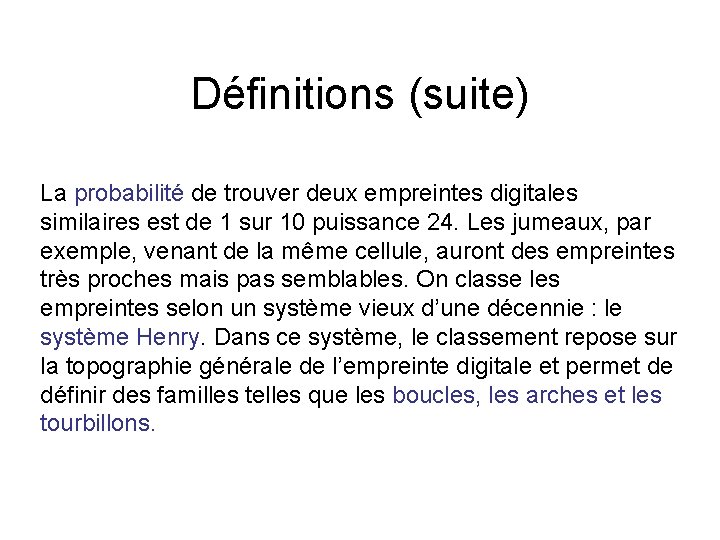

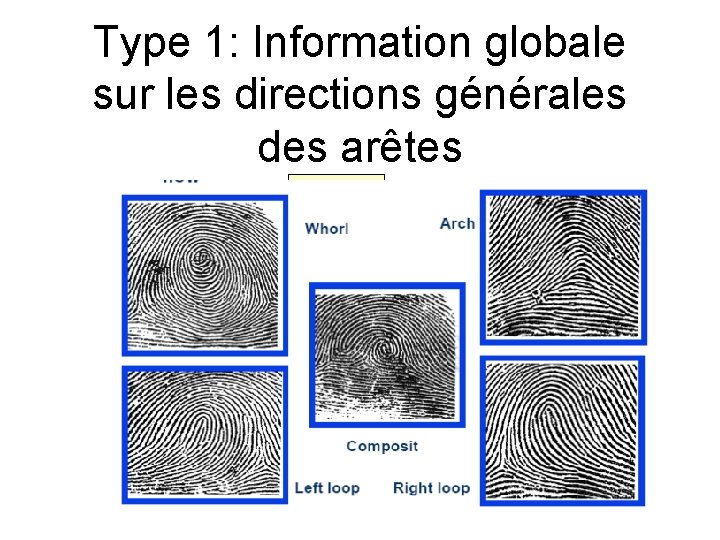

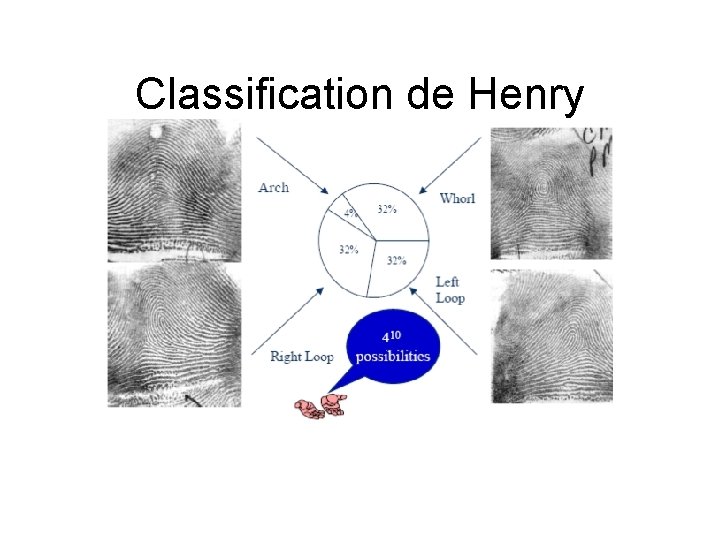

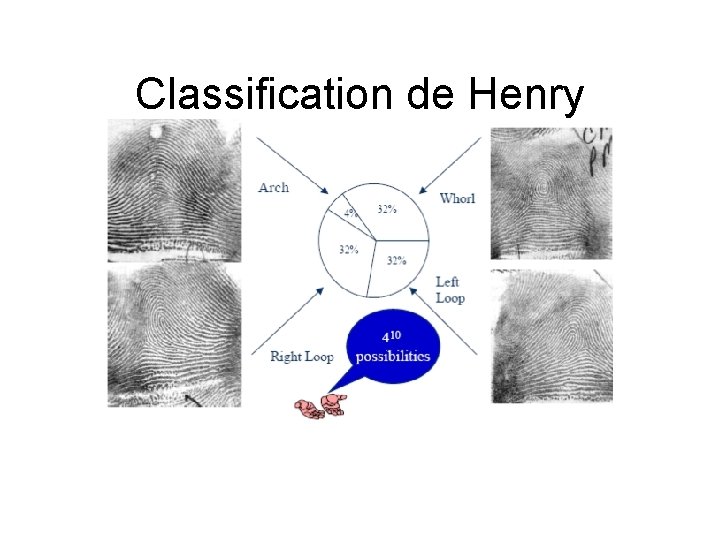

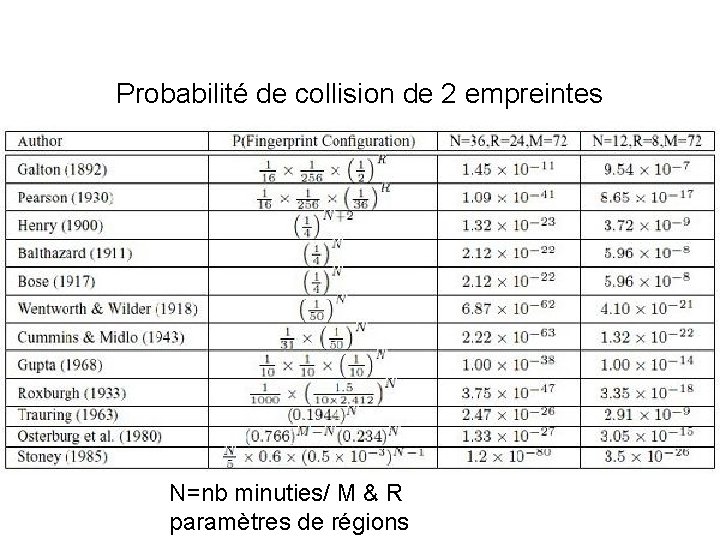

Définitions (suite) La probabilité de trouver deux empreintes digitales similaires est de 1 sur 10 puissance 24. Les jumeaux, par exemple, venant de la même cellule, auront des empreintes très proches mais pas semblables. On classe les empreintes selon un système vieux d’une décennie : le système Henry. Dans ce système, le classement repose sur la topographie générale de l’empreinte digitale et permet de définir des familles telles que les boucles, les arches et les tourbillons.

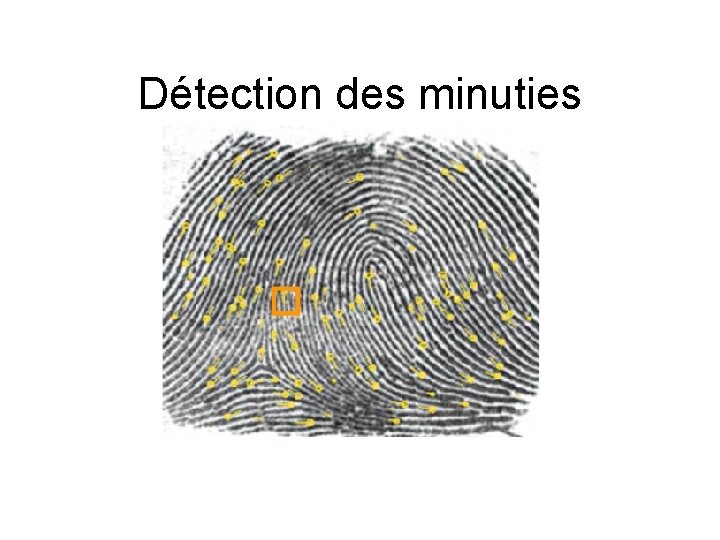

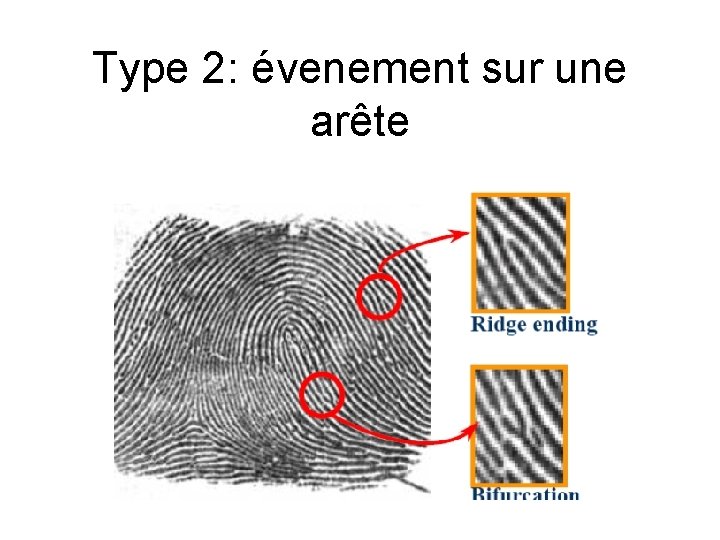

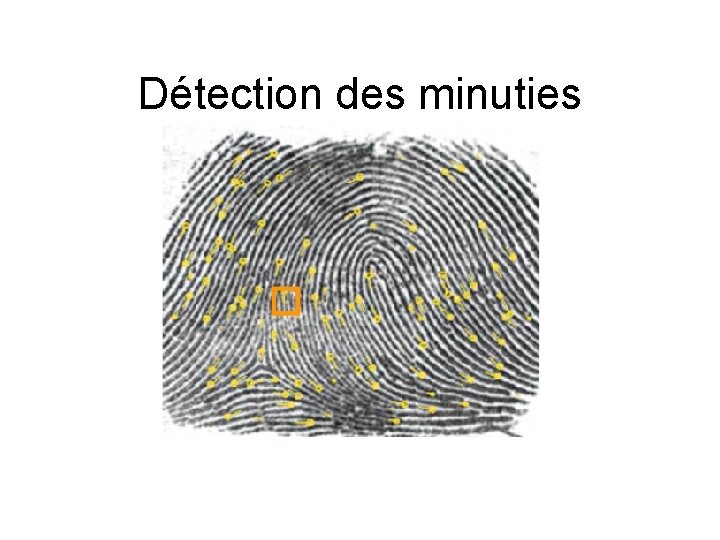

Définitions (suite) Elles sont composées, de terminaisons en crêtes, soit le point où la crête s’arrête, et de bifurcations, soit le point où la crête se divise en deux. Le noyau est le point intérieur, situé en général au milieu de l’empreinte. Il sert souvent de point de repère pour situer les autres minuties. D’autres termes sont également rencontrés : le lac, l’île, le delta, la vallée, la fin de ligne… Ces caractéristiques peuvent être numérisées. Une empreinte complète contient en moyenne une centaine de points caractéristiques mais les contrôles ne sont effectués qu'à partir de 12 points. Statistiquement, il est impossible de trouver 2 individus présentant 12 points caractéristiques identiques, même dans une population de plusieurs millions de personnes.

Qu’est-ce qui est traité ? (3 niveaux d’information)

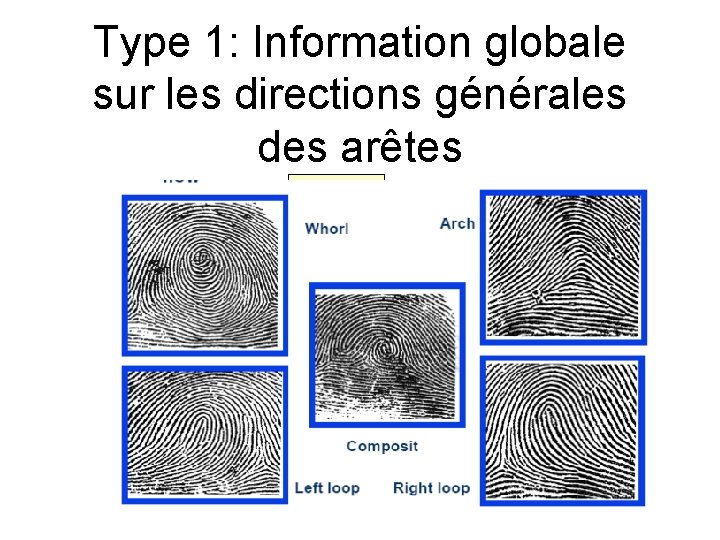

Type 1: Information globale sur les directions générales des arêtes spirale

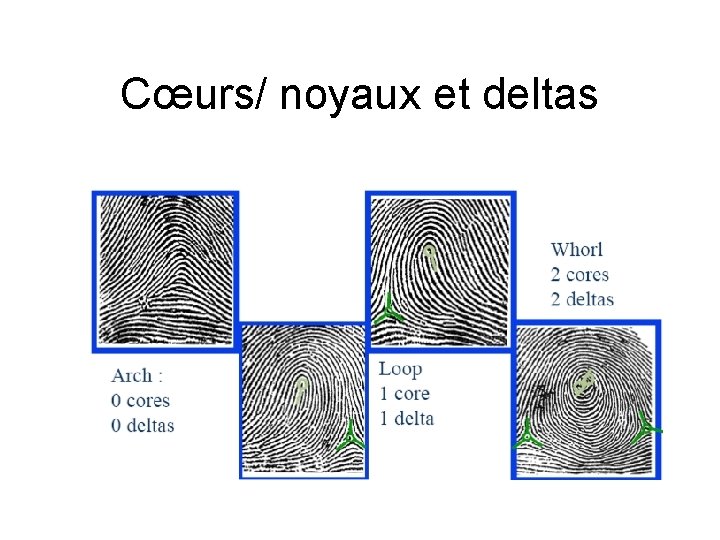

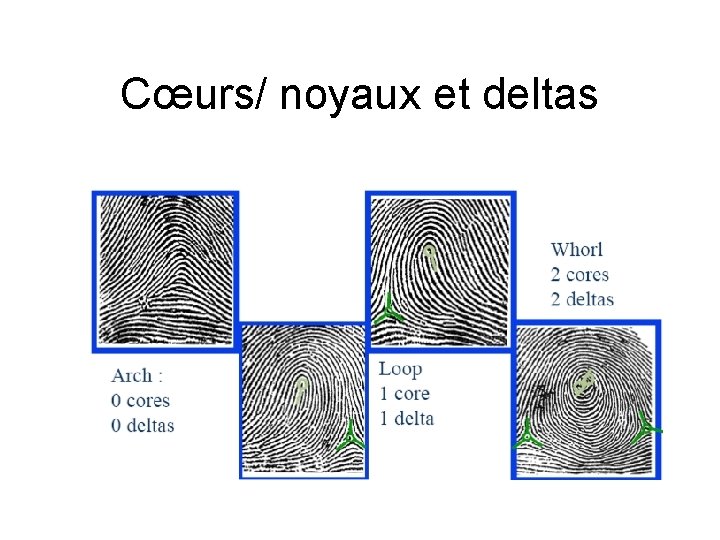

Cœurs/ noyaux et deltas

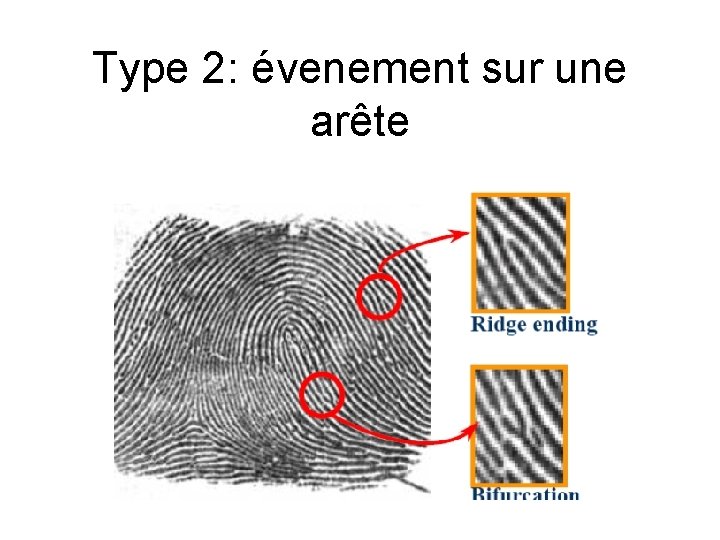

Type 2: évenement sur une arête

Type 3: particularités d’arêtes Pores Forme d’arête

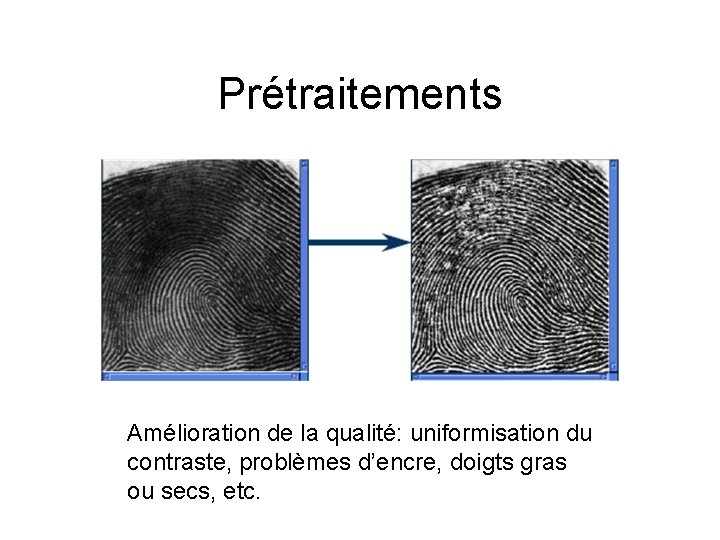

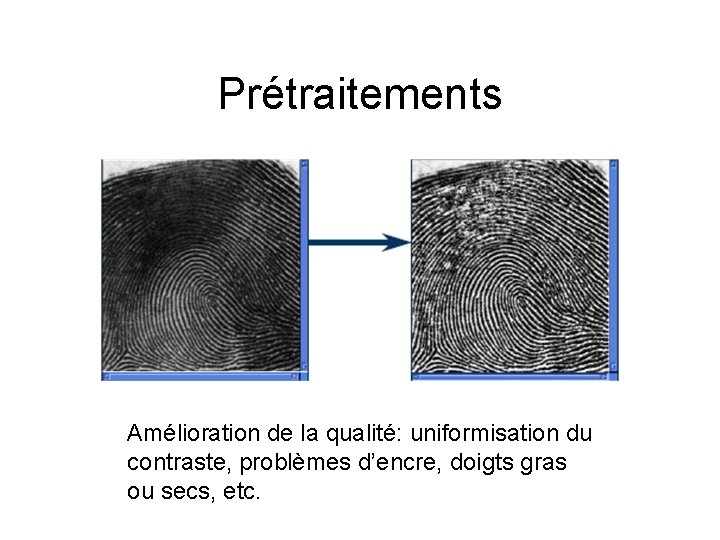

Prétraitements Amélioration de la qualité: uniformisation du contraste, problèmes d’encre, doigts gras ou secs, etc.

Manipulations des niveaux de gris • Égalisation d’histogramme • Accentuation d’une tranche de NDG • Renforcement du contraste (filtre médian, autres filtres) • Morphologie mathématique en niveaux de gris

Classification automatique (reconnaissance de formes)

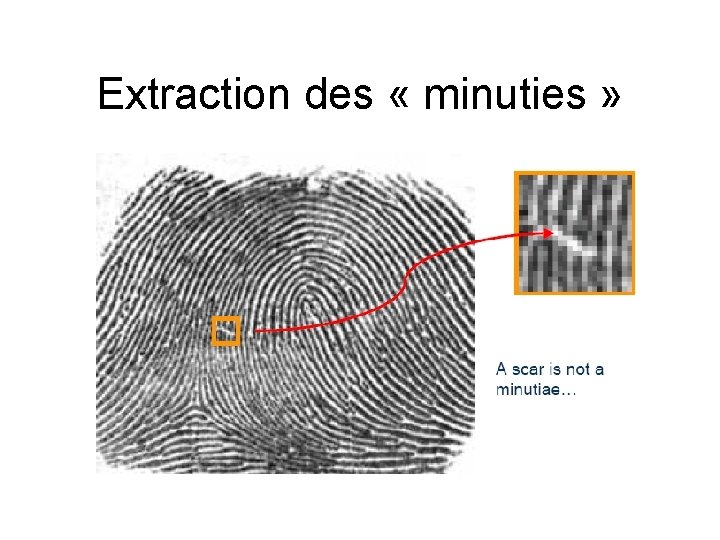

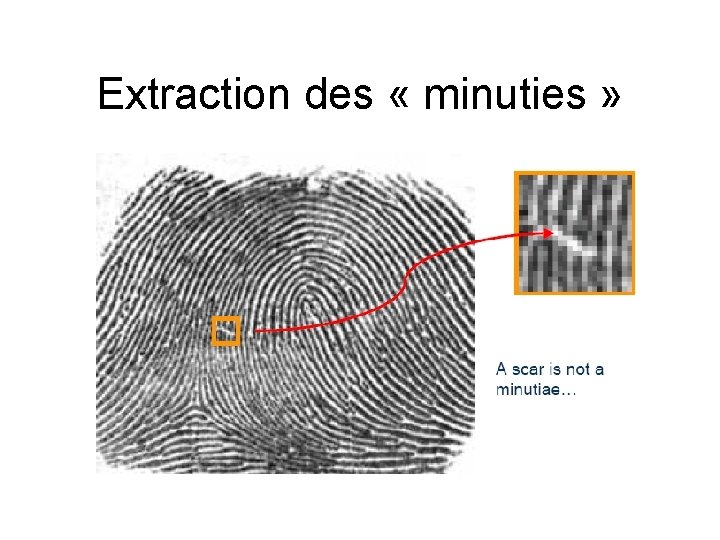

Extraction des « minuties »

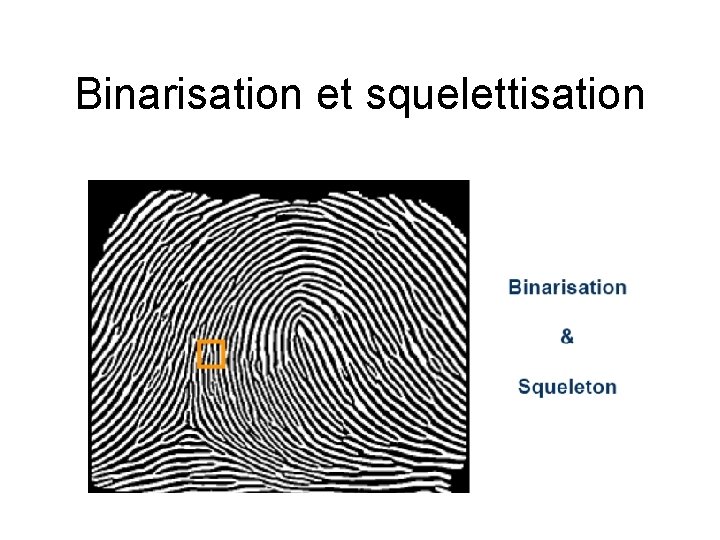

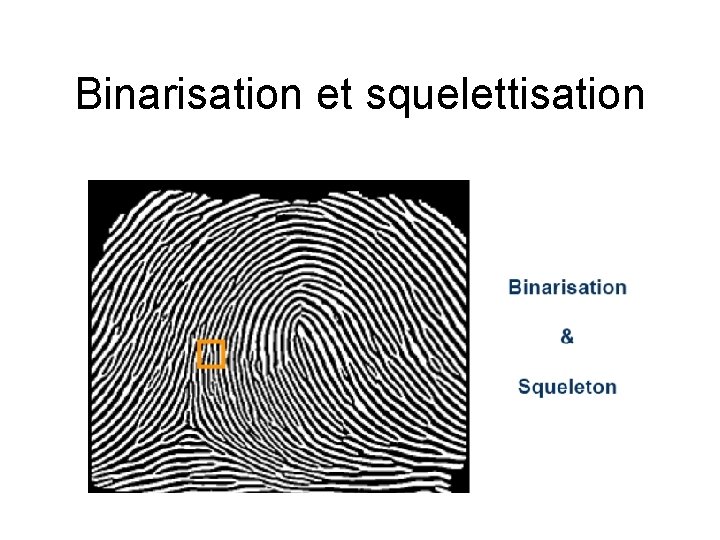

Binarisation et squelettisation

Détection des minuties

Principales caractéristiques détectées sur l’empreinte

Étapes de la comparaison

Extraction de caractéristiques par filtres de Gabor

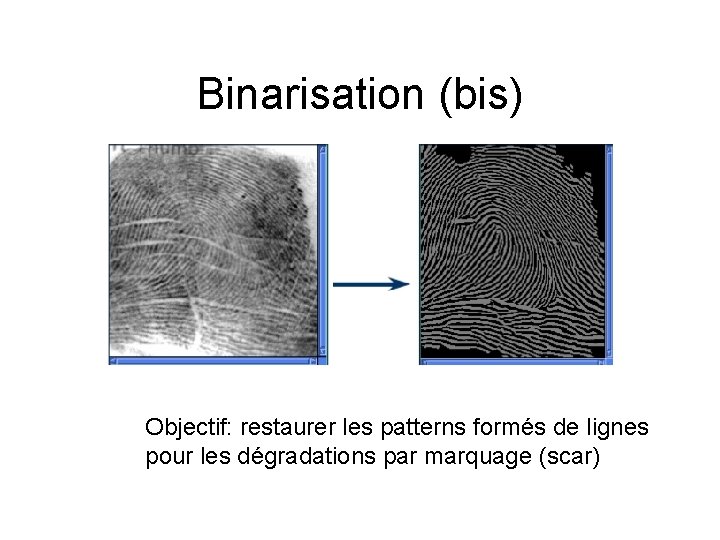

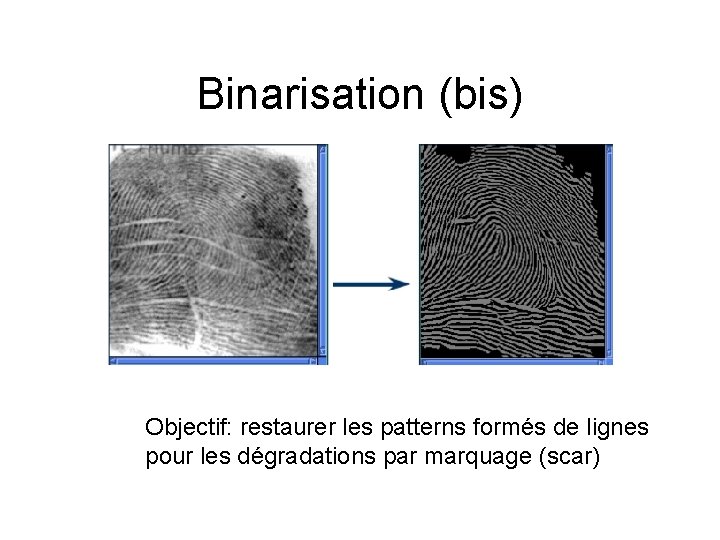

Binarisation (bis) Objectif: restaurer les patterns formés de lignes pour les dégradations par marquage (scar)

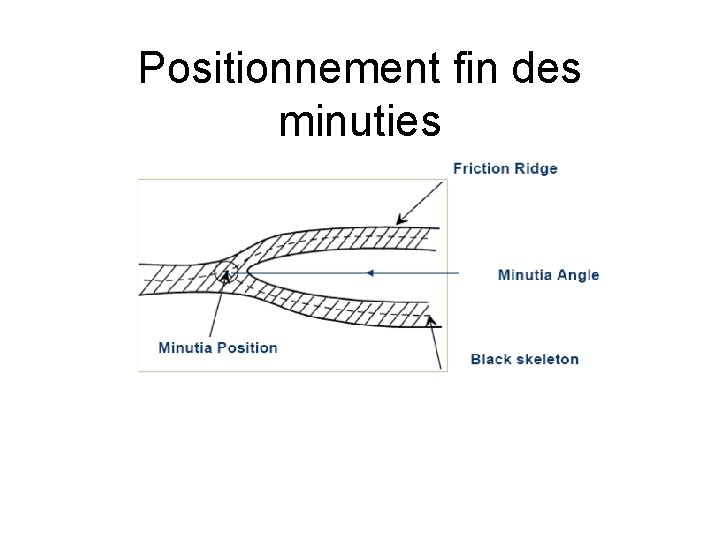

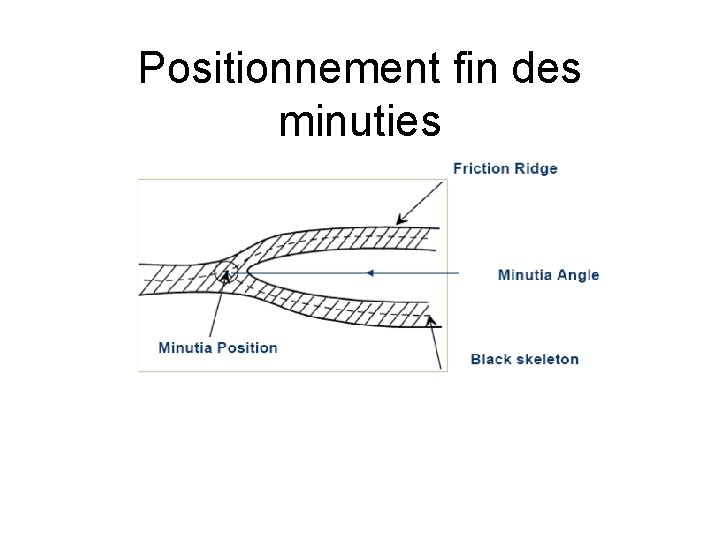

Positionnement fin des minuties

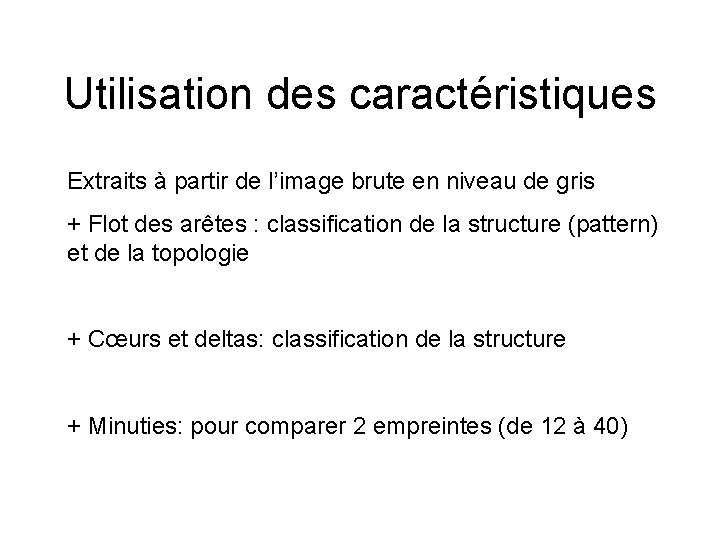

Utilisation des caractéristiques Extraits à partir de l’image brute en niveau de gris + Flot des arêtes : classification de la structure (pattern) et de la topologie + Cœurs et deltas: classification de la structure + Minuties: pour comparer 2 empreintes (de 12 à 40)

Classification de Henry

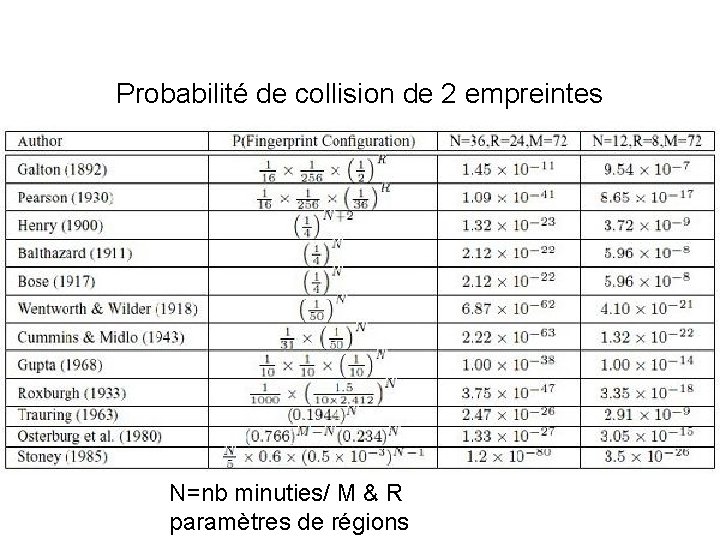

Probabilité de collision de 2 empreintes N=nb minuties/ M & R paramètres de régions

Compression des données

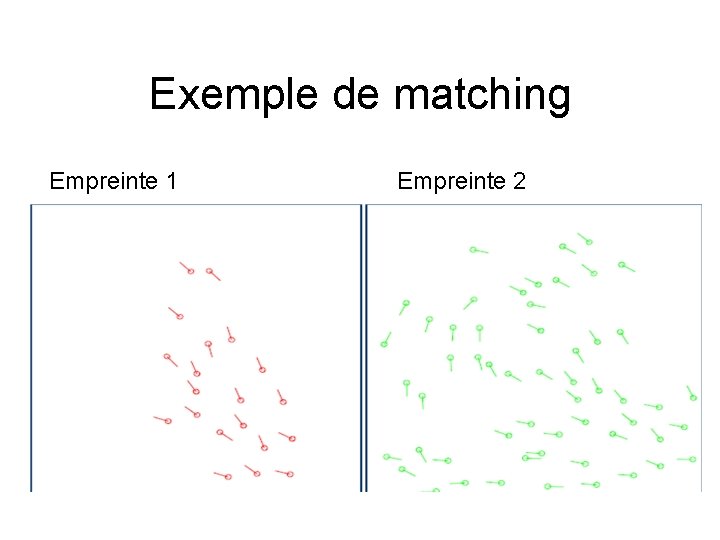

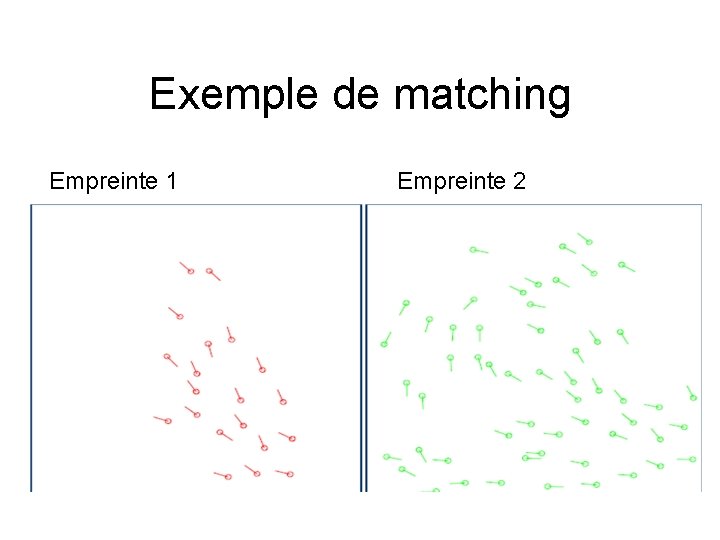

Exemple de matching Empreinte 1 Empreinte 2

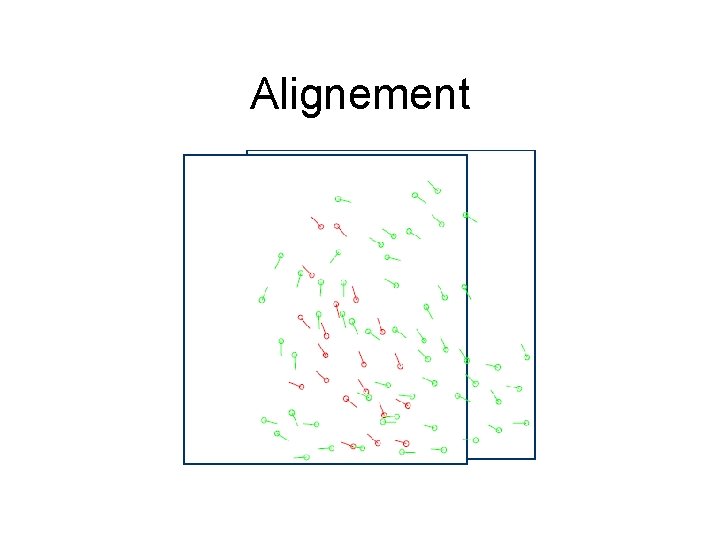

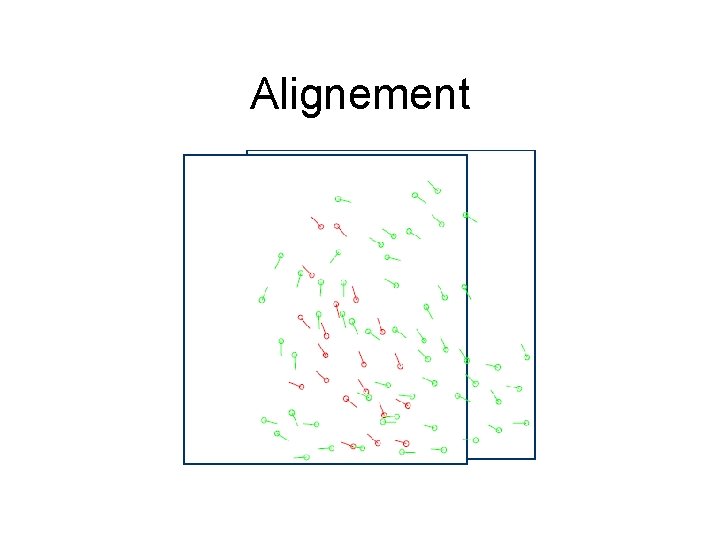

Alignement

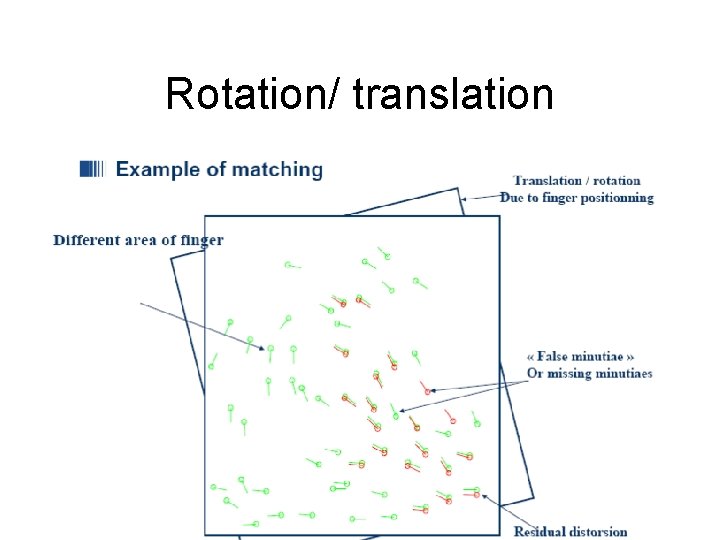

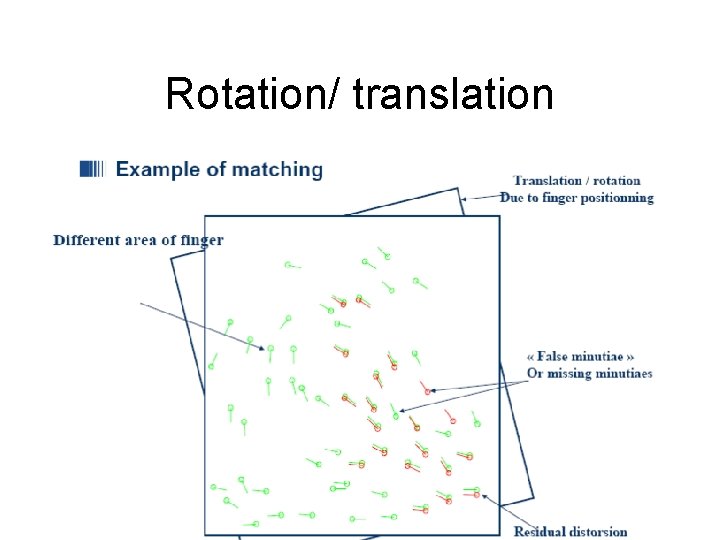

Rotation/ translation

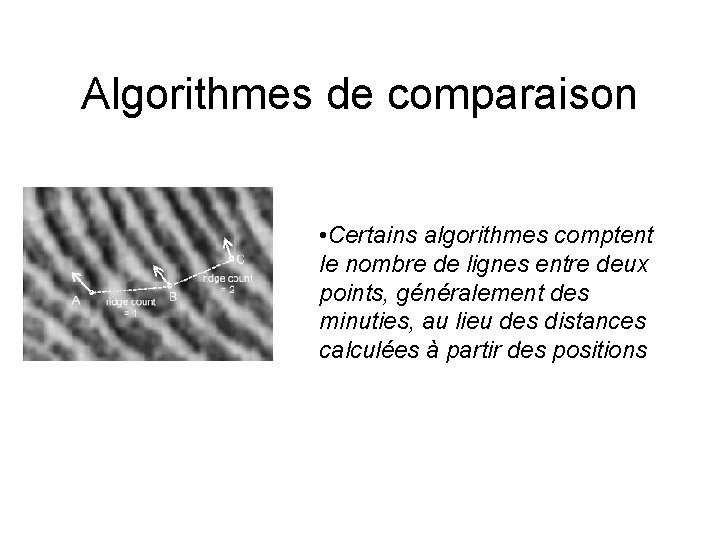

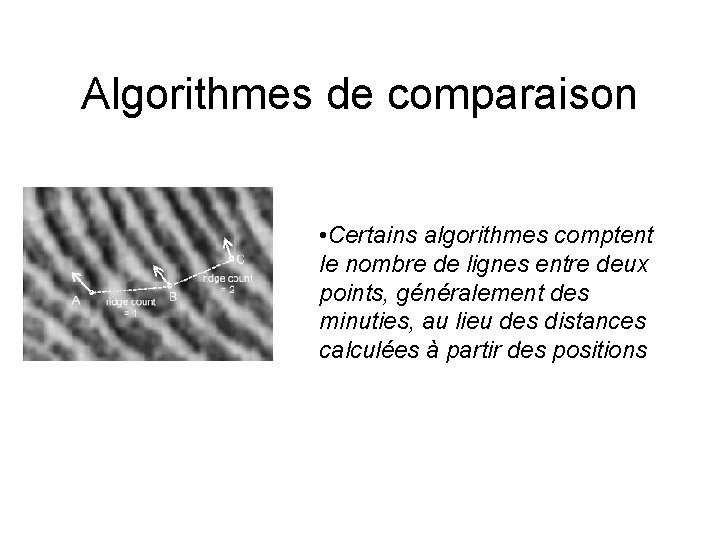

Algorithmes de comparaison • Certains algorithmes comptent le nombre de lignes entre deux points, généralement des minuties, au lieu des distances calculées à partir des positions

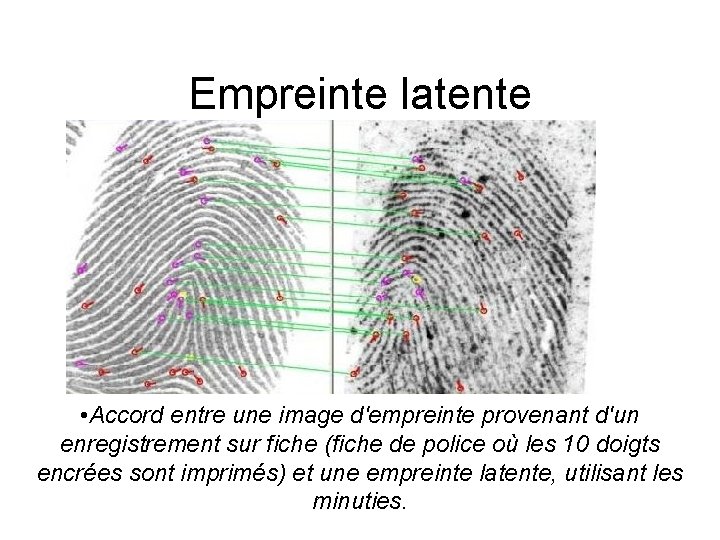

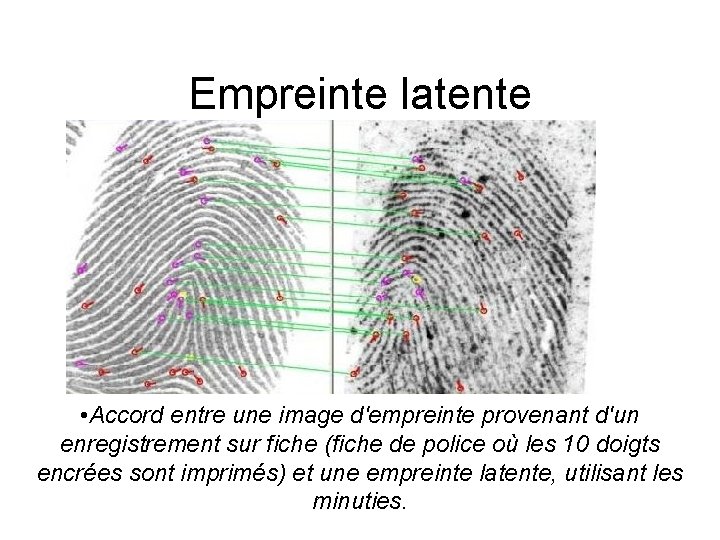

Empreinte latente • Accord entre une image d'empreinte provenant d'un enregistrement sur fiche (fiche de police où les 10 doigts encrées sont imprimés) et une empreinte latente, utilisant les minuties.

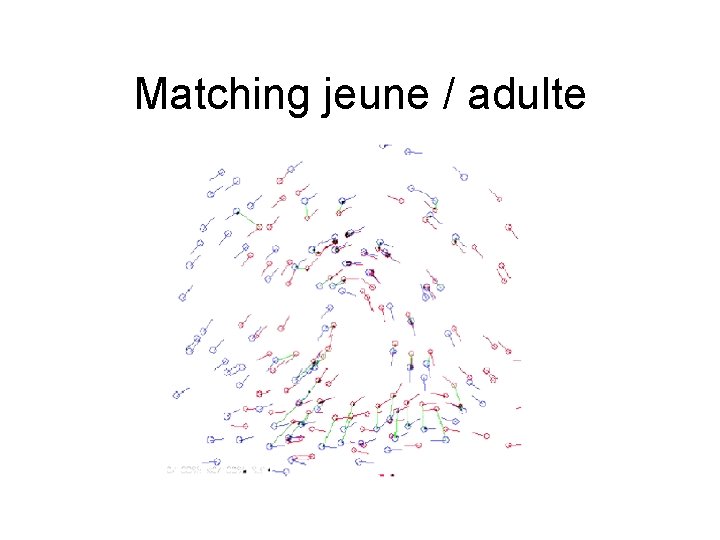

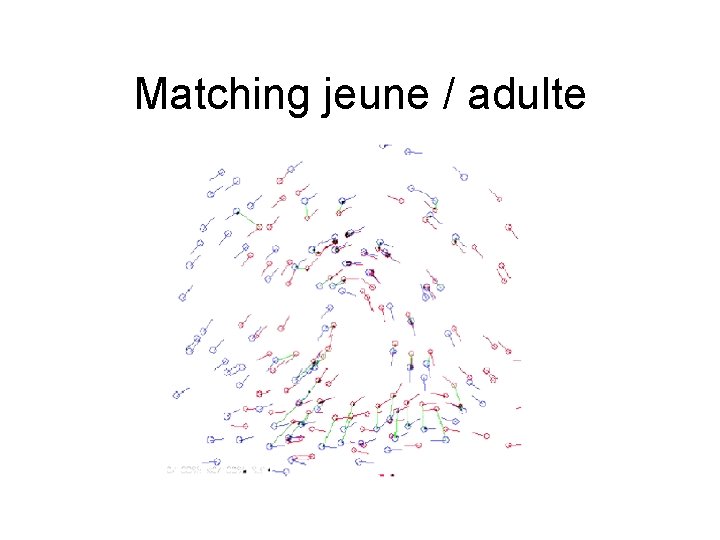

Matching jeune / adulte

Attaques et protections • Les 2 étapes: voler l’empreinte / réaliser un faux (fake) • Voler efficacement : plus difficile qu’il le paraît , affaire de spécialistes • Plusieurs techniques de protection possibles

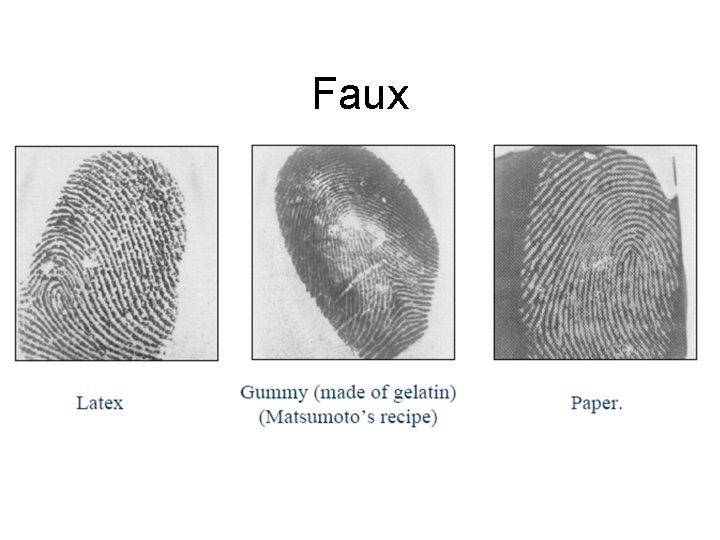

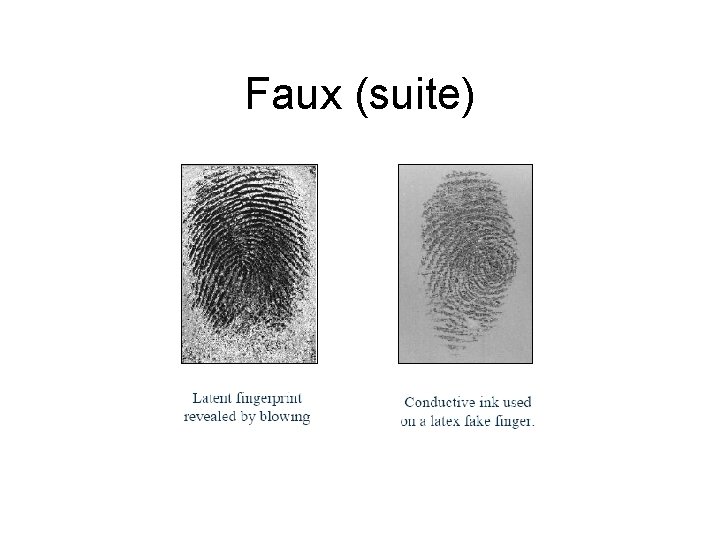

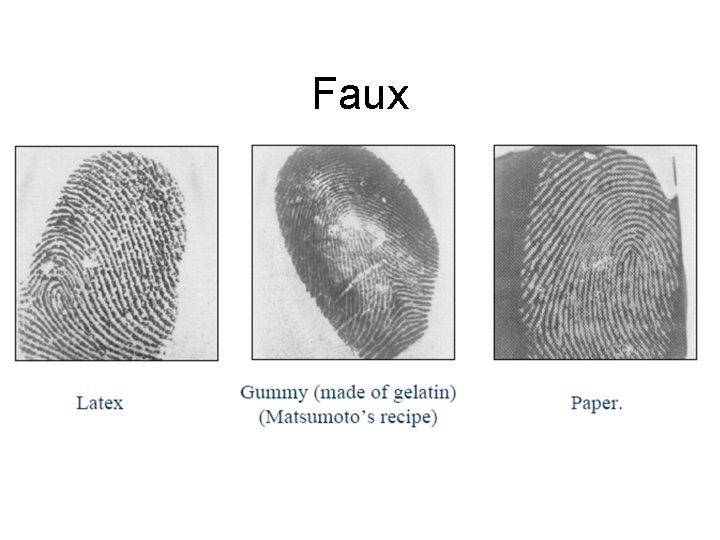

Faux

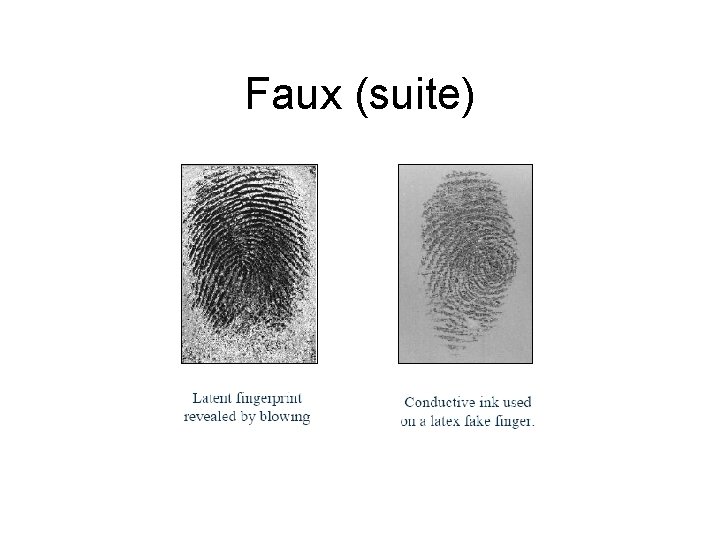

Faux (suite)

Détection des faux • • Analyse sophistiquée de l’image Mesure d’impédance électrique Réponse à un stimulus On ne fournit jamais la « cause » de rejet (faux ou mauvaise personne)

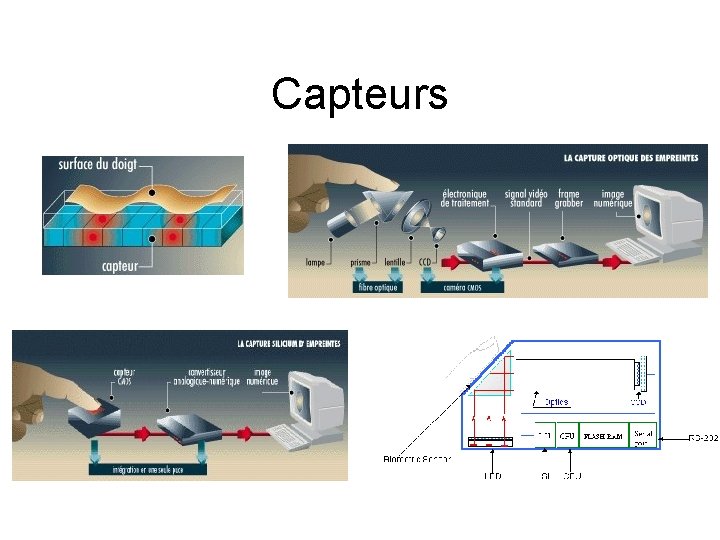

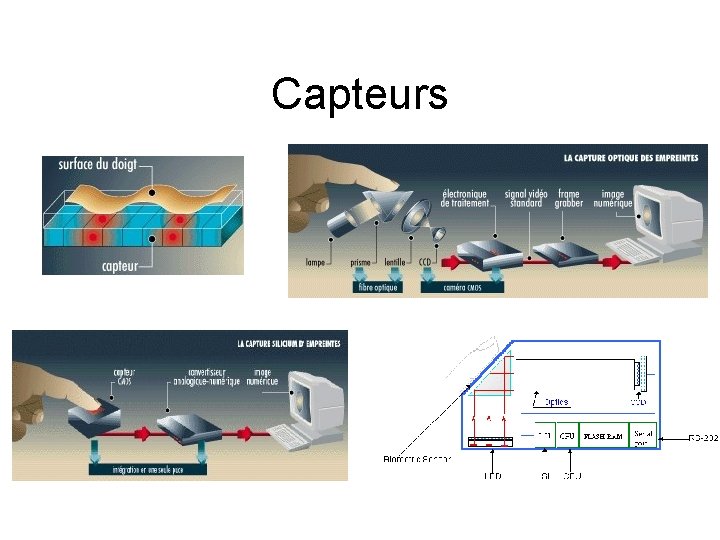

Capteurs

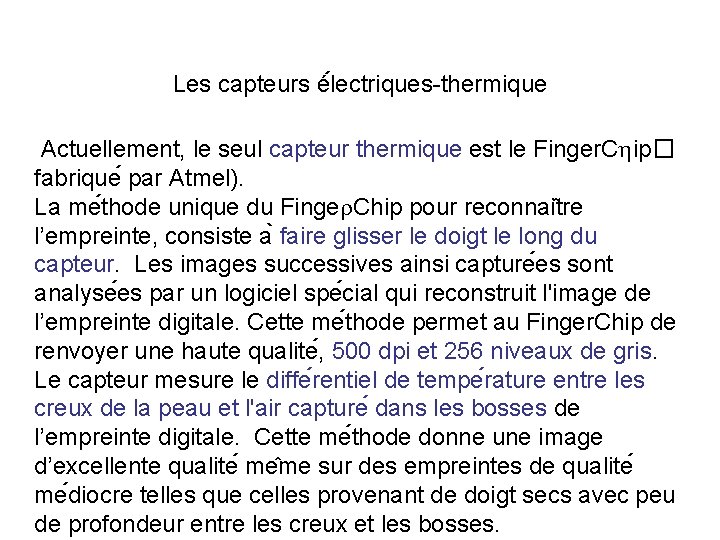

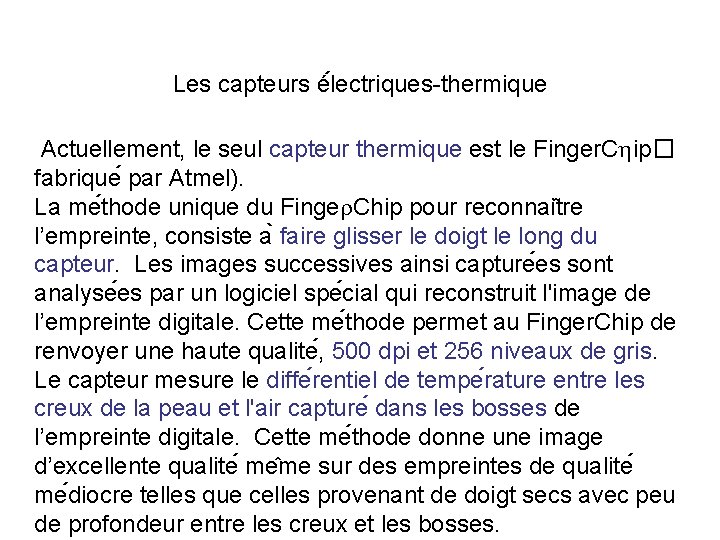

Les capteurs é lectriques-thermique Actuellement, le seul capteur thermique est le Finger. Chip� fabrique par Atmel). La me thode unique du Finger. Chip pour reconnai tre l’empreinte, consiste a faire glisser le doigt le long du capteur. Les images successives ainsi capture es sont analyse es par un logiciel spe cial qui reconstruit l'image de l’empreinte digitale. Cette me thode permet au Finger. Chip de renvoyer une haute qualite , 500 dpi et 256 niveaux de gris. Le capteur mesure le diffe rentiel de tempe rature entre les creux de la peau et l'air capture dans les bosses de l’empreinte digitale. Cette me thode donne une image d’excellente qualite me me sur des empreintes de qualite me diocre telles que celles provenant de doigt secs avec peu de profondeur entre les creux et les bosses.

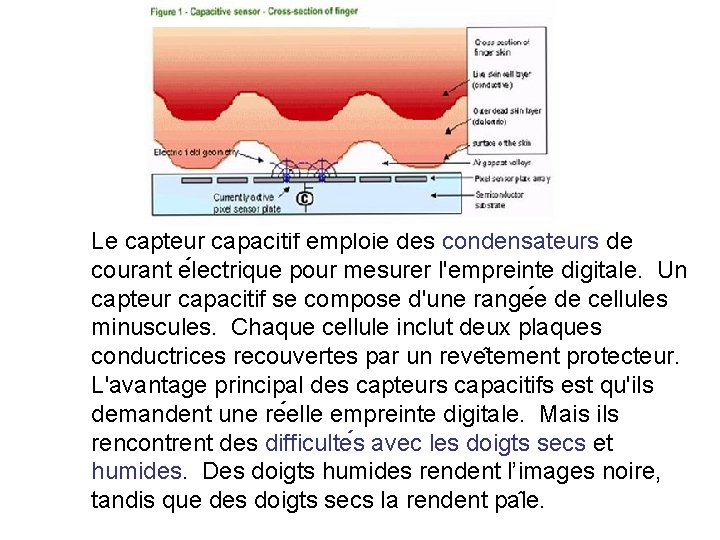

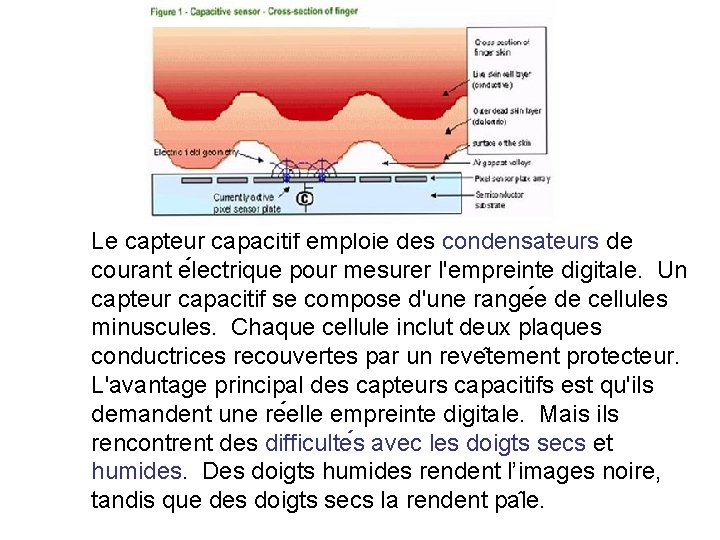

Le capteur capacitif emploie des condensateurs de courant e lectrique pour mesurer l'empreinte digitale. Un capteur capacitif se compose d'une range e de cellules minuscules. Chaque cellule inclut deux plaques conductrices recouvertes par un reve tement protecteur. L'avantage principal des capteurs capacitifs est qu'ils demandent une re elle empreinte digitale. Mais ils rencontrent des difficulte s avec les doigts secs et humides. Des doigts humides rendent l’images noire, tandis que des doigts secs la rendent pa le.

Capteurs de champ-e lectrique La technologie de champ-e lectrique cre e un champ entre le doigt et le semi-conducteur adjacent qui imite la forme des creux et des bosses de la couche e pidermique du doigt. On parvient ainsi a une image plus claire que ce que peuvent donner les technologies optiques ou capacitives. Cela permet a la technologie de champ- e lectrique d’obtenir des images d’empreinte digitale que d’autres technologies ne parviendraient pas a avoir. Dans la technologie de champ-e lectrique, les range es d'antenne mesurent la surface de la peau en ge ne rant et en de tectant les formes line aires ge ome triques.

Marchés Sur le plan industriel, ces systèmes sont fournis par des sociétés qui commercialisent, installent et développent ces AFIS. Il existe trois acteurs historiques NEC (Japon), Printrak racheté récemment par Motorola (Usa), Sagem (France) et un acteur plus récent Cogent (Usa). Sagem, tant par son chiffre d’affaires que par ses références, notamment celles du FBI et d’Interpol, est le leader mondial de ce segment de marché. C’est un segment de marché mature, essentiellement de renouvellement, d’environ 150 à 200 [D 1] millions de dollars par an.

Marchés (2) Les systèmes de traitement automatique d’empreintes digitales institutionnels : C’est le segment de marché de la gestion de la délivrance et de l’usage de droits institutionnels tels que les cartes d’identité, les pensions, la sécurité sociale, les passeports, etc… Cette demande du marché est relativement récente et date des années 1992/1993. Ces systèmes portent sur des populations plus importantes que celles des systèmes de lutte contre la criminalité, et se caractérisent par des demandes d’identification élevées, quelques dizaines de milliers, sur des bases de données de plusieurs dizaines de millions de personnes. . L’identification de traces disparaît au profit plus systématique de l’authentification.

Marchés (3) Sur le plan industriel, les réponses aux appels d’offres des Etats se font au moyen de Consortiums conduits par des intégrateurs (TRW, Unisys, Siemens, IBM…), auprès desquels on trouve les traditionnels fabricants d’AFIS (Motorola, Nec, Sagem et Cogent) et des fabricants de titres (Polaroid, Gemplus, Oberthur, Gesiecke et Devrient. . ). C’est un segment de marché en développement, d’environ 50 à 100 [D 2] millions de dollars par an, avec des cycles de décisions longs (plus de trois ans). On peut estimer que sur les dix dernières années, l’ensemble des contrats signés a concerné près de 275 millions de personnes[i].

Aspects juridiques / éthiques • CNIL freine l’usage (principe de proportionnalité, existence de traces) • Problème du double usage (criminel et civil) mal accepté • Retenu par l’Europe parmi les 3 modalités (iris, visage, empreintes)

Conclusion • Technologie totalement mature • En authentification privée , mise en œuvre facile et peu coûteuse • En reconnaissance ou authentification publique (DAB, accès): encore mal acceptée • Reste une solution « avec contact » et « coopérative »