Przykad projektu Zintegrowanej Sieci Teleinformatycznej 1 Projektowana sie

- Slides: 33

Przykład projektu Zintegrowanej Sieci Teleinformatycznej 1

Projektowana sieć powinna charakteryzować się bezpieczeństwem i niezawodnością, aby uszkodzenia i awarie nie spowodowały zmniejszenia wydajności pracy i strat. W celu niezawodności stosuje się najczęściej redundancję elementów sieci, przy dobranym odpowiednim poziommie redundancji do wymagań i rodzaju działalności firmy. Redundancja średniego poziomu jest realizowana przez nadmiarowość w najważniejszym sprzęcie, redundancję połączeń jak i redundancję programową. Redundancja sprzętowa w sieci - zainstalowanie nadmiarowych elementów zabezpieczających najważniejsze funkcje sieci: serwery, koncentratory, routery, zasilacze oraz zewnętrzne nośniki informacji. 2

Sieć powinna mieć również zabezpieczenie zasilania sprzętu. Stosuje się kilka rozwiązań zabezpieczenia, m. in. : • zasilanie rozproszone (wiele zasilaczy UPS zasilających poszczególne urządzenia systemu), • zasilanie strefowe (zasilacz UPS zabezpiecza grupę urządzeń) i • zasilanie centralne (UPS zasila wszystkie urządzenia pracujące w ramach systemu teleinformatycznego). 3

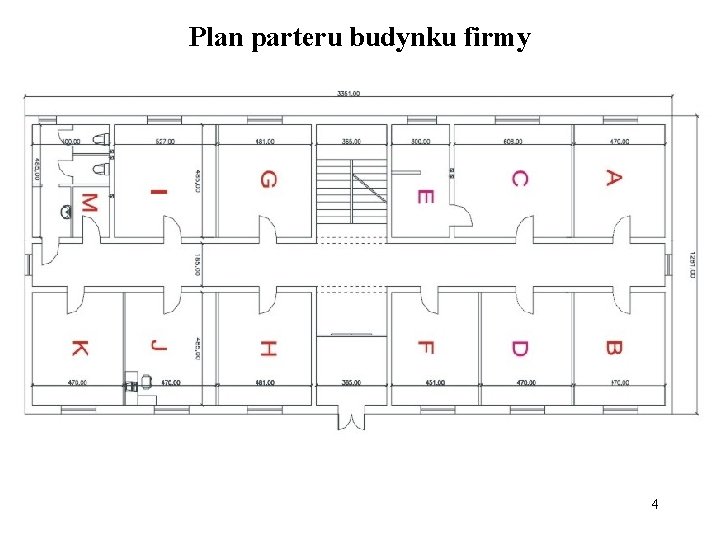

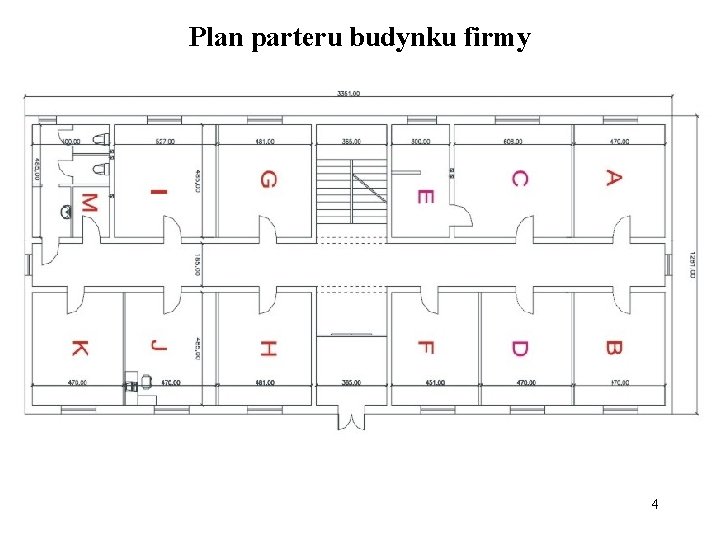

Plan parteru budynku firmy 4

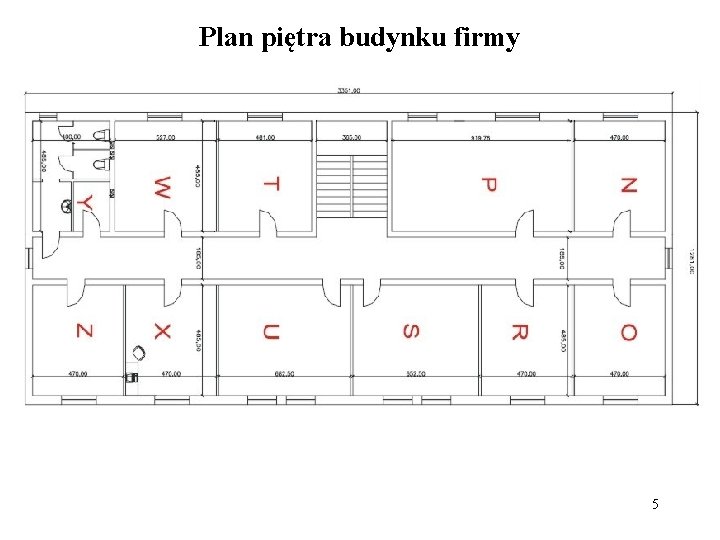

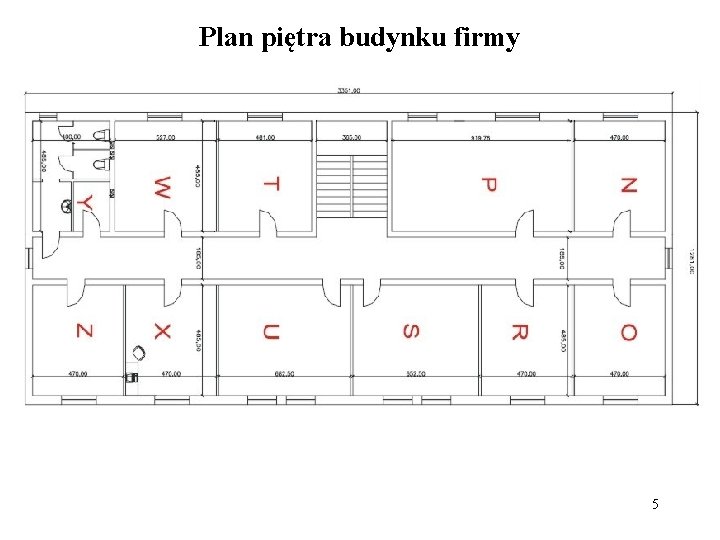

Plan piętra budynku firmy 5

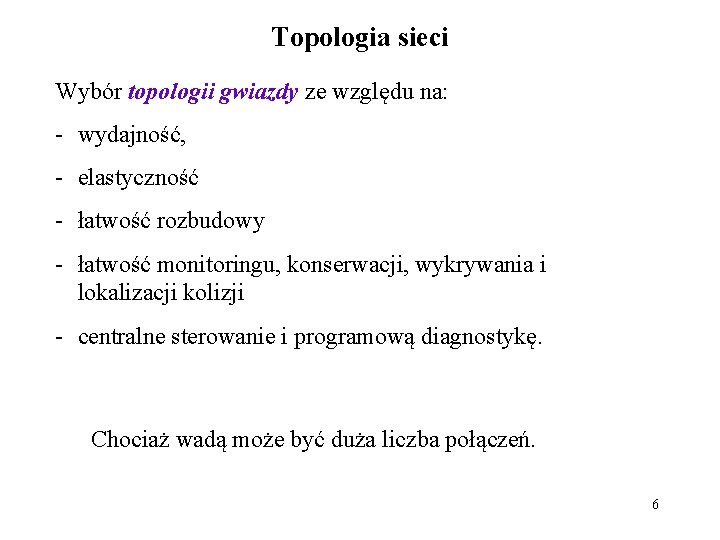

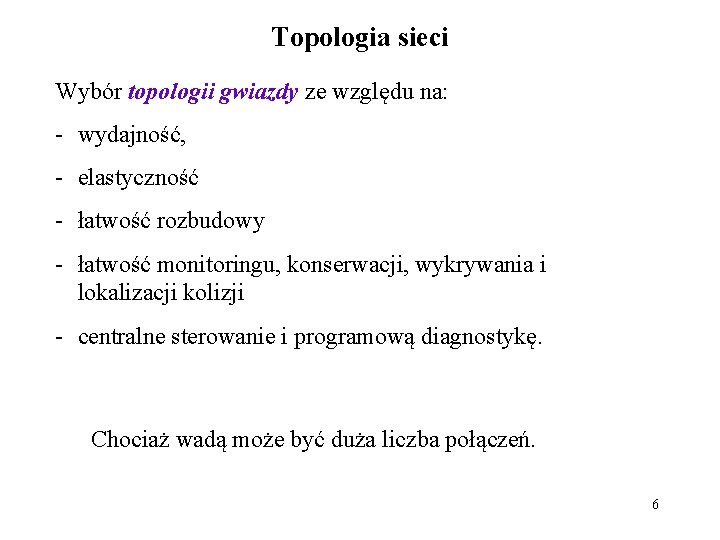

Topologia sieci Wybór topologii gwiazdy ze względu na: - wydajność, - elastyczność - łatwość rozbudowy - łatwość monitoringu, konserwacji, wykrywania i lokalizacji kolizji - centralne sterowanie i programową diagnostykę. Chociaż wadą może być duża liczba połączeń. 6

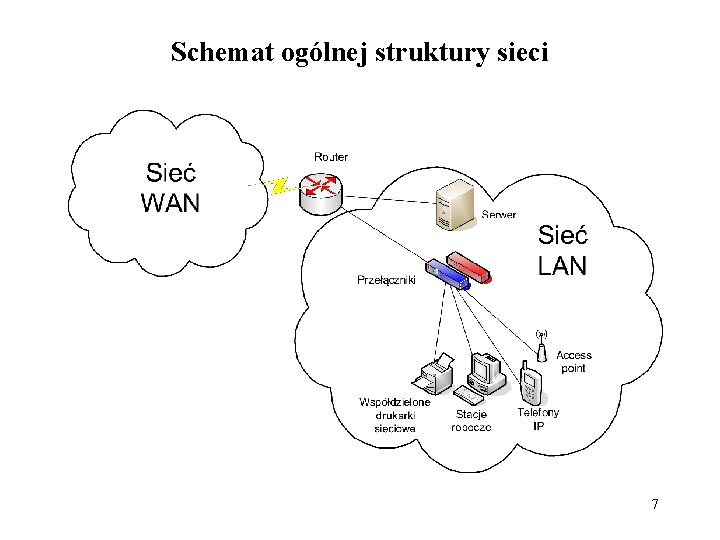

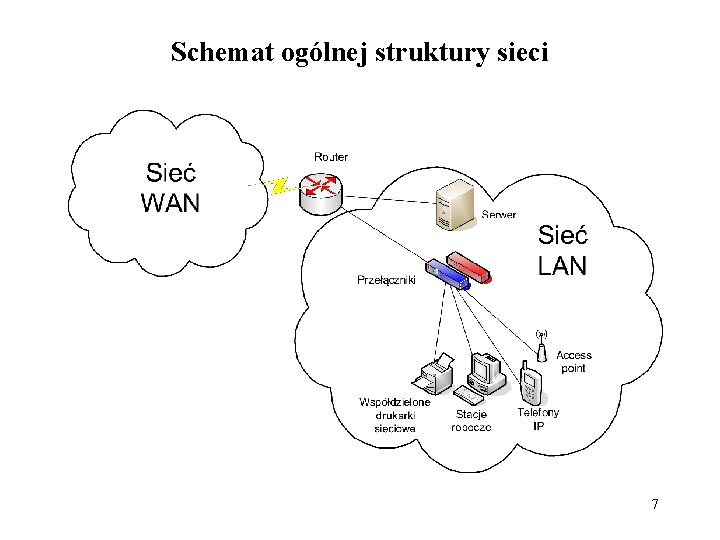

Schemat ogólnej struktury sieci 7

Wykorzystywane technologie Gigabit Ethernet - specyfikacja IEEE 802. 3 ab 1000 Base-T, wykorzystuje medium jako skrętkę miedzianą nieekranowaną (UTP) lub ekranowaną (STP) co najmniej kategorii 5 e, zakończoną złączem RJ-45. Ograniczeniem jest odległość max 100 m między dwoma urządzeniami sieciowymi. Vo. IP - technologia służącą do przesyłania głosu poprzez łącze internetowe lub sieci dedykowane. 8

Wirtualne Sieci Prywatne (VPN) mogą korzystać z publicznej infrastruktury telekomunikacyjnej. Zapewnienie dostępu pracownikom do firmowych serwerów bez względu na miejsce pracy (sieci dostępowe) i łączenie nowych, odległych oddziałów firmy (intranet) jest możliwe dzięki stosowaniu protokołów tunelowania, szyfrowania i procedur bezpieczeństwa. Technologia Po. E - zasilanie urządzeń sieciowych za pośrednictwem tego samego kabla, w którym są przesyłane dane, ułatwia instalowanie telefonów IP i punktów dostępu bezprzewodowych sieci LAN. Umożliwia instalację tylko jednego zasilacza UPS, który chroni wszystkie urządzenia sieciowe zasilane przez Po. E. 9

Standard 802. 3 af, precyzuje dostarczanie energii do urządzenia sieciowego przez okablowanie Ethernet, urządzenie sieciowe jest zasilane przez okablowanie UTP (kat. 5 e lub 6) napięciem zmiennym 48 V. Natężenie prądu zasilającego każdy węzeł nie przekracza 400 m. A, przy trzech poziomach mocy: 4 W, 7 W i 15, 4 W. ? 10

Okablowanie strukturalne • okablowanie poziome powinno biec nieprzerwanie od punktu dystrybucyjnego do punktu abonenckiego, • na każde 1000 m 2 piętra powinien przypadać jeden punkt rozdzielczy, • na każde 10 m 2 powierzchni biurowej należy przewidzieć jeden punkt abonencki (2 x RJ 45), • w ramach jednego połączenia nie można używać kabli miedzianych o różnych impedancjach ani kabli światłowodowych o różnych średnicach rdzenia, 11

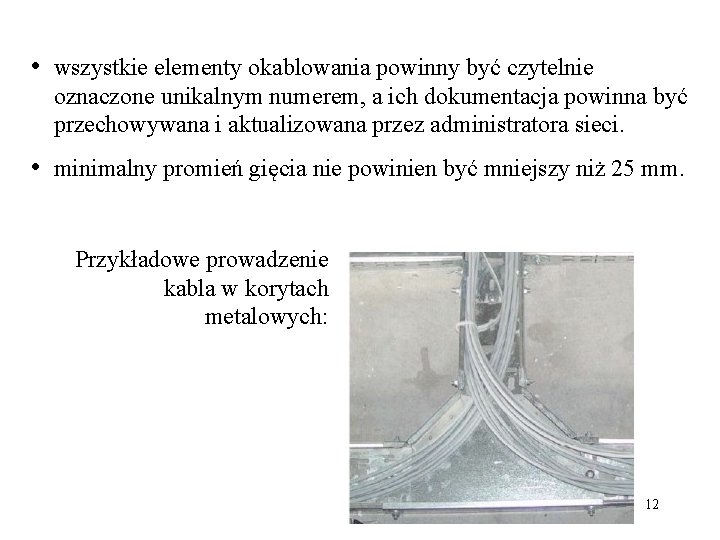

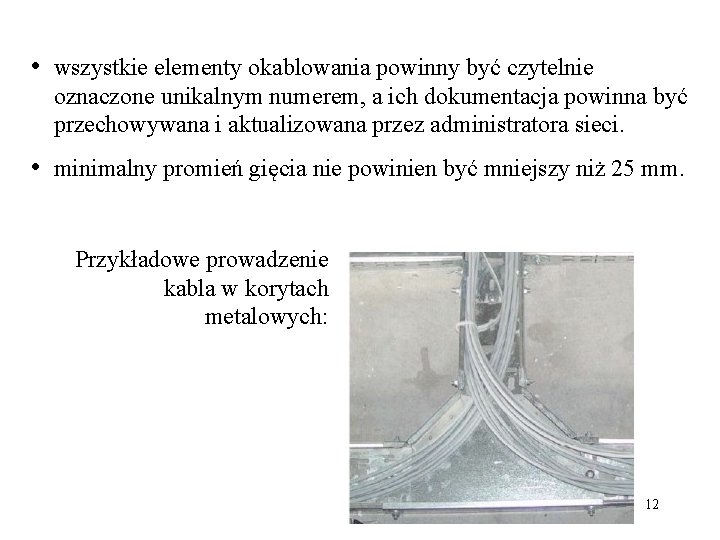

• wszystkie elementy okablowania powinny być czytelnie oznaczone unikalnym numerem, a ich dokumentacja powinna być przechowywana i aktualizowana przez administratora sieci. • minimalny promień gięcia nie powinien być mniejszy niż 25 mm. Przykładowe prowadzenie kabla w korytach metalowych: 12

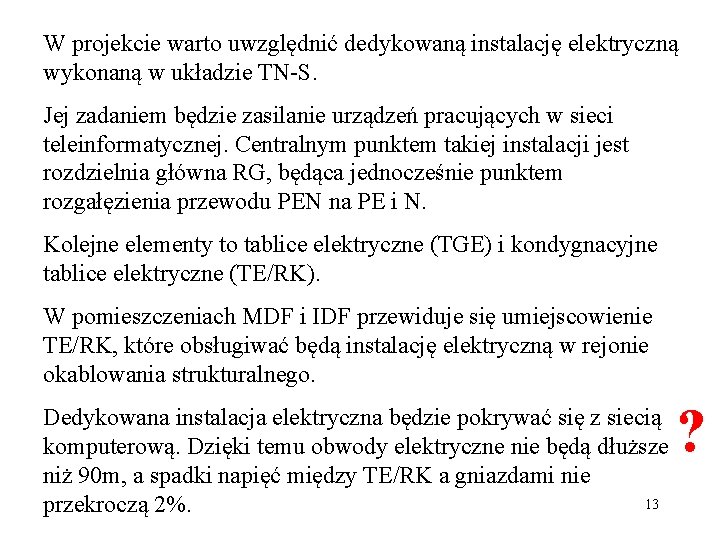

W projekcie warto uwzględnić dedykowaną instalację elektryczną wykonaną w układzie TN-S. Jej zadaniem będzie zasilanie urządzeń pracujących w sieci teleinformatycznej. Centralnym punktem takiej instalacji jest rozdzielnia główna RG, będąca jednocześnie punktem rozgałęzienia przewodu PEN na PE i N. Kolejne elementy to tablice elektryczne (TGE) i kondygnacyjne tablice elektryczne (TE/RK). W pomieszczeniach MDF i IDF przewiduje się umiejscowienie TE/RK, które obsługiwać będą instalację elektryczną w rejonie okablowania strukturalnego. Dedykowana instalacja elektryczna będzie pokrywać się z siecią komputerową. Dzięki temu obwody elektryczne nie będą dłuższe niż 90 m, a spadki napięć między TE/RK a gniazdami nie 13 przekroczą 2%. ?

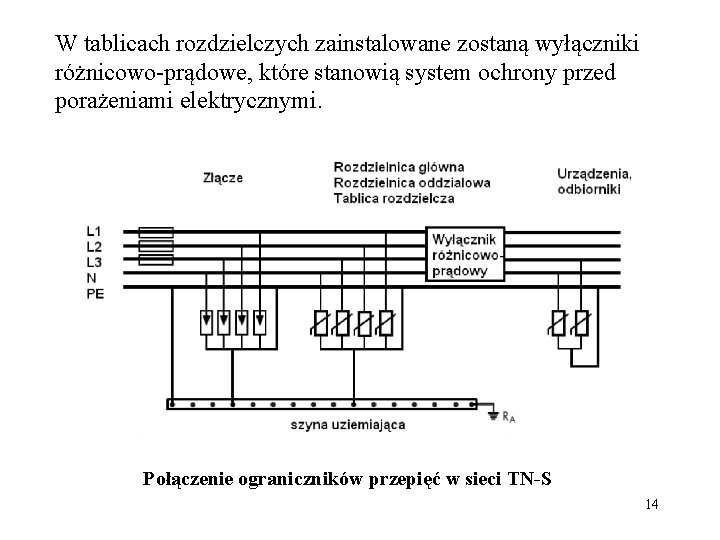

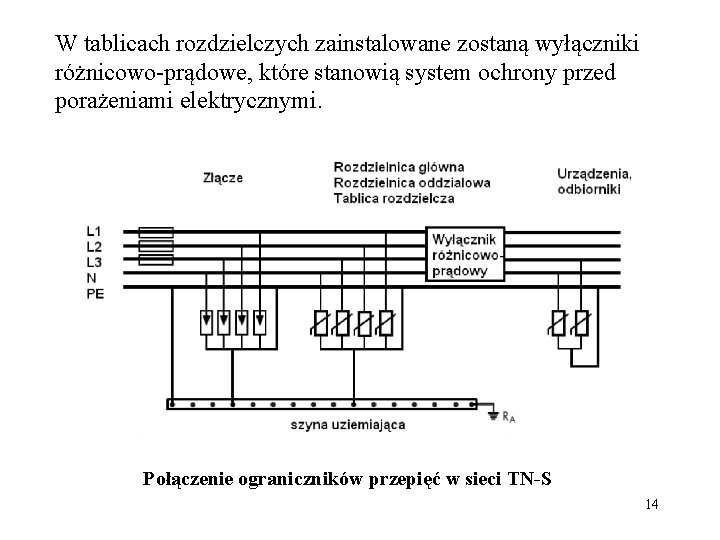

W tablicach rozdzielczych zainstalowane zostaną wyłączniki różnicowo-prądowe, które stanowią system ochrony przed porażeniami elektrycznymi. Połączenie ograniczników przepięć w sieci TN-S 14

Z uwagi na występujące w budynku drogie urządzenia elektroniczne oraz możliwość niezadziałania zabezpieczeń różnicowoprądowych zastosowano ochronę przeciwprzepięciową w postaci odgromników w rozdzielnicy i na tablicach rozdzielczych. Zestaw odgromników klasy B+C należy zabudować w rozdzielnicy głównej. Ich zadaniem jest ochrona przed bezpośrednim oddziaływaniem prądu piorunowego, przepięciami atmosferycznymi indukowanymi oraz przepięciami łączeniowymi wszelkiego rodzaju. ? 15

Ograniczniki klasy B powinny ograniczać napięcia udarowe do poziomu 4 k. V, a klasy C do 2, 5 k. V. Przewody łączeniowe zestawu B+C w instalacji elektrycznej do szyny wyrównawczej powinny być jak najkrótsze. Kolejnym stopniem ochrony dla urządzeń elektronicznych będą indywidualne, znajdujące się blisko chronionego urządzenia, ograniczniki przepięć klasy D (wytrzymałość udarowa 1, 5 k. V). Stosowane są one do ochrony urządzeń kosztownych i szczególnie wrażliwych na przepięcia. Montowane są bezpośrednio przy urządzeniu (w gniazdku, w puszce) i chronią tylko to urządzenie. ? 16

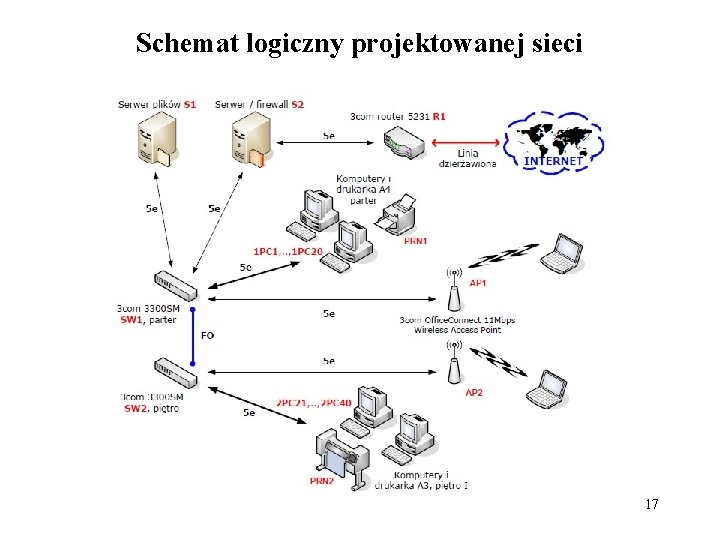

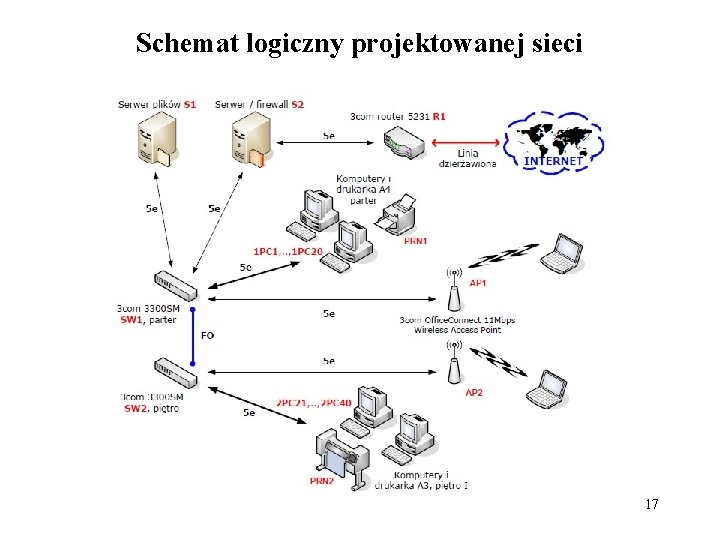

Schemat logiczny projektowanej sieci 17

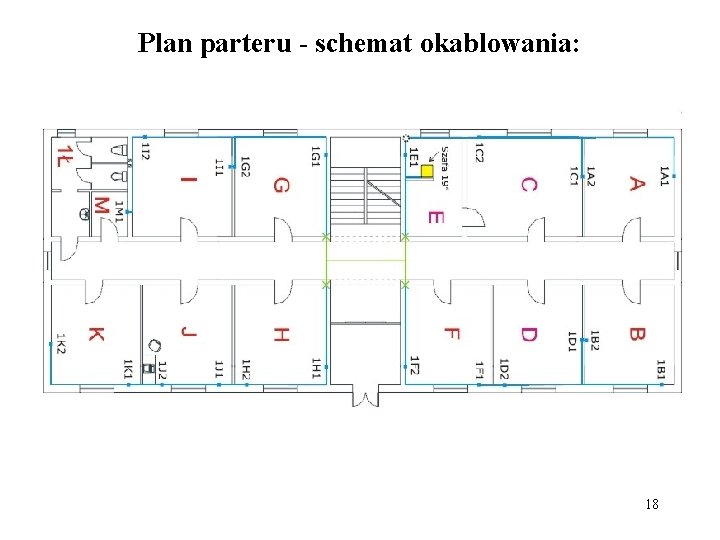

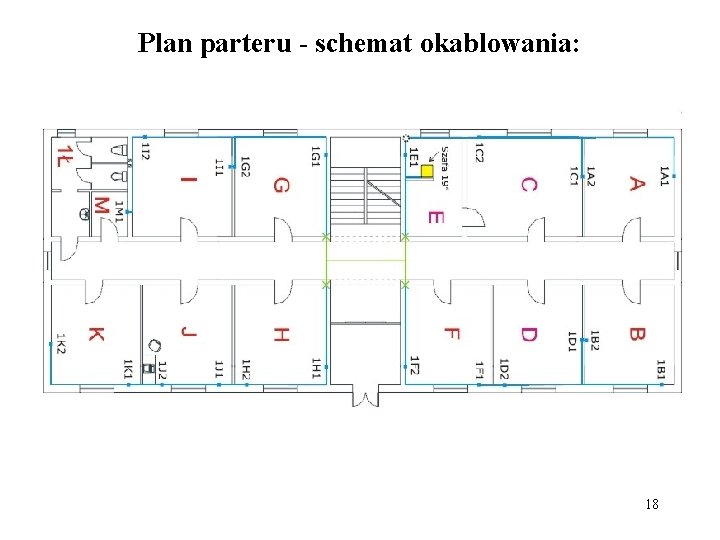

Plan parteru - schemat okablowania: 18

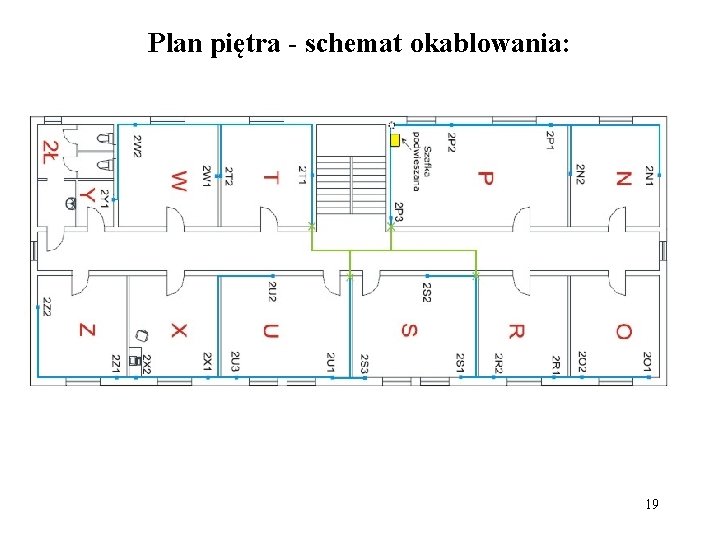

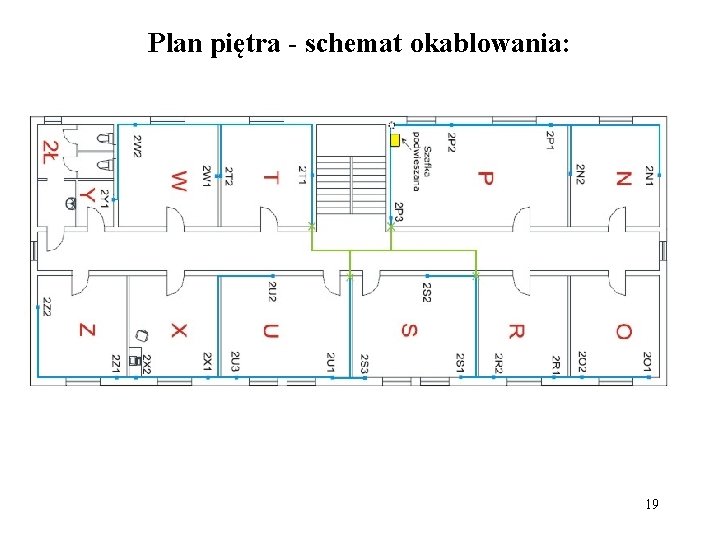

Plan piętra - schemat okablowania: 19

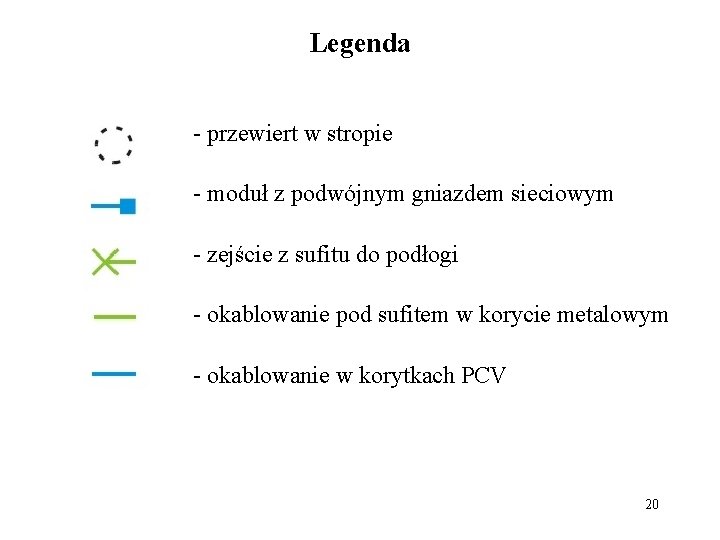

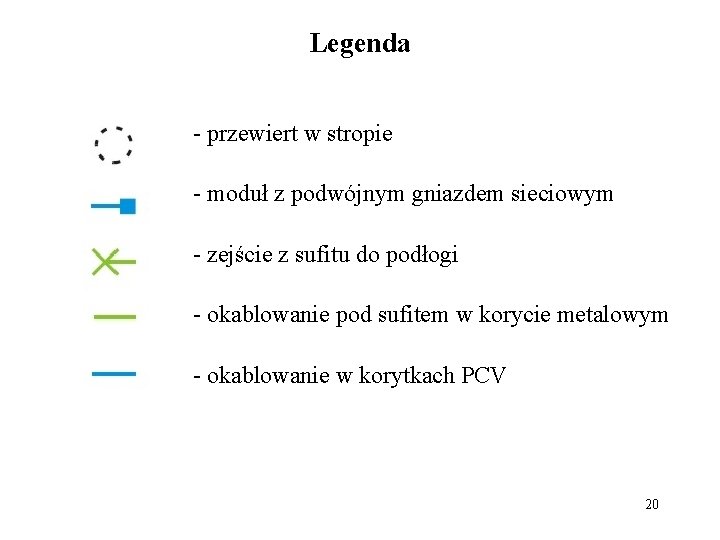

Legenda - przewiert w stropie - moduł z podwójnym gniazdem sieciowym - zejście z sufitu do podłogi - okablowanie pod sufitem w korycie metalowym - okablowanie w korytkach PCV 20

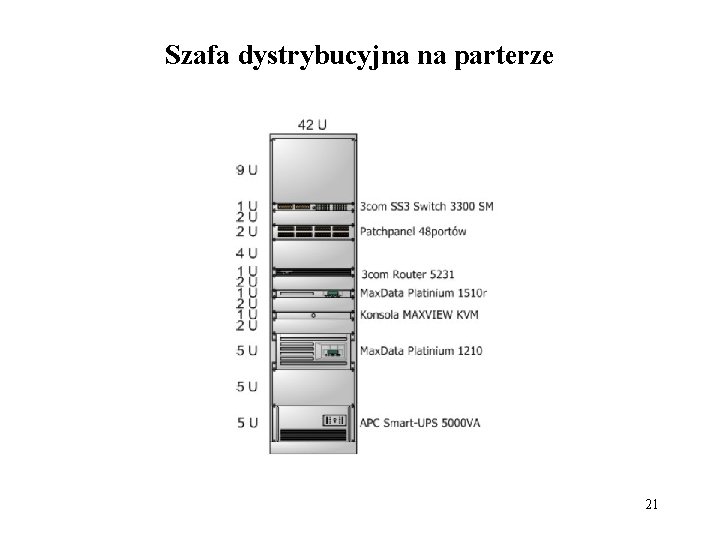

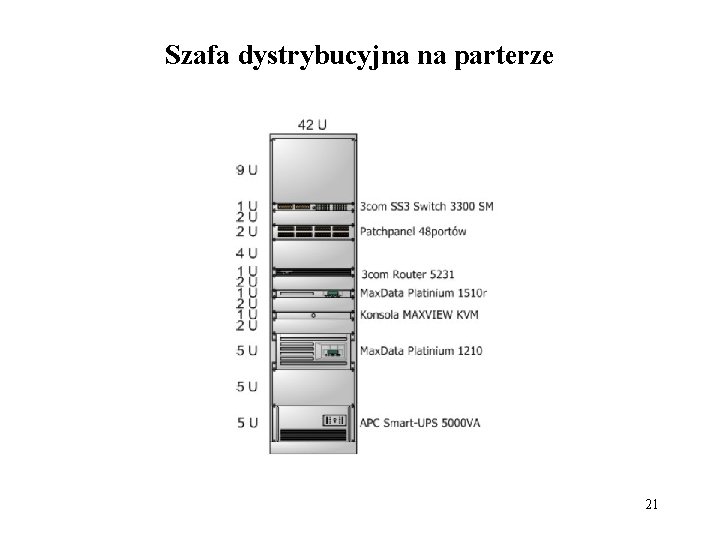

Szafa dystrybucyjna na parterze 21

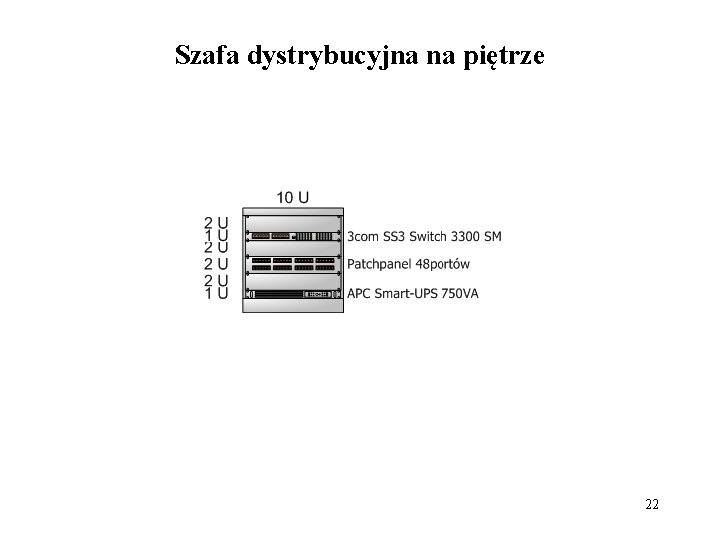

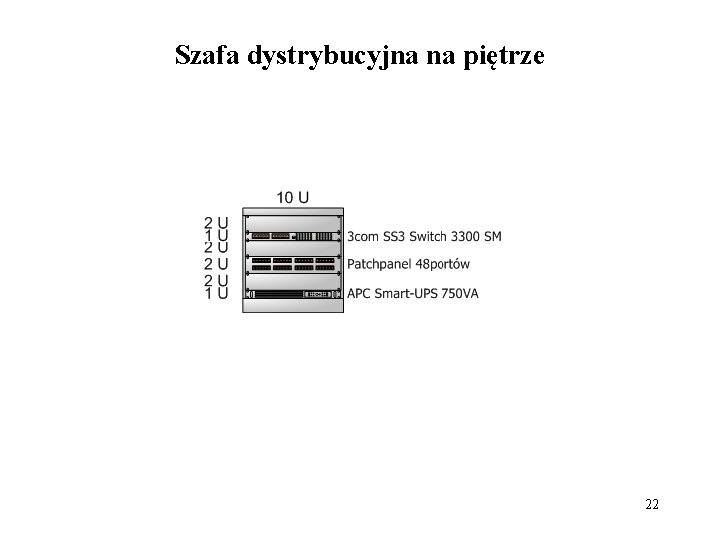

Szafa dystrybucyjna na piętrze 22

Konfiguracja sieci Komputerom w sieci lokalnej zostaną przypisane adres IP z prywatnej puli 192. 168. 1. 0/24, ponieważ nie istnieje taka konieczność, aby komputery były widziane z zewnątrz, z sieci Internet. Dla podanej puli adresowej przyjęto maskę 255. 0, co daje nam możliwość zaadresowania 254 komputerów, odliczając jeden adres na bramkę. Komputery będą adresowane zgodnie z zasadą, że numer komputera jest ostatnim oktetem w adresie IP, np. komputer o oznaczeniu 2 PC 29 będzie miał adres 192. 168. 1. 29/255. 0. Adresy IP przydzielane komputerom przenośnym będą przydzielane dynamicznie z prywatnej puli adresów o zakresie 192. 168. 1. 80 – 192. 168. 1. 99. ? 23

Konfiguracja sieci Aby była możliwość wykonywania wydruków na drukarkach sieciowych, one również muszą posiadać przypisany adres IP. Dostęp z zewnątrz do drukarek jest nie pożądany, więc zostaną im przypisane adresy z puli prywatnej, tej samej co komputerom. Adresy IP będą przydzielone na zasadzie, iż numer drukarki będzie ostatnią cyfrą w trzecim oktecie adresu 192. 168. 1. 10 x, np. dla drukarki PRN 1 adres będzie postaci 192. 168. 1. 101. Adresy IP urządzeń dostępowych będą przydzielane zgodnie z zasadą, że numer urządzenia będzie ostatnią cyfrą w trzecim oktecie adresu 192. 168. 1. 20 x, np. dla urządzenia dostępowego AP 2 adres IP będzie miał postać 192. 168. 1. 202. Adresy będą przypisane ręcznie, na stałe. ? 24

Konfiguracja sieci Ponieważ w sieci zostały użyte zarządzalne przełączniki, które mogą być konfigurowane poprzez przeglądarke WWW, zachodzi konieczność przypisania im adresów IP. Adresy te przydzialane będą z puli prywatnej zgodnie z zasadą, że numer przełącznika jest ostatnią cyfra w trzecim oktecie adresu 192. 168. 1. 22 x, np. dla przełącznika SW 1 adres będzie miał postać 192. 168. 1. 221. Adresy będą przypisane ręcznie, na stałe. W związku z tym, że serwer S 1 pracujący jako serwer plików, nie potrzebuje mieć dostępu do sieci Internet, ani z sieci Internet, będzie miał również przypisany adres IP z prywatnej puli adresowej 192. 168. 1. 0/24. Adres będzie przypisany ręcznie, na stałe, w postaci 192. 168. 1. 253. ? 25

Konfiguracja sieci Serwer S 2 będzie pełnił rolę bramki do sieci Internet dla komputerów wewnątrz sieci, w związku z tym musi mieć przypisany adres IP z prywatnej adresowej 192. 168. 1. 0/24 oraz z puli adresowej przydzielonej przez GTS ( 157. 28. 126. 0/255. 224). Adres IP z puli prywatnej będzie postaci 192. 168. 1. 254. Adres ten zostanie ustawiony w konfiguracji serwera DHCP jako adres bramy oraz adres serwera DNS dla komputerów w sieci lokalnej. Aby serwer S 2 miał możliwość komunikacji z siecią Internet przypiszemy mu adres IP 157. 28. 126. 2/255. 224 na interfejsie od strony routera, a routerowi adres IP 157. 28. 126. 1/255. 224. ? 26

Konfiguracja sieci Ponieważ na serwerze S 2 będą uruchomione jeszcze takie usługi jak serwer poczty, www, ftp oraz DNS, przypiszemy jeszcze po jednym adresie IP dla każdej z tych usług oddzielnie: • 157. 28. 126. 3/255. 224 – serwer poczty, • 157. 28. 126. 4/255. 224 – serwer www, • 157. 28. 126. 5/255. 224 – serwer ftp • 157. 28. 126. 6/255. 224 – serwer DNS. Reszta adresów IP z puli przyznanej przez GTS, zostanie aktualnie wykorzystywana. Adresy te prawdopodobnie znajdą zastosowanie w przyszłości. 27 ?

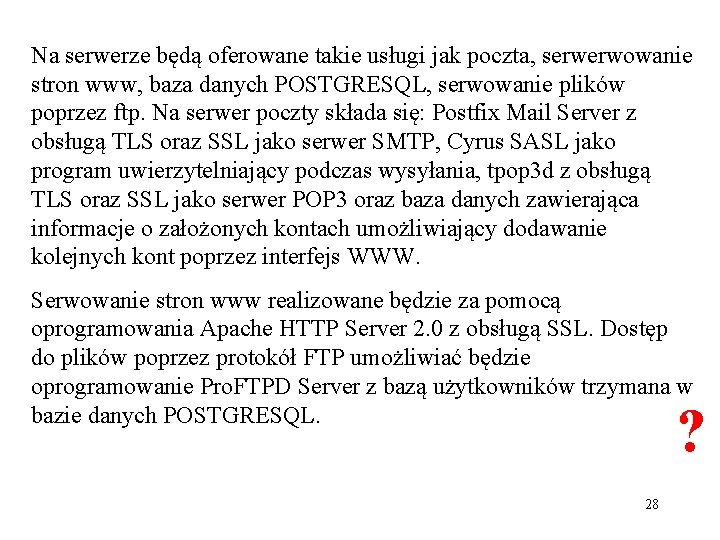

Na serwerze będą oferowane takie usługi jak poczta, serwerwowanie stron www, baza danych POSTGRESQL, serwowanie plików poprzez ftp. Na serwer poczty składa się: Postfix Mail Server z obsługą TLS oraz SSL jako serwer SMTP, Cyrus SASL jako program uwierzytelniający podczas wysyłania, tpop 3 d z obsługą TLS oraz SSL jako serwer POP 3 oraz baza danych zawierająca informacje o założonych kontach umożliwiający dodawanie kolejnych kont poprzez interfejs WWW. Serwowanie stron www realizowane będzie za pomocą oprogramowania Apache HTTP Server 2. 0 z obsługą SSL. Dostęp do plików poprzez protokół FTP umożliwiać będzie oprogramowanie Pro. FTPD Server z bazą użytkowników trzymana w bazie danych POSTGRESQL. ? 28

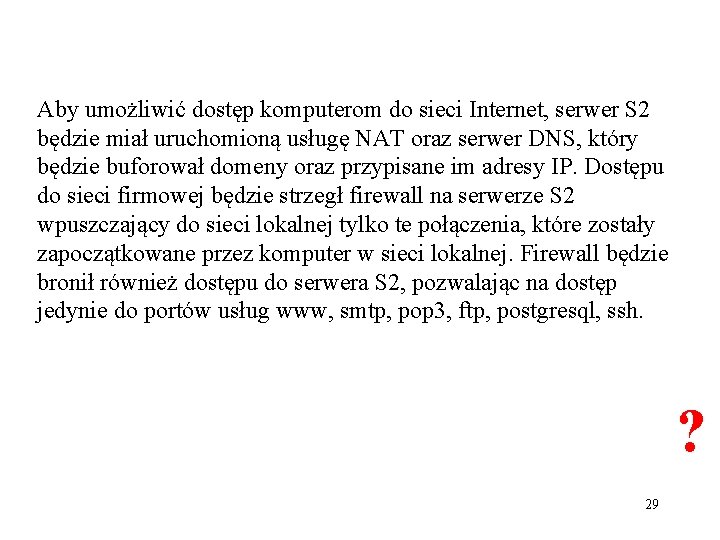

Aby umożliwić dostęp komputerom do sieci Internet, serwer S 2 będzie miał uruchomioną usługę NAT oraz serwer DNS, który będzie buforował domeny oraz przypisane im adresy IP. Dostępu do sieci firmowej będzie strzegł firewall na serwerze S 2 wpuszczający do sieci lokalnej tylko te połączenia, które zostały zapoczątkowane przez komputer w sieci lokalnej. Firewall będzie bronił również dostępu do serwera S 2, pozwalając na dostęp jedynie do portów usług www, smtp, pop 3, ftp, postgresql, ssh. ? 29

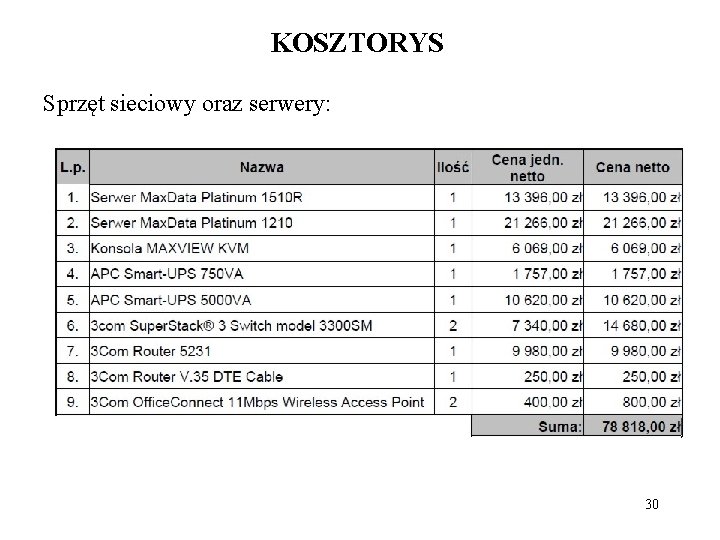

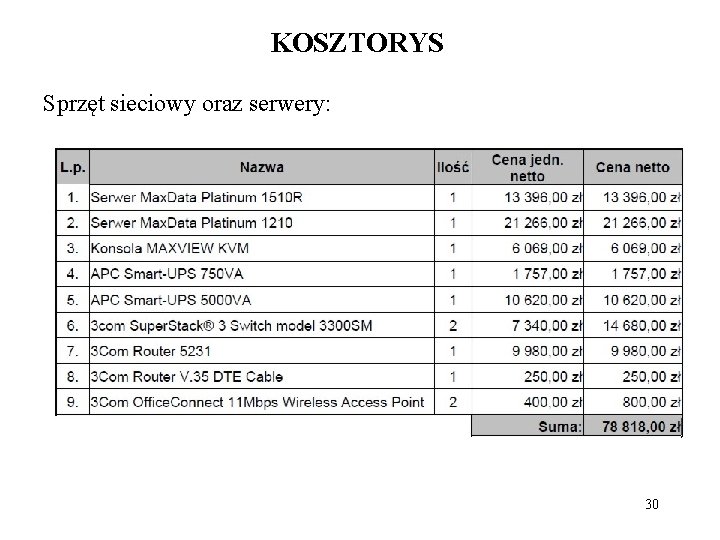

KOSZTORYS Sprzęt sieciowy oraz serwery: 30

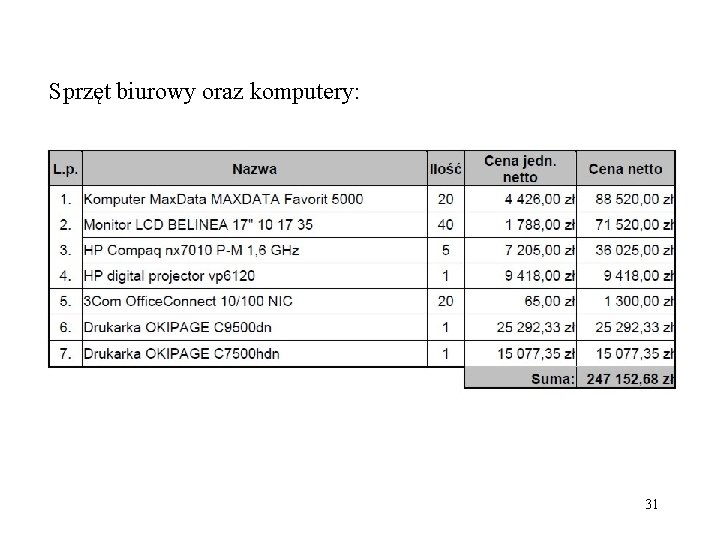

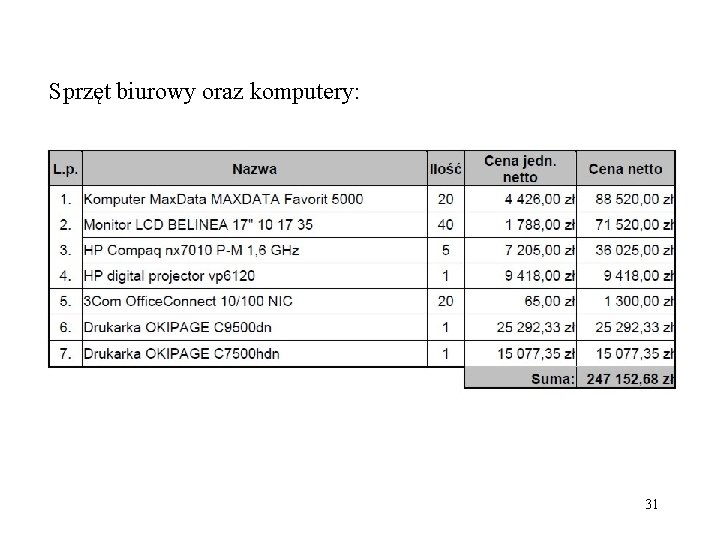

Sprzęt biurowy oraz komputery: 31

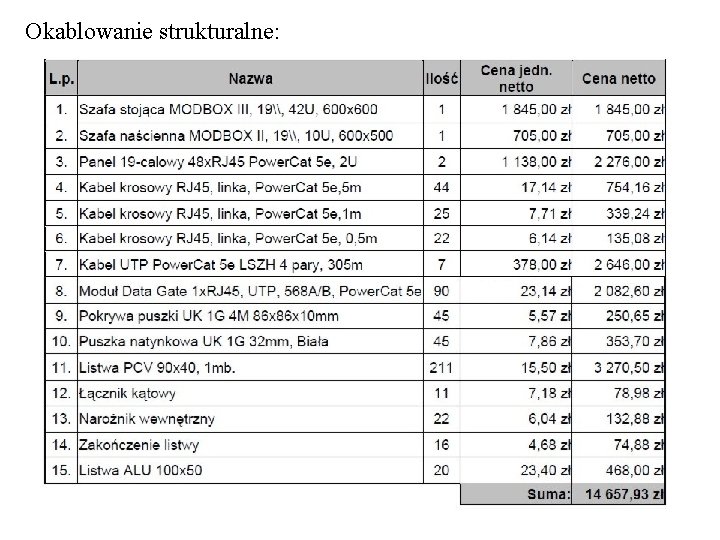

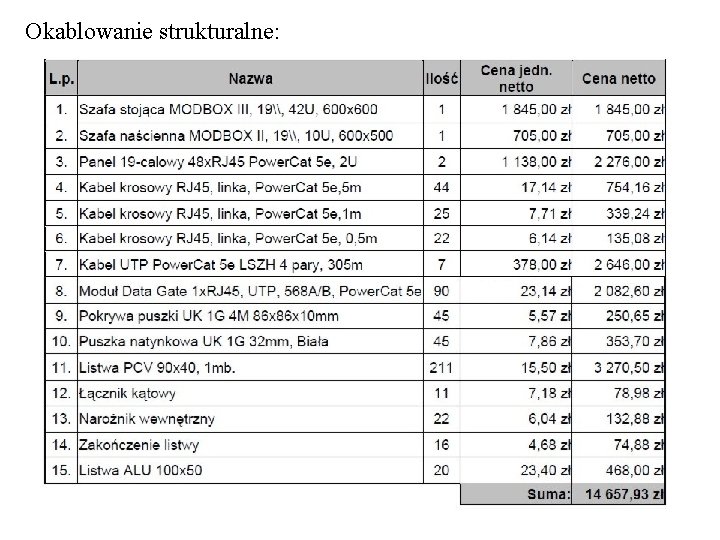

Okablowanie strukturalne: 32

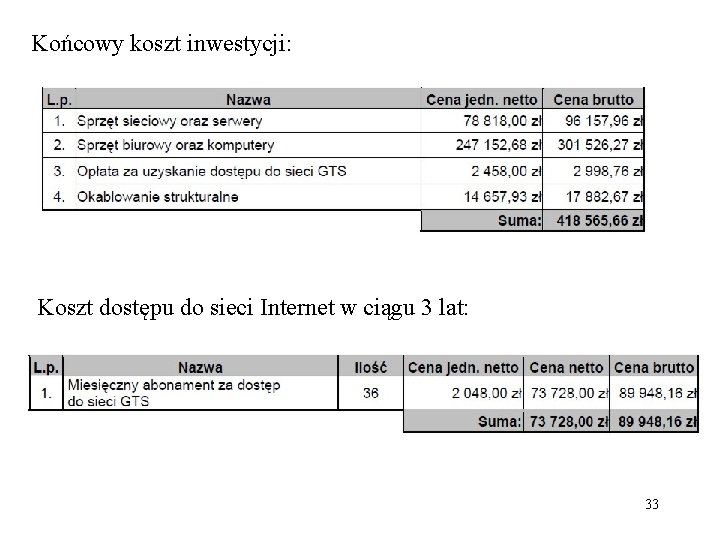

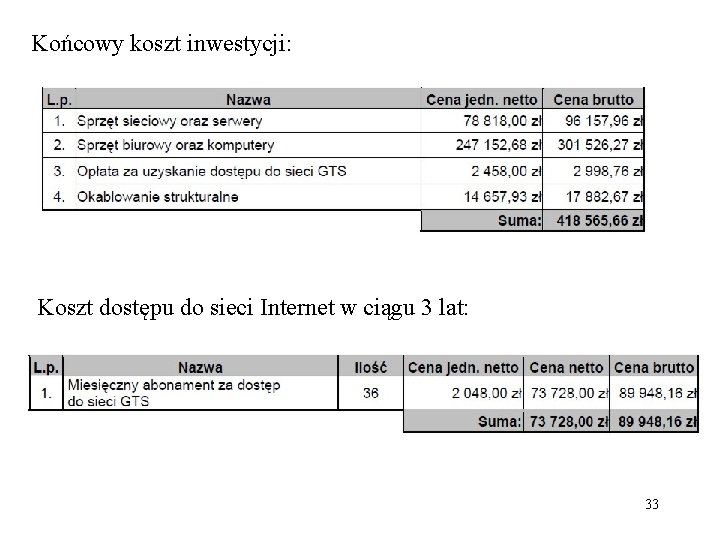

Końcowy koszt inwestycji: Koszt dostępu do sieci Internet w ciągu 3 lat: 33