Tillg til Rejsefortllingen Informationssikkerhed Din rolle som data

- Slides: 31

Tillæg til Rejsefortællingen Informationssikkerhed: Din rolle som data- og systemejer December 2019 Side 1

Introduktion tillæg om data- og systemejer rollen Indhold Materialet bør tilpasses til din organisation Som et tillæg til den eksisterende vejledning ”Informationssikkerhed, en rejsefortælling om funktioner, roller og ledelse” er der udviklet en beskrivelse af rollen som henholdsvis ”data- og systemejere” og ”mellemledere”. Materialet indeholder generelle beskrivelser hvor det kan være nødvendigt at tilpasse præsentationen ved at fjerne eller tilføje dele, således at præsentationen passer til den specifikke organisation samt eventuelle særlige regler på organisationens fagområde. Dette tillæg giver et overblik over data- og systemejerens roller og ansvar i forhold til informationssikkerhed med udgangspunkt i databeskyttelsesforordningens (GDPR) krav til den dataansvarlige, og kontrollerne beskrevet i informationssikkerhedsstandarden ISO 27001 Annex A. Materialet er derfor målrettet data- og systemejere, som har brug for at danne sig et overblik over opgaverne i forhold til persondatasikkerhed (GDPR) og informationssikkerhed (ISO 27001). Eksempler på hvad der kan ændres: • Henvisninger til egne interne retningslinjer for informationssikkerhed og til regler, som gælder specifikt på organisationens område. • Farver og baggrund så det passer ind i organisationens template. • Tilpasning af interne roller og titler i forhold til organisationen • Tilføjelse/fjernelse af opgaver ift. organisationens rollebeskrivelser Side 2

Vigtigt med lokal tilpasning af roller og opgaver Materialet tager udgangspunkt i Rejsefortællingens definition af roller og ansvar for data- og systemejere, og er gjort konkret ved at holde den definition op imod kravene i databeskyttelsesforordningen (GDPR) og kravene i standarden for informationssikkerhed (ISO 27001). GDPR ISO 27001 GDPR definerer ikke specifikke roller som f. eks. data- og systemejer. Den taler om den dataansvarliges ansvar, og det er op til den enkelte myndighed at definere hvem, der er tovholder i organisationen på de enkelte dele af det ansvar. Det er forskelligt i hvilket omfang de enkelte myndigheder er forpligtet til at anvende ISO 27001. For nogle myndigheder er det et krav, for andre er det noget man har valgt. Du bør derfor orientere dig i forhold til jeres lokale anvendelse af ISO 27001. I dette materiale har vi medtaget de dele af af den dataansvarliges ansvar, som vi mener hører hjemme hos data- og systemejeren. Opgaverne kan være anderledes fordelt i din organisation og materialet bør derfor tilpasses lokalt, så det afspejler den lokale opgavefordeling. Kravene til data- og systemejeren er fundet med udgangspunkt i ISO 27001’s kontroller i annex A. Som udgangspunkt vælger den enkelte organisation selv hvilke kontroller der implementeres lokalt, og materialet bør derfor også tilpasses i forhold til hvilke kontroller der er valgt lokalt. Side 3

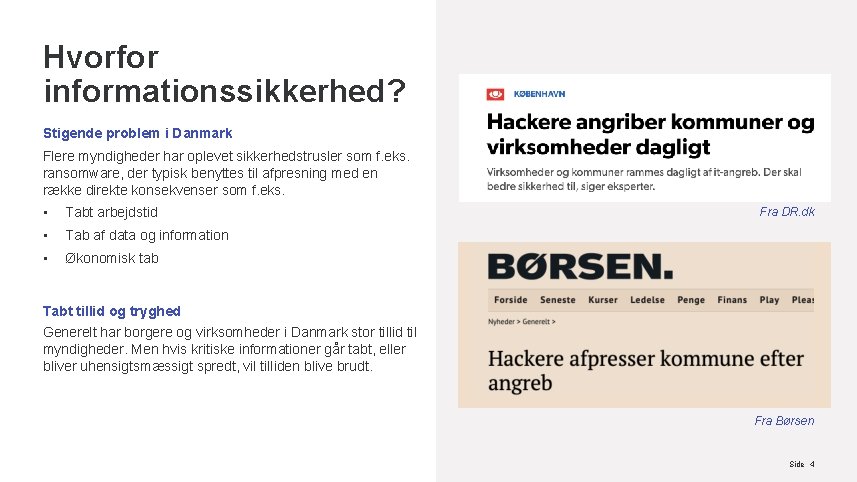

Hvorfor informationssikkerhed? Stigende problem i Danmark Flere myndigheder har oplevet sikkerhedstrusler som f. eks. ransomware, der typisk benyttes til afpresning med en række direkte konsekvenser som f. eks. • Tabt arbejdstid • Tab af data og information • Økonomisk tab Fra DR. dk Tabt tillid og tryghed Generelt har borgere og virksomheder i Danmark stor tillid til myndigheder. Men hvis kritiske informationer går tabt, eller bliver uhensigtsmæssigt spredt, vil tilliden blive brudt. Fra Børsen Side 4

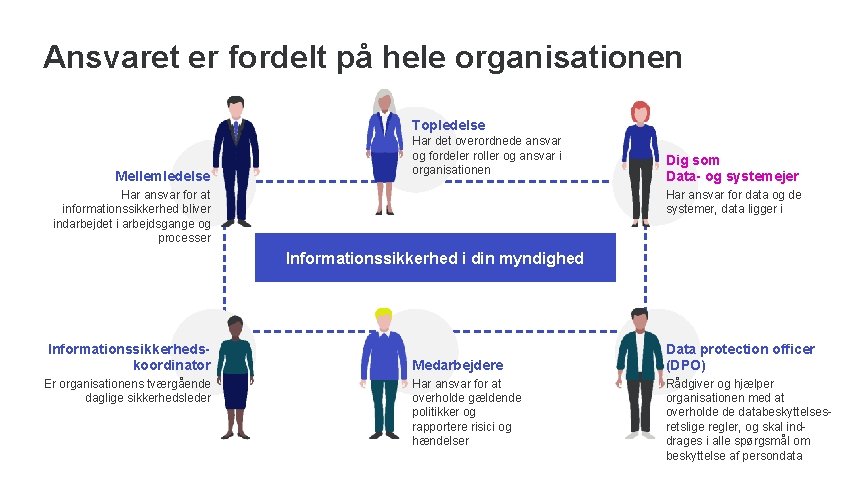

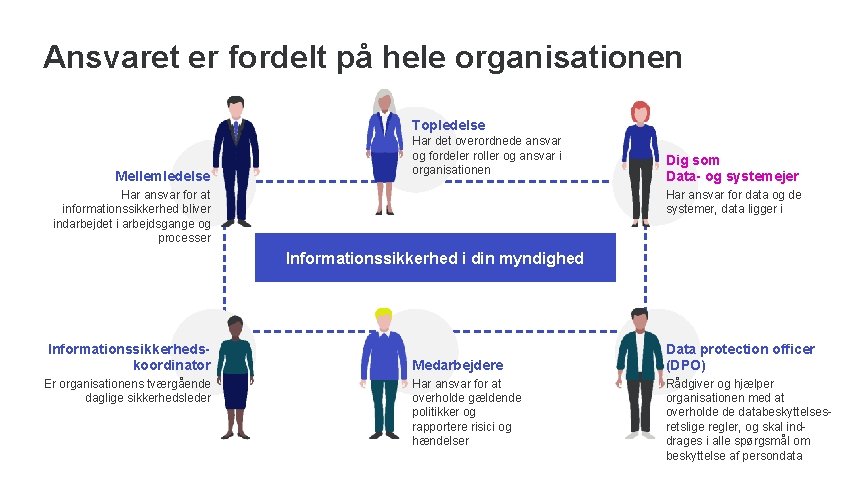

Ansvaret er fordelt på hele organisationen Topledelse Mellemledelse Har det overordnede ansvar og fordeler roller og ansvar i organisationen Har ansvar for at informationssikkerhed bliver indarbejdet i arbejdsgange og processer Dig som Data- og systemejer Har ansvar for data og de systemer, data ligger i Informationssikkerhed i din myndighed Informationssikkerhedskoordinator Er organisationens tværgående daglige sikkerhedsleder Medarbejdere Har ansvar for at overholde gældende politikker og rapportere risici og hændelser Data protection officer (DPO) Rådgiver og hjælper organisationen med at overholde de databeskyttelsesretslige regler, og skal inddrages i alle spørgsmål om beskyttelse af persondata Side 5

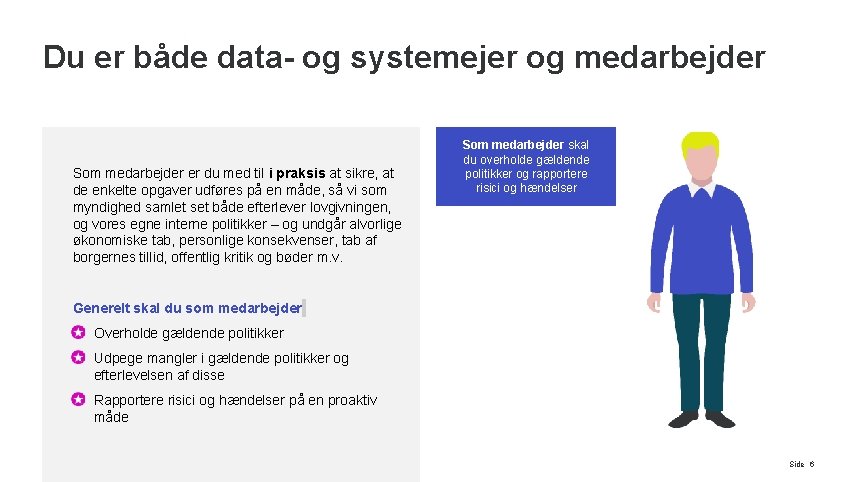

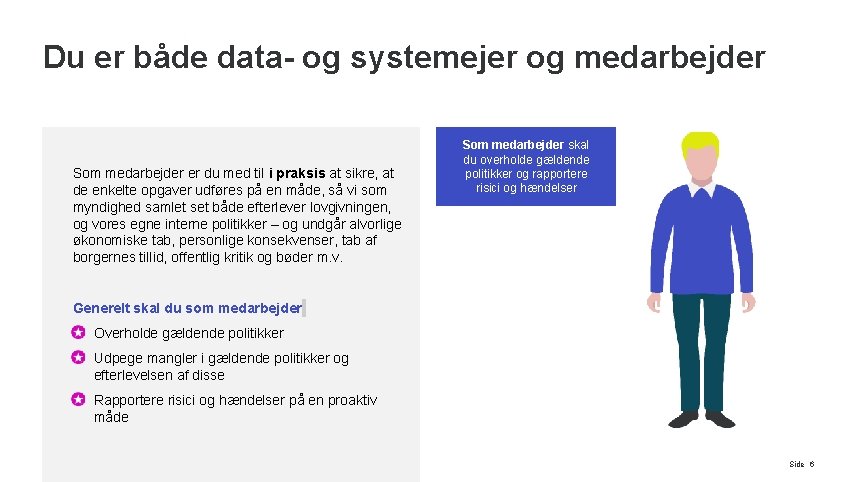

Du er både data- og systemejer og medarbejder Som medarbejder er du med til i praksis at sikre, at de enkelte opgaver udføres på en måde, så vi som myndighed samlet set både efterlever lovgivningen, og vores egne interne politikker – og undgår alvorlige økonomiske tab, personlige konsekvenser, tab af borgernes tillid, offentlig kritik og bøder m. v. Som medarbejder skal du overholde gældende politikker og rapportere risici og hændelser Generelt skal du som medarbejder · Overholde gældende politikker · Udpege mangler i gældende politikker og efterlevelsen af disse · Rapportere risici og hændelser på en proaktiv måde Side 6

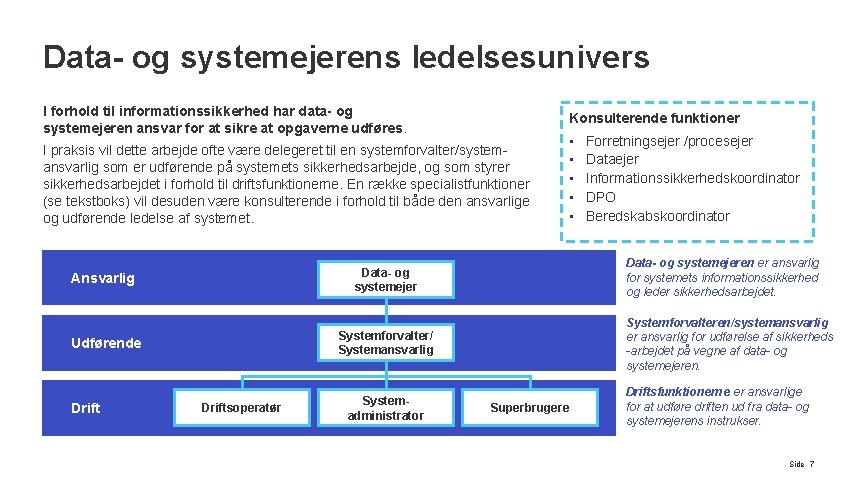

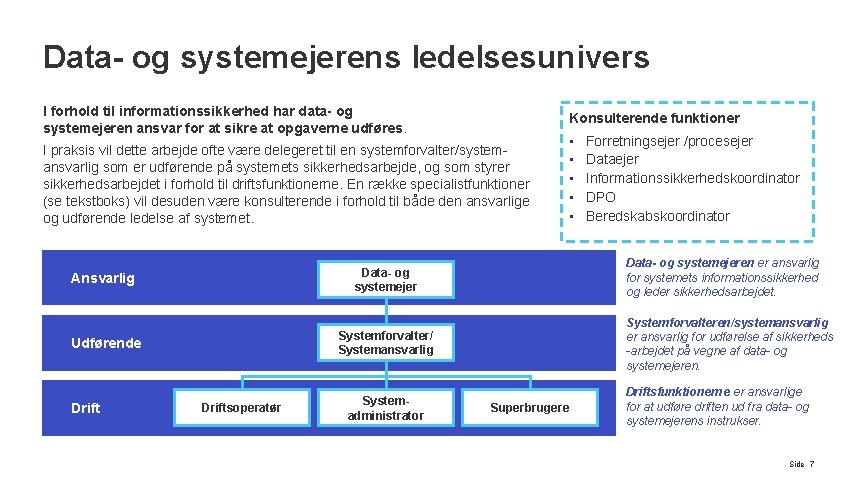

Data- og systemejerens ledelsesunivers I forhold til informationssikkerhed har data- og systemejeren ansvar for at sikre at opgaverne udføres. Konsulterende funktioner I praksis vil dette arbejde ofte være delegeret til en systemforvalter/systemansvarlig som er udførende på systemets sikkerhedsarbejde, og som styrer sikkerhedsarbejdet i forhold til driftsfunktionerne. En række specialistfunktioner (se tekstboks) vil desuden være konsulterende i forhold til både den ansvarlige og udførende ledelse af systemet. Ansvarlig Data- og systemejer Udførende Systemforvalter/ Systemansvarlig Driftsoperatør Systemadministrator • • • Forretningsejer /procesejer Dataejer Informationssikkerhedskoordinator DPO Beredskabskoordinator Data- og systemejeren er ansvarlig for systemets informationssikkerhed og leder sikkerhedsarbejdet. Systemforvalteren/systemansvarlig er ansvarlig for udførelse af sikkerheds -arbejdet på vegne af data- og systemejeren. Superbrugere Driftsfunktionerne er ansvarlige for at udføre driften ud fra data- og systemejerens instrukser. Side 7

Kravkatalog Informationssikkerhedskrav til data- og systemejeren udledt af GDPR og ISO 27001 Side 8

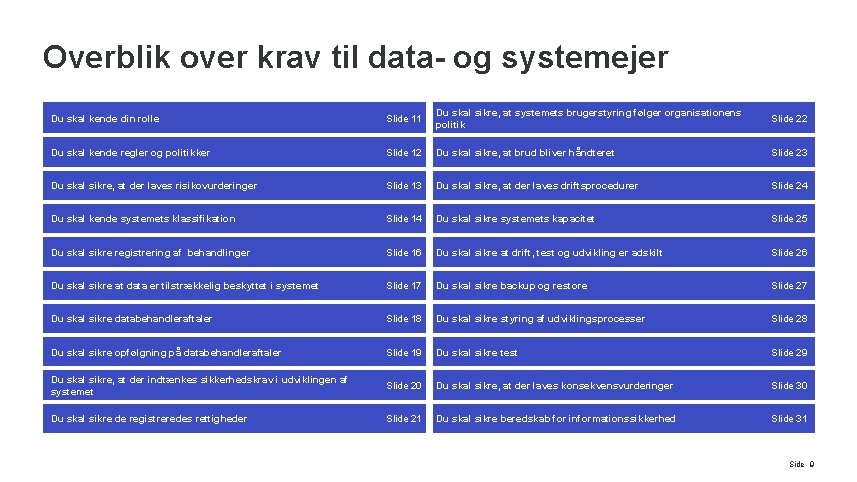

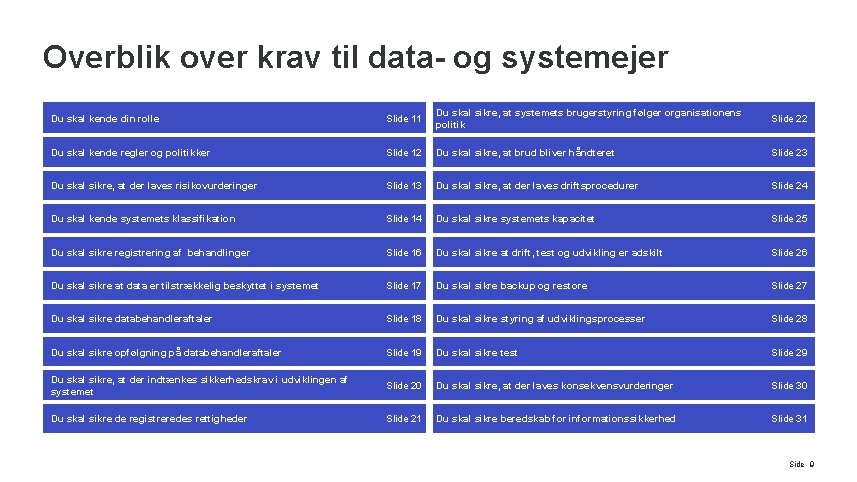

Overblik over krav til data- og systemejer Du skal kende din rolle Slide 11 Du skal sikre, at systemets brugerstyring følger organisationens politik Slide 22 Du skal kende regler og politikker Slide 12 Du skal sikre, at brud bliver håndteret Slide 23 Du skal sikre, at der laves risikovurderinger Slide 13 Du skal sikre, at der laves driftsprocedurer Slide 24 Du skal kende systemets klassifikation Slide 14 Du skal sikre systemets kapacitet Slide 25 Du skal sikre registrering af behandlinger Slide 16 Du skal sikre at drift, test og udvikling er adskilt Slide 26 Du skal sikre at data er tilstrækkelig beskyttet i systemet Slide 17 Du skal sikre backup og restore Slide 27 Du skal sikre databehandleraftaler Slide 18 Du skal sikre styring af udviklingsprocesser Slide 28 Du skal sikre opfølgning på databehandleraftaler Slide 19 Du skal sikre test Slide 29 Du skal sikre, at der indtænkes sikkerhedskrav i udviklingen af systemet Slide 20 Du skal sikre, at der laves konsekvensvurderinger Slide 30 Du skal sikre de registreredes rettigheder Slide 21 Du skal sikre beredskab for informationssikkerhed Slide 31 Side 9

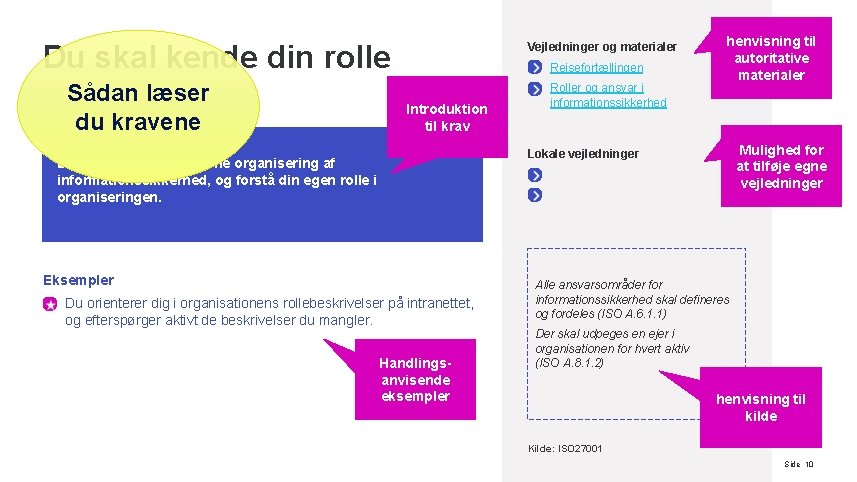

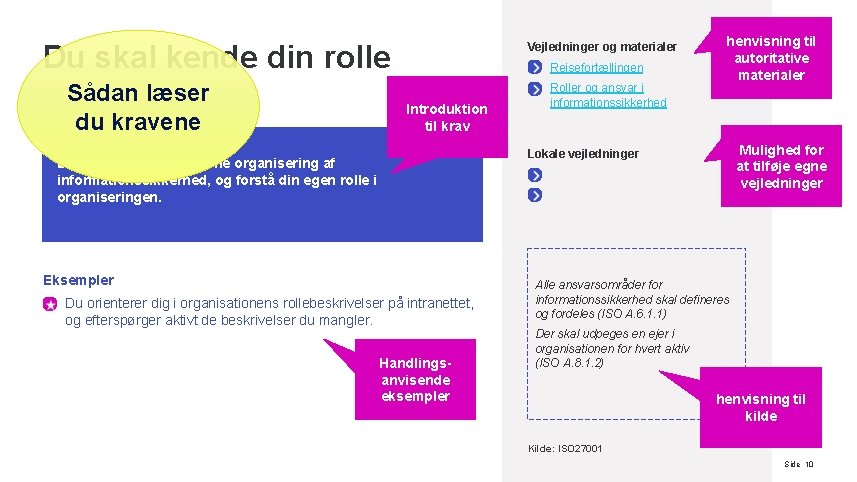

Du skal kende din rolle Sådan læser du kravene Vejledninger og materialer Rejsefortællingen Introduktion til krav Mulighed for at tilføje egne vejledninger Lokale vejledninger Du skal kende den interne organisering af informationssikkerhed, og forstå din egen rolle i organiseringen. Eksempler • Roller og ansvar i informationssikkerhed henvisning til autoritative materialer Du orienterer dig i organisationens rollebeskrivelser på intranettet, og efterspørger aktivt de beskrivelser du mangler. Handlingsanvisende eksempler Alle ansvarsområder for informationssikkerhed skal defineres og fordeles (ISO A. 6. 1. 1) Der skal udpeges en ejer i organisationen for hvert aktiv (ISO A. 8. 1. 2) henvisning til kilde Kilde: ISO 27001 Side 10

Du skal kende din rolle Du skal kende den interne organisering af informationssikkerhedsarbejdet, og forstå din egen rolle. Vejledninger og materialer På videncenter. kl. dk under fanen viden og værktøjer kan du finde vejledning i ”Rejsefortællingen”, som indeholder vejledning om roller og ansvar for informationssikkerhed. Lokale vejledninger Eksempler • Du orienterer dig i organisationens rollebeskrivelser på intranettet, og efterspørger aktivt de beskrivelser, du mangler. Alle ansvarsområder for informationssikkerhed skal defineres og fordeles (ISO A. 6. 1. 1) Der skal udpeges en ejer i organisationen for hvert aktiv (ISO A. 8. 1. 2) Kilde: ISO 27001 Side 11

Du skal kende politikker og regler Du skal orientere dig i interne politikker/procedurer for informationssikkerhed, og du skal kende kravene i Databeskyttelsesforordningen. Eksempler • Du orienterer dig i organisationens politikker/procedurer på intranettet, og efterspørger aktivt de politikker/procedurer du mangler. F. eks. en oversigt over hvad du som data- og systemejer skal vide. • Du orienterer dig i forhold til Databeskyttelsesforordningen, så du kender dens krav og principper. Hvis du er i tvivl, drøfter du det med jeres DPO eller informationssikkerhedskoordinator. • Du holder dig orienteret om lovgivningskrav, der er relevante for de fagområder som dit system dækker i forhold til informationssikkerhed. F. eks. på sundhedsområdet. Vejledninger og materialer På videncenter. kl. dk under fanen viden og værktøjer kan du finde ”Rejsefortællingen”, som kan give dig et overblik. På sikkerdigital. dk finder du generel information om roller og ansvar i informationssikkerhed. Lokale vejledninger Ledelsen skal fastlægge og godkende et sæt politikker for informationssikkerhed, som skal offentliggøres og kommunikeres til medarbejdere og relevante eksterne parter (ISO A. 5. 1. 1) Regler for accepteret brug af information og aktiver i relation til information og informationsbehandlingsfaciliteter skal identificeres, dokumenteres og implementeres (ISO A. 8. 1. 3) Kilde: GDPR & ISO 27001 Side 12

Du skal sikre, at der laves risikovurderinger Vejledninger og materialer På videncenter. kl. dk under fanen viden og værktøjer kan du finde materialer til brug for Risikostyring. På datatilsynet. dk kan du finde vejledning i, hvordan I laver en risikovurdering. Lokale vejledninger Du skal sikre, at der gennemføres risikovurderinger, ud fra den risikomodel og tidsplan, som din organisation har fastlagt. Eksempler • Du sikrer, med udgangspunkt i organisationens retningslinjer, at nye systemer bliver risikovurderet, inden de bliver taget i brug. • Ved ændringer (f. eks. i systemet eller i en leverandørs forhold) sikrer du, med udgangspunkt i organisationens retningslinjer, at der laves en revideret risikovurdering, hvis der er behov for det. • Du sikrer, at der bliver stillet sikkerhedsmæssige krav til systemet og til eventuelle leverandører heraf med udgangspunkt i risikovurderingen. Organisationen skal definere og anvende en proces til vurdering af informationssikkerhedsrisiciene, som fastlægger og fastholder informationssikkerhedsrelaterede risikokriterier (ISO A. 6. 1. 2) Under hensyntagen til det aktuelle tekniske niveau, implementeringsomkostningerne og den pågældende behandlings karakter, omfang, sammenhæng og formål samt risiciene af varierende sandsynlighed og alvor fysiske personers rettigheder og frihedsrettigheder gennemfører den dataansvarlige og databehandleren passende tekniske og organisatoriske foranstaltninger for at sikre et sikkerhedsniveau, der passer til disse risici. (GDPR art 32) Kilde: GDPR & ISO 27001 Side 13

Du skal kende systemets klassifikation Du skal være opmærksom på, hvorledes systemet er klassificeret i forhold til informationssikkerhed, og sikre, at behandling og kontroller er i overensstemmelse med de gældende procedurer. Eksempler • I det omfang din organisation har et klassifikationssystem, som f. eks. anvendes i forbindelse med risikovurderinger, orienterer du dig i det, og forholder dig til, hvad det betyder forvaltningen af dit system. • Du forholder dig til om systemet indeholder persondata, hvilken type, og hvad det betyder for informationssikkerheden. • Du finder hjælp hos din DPO og informationssikkerhedskoordinator når du er i tvivl. Lokale vejledninger Information skal klassificeres efter lovmæssige krav, værdi og efter, hvor følsom og kritisk informationen er i forhold til uautoriseret offentliggørelse eller ændring (ISO A. 8. 2. 1) Der skal udarbejdes og implementeres procedurer til håndtering af aktiver i overensstemmelse med det informationsklassifikationssystem, som organisationen har vedtaget (ISO A. 8. 2. 3) Denne forordning finder anvendelse på behandling af personoplysninger (GDPR Art 2) Kilde: GDPR & ISO 27001 Side 14

Klassifikation af systemer og data Et klassifikationssystem, som kan bruges på tværs af de forskellige systemer, giver mulighed for at tilpasse forskellige niveauer af krav til informationssikkerheden i forhold til klassifikationen. Klassifikation af informationer er et krav for de organisationer, der anvender ISO 27001, men det gælder for alle, at man som minimum bør klassificere sit systemer i forhold til, om det indeholder personoplysninger eller ej. Eksempler • I en kommune opererer man med fire forskellige typer persondata, og systemerne klassificeres efter det. • En kommune klassificerer systemerne efter, hvilken type tilsyn der skal føres med systemet Hvis du er i tvivl, så snak med jeres informationssikkerhedskoordinator? Side 15

Du skal sikre registrering af behandlinger Vejledninger og materialer På datatilsynet. dk kan du finde en vejledning i hvordan fortegnelsen skal føres. På kl. dk kan du finde KL’s standardfortegnelser. Lokale vejledninger Din organisation er forpligtet til at føre en samlet fortegnelse over alle behandlinger af personoplysninger - både behandlinger af ikke-følsomme oplysninger og følsomme oplysninger. Eksempler • Du sikrer, at systemet er medtaget med korrekte oplysninger på organisationens fortegnelse over behandlingsaktiviteter. • Du aftaler med DPO/informationssikkerhedskoordinatoren hvordan overblikket dannes og registreres. • Du sikrer, at der følges op på, om ændringer medfører behov for at ændre fortegnelsen. Hver dataansvarlig og hvis det er relevant, den dataansvarliges repræsentant fører fortegnelser over behandlingsaktiviteter under deres ansvar. (GDPR) Alle relevante lov-, myndigheds- og kontraktkrav samt organisationens metode til overholdelse af disse krav skal være klart identificeret, dokumenteret og opdateret for hvert informationssystem og for organisationen (ISO A. 18. 1. 1) Kilde: GDPR & ISO 27001 Side 16

Du skal sikre at data er tilstrækkelig beskyttet i systemet Du skal sikre, at der er gennemført passende organisatoriske og tekniske foranstaltninger både for at sikre de registreres rettigheder i forhold til systemets behandling af persondata og for at beskytte organisationens følsomme data. Eksempler • Med udgangspunkt i risikovurderingen, vurderes behovet for organisatoriske og tekniske foranstaltninger, og du sikrer, at disse implementeres. • Du sørger for at stille krav til databehandleren om implementering af de organisatoriske og tekniske krav i databehandleraftalen. Vejledninger og materialer På datatilsynet. dk kan du finde en række vejledninger. F. eks. ”vejledning om risikostyring” og vejledning om ” Behandlingssikkerhed og databeskyttelse gennem design og standardindstillinger”. På videncenter. kl. dk under fanen viden og værktøjer kan du finde materialer til brug for Risikostyring og på sikkerdigital. dk kan du finde vejledning om leverandørstyring. Lokale vejledninger Den dataansvarlige gennemfører passende tekniske og organisatoriske foranstaltninger. Disse foranstaltninger skal om nødvendigt løbende revideres og ajourføres. (GDPR Art 32) Under hensyntagen til det aktuelle tekniske niveau, implementeringsomkostningerne og den pågældende behandlings karakter, omfang, sammenhæng og formål samt risiciene af varierende sandsynlighed og alvor fysiske personers rettigheder og frihedsrettigheder gennemfører den dataansvarlige og databehandleren passende tekniske og organisatoriske foranstaltninger for at sikre et sikkerhedsniveau, der passer til disse risici. (GDPR Art 32) Privatlivets fred og personoplysninger skal beskyttes i overensstemmelse med relevant lovgivning og eventuelle forskrifter (ISO A. 18. 1. 4 Kilde: GDPR & ISO 27001 Side 17

Vejledninger og materialer Du skal sikre databehandleraftaler Du skal sikre, at der er indgået forpligtende aftaler med databehandlere, i overensstemmelse med forordningens krav samt organisationens politikker. Eksempler • Du anvender organisationens standard skabelon, og sammen med DPO/ informationssikkerhedskoordinatoren tilretter du, så det passer til systemet. • Du sikrer, at de indgåede aftaler med leverandører medtager de krav til informationssikkerheden, som risikovurderingerne, i forhold til både de registrerede og organisationen, tilsiger. • Du sikrer, at der i risikovurderingen sker en konkret vurdering af de enkelte krav i forhold til den aktuelle leverandør. På datatilsynet. dk kan du finde en række vejledninger. F. eks. "vejledning om dataansvarlige og databehandlere” og datatilsynets skabelon for standard databehandleraftale. Lokale vejledninger En databehandlers behandling skal være reguleret af en kontrakt eller et andet retligt dokument i henhold til EUretten eller medlemsstaternes nationale ret. (GDPR) Databehandleren og enhver, der udfører arbejde for den dataansvarlige eller databehandleren, og som har adgang til personoplysninger, behandler kun disse oplysninger efter instruks fra den dataansvarlige, medmindre det kræves i henhold til EU-retten eller medlemsstaternes nationale ret. (GDPR) Informationssikkerhedskravene til at minimere risiciene forbundet med leverandørers adgang til organisationen aktiver skal aftales med leverandøren og skal dokumenteres (ISO A. 15. 1. 1) Alle relevante informationssikkerhedskrav skal fastlægges og aftales med hver enkelt leverandør, som kan få adgang til, behandle, lagre, kommunikere eller levere ITinfrastrukturkomponenter til organisationens information (ISO A. 15. 1. 2) Kilde: GDPR & ISO 27001 Side 18

Vejledninger og materialer Du skal sikre opfølgning på databehandleraftaler Du skal sikre, at der føres tilsyn med databehandlerens opfyldelse af de aftalte krav til sikkerheden. Eksempler • F. eks. ved at indarbejde krav om løbende revisorerklæringer i kontrakten med leverandøren. F. eks. ved anvendelse af revisionserklæringen ISAE 3000 eller ISAE 3402. • Du sikrer, at der gennemføres tilsyn sammen med interne ressourcer, som har kompetencen til at verificere, om databehandleren har gennemført de aftalte tekniske og organisatoriske foranstaltninger. • Du sikrer, at der løbende holdes leverandørmøder. På datatilsynet. dk finder du ”vejledning om tilsyn med databehandlere og underdatabehandlere”. Lokale vejledninger Indsæt link til lokal vejledning Selvom det ikke fremgår eksplicit af en bestemmelse i databeskyttelsesforordningen, at man skal påse behandlingssikkerheden hos sine databehandlere, er det Datatilsynets opfattelse, at man også nu her, hvor forordningen finder anvendelse, skal påse behandlings-sikkerheden hos sine databehandlere. Baggrunden herfor er, at den dataansvarlige skal leve op til kravet om ansvarlighed og skal kunne påvise, at en behandling af personoplysninger er i overensstemmelse med reglerne i databeskyttelsesforordningen. (Datatilsynet) Den dataansvarlige skal sikre en procedure for regelmæssig afprøvning, vurdering og evaluering af effektiviteten af de tekniske og organisatoriske foranstaltninger til sikring af behandlingssikkerhed (GDPR art 32) Organisationer skal regelmæssigt overvåge, gennemgå og auditere leverandørydelser (ISO A. 15. 2. 1) Ændringer af leverandørydelser, herunder vedligeholdelse og forbedring af eksisterende informationssikkerhedspolitikker, procedurer og –kontroller, skal styres unde hensyntagen til, hvor kritiske de involverede forretningsinformationer, -systemer og –processer er, og til en revurdering af risici (ISO A. 15. 2. 2) Kilde: GDPR & ISO 27001 Side 19

Du skal sikre, at der indtænkes sikkerhedskrav i udviklingen af systemet Du skal sikre, at der i udviklingen af løsningen indtænkes relevante krav til informationssikkerhed. Og du skal sikre, at standardopsætningen af systemet sikrer, at adgangen til at behandle data afgrænses til den enkelte behandlers reelle behov. Eksempler • Ved nyudvikling, eller videreudvikling, stilles krav om overholdelse af organisatoriske og tekniske krav til informationssikkerhed. (”Privacy by design”) • Du tænker aktivt kravene til informationssikkerhed ind i din opsætning af f. eks. standardprofiler i systemet. (”Privacy by default”) • Ved nyudvikling/ændringer i systemet sikrer du, at det overvejes, med udgangspunkt i organisationens retningslinjer, om ændringen medfører et behov for en revideret konsekvensanalyse (DPIA). Vejledninger og materialer På datatilsynet. dk finder du vejledning om ”Behandlingssikkerhed og Databeskyttelse gennem design og standardindstillinger”. Lokale vejledninger Den dataansvarlige skal allerede i udviklingen af systemet sørge for at passende tekniske og organisatoriske krav i forhold til behandling af persondata tænkes ind i løsningen (GDPR art 25) Kilde: GDPR Side 20

Du skal sikre de registreredes rettigheder Du skal sikre, at systemet på en nem måde, kan imødekomme de registreredes rettigheder. Eksempler • Borgerne kan bede om at få indsigt i hvilke data der ligger om dem i systemet. Det skal derfor kunne trække data ud på de oplysninger, som borgeren beder om. • Du sikrer, at systemet har en funktion/procedure til at imødekomme indsigtskrav. • Du sikrer, at de særlige krav kan imødekommes enten gennem funktioner og/eller procedurer. Vær opmærksom på eventuelle undtagelser ifm. art 17 og art 20. Vejledninger og materialer På datatilsynet. dk finder du ”vejledning om registreredes rettigheder” Lokale vejledninger Forordningen indeholder en række særlige krav som skal kunne understøttes. • Gennemsigtig oplysning, meddelelser og nærmere regler for udøvelsen af den registreredes rettigheder (Art 12) • Ret indsigt (Art 15) • Ret til berigtigelse (Art 16) • Ret til sletning (”Retten til at blive glemt”) (Art 17) • Ret til begrænsning af behandling (Art 18) • Underretningspligt i forbindelse med berigtigelse eller sletning af personoplysninger eller begrænsning af behandling (Art 19) • Ret til dataportabilitet (Art 20) • Ret til indsigelse (Art 21) • Ret til ikke at være genstand for automatiske individuelle afgørelser (Art 22) Kilde: GDPR Side 21

Du skal sikre, at systemets brugerstyring følger organisationens politik Du skal sikre, at brugerprofiler i systemet følger organisationens politik/procedure for adgangsstyring. Og du skal sikre, at der regelmæssigt sker en vurdering af brugernes rettigheder. Eksempler • Du sikrer, at der er udarbejdet en proces, der beskriver hvilke adgange, der kan/skal tildeles. • Du sikrer, at systemets adgangsprofiler regelmæssigt gennemgås, for at kontrollere, at de er i overensstemmelse med organisationens politik/procedure for adgangsstyring. • Hvis I selv har adgang til løsningens kildekode, skal du sikre dig, at adgang til kildekoden er begrænset i overensstemmelse med politikken/proceduren. Lokale vejledninger En politik for adgangsstyring skal fastlægges, dokumenteres og gennemgås på grundlag af forretnings - og informationssikkerhedskrav (ISO A. 9. 1. 1) Aktivejere skal med jævne mellemrum gennemgå brugernes adgangsrettigheder (ISO A. 9. 2. 5) Adgang til information og applikationssystemers funktioner skal begrænses i overensstemmelse med politikken for adgangsstyring (ISO A. 9. 4. 1) Adgang til kildekoder til programmer skal begrænses (ISO A. 9. 4. 5) Kilde: ISO 27001 Side 22

Du skal sikre, at brud bliver håndteret Vejledninger og materialer På datatilsynet. dk finder du ”vejledning om håndtering af brud på persondatasikkerheden”. På videncenter. kl. dk under fanen viden og værktøjer finder du information om hændelseshåndtering under Beredskab. På sikkerdigital. dk kan du også finde information om hændelseshåndtering. Du skal ved brud på informationssikkerheden sikre, at der sker anmeldelse. Eksempler • Ved brud på informationssikkerheden følger du organisationens procedurer eller konsulterer informationssikkerhedskoordinatoren. • Ved brud på persondatasikkerheden skal DPO’en involveres, og du skal sikre det sker, enten ved direkte kontakt eller via informationssikkerhedskoordinatoren. • Ved brud logger du hændelsen, og sikrer at væsentlige hændelser rapporteres til ledelsen. Lokale vejledninger Ved brud på persondatasikkerheden anmelder den dataansvarlige uden unødig forsinkelse og om muligt senest 72 timer, efter at denne er blevet bekendt med det, bruddet på persondatasikkerheden tilsynsmyndigheden (GDPR art 33) Informationssikkerhedshændelser skal rapporteres ad passende ledelseskanaler så hurtigt som muligt (ISO A. 16. 1. 2) Kilde: GDPR & ISO 27001 Side 23

Du skal sikre, at der laves driftsprocedurer Husk at drift ikke kun handler om det tekniske. Vejledninger og materialer På sikkerdigital. dk finder du vejledning om leverandørstyring. Lokale vejledninger Du skal sikre, at systemets driftsprocedurer dokumenteres og kommunikeres til brugere, som anvender systemet. Det kan både være om den tekniske drift, men også f. eks. procedurer for oprettelse af nye brugerprofiler, tilslutning af nye organisatoriske enheder, leverandørdialog, el. lign. Eksempler • I dialog med driftsleverandøren laver I fælles procedurer for systemdriften. • I dialog med de lokale superbrugere beskrives de lokale procedurer i forhold til systemet. Driftsprocedurer skal dokumenteres og gøres tilgængelige for alle brugere, der har brug for dem (ISO A. 12. 1. 1) Kilde: ISO 27001 Side 24

Du skal sikre systemets kapacitet Lokale vejledninger Du skal sikre, at der er løbende overvågning af systemets ressourcer med henblik på at sikre en tilstrækkelig kapacitet. Eksempler • Ud fra en risikobaseret betragtning vurderes behovet for kapacitetsstyring, og sammen med driftsleverandøren etableres en praksis for overvågning og opfølgning på ressourceanvendelsen i systemet, hvis der er behov for det. F. eks. i forhold til hvor meget data, der kan være i systemet, eller hvor mange samtidige brugere det kan håndtere. • Lav det f. eks. til et fast statuspunkt på leverandørmøderne. Anvendelsen af ressourcer skal overvåges og tilpasses, og der skal foretages fremskrivninger af fremtidige kapacitetskrav for at sikre, at systemet fungerer som krævet (ISO A. 12. 1. 3) Kilde: ISO 27001 Side 25

Du skal sikre at drift, test og udvikling er adskilt Lokale vejledninger Du skal sikre, at der er en adskillelse af systemets udviklings-, test- og driftsmiljøer. Eksempler • Du sikrer dig, at det aftales med driftsleverandøren, hvordan de nødvendige miljøer kan etableres. • Du sikrer dig, at der er fastsat retningslinjer og procedurer for hvem og hvordan, der gives adgang til de enkelte miljøer. • Du sikrer dig, at der ikke anvendes personoplysninger til test og udvikling. Udviklings-, test- og driftsmiljøer skal adskilles for at nedsætte risikoen for uautoriseret til eller ændringer af driftsmiljøet (ISO A. 12. 1. 4) Husk at du skal have lovlig hjemmel til al behandling af persondata. Testdata skal udvælges omhyggeligt og skal beskyttes og styres (ISO A. 14. 3. 1) Kilde: GDPR & ISO 27001 Side 26

Du skal sikre backup og restore Du skal kende organisationens backup-politik, og skal sikre, at der tages backup af systemet i overensstemmelse med politikken. Lokale vejledninger Du skal sikre, at backuppen testes regelmæssigt i overensstemmelse med backup-politikken. Eksempler • Du sikrer, at der aftales backupprocesser, der er i overensstemmelse med backup-politikken, med driftsleverandøren. • Du sikrer dig, at der sker regelmæssige test af backuppen ud fra specifikationerne i backup-politikken. • Du sikrer dig, at I overholder krav til sletning. Der skal tages backupkopier af information, software og systembilleder, og disse skal testes regelmæssigt i overensstemmelse med den aftalte backuppolitik (ISO A. 12. 3. 1) Kilde: ISO 27001 Side 27

Du skal sikre styring af udviklingsprocesser Lokale vejledninger I det omfang I selv står for udvikling af systemet, skal du være opmærksom på organisationens regler for udvikling af af software og systemer, og sikre, at disse indarbejdes i systemets udviklingsprocesser. Eksempler • Du sikrer, at det, med udgangspunkt i organisationens regler for udvikling af software, aftales med udviklingsteamet/leverandøren hvordan udviklingen håndteres. • Du sikrer, at der fastsættes procedurer for, hvordan ændringer i systemet skal foregå. Der skal fastlægges regler for udvikling af software og systemer i organisationen (ISO A. 14. 2. 1) Ændringer af systemer inden for udviklingslivscyklussen skal styres ved hjælp af formelle procedurer for ændringsstyring (ISO A. 14. 2. 2) Kilde: ISO 27001 Side 28

Du skal sikre test Du skal sikre, at systemet testes inden ibrugtagning, hvis der er er sket væsentlige ændringer i de platforme, som systemer anvender, eller hvis der er sket videre- eller nyudvikling i selve systemet. Eksempler • • Du sikrer, at der er lavet en proces for test af systemfunktionaliteten i forbindelse med større systemændringer. Ved en større opgradering af servernes basissoftware sikrer du, at der er planlagt en test af systemet sammen med de lokale superbrugere. Lokale vejledninger Ved ændring af driftsplatforme skal forretningskritiske applikationer gennemgås og testes for at sikre, at ændringen ikke indvirker negativt på organisationens drift eller sikkerhed (ISO A. 14. 2. 23) Principper for sikre systemer skal fastlægges dokumenteres, opretholdes og anvendes i forbindelse med alle implementeringer af informationssystemer (ISO A. 14. 2. 5) Kilde: ISO 27001 Side 29

Du skal sikre, at der laves konsekvensvurderinger Vejledninger og materialer På datatilsynet. dk finder du vejledningen ”Konsekvensanalyse”. Lokale vejledninger Du skal sikre, at der gennemføres konsekvensvurderinger ved nyanskaffelser eller større ændringer af teknologisk art, hvis det er et krav til den type system, du er ejer af. Eksempler Data protection impact assessment • Ved nyanskaffelse sikrer du, sammen med informationssikkerhedskoordinatoren, at der sker en afklaring af, om der skal udarbejdes en konsekvensvurdering (DPIA). • Der skal kun gennemføres en konsekvensanalyse, hvis der er en høj risiko for fysiske personers rettigheder, og resultatet heraf f. eks. kan få betydning for at formulere udvidede sikkerhedskrav. • Ved ændringer i systemet sikrer du, at det overvejes, med udgangspunkt i organisationens retningslinjer, om ændringen medfører et behov for en revideret konsekvensanalyse (DPIA). Hvis en type behandling, navnlig ved brug af nye teknologier og i medfør af sin karakter, omfang, sammenhæng og formål, sandsynligvis vil indebære en høj risiko for fysiske personers rettigheder og frihedsrettigheder, foretager den dataansvarlige forud for behandlingen en analyse af de påtænkte behandlingsaktiviteters konsekvenser for beskyttelse af personoplysninger. (GDPR Art 35) Kilde: GDPR Side 30

Du skal sikre beredskab for informationssikkerhed Vejledninger og materialer På videncenter. kl. dk under fanen viden og værktøjer finder du information til brug for etablering af beredskab og nødplaner Lokale vejledninger Du skal kende organisationens processer og procedurer for håndtering af kritiske situationer, og du skal sikre implementering af evt. afledte processer i systemdriften. Du skal sikre, at der udarbejdes relevante nødplaner og etableres beredskab for kritiske funktioner, som er identificeret gennem risikovurderingerne. Eksempler • Du sikrer, at der laves en procedure for systemets drift i en krisesituation. • Sammen med forretningsområderne sikrer du, at der laves en afdækning af betydningen for opgaveløsningen ved en it-krise. Organisationen skal fastlægge, dokumentere, implementere og vedligeholde processer, procedurer og kontroller for at sikre den nødvendige informationssikkerhedskontinuitet i en kritisk situation (ISO A. 17. 1. 2) Den dataansvarlige skal sikre evne til rettidigt at genoprette tilgængeligheden af og adgangen til personoplysninger i tilfælde af en fysisk eller teknisk hændelse (GDPR Art 32) Kilde: ISO 27001 Side 31