INFORMATIONSSIKKERHED Kommunalt arbejde med get informationssikkerhed Vejledning denne

INFORMATIONSSIKKERHED - Kommunalt arbejde med øget informationssikkerhed

Vejledning – denne slide skal fjernes Indhold Dette materiale beskriver hvordan vi kan øge informationssikkerheden ved at følge principperne for ISO 27001 standarden og hvorfor vi skal gøre det. Der er eksempel på en plan for risikovurdering og beskrivelse af de elementer, der indgår i en risikovurdering. Materialet er tænkt til brug for påklædning af den daglige ledelse, men elementer kan også bruges overfor topledelsen. Materialet bør tilpasses til din organisation Det kan være nødvendigt at tilpasse præsentationen, så den passer til den måde, man har valgt at arbejde med informationssikkerhed i den enkelte kommune. Eksempler på hvad kan ændres: • Farver og baggrund så at det passer ind i organisationens template • Tilpasning af deltagere og titler som er relevante for organisationen • Tilpasning af konsekvensskala, sandsynlighedsskala og risikoniveau, hvis man beslutter at anvende en mere detaljeret skala. • Tilpasning af indvirkninger ved konsekvensanalysen alt efter hvilke man vurderer relevante. • Tilpasning af risikolog og So. A-dokument. 2

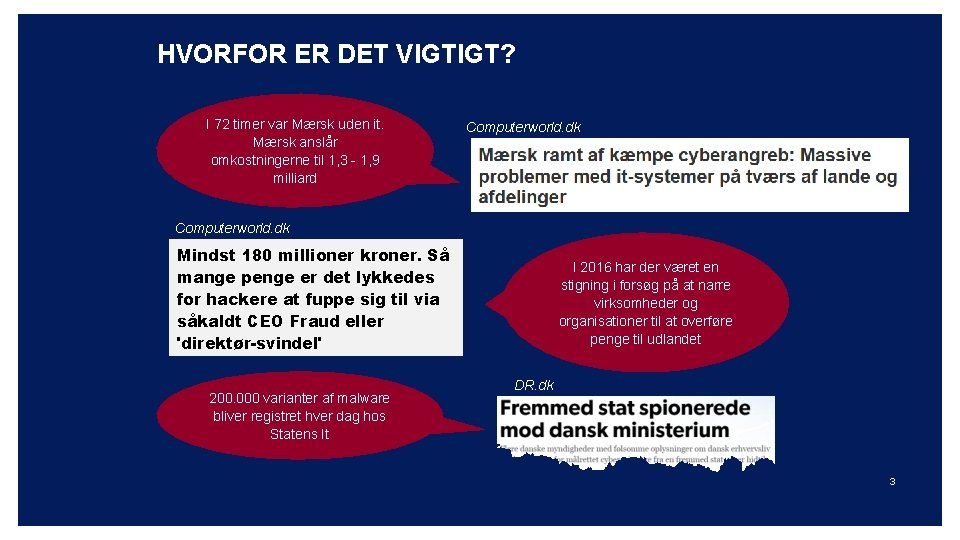

HVORFOR ER DET VIGTIGT? I 72 timer var Mærsk uden it. Mærsk anslår omkostningerne til 1, 3 - 1, 9 milliard Computerworld. dk Mindst 180 millioner kroner. Så mange penge er det lykkedes for hackere at fuppe sig til via såkaldt CEO Fraud eller 'direktør-svindel' 200. 000 varianter af malware bliver registret hver dag hos Statens It I 2016 har der været en stigning i forsøg på at narre virksomheder og organisationer til at overføre penge til udlandet DR. dk 3

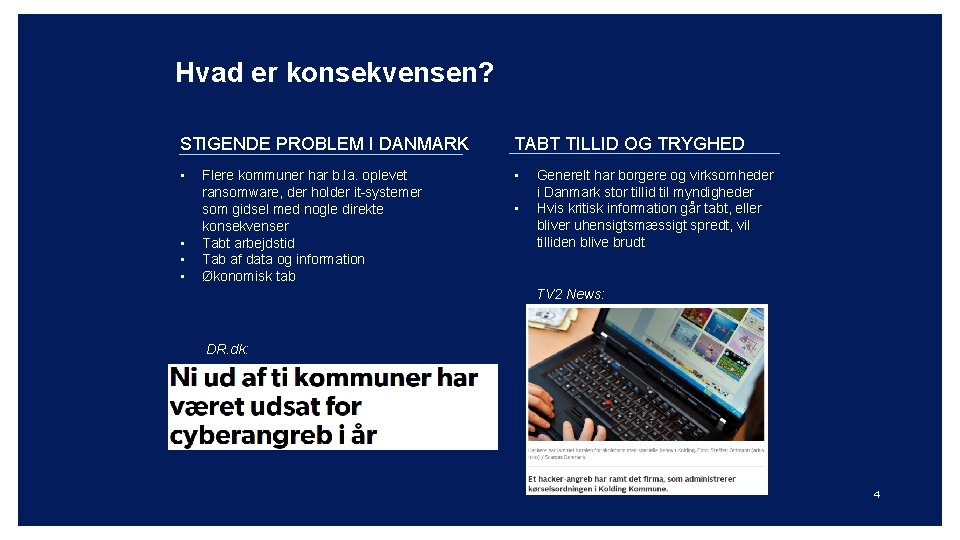

Hvad er konsekvensen? STIGENDE PROBLEM I DANMARK TABT TILLID OG TRYGHED • • • Flere kommuner har b. la. oplevet ransomware, der holder it-systemer som gidsel med nogle direkte konsekvenser Tabt arbejdstid Tab af data og information Økonomisk tab • Generelt har borgere og virksomheder i Danmark stor tillid til myndigheder Hvis kritisk information går tabt, eller bliver uhensigtsmæssigt spredt, vil tilliden blive brudt TV 2 News: DR. dk: 4

Den fælleskommunale handlingsplan 20162020 5

EU’s databeskyttelsesforordningen og ISO 27001 – hvordan understøtter de hinanden? Med de nye regler i databeskyttelsesforordningen lægges der op en risikobaseret tilgang til kommunernes sikkerhedsarbejde. Udgangspunktet er, at behandling af personoplysninger er forbundet med risici for fysiske personers rettigheder og frihedsrettigheder, og der skal derfor etableres et sikkerhedsniveau, som passer til de risici, som behandlingen udgør. Her ses navnlig på risici som hændelig eller ulovlig tilintetgørelse, tab, ændring, uautoriseret videregivelse af eller adgang til personoplysninger, der er transmitteret, opbevaret eller på anden måde behandlet. 6

Hvad siger ISO 27001 standarden? Informationssikkerhed skal styres på baggrund af en risikobaseret tilgang med • Fokus på ledelsesforankring • Fokus på risikovurdering • Fokus på tilstrækkelige sikringsforanstaltninger Eller med andre ord: Informationssikkerhed skal baseres på reelle risici Den risikobaserede tilgang er reelt ikke ny, da den allerede anvendes indenfor eksempelvis beredskabsområdet og anlægsområdet. 7

Fokus på ledelsesforankring Informationssikkerhed er en kerneopgave på linje med eksempelvis økonomistyring, håndtering af arbejdsmiljøet og borgerbetjening og skal være ledelsesmæssigt forankret som disse. Den nødvendige ledelsesforankring på informationssikkerhedsområdet, skal konkret komme til udtryk i: • Målfastsættelse Den øverste ledelse fastlægger niveauet for sikkerhed i organisationen, idet den træffer de overordnede beslutninger vedrørende informationssikkerhed og forholder sig til økonomiske, ressourcemæssige og organisatoriske konsekvenser. • Organisering Der skal tages stilling til organiseringen internt i kommunen • Ressourceallokering • Definering af politikker og strategier • Definering af roller og ansvar, herunder bemanding af et informationssikkerhedsudvalg • Aktiv opfølgning på den løbende rapportering 8

Fokus på risikovurdering Risikovurdering indeholdende følgende elementer: • Trusselsidentifikation (trusselskatalog) • • Hvilke trusler kan ramme os? Hacking, systemnedbrud, kompromitterede personoplysninger? Konsekvensvurdering • • Hvilke konsekvenser vil et sikkerhedsbrud have for kommunen og borgere? Hvilken indvirkning vil det have? Eksempelvis direkte økonomiske tab, tab af omdømme, indflydelse på serviceniveau mv. Sandsynlighedsvurdering • • Hvad er sandsynligheden for at en trussel udnytter en sårbarhed og giver sikkerhedsbrud? En trussel kræver en sårbarhed for at kunne resultere i en risiko. Eksempelvis en procedure eller arbejdsgang, som ikke fungerer eller en teknisk opsætning, som gør itsystemerne åbne for angreb. Risikohåndtering • • Hvilke handlinger/foranstaltninger kan nedbringe eller fjerne risikoen? Hvad er cost/benefit ved at nedbringe eller fjerne risikoen? 9

Fokus på tilstrækkelige sikringsforanstaltninger På baggrund af risikovurderingen vurderes det, hvilke muligheder man har for at håndtere/ minimere de fundne risici gennem eksempelvis implementering af kontroller eller ændrede procedurer. Et led i håndteringen af risici er at udarbejde et beslutningsdokument, der indeholder en formel beskrivelse af sikkerhedsforanstaltningerne. Beslutningsdokumentet hedder i ISO 27001 et So. A-dokument (Statement of Applicability). So. A dokumentet bruges til at sikre, at alle nødvendige kontroller er medtaget. Risikovurdering kan begrunde at en kontrol skal vælges. Et So. A-dokument indeholder • en beskrivelse af de foranstaltninger/kontroller, der skal gennemføres, som et led i håndteringen af risici • begrundelser for, hvorfor visse kontroller evt. er blevet valgt fra. So. A-dokuments tilvalg af kontroller indgår som grundlag for handlingsplaner for de konkrete aktiviteter, der skal implementere sikkerhedsforanstaltningerne. 10

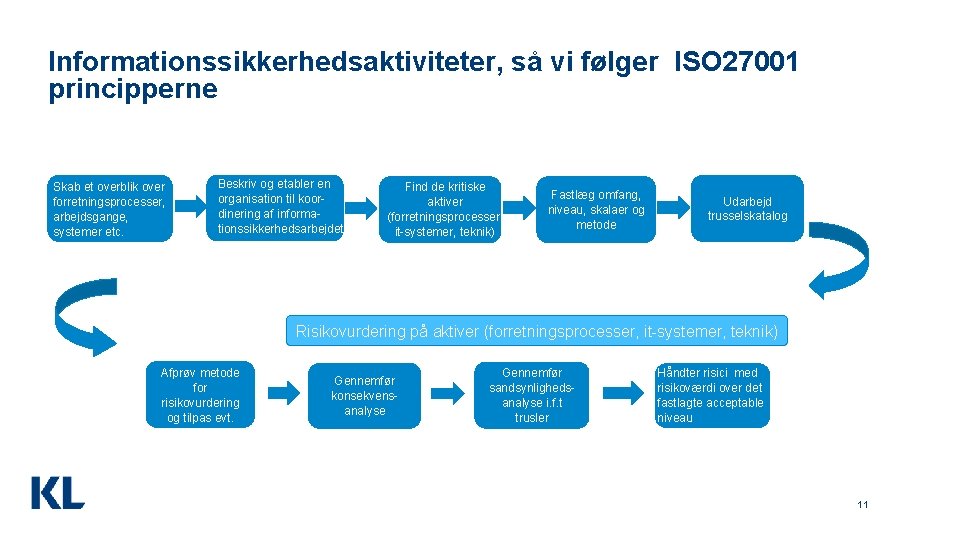

Informationssikkerhedsaktiviteter, så vi følger ISO 27001 principperne Skab et overblik over forretningsprocesser, arbejdsgange, systemer etc. Beskriv og etabler en organisation til koordinering af informationssikkerhedsarbejdet Find de kritiske aktiver (forretningsprocesser, it-systemer, teknik) Fastlæg omfang, niveau, skalaer og metode Udarbejd trusselskatalog Risikovurdering på aktiver (forretningsprocesser, it-systemer, teknik) Afprøv metode for risikovurdering og tilpas evt. Gennemfør konsekvensanalyse Gennemfør sandsynlighedsanalyse i. f. t trusler Håndter risici med risikoværdi over det fastlagte acceptable niveau 11

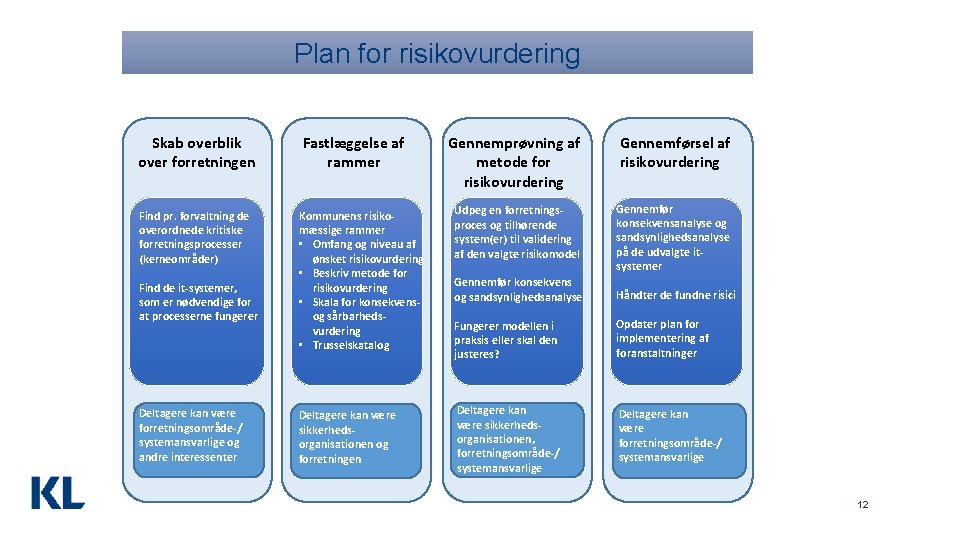

Plan for risikovurdering Skab overblik over forretningen Find pr. forvaltning de overordnede kritiske forretningsprocesser (kerneområder) Find de it-systemer, som er nødvendige for at processerne fungerer Deltagere kan være forretningsområde-/ systemansvarlige og andre interessenter Gennemprøvning af metode for risikovurdering Gennemførsel af risikovurdering Kommunens risikomæssige rammer • Omfang og niveau af ønsket risikovurdering • Beskriv metode for risikovurdering • Skala for konsekvensog sårbarhedsvurdering • Trusselskatalog Udpeg en forretningsproces og tilhørende system(er) til validering af den valgte risikomodel Gennemfør konsekvensanalyse og sandsynlighedsanalyse på de udvalgte itsystemer Gennemfør konsekvens og sandsynlighedsanalyse Håndter de fundne risici Fungerer modellen i praksis eller skal den justeres? Opdater plan for implementering af foranstaltninger Deltagere kan være sikkerhedsorganisationen og forretningen Deltagere kan være sikkerhedsorganisationen, forretningsområde-/ systemansvarlige Deltagere kan være forretningsområde-/ systemansvarlige Fastlæggelse af rammer 12

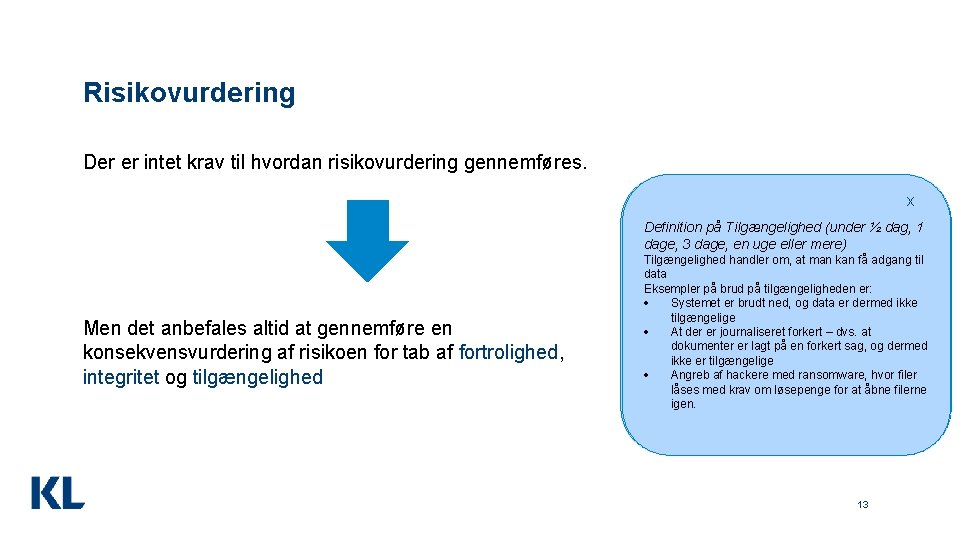

Risikovurdering Der er intet krav til hvordan risikovurdering gennemføres. xx Definition på på Integritet Tilgængelighed (under ½ dag, 1 Integritet handler om, at man kan stole på data, dvs. Definition på Fortrolighed dage, 3 dage, en uge eller mere) Men det anbefales altid at gennemføre en konsekvensvurdering af risikoen for tab af fortrolighed, integritet og tilgængelighed at depå data som er, f. eks. i et system, er de mister rigtige, sin og Brud fortroligheden handler om, atkan data Tilgængelighed handler om, at man få adgang at man kan/tør beslutninger på baggrund af til beskyttelse, og træffe fremmede/uvedkommende dermed får data dette til data, som de ikke burde have adgang til. adgang Eksempler på på brud på på integriteten tilgængeligheden er: Eksempler er: • At Systemet er brudt ned, og data er dermed ikke udefrakommende hacker sig inder: på kommunens Eksempler på brud på fortroligheden tilgængelige og foretager ændringer i it-systemer med på pc'er En bruger får ved en fejl adgang til en mappe At der er journaliseret forkert – dvs. at personoplysninger eller i dokumenter indeholdende et fildrev, en er saglagt eller som personen dokumenter påen ensystem, forkert sag, og dermed personoplysninger lagret påtil, eksempelvis ikke burde have adgang og dermed til data ikke er tilgængelige computerens drev eller fællesdrev som personen ikke med burderansomware, havde adgang til filer Angreb af hackere hvor et brev excel-regneark bliverpersonoplysninger overskrevet med en • At. Et med følsomme låses med kravog om løsepenge for at åbne filerne gammel dermed længere er sendesversion, ved en fejldet til en forkertikke borger. igen. korrekt. 13

Konsekvens og sandsynlighed Hvad er konsekvensen for kommunen/borgeren, hvis der sker brud på: - Fortrolighed - Integritet - Tilgængelighed Hvad er sandsynligheden for at givne trusler udnytter en sårbarhed hos eksempelvis et it-system, som forretningsprocessen anvender og dermed giver brud på: - Fortrolighed - Integritet - Tilgængelighed Konsekvens vurderes for en ”forretningsproces”. Hvad er konsekvensen for eksempelvis ”levering af kommunal sygepleje”, hvis der sker brud på fortrolighed, integritet og/eller tilgængelighed. Det kan have indvirkning på liv, ære og velfærd, kommunens omdømme, serviceniveau etc. Sandsynlighed vurderes i. f. t. de aktiver (eks. it -systemer) som ”levering af kommunal sygepleje” anvender. Hvad er sandsynligheden for at trusler rammer det/de system(er), hvis oplysninger ”levering af kommunal sygepleje” er afhængig af. 14

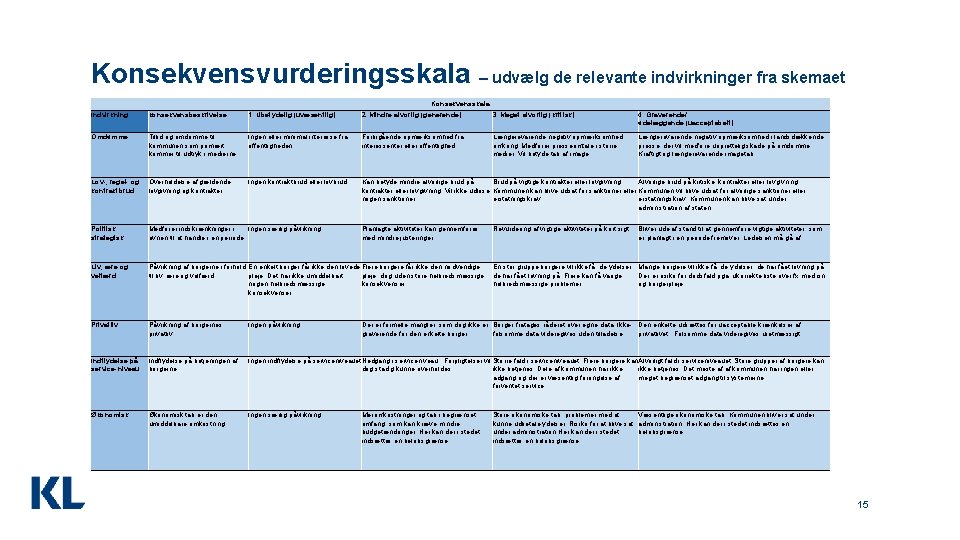

Konsekvensvurderingsskala – udvælg de relevante indvirkninger fra skemaet Konsekvensskala Indvirkning konsekvensbeskrivelse 1. Ubetydelig (uvæsentlig) 2. Mindre alvorlig (generende) 3. Meget alvorlig (kritisk) 4. Graverende/ ødelæggende (uacceptabelt) Omdømme Tillid og omdømme til kommunen som primært kommer til udtryk i medierne Ingen eller minimal interesse fra offentligheden Forbigående opmærksomhed fra interessenter eller offentlighed. Længerevarende negativ opmærksomhed omkring. Medfører presseomtale i større medier. Vil betyde tab af image. Længerevarende negativ opmærksomhed i landsdækkende presse, der vil medføre uoprettelig skade på omdømme. Kraftigt og længerevarende imagetab. Lov-, regel- og kontraktbrud Overholdelse af gældende lovgivning og kontrakter Ingen kontraktbrud eller lovbrud Kan betyde mindre alvorlige brud på Brud på vigtige kontrakter eller lovgivning. Alvorlige brud på kritiske kontrakter eller lovgivning. Vil ikke udløse Kommunen kan blive udsat for sanktioner eller Kommunen vil blive udsat for alvorlige sanktioner eller nogen sanktioner. erstatningskrav. Kommunen kan blive sat under administration af staten Politisk strategisk Medfører indskrænkninger i Ingen særlig påvirkning evnen til at handle i en periode Liv, ære og velfærd Påvirkning af borgerne i forhold En enkelt borger får ikke den lovede Flere borgere får ikke den nødvendige til liv, ære og velfærd pleje. Det har ikke umiddelbart pleje, dog uden store helbredsmæssige nogen helbredsmæssige konsekvenser Privatliv Påvirkning af borgernes privatliv Ingen påvirkning. Indflydelse på service-niveau Indflydelse på betjeningen af borgerne Ingen indflydelse på serviceniveauet. Nedgang i serviceniveau. Forpligtelser vil Større fald i serviceniveauet. Flere borgere kan. Alvorligt fald i serviceniveauet. Store grupper af borgere kan dog stadig kunne overholdes ikke betjenes. Dele af kommunen har ikke betjenes. Det meste af af kommunen har ingen eller adgang og der er væsentlig forringelse af meget begrænset adgang til systemerne forventet service. Økonomisk tab er den umiddelbare omkostning Ingen særlig påvirkning Planlagte aktiviteter kan gennemføres med mindre justeringer Revurdering af vigtige aktiviteter på kort sigt Bliver ude af stand til at gennemføre vigtige aktiviteter, som er planlagt i en periode fremover. Ledelsen må gå af. En stor gruppe borgere vil ikke få de ydelser, Mange borgere vil ikke få de ydelser, de har fået lovning på. Flere kan få varige Der er risiko for dødsfald pga. ukorrekte liste over fx medicin helbredsmæssige problemer og borgerpleje Der er formelle mangler, som dog ikke er Borger fratages råderet over egne data. Ikke- Den enkelte udsættes for uacceptable krænkelser af graverende for den enkelte borger. følsomme data videregives uden tilladelse. privatlivet. Følsomme data videregives uretmæssigt. Meromkostninger og tab i begrænset omfang, som kan kræve mindre budgetændringer. Her kan der i stedet indsættes en beløbsgrænse Store økonomiske tab, problemer med at Væsentlige økonomiske tab. Kommunen bliver sat under kunne udbetale ydelser. Risiko for at blive sat administration. Her kan der i stedet indsættes en under administration. Her kan der i stedet beløbsgrænse. indsættes en beløbsgrænse 15

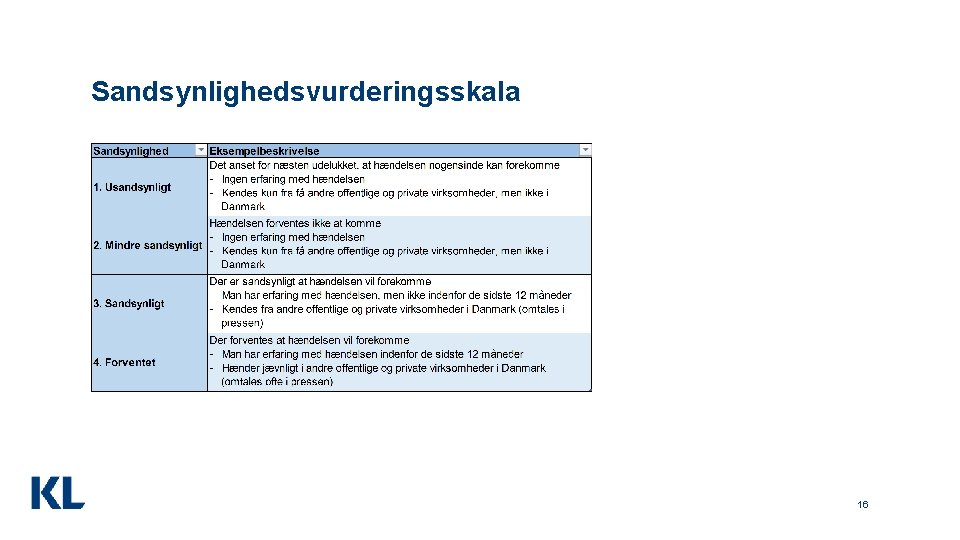

Sandsynlighedsvurderingsskala 16

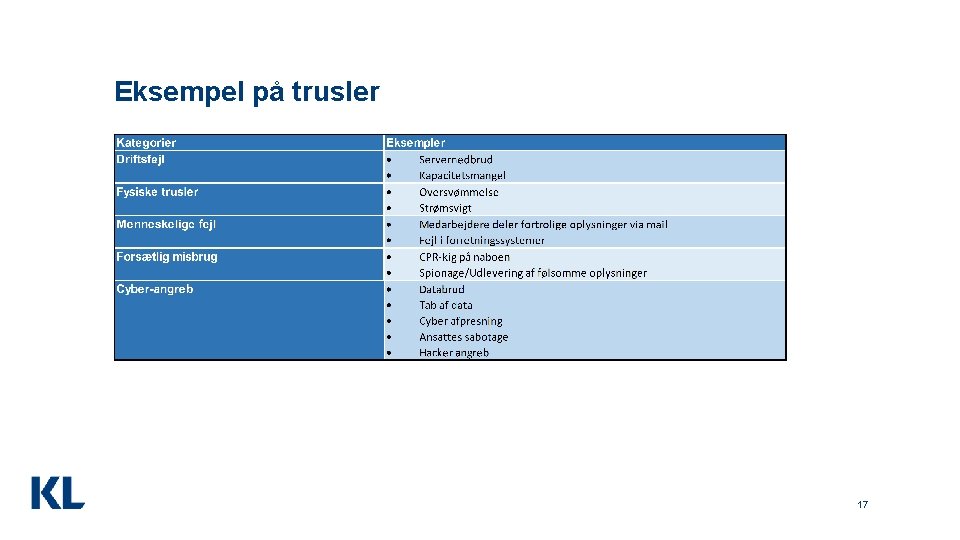

Eksempel på trusler 17

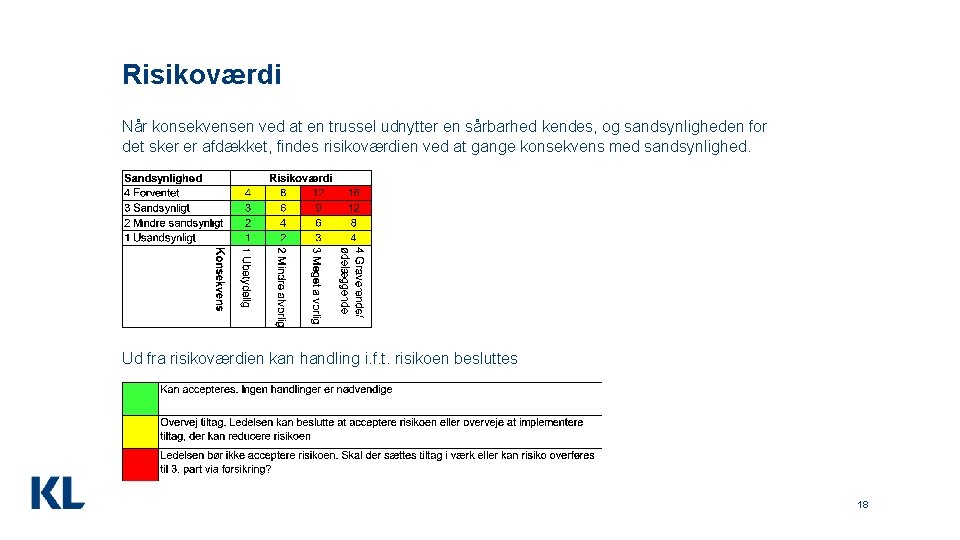

Risikoværdi Når konsekvensen ved at en trussel udnytter en sårbarhed kendes, og sandsynligheden for det sker er afdækket, findes risikoværdien ved at gange konsekvens med sandsynlighed. Ud fra risikoværdien kan handling i. f. t. risikoen besluttes 18

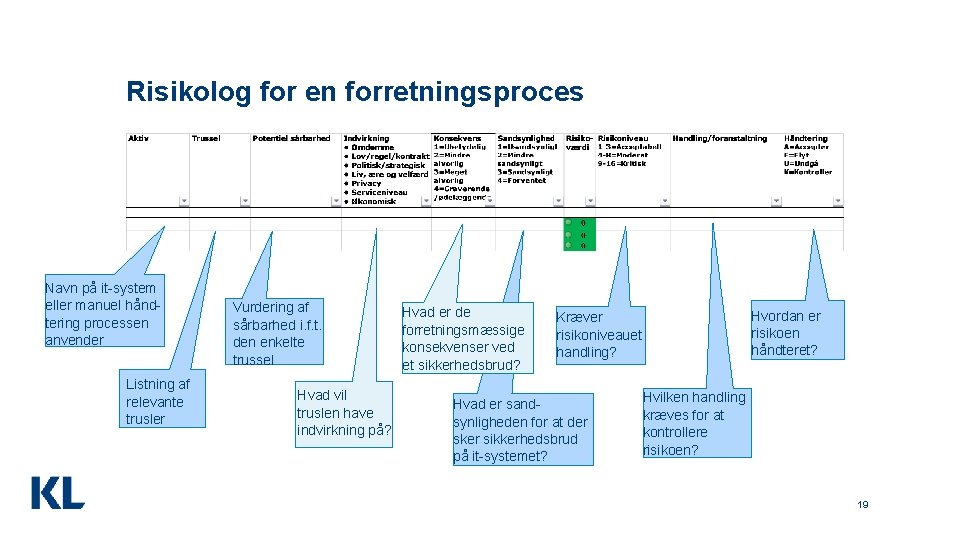

Risikolog for en forretningsproces Navn på it-system eller manuel håndtering processen anvender Listning af relevante trusler Vurdering af sårbarhed i. f. t. den enkelte trussel Hvad vil truslen have indvirkning på? Hvad er de forretningsmæssige konsekvenser ved et sikkerhedsbrud? Hvordan er risikoen håndteret? Kræver risikoniveauet handling? Hvad er sandsynligheden for at der sker sikkerhedsbrud på it-systemet? Hvilken handling kræves for at kontrollere risikoen? 19

Gode råd Kig bredt på trusler. Nogle trusler rammer central administrationen, mens andre rammer decentralt (skoler, institutioner). Hvis der ikke er arbejdet med informationssikkerhed før, bør arbejdet program- eller projektorganiseres ISO 27001 Anneks A indeholder en række sikkerhedskontroller, der med fordel kan gennemløbes inden risikovurderingen starter for at vurdere compliance i. f. t. disse og dermed finde områder, der bør prioriteres. Den øverste ledelse skal fastlægge risikovilligheden, som kan variere for de enkelte aktiver/områder Informationssikkerhedsudvalget er en vigtig del af informationssikkerhedsorganisationen og skal besidde den nødvendige beslutningskompetence. Formanden for udvalget bør være en repræsentant fra direktionen. 20

? 21

- Slides: 21