TOPIK PRESENTASI Latar Belakang Apa itu SNORT Bagaimana

TOPIK PRESENTASI • • • Latar Belakang • Apa itu SNORT? Bagaimana menggunakan SNORT Desain dan Arsitektur SNORT

INTRUSION DETECTION • Intrusion Detection, didefinisikan sebagai: “masalah mengidentifikasi akses individu yang menggunakan sebuah sistim komputer tanpa hak” • • Percobaan untuk masuk secara paksa juga harus teridentifikasi Intrusion Detection bukanlah Intrusion Prevention

POLICY • Kesuksesan Intrusion Detection tidak hanya tergantung kepada teknologi, namun juga kepada policy dan management • Security policy mendefinisikan apa yang boleh atau tidak boleh dilakukan • • Notifikasi Koordinasi dalam memberikan respon

PERKENALAN DENGAN SNORT • • Apa itu SNORT? • SNORT adalah multi-mode packet analysis tool • • Sniffer Packet Logger Forensic Data Analysis Tool Network Intrusion Detection System Darimana datangnya? • Dibuat dan dikembangkan pertama kali oleh Martin Roesh, lalu menjadi sebuah opensource project. Versi komersial dibuat oleh SOURCEFIRE.

MATRIKS • Berukuran kecil Source code dan rules untuk rilis 2. 1. 1 hanya 2256 k • Portable untuk banyak OS telah diporting ke Linux, Windows, OSX, Solaris, BSD, IRIX, Tru 64, HP-UX, dll • Cepat • • Mudah dikonfigurasi mampu mendeteksi serangan pada 100 Mbps network Free Opensource software with GPL license

DESAIN SNORT • • Packet sniffing yang “sangat ringan” Sniffing interface berbasis libpcap Rules-based detection engine Memiliki plug-in systems menjadikannya sangat fleksibel

DETECTION ENGINE • • Memiliki signatures dalam bentuk rules • Memiliki kapabilitas deteksi yang sangat luas • Memiliki elemen-elemen deteksi modular terkombinasi untuk membentuk signatures • Stealth scans, OS fingerprinting, buffer overflows, shellcodes, backdoors, CGI exploits, SQL injections, dll Rules system sangatlah fleksibel, dan untuk membuat sebuah rules relatif sangat mudah

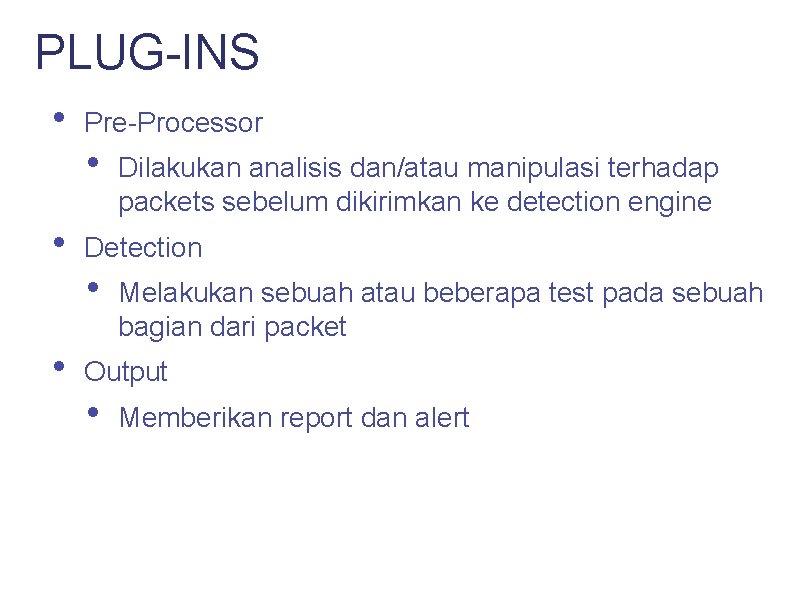

PLUG-INS • • • Pre-Processor • Dilakukan analisis dan/atau manipulasi terhadap packets sebelum dikirimkan ke detection engine Detection • Melakukan sebuah atau beberapa test pada sebuah bagian dari packet Output • Memberikan report dan alert

PENGGUNAAN SNORT • • Standard packet sniffing Policy Enforcement Honeypot monitor Scan detections

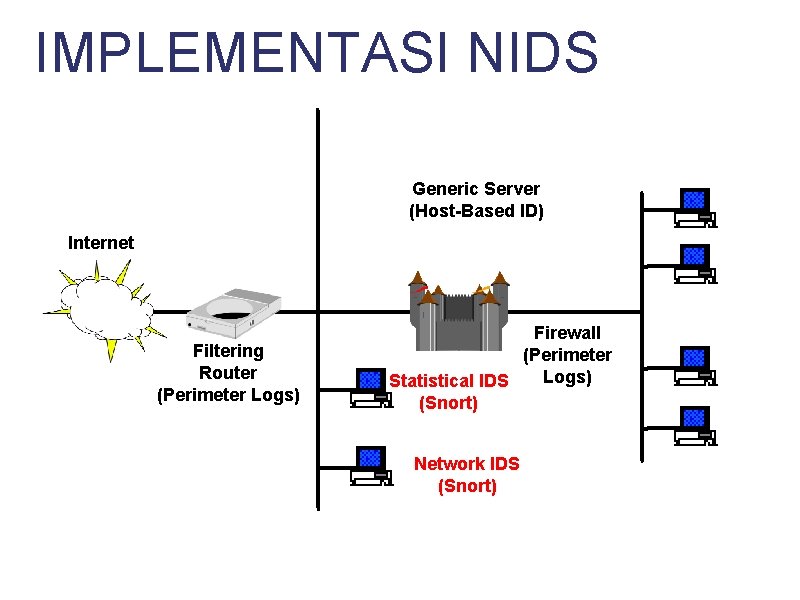

IMPLEMENTASI NIDS Generic Server (Host-Based ID) Internet Filtering Router (Perimeter Logs) Firewall (Perimeter Logs) Statistical IDS (Snort) Network IDS (Snort)

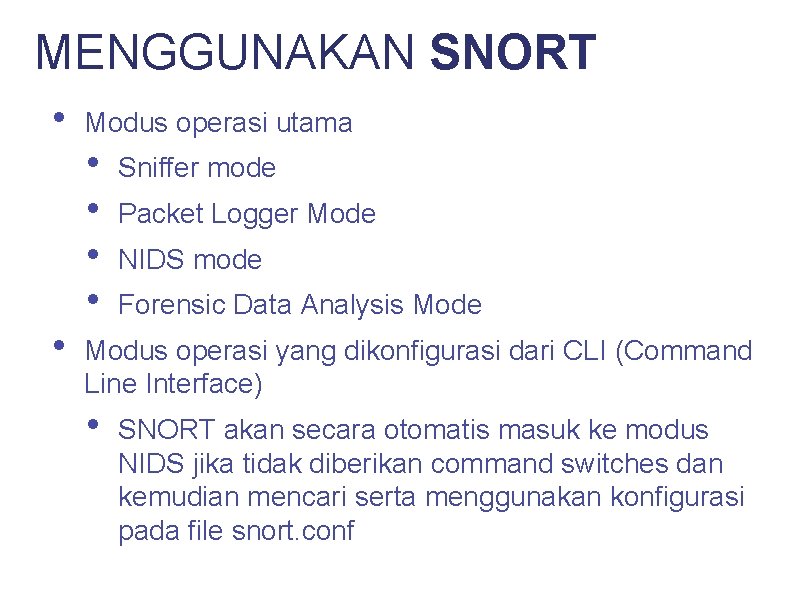

MENGGUNAKAN SNORT • • Modus operasi utama • • Sniffer mode Packet Logger Mode NIDS mode Forensic Data Analysis Mode Modus operasi yang dikonfigurasi dari CLI (Command Line Interface) • SNORT akan secara otomatis masuk ke modus NIDS jika tidak diberikan command switches dan kemudian mencari serta menggunakan konfigurasi pada file snort. conf

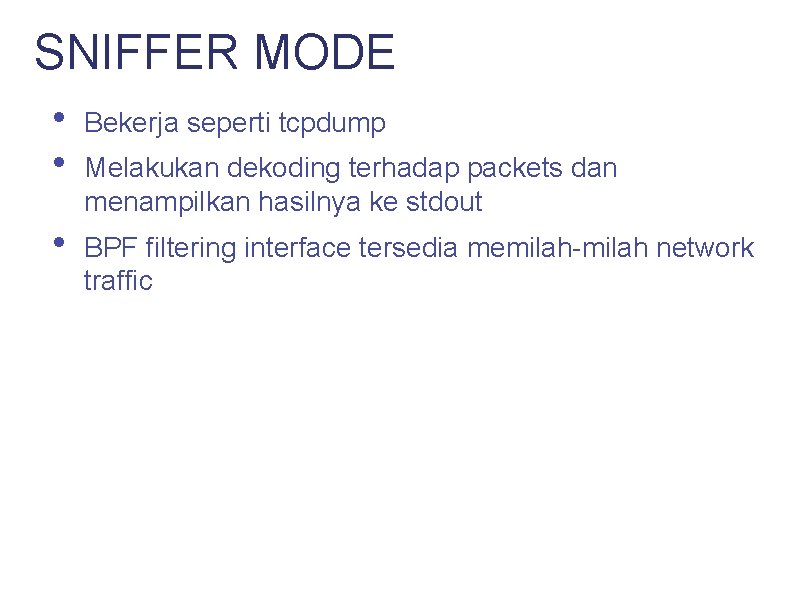

SNIFFER MODE • • Bekerja seperti tcpdump • BPF filtering interface tersedia memilah-milah network traffic Melakukan dekoding terhadap packets dan menampilkan hasilnya ke stdout

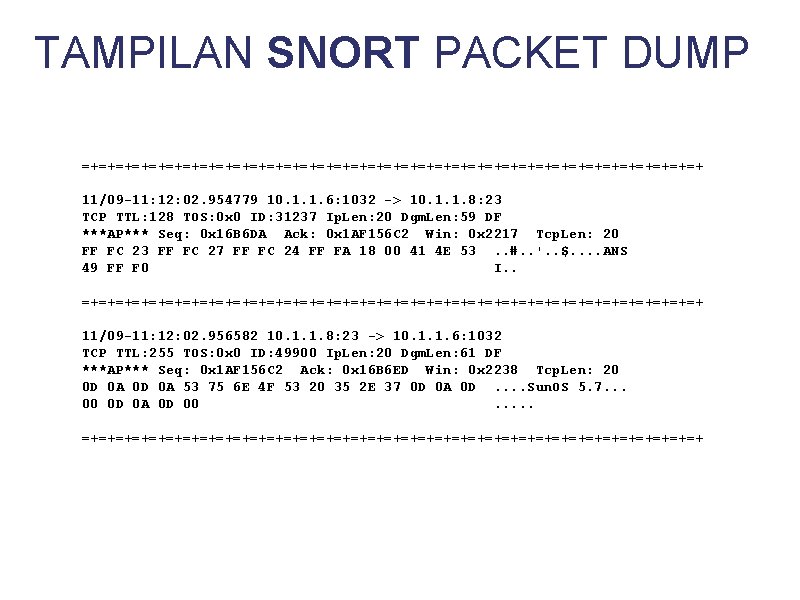

TAMPILAN SNORT PACKET DUMP =+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+ 11/09 -11: 12: 02. 954779 10. 1. 1. 6: 1032 -> 10. 1. 1. 8: 23 TCP TTL: 128 TOS: 0 x 0 ID: 31237 Ip. Len: 20 Dgm. Len: 59 DF ***AP*** Seq: 0 x 16 B 6 DA Ack: 0 x 1 AF 156 C 2 Win: 0 x 2217 Tcp. Len: 20 FF FC 23 FF FC 27 FF FC 24 FF FA 18 00 41 4 E 53. . #. . '. . $. . ANS 49 FF F 0 I. . =+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+ 11/09 -11: 12: 02. 956582 10. 1. 1. 8: 23 -> 10. 1. 1. 6: 1032 TCP TTL: 255 TOS: 0 x 0 ID: 49900 Ip. Len: 20 Dgm. Len: 61 DF ***AP*** Seq: 0 x 1 AF 156 C 2 Ack: 0 x 16 B 6 ED Win: 0 x 2238 Tcp. Len: 20 0 D 0 A 53 75 6 E 4 F 53 20 35 2 E 37 0 D 0 A 0 D. . Sun. OS 5. 7. . . 00 0 D 0 A 0 D 00. . . =+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+=+

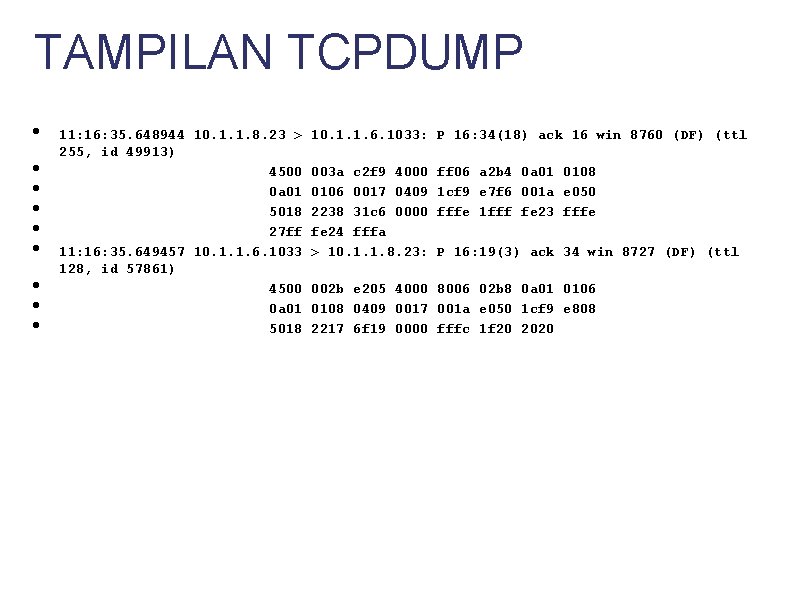

TAMPILAN TCPDUMP • • • 11: 16: 35. 648944 10. 1. 1. 8. 23 > 255, id 49913) 4500 0 a 01 5018 27 ff 11: 16: 35. 649457 10. 1. 1. 6. 1033 128, id 57861) 4500 0 a 01 5018 10. 1. 1. 6. 1033: P 16: 34(18) ack 16 win 8760 (DF) (ttl 003 a c 2 f 9 4000 0106 0017 0409 2238 31 c 6 0000 fe 24 fffa > 10. 1. 1. 8. 23: ff 06 a 2 b 4 0 a 01 0108 1 cf 9 e 7 f 6 001 a e 050 fffe 1 fff fe 23 fffe P 16: 19(3) ack 34 win 8727 (DF) (ttl 002 b e 205 4000 8006 02 b 8 0 a 01 0106 0108 0409 0017 001 a e 050 1 cf 9 e 808 2217 6 f 19 0000 fffc 1 f 20 2020

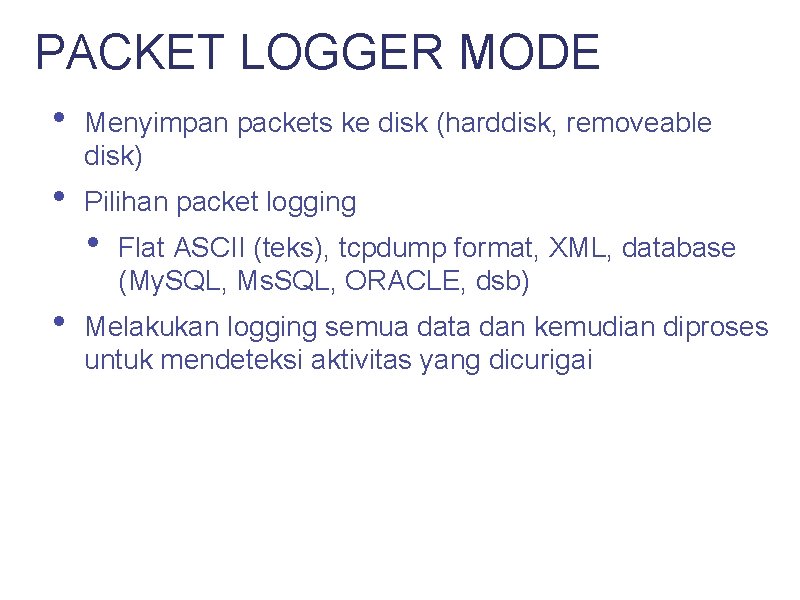

PACKET LOGGER MODE • Menyimpan packets ke disk (harddisk, removeable disk) • Pilihan packet logging • • Flat ASCII (teks), tcpdump format, XML, database (My. SQL, Ms. SQL, ORACLE, dsb) Melakukan logging semua data dan kemudian diproses untuk mendeteksi aktivitas yang dicurigai

NIDS MODE • Menggunakan semua fase-kerja SNORT & plugins’nya untuk menganalisa traffic agar mendeteksi penyalahgunaan dan anomalous activities • Dapat melakukan deteksi portscanning, IP defragmentation, TCP stream reassembly, application layer analysis, normalisasi, dsb

NIDS MODE. . • Pilihan output • Database My. SQL, Ms. SQL, Postgre. SQL, Oracle, unix. ODBC, dsb • • • XML Tcpdump binary format Unified (snort specific) format ASCII (teks) syslog atau Win. Pop. Up dsb

NIDS MODE. . • Memiliki rules yang sangat banyak yang digunakan sebagai signature dari detection engine • Modus deteksi yang beragam • • • Rules (signature) Statistical anomaly Protocol verification

ARSITEKTUR SNORT v 2. X • Goals: • • Lebih cepat Lebih extensible Protocol support yang lebih baik Lebih baik dalam menganalisa aktivitas network intrusion secara keseluruhan

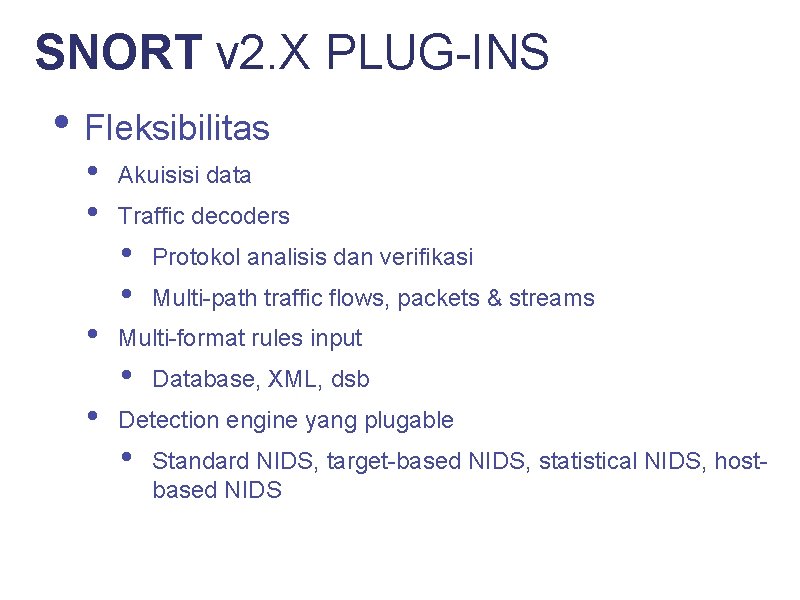

SNORT v 2. X PLUG-INS • Fleksibilitas • • Akuisisi data Traffic decoders • • • Multi-path traffic flows, packets & streams Multi-format rules input • • Protokol analisis dan verifikasi Database, XML, dsb Detection engine yang plugable • Standard NIDS, target-based NIDS, statistical NIDS, hostbased NIDS

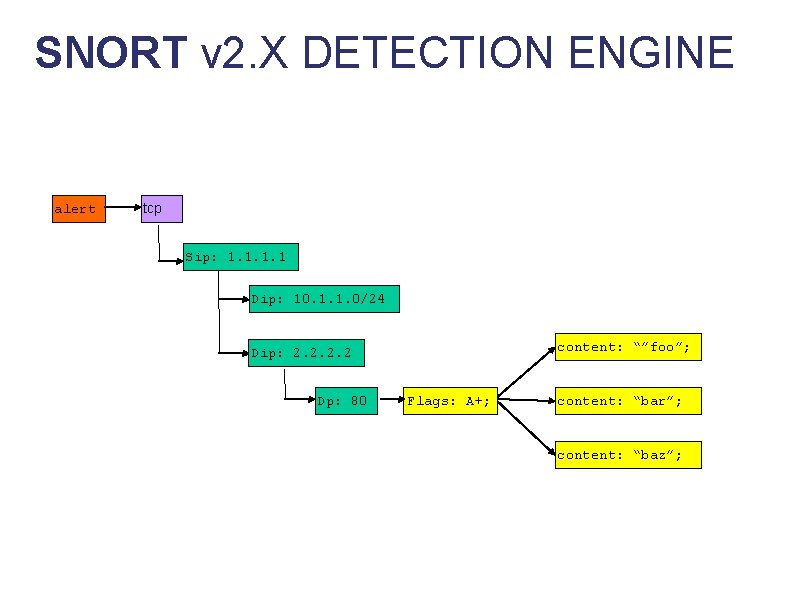

SNORT v 2. X DETECTION ENGINE alert tcp Sip: 1. 1 Dip: 10. 1. 1. 0/24 content: “”foo”; Dip: 2. 2 Dp: 80 Flags: A+; content: “bar”; content: “baz”;

SNORT v 2. X PLUG-INS • Fleksibilitas • • Akuisisi data Traffic decoders • • Protokol analisis dan verifikasi Multi-path traffic flows, packets & streams Multi-format rules input • Database, XML, dsb Detection engine yang plugable • Standard NIDS, target-based NIDS, statistical NIDS, host-based NIDS

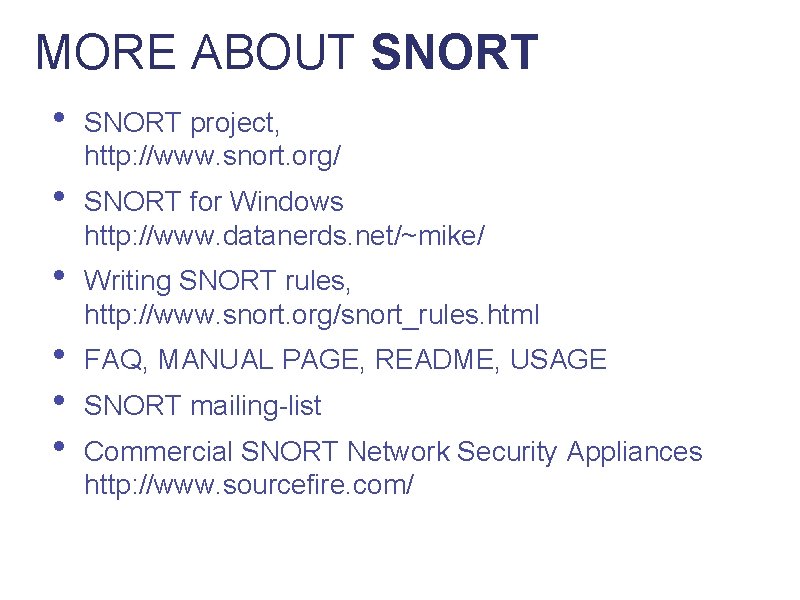

MORE ABOUT SNORT • SNORT project, http: //www. snort. org/ • SNORT for Windows http: //www. datanerds. net/~mike/ • Writing SNORT rules, http: //www. snort. org/snort_rules. html • • • FAQ, MANUAL PAGE, README, USAGE SNORT mailing-list Commercial SNORT Network Security Appliances http: //www. sourcefire. com/

No PIG was harmed during the making of this presentation

- Slides: 25