Szyfroamacze Projekt sfinansowano ze rodkw Fundacji m Banku

SzyfroŁamacze Projekt sfinansowano ze środków Fundacji m. Banku w ramach Programu m. Potęga

Szyfry � (inaczej kryptograficzny algorytm szyfrujący) – funkcja matematyczna wykorzystywana do szyfrowania tekstu jawnego lub jego deszyfrowania. Zazwyczaj jedna funkcja wykorzystywana jest do szyfrowania, a inna do deszyfrowania wiadomości. Wiadomość przed zaszyfrowaniem nazywana jest tekstem jawnym, zaś wiadomość zaszyfrowaną nazywamy szyfrogramem. Proces zamiany tekstu jawnego na szyfrogram nazywamy szyfrowaniem.

Historyczne szyfry � Szyfry historyczne musiały umożliwiać szyfrowanie i deszyfrowanie przez człowieka, a więc opierać się na relatywnie prostych operacjach. Współczesne komputery są o kilkanaście rzędów wielkości szybsze w obliczeniach od ludzi i potrafią złamać praktycznie każdy tego typu szyfr. Istnieją jednak przykłady szyfrów, które są możliwe do stosowania przez człowieka bez użycia komputerów i zapewniają pewien sensowny poziom bezpieczeństwa.

Klucz � Klucz – informacja umożliwiająca wykonywanie pewnej czynności kryptograficznej – szyfrowania, deszyfrowania.

Gaderypoluki � rodzaj prostego monoalfabetycznego szyfru podstawieniowego stosowanego w harcerstwie do szyfrowania wiadomości. Technicznie jest to prosty, symetryczny, monoalfabetyczny szyfr podstawieniowy, w którym szyfrowanie oparte jest na krótkim, łatwym do zapamiętania kluczu. Klucz ten zapisuje się w formie ciągu par liter, które ulegają w tym szyfrze prostemu zastąpieniu. Najczęściej stosowany klucz to "GA-DE-RYPO-LU-KI", skąd pochodzi nazwa szyfru.

GA - DE - RY - PO - LU - KI � zdanie: "Ala ma kota" po zaszyfrowaniu kluczem "GA-DE-RY-PO-LU-KI" ma postać "GUG MG IPTG„ � Inne stosowane klucze: � KO – NI – EC – MA – TU –RY � PO – LI – TY – KA – RE – NU � NO – WE – BU – TY – LI – SA � MO – TY – LE – CU – DA – KI � GU – BI – KA – LE – SO – NY � KA – LI – NO – WE – BU - TY

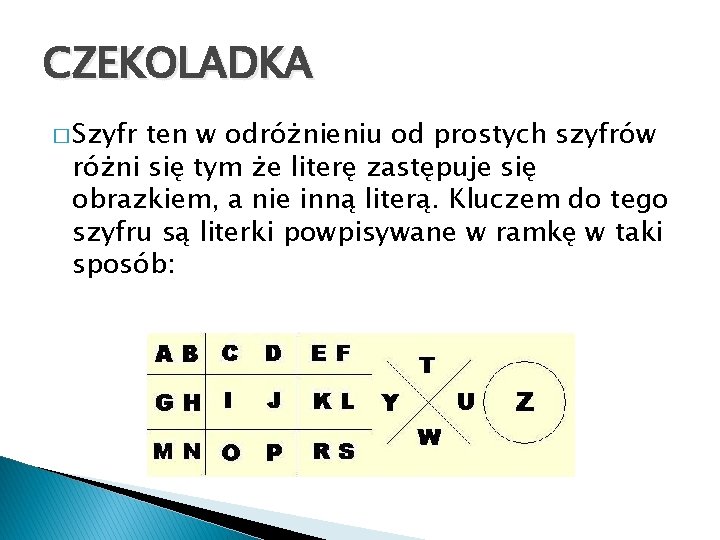

CZEKOLADKA � Szyfr ten w odróżnieniu od prostych szyfrów różni się tym że literę zastępuje się obrazkiem, a nie inną literą. Kluczem do tego szyfru są literki powpisywane w ramkę w taki sposób:

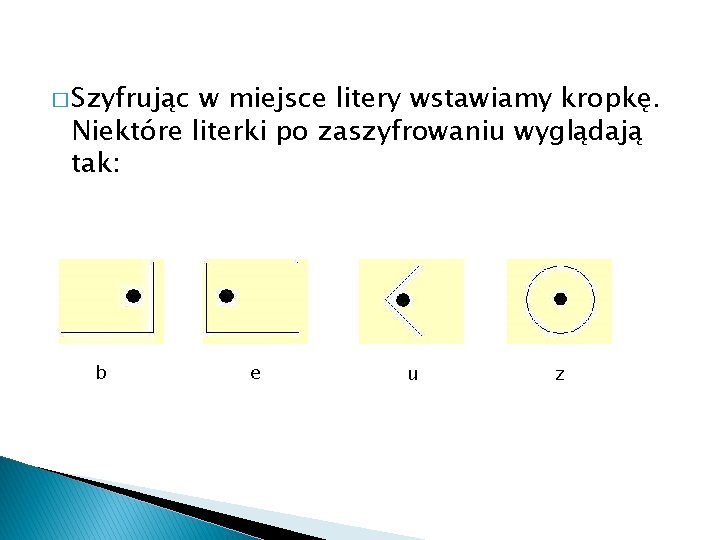

� Szyfrując w miejsce litery wstawiamy kropkę. Niektóre literki po zaszyfrowaniu wyglądają tak: b e u z

KACZOR � Wyrazy szyfrowane tym sposobem, wyglądają jak ciąg liter i cyfr. Gdy mamy przed sobą klucz, odczytywanie i szyfrowanie jest banalne. Klucz wygląda następująco: na górze mamy napisany wyraz KACZOR, a pod każdą literą dalszy ciąg alfabetu, po lewej stronie znajduje się numeracja wierszy.

MATEMATYCZNY � Zasadą tego szyfru jest zamienianie literek na przydzielone im według klucza cyfry. Cyfry powstałe w wyniku zaszyfrowania liter łączymy za pomocą znaków matematycznych, tak aby stworzyły działanie matematyczne (nie musi być równe).

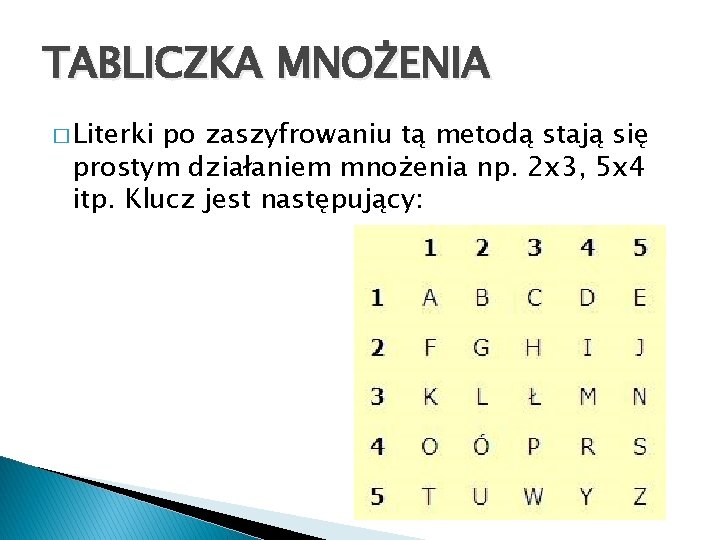

TABLICZKA MNOŻENIA � Literki po zaszyfrowaniu tą metodą stają się prostym działaniem mnożenia np. 2 x 3, 5 x 4 itp. Klucz jest następujący:

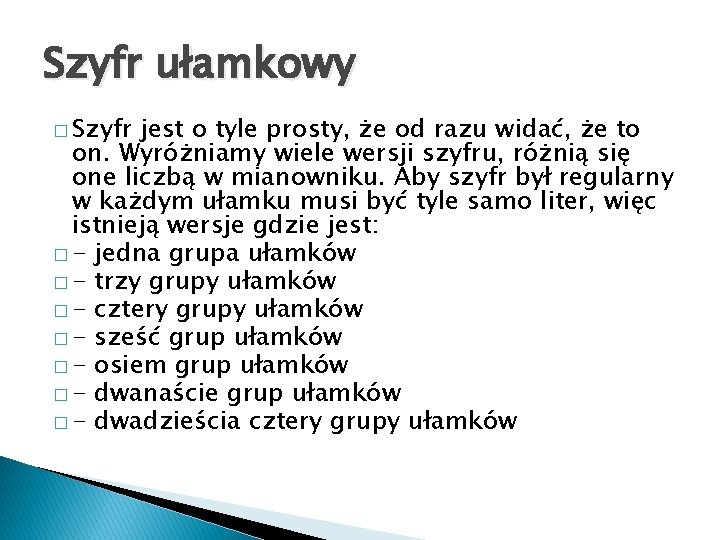

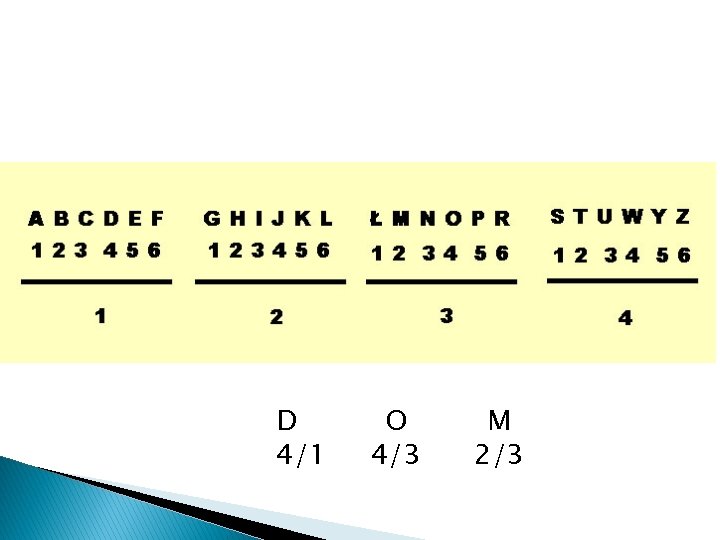

Szyfr ułamkowy � Szyfr jest o tyle prosty, że od razu widać, że to on. Wyróżniamy wiele wersji szyfru, różnią się one liczbą w mianowniku. Aby szyfr był regularny w każdym ułamku musi być tyle samo liter, więc istnieją wersje gdzie jest: � - jedna grupa ułamków � - trzy grupy ułamków � - cztery grupy ułamków � - sześć grup ułamków � - osiem grup ułamków � - dwanaście grup ułamków � - dwadzieścia cztery grupy ułamków

D 4/1 O 4/3 M 2/3

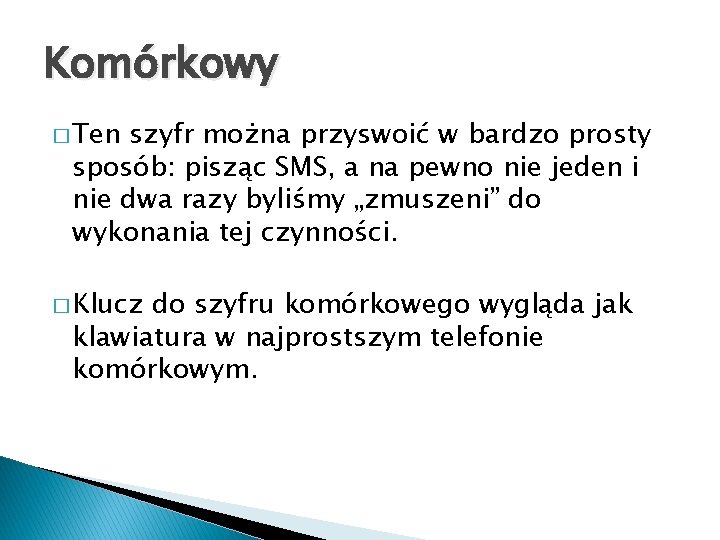

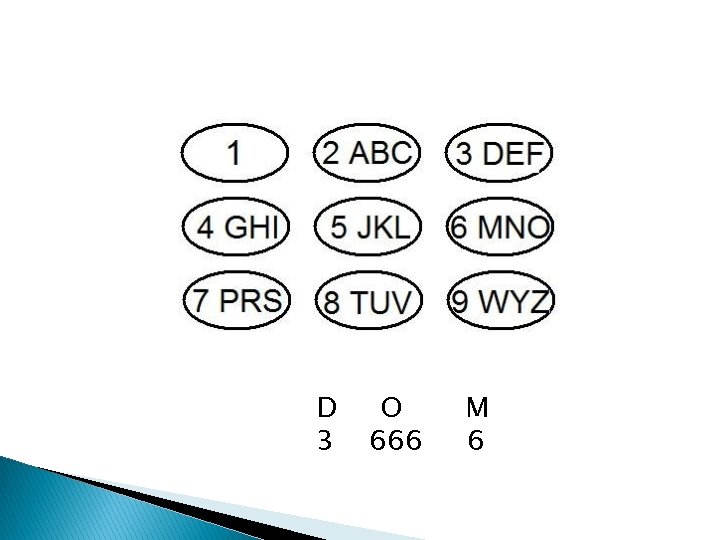

Komórkowy � Ten szyfr można przyswoić w bardzo prosty sposób: pisząc SMS, a na pewno nie jeden i nie dwa razy byliśmy „zmuszeni” do wykonania tej czynności. � Klucz do szyfru komórkowego wygląda jak klawiatura w najprostszym telefonie komórkowym.

D 3 O 666 M 6

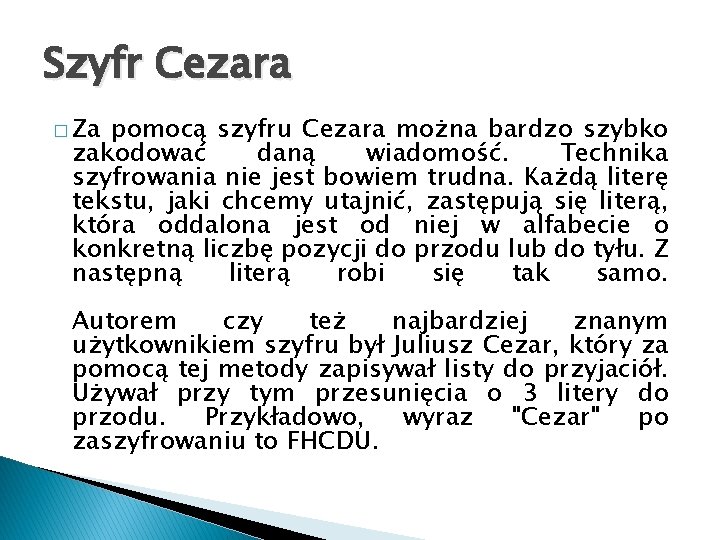

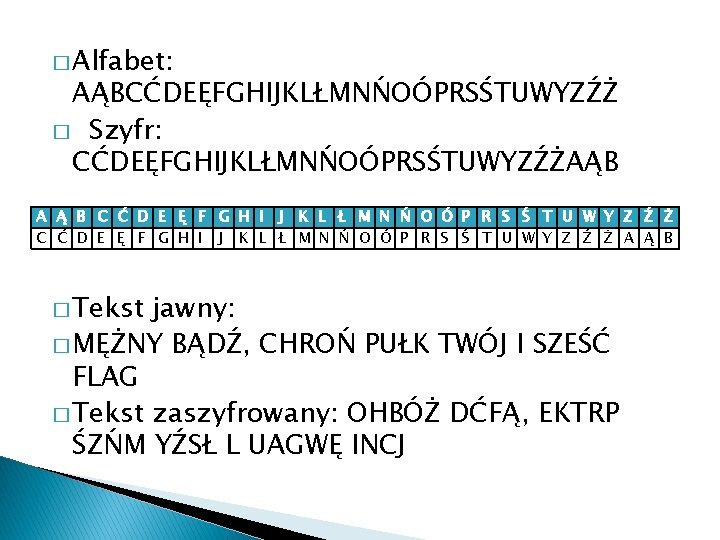

Szyfr Cezara � Za pomocą szyfru Cezara można bardzo szybko zakodować daną wiadomość. Technika szyfrowania nie jest bowiem trudna. Każdą literę tekstu, jaki chcemy utajnić, zastępują się literą, która oddalona jest od niej w alfabecie o konkretną liczbę pozycji do przodu lub do tyłu. Z następną literą robi się tak samo. Autorem czy też najbardziej znanym użytkownikiem szyfru był Juliusz Cezar, który za pomocą tej metody zapisywał listy do przyjaciół. Używał przy tym przesunięcia o 3 litery do przodu. Przykładowo, wyraz "Cezar" po zaszyfrowaniu to FHCDU.

� Alfabet: AĄBCĆDEĘFGHIJKLŁMNŃOÓPRSŚTUWYZŹŻ � Szyfr: CĆDEĘFGHIJKLŁMNŃOÓPRSŚTUWYZŹŻAĄB A Ą B C Ć D E Ę F G H I J K L Ł M N Ń O Ó P R S Ś T U W Y Z Ź Ż A Ą B � Tekst jawny: � MĘŻNY BĄDŹ, CHROŃ PUŁK TWÓJ I SZEŚĆ FLAG � Tekst zaszyfrowany: OHBÓŻ DĆFĄ, EKTRP ŚZŃM YŹSŁ L UAGWĘ INCJ

ROT 13 � ROT 13 to jedna z odmian szyfru Cezara. Działanie kodu polega na zamianie danej litery z alfabetu łacińskiego na inną literę, która występuje 13 miejsc za nią.

Szyfr Bacona � Szyfr Bacona należy do dość pomysłowych metod szyfrowania. Został wynaleziony w 1605 roku przez Francisa Bacona, angielskiego filozofa i pisarza. � Aby zapisać wiadomość za pomocą tego szyfru, trzeba skorzystać z klucza. Każdej literze alfabetu przypisany jest bowiem 5 -cyfrowy ciąg liter "a" i "b". Za ich pomocą koduje się informację. Dla przykładu literze "a" przyporządkowany jest ciąg: aaaaa, a literze "s": baaab.

Szyfr Ottendorfa � Szyfr Ottendorfa nazywany jest także szyfrem książkowym, ponieważ polega na kodowaniu informacji za pomocą książki. Dana litera pojawiająca się w tekście, który chcemy zakodować, zastępowana jest ciągiem liczb, które oznaczają pozycję tej litery w wybranej książce. Pierwsza liczba określa numer strony, na której jest litera, druga liczba oznacza numer wiersza, a trzecia - miejsce litery w danej linijce. Jeśli chcemy zaszyfrować jakąś wiadomość i zależy nam na szybkości, nie musimy szczegółowo określać położenia każdej litery w tekście. Wystarczy, że za pomocą liczb określimy położenie całych słów. Wcześniej trzeba jednak odnaleźć je w książce. Warunkiem zrozumienia szyfru jest też oczywiście posiadanie dokładnie takiego wydania utworu, jaki posłużył do zaszyfrowania wiadomości.

- Slides: 25