Riesgos MAGERIT Metodologa de anlisis y gestin de

- Slides: 31

Riesgos • MAGERIT: Metodología de análisis y gestión de riesgos de los sistemas de información • Se estructura en siete guías – Guía de aproximación a la seguridad de los sistemas de información. – Guía de procedimientos – Guía de técnicas – Guía para desarrolladores de aplicaciones – Guía para responsables del dominio protegible – Arquitectura de la información y especificaciones de interfaz para el intercambio de datos. – Referencia de normas legales y técnicas 1

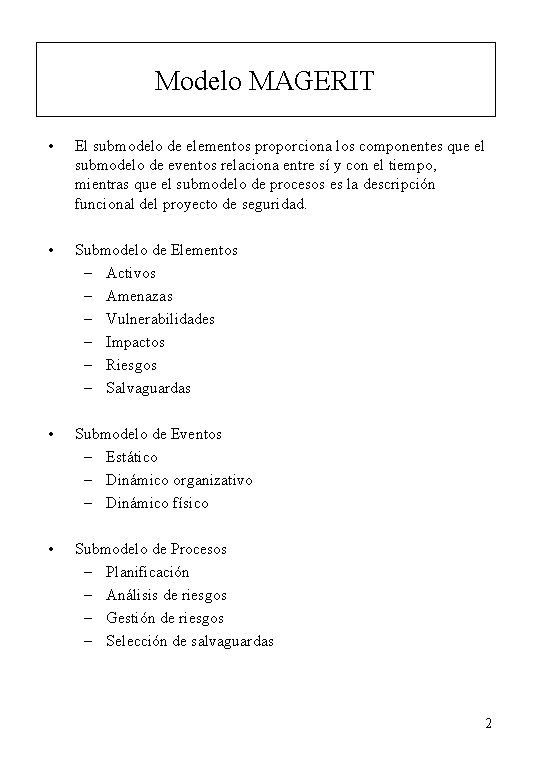

Modelo MAGERIT • El submodelo de elementos proporciona los componentes que el submodelo de eventos relaciona entre sí y con el tiempo, mientras que el submodelo de procesos es la descripción funcional del proyecto de seguridad. • Submodelo de Elementos – Activos – Amenazas – Vulnerabilidades – Impactos – Riesgos – Salvaguardas • Submodelo de Eventos – Estático – Dinámico organizativo – Dinámico físico • Submodelo de Procesos – Planificación – Análisis de riesgos – Gestión de riesgos – Selección de salvaguardas 2

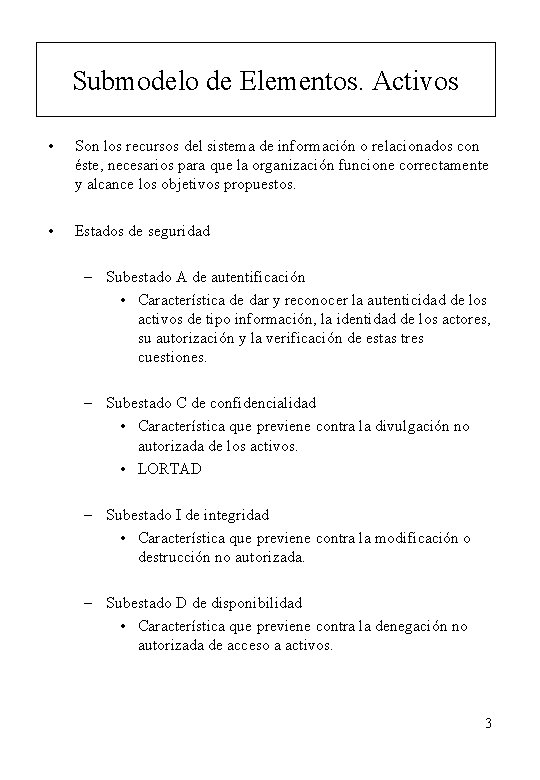

Submodelo de Elementos. Activos • Son los recursos del sistema de información o relacionados con éste, necesarios para que la organización funcione correctamente y alcance los objetivos propuestos. • Estados de seguridad – Subestado A de autentificación • Característica de dar y reconocer la autenticidad de los activos de tipo información, la identidad de los actores, su autorización y la verificación de estas tres cuestiones. – Subestado C de confidencialidad • Característica que previene contra la divulgación no autorizada de los activos. • LORTAD – Subestado I de integridad • Característica que previene contra la modificación o destrucción no autorizada. – Subestado D de disponibilidad • Característica que previene contra la denegación no autorizada de acceso a activos. 3

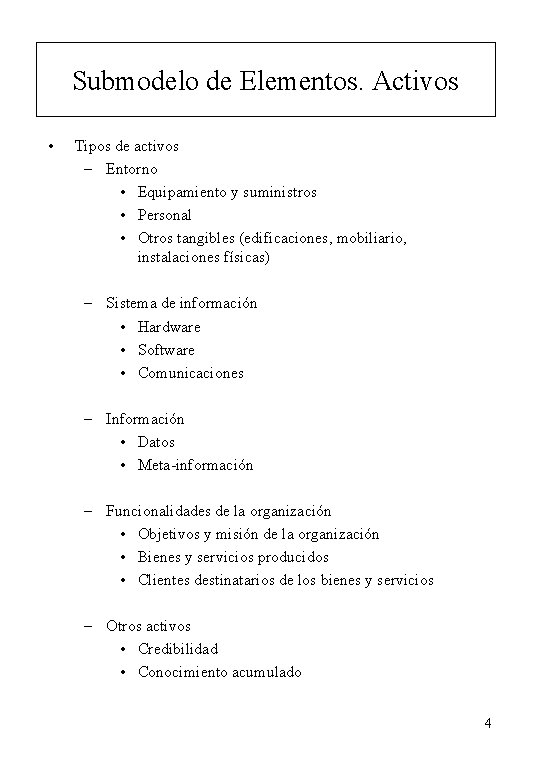

Submodelo de Elementos. Activos • Tipos de activos – Entorno • Equipamiento y suministros • Personal • Otros tangibles (edificaciones, mobiliario, instalaciones físicas) – Sistema de información • Hardware • Software • Comunicaciones – Información • Datos • Meta-información – Funcionalidades de la organización • Objetivos y misión de la organización • Bienes y servicios producidos • Clientes destinatarios de los bienes y servicios – Otros activos • Credibilidad • Conocimiento acumulado 4

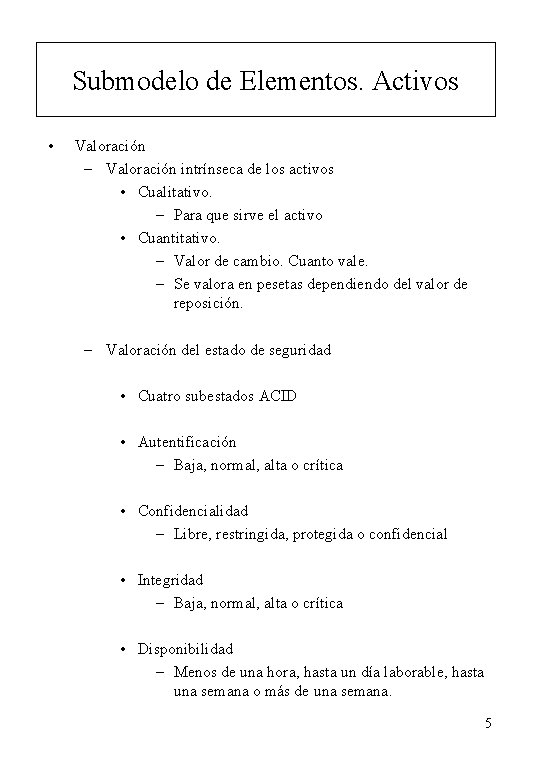

Submodelo de Elementos. Activos • Valoración – Valoración intrínseca de los activos • Cualitativo. – Para que sirve el activo • Cuantitativo. – Valor de cambio. Cuanto vale. – Se valora en pesetas dependiendo del valor de reposición. – Valoración del estado de seguridad • Cuatro subestados ACID • Autentificación – Baja, normal, alta o crítica • Confidencialidad – Libre, restringida, protegida o confidencial • Integridad – Baja, normal, alta o crítica • Disponibilidad – Menos de una hora, hasta un día laborable, hasta una semana o más de una semana. 5

Submodelo de Elementos. Amenazas • Son los eventos que pueden desencadenar un incidente en la organización, produciendo daños materiales o pérdidas inmateriales en los activos. • Tipos – Grupo A de accidentes • A 1: Accidente físico de origen industrial • A 2: Avería • A 3: Accidente físico de origen natural • A 4: Interrupción de servicios o de suministros esenciales • A 5: Accidentes mecánicos o electromagnéticos – Grupo E de errores • E 1: Errores de utilización • E 2: Errores de diseño • E 3: Errores de ruta, secuencia o entrega • E 4: Inadecuación de monitorización, trazabilidad o registro 6

Submodelo de Elementos. Amenazas – Grupo P de amenazas intencionales presenciales • P 1: Acceso físico no autorizado con inutilización por destrucción o sustracción • P 2: Acceso lógico no autorizado con interceptación pasiva simple de información • P 3: Acceso lógico no autorizado con alteración o sustracción de la información en tránsito o de configuración • P 4: Acceso lógico no autorizado con corrupción o destrucción de información en tránsito o de configuración. • P 5: Indisponibilidad de recursos – Grupo T de amenazas intencionales remotas • T 1: Acceso lógico no autorizado con interceptación pasiva • T 2: Acceso lógico no autorizado con corrupción o destrucción de información en tránsito o de configuración • T 3: Acceso lógico no autorizado con modificación • T 4: Suplantación de origen • T 5: Repudio del origen o de la recepción de información en tránsito 7

Submodelo de Elementos. Vulnerabilidades • La vulnerabilidad de un activo es la potencialidad o posibilidad de ocurrencia de la materialización de una amenaza sobre dicho activo. • Tipos – Vulnerabilidad intrínseca • Solo depende del activo y la amenaza – Vulnerabilidad efectiva • Tiene en cuenta además las salvaguardas aplicadas al activo 8

Submodelo de Elementos. Impactos • Es la consecuencia sobre un activo de la materialización de una amenaza. • Tipos – Con consecuencias cualitativas funcionales – Con consecuencias cuantitativas • N 1: Pérdidas de valor económico, ligadas a activos inmobiliarios o inventariables. • N 2: Pérdidas directas, valorables económicamente y ligadas a intangibles en general no inventariable. • N 3: Pérdida indirectas unidas a disfuncionalidades tangibles • N 4: Pérdidas económicas relativas a responsabilidad legal – Con consecuencias cuantitativas orgánicas • L 1: Pérdida de fondos patrimoniales intangibles • L 2: Responsabilidad penal por incumplimiento de obligaciones legales • L 3: Perturbación o situación embarazosa políticoadministrativa • L 4: Daños a las personas 9

Submodelo de Elementos. Riesgo • Es la posibilidad de que se produzca un impacto determinado en un activo. • Tipos – Riesgo calculado intrínseco • Se define antes de aplicar salvaguardas – Riesgo calculado residual • Se incluyen los efectos atenuantes de las salvaguardas – Umbral de riesgo • Es un valor establecido como base para decidir si el riesgo calculado es asumible o no. 10

Submodelo de Elementos. Salvaguardas • Función o servicio de salvaguarda es la acción mediante la que se reduce el riesgo. • Mecanismo de salvaguarda es el procedimiento o dispositivo, físico o lógico que reduce el riesgo. • Tipos – Preventivos • Actúa sobre la vulnerabilidad y reduce la potencialidad de materialización de la amenaza. – Curativos • Actúan sobre el impacto y reducen la gravedad del mismo. 11

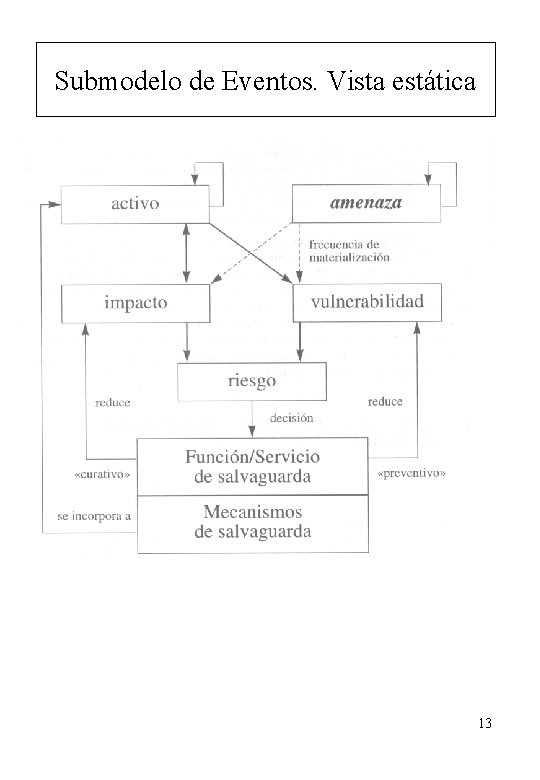

Submodelo de Eventos • El submodelo de elementos ha proporcionado los componentes que el submodelo de eventos va a relacionar entre sí y con el tiempo. – Vista estática relacional – Vista dinámica de tipo organizativo • Subescenario de análisis de amenazas • Subescenario de análisis y gestión de salvaguardas – Vista dinámica de tipo físico 12

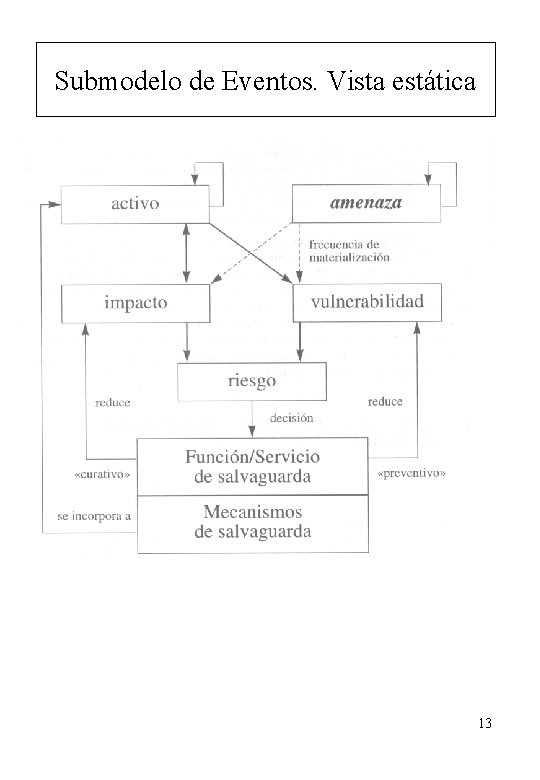

Submodelo de Eventos. Vista estática 13

Submodelo de Procesos • Es una guía de procedimiento que muestra de forma sistemática las acciones que es necesario realizar para obtener un proyecto de seguridad. • Se divide en etapas, que se subdividen en actividades y estas en tareas. – Etapa 1: Planificación del análisis y gestión de riesgos – Etapa 2: Análisis de riesgos – Etapa 3: Gestión de riesgos – Etapa 4: Selección de salvaguardas 14

Etapa 1. Planificación del análisis y gestión de riesgos • Actividad 1. 1: Oportunidad de realización – Tarea 1. 1. 1: Clarificar la oportunidad de realización • Actividad 1. 2: Definición de dominio y objetivos – Tarea 1. 2. 1: Especificar los objetivos del proyecto – Tarea 1. 2. 2: Definir el dominio y los límites del proyecto. – Tarea 1. 2. 3: Identificar el entorno y restricciones generales – Tarea 1. 2. 4: Estimar dimensión, coste y retornos del proyecto. • Actividad 1. 3: Planificación del proyecto – Tarea 1. 3. 1: Evaluar cargas y planificar entrevistas. – Tarea 1. 3. 2: Organizar a los participantes – Tarea 1. 3. 3: Planificar el trabajo • Actividad 1. 4: Lanzamiento del proyecto – Tarea 1. 4. 1: Adaptar los cuestionarios – Tarea 1. 4. 2: Seleccionar los criterios de evaluación y técnicas para el proyecto – Tarea 1. 4. 3: Asignar los recursos necesarios. – Tarea 1. 4. 4: Sensibilizar 15

Actividad 2. 1: Recogida de información • Tarea 2. 1. 1: Preparar la información – Descripción y objetivos • Ubicar y localizar a los entrevistados • Enviar el orden del día al entrevistado • Disponer de un documento acreditativo de la dirección. – Productos a obtener • Documentación de trabajo – Técnicas • Entrevistas • Tarea 2. 1. 2: Realización de las entrevistas – Descripción y objetivos • Delimitación de activos • Valor de reposición de los activos • Importancia de los activos en la organización • Salvaguardas existentes – Productos • Entrevistas realizadas – Técnicas • Entrevistas 16

Actividad 2. 1: Recogida de información • Tarea 2. 1. 3: Analizar la información recogida – Descripción y objetivos • Analizar y sintetizar la información recogida • Contrastar las diferentes fuentes de información – Productos • Informe – Técnicas • Elaboración de informes 17

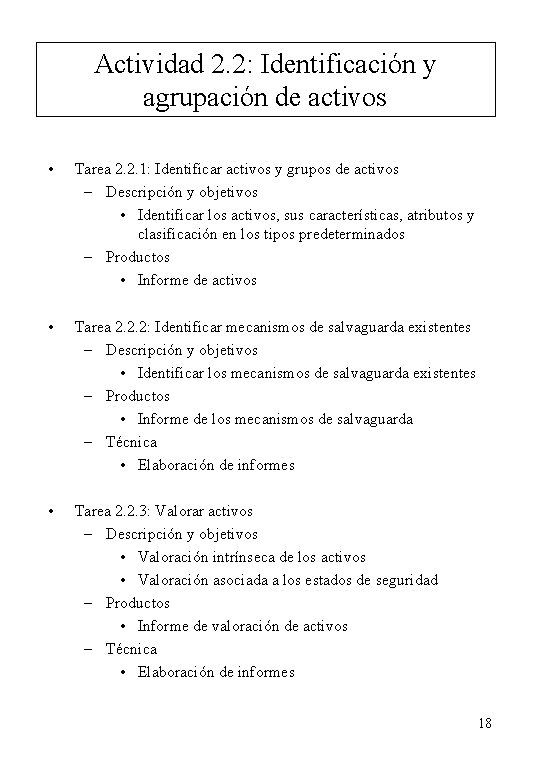

Actividad 2. 2: Identificación y agrupación de activos • Tarea 2. 2. 1: Identificar activos y grupos de activos – Descripción y objetivos • Identificar los activos, sus características, atributos y clasificación en los tipos predeterminados – Productos • Informe de activos • Tarea 2. 2. 2: Identificar mecanismos de salvaguarda existentes – Descripción y objetivos • Identificar los mecanismos de salvaguarda existentes – Productos • Informe de los mecanismos de salvaguarda – Técnica • Elaboración de informes • Tarea 2. 2. 3: Valorar activos – Descripción y objetivos • Valoración intrínseca de los activos • Valoración asociada a los estados de seguridad – Productos • Informe de valoración de activos – Técnica • Elaboración de informes 18

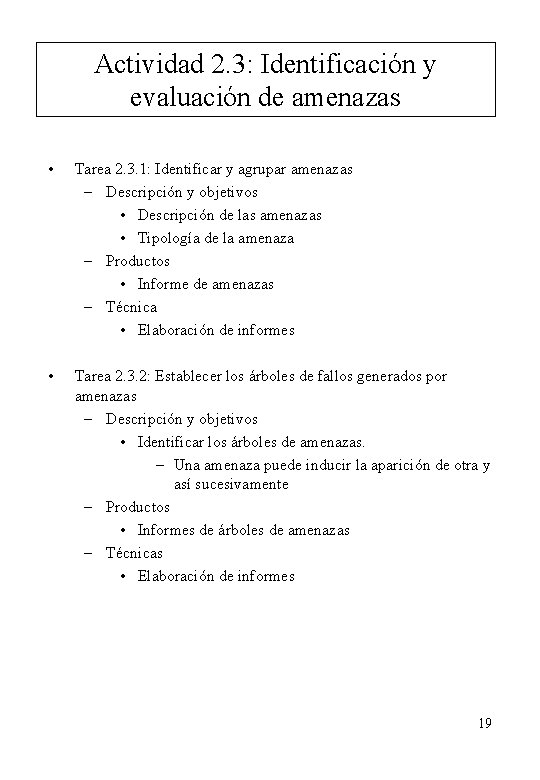

Actividad 2. 3: Identificación y evaluación de amenazas • Tarea 2. 3. 1: Identificar y agrupar amenazas – Descripción y objetivos • Descripción de las amenazas • Tipología de la amenaza – Productos • Informe de amenazas – Técnica • Elaboración de informes • Tarea 2. 3. 2: Establecer los árboles de fallos generados por amenazas – Descripción y objetivos • Identificar los árboles de amenazas. – Una amenaza puede inducir la aparición de otra y así sucesivamente – Productos • Informes de árboles de amenazas – Técnicas • Elaboración de informes 19

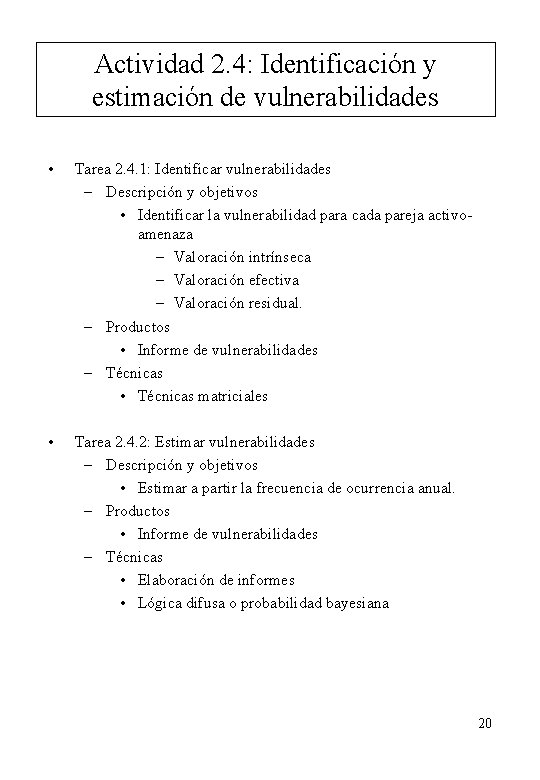

Actividad 2. 4: Identificación y estimación de vulnerabilidades • Tarea 2. 4. 1: Identificar vulnerabilidades – Descripción y objetivos • Identificar la vulnerabilidad para cada pareja activoamenaza – Valoración intrínseca – Valoración efectiva – Valoración residual. – Productos • Informe de vulnerabilidades – Técnicas • Técnicas matriciales • Tarea 2. 4. 2: Estimar vulnerabilidades – Descripción y objetivos • Estimar a partir la frecuencia de ocurrencia anual. – Productos • Informe de vulnerabilidades – Técnicas • Elaboración de informes • Lógica difusa o probabilidad bayesiana 20

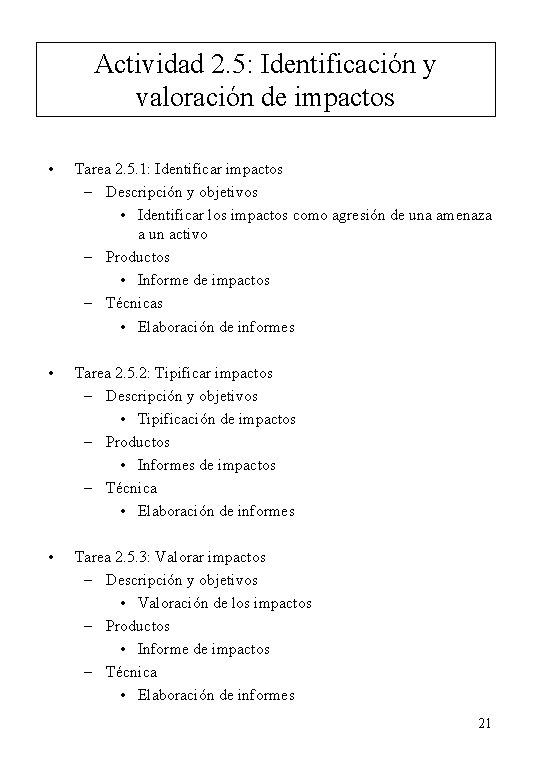

Actividad 2. 5: Identificación y valoración de impactos • Tarea 2. 5. 1: Identificar impactos – Descripción y objetivos • Identificar los impactos como agresión de una amenaza a un activo – Productos • Informe de impactos – Técnicas • Elaboración de informes • Tarea 2. 5. 2: Tipificar impactos – Descripción y objetivos • Tipificación de impactos – Productos • Informes de impactos – Técnica • Elaboración de informes • Tarea 2. 5. 3: Valorar impactos – Descripción y objetivos • Valoración de los impactos – Productos • Informe de impactos – Técnica • Elaboración de informes 21

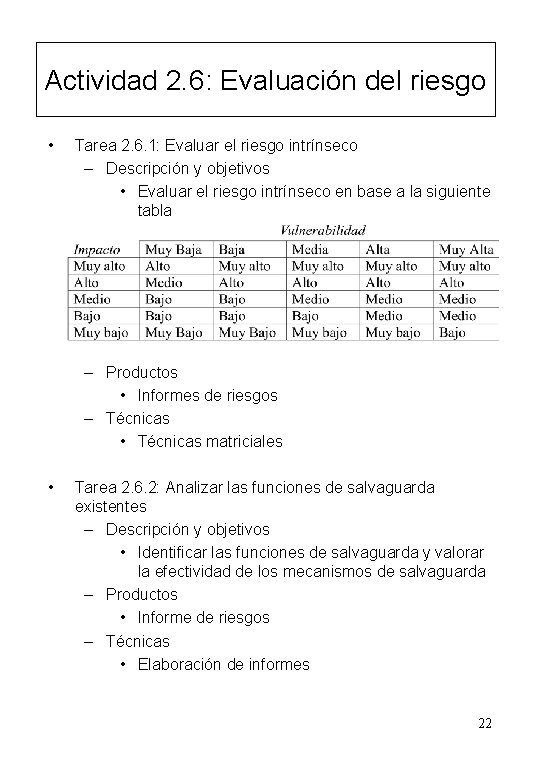

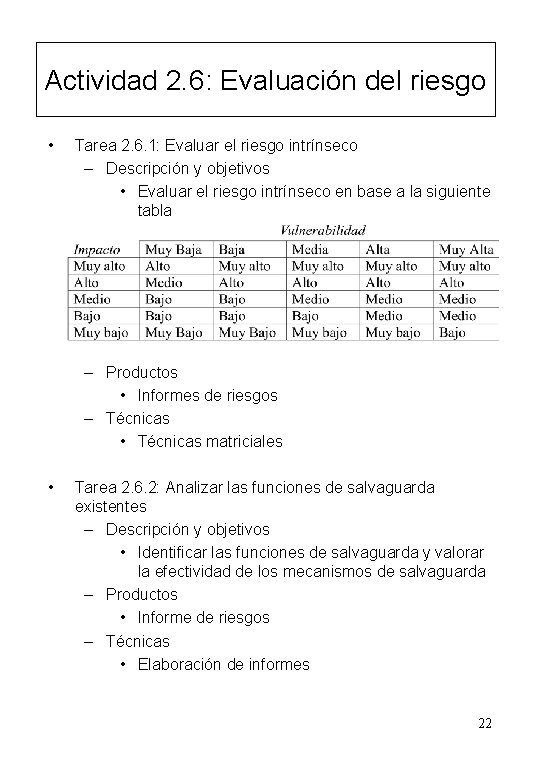

Actividad 2. 6: Evaluación del riesgo • Tarea 2. 6. 1: Evaluar el riesgo intrínseco – Descripción y objetivos • Evaluar el riesgo intrínseco en base a la siguiente tabla – Productos • Informes de riesgos – Técnicas • Técnicas matriciales • Tarea 2. 6. 2: Analizar las funciones de salvaguarda existentes – Descripción y objetivos • Identificar las funciones de salvaguarda y valorar la efectividad de los mecanismos de salvaguarda – Productos • Informe de riesgos – Técnicas • Elaboración de informes 22

Actividad 2. 6: Evaluación del riesgo • Tarea 2. 6. 3: Evaluar el riesgo efectivo – Descripción y objetivos • Evaluar de nuevo los impacto y vulnerabilidades teniendo en cuenta las salvaguardas. • Aplicar el método de evaluación de riesgo de la tarea 2. 6. 1 – Productos • Informes de riesgos – Técnicas • Elaboración de informes • Técnicas matriciales 23

Etapa 3: Gestión de riesgos – Esta etapa tiene por objeto identificar y seleccionar las funciones de salvaguarda apropiadas para reducir el riesgo a un nivel aceptable. • Actividad 3. 1: Interpretación del riesgo – Tarea 3. 1. 1: Interpretar los riesgos • Descripción y objetivos – Estimar el umbral de riesgo. • Productos – Informe de riesgos • Técnicas 24

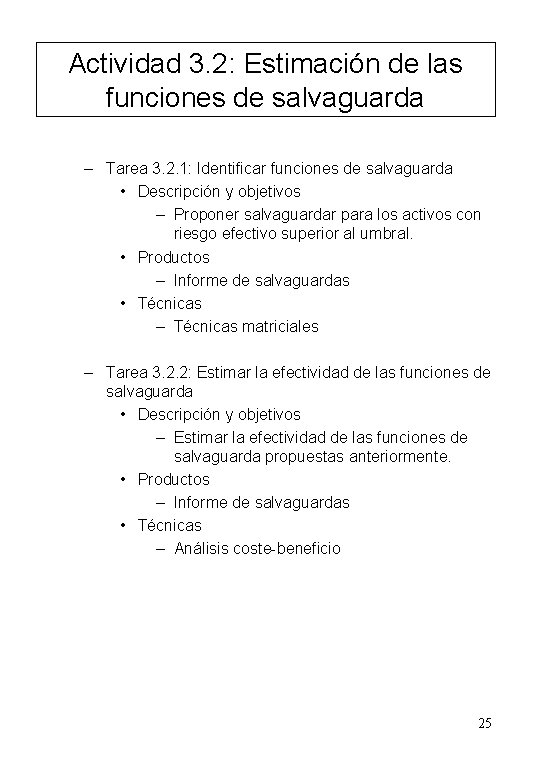

Actividad 3. 2: Estimación de las funciones de salvaguarda – Tarea 3. 2. 1: Identificar funciones de salvaguarda • Descripción y objetivos – Proponer salvaguardar para los activos con riesgo efectivo superior al umbral. • Productos – Informe de salvaguardas • Técnicas – Técnicas matriciales – Tarea 3. 2. 2: Estimar la efectividad de las funciones de salvaguarda • Descripción y objetivos – Estimar la efectividad de las funciones de salvaguarda propuestas anteriormente. • Productos – Informe de salvaguardas • Técnicas – Análisis coste-beneficio 25

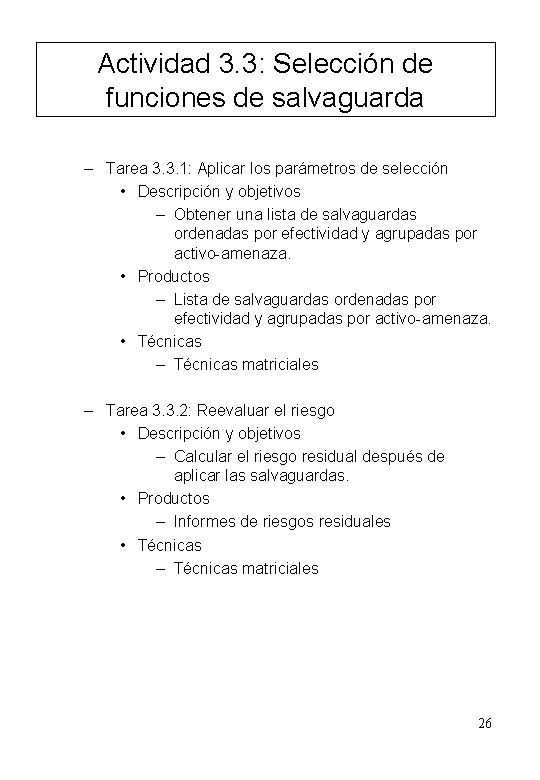

Actividad 3. 3: Selección de funciones de salvaguarda – Tarea 3. 3. 1: Aplicar los parámetros de selección • Descripción y objetivos – Obtener una lista de salvaguardas ordenadas por efectividad y agrupadas por activo-amenaza. • Productos – Lista de salvaguardas ordenadas por efectividad y agrupadas por activo-amenaza. • Técnicas – Técnicas matriciales – Tarea 3. 3. 2: Reevaluar el riesgo • Descripción y objetivos – Calcular el riesgo residual después de aplicar las salvaguardas. • Productos – Informes de riesgos residuales • Técnicas – Técnicas matriciales 26

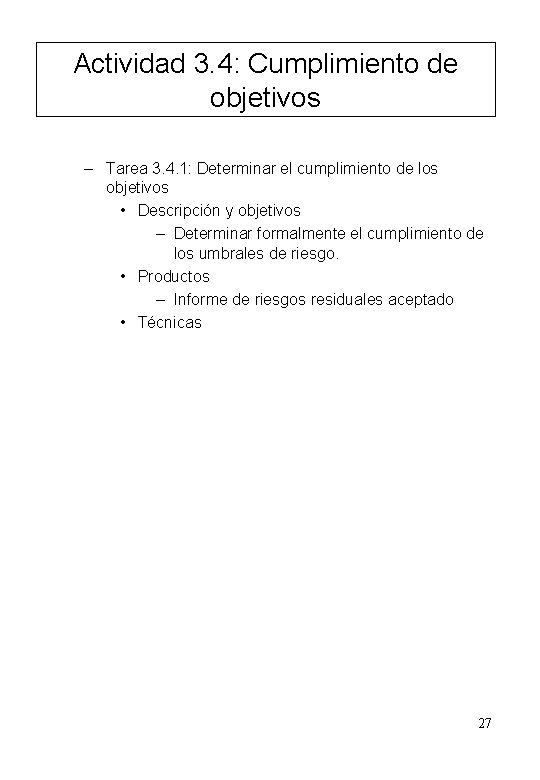

Actividad 3. 4: Cumplimiento de objetivos – Tarea 3. 4. 1: Determinar el cumplimiento de los objetivos • Descripción y objetivos – Determinar formalmente el cumplimiento de los umbrales de riesgo. • Productos – Informe de riesgos residuales aceptado • Técnicas 27

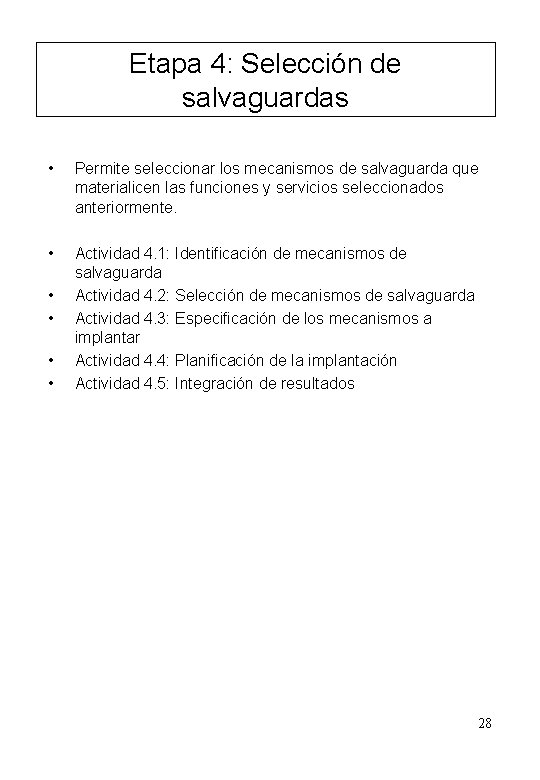

Etapa 4: Selección de salvaguardas • Permite seleccionar los mecanismos de salvaguarda que materialicen las funciones y servicios seleccionados anteriormente. • Actividad 4. 1: Identificación de mecanismos de salvaguarda Actividad 4. 2: Selección de mecanismos de salvaguarda Actividad 4. 3: Especificación de los mecanismos a implantar Actividad 4. 4: Planificación de la implantación Actividad 4. 5: Integración de resultados • • 28

Actividad 4. 1: Identificación de mecanismos de salvaguarda – Tarea 4. 1. 1: Identificar mecanismos posibles • Descripción y objetivos – Confeccionar una lista inicial de los posibles mecanismos de salvaguarda • Productos – Informe de mecanismos de salvaguarda • Técnica – Técnicas matriciales – Tarea 4. 1. 2: Estudiar mecanismos implantados • Descripción y objetivos – Evaluar los mecanismos implantados: posibles mejoras, ampliación del grado de implantación, eliminación, etc. • Productos – Informes de mecanismos de salvaguarda • Técnicas – Técnicas matriciales – Elaboración de informes 29

Actividad 4. 2: Selección de mecanismos de salvaguarda – Tarea 4. 2. 1: Identificar mecanismos a implantar • Descripción y objetivos – Cribar la lista inicial de posibles de mecanismos de salvaguarda • Productos – Lista definitiva de mecanismos de salvaguarda • Técnicas – Elaboración de informes 30

Plan del proyecto • Ambito • Recursos • Riesgo – Activos – Amenazas – Vulnerabilidades – Impactos – Riesgo intrínseco y efectivo – Definir el umbral de riesgo – Salvaguardas – Riesgo residual 31