CAMBIOS EN EL PANORAMA DE RIESGOS DE TI

CAMBIOS EN EL PANORAMA DE RIESGOS DE TI EL PORQUÉ Y CÓMO DE LA ACTUAL ADMINISTRACIÓN.

Riesgos de TI en el panorama actual de los riesgos de negocio. Las nuevas tecnologías como la computación en las nubes y redes sociales , están Derribando los muros de oficina convencional y desgarrando los viejos paradigmas de Riesgos de TI. En este mundo sin limites se enfrenta a riesgos complejos y de bastante cambio, la causa que se emplea constantes riesgos de TI para mejorar dichos retos. Los Riesgos de TI se tiende como responsabilidad del departamento de TI, las empresas deben incluir la Administración de Riesgos de TI dentro de su enfoque general para toda la organización.

10 principales riesgos en los negocios 2010 por Ernst y Young. Estos dos sectores son usuarios intensivos de la tecnología de la información. El sector bancario tiene una categoría genérica de ‘riesgos de TI’ (estrella verde), mientras que el sector de tecnología se enfoca más específicamente en los ‘riesgos de datos’ (estrella verde).

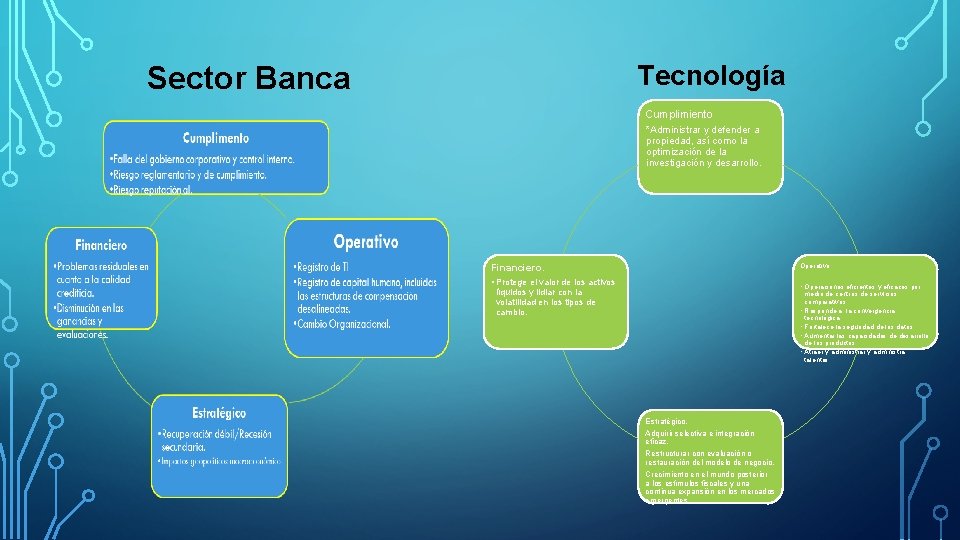

Tecnología Sector Banca Cumplimiento *Administrar y defender a propiedad, así como la optimización de la investigación y desarrollo. Operativo Financiero. • Protege el valor de los activos • Operaciones eficientes y eficaces por líquidos y lidiar con la volatilidad en los tipos de cambio. medio de centros de servicios comparativos • Responde a la convergencia tecnológica. • Fortalece la seguridad de los datos. • Aumentar las capacidades de desarrollo de los productos. • Atraer y administra talentes. Estratégico. Adquirir selectiva e integración eficaz. Restructurar con evaluación o restauración del modelo de negocio. Crecimiento en el mundo posterior a los estímulos fiscales y una continua expansión en los mercados emergentes.

Importancia de la ITRM Los riesgos de TI ha estado a cambios, pero la complejidad y lo tipos de riesgos han aumentado considerablemente en los últimos años y continúan creciendo. A continuación mencionaremos algunos riesgos claves los cuales se debe de enfocar para la ITRM. Ø La computación en las nubes y las sustracción de TI están generando un mayor dependencia de terceros. Por lo tanto la administración de la continuidad del negocio tiene dimensiones y complejidad externas adicionales. Ø El robo de identidad y computación móvil esta obligando las compañías a enfocarse a mas en los riesgos relacionados con la fuga de datos. Ø La toma de medida contra los crímenes cibernéticos, del phishing y del fraude en línea.

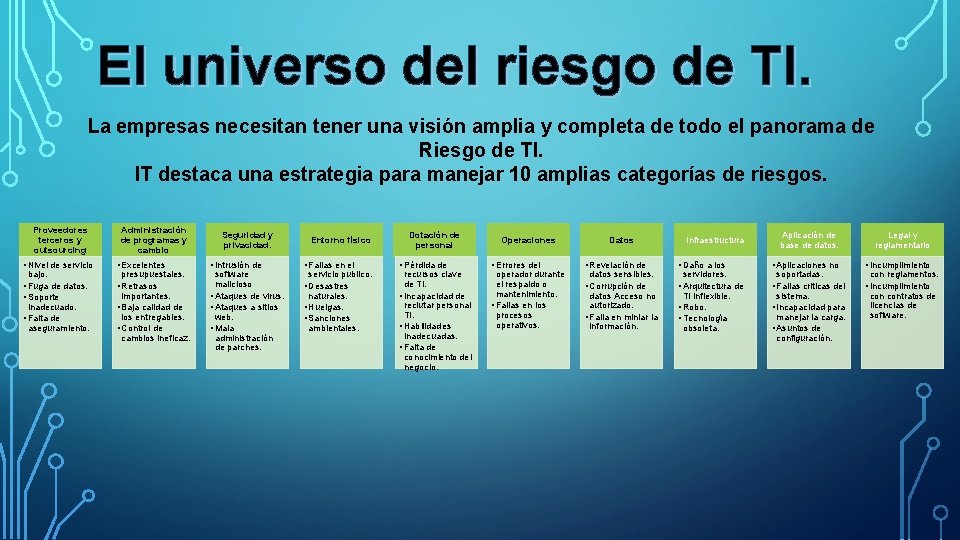

El universo del riesgo de TI. La empresas necesitan tener una visión amplia y completa de todo el panorama de Riesgo de TI. IT destaca una estrategia para manejar 10 amplias categorías de riesgos. Proveedores terceros y outsourcing • Nivel de servicio bajo. • Fuga de datos. • Soporte inadecuado. • Falta de aseguramiento. Administración de programas y cambio • Excelentes presupuestales. • Retrasos importantes. • Baja calidad de los entregables. • Control de cambios ineficaz. Seguridad y privacidad. • Intrusión de software malicioso • Ataques de virus. • Ataques a sitios web. • Mala administración de parches. Entorno físico • Fallas en el servicio publico. • Desastres naturales. • Huelgas. • Sanciones ambientales. Dotación de personal • Pérdida de recursos clave de TI. • Incapacidad de reclutar personal TI. • Habilidades inadecuadas. • Falta de conocimiento del negocio. Operaciones • Errores del operador durante el respaldo o mantenimiento. • Fallas en los procesos operativos. Datos • Revelación de datos sensibles. • Corrupción de datos Acceso no autorizado. • Falla en miniar la información. Infraestructura • Daño a los servidores. • Arquitectura de TI inflexible. • Robo. • Tecnología obsoleta. Aplicación de base de datos. Legal y reglamentario • Aplicaciones no • Incumplimiento soportadas. • Fallas criticas del sistema. • Incapacidad para manejar la carga. • Asuntos de configuración. con reglamentos. • Incumplimiento contratos de licencias de software.

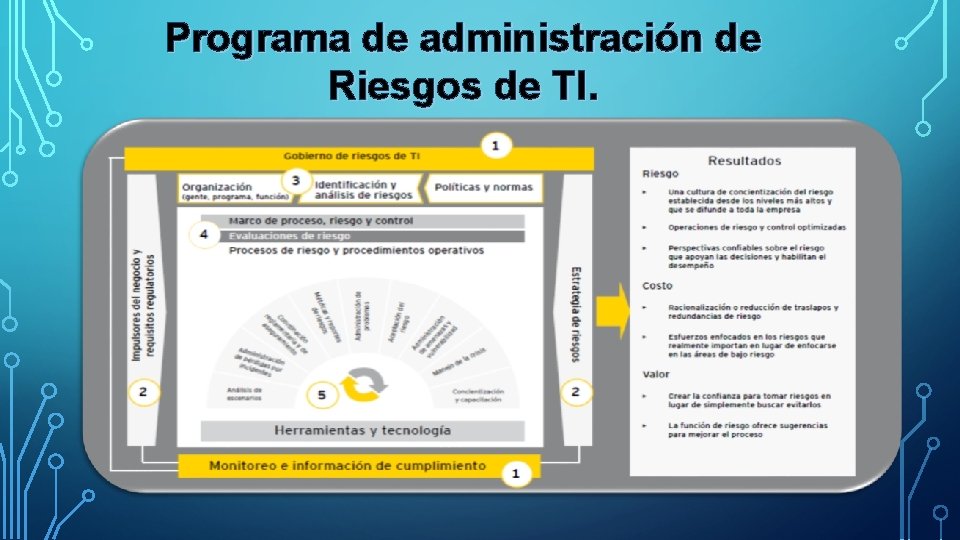

Programa de administración de Riesgos de TI.

1) Monitoreo y presentación de información del gobierno y cumplimiento de riesgos de TI. La propiedad, responsabilidad y supervisión son los fundamentos de cualquier programa de administración de riesgos. El componente de gobierno del riesgo de un programa del ITRM debe contar con un líder eficaz, es decir, un ejecutivo que pueda manejar iniciativas empresariales estratégicas y técnicas en los diferentes ambientes TI. 2) Impulsores de negocios, requisitos reglamentarios y la estrategia de riesgos (TI) La mayoría de las empresas no dedican suficiente tiempo para definir claramente los asuntos de negocios críticos o los impulsores de negocios que generan la necesidad de contar con un programa de ITRM. Estos impulsores deben estar alineados con los objetivos de negocio, los requisitos reglamentarios ya la directrices del consejo de administración y la alta administración. 3) Organización/ Identificación y análisis de riesgos/ políticas y normas La ITRM debe contar con una definición adecuada de las funciones y responsabilidades, así mismo, un programa de ITRM debe definir políticas, normas y lineamientos que sean justos para todas las partes y que proporcionen una administración eficaz de los procedimientos de los operativos que sean del mismo.

4) Marco de proceso, riesgo y control Las empresas deben contar con un modelo que incorpore un marco del proceso, riesgos y controles de TI con base en los requisitos reglamentarios, internos y de practicas líder. Además, las empresas deben diseñar metodologías y procedimientos para permitir un procesos de evaluación de riesgos sustentables y repetibles de riesgos de TI par apoyar los objetivos de la ITRM. 5) Procesos de riesgo y procedimientos operativos. Los procesos y procedimientos operativos son la parte medular de la fase de ejecución de un programa de ITRM y deben estar directamente relacionados con la norma de administración de riesgos seleccionada. Los elementos centrales deben incluir: v Administración de perdidas por incidentes para registrar los eventos y estimar si impacto financiero. v Aseguramiento y coordinación reglamentaria para los procesos de administración de riesgos. v Métricas y presentación de información de riesgos para contar con una perspectiva continua de la exposición al riesgo. v Administración de amenazas y vulnerabilidad. v Administración de crisis durante desastres y eventos importantes.

LO QUE LAS EMPRESAS ESTÁN HACIENDO ANTE LOS RIESGOS DE TI La adopción de ITRM es mas de una tercera parte de las empresas, tenían un programa bien establecido y que casi una cuarta parte había implementado un programa de ITRM. Un estudio mas profundo arrojo que también existe una correlación entre el tamaño de la empresa y el porcentaje de adopción. Es decir, es mucho mas probable que las grandes empresas hayan implementado un trabajo de ITRM que las compañías con menos empleados. Muchos proveedores de software ofrecen servicios de administración de riesgos. Esta herramientas a menudo vinculan los requisitos de negocio con una herramienta de reportes que puede incorporar información y varios elementos de riesgo a fin de obtener un punto de vista del riesgo de TI en toda la empresa.

El valor percibido de la ITRM Los resultados muestran que las empresas con una ITRM ‘madura’ calificaron la eficacia de su ITRM mucho más alto que sus pares. Desde nuestro punto de vista, estas organizaciones utilizan su programa de ITRM para obtener una ventaja competitiva: sabemos que existe una relación estrecha entre el tiempo durante el cual el programa de ITRM ha estado funcionando y su eficacia superior en comparación con la competencia. El valor agregado también se puede demostrar de otras maneras: nuestros resultados muestran que las empresas que tienen más ‘experiencia’ en ITRM, por los años en que han tenido un programa más establecido, están más alertas a los riesgos y más conscientes a las tendencias cambiantes en los riesgos de TI.

Actúe ahora Este panorama cambiante exige claramente una revisión profunda de los riesgos de negocios y de TI y de la estrategia corporativa que rodean las mega-tendencias de la consumerización, computación en nube, continuidad del negocio, crímenes cibernéticos, amenazas internas y el programa acelerado de cambio.

- Slides: 12