ESCUELA POLITECNICA DEL EJERCITO Evaluacin Tcnica de la

![Activos Tipo Ejemplos: [SW] Aplicaciones (software) Sistemas Operativos Aplicativos Windows XP, 2003 Server, Linux Activos Tipo Ejemplos: [SW] Aplicaciones (software) Sistemas Operativos Aplicativos Windows XP, 2003 Server, Linux](https://slidetodoc.com/presentation_image_h/fc080ce19d83065ee3a6b3780c06ac71/image-8.jpg)

![Salvaguardas [H] Protecciones Generales [S] Protección de los Servicios [D] Protección de la Información Salvaguardas [H] Protecciones Generales [S] Protección de los Servicios [D] Protección de la Información](https://slidetodoc.com/presentation_image_h/fc080ce19d83065ee3a6b3780c06ac71/image-14.jpg)

- Slides: 25

ESCUELA POLITECNICA DEL EJERCITO “Evaluación Técnica de la Seguridad Informática Del Data Center de la Escuela Politécnica del Ejército” Integrantes: l l Ricardo Guagalango Vega Patricio Moscoso Montalvo

Objetivo General Realizar una Evaluación Técnica Informática en la Unidad de Sistemas de Información del Data Center de la Escuela Politécnica del Ejército en Sangolquí, considerando como referencia los estándares ISO 27001 e ISO 27002.

AGENDA Seguridad Informática yyde delala. Información l Norma ISO 27000 MAGERIT l Metodología MAGERIT l Resultados Software PILAR l Software Resultados PILAR l Conclusiones l Recomendaciones l

Seguridad Informática y de la Información l l Protección de Infraestructura Computacional. Proteger y resguardar la Información. Agenda

Norma ISO 27000 Agenda

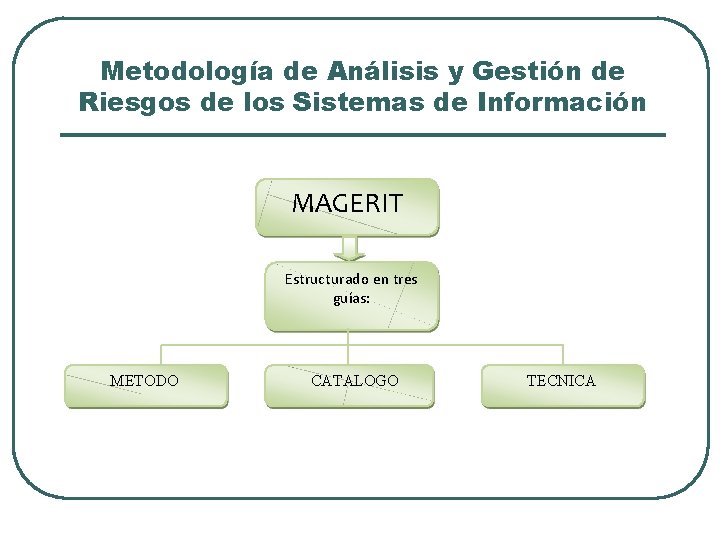

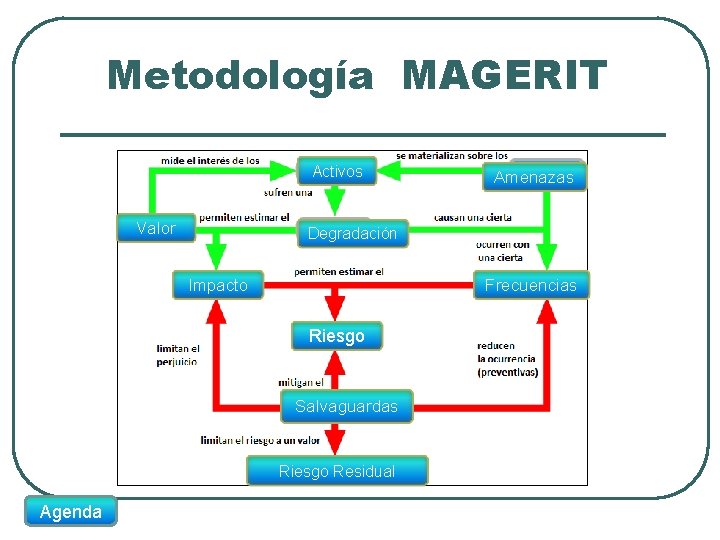

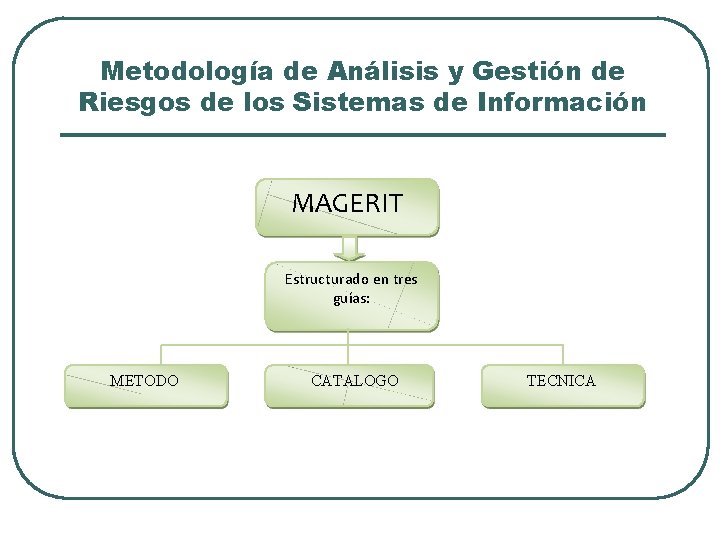

Metodología de Análisis y Gestión de Riesgos de los Sistemas de Información MAGERIT Estructurado en tres guías: METODO CATALOGO TECNICA

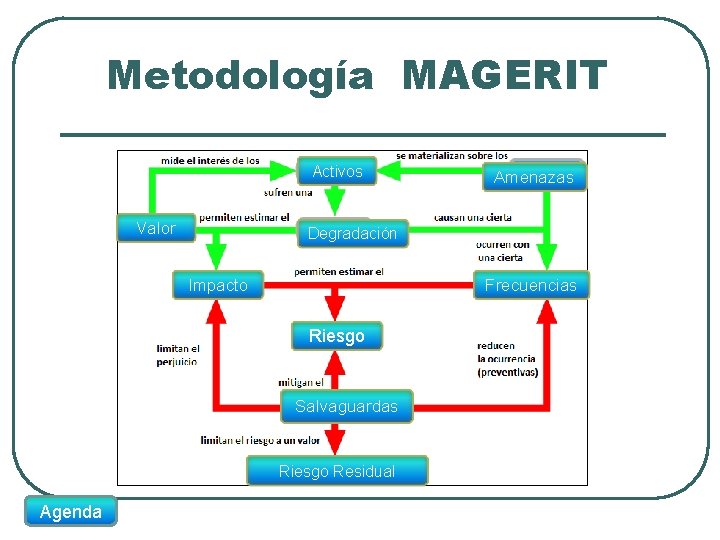

Metodología MAGERIT Activos Valor Degradación Impacto Frecuencias Riesgo Salvaguardas Riesgo Residual Agenda Amenazas

![Activos Tipo Ejemplos SW Aplicaciones software Sistemas Operativos Aplicativos Windows XP 2003 Server Linux Activos Tipo Ejemplos: [SW] Aplicaciones (software) Sistemas Operativos Aplicativos Windows XP, 2003 Server, Linux](https://slidetodoc.com/presentation_image_h/fc080ce19d83065ee3a6b3780c06ac71/image-8.jpg)

Activos Tipo Ejemplos: [SW] Aplicaciones (software) Sistemas Operativos Aplicativos Windows XP, 2003 Server, Linux Sistema Académico, Sistema Financiero [HW] Equipos informáticos (hardware) Equipos Servidores PC Clones Compaq, HP [S] Servicios Mensajería electrónica EMAIL [AUX] Equipamiento auxiliar Proyector Digital [COM] Redes de comunicaciones red LAN [L] Instalaciones Cuarto de Servidores - Principal Metodología

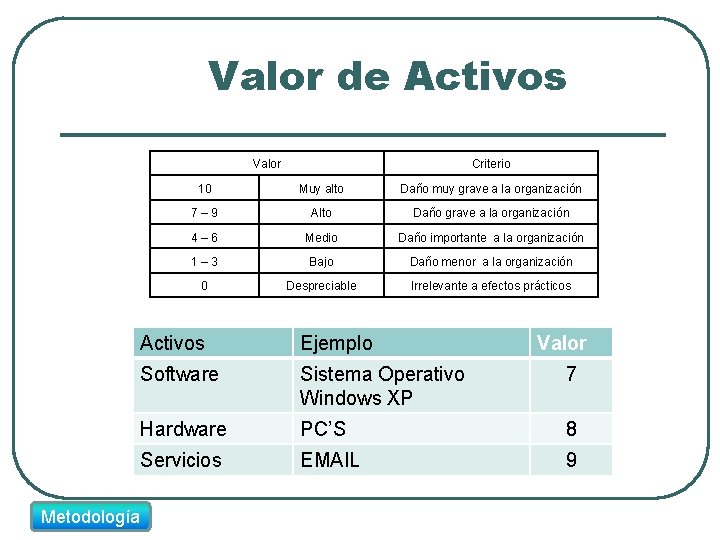

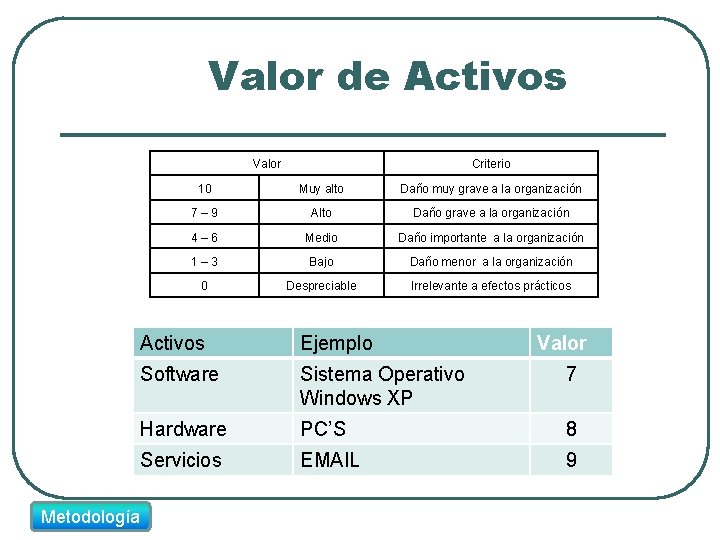

Valor de Activos Valor Metodología Criterio 10 Muy alto Daño muy grave a la organización 7– 9 Alto Daño grave a la organización 4– 6 Medio Daño importante a la organización 1– 3 Bajo Daño menor a la organización 0 Despreciable Irrelevante a efectos prácticos Activos Ejemplo Valor Software Sistema Operativo Windows XP 7 Hardware PC’S 8 Servicios EMAIL 9

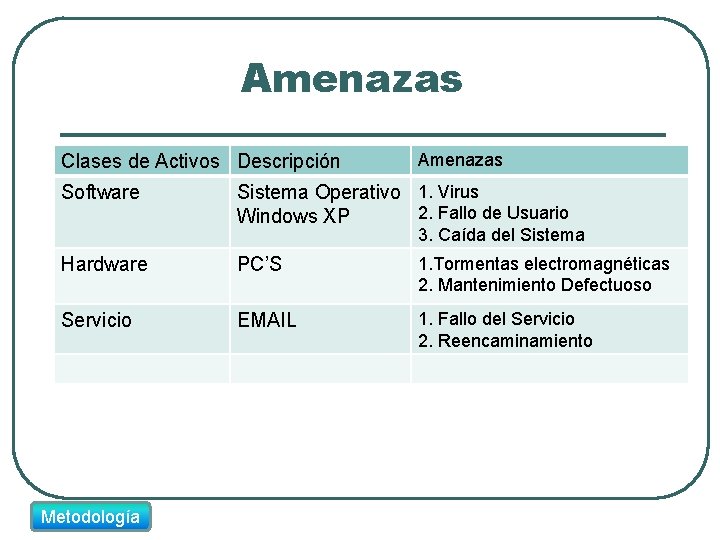

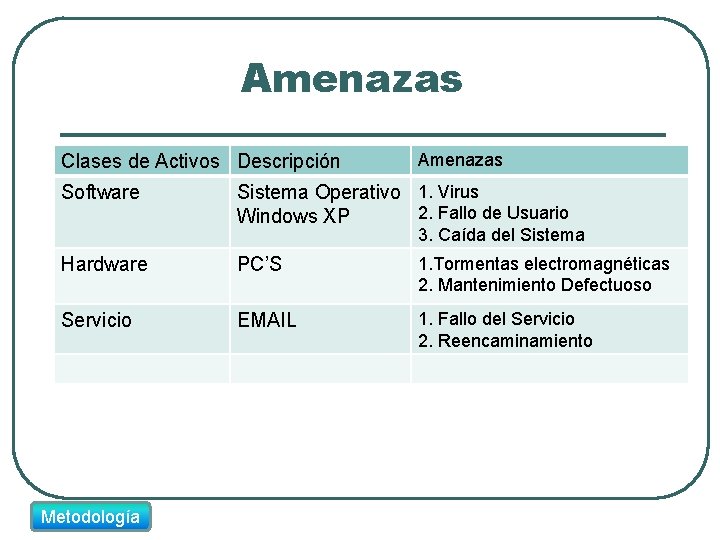

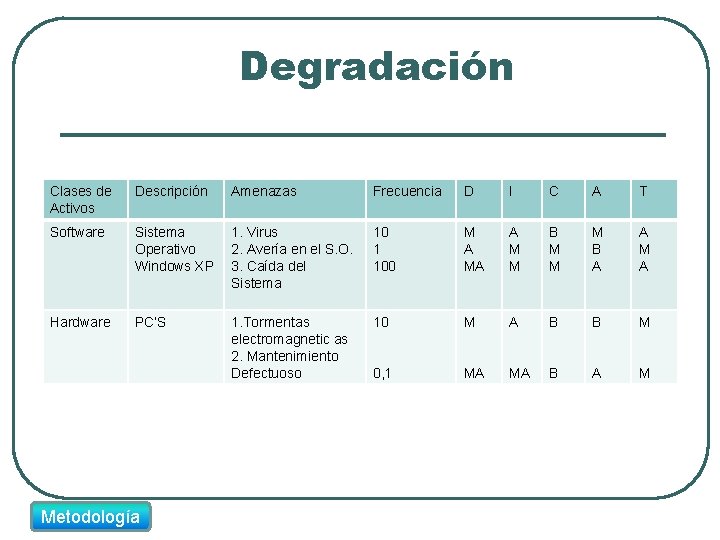

Amenazas Clases de Activos Descripción Software Amenazas Sistema Operativo 1. Virus 2. Fallo de Usuario Windows XP 3. Caída del Sistema Hardware PC’S 1. Tormentas electromagnéticas 2. Mantenimiento Defectuoso Servicio EMAIL 1. Fallo del Servicio 2. Reencaminamiento Metodología

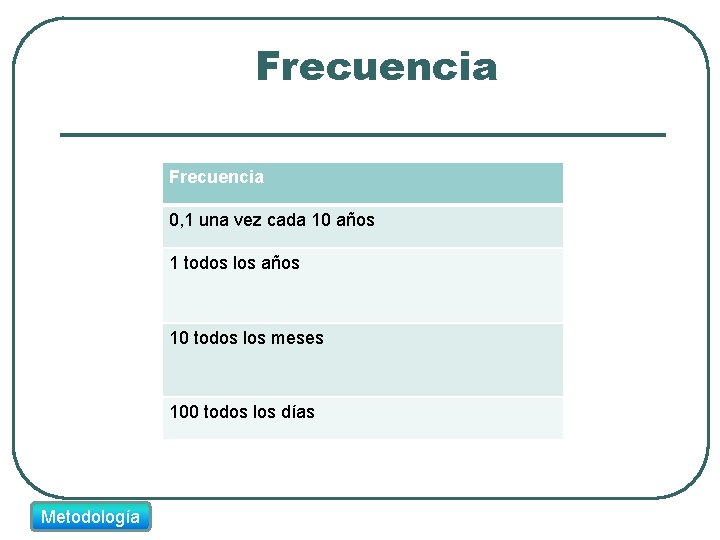

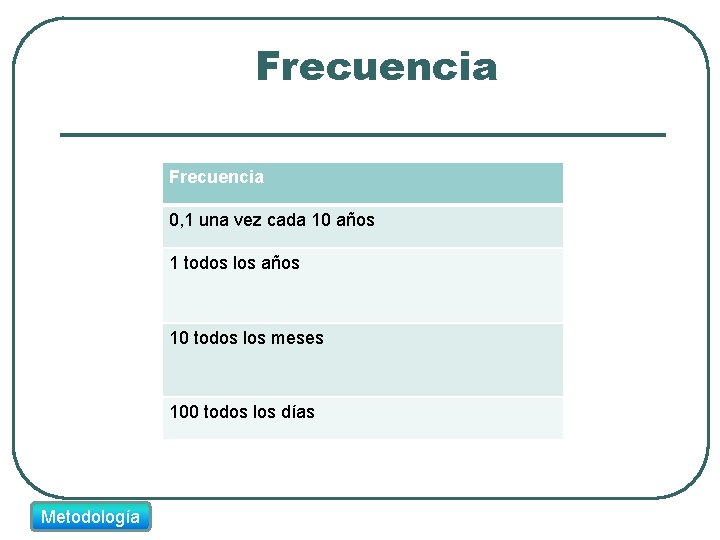

Frecuencia 0, 1 una vez cada 10 años 1 todos los años 10 todos los meses 100 todos los días Metodología

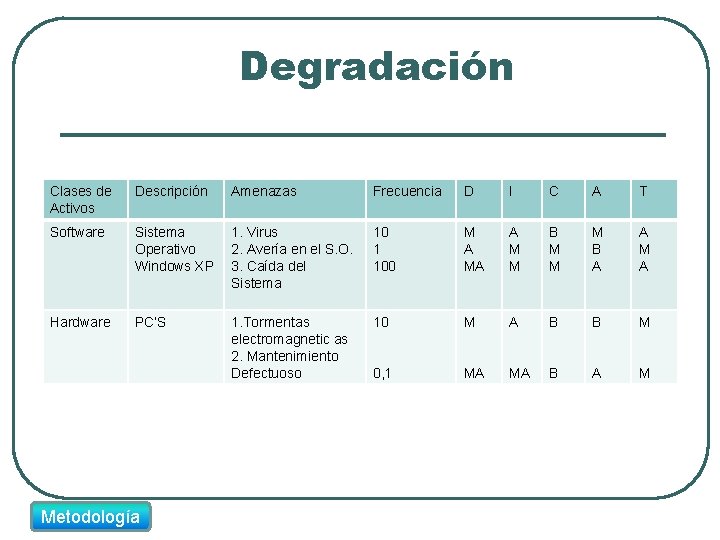

Degradación Clases de Activos Descripción Amenazas Frecuencia D I C A T Software Sistema Operativo Windows XP 1. Virus 2. Avería en el S. O. 3. Caída del Sistema 10 1 100 M A MA A M M B M M M B A A M A Hardware PC’S 1. Tormentas electromagnetic as 2. Mantenimiento Defectuoso 10 M A B B M 0, 1 MA MA B A M Metodología

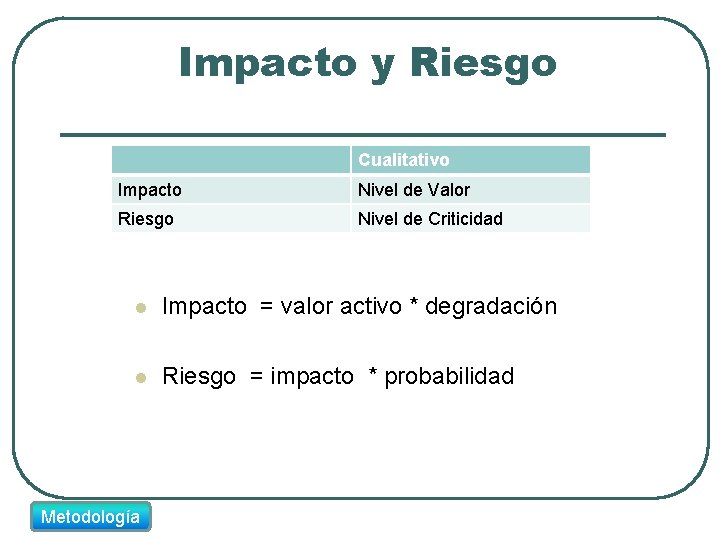

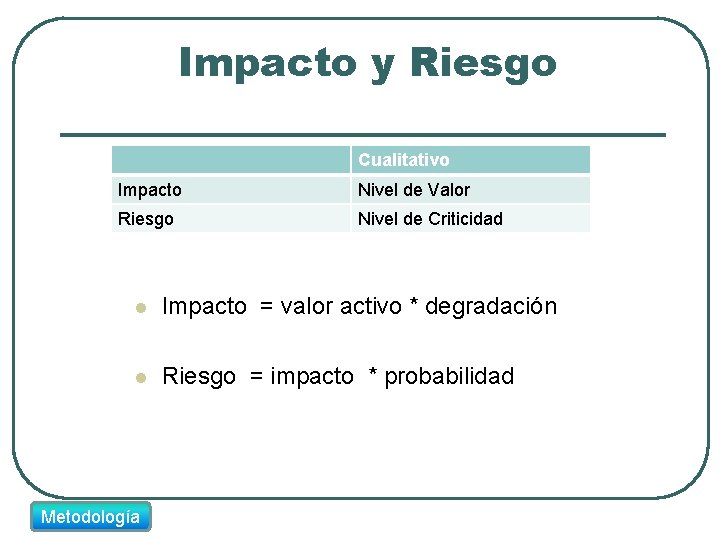

Impacto y Riesgo Cualitativo Impacto Nivel de Valor Riesgo Nivel de Criticidad l Impacto = valor activo * degradación l Riesgo = impacto * probabilidad Metodología

![Salvaguardas H Protecciones Generales S Protección de los Servicios D Protección de la Información Salvaguardas [H] Protecciones Generales [S] Protección de los Servicios [D] Protección de la Información](https://slidetodoc.com/presentation_image_h/fc080ce19d83065ee3a6b3780c06ac71/image-14.jpg)

Salvaguardas [H] Protecciones Generales [S] Protección de los Servicios [D] Protección de la Información [SW] Protección de las Aplicaciones Informáticas (SW) [HW] Protección de los Equipos Informáticos (HW) [COM] Protección de las Comunicaciones [L] Protección de las Instalaciones Metodología

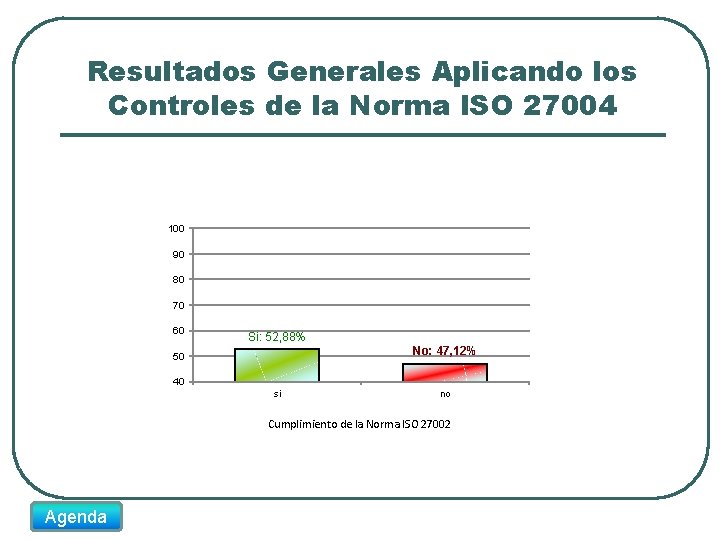

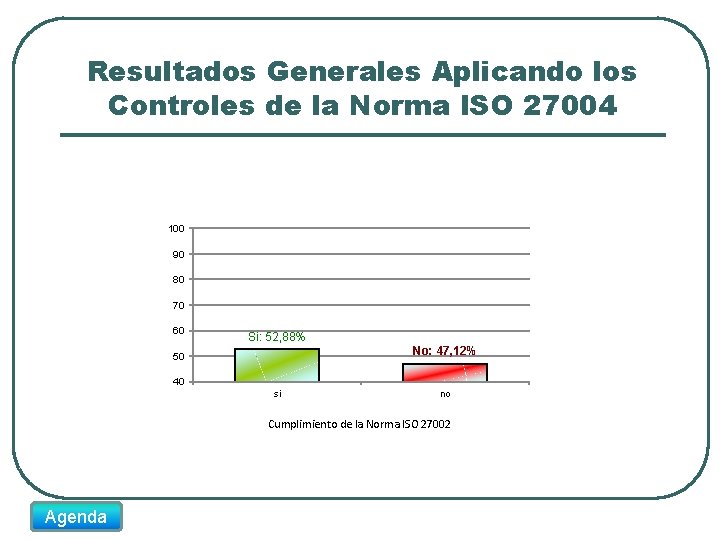

Resultados Generales Aplicando los Controles de la Norma ISO 27004 100 90 80 70 60 Si: 52, 88% No: 47, 12% 50 40 si no Cumplimiento de la Norma ISO 27002 Agenda

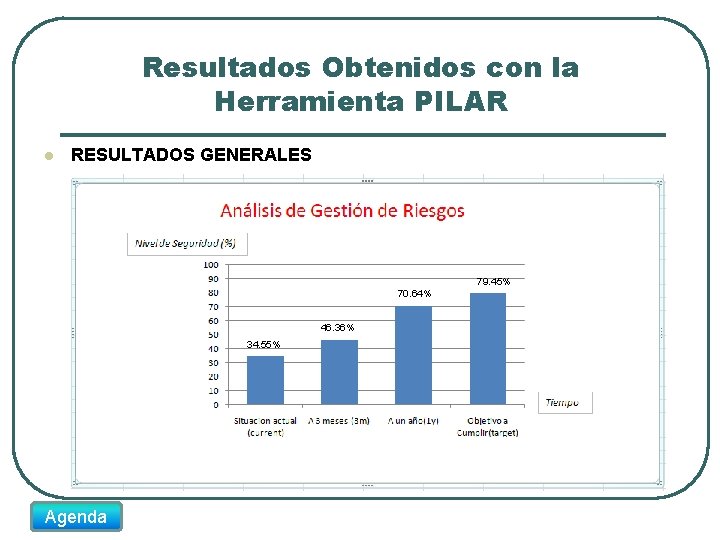

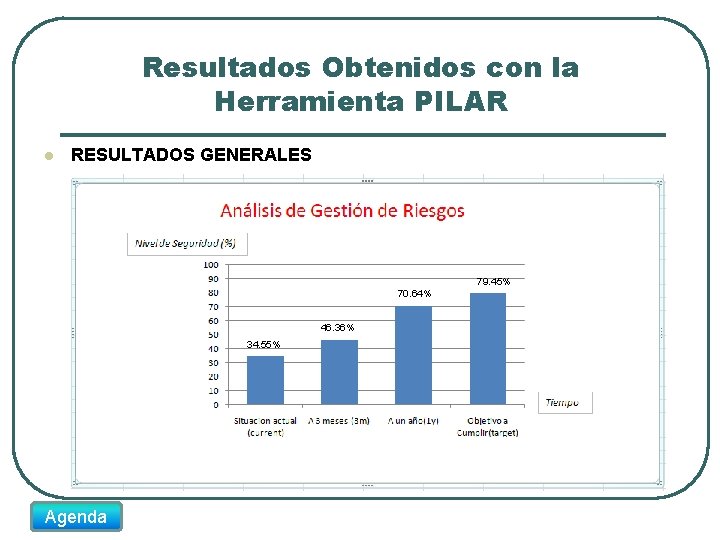

Resultados Obtenidos con la Herramienta PILAR l RESULTADOS GENERALES 79. 45% 70. 64% 46. 36% 34. 55% Agenda

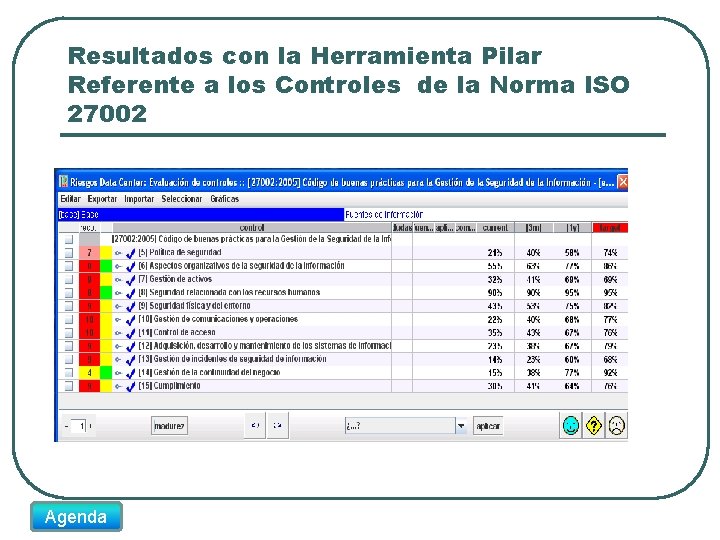

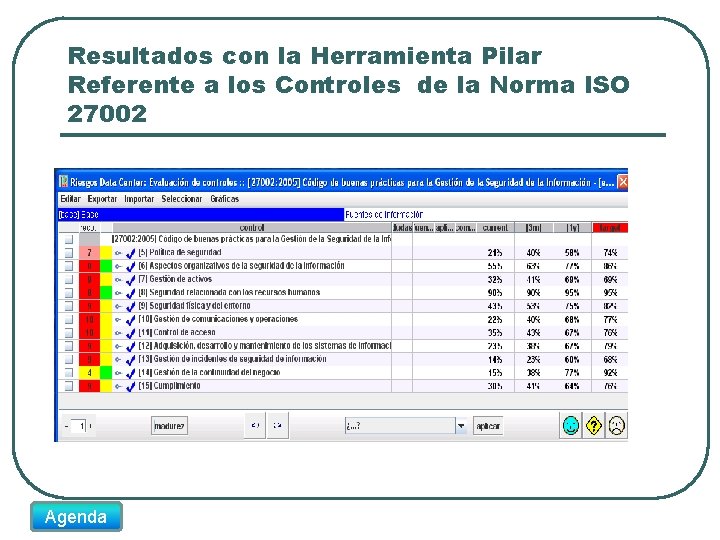

Resultados con la Herramienta Pilar Referente a los Controles de la Norma ISO 27002 Agenda

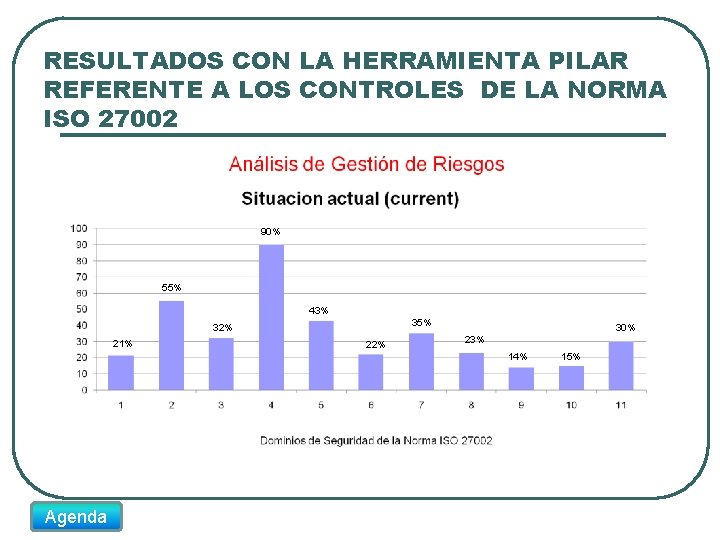

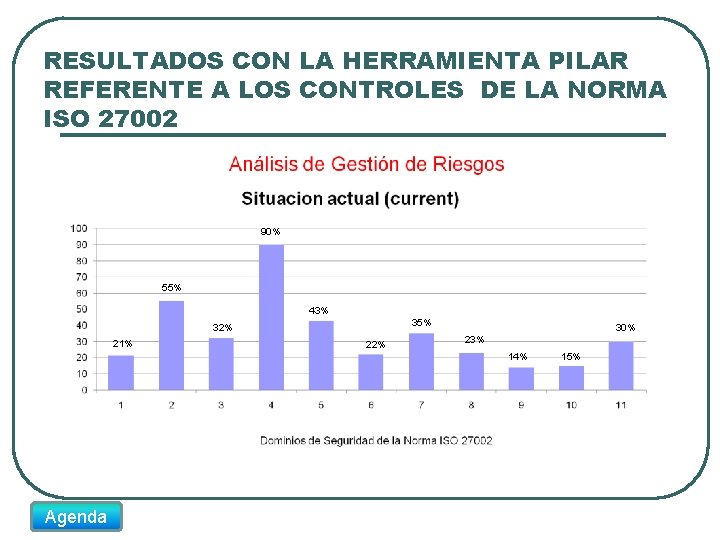

RESULTADOS CON LA HERRAMIENTA PILAR REFERENTE A LOS CONTROLES DE LA NORMA ISO 27002 90% 55% 43% 35% 32% 21% 22% 30% 23% 14% Agenda 15%

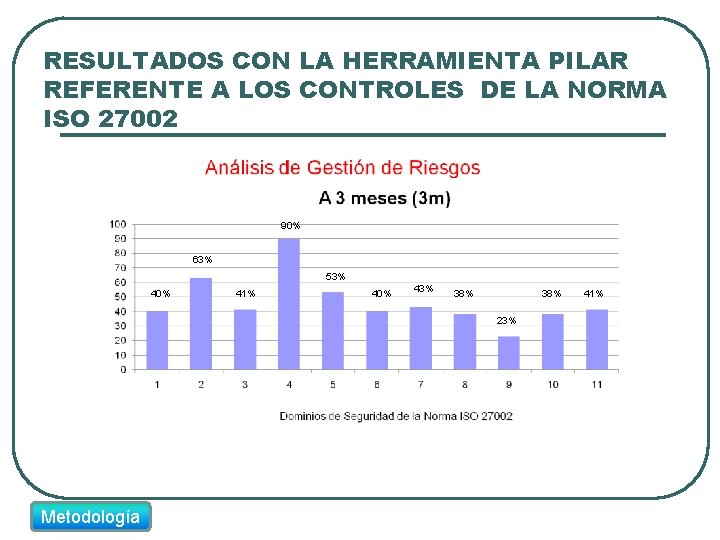

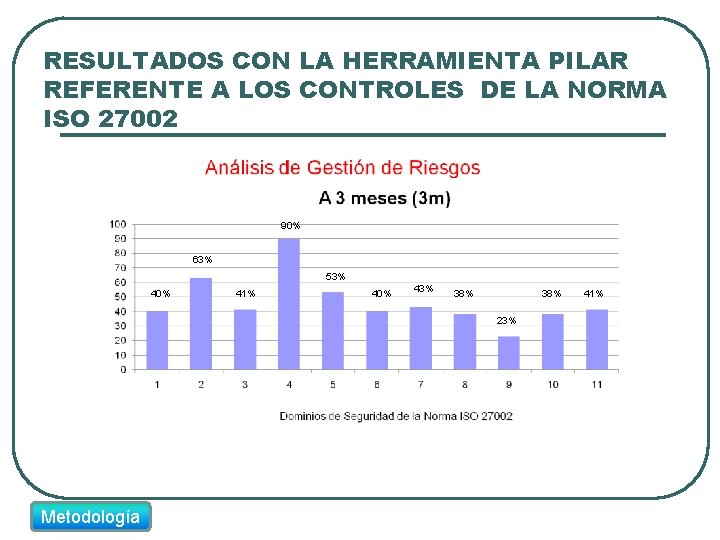

RESULTADOS CON LA HERRAMIENTA PILAR REFERENTE A LOS CONTROLES DE LA NORMA ISO 27002 90% 63% 53% 40% 41% 40% 43% 38% 23% Metodología 41%

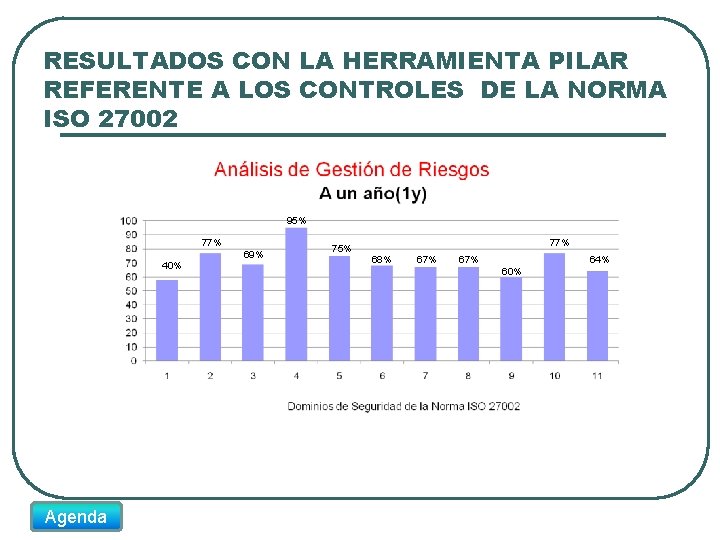

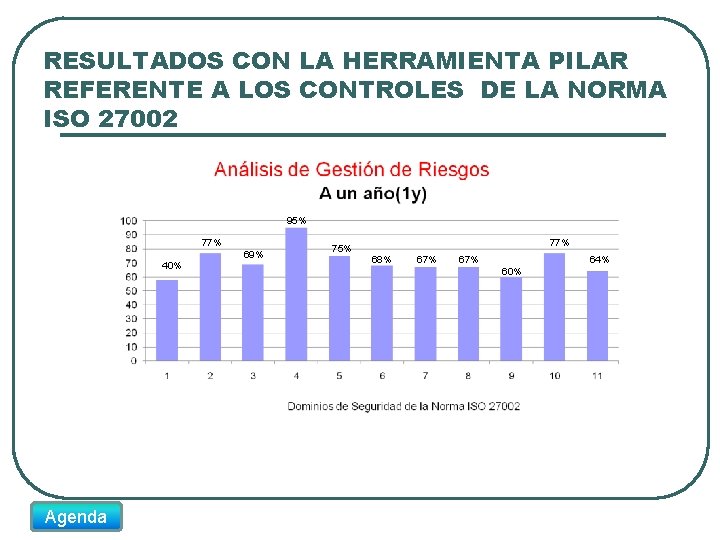

RESULTADOS CON LA HERRAMIENTA PILAR REFERENTE A LOS CONTROLES DE LA NORMA ISO 27002 95% 77% 69% 40% Agenda 77% 75% 68% 67% 64% 60%

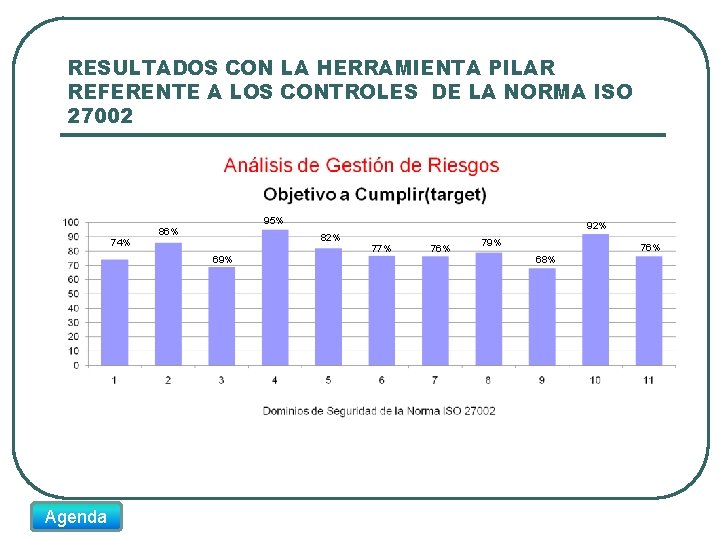

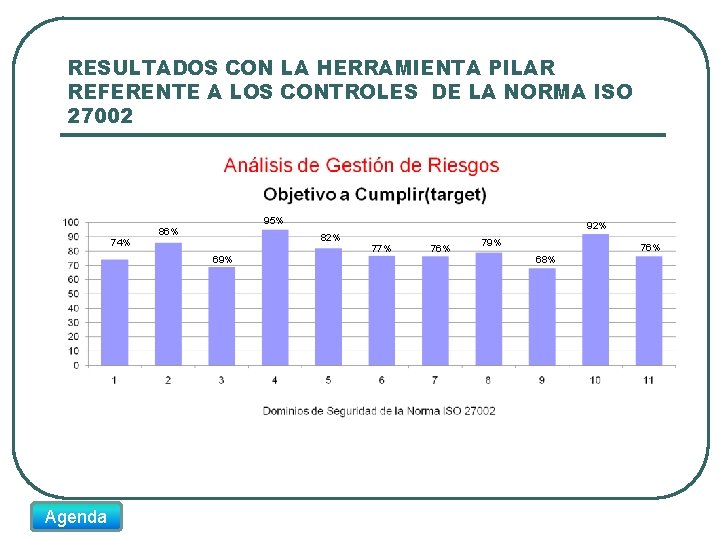

RESULTADOS CON LA HERRAMIENTA PILAR REFERENTE A LOS CONTROLES DE LA NORMA ISO 27002 95% 86% 74% 77% 69% Agenda 92% 82% 76% 79% 76% 68%

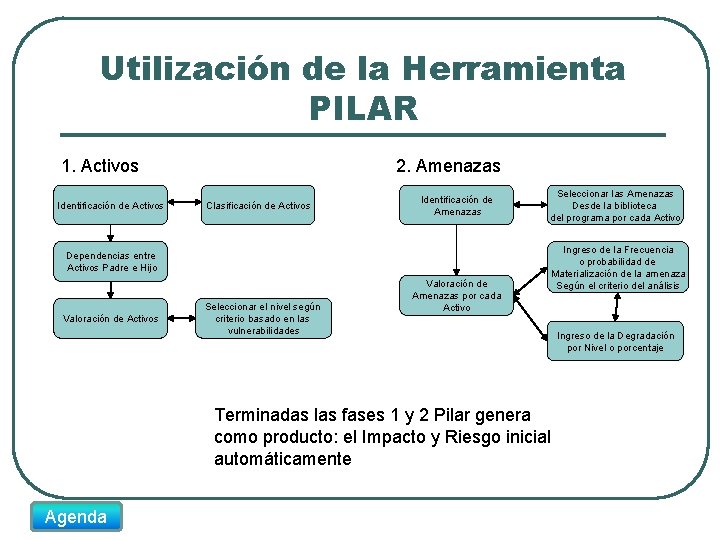

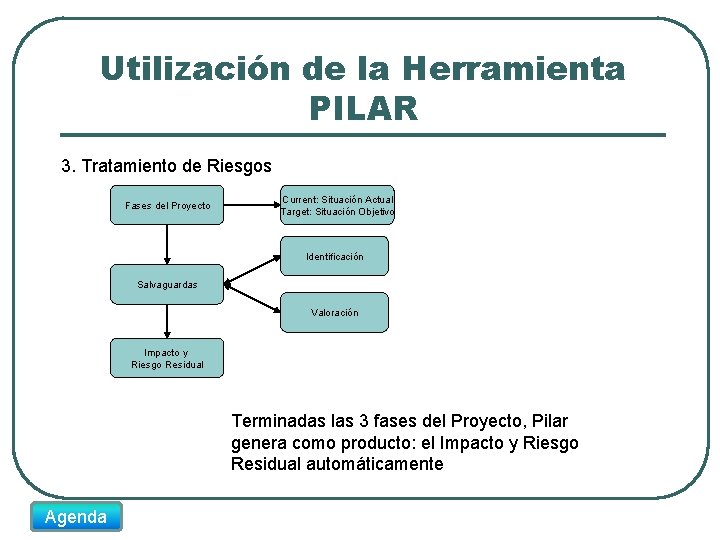

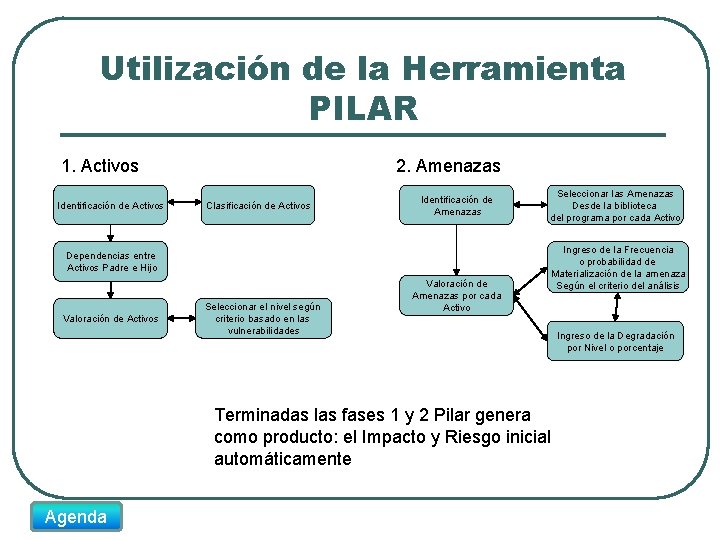

Utilización de la Herramienta PILAR 1. Activos Identificación de Activos 2. Amenazas Clasificación de Activos Identificación de Amenazas Dependencias entre Activos Padre e Hijo Valoración de Activos Seleccionar el nivel según criterio basado en las vulnerabilidades Valoración de Amenazas por cada Activo Seleccionar las Amenazas Desde la biblioteca del programa por cada Activo Ingreso de la Frecuencia o probabilidad de Materialización de la amenaza Según el criterio del análisis Terminadas las fases 1 y 2 Pilar genera como producto: el Impacto y Riesgo inicial automáticamente Agenda Ingreso de la Degradación por Nivel o porcentaje

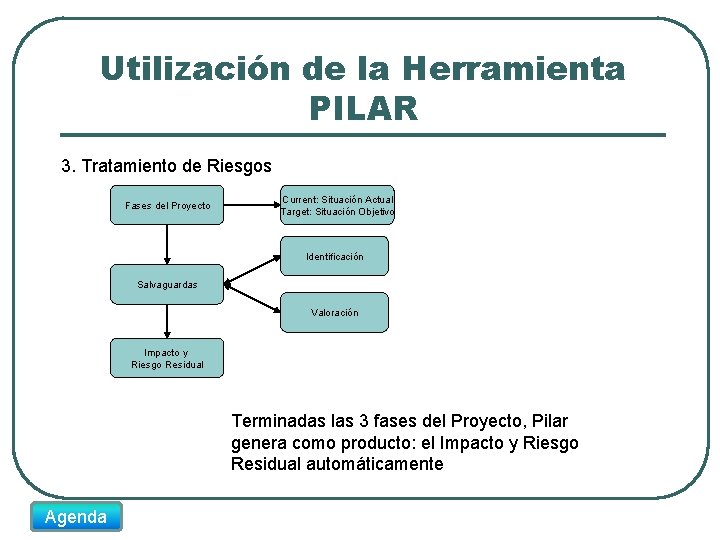

Utilización de la Herramienta PILAR 3. Tratamiento de Riesgos Fases del Proyecto Current: Situación Actual Target: Situación Objetivo Identificación Salvaguardas Valoración Impacto y Riesgo Residual Terminadas las 3 fases del Proyecto, Pilar genera como producto: el Impacto y Riesgo Residual automáticamente Agenda

Conclusiones Ø Ø Ø Diagnóstico utilizando las Normas ISO 27000 Diagnóstico utilizando la Metodología MAGERIT Resumen de Observaciones realizadas en Seguridad Informática al Data Center. Agenda

Recomendaciones Ø Ø Ø Iniciar Proceso de Certificación. Desarrollar un Plan de Seguridad Informático. Adquirir una herramienta para el Análisis y Gestión de Riesgos. Aplicar las salvaguardas. Mantener abierta la comunicación en todas las áreas en cuanto a seguridad informática Agenda