Le systme dexploitation serveur Kwartz Kwartz dans les

- Slides: 53

Le système d’exploitation serveur Kwartz

Kwartz dans les EPLE de l’académie Dans les établissements scolaires publiques (EPLE), c’est le système d’exploitation serveur KWARTZ, développé par la société IRISTechnologies, qui a été choisi. Les principales caractéristiques de ce produit sont : • Un système d’exploitation Serveur Linux Ubuntu 64 bits. • Une interface Kwartz~Control qui permet une administration simple et intuitive du serveur. • Des outils Rembo et Pulse qui permettent la masterisation en masse des postes.

La masterisation des postes Ce système permet le déploiement d’une configuration (Système, applicatifs, configuration) sur les postes du réseau de manière automatique. A chaque mise sous tension des postes clients, on peut vérifier l’intégrité des données du disque dur par rapport à une image de référence préalablement créée. Si une différence est constatée, le poste client peut se remettre à jour (se reconstruire). Cette fonctionnalité permet de remettre rapidement en état les postes connectés au réseau.

Rembo/Tivoli et Pulse Pour pouvoir assurer la reconstruction d’un parc de postes, ces derniers doivent répondre à certains pré-requis matériel et logiciel. Pour cela, il faut que le poste dispose : - D’une carte réseau à la norme PXE* V 2 ou plus. - D’un processeur compatible x 64* (pour Rembo) - D’un microprogramme (BIOS) supportant le mode Legacy* (pour Rembo) - D’un disque dur utilisant la gestion disque de type MBR* (pour Rembo) - D’une licence de reconstruction. - De la possibilité de réveil par le réseau (Wake On Lan*) : fortement conseillé

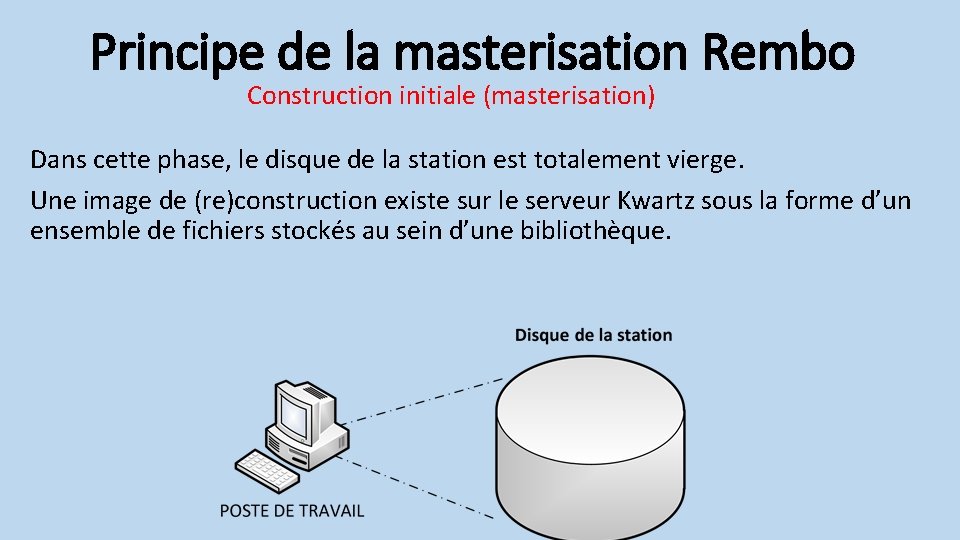

Principe de la masterisation Rembo Construction initiale (masterisation) Dans cette phase, le disque de la station est totalement vierge. Une image de (re)construction existe sur le serveur Kwartz sous la forme d’un ensemble de fichiers stockés au sein d’une bibliothèque.

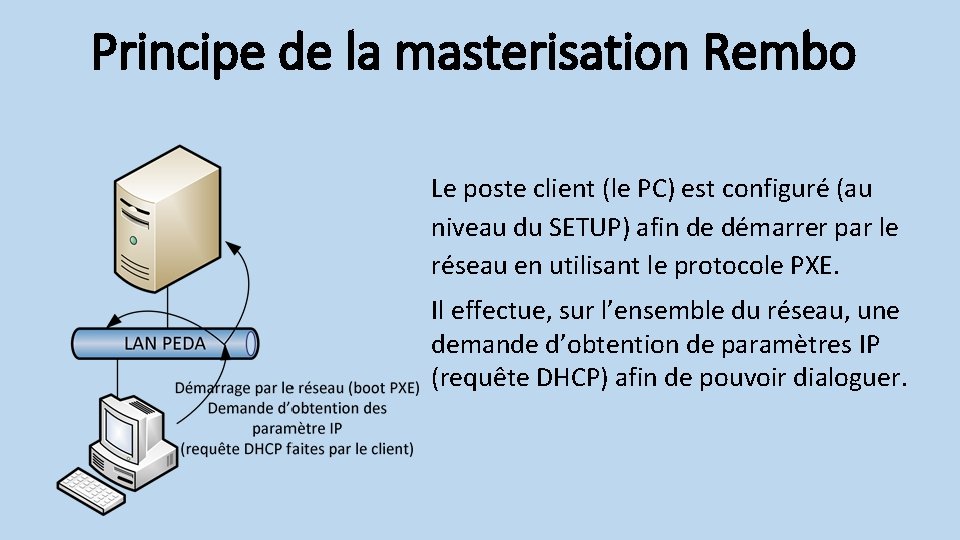

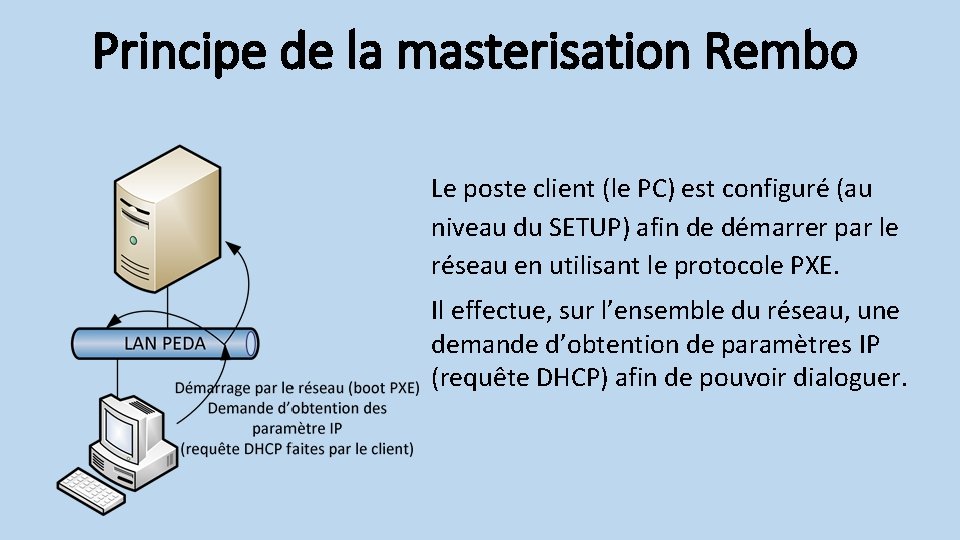

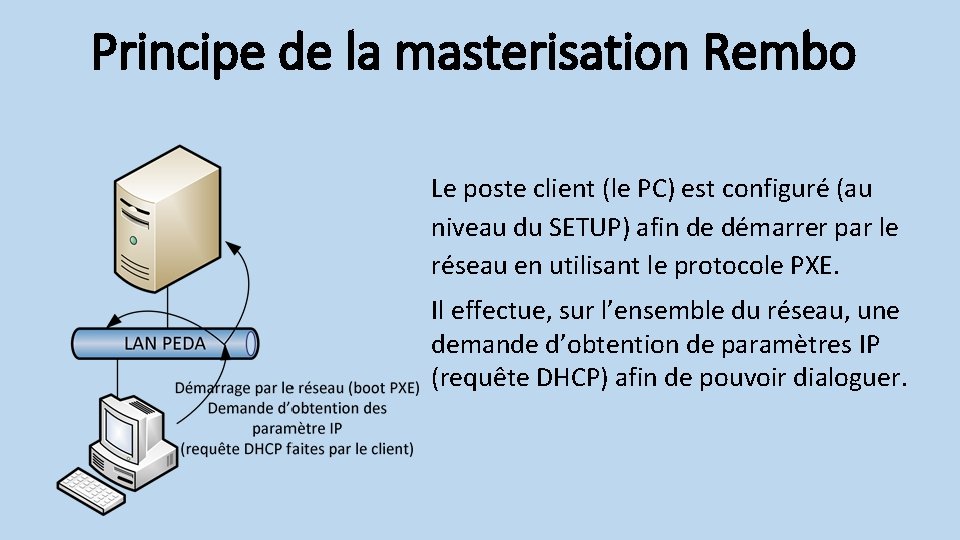

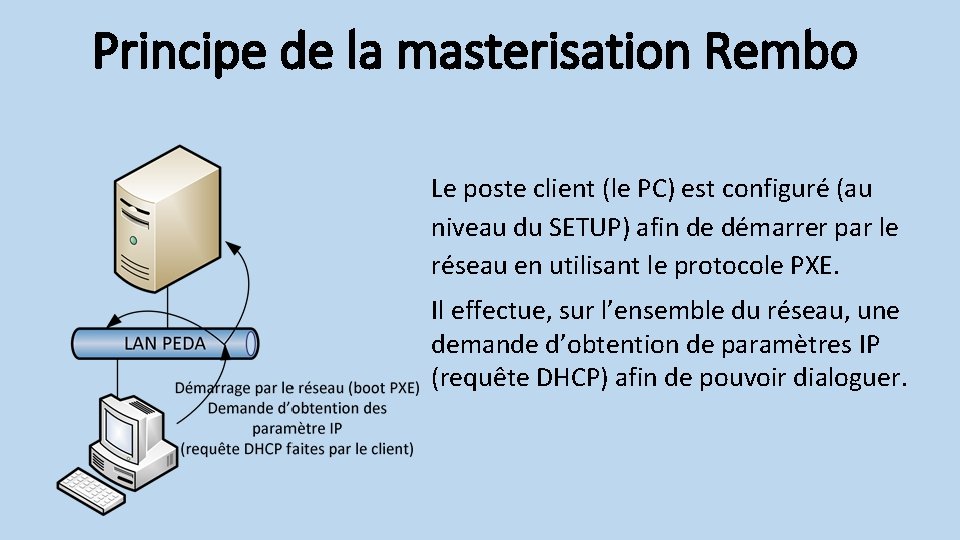

Principe de la masterisation Rembo Le poste client (le PC) est configuré (au niveau du SETUP) afin de démarrer par le réseau en utilisant le protocole PXE. Il effectue, sur l’ensemble du réseau, une demande d’obtention de paramètres IP (requête DHCP) afin de pouvoir dialoguer.

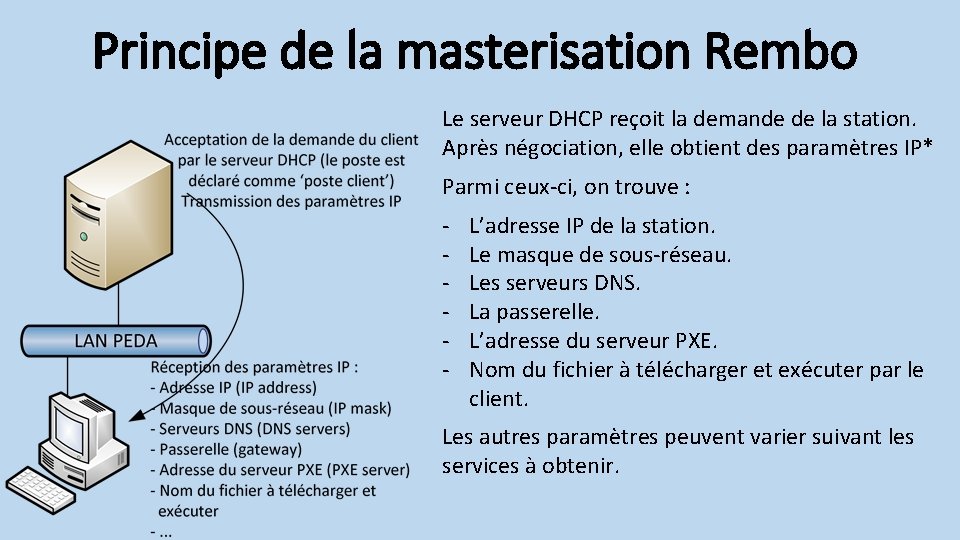

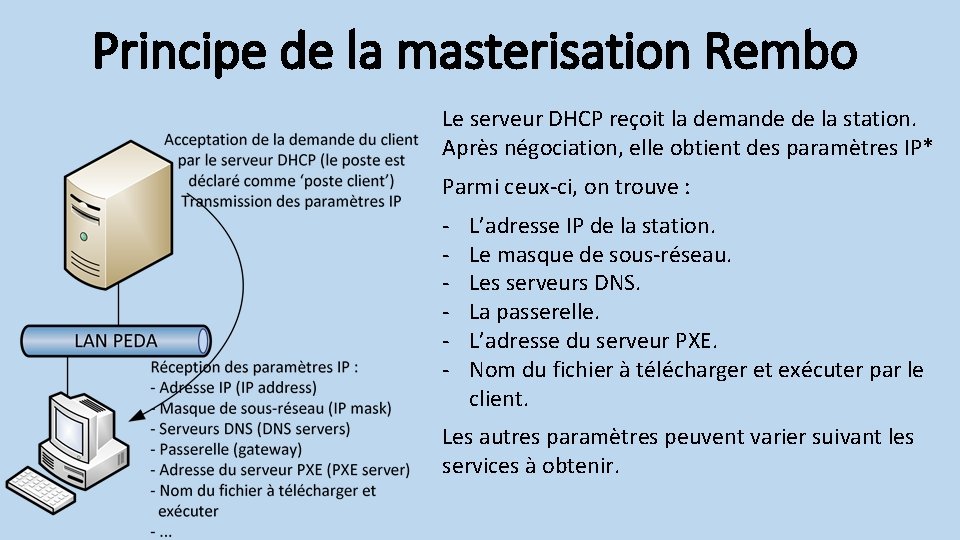

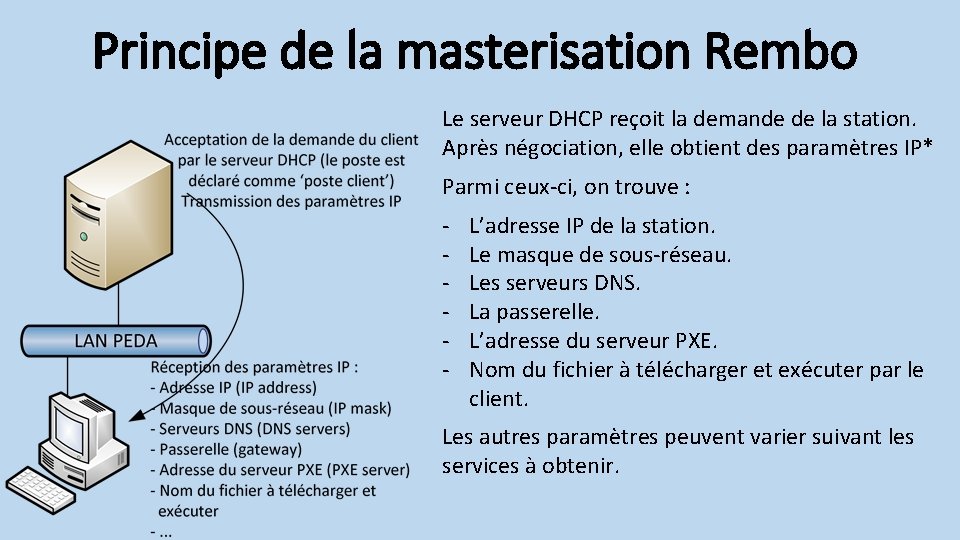

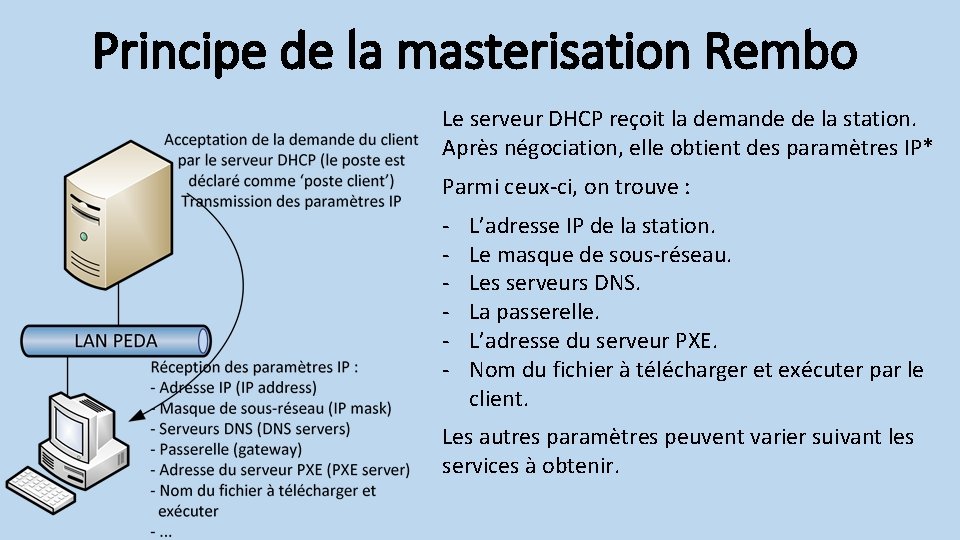

Principe de la masterisation Rembo Le serveur DHCP reçoit la demande de la station. Après négociation, elle obtient des paramètres IP* Parmi ceux-ci, on trouve : - L’adresse IP de la station. Le masque de sous-réseau. Les serveurs DNS. La passerelle. L’adresse du serveur PXE. Nom du fichier à télécharger et exécuter par le client. Les autres paramètres peuvent varier suivant les services à obtenir.

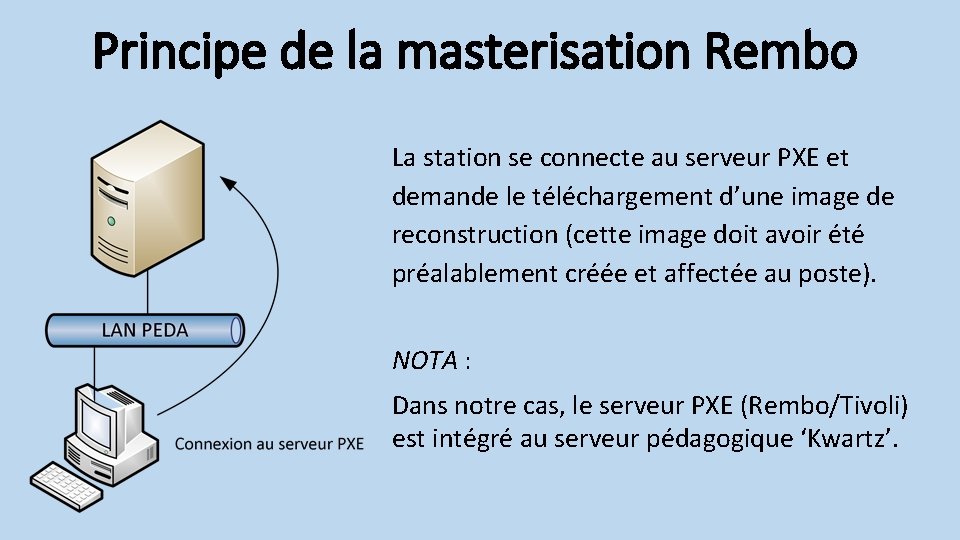

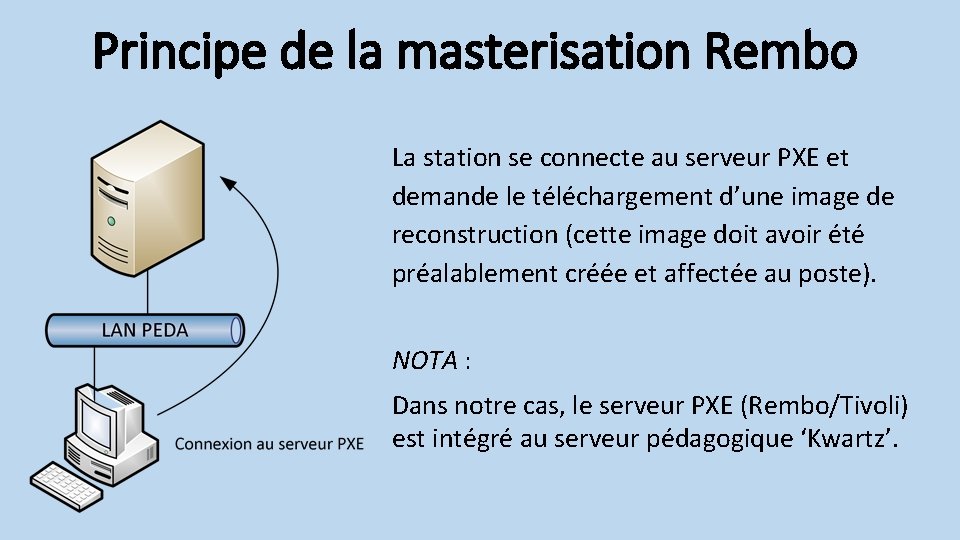

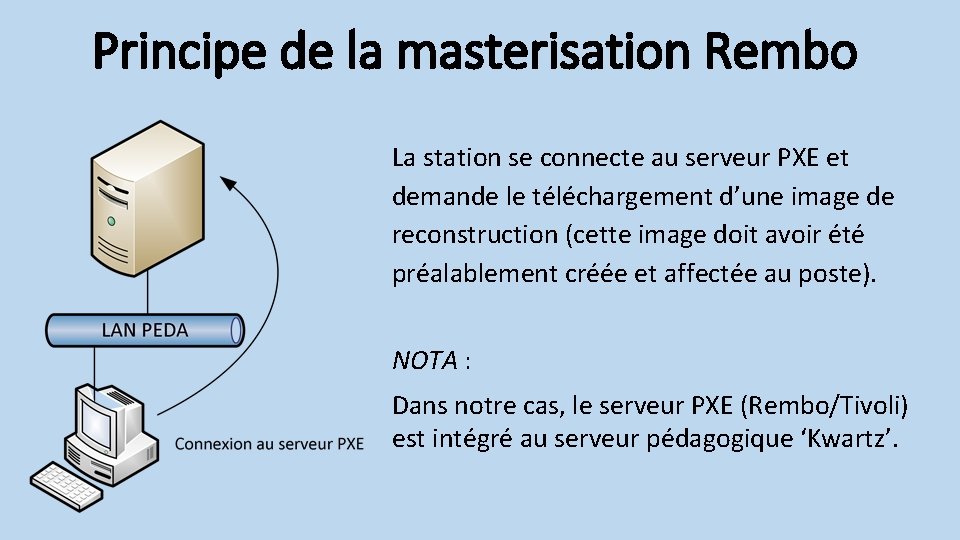

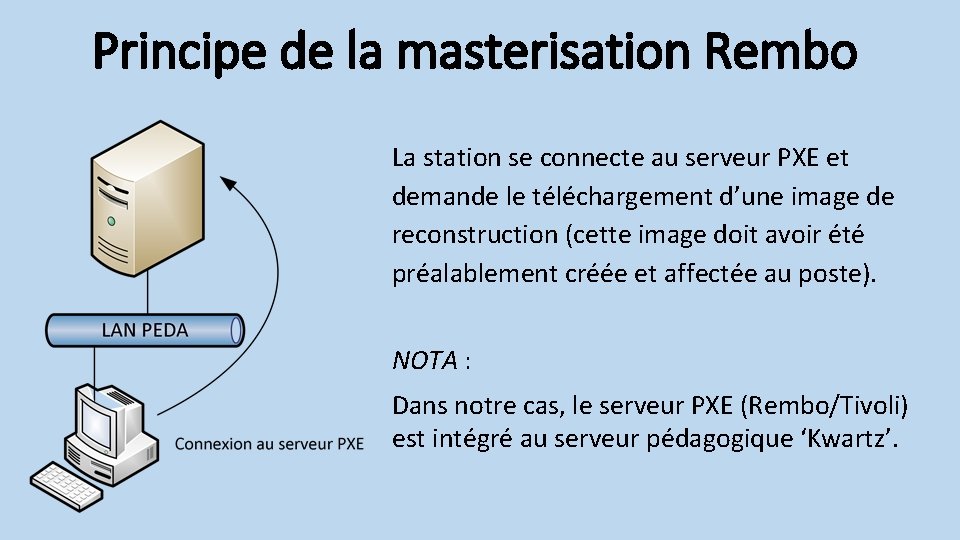

Principe de la masterisation Rembo La station se connecte au serveur PXE et demande le téléchargement d’une image de reconstruction (cette image doit avoir été préalablement créée et affectée au poste). NOTA : Dans notre cas, le serveur PXE (Rembo/Tivoli) est intégré au serveur pédagogique ‘Kwartz’.

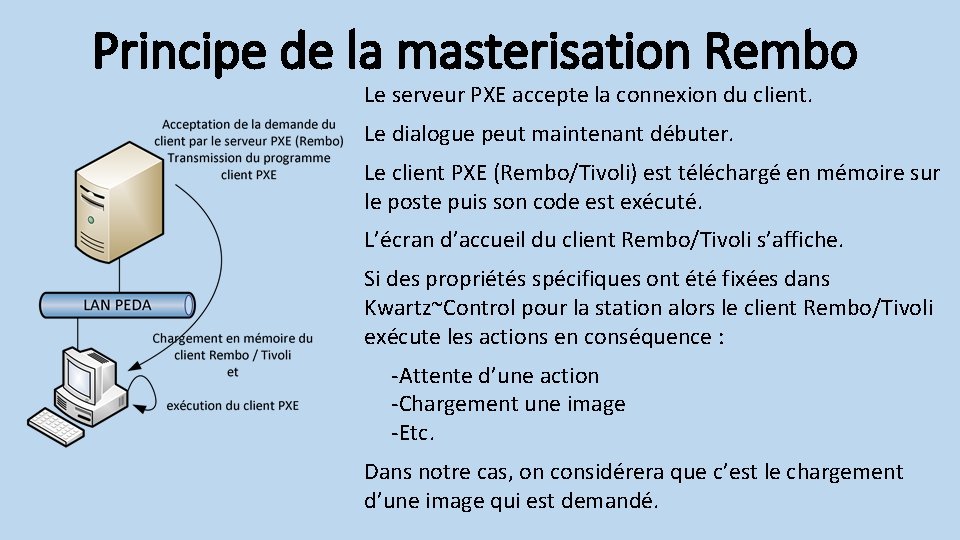

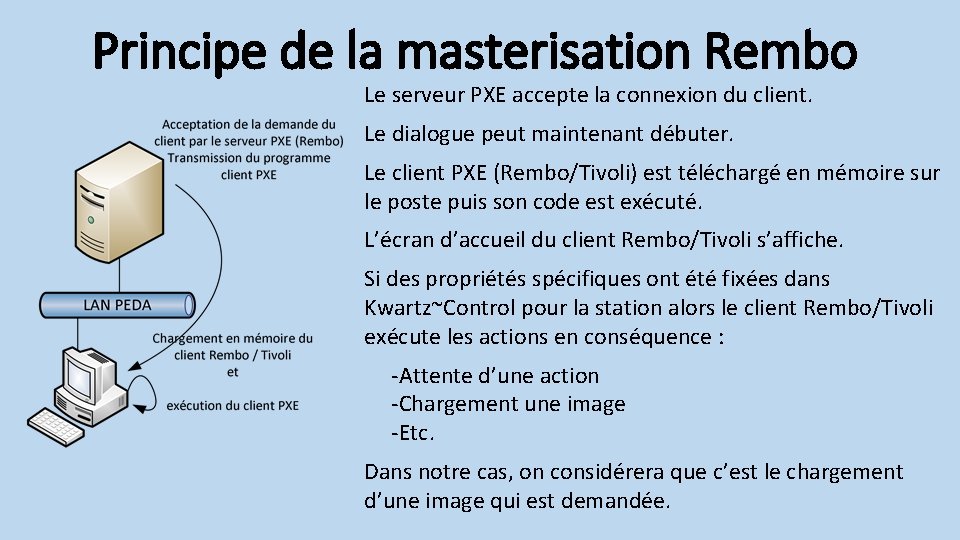

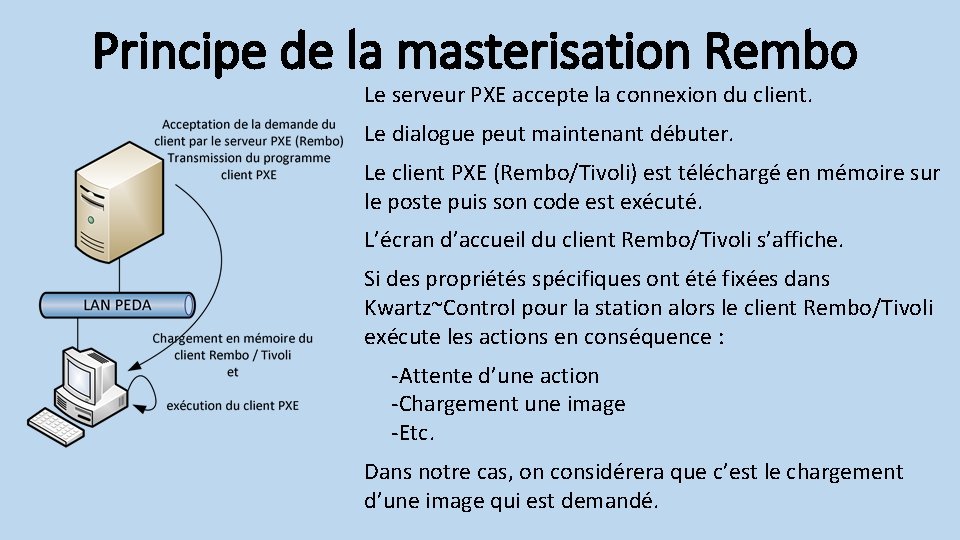

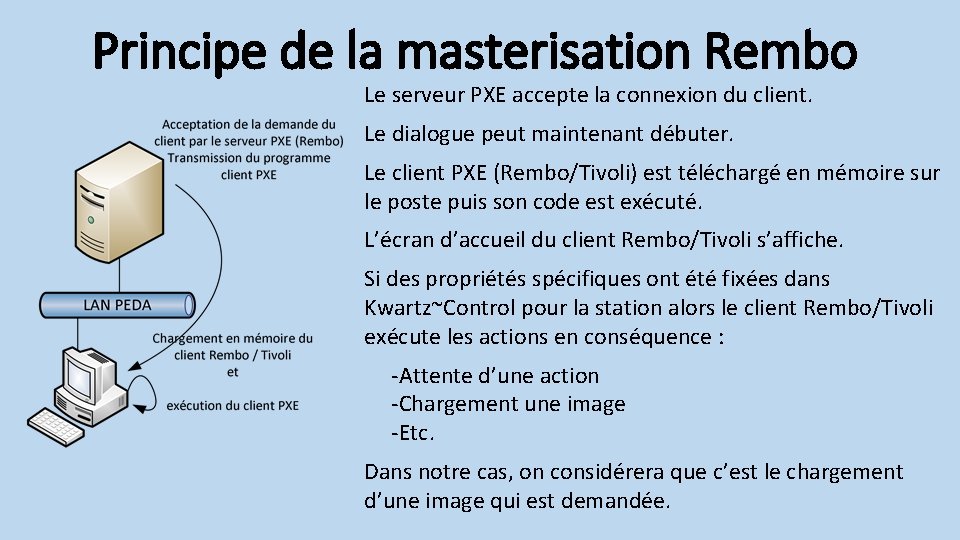

Principe de la masterisation Rembo Le serveur PXE accepte la connexion du client. Le dialogue peut maintenant débuter. Le client PXE (Rembo/Tivoli) est téléchargé en mémoire sur le poste puis son code est exécuté. L’écran d’accueil du client Rembo/Tivoli s’affiche. Si des propriétés spécifiques ont été fixées dans Kwartz~Control pour la station alors le client Rembo/Tivoli exécute les actions en conséquence : -Attente d’une action -Chargement une image -Etc. Dans notre cas, on considérera que c’est le chargement d’une image qui est demandé.

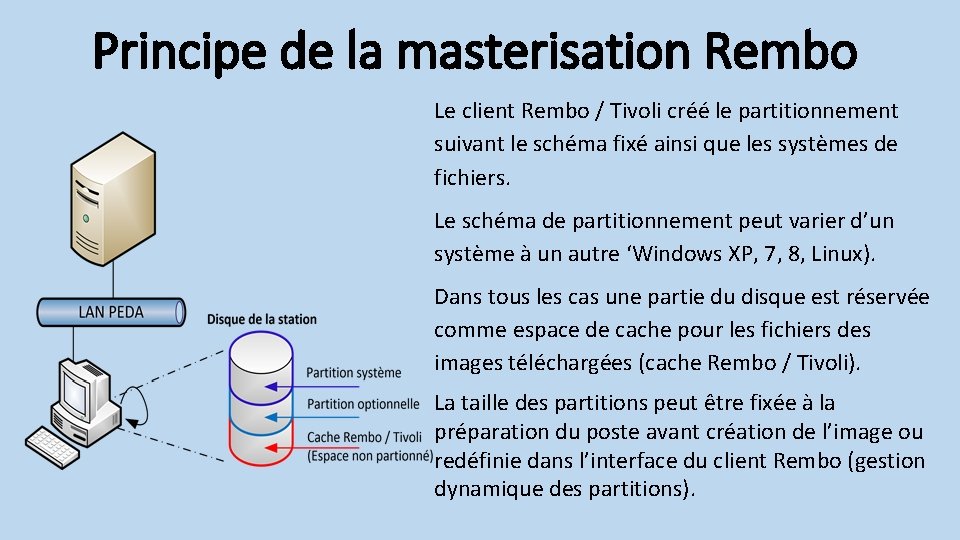

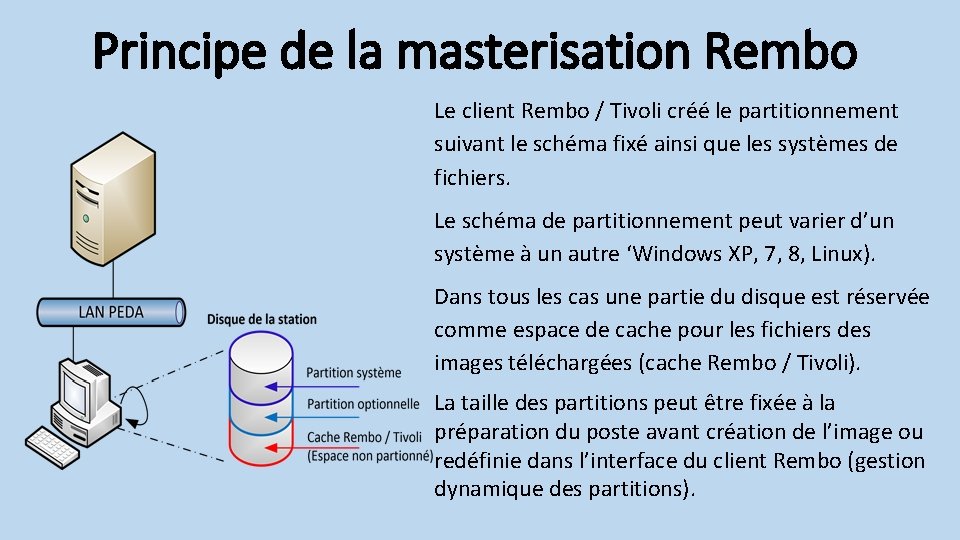

Principe de la masterisation Rembo Le client Rembo / Tivoli créé le partitionnement suivant le schéma fixé ainsi que les systèmes de fichiers. Le schéma de partitionnement peut varier d’un système à un autre ‘Windows XP, 7, 8, Linux). Dans tous les cas une partie du disque est réservée comme espace de cache pour les fichiers des images téléchargées (cache Rembo / Tivoli). La taille des partitions peut être fixée à la préparation du poste avant création de l’image ou redéfinie dans l’interface du client Rembo (gestion dynamique des partitions).

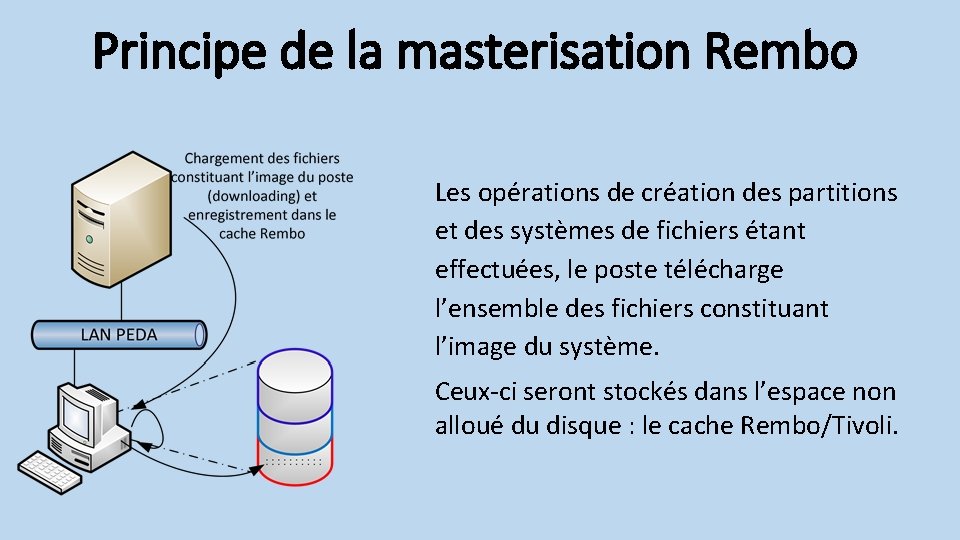

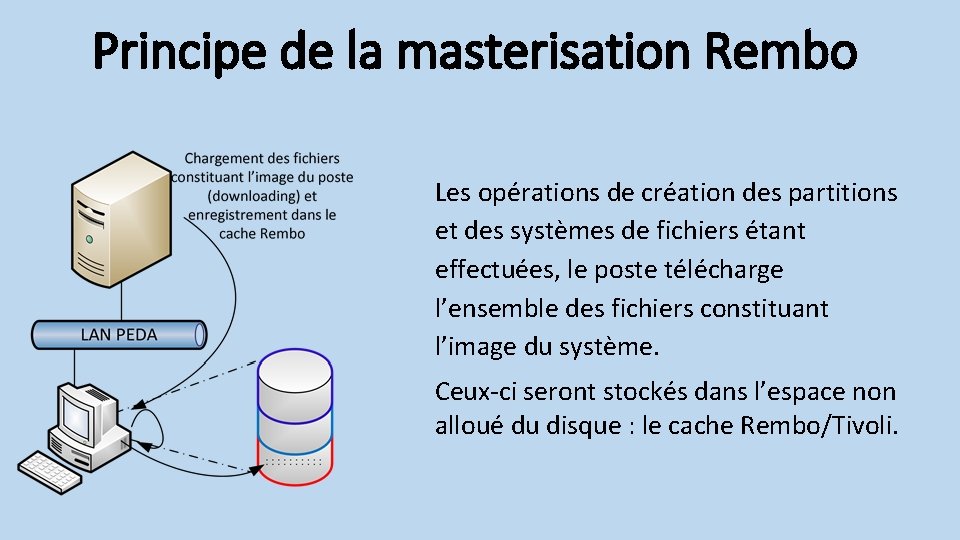

Principe de la masterisation Rembo Les opérations de création des partitions et des systèmes de fichiers étant effectuées, le poste télécharge l’ensemble des fichiers constituant l’image du système. Ceux-ci seront stockés dans l’espace non alloué du disque : le cache Rembo/Tivoli.

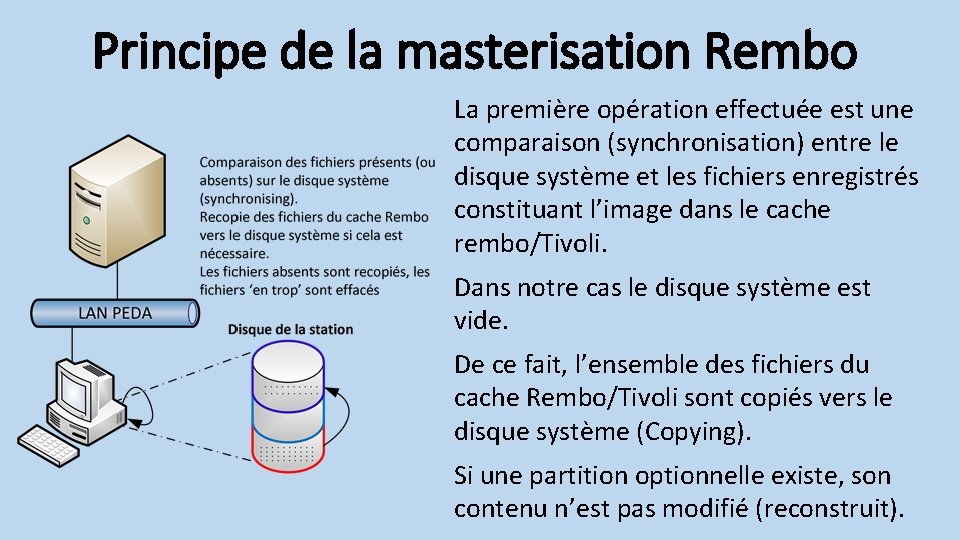

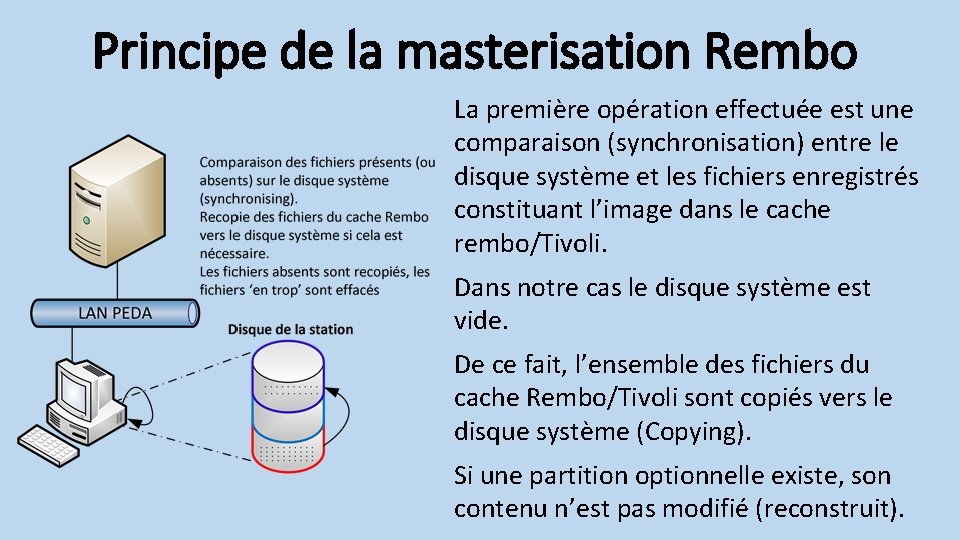

Principe de la masterisation Rembo La première opération effectuée est une comparaison (synchronisation) entre le disque système et les fichiers enregistrés constituant l’image dans le cache rembo/Tivoli. Dans notre cas le disque système est vide. De ce fait, l’ensemble des fichiers du cache Rembo/Tivoli sont copiés vers le disque système (Copying). Si une partition optionnelle existe, son contenu n’est pas modifié (reconstruit).

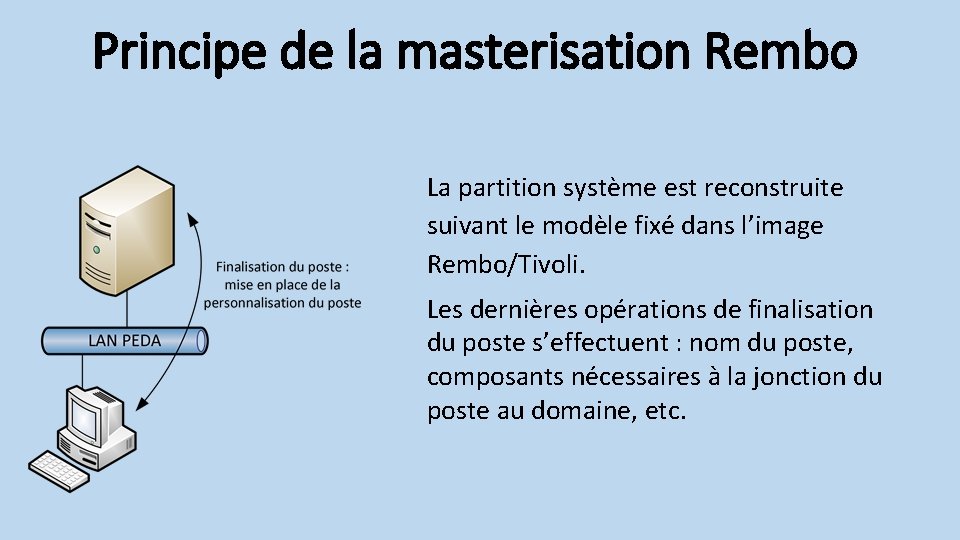

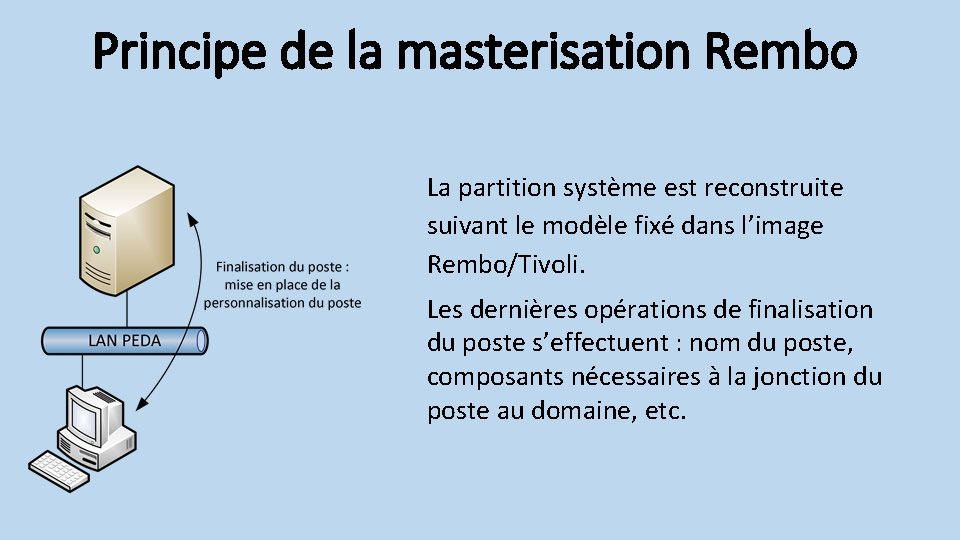

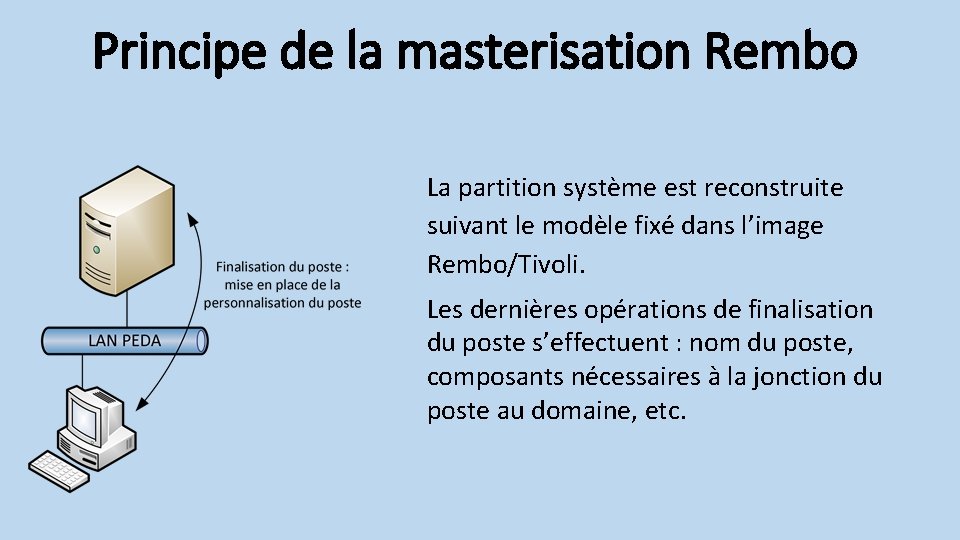

Principe de la masterisation Rembo La partition système est reconstruite suivant le modèle fixé dans l’image Rembo/Tivoli. Les dernières opérations de finalisation du poste s’effectuent : nom du poste, composants nécessaires à la jonction du poste au domaine, etc.

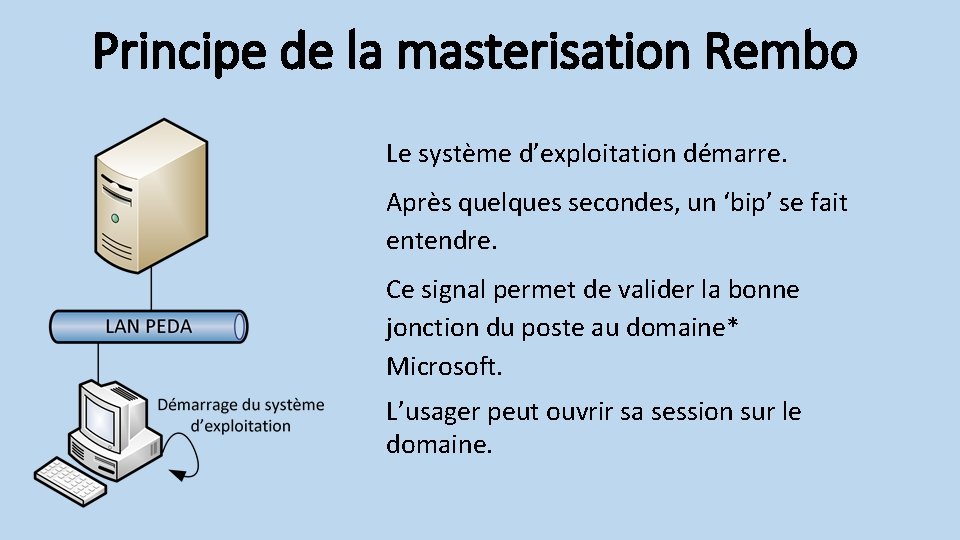

Principe de la masterisation Rembo Le système d’exploitation démarre. Après quelques secondes, un ‘bip’ se fait entendre. Ce signal permet de valider la bonne jonction du poste au domaine* Microsoft. L’usager peut ouvrir sa session sur le domaine.

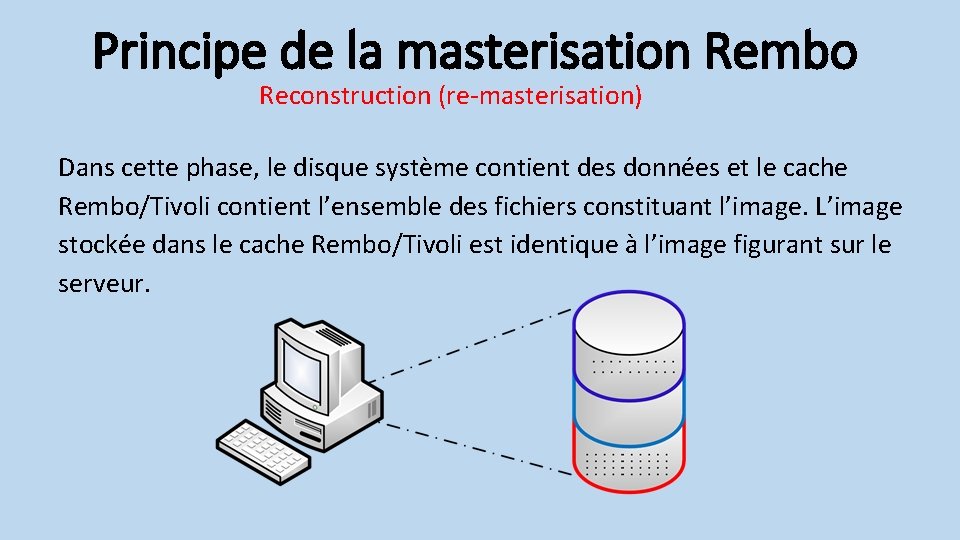

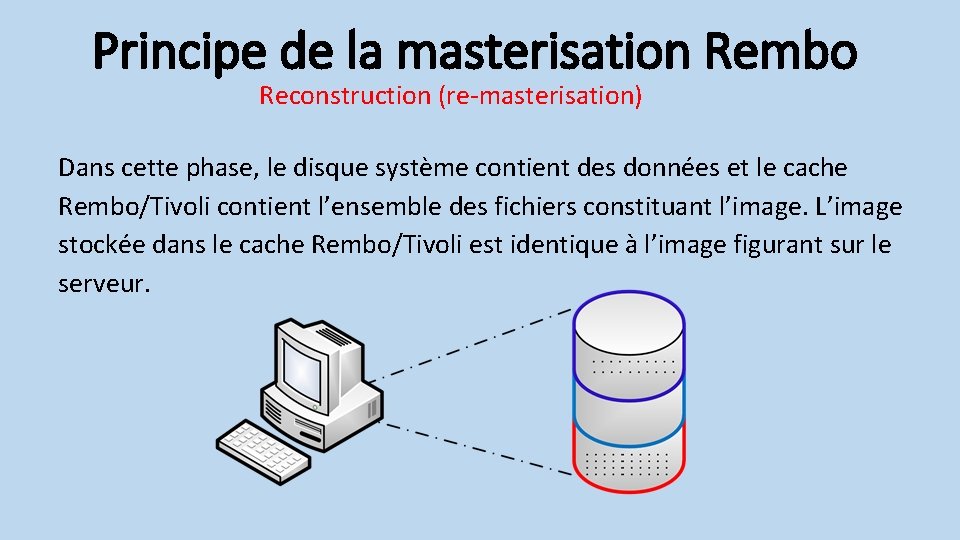

Principe de la masterisation Rembo Reconstruction (re-masterisation) Dans cette phase, le disque système contient des données et le cache Rembo/Tivoli contient l’ensemble des fichiers constituant l’image. L’image stockée dans le cache Rembo/Tivoli est identique à l’image figurant sur le serveur.

Principe de la masterisation Rembo Le poste client (le PC) est configuré (au niveau du SETUP) afin de démarrer par le réseau en utilisant le protocole PXE. Il effectue, sur l’ensemble du réseau, une demande d’obtention de paramètres IP (requête DHCP) afin de pouvoir dialoguer.

Principe de la masterisation Rembo Le serveur DHCP reçoit la demande de la station. Après négociation, elle obtient des paramètres IP* Parmi ceux-ci, on trouve : - L’adresse IP de la station. Le masque de sous-réseau. Les serveurs DNS. La passerelle. L’adresse du serveur PXE. Nom du fichier à télécharger et exécuter par le client. Les autres paramètres peuvent varier suivant les services à obtenir.

Principe de la masterisation Rembo La station se connecte au serveur PXE et demande le téléchargement d’une image de reconstruction (cette image doit avoir été préalablement créée et affectée au poste). NOTA : Dans notre cas, le serveur PXE (Rembo/Tivoli) est intégré au serveur pédagogique ‘Kwartz’.

Principe de la masterisation Rembo Le serveur PXE accepte la connexion du client. Le dialogue peut maintenant débuter. Le client PXE (Rembo/Tivoli) est téléchargé en mémoire sur le poste puis son code est exécuté. L’écran d’accueil du client Rembo/Tivoli s’affiche. Si des propriétés spécifiques ont été fixées dans Kwartz~Control pour la station alors le client Rembo/Tivoli exécute les actions en conséquence : -Attente d’une action -Chargement une image -Etc. Dans notre cas, on considérera que c’est le chargement d’une image qui est demandée.

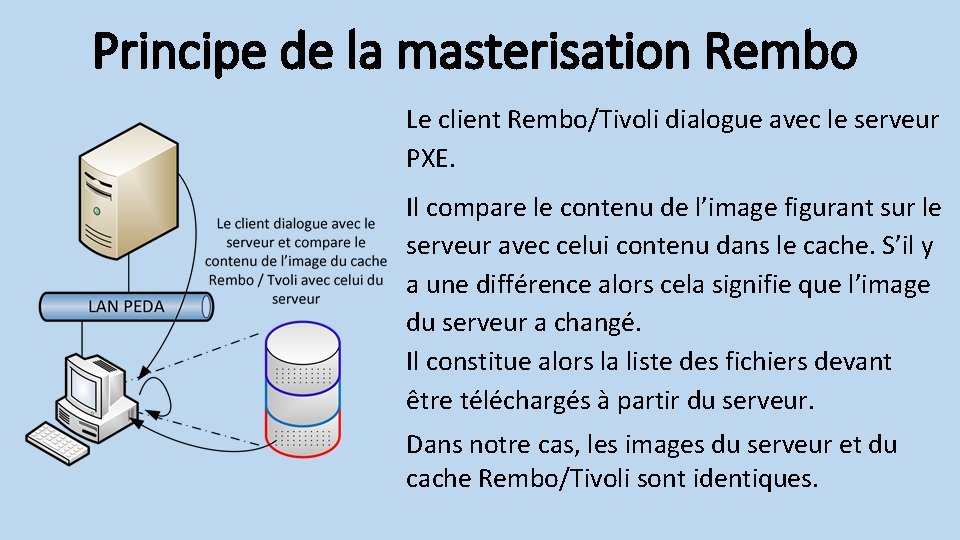

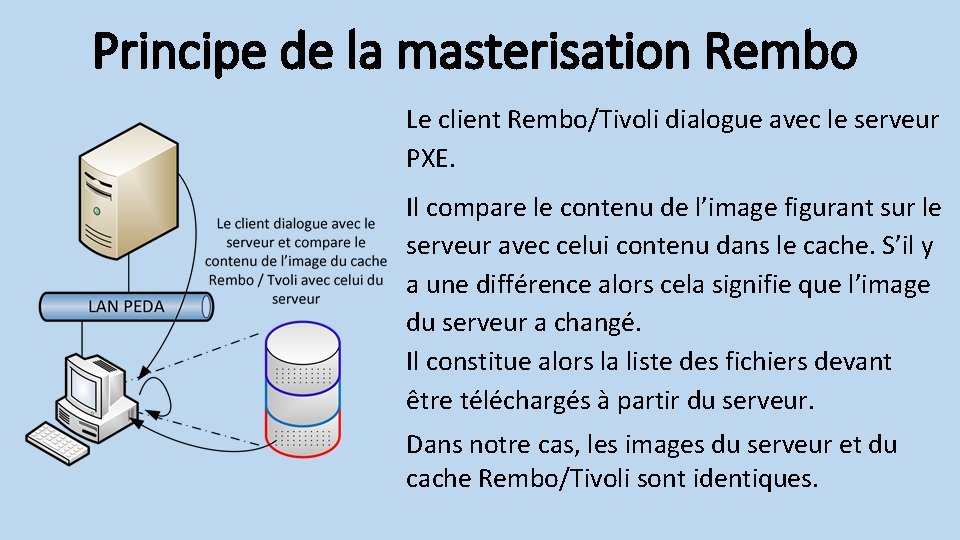

Principe de la masterisation Rembo Le client Rembo/Tivoli dialogue avec le serveur PXE. Il compare le contenu de l’image figurant sur le serveur avec celui contenu dans le cache. S’il y a une différence alors cela signifie que l’image du serveur a changé. Il constitue alors la liste des fichiers devant être téléchargés à partir du serveur. Dans notre cas, les images du serveur et du cache Rembo/Tivoli sont identiques.

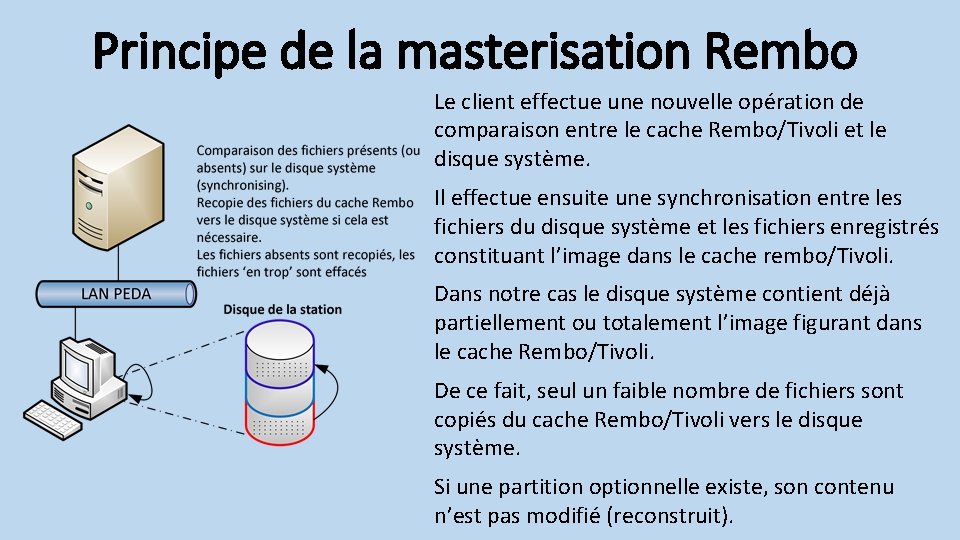

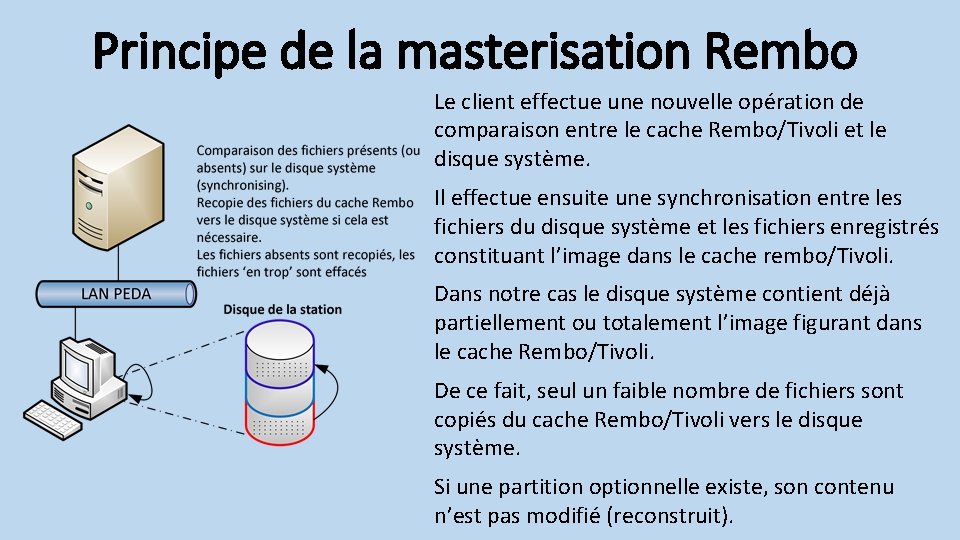

Principe de la masterisation Rembo Le client effectue une nouvelle opération de comparaison entre le cache Rembo/Tivoli et le disque système. Il effectue ensuite une synchronisation entre les fichiers du disque système et les fichiers enregistrés constituant l’image dans le cache rembo/Tivoli. Dans notre cas le disque système contient déjà partiellement ou totalement l’image figurant dans le cache Rembo/Tivoli. De ce fait, seul un faible nombre de fichiers sont copiés du cache Rembo/Tivoli vers le disque système. Si une partition optionnelle existe, son contenu n’est pas modifié (reconstruit).

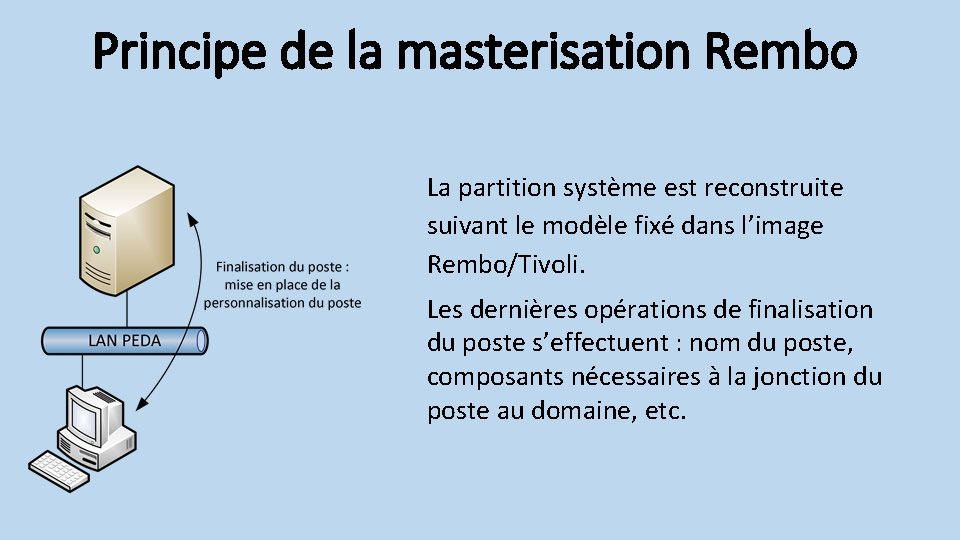

Principe de la masterisation Rembo La partition système est reconstruite suivant le modèle fixé dans l’image Rembo/Tivoli. Les dernières opérations de finalisation du poste s’effectuent : nom du poste, composants nécessaires à la jonction du poste au domaine, etc.

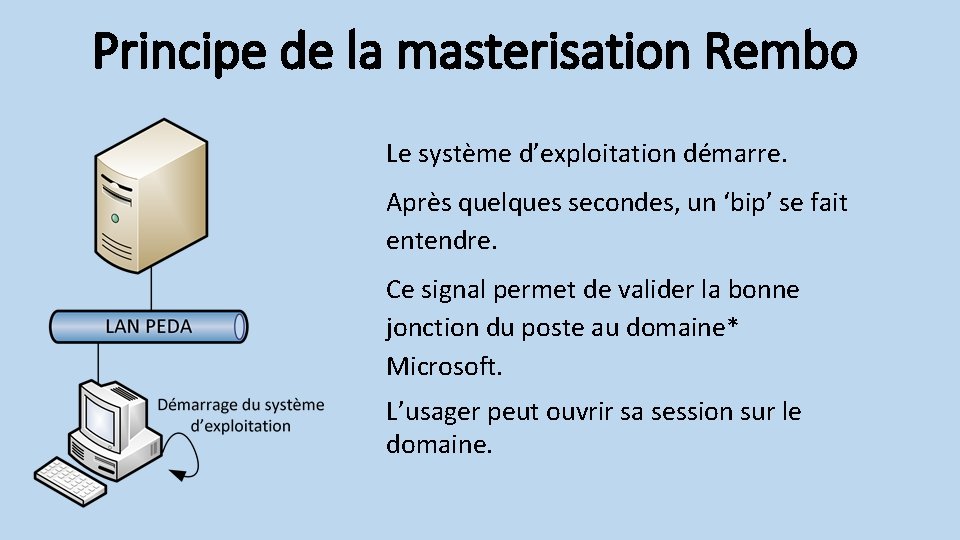

Principe de la masterisation Rembo Le système d’exploitation démarre. Après quelques secondes, un ‘bip’ se fait entendre. Ce signal permet de valider la bonne jonction du poste au domaine* Microsoft. L’usager peut ouvrir sa session sur le domaine.

Principe de la masterisation Rembo - - Un poste ne peut être reconstruit que : - si celui-ci est enregistré comme poste client dans l’interface Kwartz~Control. - s’il existe une licence cliente Rembo/Tivoli disponible pour ce poste. Le temps de la phase de reconstruction initiale est dépendante de : - la taille de l’image (donc de la partition système qui sera mémorisée au sein de l’image). - La performance du réseau. Un débit affiché par le client Rembo inférieur à 5 Mb/s peut être le signe d’un réseau défaillant. Dans ce cas de figure, faites appel à la structure qui pourra analyser votre problème. Les phases du processus qui prennent le plus de temps lors de la reconstruction initiale sont : - Le téléchargement de l’image à partir du serveur (downloading). - La copie des fichiers du cache Rembo/Tivoli vers le disque système (synchronising et copying files). Dans ce cas, le système est opérationnel après plusieurs dizaine de minutes (prévoir de 30 à 60 minutes suivant la taille de l’image et les performances du réseau). La phase du processus qui prend le plus de temps durant une reconstruction secondaire est la comparaison de la liste de fichiers figurant dans le cache Rembo/Tivoli avec ceux figurant sur le disque système. Dans ce cas, le système doit être opérationnel quelques minutes après le démarrage du poste.

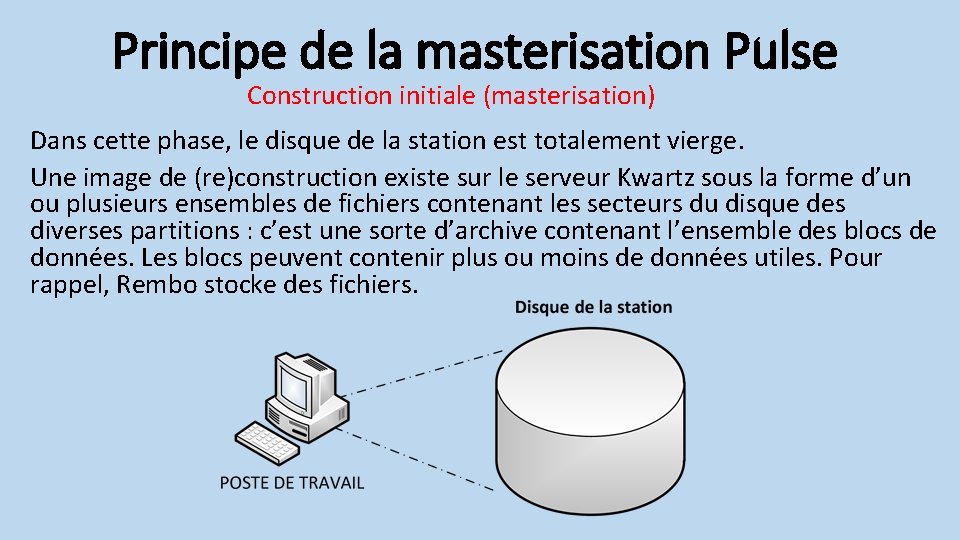

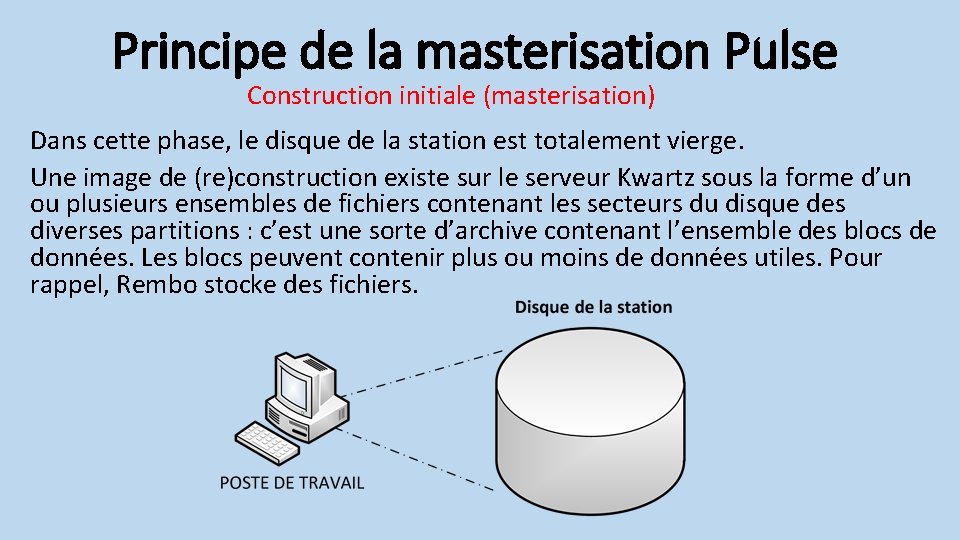

Principe de la masterisation Pulse Construction initiale (masterisation) Dans cette phase, le disque de la station est totalement vierge. Une image de (re)construction existe sur le serveur Kwartz sous la forme d’un ou plusieurs ensembles de fichiers contenant les secteurs du disque des diverses partitions : c’est une sorte d’archive contenant l’ensemble des blocs de données. Les blocs peuvent contenir plus ou moins de données utiles. Pour rappel, Rembo stocke des fichiers.

Principe de la masterisation Pulse La phase initiale de démarrage ne sera pas revue ici car le processus d’amorçage est identique à Rembo/Tivoli. Seul le client Pulse sera chargé à la place du client Rembo. Dès que ce client Pulse s’exécute, le processus de clonage peut commencer.

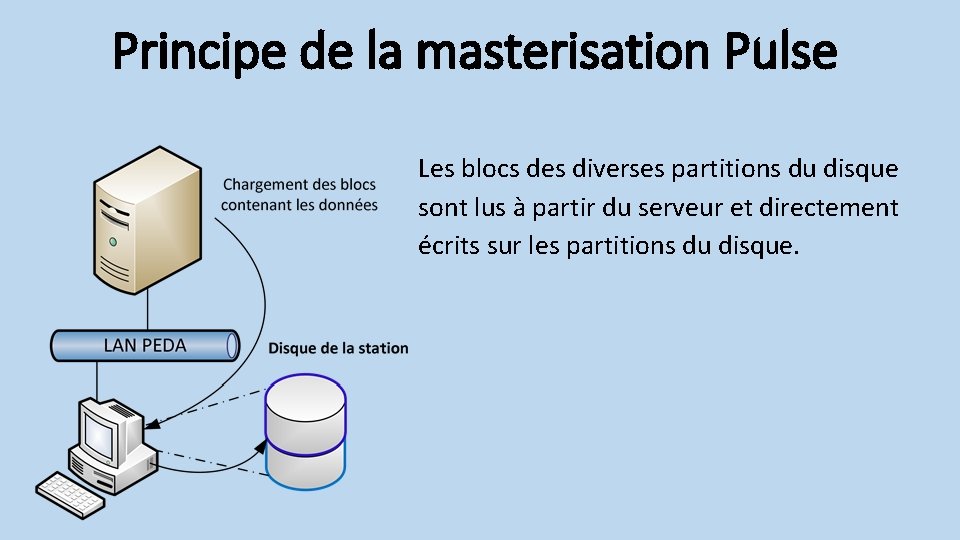

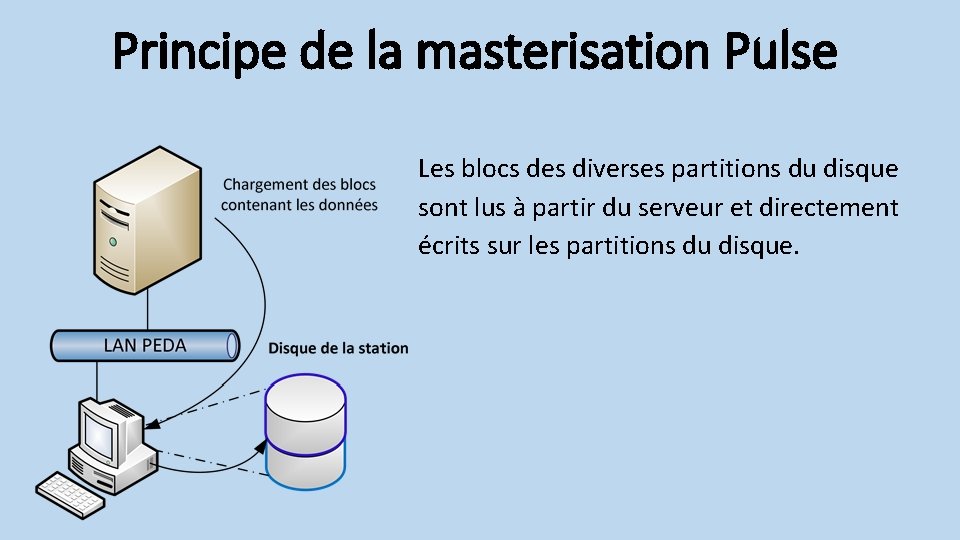

Principe de la masterisation Pulse Les blocs des diverses partitions du disque sont lus à partir du serveur et directement écrits sur les partitions du disque.

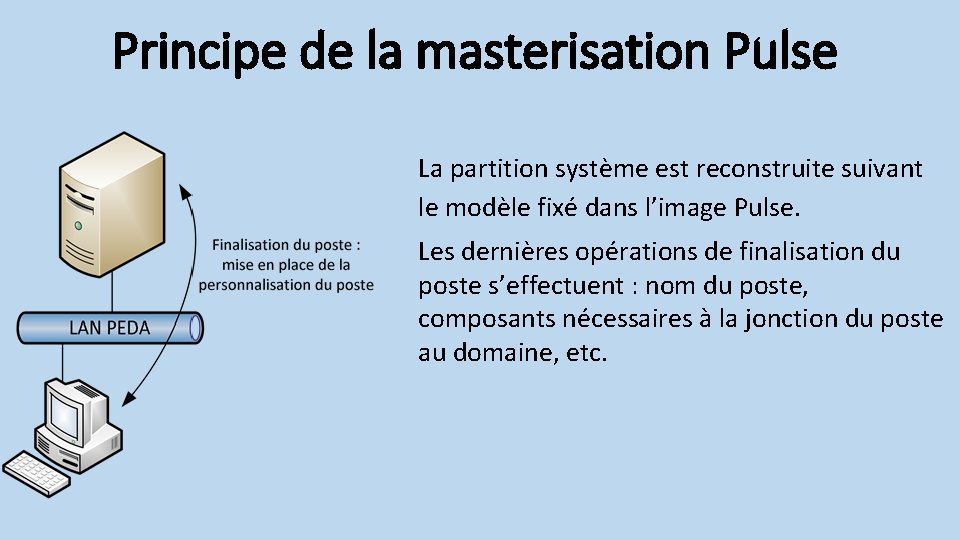

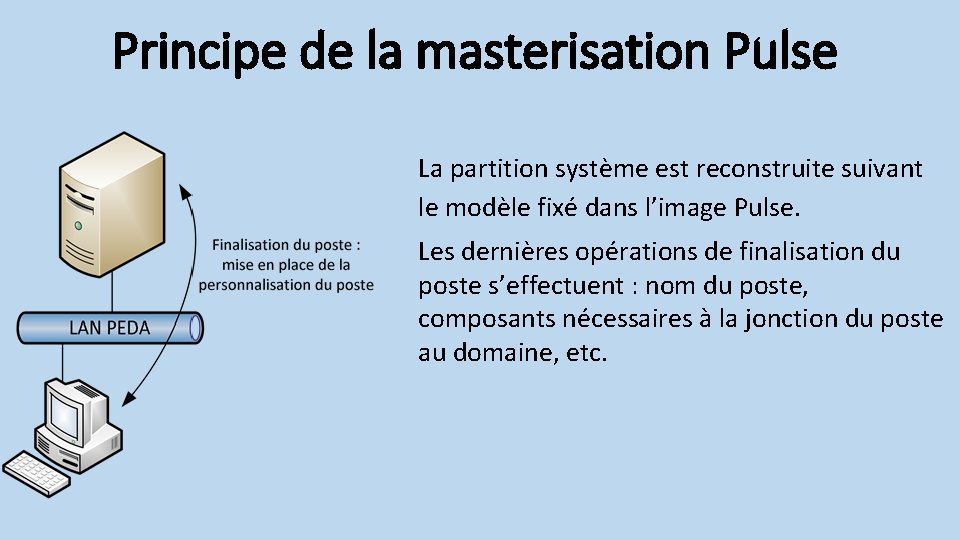

Principe de la masterisation Pulse La partition système est reconstruite suivant le modèle fixé dans l’image Pulse. Les dernières opérations de finalisation du poste s’effectuent : nom du poste, composants nécessaires à la jonction du poste au domaine, etc.

Principe de la masterisation Pulse En fin de processus, la machine redémarre et charge le système d’exploitation Il faut noter qu’un nouveau clonage reprendra la totalité des blocs pour reconstruire le poste.

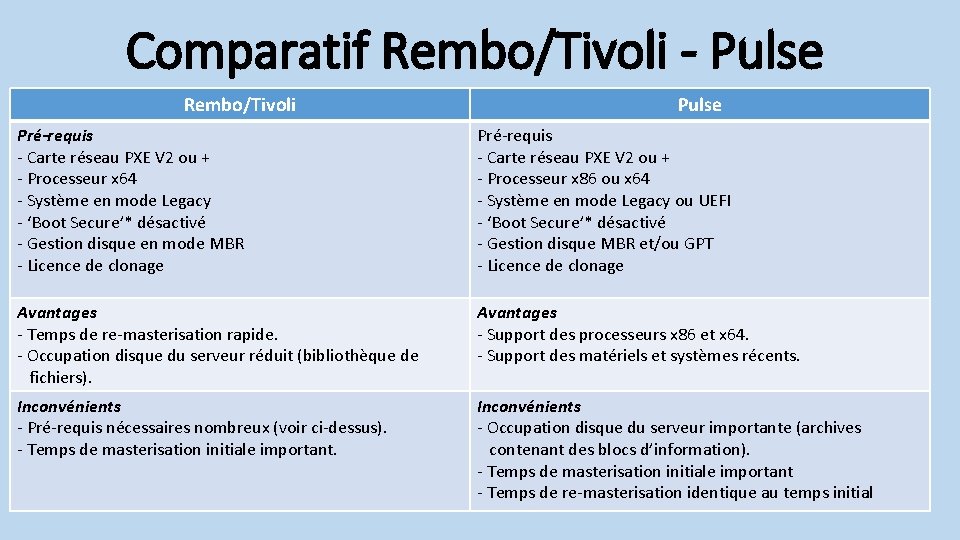

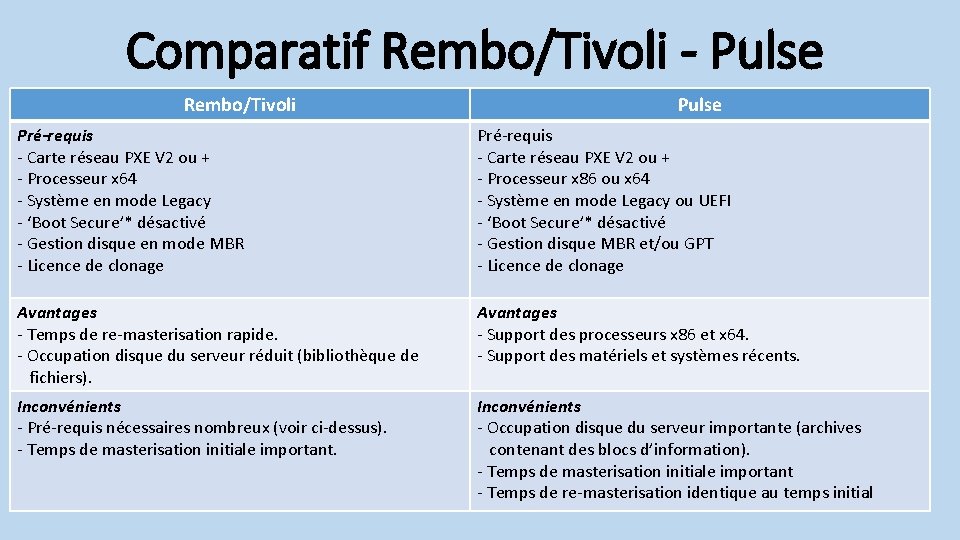

Comparatif Rembo/Tivoli - Pulse Rembo/Tivoli Pulse Pré-requis - Carte réseau PXE V 2 ou + - Processeur x 64 - Système en mode Legacy - ‘Boot Secure’* désactivé - Gestion disque en mode MBR - Licence de clonage Pré-requis - Carte réseau PXE V 2 ou + - Processeur x 86 ou x 64 - Système en mode Legacy ou UEFI - ‘Boot Secure’* désactivé - Gestion disque MBR et/ou GPT - Licence de clonage Avantages - Temps de re-masterisation rapide. - Occupation disque du serveur réduit (bibliothèque de fichiers). Avantages - Support des processeurs x 86 et x 64. - Support des matériels et systèmes récents. Inconvénients - Pré-requis nécessaires nombreux (voir ci-dessus). - Temps de masterisation initiale important. Inconvénients - Occupation disque du serveur importante (archives contenant des blocs d’information). - Temps de masterisation initiale important - Temps de re-masterisation identique au temps initial

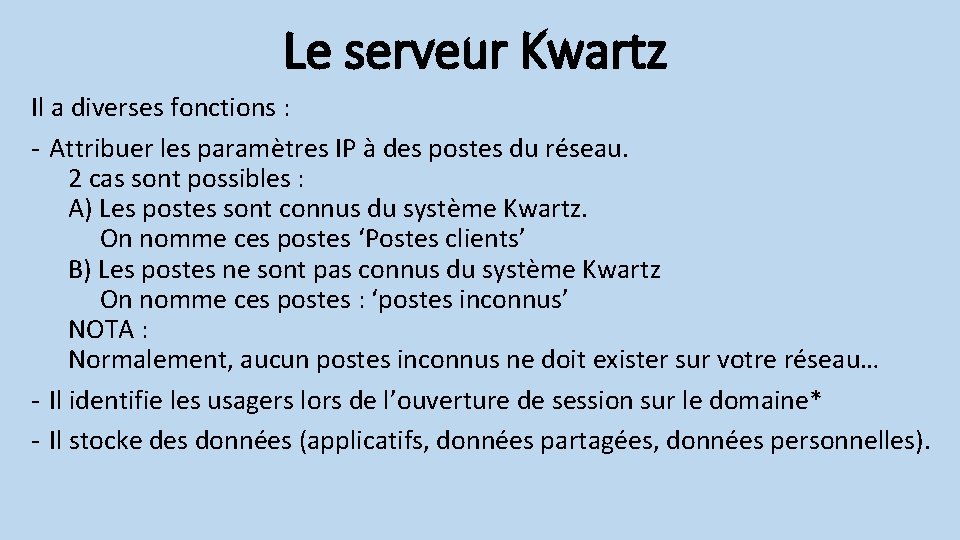

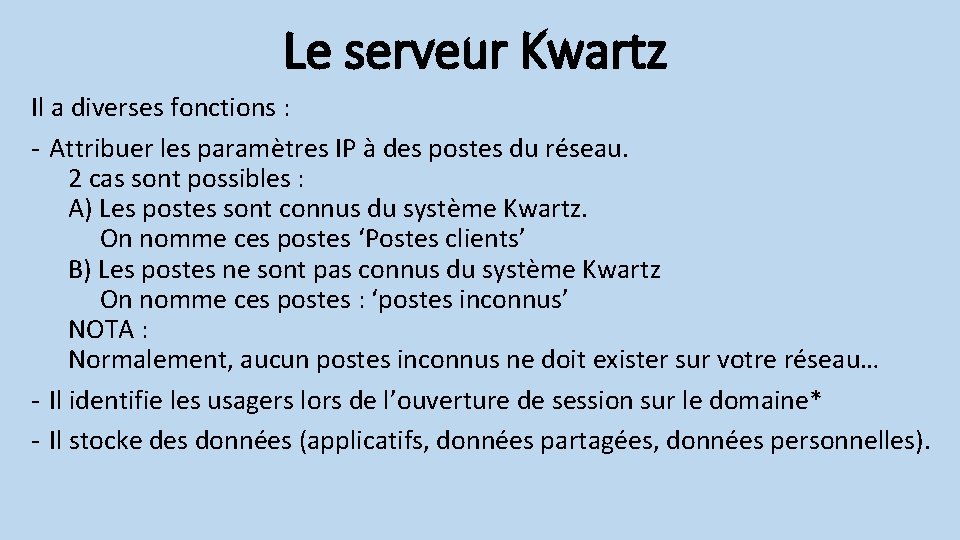

Le serveur Kwartz Il a diverses fonctions : - Attribuer les paramètres IP à des postes du réseau. 2 cas sont possibles : A) Les postes sont connus du système Kwartz. On nomme ces postes ‘Postes clients’ B) Les postes ne sont pas connus du système Kwartz On nomme ces postes : ‘postes inconnus’ NOTA : Normalement, aucun postes inconnus ne doit exister sur votre réseau… - Il identifie les usagers lors de l’ouverture de session sur le domaine* - Il stocke des données (applicatifs, données partagées, données personnelles).

Le serveur Kwartz - Il gère les image de (re)masterisation, Il assure la liaison des postes avec l’Internet, Il sécurise l’accès aux ressources de l’Internet (filtrage), Il sécurise votre réseau (pare-feu*, antivirus, etc. ), Il permet la sécurisation des accès sans fil (WIFI), Il gère l’ensemble des groupes et des comptes d’usagers du réseau, Il permet le dialogue entre les usagers (messagerie, serveur web, etc. ), Il mémorise l’ensemble des accès internes et externes (rapports), Il sécurise les données (sauvegarde, etc. ) …

Le serveur Kwartz La collectivité* prend en charge la fourniture de votre serveur et des matériels qui lui seront associés (Serveur, poste élèves et enseignants, imprimantes, vidéoprojecteurs, matériels actifs du réseau, câblage, etc. ). Afin que votre serveur puisse fonctionner 24 h sur 24 h durant toute l’année, il y a des points important qui doivent être pris en compte. Le serveur est l’élément central de votre réseau. Il doit fonctionner constamment afin d’assurer aux usagers un service optimal. De ce fait, il faudra : - L’installer dans un local adapté : climatisation, pas de poussière, etc. - Eviter les arrêts brutaux du serveur : onduleur, protection électrique, etc. - Protéger les données du serveur : on utilisera une redondance disque - Etc.

Protéger le serveur Kwartz Les équipements de sécurité principaux sont : - L’Onduleur - La redondance de disque (RAID*) - Les sauvegardes

Protéger le serveur Kwartz L’onduleur permet d’éviter l’extinction brutale du serveur suite à une coupure du secteur (brève ou longues). Il peut protéger contre les éventuelles surtensions du réseau électrique. Il peut permettre une optimisation de l’énergie fournie au serveur (onduleur ‘online’) Il doit impérativement être en liaison (USB ou série) avec le serveur. Il doit être déclaré et configuré dans le système serveur (il doit donc être compatible avec le système Kwartz)

Protéger le serveur Kwartz La redondance disque : le système RAID On regroupe un ensemble de disques physiques afin de constituer un disque logique (ou grappe RAID) permettant une redondance de données. Ainsi les données d’un disque physique défectueux n’engendrera pas de perte de données. Différents niveaux RAID permettent d’avoir le choix entre la sécurité obtenue et la ‘perte d’espace’ disque (utilisée par la redondance d’informations). La suite de ce document présente les niveaux 1 et 5 de la technologie RAID.

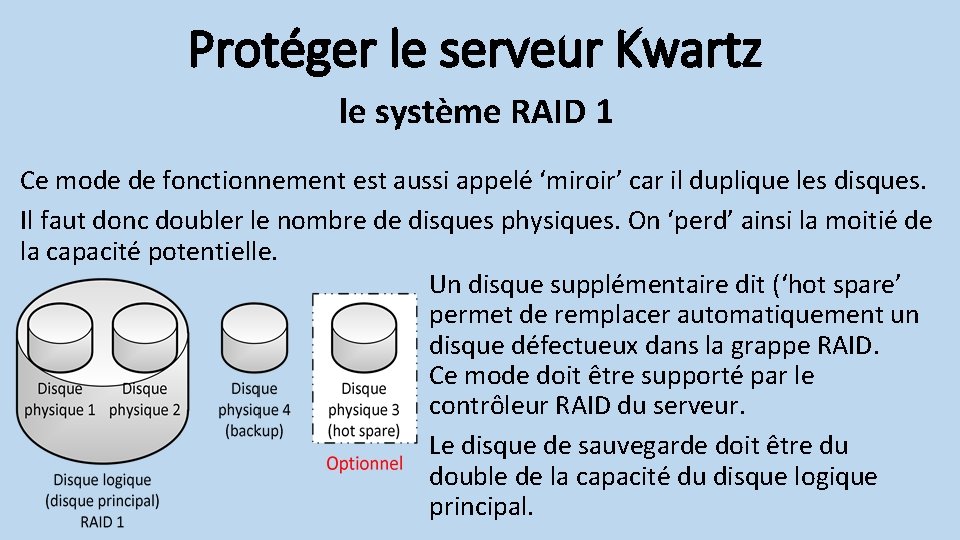

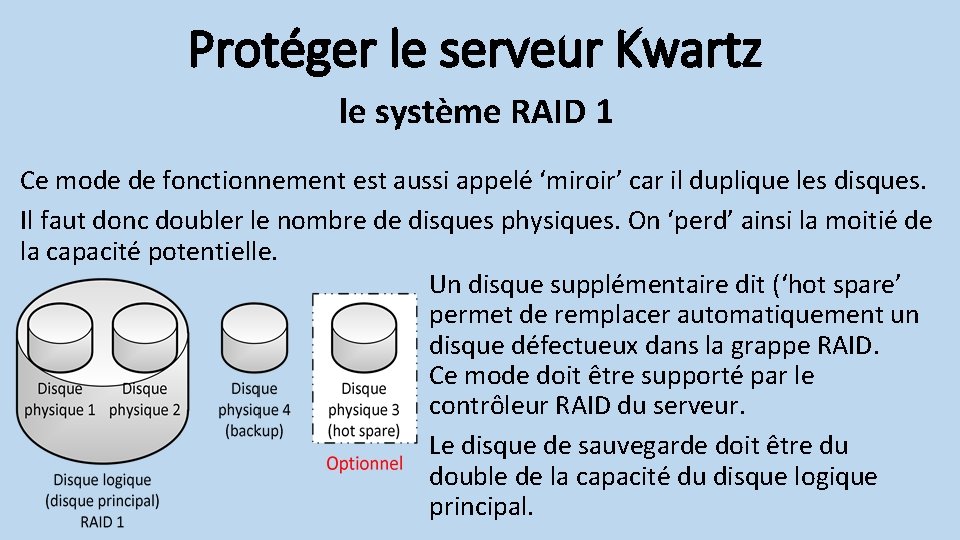

Protéger le serveur Kwartz le système RAID 1 Ce mode de fonctionnement est aussi appelé ‘miroir’ car il duplique les disques. Il faut donc doubler le nombre de disques physiques. On ‘perd’ ainsi la moitié de la capacité potentielle. Un disque supplémentaire dit (‘hot spare’ permet de remplacer automatiquement un disque défectueux dans la grappe RAID. Ce mode doit être supporté par le contrôleur RAID du serveur. Le disque de sauvegarde doit être du double de la capacité du disque logique principal.

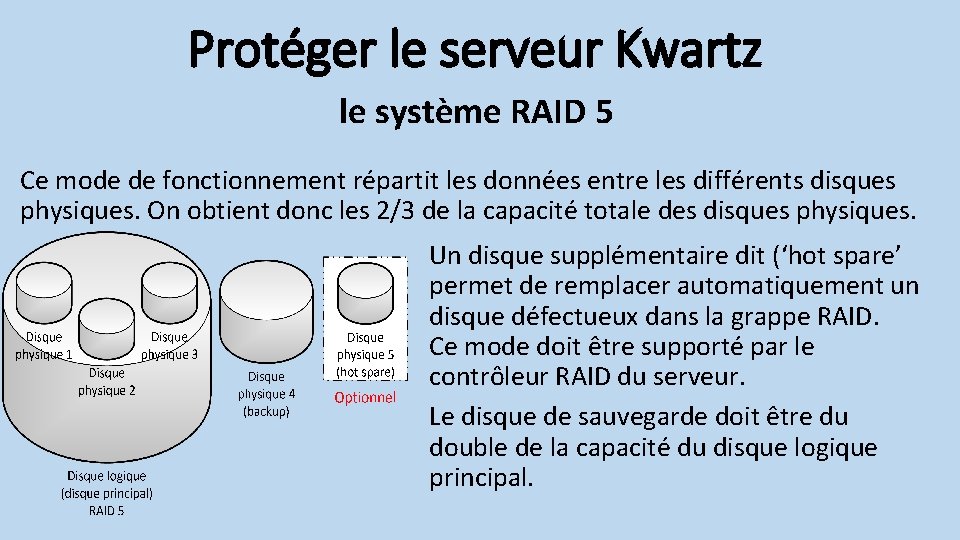

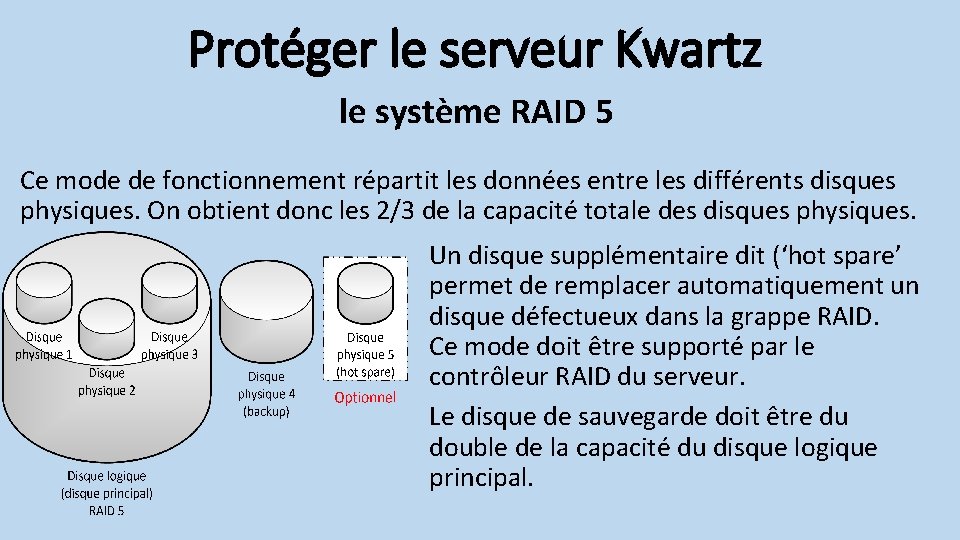

Protéger le serveur Kwartz le système RAID 5 Ce mode de fonctionnement répartit les données entre les différents disques physiques. On obtient donc les 2/3 de la capacité totale des disques physiques. Un disque supplémentaire dit (‘hot spare’ permet de remplacer automatiquement un disque défectueux dans la grappe RAID. Ce mode doit être supporté par le contrôleur RAID du serveur. Le disque de sauvegarde doit être du double de la capacité du disque logique principal.

Protéger le serveur Kwartz Les sauvegardes Le serveur Kwartz met en œuvre un système de sauvegardes par rotation. Cette rotation s’effectue sur 15 jours. - Le Dimanche de la semaine 1, un backup complet du serveur (hors OS*). - Du Lundi au Samedi de la semaine 1, les données modifiées sont sauvegardées (sauvegardes différentielles). - Le Dimanche de la semaine 2, un second backup complet est effectué (hors OS). - Du Lundi au Samedi de la semaine 2, les données modifiées sont sauvegardées (sauvegardes différentielles). - Le Dimanche de la semaine 3, un backup complet remplace le backup de la semaine 1. - Etc. Þ On dispose ainsi de 15 jours de sauvegarde. Þ Le backup peut être transféré automatiquement vers un disque USB connecté au serveur ou vers un stockage réseau (NAS* ou partage réseau).

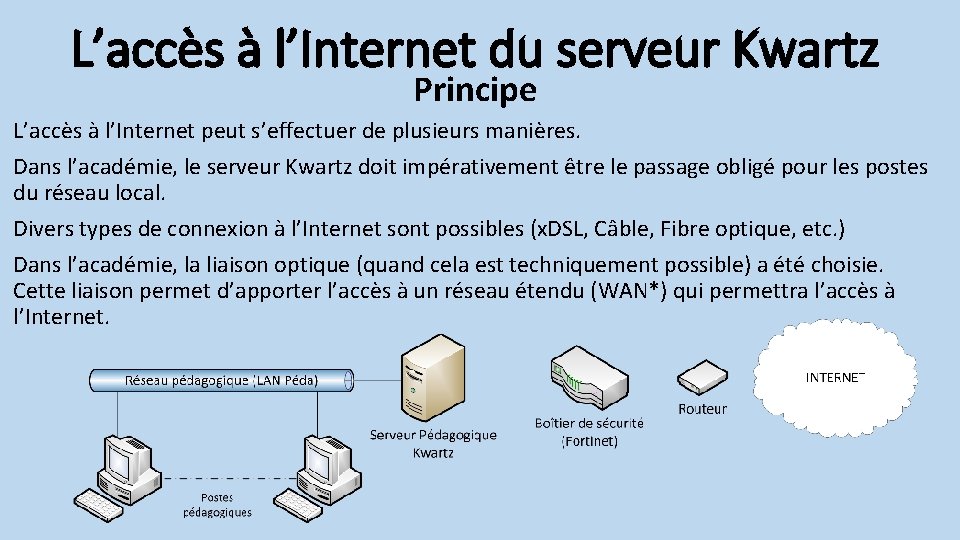

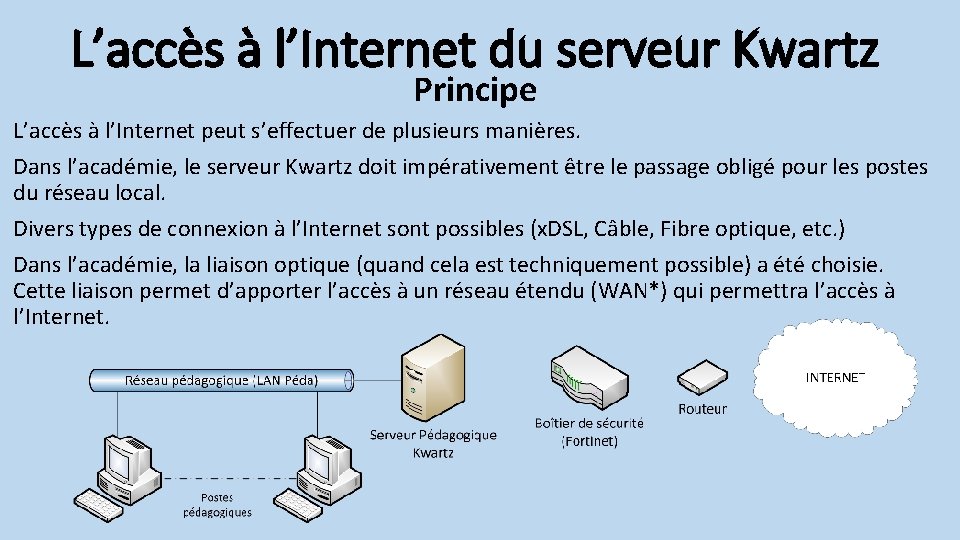

L’accès à l’Internet du serveur Kwartz Principe L’accès à l’Internet peut s’effectuer de plusieurs manières. Dans l’académie, le serveur Kwartz doit impérativement être le passage obligé pour les postes du réseau local. Divers types de connexion à l’Internet sont possibles (x. DSL, Câble, Fibre optique, etc. ) Dans l’académie, la liaison optique (quand cela est techniquement possible) a été choisie. Cette liaison permet d’apporter l’accès à un réseau étendu (WAN*) qui permettra l’accès à l’Internet.

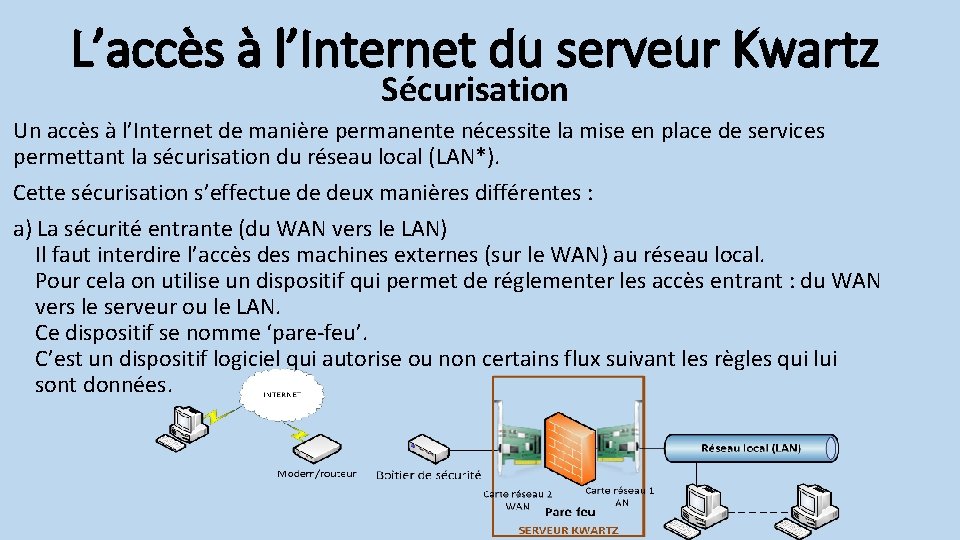

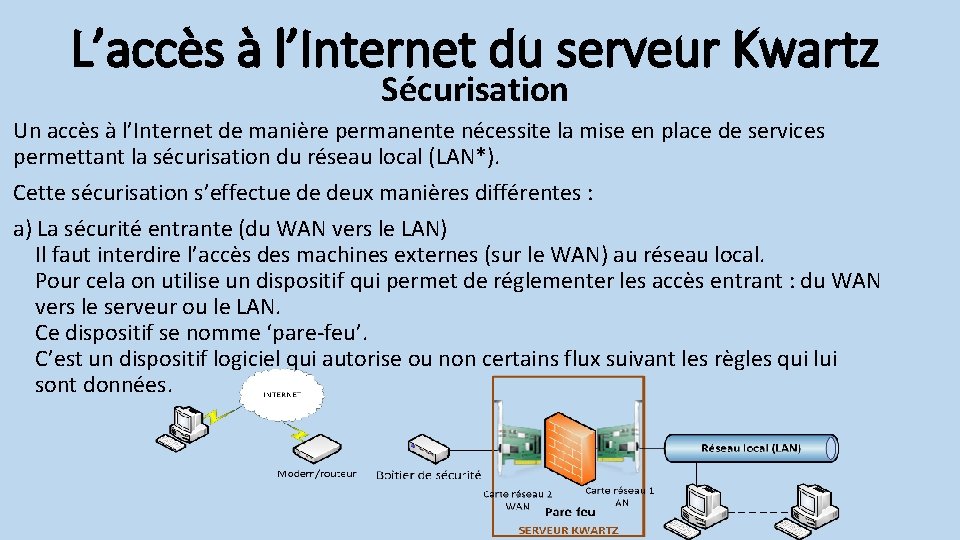

L’accès à l’Internet du serveur Kwartz Sécurisation Un accès à l’Internet de manière permanente nécessite la mise en place de services permettant la sécurisation du réseau local (LAN*). Cette sécurisation s’effectue de deux manières différentes : a) La sécurité entrante (du WAN vers le LAN) Il faut interdire l’accès des machines externes (sur le WAN) au réseau local. Pour cela on utilise un dispositif qui permet de réglementer les accès entrant : du WAN vers le serveur ou le LAN. Ce dispositif se nomme ‘pare-feu’. C’est un dispositif logiciel qui autorise ou non certains flux suivant les règles qui lui sont données.

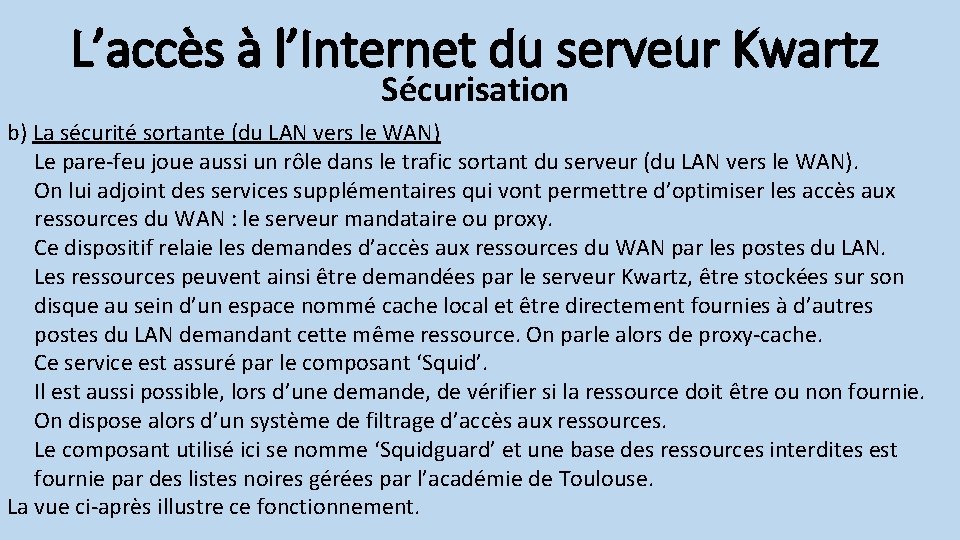

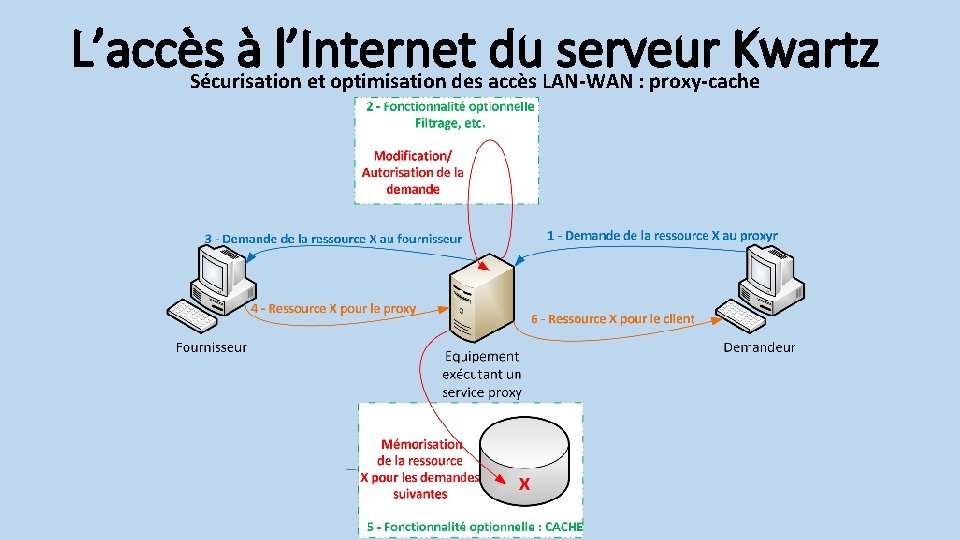

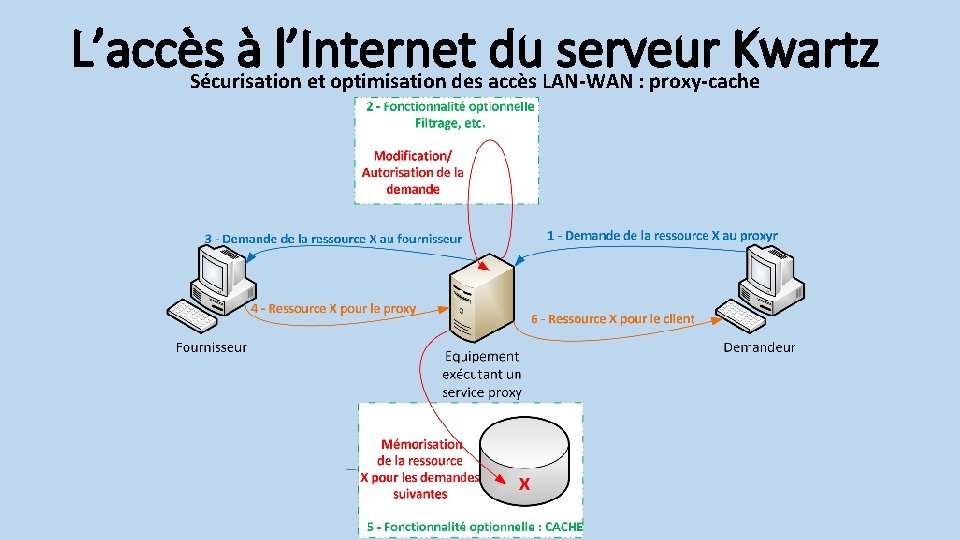

L’accès à l’Internet du serveur Kwartz Sécurisation b) La sécurité sortante (du LAN vers le WAN) Le pare-feu joue aussi un rôle dans le trafic sortant du serveur (du LAN vers le WAN). On lui adjoint des services supplémentaires qui vont permettre d’optimiser les accès aux ressources du WAN : le serveur mandataire ou proxy. Ce dispositif relaie les demandes d’accès aux ressources du WAN par les postes du LAN. Les ressources peuvent ainsi être demandées par le serveur Kwartz, être stockées sur son disque au sein d’un espace nommé cache local et être directement fournies à d’autres postes du LAN demandant cette même ressource. On parle alors de proxy-cache. Ce service est assuré par le composant ‘Squid’. Il est aussi possible, lors d’une demande, de vérifier si la ressource doit être ou non fournie. On dispose alors d’un système de filtrage d’accès aux ressources. Le composant utilisé ici se nomme ‘Squidguard’ et une base des ressources interdites est fournie par des listes noires gérées par l’académie de Toulouse. La vue ci-après illustre ce fonctionnement.

L’accès à l’Internet du serveur Kwartz Sécurisation et optimisation des accès LAN-WAN : proxy-cache

L’accès à l’Internet du serveur Kwartz Sécurisation et optimisation des accès LAN-WAN L’accès Internet peut donc être régulé et contrôlé en fonction d’un certain nombre de paramètres. Parmi ceux-ci on trouve : - La machine : il est possible d’autoriser ou non l’accès Internet de la machine indépendamment de l’usager connecté. - L’utilisateur ou le groupe d’utilisateur : Les usagers seront autorisés ou non à consulter certains sites (filtrage de ressources, de domaines internet). - Périodes : Il est possible de définir des périodes d’accès à l’Internet. - Groupes de sites : il est possible de constituer des groupes de sites qui seront autorisés ou interdits. - Des listes prédéfinies de sites (listes noires ou blanches) : Le système utilise les listes noires/blanches tenues à jour par l’académie de Toulouse.

L’accès à l’Internet du serveur Kwartz Intégrité des données du serveur Le serveur Kwartz dispose d’un antivirus permettant de s’assurer de l’intégrité des fichiers. Cet antivirus fonctionne « à la demande » , c’est-à-dire que les fichiers écrits sur le serveur ne sont pas vérifiés en temps réel mais juste quand l’administrateur lance le processus de vérification. Il est fortement conseillé de ne lancer l’analyse antivirale que dans les périodes d’inactivité du serveur (le soir par exemple). Dans le cas contraire, les usagers seront pénalisés par la lenteur d’accès et de traitement du serveur. De plus, si vous attribuez aux utilisateurs un dossier privé (qui est différent du dossier utilisateur personnel de l’usager), l’antivirus ne pourra pas analyser ce type dossier et donc les fichiers qui s’y trouvent. Nous vous conseillons fortement de ne pas attribuer de dossiers privés aux usagers.

L’accès à l’Internet du serveur Kwartz Sécurisation des données des postes Pouvoir contrôler la validité des fichiers du serveur ne dispense pas du fait d’avoir un antivirus à jour sur chaque poste du réseau. Cette mise à jour est en général effectuée à partir de serveurs de mises à jour disponibles sur l’Internet. Afin de minimiser le trafic réseau vers l’Internet pour télécharger les définitions virales divers postes du réseau, il est possible (et conseillé) de demander au serveur de télécharger chaque jour les définitions virales et de les mettre à disposition des postes du LAN. De ce fait, l’ensemble des postes du réseau effectuera une mise à jour non plus à partir de l’Internet mais à partir d’un dossier partagé sur le serveur. Cette opération est fortement conseillée afin de minimiser le trafic sortant vers l’Internet et ainsi de préserver la bande passante* pour d’autres usages.

Intranet Recréer l’Internet au sein de son réseau local Un intranet est en quelques sortes un Internet privé. On trouvera donc des sites web qui, par défaut, seront pour des usages internes à l’établissement. Il sera aussi possible (sous certaines conditions de sécurité) d’exposer ses sites sur l’Internet. On parle alors d’Extranet (c’est-à-dire de ressources internes mises à la disposition d’usagers externes). On pourra donc mettre en place un certain nombre de ressources (informations, fichiers, accès à des applications en ligne, etc. ) qui seront utiles aux usagers du réseau (local ou étendu). Le serveur Kwartz est équipé de différents services permettant la gestion d’un (ex/in)tranet. Parmi ces services, on trouve : - Le serveur web ‘Apache’. - Les gestionnaires de bases de données ‘My. SQL’. - Le support des pages web dynamiques ‘PHP’.

GLOSSAIRE • PXE : Préboot e. Xecution Environnement. Le mode PXE permet le démarrage du poste à partir du réseau. Un serveur PXE sur le réseau permettra de fournir un système (ou une application) qui permettra de faire fonctionner des actions à ce poste. • X 64 : ce mode désigne les microprocesseurs supportant un jeux d’instruction compatibles avec la technologie 64 bits d’Intel ou d’AMD. • Wake On Lan (Wol) : Système qui permet, par l’intermédiaire d’un envoi de données par le réseau (paquet magique) de réveiller un poste afin qu’il démarre. Suivant la configuration du poste, ce dernier peut démarrer par le réseau ou charger son système d’exploitation local. • OS : Operating system ou système d’exploitation. Kwartz utilise un OS de type Linux Ubuntu serveur x 64.

GLOSSAIRE • Mode Legacy : Pour interfacer le matériel et le système d’exploitation (Windows, Linux, etc. ) les constructeurs doivent mettre en place un certain nombre de routines (programmes) d’Entrées/Sorties. Ces routines regroupées au sein du ‘Firmware’ du constructeur sont dénommées BIOS (Basic Input/Output System). Ce mode constitue le mode de fonctionnement natif de la machine (‘legacy mode’). On accède aux réglages des paramètres du BIOS au travers d’une interface rudimentaire appelée ‘Setup’. Actuellement, les constructeurs ajoutent une surcouche permettant d’augmenter les fonctionnalités sur système et de rendre plus convivial cet accès : l’UEFI*

GLOSSAIRE • MBR : Master Boot Record ou zone d’amorce désigne le premier secteur adressable du disque dur. Ce secteur contient l’organisation du disque (la table des partitions) ainsi qu’une routine (boot loader) permettant de charger le système d’exploitation. Le MRB permet de définir un maximum de 4 partitions primaires. Actuellement les constructeurs lui préfèrent le système de gestion GPT. • GPT : Guid Partition Table permet d’étendre les fonctionnalités au niveau des disques. Il permet ainsi d’augmenter le nombre et le type de partitions, d‘augmenter la taille maximale des disques supportés, etc. Ce système fait partie du standard UEFI* • UEFI (Unified Extensible Firmware Interface) : surcouche logicielle qui permet d’améliorer et d’augmenter les fonctionnalités du système de base (BIOS). Il permet aussi un accès plus convivial aux réglages des paramètres de base de la machine (Setup).

GLOSSAIRE • Paramètres IP (Internet Protocol) : Ensemble de paramètres qui sont attribués à un matériel du réseau afin qu’il puisse communiquer avec les autres matériels qui utilisent le même langage (protocole). Parmi les plus importants, on trouve : - L’adresse IP qui doit être unique sur le réseau. - Le masque de sous-réseau (subnet mask) qui permet de faire des sousensemble au sein de votre réseau. - La passerelle (gateway) qui est l’adresse IP du matériel qui permettra de sortir de votre réseau local (Internet par exemple). - les DNS (Domain Name Server) qui sont des serveurs consultés afin de faire la correspondance entre un nom qualifié (www. ac-lille. fr par exemple) et l’adresse IP attribuée à cette machine. La réciproque est aussi vraie.

GLOSSAIRE • Domaine : Dans un environnement en réseau Microsoft, le domaine regroupe un ensemble de ressources qui peuvent être partagées par ses membres. Ce partage sera soumis à une authentification préalable sur un contrôleur de domaine (dans notre cas le serveur Kwartz). Cette authentification se nomme ouverture de session sur le domaine. • Collectivités : les établissements scolaires dépendent financièrement d’une collectivité. Ce terme désignera la commune dans le cas des écoles, le département dans le cas des collèges et la région dans le cas des lycées. • Bande passante : ce terme désigne le débit maximal d’une transmission sur un réseau. Ce débit est exprimé de bits par seconde (à ne pas confondre avec les octets par seconde) ou par l’un de ses multiples. On parlera donc de débit de 100 Mb/s ou de 1000 Mb/s pour le réseau local, de 20 Mb/s pour l’accès Internet, etc.

GLOSSAIRE • Boot Secure : ou démarrage sécurisé fait partie des spécifications UEFI. Il permet de s’assurer de la conformité des composants de démarrage du système d’exploitation avant son exécution. Pour cela il s’assure que les composants logiciels de démarrage soient conformes aux certificats numériques pré-enregistrés dans le firmware du constructeur. Il permet donc d’éviter qu’un code malicieux ne s’installe dans le ‘chargeur’ du système d’exploitation.