ASA VPN 201111 2010 Cisco andor its affiliates

![Any. Connectを タップ “Add VPN Connection…” をタップ DescriptionおよびServer Adressを 入力し[Save]をタップし保存 ネットワークローミグの可否や クライアント証明書の指定も設定可能 © 2010 Any. Connectを タップ “Add VPN Connection…” をタップ DescriptionおよびServer Adressを 入力し[Save]をタップし保存 ネットワークローミグの可否や クライアント証明書の指定も設定可能 © 2010](https://slidetodoc.com/presentation_image_h2/9d171dcbd3c2118e2af065cc33fbc29d/image-31.jpg)

- Slides: 34

ASA リモートアクセスVPN設定 2011/11 シスコシステムズ合同会社 © 2010 Cisco and/or its affiliates. All rights reserved. 1

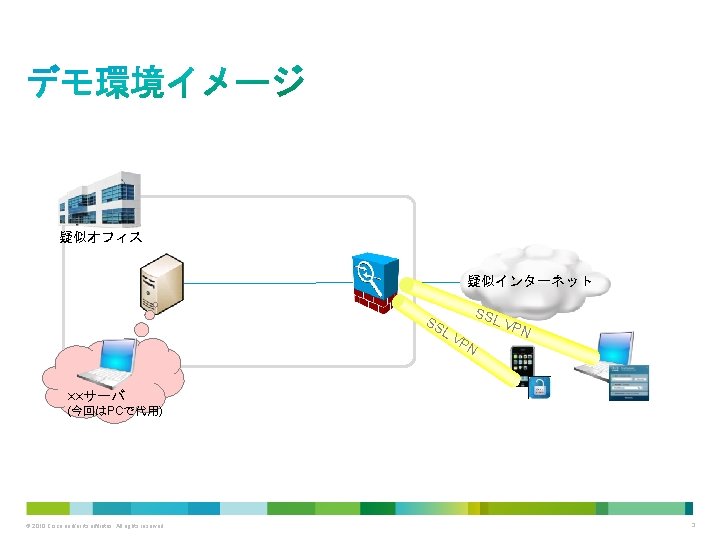

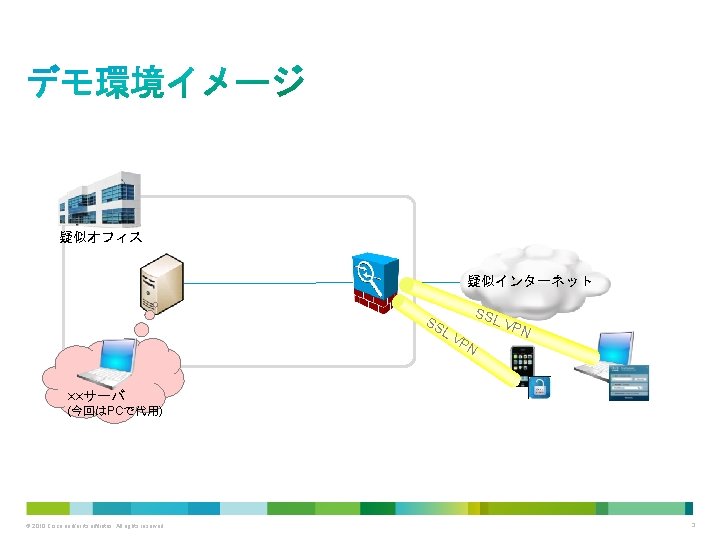

疑似オフィス 疑似インターネット SS LV SSL PN VPN ××サーバ (今回はPCで代用) © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 3

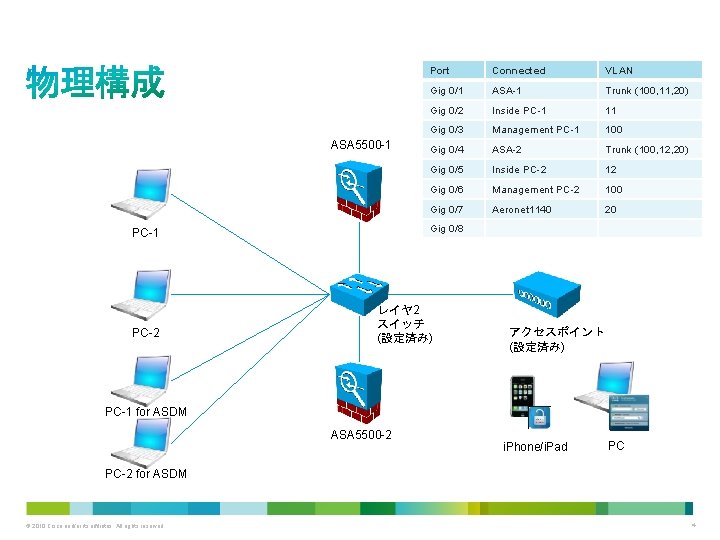

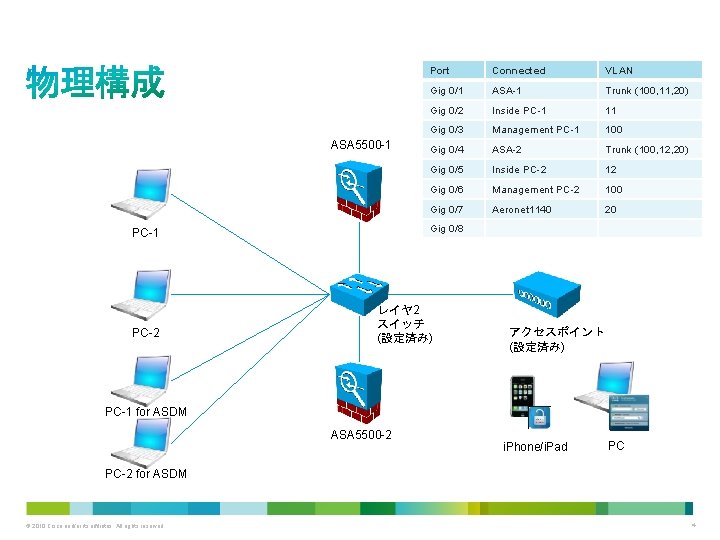

ASA 5500 -1 Connected VLAN Gig 0/1 ASA-1 Trunk (100, 11, 20) Gig 0/2 Inside PC-1 11 Gig 0/3 Management PC-1 100 Gig 0/4 ASA-2 Trunk (100, 12, 20) Gig 0/5 Inside PC-2 12 Gig 0/6 Management PC-2 100 Gig 0/7 Aeronet 1140 20 Gig 0/8 PC-1 PC-2 Port レイヤ 2 スイッチ (設定済み) アクセスポイント (設定済み) PC-1 for ASDM ASA 5500 -2 i. Phone/i. Pad PC PC-2 for ASDM © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 4

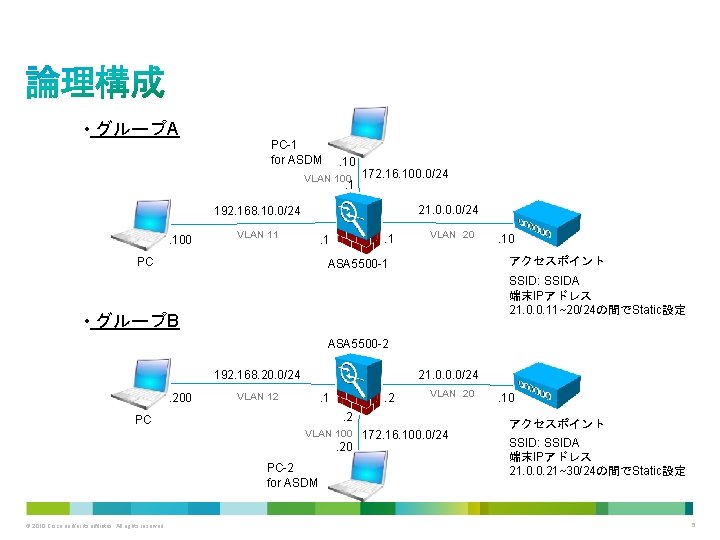

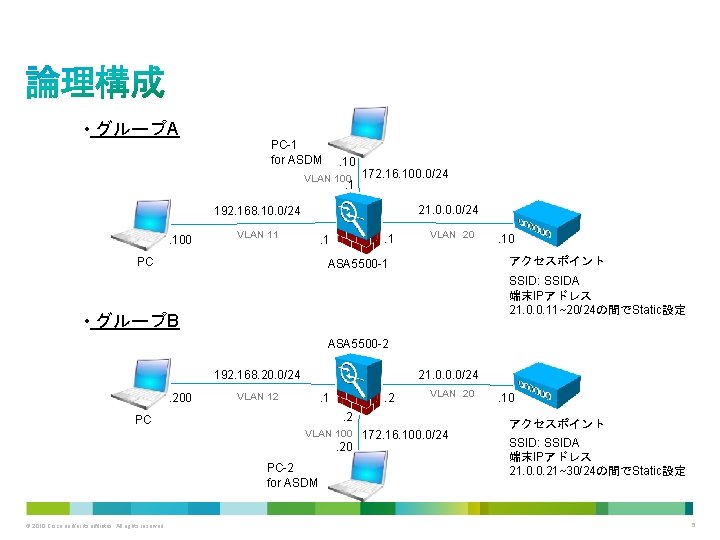

• グループA PC-1 for ASDM . 10 VLAN 100 172. 16. 100. 0/24 . 1 21. 0. 0. 0/24 192. 168. 10. 0/24. 100 VLAN 11 . 1 PC VLAN 20 . 10 アクセスポイント ASA 5500 -1 SSID: SSIDA 端末IPアドレス 21. 0. 0. 11~20/24の間でStatic設定 • グループB ASA 5500 -2 192. 168. 20. 0/24. 200 21. 0. 0. 0/24 VLAN 12 . 1 . 2 VLAN 20 . 2 PC VLAN 100 172. 16. 100. 0/24 . 20 PC-2 for ASDM © 2010 Cisco and/or its affiliates. All rights reserved. . 10 アクセスポイント SSID: SSIDA 端末IPアドレス 21. 0. 0. 21~30/24の間でStatic設定 Cisco Confidential 5

© 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 6

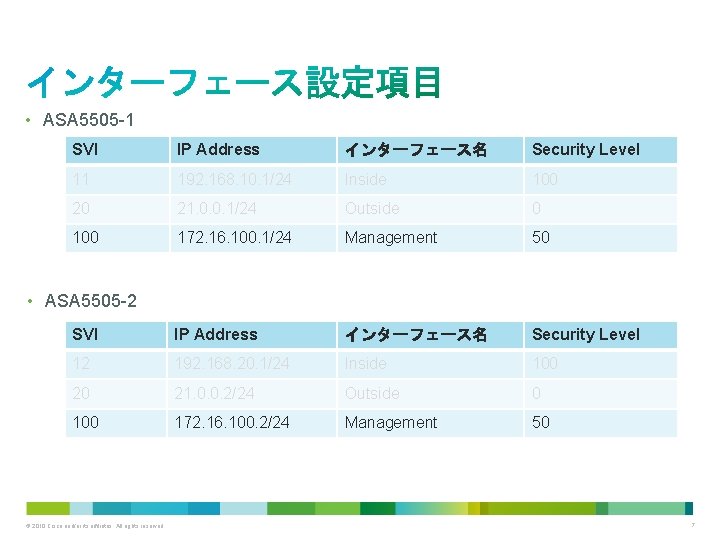

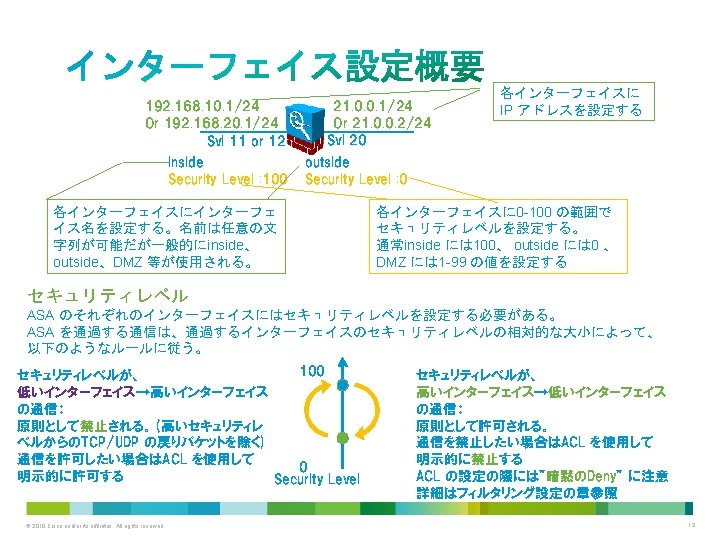

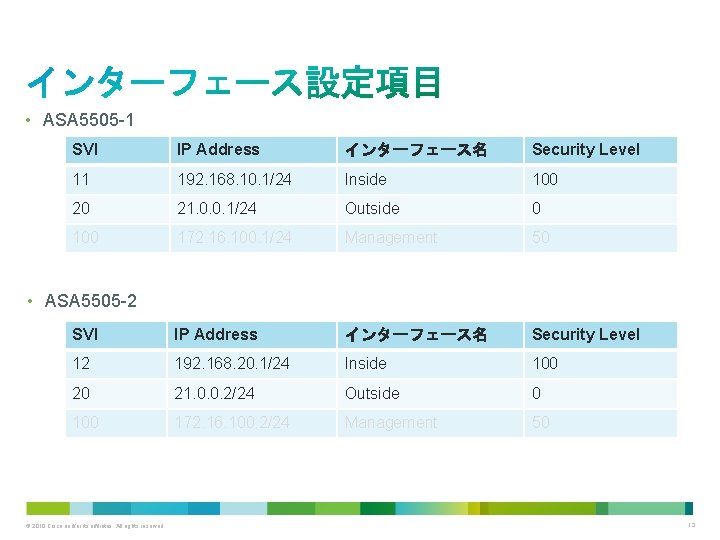

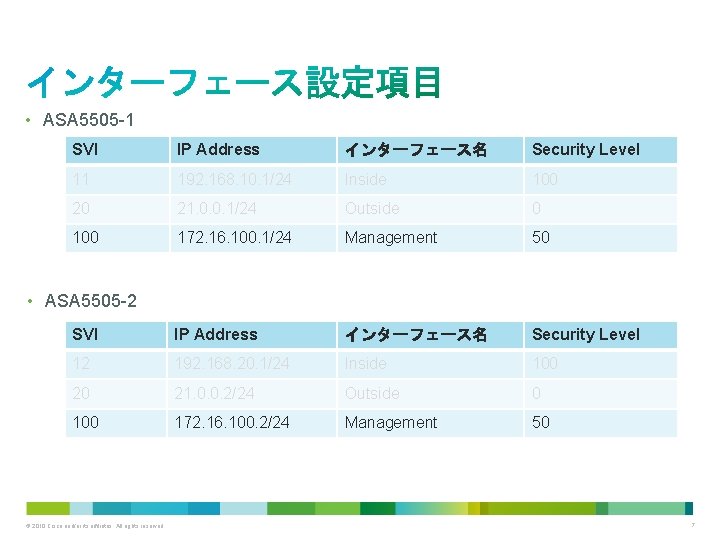

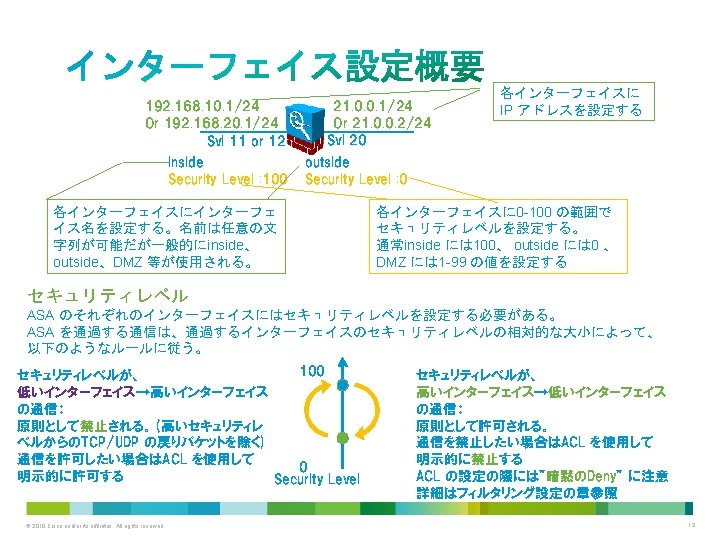

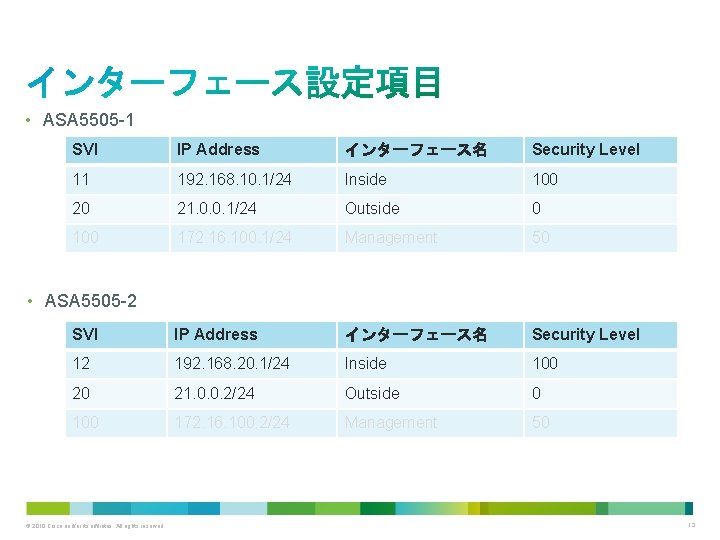

• ASA 5505 -1 SVI IP Address インターフェース名 Security Level 11 192. 168. 10. 1/24 Inside 100 20 21. 0. 0. 1/24 Outside 0 100 172. 16. 100. 1/24 Management 50 SVI IP Address インターフェース名 Security Level 12 192. 168. 20. 1/24 Inside 100 20 21. 0. 0. 2/24 Outside 0 100 172. 16. 100. 2/24 Management 50 • ASA 5505 -2 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 7

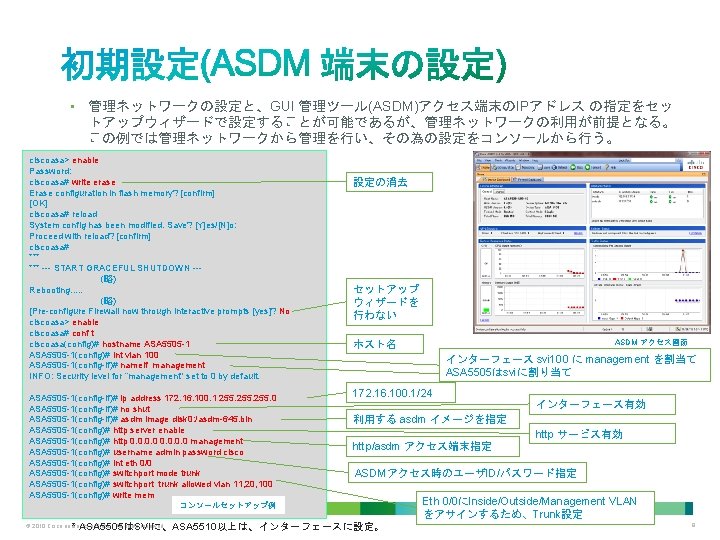

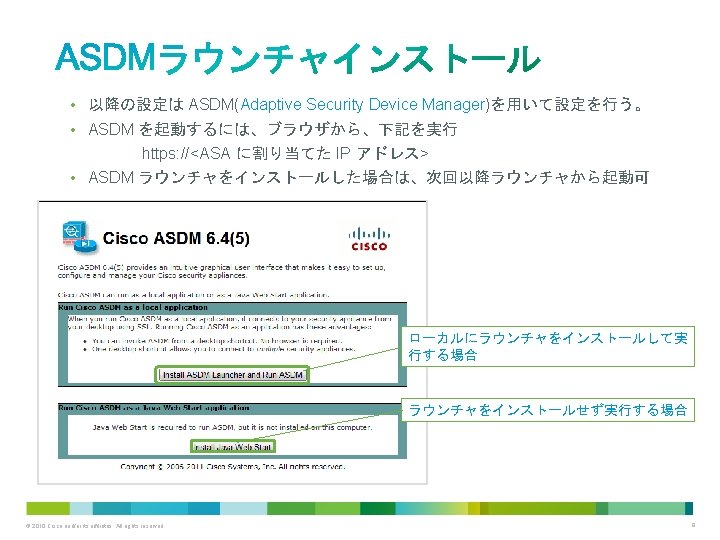

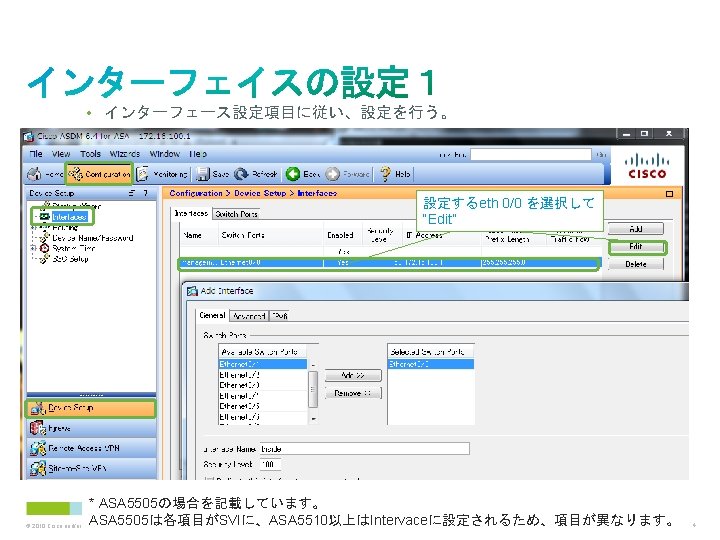

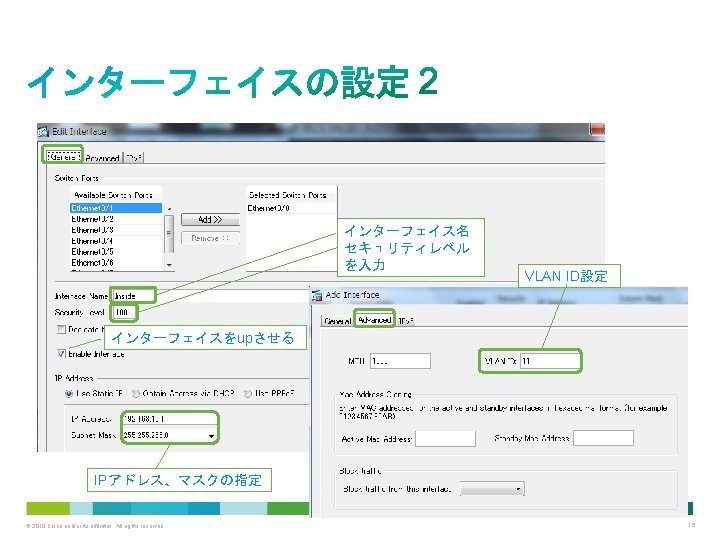

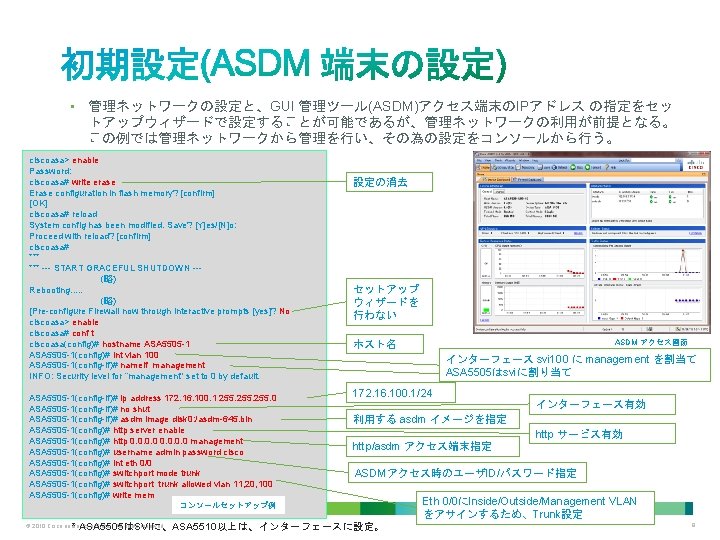

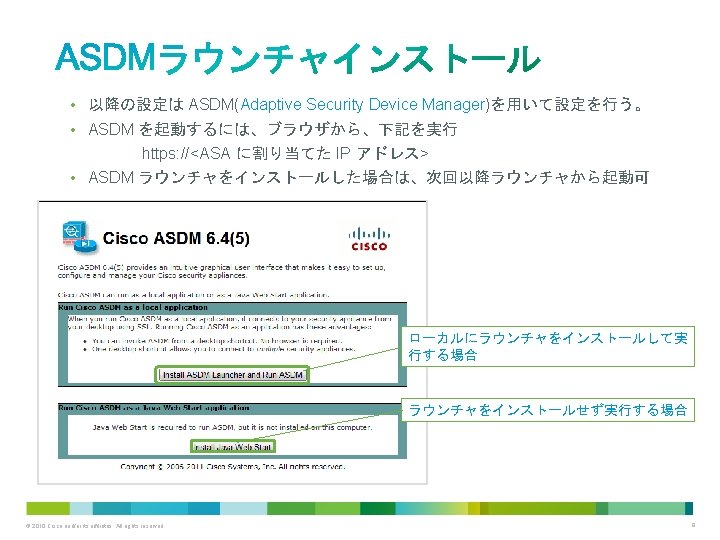

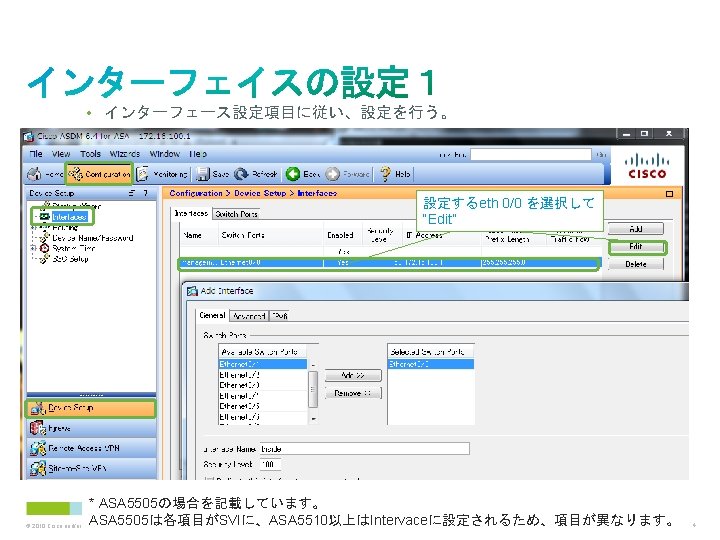

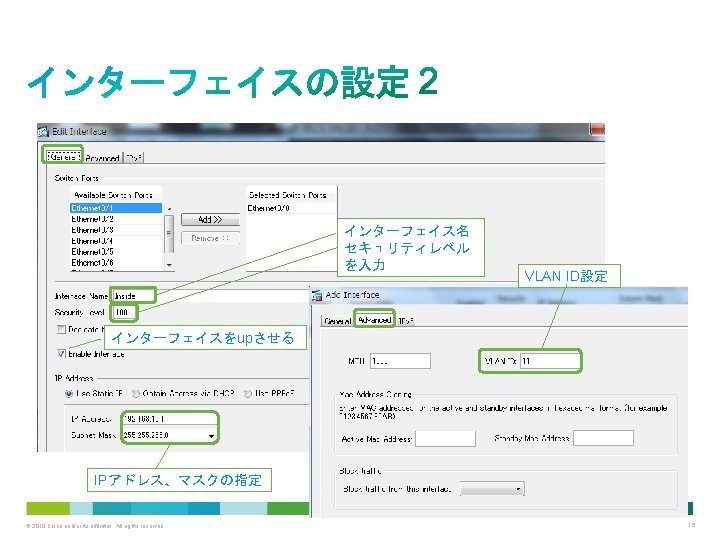

• 管理ネットワークの設定と、GUI 管理ツール(ASDM)アクセス端末のIPアドレス の指定をセッ トアップウィザードで設定することが可能であるが、管理ネットワークの利用が前提となる。 この例では管理ネットワークから管理を行い、その為の設定をコンソールから行う。 ciscoasa> enable Password: ciscoasa# write erase Erase configuration in flash memory? [confirm] [OK] ciscoasa# reload System config has been modified. Save? [Y]es/[N]o: Proceed with reload? [confirm] ciscoasa# *** --- START GRACEFUL SHUTDOWN --(略) Rebooting. . . (略) [Pre-configure Firewall now through interactive prompts [yes]? No ciscoasa> enable ciscoasa# conf t ciscoasa(config)# hostname ASA 5505 -1(config)# int vlan 100 ASA 5505 -1(config-if)# nameif management INFO: Security level for “management" set to 0 by default. ASA 5505 -1(config-if)# ip address 172. 16. 100. 1 255. 0 ASA 5505 -1(config-if)# no shut ASA 5505 -1(config-if)# asdm image disk 0: /asdm-645. bin ASA 5505 -1(config)# http server enable ASA 5505 -1(config)# http 0. 0 management ASA 5505 -1(config)# username admin password cisco ASA 5505 -1(config)# int eth 0/0 ASA 5505 -1(config)# switchport mode trunk ASA 5505 -1(config)# switchport trunk allowed vlan 11, 20, 100 ASA 5505 -1(config)# write mem 設定の消去 セットアップ ウィザードを 行わない インターフェース svi 100 に management を割当て ASA 5505はsviに割り当て 172. 16. 100. 1/24 インターフェース有効 利用する asdm イメージを指定 http サービス有効 http/asdm アクセス端末指定 ASDMアクセス時のユーザID/パスワード指定 コンソールセットアップ例 * ASA 5505はSVIに、ASA 5510以上は、インターフェースに設定。 © 2010 Cisco and/or its affiliates. All rights reserved. ASDM アクセス画面 ホスト名 Eth 0/0にInside/Outside/Management VLAN をアサインするため、Trunk設定 Cisco Confidential 8

© 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 11

• ASA 5505 -1 SVI IP Address インターフェース名 Security Level 11 192. 168. 10. 1/24 Inside 100 20 21. 0. 0. 1/24 Outside 0 100 172. 16. 100. 1/24 Management 50 SVI IP Address インターフェース名 Security Level 12 192. 168. 20. 1/24 Inside 100 20 21. 0. 0. 2/24 Outside 0 100 172. 16. 100. 2/24 Management 50 • ASA 5505 -2 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 13

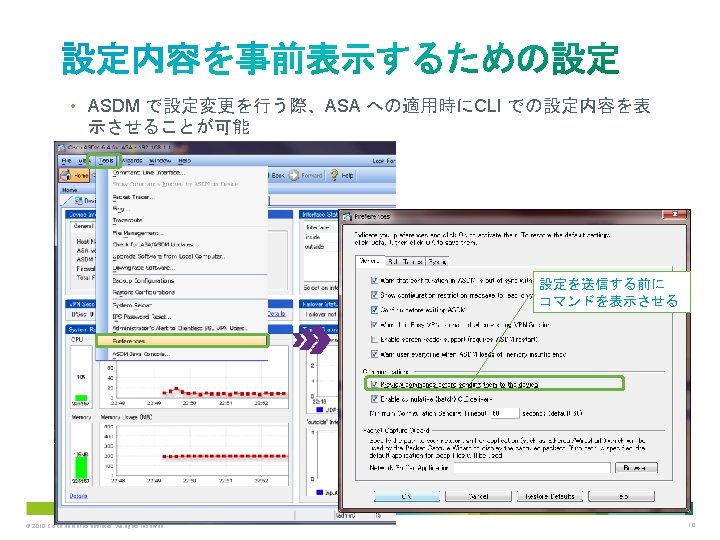

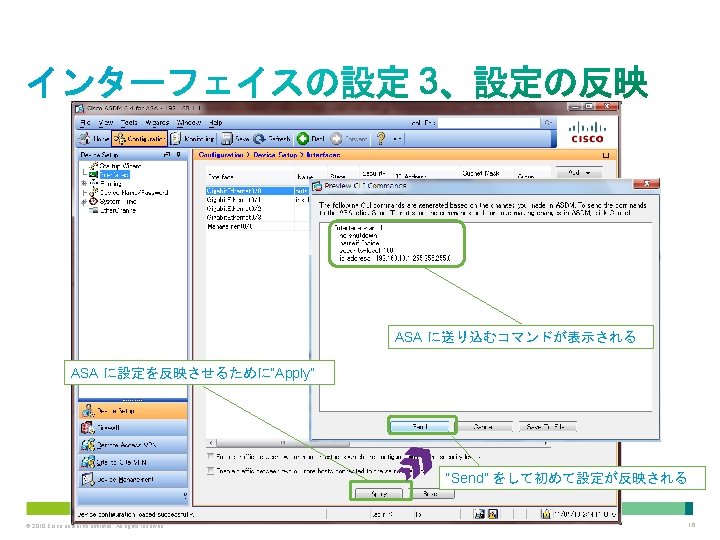

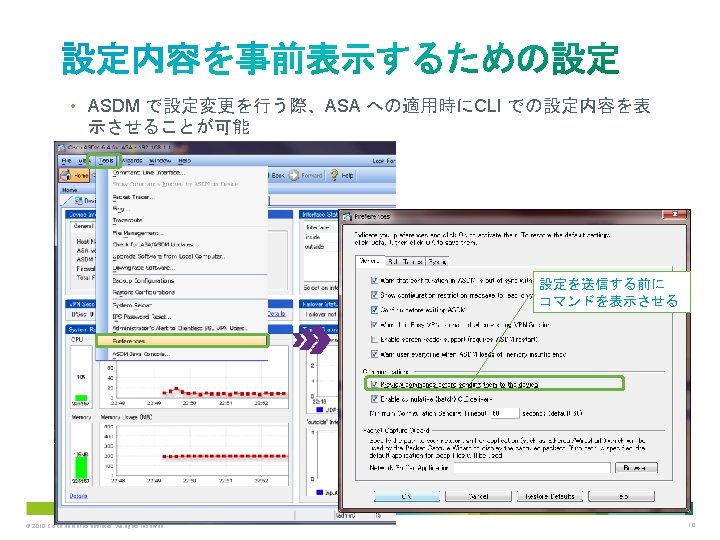

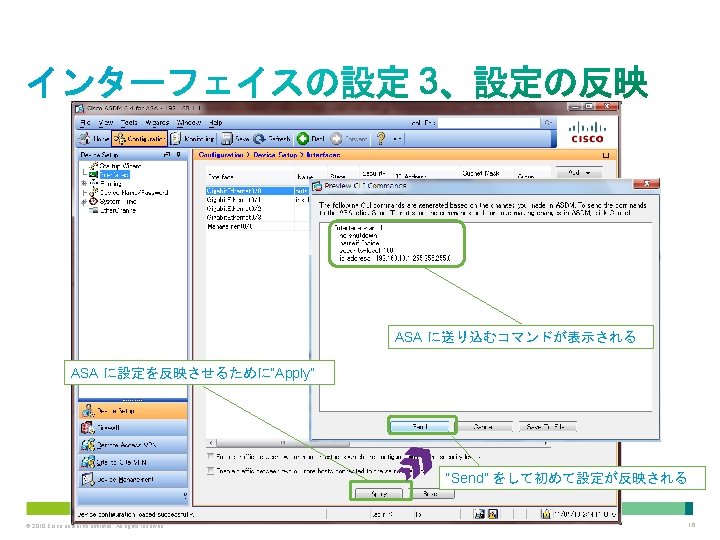

ASA に送り込むコマンドが表示される ASA に設定を反映させるために“Apply” “Send” をして初めて設定が反映される © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 16

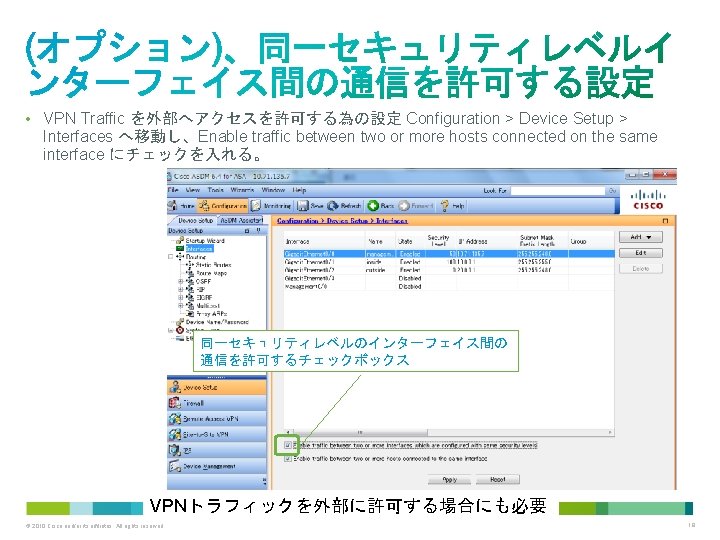

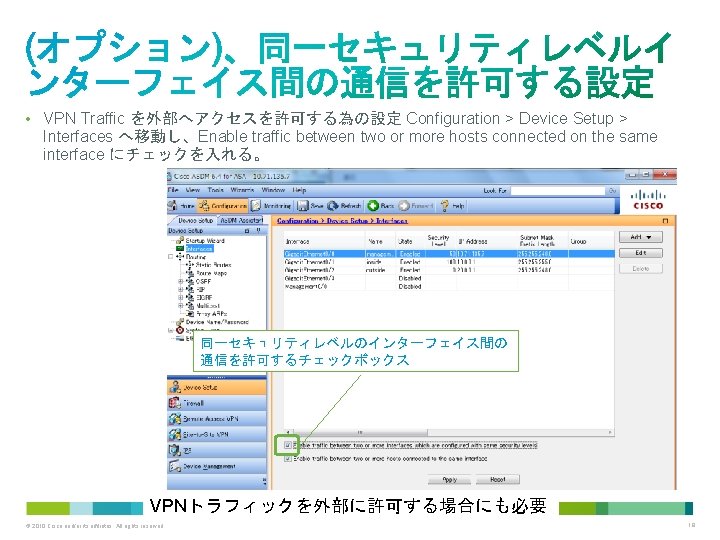

• VPN Traffic を外部へアクセスを許可する為の設定 Configuration > Device Setup > Interfaces へ移動し、Enable traffic between two or more hosts connected on the same interface にチェックを入れる。 同一セキュリティレベルのインターフェイス間の 通信を許可するチェックボックス VPNトラフィックを外部に許可する場合にも必要 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 18

© 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 19

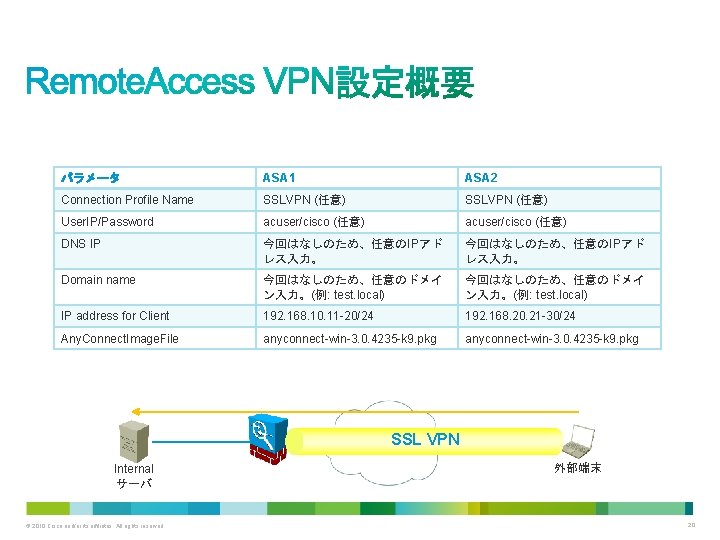

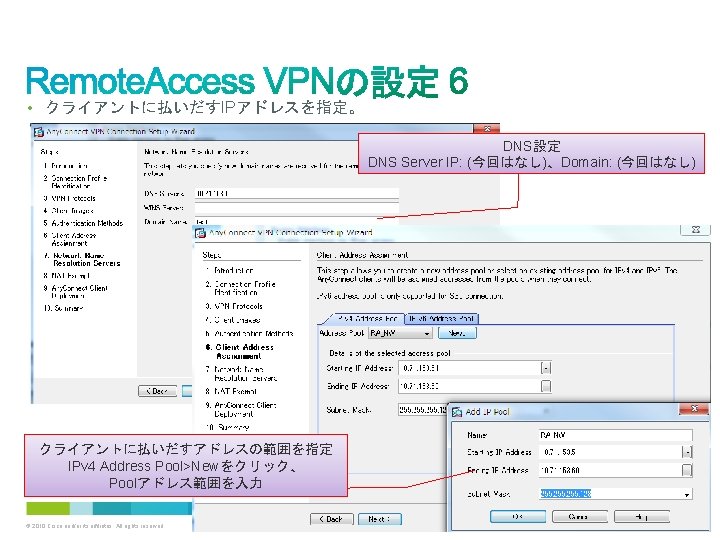

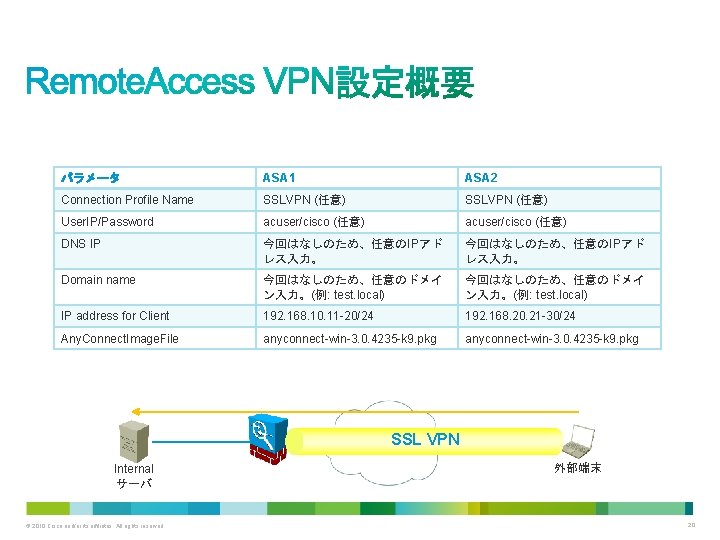

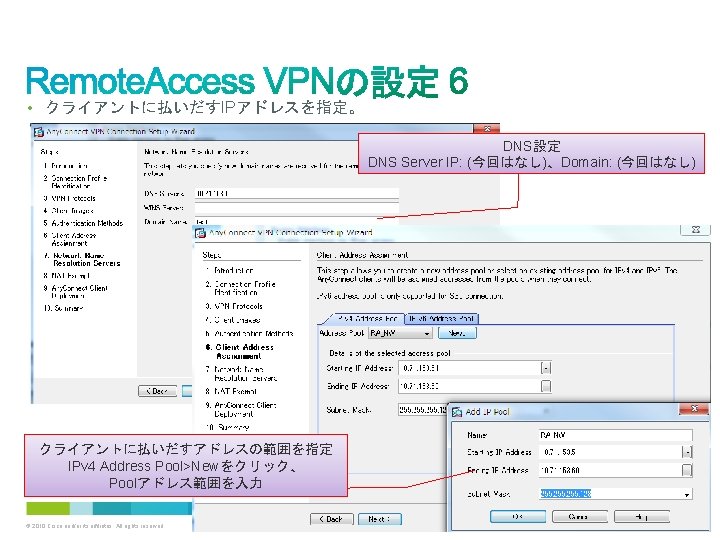

パラメータ ASA 1 ASA 2 Connection Profile Name SSLVPN (任意) User. IP/Password acuser/cisco (任意) DNS IP 今回はなしのため、任意のIPアド レス入力。 Domain name 今回はなしのため、任意のドメイ ン入力。(例: test. local) IP address for Client 192. 168. 10. 11 -20/24 192. 168. 20. 21 -30/24 Any. Connect. Image. File anyconnect-win-3. 0. 4235 -k 9. pkg SSL VPN Internal サーバ © 2010 Cisco and/or its affiliates. All rights reserved. 外部端末 Cisco Confidential 20

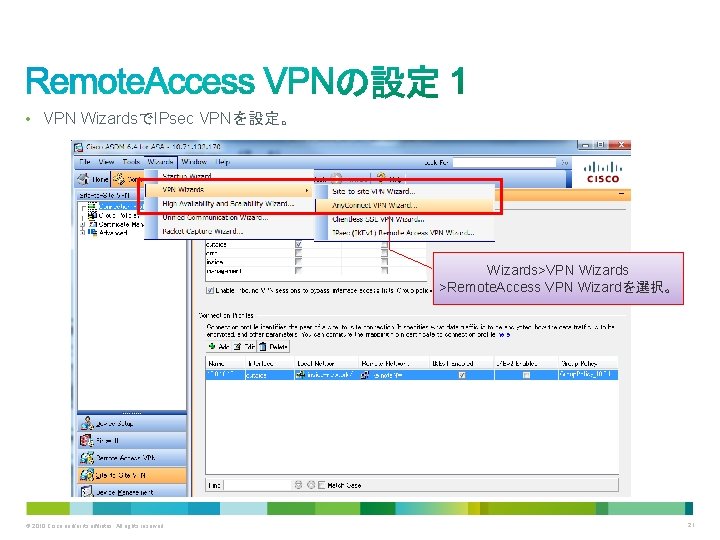

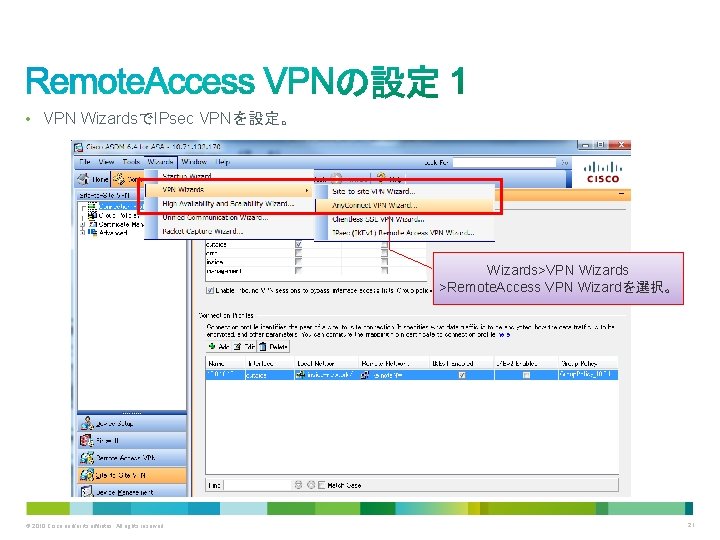

• VPN WizardsでIPsec VPNを設定。 Wizards>VPN Wizards >Remote. Access VPN Wizardを選択。 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 21

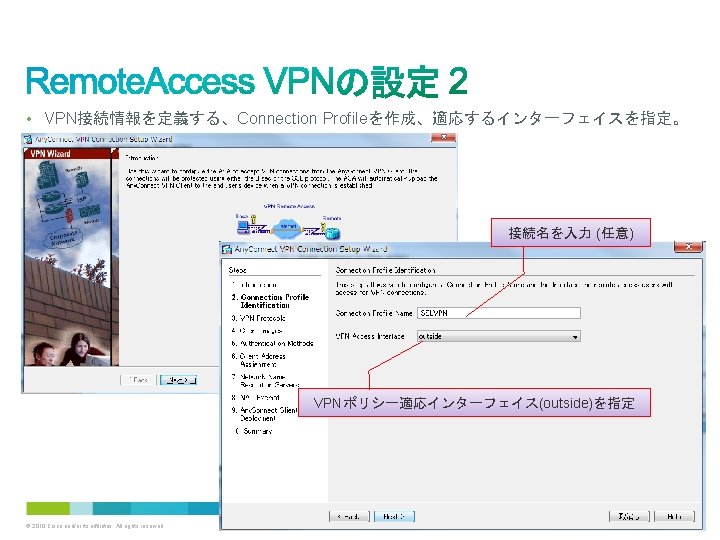

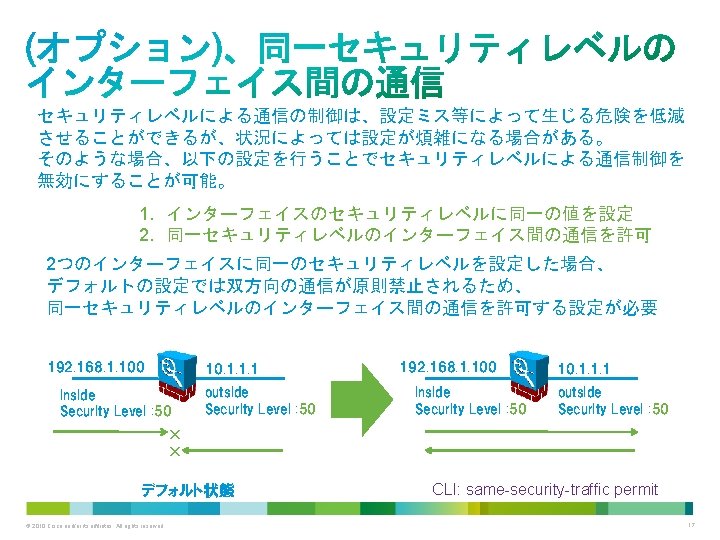

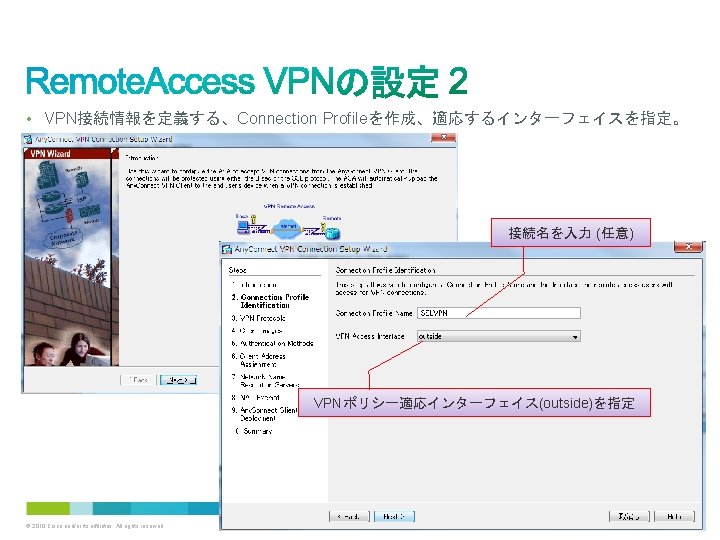

• VPN接続情報を定義する、Connection Profileを作成、適応するインターフェイスを指定。 接続名を入力 (任意) VPNポリシー適応インターフェイス(outside)を指定 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 22

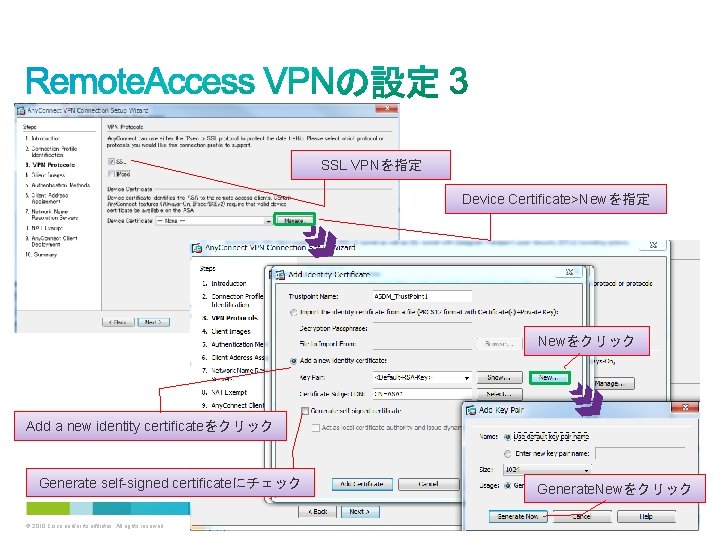

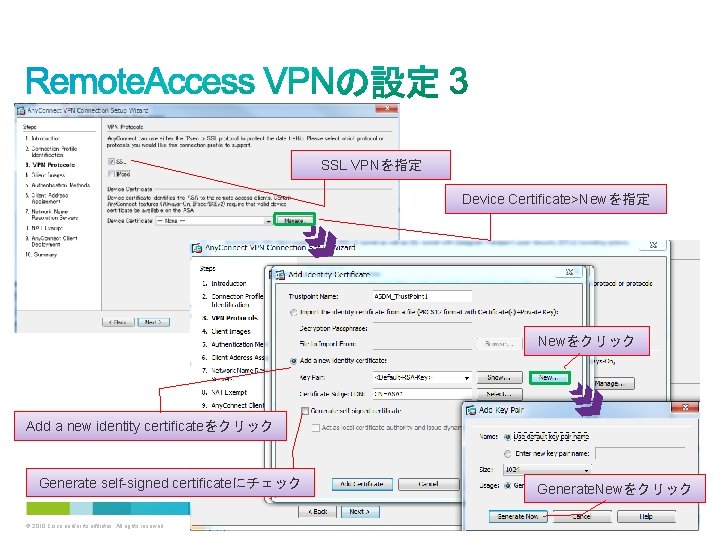

SSL VPNを指定 Device Certificate>Newを指定 Newをクリック Add a new identity certificateをクリック Generate self-signed certificateにチェック © 2010 Cisco and/or its affiliates. All rights reserved. Generate. Newをクリック Cisco Confidential 23

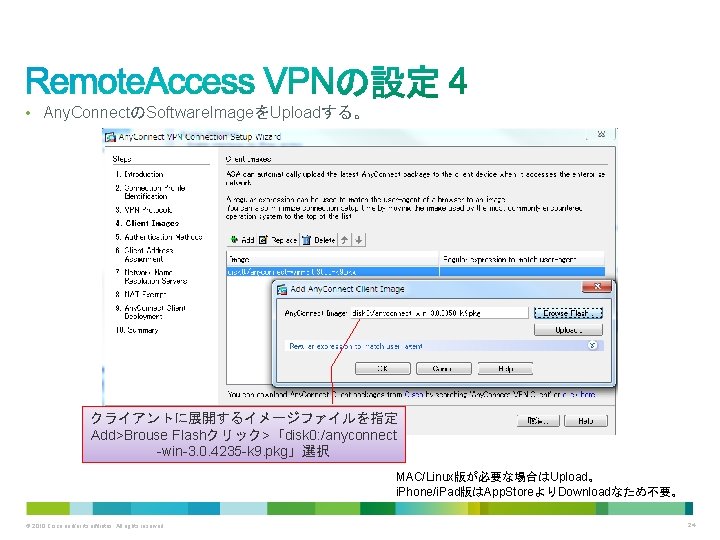

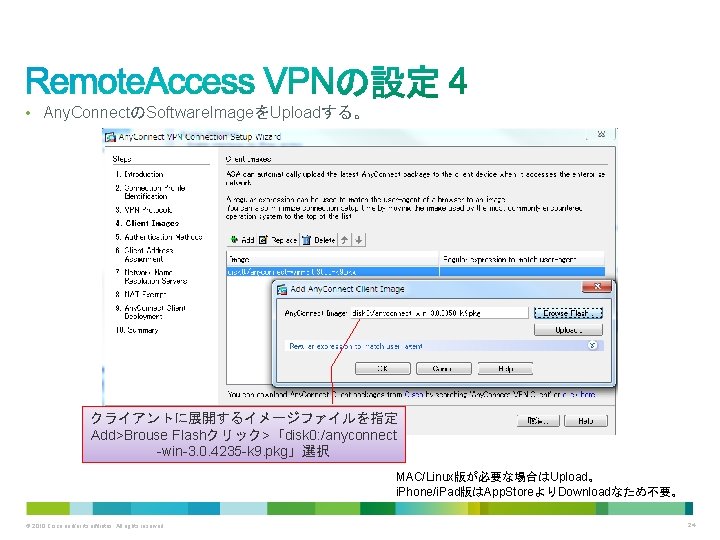

• Any. ConnectのSoftware. ImageをUploadする。 クライアントに展開するイメージファイルを指定 Add>Brouse Flashクリック>「disk 0: /anyconnect -win-3. 0. 4235 -k 9. pkg」選択 MAC/Linux版が必要な場合はUpload。 i. Phone/i. Pad版はApp. StoreよりDownloadなため不要。 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 24

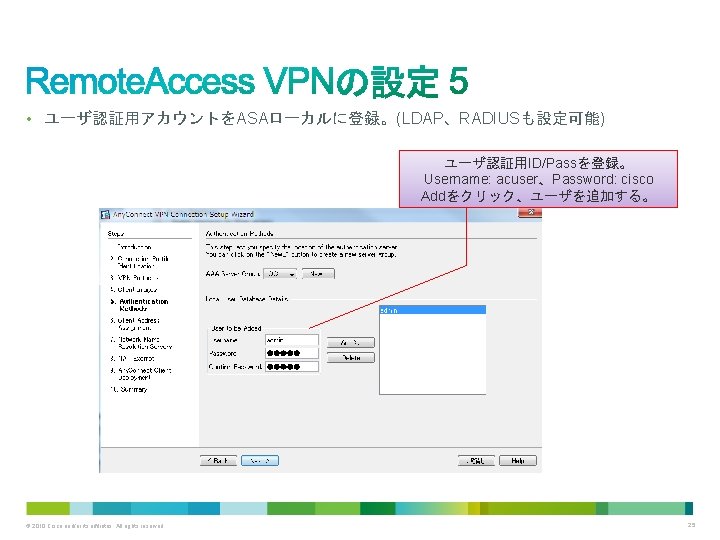

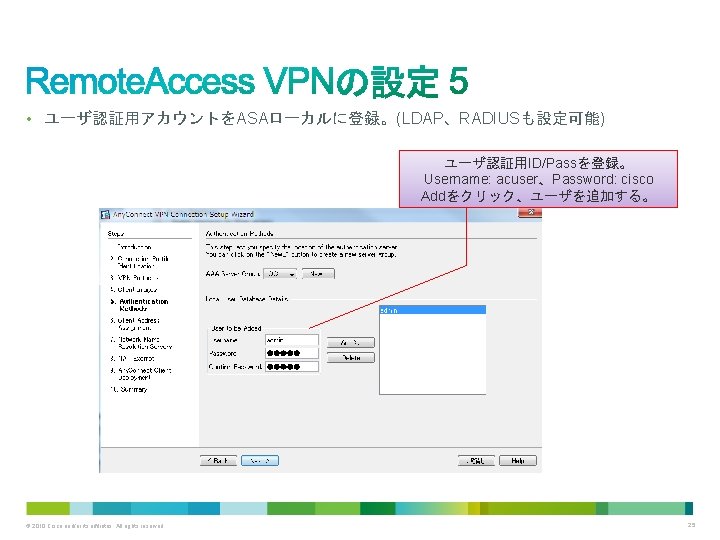

• ユーザ認証用アカウントをASAローカルに登録。(LDAP、RADIUSも設定可能) ユーザ認証用ID/Passを登録。 Username: acuser、Password: cisco Addをクリック、ユーザを追加する。 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 25

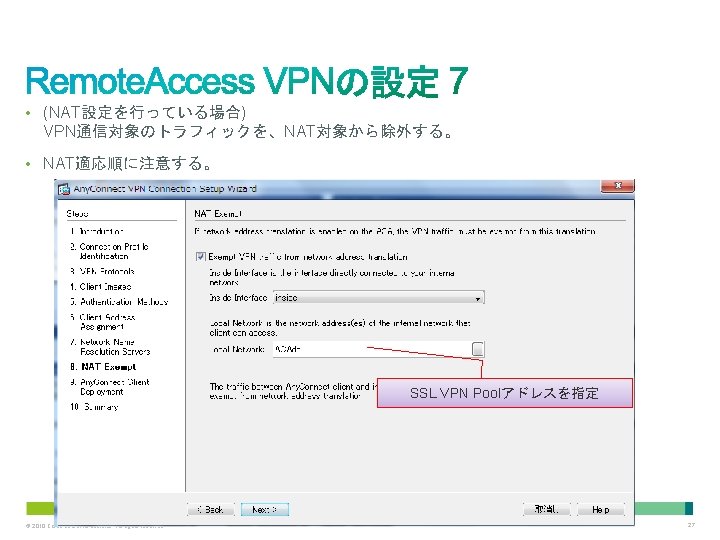

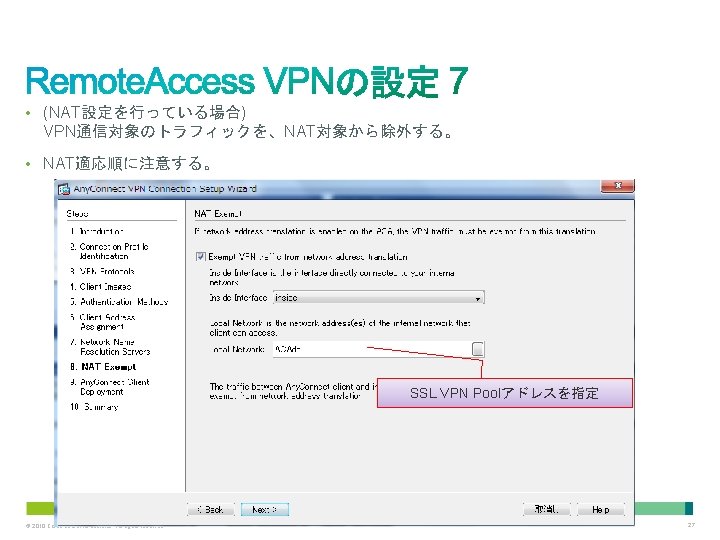

• (NAT設定を行っている場合) VPN通信対象のトラフィックを、NAT対象から除外する。 • NAT適応順に注意する。 SSL VPN Poolアドレスを指定 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 27

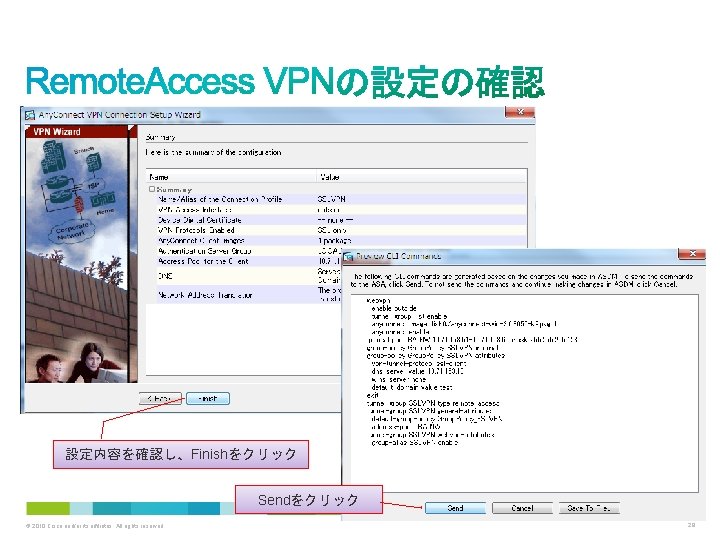

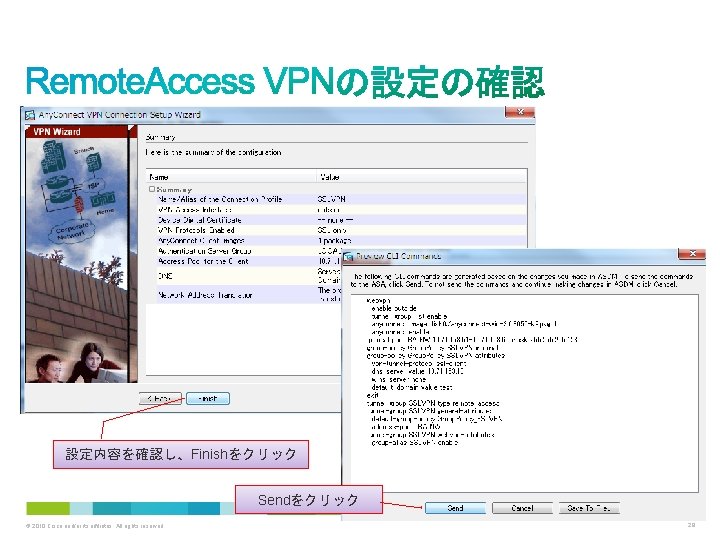

設定内容を確認し、Finishをクリック Sendをクリック © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 28

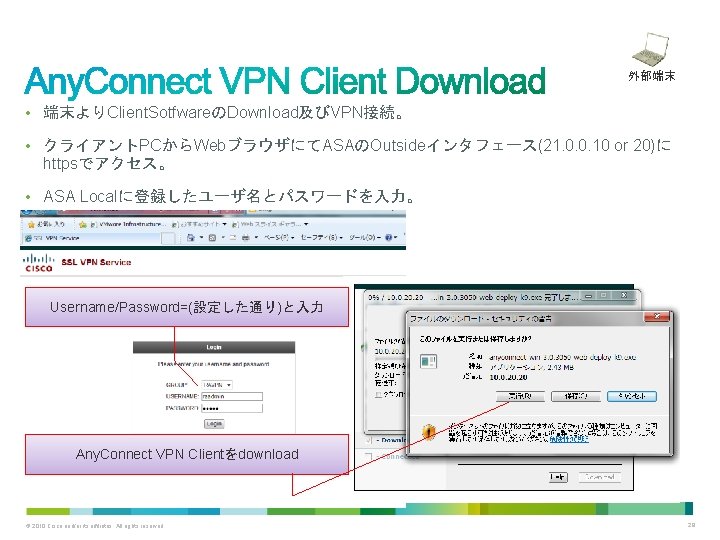

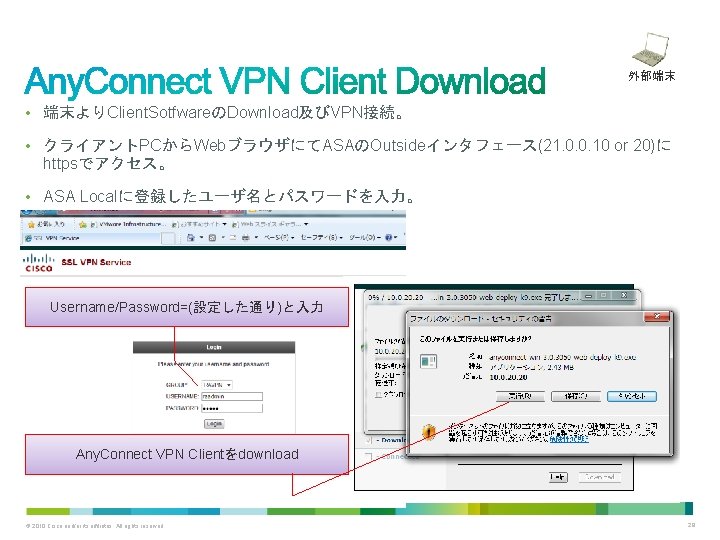

外部端末 • 端末よりClient. SotfwareのDownload及びVPN接続。 • クライアントPCからWebブラウザにてASAのOutsideインタフェース(21. 0. 0. 10 or 20)に httpsでアクセス。 • ASA Localに登録したユーザ名とパスワードを入力。 Username/Password=(設定した通り)と入力 Any. Connect VPN Clientをdownload © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 29

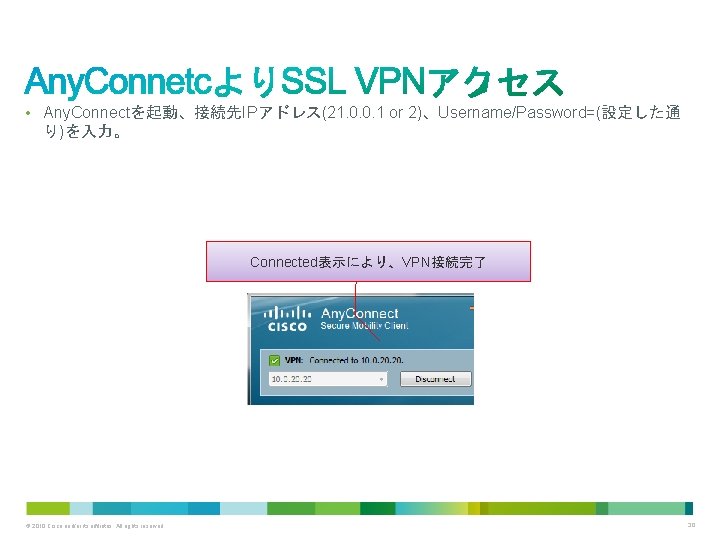

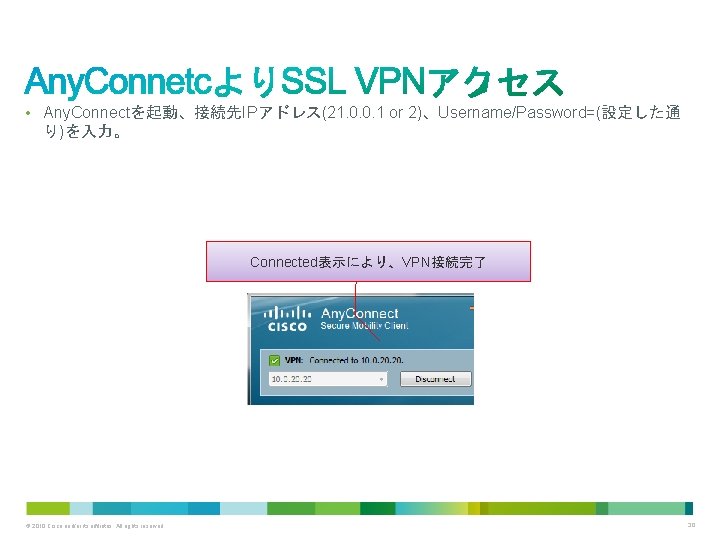

• Any. Connectを起動、接続先IPアドレス(21. 0. 0. 1 or 2)、Username/Password=(設定した通 り)を入力。 Connected表示により、VPN接続完了 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 30

![Any Connectを タップ Add VPN Connection をタップ DescriptionおよびServer Adressを 入力しSaveをタップし保存 ネットワークローミグの可否や クライアント証明書の指定も設定可能 2010 Any. Connectを タップ “Add VPN Connection…” をタップ DescriptionおよびServer Adressを 入力し[Save]をタップし保存 ネットワークローミグの可否や クライアント証明書の指定も設定可能 © 2010](https://slidetodoc.com/presentation_image_h2/9d171dcbd3c2118e2af065cc33fbc29d/image-31.jpg)

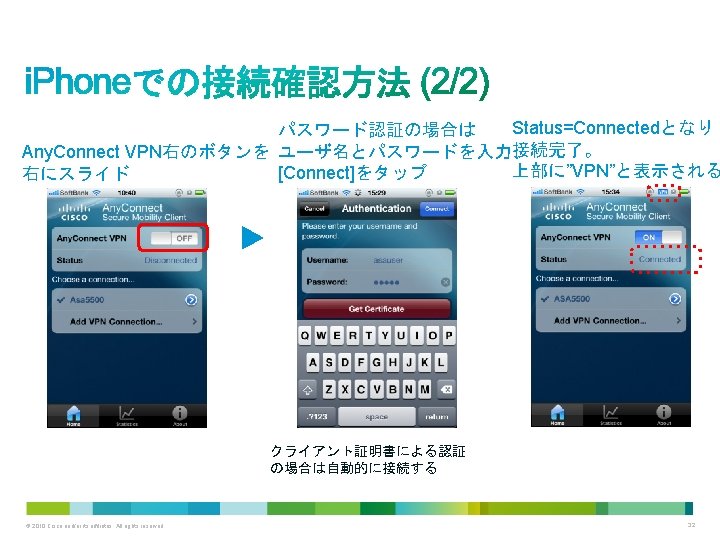

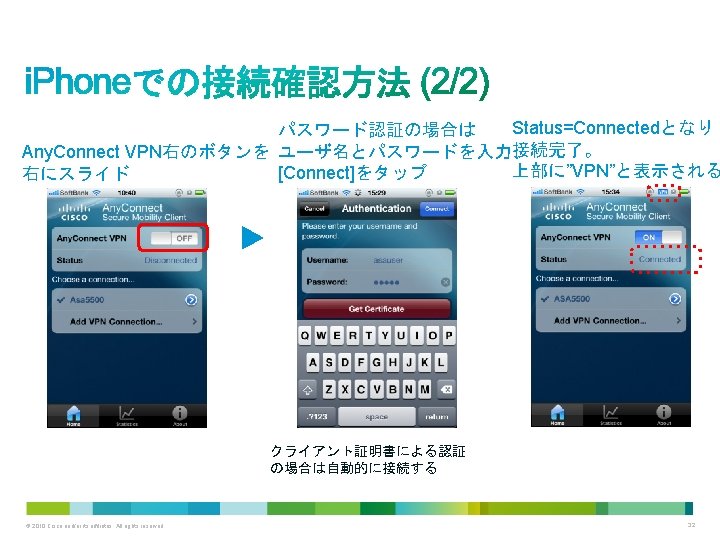

Any. Connectを タップ “Add VPN Connection…” をタップ DescriptionおよびServer Adressを 入力し[Save]をタップし保存 ネットワークローミグの可否や クライアント証明書の指定も設定可能 © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 31

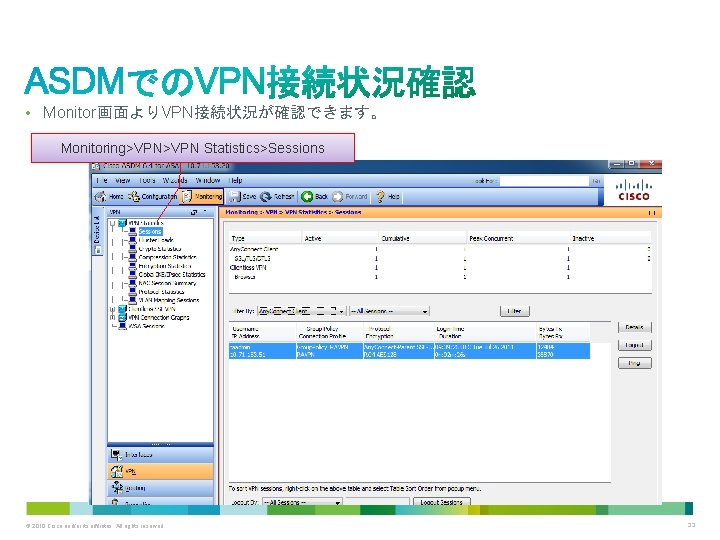

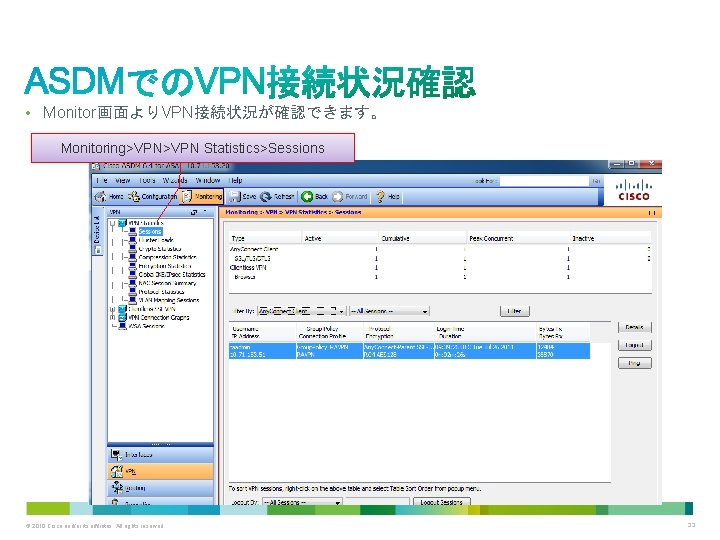

• Monitor画面よりVPN接続状況が確認できます。 Monitoring>VPN Statistics>Sessions © 2010 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 33