02 KEAMANAN SISTEM INFORMASI Perencanaan dan Managemen Keamanan

- Slides: 43

02 KEAMANAN SISTEM INFORMASI Perencanaan dan Managemen Keamanan Sistem Prepared By : Afen Prana e-mail : afen 366@yahoo. com http: //afenprana. wordpress. com

Ketika menyelesaikan bab ini, Anda bisa: Mengenali pentingnya teknologi informasi & memahami siapa yang bertanggung jawab untuk melindungi suatu aset organization’s informasi Mengetahui & memahami definisi & karakteristik kunci keamanan informasi Mengetahui & memahami definisi & karakteristik kunci kepemimpinan & manajemen Mengenali karakteristik yang membedakan manajemen keamanan informasi dari manajemen umum Prepared By : Afen Prana 2

Pada kenyataannya, tetapi sering tidak disebutkan, berbagai hal: Teknologi informasi adalah hal yang kritis untuk bisnis dan masyarakat. . . & selalu begitu ( apa yang terjadi jika IT tidak tersedia? ) Keamanan Komputer mengembangkan ke dalam keamanan informasi Keamanan Informasi adalah tanggung jawab dari tiap anggota dari suatu organisasi, tetapi para manajer memainkan suatu peran yg genting Prepared By : Afen Prana 3

Area Spesialisasi keamanan : - Physical security - Personal security - Operations security - Communications security - Network security - Information security (Info. Sec) - Computer security Informaton Security meliputi : - Physical security - Personal security - Operations security - Communications security ü - Network security ü - Information security (Info. Sec) ü - Computer security Prepared By : Afen Prana 4

Keamanan Informasi melibatkan 3 komunitas : 1. Keamanan Informasi Para manajer & Para profesional 2. Teknologi informasi Para manajer & Para profesional 3. Bisnis non-teknis Para manajer & Para profesional Prepared By : Afen Prana 5

Minat komunitas/Masyarakat : Info. Sec community : melindungi asset informasi dari ancaman IT community: mendukung objektifitas bisnis dengan penyediaan teknologi informasi yg sesuai Business community : mengartikulasikan & kebijakan komunikasi & mengalokasikan sumber daya Prepared By : Afen Prana 6

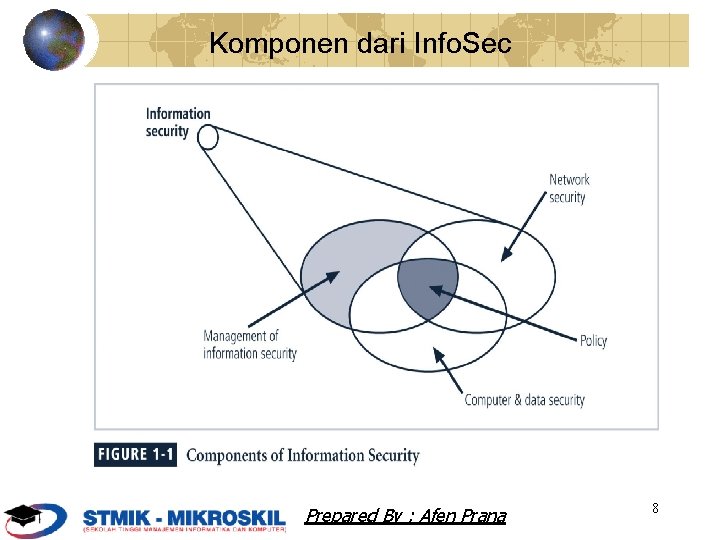

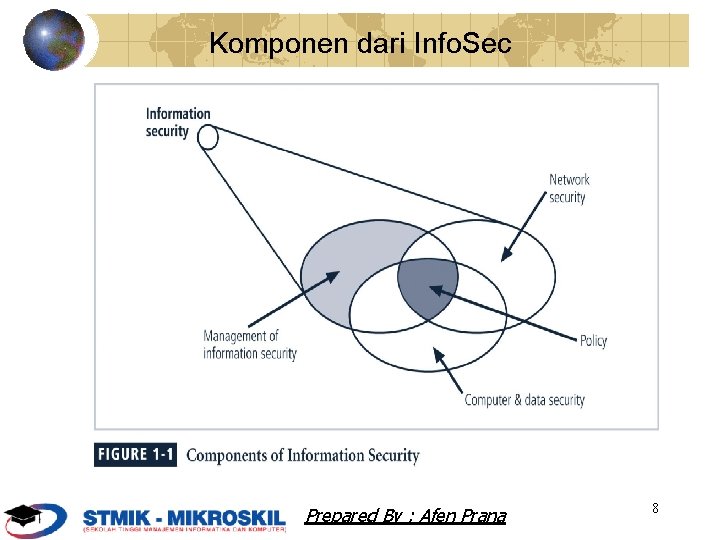

Infosec meliputi : manajemen keamanan informasi, keamanan komputer, keamanan data, & keamanan jaringan. Kebijakan adalah pusat bagi semua usaha infosec. Prepared By : Afen Prana 7

Komponen dari Info. Sec Prepared By : Afen Prana 8

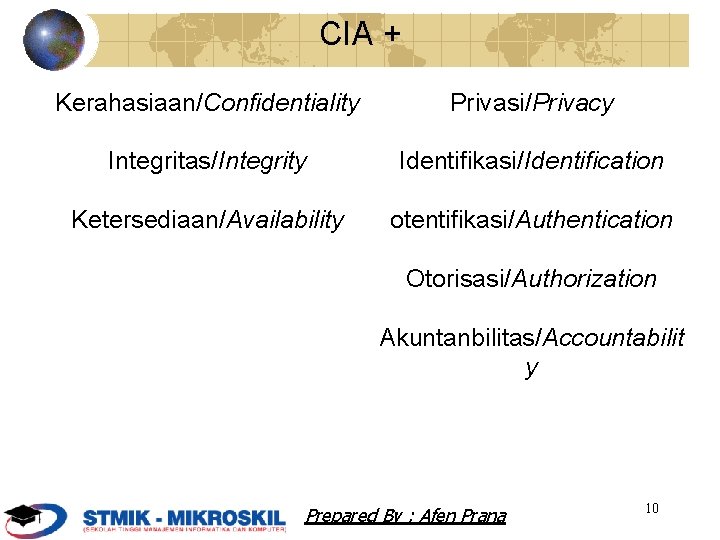

Segi tiga C. I. A terdiri dari: Kerahasiaan/Confidentiality Integritas/Integrity Ketersediaan/Availability (Dari waktu ke waktu daftar karakteristik telah diperluas) C. I. A = standar industri untuk keamanan komputer yg didasari dari karakteristik informasi. Prepared By : Afen Prana 9

CIA + Kerahasiaan/Confidentiality Privasi/Privacy Integritas/Integrity Identifikasi/Identification Ketersediaan/Availability otentifikasi/Authentication Otorisasi/Authorization Akuntanbilitas/Accountabilit y Prepared By : Afen Prana 10

Kerahasiaan/Confidentiality Keterjaminan bahwa informasi yang berada pada sistem komputer hanya dapat diakses oleh individu/sistem yang diotorisasi. Cth : nomor kartu kredit. Untuk melindungi kerahasiaan informasi, sejumlah ukuran mungkin digunakan, mencakup: Penggolongan Informasi Storage dokumen secure Aplikasi dari kebijakan keamanan umum Edukasi dari petugas informasi & pemakai akhir kriptograpi Prepared By : Afen Prana 11

Integritas/Integrity Pada keamanan informasi integritas berarti data tidak dapat dimodifikasi tanpa otorisasi. Integritas Data (integrity Data) , yaitu akurasi dari data yang penyesuaiannya terhadap pengertian yang diharapkan, khususnya setelah data dipindahkan atau diproses. Dalam sistem database, pemeliharaan integritas data dapat termasuk pengesahan isi field individu, pemeriksaan nilai field satu terhadap yang lain, pengesahan data dalam satu file atau tabel yang dibandingkan terhadap file atau tabel lain, dan pemeriksaan bahwa sebuah database berhasil dan secara teliti diperbarui untuk setiap transaksi. Integritas informasi terancam ketika korup, rusak, binasa, atau gangguan lain tentang keasliannya. Korup dapat terjadi selagi informasi sedang yang di-compile, disimpan, atau ditransmisikan. Prepared By : Afen Prana 12

Ketersediaan/Availability Keterjaminan bahwa informasi dan sistem informasi tersedia pada saat diperlukan Serangan terhadap server : dibuat hang, lambat, down membuat informasi dapat diakses oleh user tanpa gangguan campur tangan atau penghalang dalam format yang diperlukan. Ketersediaan berarti ketersediaan untuk memberi otorisasi para pemakai. Seorang pemakai dalam definisi ini mungkin juga seseorang atau sistem komputer lain. Prepared By : Afen Prana 13

PRIVASI Informasi digunakan hanya untuk tujuan mengenal pemilik data. Ini tidak difokuskan pada kebebasan dari pengamatan, tetapi lebih dari itu informasi itu akan digunakan dalam cara-cara yang dikenali oleh pemilik [hak pribadi] Prepared By : Afen Prana 14

Identifikasi Sistim informasi menguasai karakteristik identifikasi ketika identifikasi tersebut dapat untuk mengenali para pemakai individu Identifikasi Dan otentifikasi penting untuk menetapkan tingkat akses atau otorisasi Prepared By : Afen Prana 15

Otentifikasi terjadi ketika suatu kendali menyediakan bukti bahwa seorang pemakai menguasai identitasnya atau dia mengakui. Prepared By : Afen Prana 16

Otorisasi Setelah identitas seorang pemakai dibuktikan keasliannya, suatu proses disebut otorisasi menyediakan jaminan bahwa pemakai (apakah seseorang atau suatu komputer) telah dibuat secara rinci & dengan tegas diberi hak dengan otoritas yang sesuai untuk mengakses, update, atau menghapus muatan dari suatu asset informasi. Prepared By : Afen Prana 17

Akuntanbilitas Karakteristik ada ketika suatu kendali menyediakan jaminan bahwa tiap-tiap aktivitas dikerjakan dapat ditujukan untuk menamai orang atau mengotomatiskan proses. Prepared By : Afen Prana 18

Prepared By : Afen Prana 19

Pikirkan ttg komputer rumah Anda! Bagaimana anda menjamin Home Computer security? Prepared By : Afen Prana 20

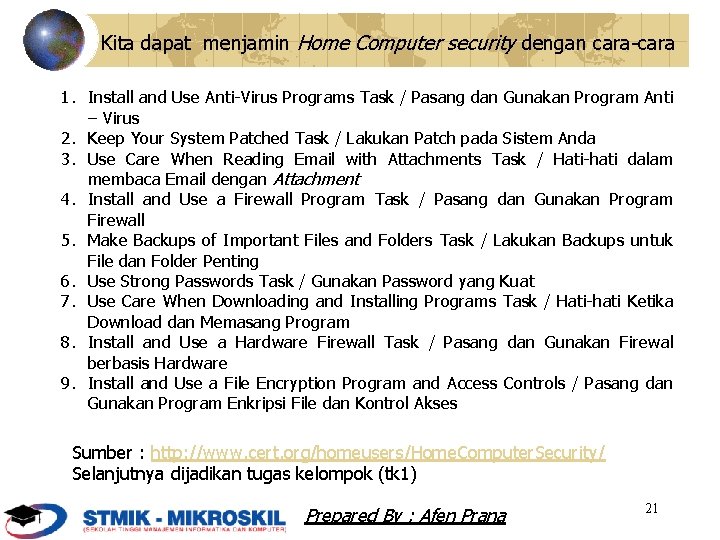

Kita dapat menjamin Home Computer security dengan cara-cara 1. Install and Use Anti-Virus Programs Task / Pasang dan Gunakan Program Anti – Virus 2. Keep Your System Patched Task / Lakukan Patch pada Sistem Anda 3. Use Care When Reading Email with Attachments Task / Hati-hati dalam membaca Email dengan Attachment 4. Install and Use a Firewall Program Task / Pasang dan Gunakan Program Firewall 5. Make Backups of Important Files and Folders Task / Lakukan Backups untuk File dan Folder Penting 6. Use Strong Passwords Task / Gunakan Password yang Kuat 7. Use Care When Downloading and Installing Programs Task / Hati-hati Ketika Download dan Memasang Program 8. Install and Use a Hardware Firewall Task / Pasang dan Gunakan Firewal berbasis Hardware 9. Install and Use a File Encryption Program and Access Controls / Pasang dan Gunakan Program Enkripsi File dan Kontrol Akses Sumber : http: //www. cert. org/homeusers/Home. Computer. Security/ Selanjutnya dijadikan tugas kelompok (tk 1) Prepared By : Afen Prana 21

Model Keamanan NSTISSC Prepared By : Afen Prana 22

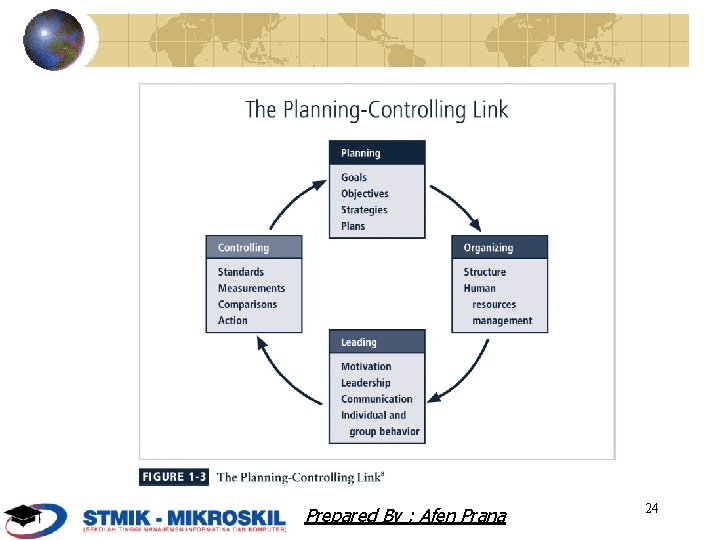

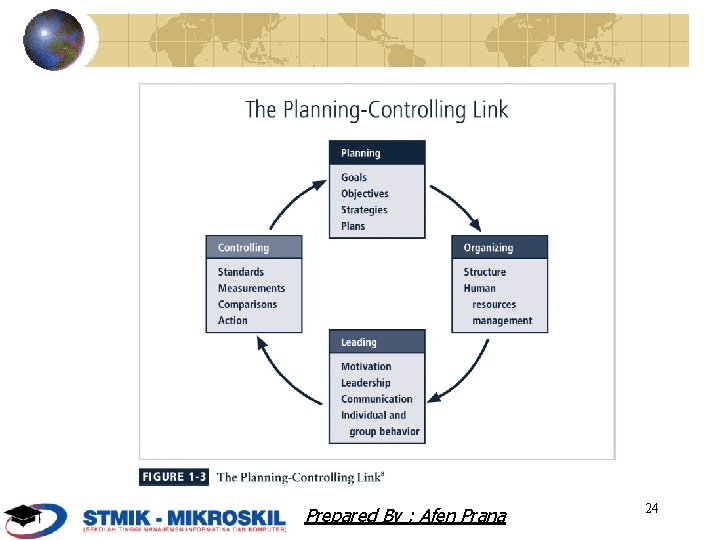

Dua pendekatan terkenal pada manajemen: Traditional management theory menggunakan prinsip perencanaan/planning, pengaturan/organizing, susunan kepegawaian/staffing, pengarahan/directing, & pengendalian/controlling (POSDC). Popular management theory menggunakan prinsip manajemen ke dalam perencanaan/planning, pengaturan/organizing, leading, & pengendalian/controlling (POLC). Prepared By : Afen Prana 23

Prepared By : Afen Prana 24

Perencanaan adalah proses yang berkembang, menciptakan, & implementasi strategi untuk pemenuhan pada sasaran hasil. Tiga tingkatan perencanaan: 1. strategic 2. tactical 3. operational Prepared By : Afen Prana 25

Secara umum, perencanaan mulai dengan perencanaan strategis untuk keseluruhan organisasi. Untuk melakukan ini dengan sukses, suatu organisasi harus secara menyeluruh mendefinisikan tujuannya & sasaran hasil. Prepared By : Afen Prana 26

Organisasi : struktur sumber daya untuk mendukung pemenuhan sasaran hasil. Tugas mengorganisasikan memerlukan : ü Apa yang akan dilaksanakan ü apa yang di pesan ü Oleh siapa ü Metoda yang bagaimana ü Kapan Prepared By : Afen Prana 27

Kepemimpinan mendorong implementasi tentang perencanaan dan mengorganisir fungsi, termasuk pengawasan perilaku karyawan, hasil, kehadiran, & sikap. Kepemimpinan biasanya menunjuk arah dan motivasi tentang sumber daya manusia. Prepared By : Afen Prana 28

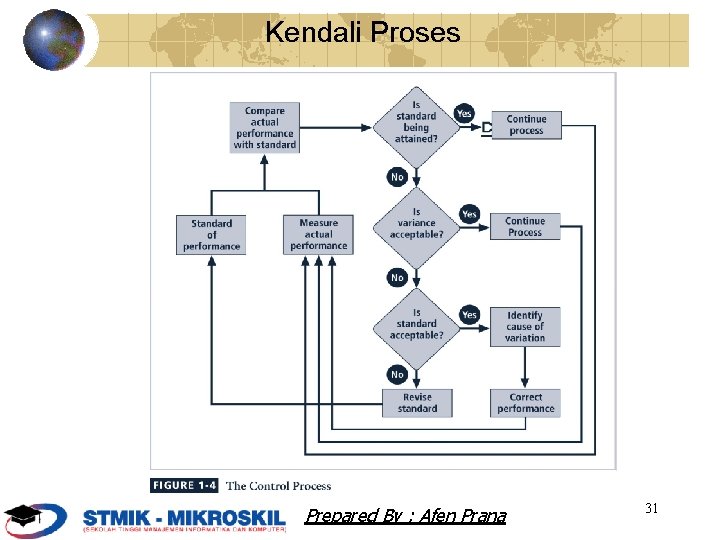

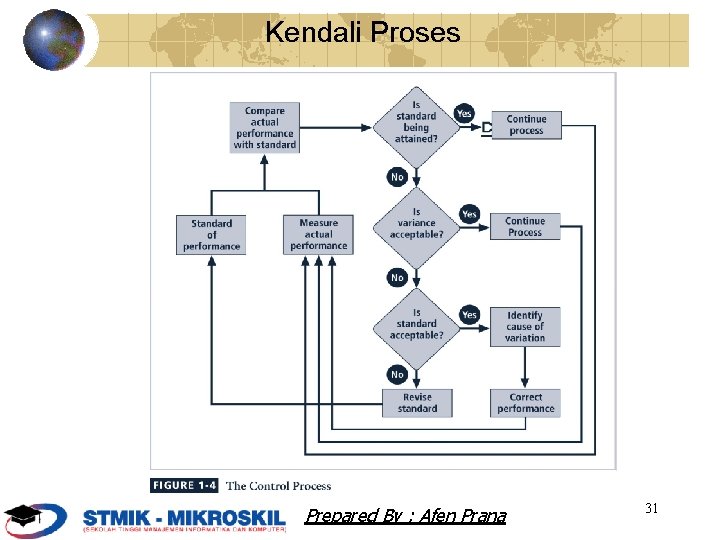

Kendali adalah monitoring kemajuan ke arah penyelesaian & membuat penyesuaian untuk mencapai sasaran hasil yang diinginkan. Fungsi Pengendalian menentukan apa yang harus dimonitor juga penggunaan tool kendali spesifik untuk mengumpulkan dan mengevaluasi informasi. Prepared By : Afen Prana 29

Empat Kategori Alat Kendali Informasi/Information Finansial/Financial Operasional/Operational Tingkah laku/Behavioral Prepared By : Afen Prana 30

Kendali Proses Prepared By : Afen Prana 31

Bagaimana cara Memecahkan Permasalahan Langkah 1: Mengenali & mendefinisikan masalah tersebut Langkah 2: kumpulkan fakta dan buat asumsi Langkah 3: Kembangkan kemungkinan pemecahan Langkah 4: Analisa & bandingkan kemungkinan solusi Langkah 5: Pilih, terapkan, & evaluasi suatu solusi Prepared By : Afen Prana 32

Analisis Kelayakan ekonomi menilai biaya-biaya & keuntungan-keuntungan suatu solusi Kelayakan teknologi menilai suatu kemampuan organisasi untuk memperoleh & mengatur suatu solusi Kelayakan tingkah laku menilai apakah anggota dari suatu organisasi akan mendukung suatu solusi Kelayakan operasional menilai jika suatu organisasi dapat mengintegrasikan suatu solusi Prepared By : Afen Prana 33

Karakteristik yang diperluas atau prinsip tentang infosec manajemen ( AKA, 6 P) Perencanaan/planning Kebijakan/policy Program-program/programs Proteksi/protection Orang/people Manajemen Proyek/project management Prepared By : Afen Prana 34

1. Perencanaan sebagai bagian dari manajemen Infosec yaitu suatu perluasan tentang model dasar perencanaan Tercakup di Infosec Model Perencanaan yaitu aktivitas yg diperlukan untuk mendukung disain, ciptaan, dan implementasi tentang strategi keamanan informasi ketika mereka ada di dalam lingkungan perencanaan IT. Prepared By : Afen Prana 35

Tipe Rencana Infosec Tanggap peristiwa/Incident response ØKesinambungan usaha/Business continuity ØPemulihan bencana/Disaster recovery ØKebijakan/Policy ØPersonil/Personnel ØPemaparan teknologi/Technology rollout ØManagement resiko/Risk management ØProgram keamanan, termasuk pendidikan, pelatihan dan kesadaran/Security program, Øincluding education, training, & awareness Ø Prepared By : Afen Prana 36

2. Kebijakan: satuan petunjuk organisatoris dari perilaku tertentu di dalam organisasi. Di dalam Infosec, ada 3 kategori kebijakan umum: 1. Kebijakan Program umum ( Kebijakan Keamanan Perusahaan) 2. Kebijakan keamanan issue-specific ( ISSP = issuespecific security policy ) 3. Kebijakan System-specific ( SSSPS = System-specific policies ) Prepared By : Afen Prana 37

3. Program-program: kesatuan spesifik mengatur di dalam daerah keamanan informasi. Satu kesatuan: Program pelatihan pendidikan keamanan & kesadaran ( SETA = security education training & awareness) program 2 lain yang muncul meliputi program keamanan phisik, lengkap dengan api, akses phisik, gerbang, pengawal Prepared By : Afen Prana 38

4. Proteksi: Aktivitas Manajemen resiko, mencakup penilaian resiko dan kendali, seperti halnya mekanisme proteksi, teknologi, & tools. Masing-Masing mekanisme ini menghadirkan beberapa aspek tentang manajemen ttg kendali spesifik didalam keseluruhan rencana keamanan informasi. Prepared By : Afen Prana 39

5. Orang : Adalah mata rantai yang paling kritis didalam program keamanan informasi. sangat mendesak untuk para manajer yang secara terus-menerus mengenali tugas yang rumit dari permainan orang. meliputi personil keamanan informasi dan keamanan personil, seperti halnya aspek program SETA. Prepared By : Afen Prana 40

6. Manajemen Proyek Disiplin yg harus disajikan keseluruhannya semua unsur-unsur tentang program keamanan informasi. Ini melibatkan: ü Identifikasi dan Pengendalian sumber daya berlaku untuk proyek ü Ukur kemajuan & menyesuaikan proses sebagai kemajuan dibuat ke arah tujuan Prepared By : Afen Prana 41

Thank you! Prepared By : Afen Prana 42

File Dapat didownload pada alamat : http: //afenprana. wordpress. c om Prepared By : Afen Prana 43

Managemen resiko

Managemen resiko Introduction of tqm

Introduction of tqm Contoh gambaran umum sistem

Contoh gambaran umum sistem Paranoid policy

Paranoid policy Ancaman keamanan sistem informasi

Ancaman keamanan sistem informasi Mata kuliah keamanan sistem informasi

Mata kuliah keamanan sistem informasi Mengapa keamanan sistem informasi diperlukan

Mengapa keamanan sistem informasi diperlukan Mata kuliah keamanan sistem informasi

Mata kuliah keamanan sistem informasi Contoh perencanaan proyek sistem informasi

Contoh perencanaan proyek sistem informasi Sumber daya informasi

Sumber daya informasi Judul dan nama anggota kelompok informasi gambar informasi

Judul dan nama anggota kelompok informasi gambar informasi Judul dan nama anggota kelompok informasi gambar informasi

Judul dan nama anggota kelompok informasi gambar informasi Sistem pakar dalam sistem informasi manajemen

Sistem pakar dalam sistem informasi manajemen Aspek keamanan informasi

Aspek keamanan informasi Security level 0

Security level 0 Redesain sistem perencanaan dan penganggaran

Redesain sistem perencanaan dan penganggaran Sistem informasi organisasi manajemen dan strategi

Sistem informasi organisasi manajemen dan strategi Model tiga lingkup kegiatan manajemen sistem

Model tiga lingkup kegiatan manajemen sistem Contoh interorganizational system

Contoh interorganizational system Wujud sistem informasi manajemen

Wujud sistem informasi manajemen Management information system structure

Management information system structure Pengembangan dan pengadaan sistem informasi

Pengembangan dan pengadaan sistem informasi Sistem informasi global dan riset pasar

Sistem informasi global dan riset pasar Apa itu sistem informasi produksi

Apa itu sistem informasi produksi Jelaskan pengertian memanipulasi sistem tik

Jelaskan pengertian memanipulasi sistem tik Dfd level 1 perpustakaan

Dfd level 1 perpustakaan Proses bisnis dan sistem informasi

Proses bisnis dan sistem informasi Etika dan isu sosial dalam sistem informasi

Etika dan isu sosial dalam sistem informasi Memaparkan atau menjelaskan informasi

Memaparkan atau menjelaskan informasi Informasi-informasi yang terdapat dalam pasar tenaga kerja

Informasi-informasi yang terdapat dalam pasar tenaga kerja Latar belakang sistem operasi

Latar belakang sistem operasi Jenis ancaman sistem keamanan komputer

Jenis ancaman sistem keamanan komputer Sistem keamanan pintu menggunakan sidik jari

Sistem keamanan pintu menggunakan sidik jari Peta konsep jaringan komputer dan internet

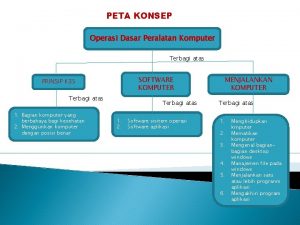

Peta konsep jaringan komputer dan internet Peta konsep manajemen operasi

Peta konsep manajemen operasi Keamanan sistem operasi windows

Keamanan sistem operasi windows Materi keamanan komputer

Materi keamanan komputer Sistem dan prosedur perkantoran

Sistem dan prosedur perkantoran Sistem perencanaan sumber daya perusahaan

Sistem perencanaan sumber daya perusahaan Proses perencanaan sistem

Proses perencanaan sistem Sistem transportasi dan sistem respirasi

Sistem transportasi dan sistem respirasi Sub sistem perguruan tinggi

Sub sistem perguruan tinggi Jelaskan fungsi terkait dalam sistem pengawasan produksi

Jelaskan fungsi terkait dalam sistem pengawasan produksi Persyaratan mutu obat tradisional

Persyaratan mutu obat tradisional