SKEMA KECURANGAN DETEKSI KECURANGAN PEMERIKSAAN AKUNTANSI LANJUT SKEMA

- Slides: 26

SKEMA KECURANGAN DETEKSI KECURANGAN PEMERIKSAAN AKUNTANSI LANJUT

SKEMA KECURANGAN Adopsi SAS No. 99 dan peraturan dan Undang-Undang Sarbanes-Oxley tahun 2002 telah menimbulkan persyaratan baru utama dalam peran auditor independen yang menimbulkan lebih banyak perhatian atas profesi akuntan publik dibandingkan tanggung jawab auditor untuk mendeteksi kecurangan selama suatu audit. Skema-skema kecurangan dapat diklasifikasikan dalam berbagai cara. Format klasifikasi yang diambil dari Association of Certified Fraud Examiners. Ada tiga kategori skema kecurangan: kecurangan dalam laporan keuangan (kecurangan oleh pihak manajemen), korupsi, dan penyalahgunaan aset (kecurangan oleh karyawan.

KECURANGAN DALAM LAPORAN KEUANGAN Kecurangan dalam laporan keuangan dikaitkan dengan kecurangan oleh pihak manajemen. Walaupun semua kecurangan melibatkan suatu bentuk kesalahan penyajian keuangan, untuk dapat digolongkan sebagai skema kecurangan jenis ini, laporan itu sendiri harus memberikan manfaat keuangan baik langsung maupun tidak langsung kepada pelakunya. Contohnya, kesalahan penyajian pada akun kas untuk menutupi kecurangan kas tidak termasuk dalam golongan skema kecurangan ini. Sebaliknya, menyatakan terlalu rendah kewajiban untuk dapat menyajikan gambaran keuangan perusahaan yang baik agar harga saham naik, termasuk dalam skema ini.

KORUPSI Korupsi (corruption) mungkin adalah kejahatan kerah putih yang paling tua. Korupsi meliputi penyuapan, konflik kepentingan, pemebrian tanda terima kasih yang tidak sah, dan pemerasan secara ekonomi. Korupsi adalah tindakan seorang pejabat atau petugas yang secara tidak sah dan tidak dapat dibenerkan memanfaatkan perkerjaannya atau karakternya untuk mendapatkan keuntungan untuk dirinya maupun orang lain, dengan melanggar kewajiban dan hak orang lain. Berdasarkan Association of Certified Fraud Examiners (ACFE), korupsi merupakan 10 persen dari seluruh kasus kecurangan di tempat kerja dan 90 persen kerugian akibat korupsi ditimbulkan dari skema penyuapan.

PENYUAPAN Penyuapan melibatkan pemberian, penawaran, permohonan untuk menerima, atau penerimaan berbagai hal yang bernilai untuk memngaruhi seorang pejabat dalam melakukan kewajiban sahnya. Para pejabat di sini dapat dipekerjakan oleh berbagai lembaga pemerintah (atau pihak yang berwenang) atau perusahaan swasta. Berikut adalah contoh penyuapan. Manajer sebuah perusahaan pengepakan daging menawarkan uang tunai ke seorang pengawas kesehatan AS. Sebagai gantinya, pengawasan tersebut akan meminimalkan pelanggaran kesehatan yang terungkap selama inspeksi rutin di pabrik pengepakan tersebut dalam laporannya.

TANDA TERIMA KASIH YANG TIDAK SAH (ILLEGAL GRATUITY) Tanda terima kasih yang tidak sah (illegal gratuity) melibatkan pemberian, penerimaan, penawaran , atau permohonan untuk menerima sesuatu yang bernilai karena telah melakukan tindakan yang resmi. Skema ini hampir sama dengan penyuapan, tetapi transaksinya terjadi setelah tindakan resmi tersebut dilakukan. Berikut ini adalah contoh pemberian tanda terima kasih yang tidak sah. Manajer pabrik sebuah perusahaan besar menggunakan pengaruhnya untuk memastikan bahwa permohonan pengajuan proposal ditulis sedemikian rupa agar hanya satu kontraktor yang akan dapat memberikan penawaran yang memuaskan. Akibatnya, proposal kontraktor yang dibantunya itu diterima dengan harga yang tidak kompetitif. Sebagai gantinya, kontraktor tersebut secara diam-diam memberikan uang tunai ke manajer pabrik tersebut.

KONFLIK KEPENTINGAN Setiap perusahaan harus mengharapkan karyawannya akan melakukan pekerjaan dengan cara yang dapat memenuhi berbagai kepentingan perusahaan. Konflik kepentingan terjadi ketika seorang karyawan bertindak atas nama pihak ketiga dalam melakukan pekerjaannya atau memiliki kepentingan pribadi dalam pekerjaannya yang dilakukannya. Jika konflik kepentingan karyawan tidak diketahui oleh perusahaan dan mengakibatkan kerugian keuangan, maka telah terjadi kecurangan. Berikut ini adalah satu contohnya. Staff bagian pembelian kontraktor bangunan merupakan salah satu pemilik perusahaan pemasok pipa. Staf pembelian tersebut memiliki kekuasaan penuh untuk memilih pemasok. Staf tersebut mengarahkan pesanan pembelian dalam jumlah besar ke perusahaannya, yang memberikan harga di atas harga pasar untuk produknya.

PEMERASAN SECARA EKONOMI Pemerasan secara ekonomi (economic extortion) adalah penggunaan (atau ancaman untuk melakukan) tekanan (termasuk sanksi ekonomi) terhadap seseorang atau perusahaan, untuk mendapatkan sesuatu yang berharga. Istilah berharga dapat berupa aset keuangan atau ekonomi, informasi, atau kerja sama untuk mendapatkan keputusan yang berguna mengenai sesuatu yang sedang dipermasalahkan. Berikut adalah contoh pemerasan secara ekonomi. Staff pengadaan kontrak untuk Negara bagian mengancam akan mencatumkan seorang kontraktor jalan tol ke dalam daftar hitam jika dia tidak memberikan uang ke staf tersebut. Jika kontrakor tersebut mau berkerja sama, maka pencantuman daftar hitam tersebut akan secara otomatis menyingkirkan kontraktor itu dari mendapatkan kontrak pekerjaan di masa mendatang.

PENYALAHGUNAAN ASET Bentuk skema kecurangan yang paling umum melibatkan beberapa bentuk penyalahgunaan aset. Delapan puluh lima persen dari kecurangan yang dimasukkan dalam penelitian ACFE masuk dalam kategori ini. Aset dapat disalahgunakan secara langsung atau tidak langsung demi keuntungan si pelaku. Transaksi yang melibatkan kas, akun cek, persediaan, peralatan, perlengkapan, dan informasi adalah yang paling rentan disalahgunakan.

PEMBEBANAN KE AKUN BEBAN Pencurian aset menimbulkan ketidaksinambungan dalam pesamaan dasar akuntansi (aset = ekuitas) yang harus disesuaikan oleh si pelaku kejahatan jika ingin pencurian tersebut tidak terdeteksi. Cara yang paling umum untuk menyembunyikan ketidakseimbangan adalah membebankan aset ke akun beban dan mengurangi ekuitas dalam jumlah yang sama. Contohnya, pencurian kas senilai $ 20. 000 akan dibebankan ke biaya operasional lain-lain. Kerugian akibat berkurangnya kas akan mengurangi aset perusahaan sebesar $ 20. 000. Untuk menyeimbangkannya, ekuitas dikurangi sebesar $ 20. 000 ketika akun beban lain-lain ditutup ke saldo laba, sehingga membuat persamaan akuntansi tetap seimbang.

GALI LUBANG TUTUP LUBANG (LAPPING) Lapping melibatkan penggunaan cek dari para pelanggan, menerima pembayaran rekening mereka, untuk menutupi kas yang sebelumnya telah dicuri oleh seorang karyawan. Contohnya, karyawan pertama-tama akan mencuri dan mencairkan cek senilai $ 500 yang dikirim oleh pelanggan A. Untuk menutupi ketidakseimbangan akuntansi tersebut, maka rekening pelanggan A tidak akan dikredit. Selanjutnya (pariode pembayaran selanjutnya) karyawan tersebut akan menggunakan cek senilai $ 500 yang diterima dari pelanggan B dan akan dimasukkan ke rekening pelanggan A. Dana pada pariode berikutnya yang diterima dari pelanggan c akan dipakai untuk menutup dana pelanggan B begitu seterusnya.

KECURANGAN TRANSAKSI (TRANSACTION FRAUD) Hal ini melibatkan penghapusan, pengubahan, atau penambahan transaksi palsu untuk mengerahkan aset ke pelaku kecurangan. Salah satu contoh kecurangan yang umum dilakukan adalah melibatkan distribusi gaji palsu. Misalnya, gaji di distribusikan kepada karyawan yang sudah tidak lagi bekerja. Tiap minggu, pihak yang melakukan kecurangan ini, akan terus menyerahkan kartu waktu kerja seolah-olah karyawan tersebut masih bekerja. Walaupun perusahaan kehilangan kas, kecurangan tersebut tetap tidak terdeteksi karena kredit ke akun kas diseimbangkan melalui debit ke akun beban gaji.

SKEMA KECURANGAN DENGAN KOMPUTER Untuk tujuan pembahasan, kecurangan komputer mencakup hal-hal dibawah ini : 1. Pencurian, kesalahan, atau penyalahgunaan aset dengan cara mengubah berbagai record dan file yang dapat dibaca komputer. 2. Pencurian, kesalahan, atau penyalahgunaan aset dengan cara mengubah logika peranti lunak komputer. 3. Pencurian atau penggunaan secara tidak sah informasi yang dapat dibaca komputer. 4. Pencurian, kesalahan, atau penyalahgunaan peranti keras komputer.

1. PENGUMPULAN DATA Pelaku hanya perlu memahami bagaimana sistem kerja dalam memasukkan data. Tindakan kecurangan tersebut melibatkan usaha membuat data menjadi salah ketika data dimasukkan ke dalam sistem. Contoh, untuk melakukan kecurangan penggajian, pelaku dapat menyelipkan sebuah transaksi penggajian yang salah, bersama dengan transaksi sah lainnya. Variasi dari kecurangan ini adalah mengubah field jam kerja dalam sebuah transaksi penggajian yang sah untuk menaikkan nilai cek gaji. Varian lainnya adalah mengeluarkan kas untuk pembayaran utang usaha yang salah.

2. PEMROSESAN DATA Kecurangan pemrosesan data dibagi menjadi 2 kelompok : a. Kecurangan Program (program fraud) Contohnya, program yang digunakan sebuah bank untuk menghitung bunga rekening nasabahnya akan menghasilkan kesalahan pembulatan. Dengan kata lain, satu sen ditambahkan (atau dihapis dari) rekening nasabah secara acak. b. Kecurangan Operasional (operations fraud) Adalah penyalahgunaan atau pencurian sumber daya komputer perusahaan. Contohnya, seorang programer mungkin saja menggunakan waktu aktif komputer di perusahaan untuk membuat piranti lunak yang dijualnya secara komersial.

3. Manajemen Basis Data Teknik yang paling umum digunakan adalah mengakses basis data dari jarak jauh dan menelusuri file untuk mencari informasi yang berguna, kemudian disalin, dan dijual ke pesaing perusahaan. 4. Pembuatan Informasi Apapun bentuk fisiknya, informasi yang berguna memiliki karakteristik berikut ini : a) Relevan b) Tepat waktu c) Akurat d) Lengkap e) Ringkas

TANGGUNG JAWAB AUDITOR UNTUK MENDETEKSI KECURANGAN Petunjuk yang berlaku saat ini untuk deteksi kecurangan disajikan dalam SAS No. 99, Consideration of Fraud in a Financial Statement Audit yang berkaitan dengan area keuangan berikut ini : 1. Deskripsi dan karakteristik kecurangan 2. Skeptisisme profesional 3. Diskusi dengan personel 4. Pemerolehan bukti audit dan informasi 5. Indentifikasi resiko

6. Penilaian resiko yang diindentifikasi 7. Respon terhadap penilaian tersebut 8. Evaluasi bukti audit dan informasi 9. Komunikasi kemungkinan kecurangan 10. Dokumentasi pertimbangan atas kecurangan Tujuan SAS 99 adalah untuk tidak secara langsung menggabungkan pertimbangan auditor mengenai kecurangan ke dalam prose audit sampai selesai. Penilaian resiko kesalahan saji material dalam laporan keuangan meliputi kecurangan dalam laporan keuangan dan penyalahgunaan aset.

KECURANGAN DALAM LAPORAN KEUANGAN Faktor risiko yang berkaitan dalam kecurangan laporan keuangan : a. Karakteristik dan pengaruh pihak manajemen terhadap lingkungan pengendalian. b. Kondisi industri. c. Karakteristik operasional dan stabilitas keuangan. Dalam hal kecurangan keuangan (kecurangan oleh pihak manajemen), auditor eksternal harus mewaspadai adanya skema umum berikut ini : a. Pengakuan pendapatan yang tidak benar b. Perlakuan penjualan yang tidak sesuai c. Penilaian aktiva yang tidak sesuai d. Penundaan biaya dan beban yang tidak sesuai e. Pencatatan kewajiban yang tidak sesuai f. Pengungkapan yang tidak memadai

PENYALAHGUNAAN ASET Terdapat dua faktor resiko yang berkaitan dengan penyalahgunaan aset, yaitu : a. Kerentanan penyalahgunaan aset b. Pengendalian Contoh skema kecurangan umum yang berkaitan dengan pencurian oleh karyawan meliputi hal-hal berikut : a. Pembelian pribadi b. Karyawan fiktif c. Beban fiktif d. Pembayaran yang diubah e. Pemasok yang tidak benar f. Pencurian kas (atau persediaan) g. Gali lubang tutup lubang

RESPON AUDITOR TERHADAP PENILAIAN RESIKO Penilaian auditor terhadap kecurangan material dapat mempengaruhi audit dalam hal berikut : 1. Pengaturan staf pelaksana dan keluasan supervisi yang harus sesuai dengan penilaian tingkat resiko audit tersebut. 2. Skeptisme profesional yang melibatkan penerapan sikap yang selalu menanyakan dan melakuakan penilaian secara kritis terhadap bukti audit. 3. Sifat, waktu, dan keluasan prosedur yang dilaksanakan. Berbagai faktor resiko kecurangan yang memliki implikasi pengendalian, dapat membatasi kemampuan auditor untu menilai resiko pengendalian di bawah maksimum dan untuk mengurangi pengujian substantif.

RESPON TERHADAP KESALAHAN SALAH SAJI AKIBAT KECURANGAN TERDETEKSI Ketika auditor telah menetapkan ada kecurangan tetapi tidak mempengaruhi material pada laporan keuangan, auditor tharus : 1. Merujuk masalah tersebut ke tingkat manajemen yang tepat 2. Memastikan bahwa implikasinya terhadap aspek audit lainnya telah cukup dipertimbangkan. Bila mempengaruhi material laporan keuangan, maka : 1. Mempertimbangkan implikasinya terhadap aspek audit lainnya. 2. Membahas masalah tersebut dengan pihak manajemen senior dengan komite audit dewan komisaris 3. Mencoba untuk menentukan apakah kecurangan tersebut material 4. Menyarankan klien untuk mengonsultasikan hal tersebut dengan pengacara perusahaan, jika memungkinkan

PERSYARATAN DOKUMENTASI Di mana pun faktor-faktor resiko tersebut diindentifikasikan, dokumentasinya harus meliputi (1) faktor resiko yang telah diindentifikasikan dan (2) respon audit terhadap faktor resiko tersebut. TEKNIK MENDETEKSI KECURANGAN Penjelasan mengenai teknik mendeteksi kecurangan dengan berbagai kondisi : 1. Pembayaran ke pemasok fiktif a. Nomor faktur berurutan b. Pemasok dengan PO Box c. Pemasok dengan lamat milik karyawan d. Beberapa perusahaan dengan alamat yang sama e. Nilai faktur sedikit di bawah batas minimal yang akan dikaji

2. KECURANGAN PENGGAJIAN Prosedur audit yang disarankan untuk mendeteksi kecurangan ini dijelaskan sebagai berikut. a. Pengujian jam kerja yang berlebihan b. Pengujian duplikasi pembayaran Gunakan fungsi Duplicate ACL untuk mencari record penggajian para karyawan yang memiliki karakteristik berikut ini : § Nomer karyawan yang sama, nama yang sama, alamat yang sama, dan sebagainya (duplikasi pembayaran). § Nama yang sama dengan alamat surat yang berbeda. § Nama yang sama dengan nomor rekening yang berbeda. § Nama yang sama dengan nomor jaminan sosial yang berbeda. § Alamat surat yang sama dengan nama karyawan yang berbeda. c. Pengujian karyawan yang tidak ada

3. GALI LUBANG TUTUP LUBANG DALAM PIUTANG USAHA Dua metode umum untuk mengelola piutang usaha: a. Metode pemindahal saldo ke pariode berikutnya b. Metode faktur terbuka Jika auditor mencurigai adanya teknik gali lubang tutup lubang, maka auditor tersebut dapat menggunakan uji ACL berikut ini : a. Gunakan expression builder ACL untuk memilih penjualan dari tiap versi field dan file jumlah dikirimnya lebih besar dari nol dan kurang dari nilai faktur. b. Gabungan file pindahan yang dihasilkan ke dalam sebuah file yang mencerminkan aktivitas untuk sebuah pariode terkait c. Buatlah field terhitung untuk nilai yang dipindahkan d. Gunakan perintah Duplicates untuk mencari dalam file tersebut, nilai pindahan yang memiliki nilai yang sama dengan nilai pindahan yang sudah dihitung.

Referensi Hall, James A dan Singleton, Tommie. (2009). Audit dan Assurance Teknologi Informasi. Buku 2. Edisi 2. Jakarta: Salemba Empat.

Pemeriksaan subsequent event dan penyelesaian pemeriksaan

Pemeriksaan subsequent event dan penyelesaian pemeriksaan Definidi

Definidi Metode vrc dan lrc

Metode vrc dan lrc Formulir deteksi dini tumbuh kembang anak

Formulir deteksi dini tumbuh kembang anak Piemia adalah

Piemia adalah Pemeriksaan akuntansi 2

Pemeriksaan akuntansi 2 Persamaan akuntansi keuangan dan akuntansi manajemen

Persamaan akuntansi keuangan dan akuntansi manajemen Teori akuntansi bab 13 akuntansi untuk perubahan harga

Teori akuntansi bab 13 akuntansi untuk perubahan harga Teori akuntansi bab 13 akuntansi untuk perubahan harga

Teori akuntansi bab 13 akuntansi untuk perubahan harga Hubungan akuntansi biaya dengan akuntansi keuangan

Hubungan akuntansi biaya dengan akuntansi keuangan Pemakai utama informasi akuntansi keuangan adalah

Pemakai utama informasi akuntansi keuangan adalah Sifat umum akuntansi keuangan dan akuntansi manajemen

Sifat umum akuntansi keuangan dan akuntansi manajemen Jenis jenis perubahan harga

Jenis jenis perubahan harga Multiple comparison test adalah

Multiple comparison test adalah Rencana tindak lanjut

Rencana tindak lanjut Rencana tindak lanjut literasi sekolah

Rencana tindak lanjut literasi sekolah Rumus uji dmrt

Rumus uji dmrt Tindak lanjut dalam bk

Tindak lanjut dalam bk Intervensi lanjut pis pk

Intervensi lanjut pis pk Tipe fragmentasi database

Tipe fragmentasi database Rencana tindak lanjut pkb guru

Rencana tindak lanjut pkb guru Ppt pembelajaran ipa di sd modul 4

Ppt pembelajaran ipa di sd modul 4 Uji dmrt

Uji dmrt Rencana tindak lanjut

Rencana tindak lanjut Pmp kemdikbud go id

Pmp kemdikbud go id Jaringan komputer lanjut

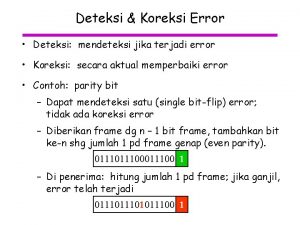

Jaringan komputer lanjut Wis tindak lanjut laporan hasil atm

Wis tindak lanjut laporan hasil atm