Pseudonymisierung in der medizinischen Forschung und Sekundrnutzung von

![Behandlungskontext [Primärnutzung] Barriere: Ärztliche Schweigepflicht [Sekundärnutzung/Forschungskontext] klinische Forschung Versorgungsforschung Export erlaubt, wenn - anonyme Behandlungskontext [Primärnutzung] Barriere: Ärztliche Schweigepflicht [Sekundärnutzung/Forschungskontext] klinische Forschung Versorgungsforschung Export erlaubt, wenn - anonyme](https://slidetodoc.com/presentation_image_h/973784fcd045c0b26f5a2e34cbd8e063/image-4.jpg)

- Slides: 35

Pseudonymisierung in der medizinischen Forschung und Sekundärnutzung von Patientendaten Klaus Pommerening, Mainz Workshop AG DGI, 12. September 2006 GMDS 2006, Leipzig TMF = Telematikplattform für die Pommerening, 12. September 2006 medizinischen Forschungsnetze

Inhalt 1. Grundlagen von Anonymisierung und Pseudonymisierung 2. Methoden und Szenarien 3. Die Pseudonymisierungsmodelle der TMF 4. Diskussion und Ausblick Pommerening, 12. September 2006 2

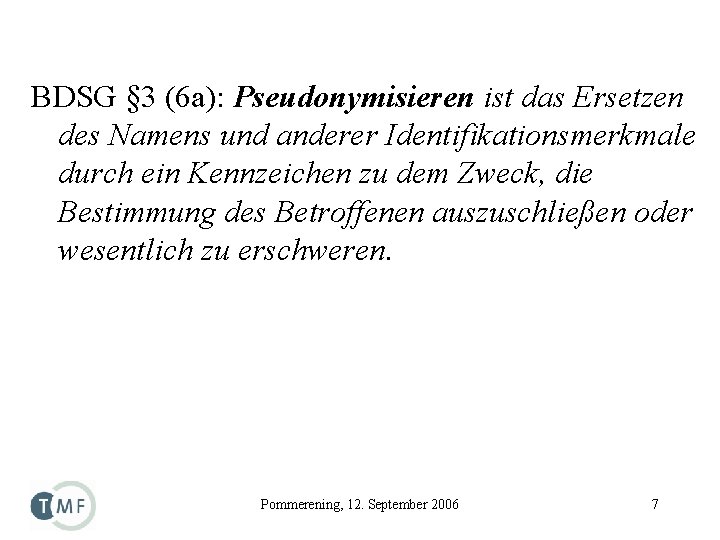

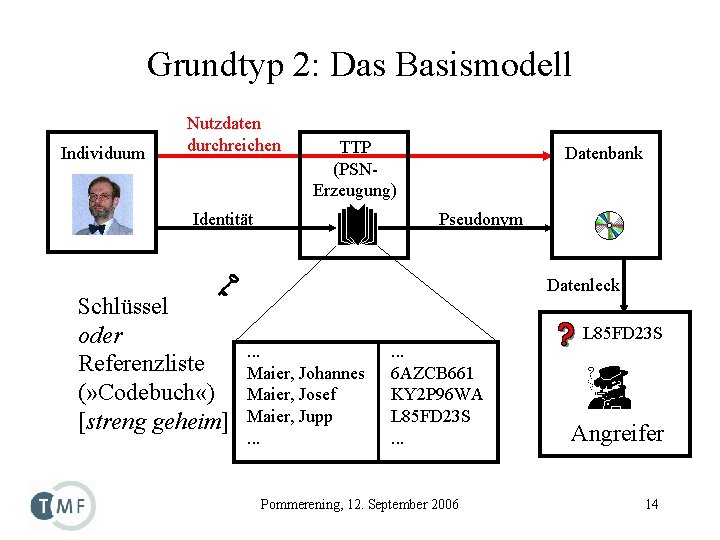

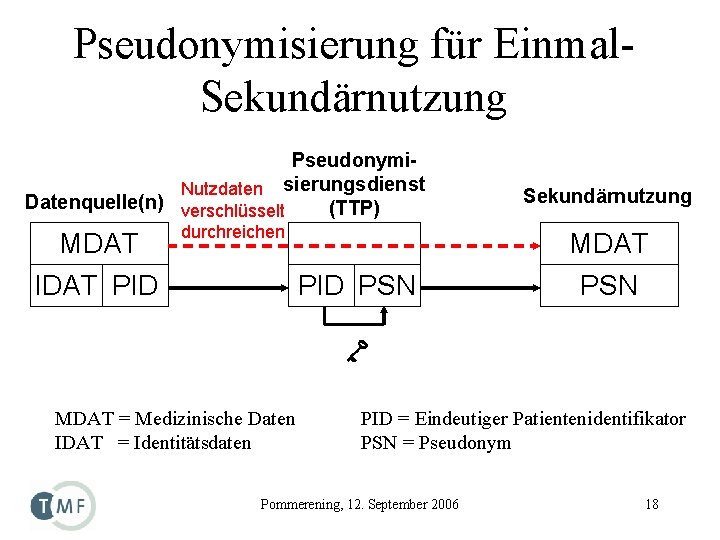

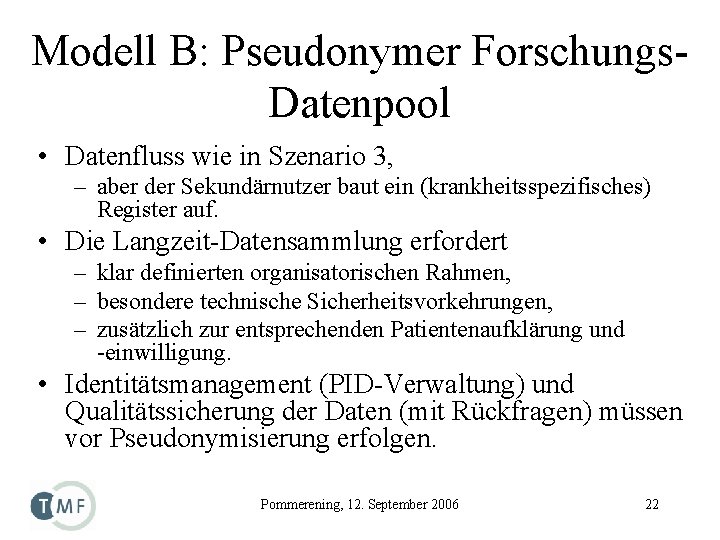

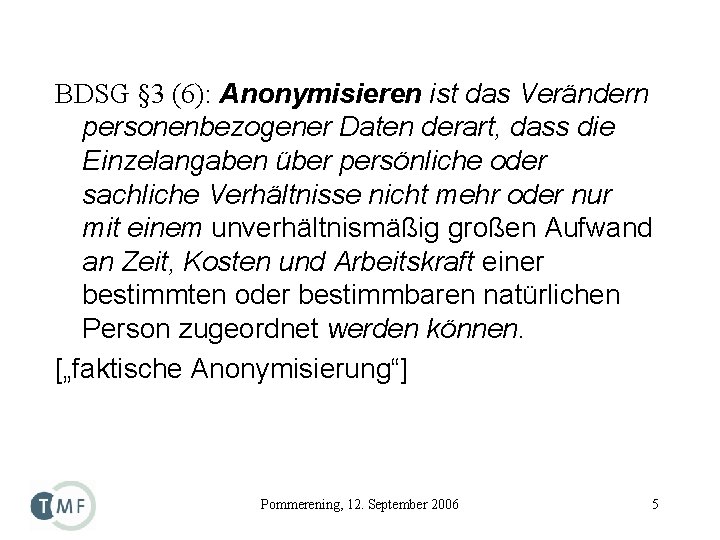

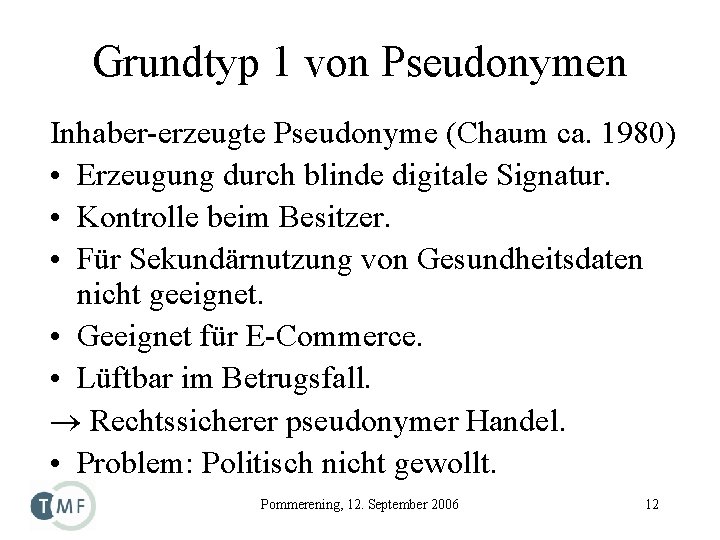

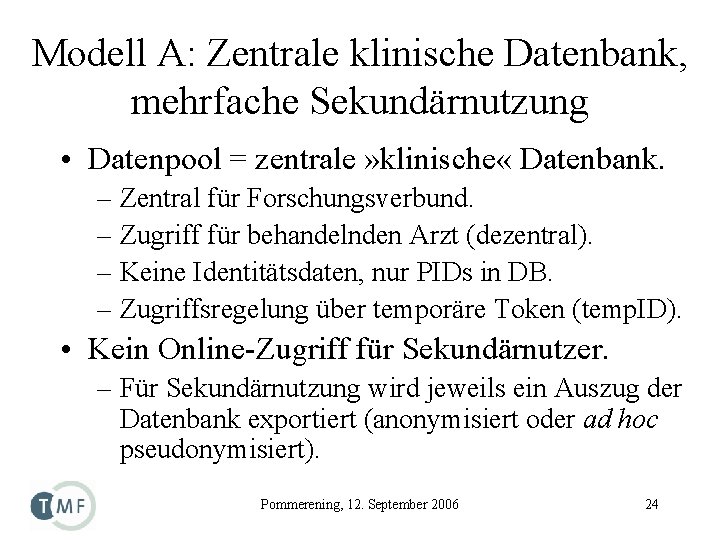

Nutzung von Patientendaten • Primärnutzung: Behandlungskontext. • Sekundärnutzung: – Versorgungsforschung, Qualitätssicherung, Gesundheitsökonomie, – krankheitsspezifische klinische oder epidemiologische Studien, – Aufbau von zentralen Datenpools und Biomaterialbanken. Typische Aspekte der Sekundärnutzung: • Außerhalb des Behandlungskontexts und der Schweigepflicht (des behandelnden Arztes); • die Identität des Patienten ist ohne Belang. Pommerening, 12. September 2006 3

![Behandlungskontext Primärnutzung Barriere Ärztliche Schweigepflicht SekundärnutzungForschungskontext klinische Forschung Versorgungsforschung Export erlaubt wenn anonyme Behandlungskontext [Primärnutzung] Barriere: Ärztliche Schweigepflicht [Sekundärnutzung/Forschungskontext] klinische Forschung Versorgungsforschung Export erlaubt, wenn - anonyme](https://slidetodoc.com/presentation_image_h/973784fcd045c0b26f5a2e34cbd8e063/image-4.jpg)

Behandlungskontext [Primärnutzung] Barriere: Ärztliche Schweigepflicht [Sekundärnutzung/Forschungskontext] klinische Forschung Versorgungsforschung Export erlaubt, wenn - anonyme Daten, - Einwilligung, - Gesetzesvorschrift direkte Erfassung Register/ epidemiologische Forschung Pommerening, 12. September 2006 4

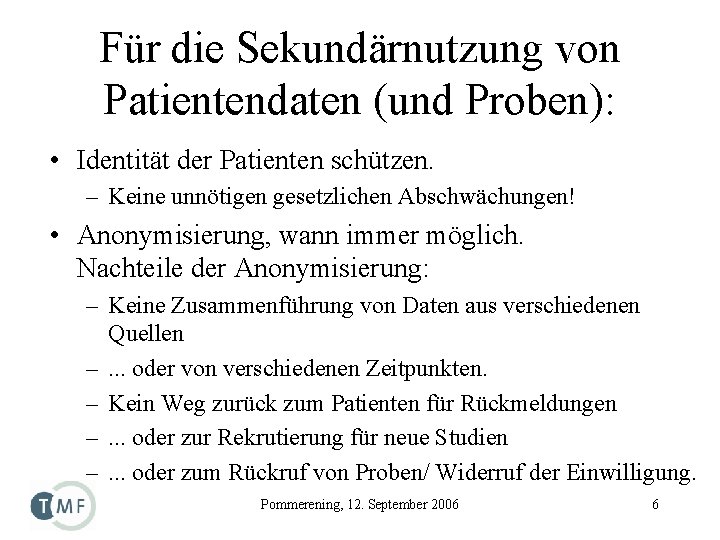

BDSG § 3 (6): Anonymisieren ist das Verändern personenbezogener Daten derart, dass die Einzelangaben über persönliche oder sachliche Verhältnisse nicht mehr oder nur mit einem unverhältnismäßig großen Aufwand an Zeit, Kosten und Arbeitskraft einer bestimmten oder bestimmbaren natürlichen Person zugeordnet werden können. [„faktische Anonymisierung“] Pommerening, 12. September 2006 5

Für die Sekundärnutzung von Patientendaten (und Proben): • Identität der Patienten schützen. – Keine unnötigen gesetzlichen Abschwächungen! • Anonymisierung, wann immer möglich. Nachteile der Anonymisierung: – Keine Zusammenführung von Daten aus verschiedenen Quellen –. . . oder von verschiedenen Zeitpunkten. – Kein Weg zurück zum Patienten für Rückmeldungen –. . . oder zur Rekrutierung für neue Studien –. . . oder zum Rückruf von Proben/ Widerruf der Einwilligung. Pommerening, 12. September 2006 6

BDSG § 3 (6 a): Pseudonymisieren ist das Ersetzen des Namens und anderer Identifikationsmerkmale durch ein Kennzeichen zu dem Zweck, die Bestimmung des Betroffenen auszuschließen oder wesentlich zu erschweren. Pommerening, 12. September 2006 7

Pseudonyme • Goldener Mittelweg zwischen Anonymität und Exposition der Identitäten („indirekter Personenbezug“). • Je nach Kontext zu nutzen: – Einweg-Pseudonyme, die nicht aufgelöst werden können, – reversible Pseudonyme die eine Rückidentifizierung ermöglichen. • Pseudonymisierung ist rechtlich nicht äquivalent zur Anonymisierung, – sondern erfordert Zusatzüberlegungen und -maßnahmen; – z. B. nur mit Einwilligung oder gesetzlicher Regelung erlaubt! Pommerening, 12. September 2006 8

Die Rolle der Einwilligungserklärung • Königsweg zur Sekundärnutzung im Forschungskontext. – Aber: Zweckbindung, Zeit- und Nutzerbeschränkung. – Patientenaufklärung muss Zweck der Datensammlung oder Zweck und Adressaten einer Nutzung oder Weitergabe explizit (und abschließend) benennen, – muss Datenverarbeitung und -verwendung transparent machen. – Auch mit Einwilligung dürfen Identitätsdaten nicht unnötig verarbeitet oder gespeichert werden. • Als Instrument der Gesundheitsforschung eher schwerfällig, daher gesetzliche Regelungen vorzuziehen – mit geringstmöglichem Eingriff in die Persönlichkeitsrechte! Pommerening, 12. September 2006 9

Anonymisierung/Pseudonymisierung von Proben • Anonymisierbarkeit noch anzunehmen. – und wenn möglich anzuwenden. • Mittelfristig: Nur noch Pseudonymisierungslösungen – – Personenbezug inhärent, – Widerruf muss gewährleistet bleiben (Persönlichkeitsrecht). Pommerening, 12. September 2006 10

Inhalt 1. Grundlagen von Anonymisierung und Pseudonymisierung 2. Methoden und Szenarien 3. Die Pseudonymisierungsmodelle der TMF 4. Diskussion und Ausblick Pommerening, 12. September 2006 11

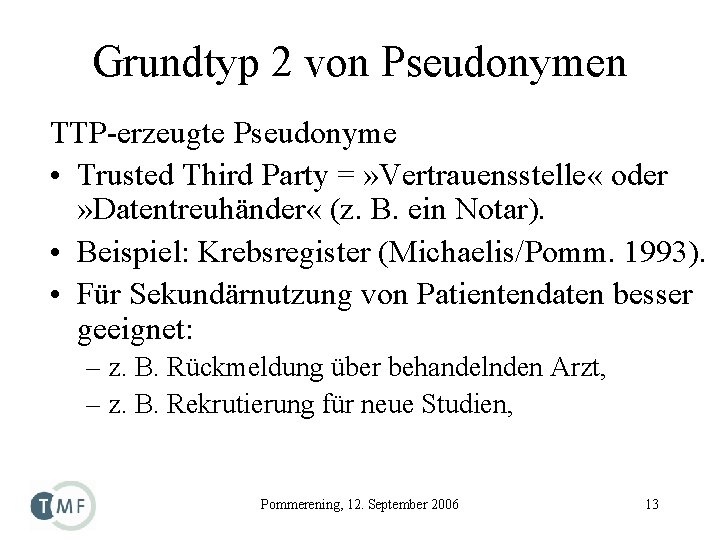

Grundtyp 1 von Pseudonymen Inhaber-erzeugte Pseudonyme (Chaum ca. 1980) • Erzeugung durch blinde digitale Signatur. • Kontrolle beim Besitzer. • Für Sekundärnutzung von Gesundheitsdaten nicht geeignet. • Geeignet für E-Commerce. • Lüftbar im Betrugsfall. ® Rechtssicherer pseudonymer Handel. • Problem: Politisch nicht gewollt. Pommerening, 12. September 2006 12

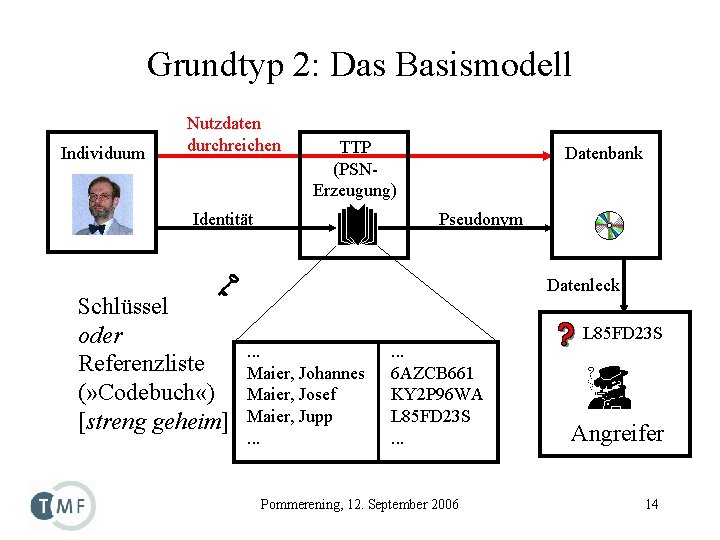

Grundtyp 2 von Pseudonymen TTP-erzeugte Pseudonyme • Trusted Third Party = » Vertrauensstelle « oder » Datentreuhänder « (z. B. ein Notar). • Beispiel: Krebsregister (Michaelis/Pomm. 1993). • Für Sekundärnutzung von Patientendaten besser geeignet: – z. B. Rückmeldung über behandelnden Arzt, – z. B. Rekrutierung für neue Studien, Pommerening, 12. September 2006 13

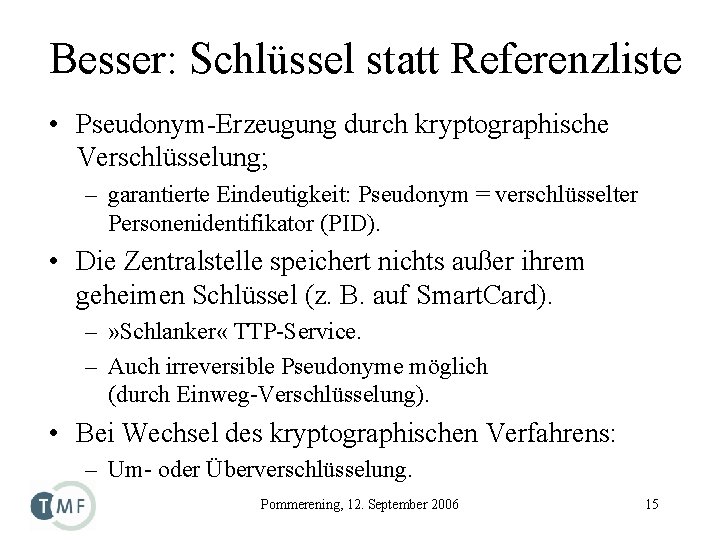

Grundtyp 2: Das Basismodell Individuum Nutzdaten durchreichen TTP (PSNErzeugung) Identität Schlüssel oder Referenzliste (» Codebuch «) [streng geheim] Datenbank Pseudonym Datenleck . . . Maier, Johannes Maier, Josef Maier, Jupp. . . 6 AZCB 661 KY 2 P 96 WA L 85 FD 23 S. . . Pommerening, 12. September 2006 L 85 FD 23 S Angreifer 14

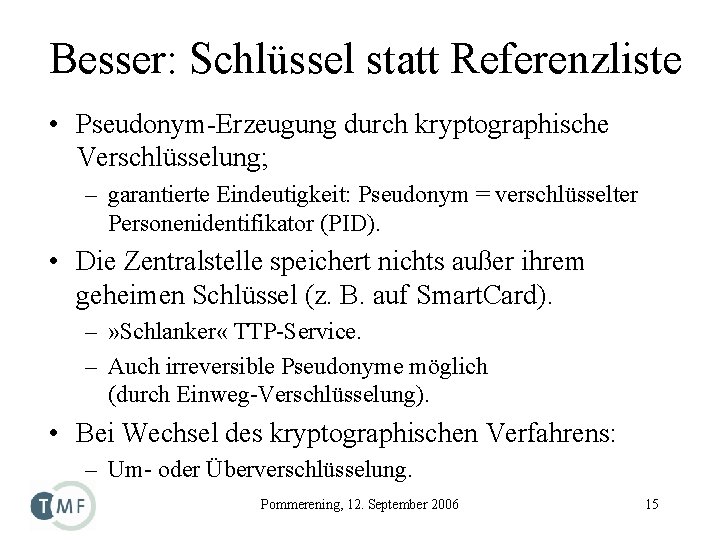

Besser: Schlüssel statt Referenzliste • Pseudonym-Erzeugung durch kryptographische Verschlüsselung; – garantierte Eindeutigkeit: Pseudonym = verschlüsselter Personenidentifikator (PID). • Die Zentralstelle speichert nichts außer ihrem geheimen Schlüssel (z. B. auf Smart. Card). – » Schlanker « TTP-Service. – Auch irreversible Pseudonyme möglich (durch Einweg-Verschlüsselung). • Bei Wechsel des kryptographischen Verfahrens: – Um- oder Überverschlüsselung. Pommerening, 12. September 2006 15

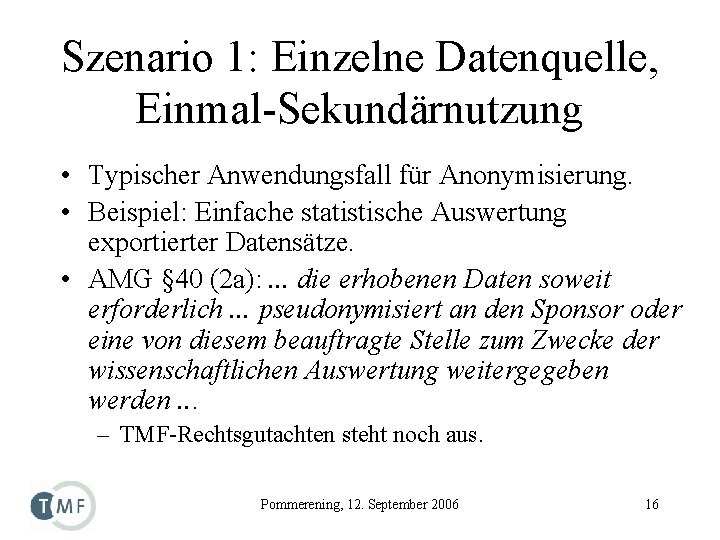

Szenario 1: Einzelne Datenquelle, Einmal-Sekundärnutzung • Typischer Anwendungsfall für Anonymisierung. • Beispiel: Einfache statistische Auswertung exportierter Datensätze. • AMG § 40 (2 a): . . . die erhobenen Daten soweit erforderlich. . . pseudonymisiert an den Sponsor oder eine von diesem beauftragte Stelle zum Zwecke der wissenschaftlichen Auswertung weitergegeben werden. . . – TMF-Rechtsgutachten steht noch aus. Pommerening, 12. September 2006 16

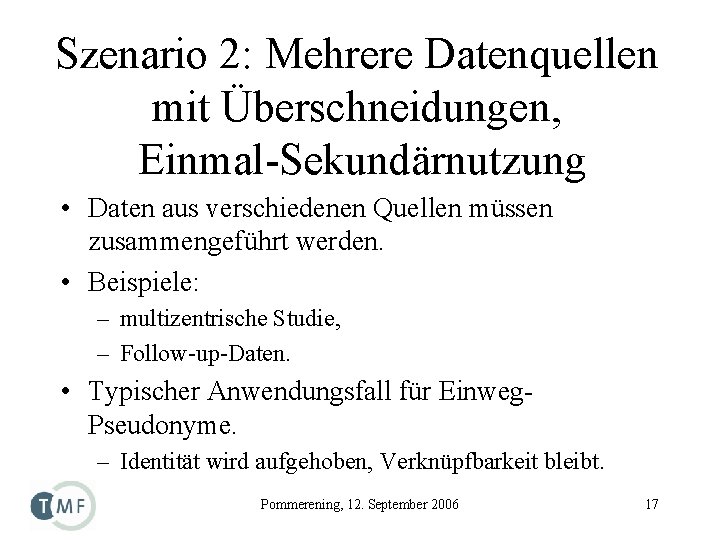

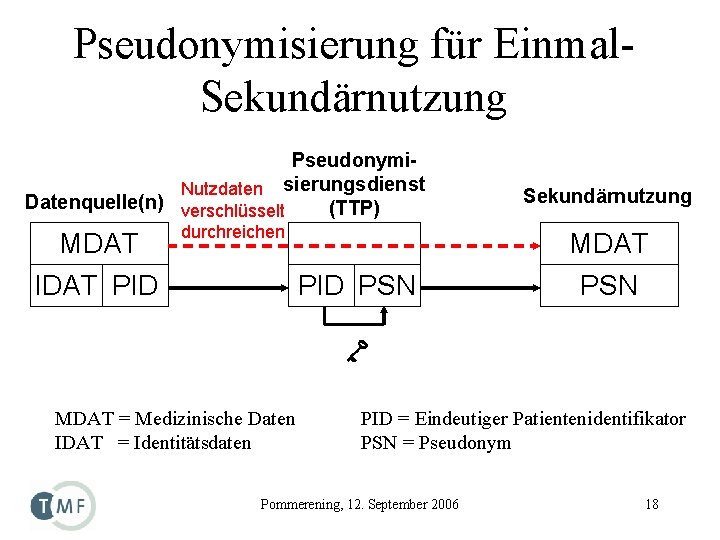

Szenario 2: Mehrere Datenquellen mit Überschneidungen, Einmal-Sekundärnutzung • Daten aus verschiedenen Quellen müssen zusammengeführt werden. • Beispiele: – multizentrische Studie, – Follow-up-Daten. • Typischer Anwendungsfall für Einweg. Pseudonyme. – Identität wird aufgehoben, Verknüpfbarkeit bleibt. Pommerening, 12. September 2006 17

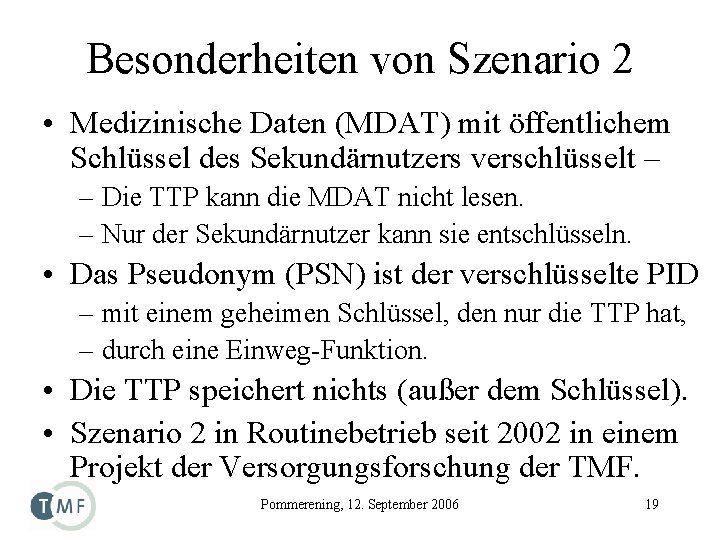

Pseudonymisierung für Einmal. Sekundärnutzung Pseudonymi. Nutzdaten sierungsdienst Datenquelle(n) verschlüsselt (TTP) MDAT durchreichen IDAT PID MDAT PID PSN MDAT = Medizinische Daten IDAT = Identitätsdaten Sekundärnutzung PSN PID = Eindeutiger Patientenidentifikator PSN = Pseudonym Pommerening, 12. September 2006 18

Besonderheiten von Szenario 2 • Medizinische Daten (MDAT) mit öffentlichem Schlüssel des Sekundärnutzers verschlüsselt – – Die TTP kann die MDAT nicht lesen. – Nur der Sekundärnutzer kann sie entschlüsseln. • Das Pseudonym (PSN) ist der verschlüsselte PID – mit einem geheimen Schlüssel, den nur die TTP hat, – durch eine Einweg-Funktion. • Die TTP speichert nichts (außer dem Schlüssel). • Szenario 2 in Routinebetrieb seit 2002 in einem Projekt der Versorgungsforschung der TMF. Pommerening, 12. September 2006 19

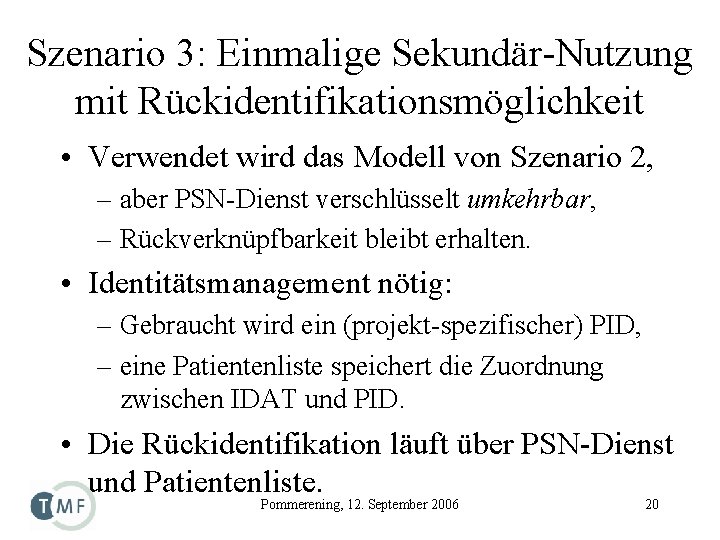

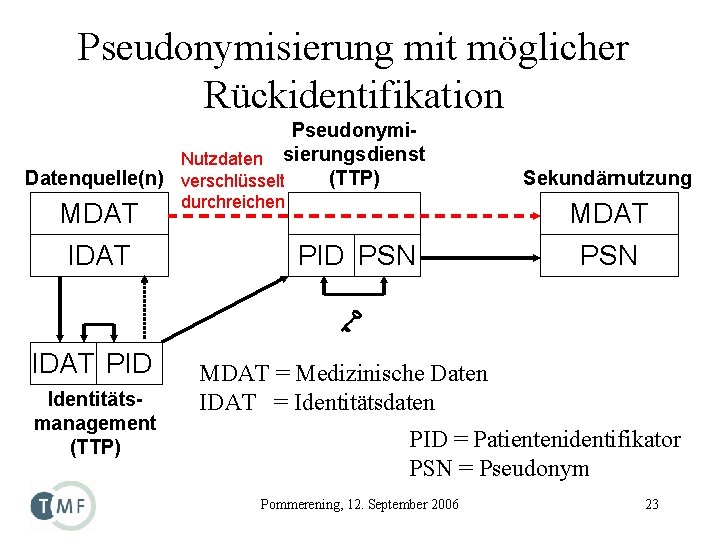

Szenario 3: Einmalige Sekundär-Nutzung mit Rückidentifikationsmöglichkeit • Verwendet wird das Modell von Szenario 2, – aber PSN-Dienst verschlüsselt umkehrbar, – Rückverknüpfbarkeit bleibt erhalten. • Identitätsmanagement nötig: – Gebraucht wird ein (projekt-spezifischer) PID, – eine Patientenliste speichert die Zuordnung zwischen IDAT und PID. • Die Rückidentifikation läuft über PSN-Dienst und Patientenliste. Pommerening, 12. September 2006 20

Inhalt 1. Grundlagen von Anonymisierung und Pseudonymisierung 2. Methoden und Szenarien 3. Die Pseudonymisierungsmodelle der TMF 4. Diskussion und Ausblick Pommerening, 12. September 2006 21

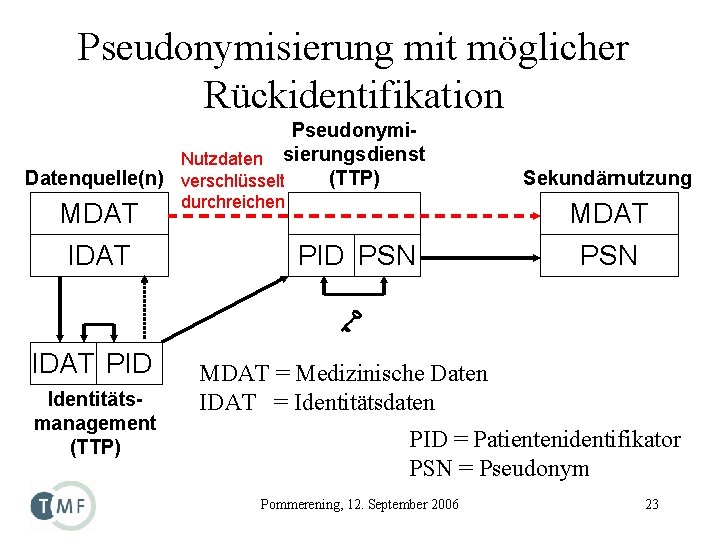

Modell B: Pseudonymer Forschungs. Datenpool • Datenfluss wie in Szenario 3, – aber der Sekundärnutzer baut ein (krankheitsspezifisches) Register auf. • Die Langzeit-Datensammlung erfordert – klar definierten organisatorischen Rahmen, – besondere technische Sicherheitsvorkehrungen, – zusätzlich zur entsprechenden Patientenaufklärung und -einwilligung. • Identitätsmanagement (PID-Verwaltung) und Qualitätssicherung der Daten (mit Rückfragen) müssen vor Pseudonymisierung erfolgen. Pommerening, 12. September 2006 22

Pseudonymisierung mit möglicher Rückidentifikation Pseudonymi. Nutzdaten sierungsdienst (TTP) Datenquelle(n) verschlüsselt MDAT IDAT PID Identitätsmanagement (TTP) durchreichen PID PSN Sekundärnutzung MDAT PSN MDAT = Medizinische Daten IDAT = Identitätsdaten PID = Patientenidentifikator PSN = Pseudonym Pommerening, 12. September 2006 23

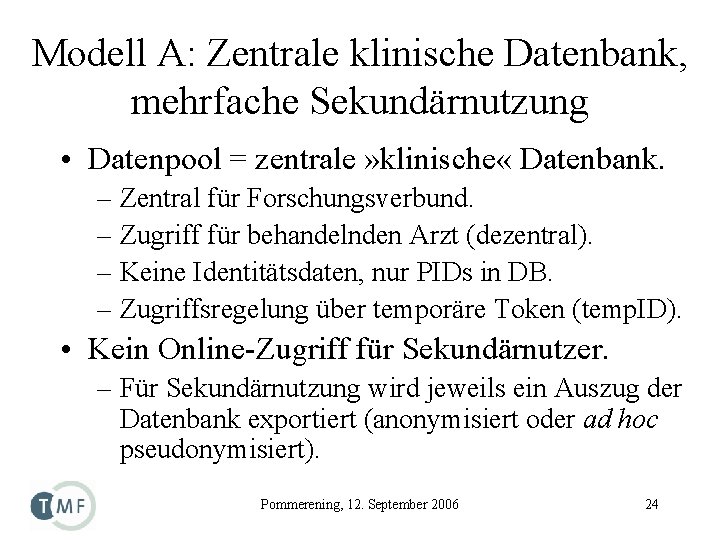

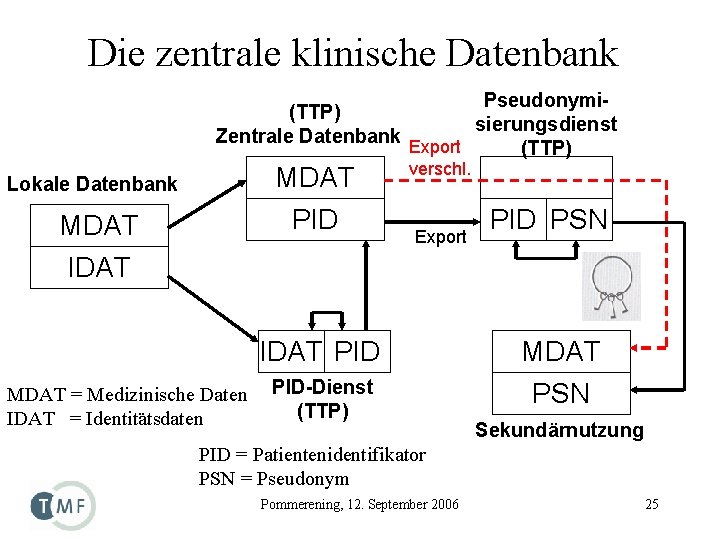

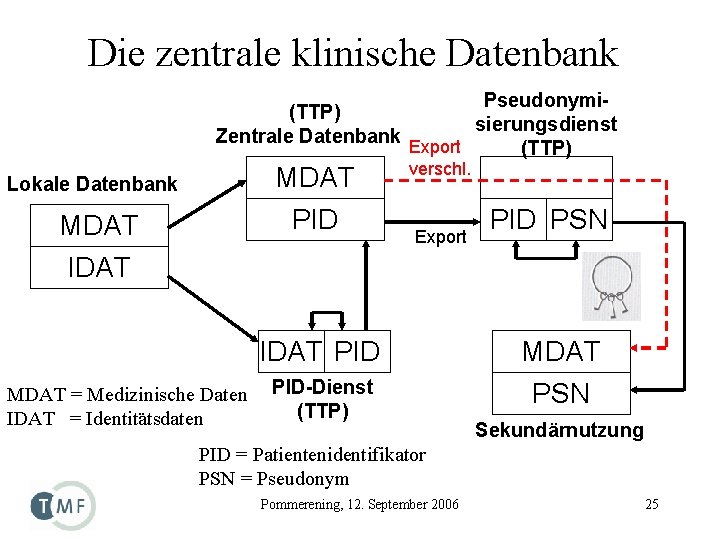

Modell A: Zentrale klinische Datenbank, mehrfache Sekundärnutzung • Datenpool = zentrale » klinische « Datenbank. – Zentral für Forschungsverbund. – Zugriff für behandelnden Arzt (dezentral). – Keine Identitätsdaten, nur PIDs in DB. – Zugriffsregelung über temporäre Token (temp. ID). • Kein Online-Zugriff für Sekundärnutzer. – Für Sekundärnutzung wird jeweils ein Auszug der Datenbank exportiert (anonymisiert oder ad hoc pseudonymisiert). Pommerening, 12. September 2006 24

Die zentrale klinische Datenbank Pseudonymi(TTP) sierungsdienst Zentrale Datenbank Export (TTP) MDAT PID Lokale Datenbank MDAT IDAT verschl. Export IDAT PID MDAT = Medizinische Daten IDAT = Identitätsdaten PID-Dienst (TTP) PID PSN MDAT PSN Sekundärnutzung PID = Patientenidentifikator PSN = Pseudonym Pommerening, 12. September 2006 25

Besonderheiten von Modell A • Vorteile: – Gut geeignet für multizentrische Studien. – Bessere Unterstützung für Langzeitbeobachtung von Patienten mit chronischer Erkrankung. – Nützlich für den datenproduzierenden Arzt. – Gut an Patientenakten-Architektur mit zentraler DB anpassbar. • Nachteile: – Komplizierte Kommunikationsprozeduren. – Viele TTP-Dienste und geheime Schlüssel benötigt. Pommerening, 12. September 2006 26

Ergebnisse I • TMF-Modelle A und B von den Datenschutzbeauftragten positiv bewertet – (Arbeitskreis Wissenschaft und AK Gesundheit der Datenschutzbeauftragten des Bundes und der Länder) • Modell A in einem Forschungsnetz implementiert. – Weitere in Vorbereitung oder Einführung. • Modell B von mehreren Netzen adaptiert; – Implementierungen in Arbeit. Pommerening, 12. September 2006 27

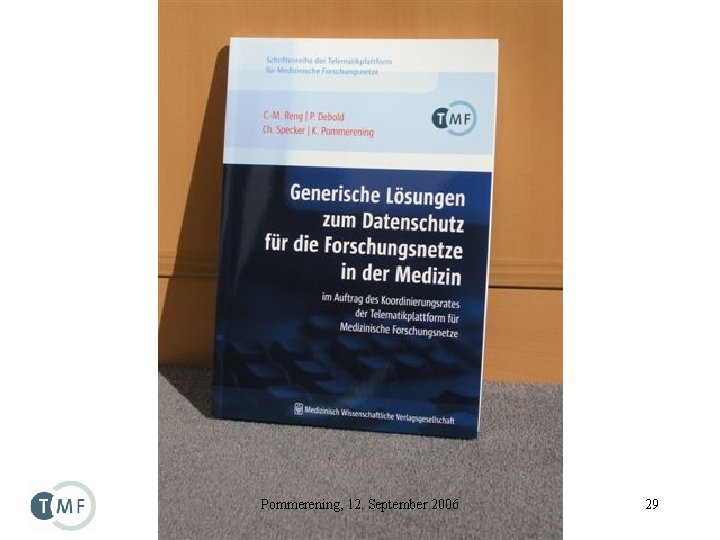

Ergebnisse II • Die TMF bietet Software-Tools für die TTPDienste. • Zugehörige Policies, Musterverträge, Mustereinwilligungserklärungen von der TMF erhältlich (frei für Mitglieder). • Buchveröffentlichung in TMF-Schriftenreihe: – Reng/Debold/Specker/Pommerening: » Generische Lösungen zum Datenschutz für die Forschungsnetze in der Medizin «. Pommerening, 12. September 2006 28

Pommerening, 12. September 2006 29

TMF-Schriftenreihe • Band 1: Generisches Datenschutzkonzept • Band 2: Rechtsgutachten Biomaterialbanken (erschienen August 2006) • Band 3: Musterlösungen zur Patienteneinwilligung (ca Oktober 2006) • Band 4: Datenschutzkonzept für Biomaterialbanken (ca Dezember 2006) • Band 5: Qualitätsmanagement für Biomaterialbanken (2007) • Band 6: Datenqualität in der medizinischen Forschung (ca Dezember 2006) Pommerening, 12. September 2006 30

Inhalt 1. Grundlagen von Anonymisierung und Pseudonymisierung 2. Methoden und Szenarien 3. Die Pseudonymisierungsmodelle der TMF 4. Diskussion und Ausblick Pommerening, 12. September 2006 31

Diskussion (I) • Die TMF-Modellarchitektur (Varianten A und B) bietet Möglichkeiten zum Aufbau zentraler Datenpools für medizinische Forschung und Versorgungsforschung, die – mit der deutschen und europäischen Datenschutzgesetzgebung verträglich sind, – die Patientenrechte respektieren, – vielfältige Situationen abdecken. • Die Pseudonymisierungsszenarien wirken komplex, aber funktionieren transparent, sobald sie etabliert sind. Pommerening, 12. September 2006 32

Diskussion (II) • Der Transfer zu anderen Anwendungen im Gesundheitswesen ist möglich und zu empfehlen. – Die TTP-Dienste für die Sekundärnutzung von Gesundheitsdaten sollten in die Architektur des Gesundheitswesens eingebaut werden (geeignet angepasste Versionen der TMF-Modelle). • TMF-Modell B für eine dezentrale Architektur des Gesundheitswesens eher geeignet. • TMF-Modell A eher für eine zentrale Architektur. • Für Biomaterialbanken wurden analoge Modelle entwickelt. Pommerening, 12. September 2006 33

Anwendungserfahrungen • Workshop 9. 9. 2005 mit 14 Netzen. • Ergebnisse: – Begutachtung des Datenschutzkonzepts (meist) zügig und positiv. – Anpassung an Modelle A/B oft schwierig, nicht alle Anforderungen abgedeckt. – Implementierung oft langwierig und aufwendig. • Fazit: Überarbeitung des generischen Datenschutzkonzepts bis Anfang 2007. Pommerening, 12. September 2006 34

Revision des TMF-Datenschutzkonzepts Ziele: • Mehr Anwendungsszenarien explizit beschreiben. • Bessere Skalierbarkeit, Verhältnismäßigkeitskriterien. • Modularer Aufbau. • Verzahnung mit Versorgung und klinischen Studien besser berücksichtigen. • Etablierung zentraler Dienstleistungen. Internationalisierung als separates Projekt. Pommerening, 12. September 2006 35