DOS tmadsok elleni vdekezs a HBONEban Kinczli Zoltn

DOS támadások elleni védekezés a HBONE-ban Kinczli Zoltán Synergon Rt.

Áttekintés n ISP feladatai n Védekezési módszerek n A HBONE felépitése n Lehetséges védelmi stratégiák a HBONE-ban n További lehetőségek

ISP feladatai n Megvédeni önmagát Ø n Segiteni a customernek védeni önmagát Ø n Internettől, saját usereitől Internettől Védeni az Internetet Ø Saját usereitől

ISP feladatai n Tudjuk, hogy meg fognak támadni Ø n Mikor, milyen gyakran, hogyan Aki felkészül/felkészült az kevésbé sérülékeny Ø Proaktiv lépések kidolgozása < Hogyan Ø ismerjük fel, keressük meg, mit teszünk ellene? A routerek védelme < Pld. CPU Ø A routing protokollok védelme Ø A hálózat védelme

Proaktiv lépések n Előre megirt access-listák Ø Characterizing & tracing packet floods < www. cisco. com/warp/public/707/22. html n n Hop-by-hop tracing w Net. Flow Ø ip route-cache flow Ø 75 k distributed: netflow cache on VIP IP source tracking Ø GSR < Minden n LC CAR against Do. S < http: //www. cisco. com/warp/public/63/car_rate_limit_icmp. html

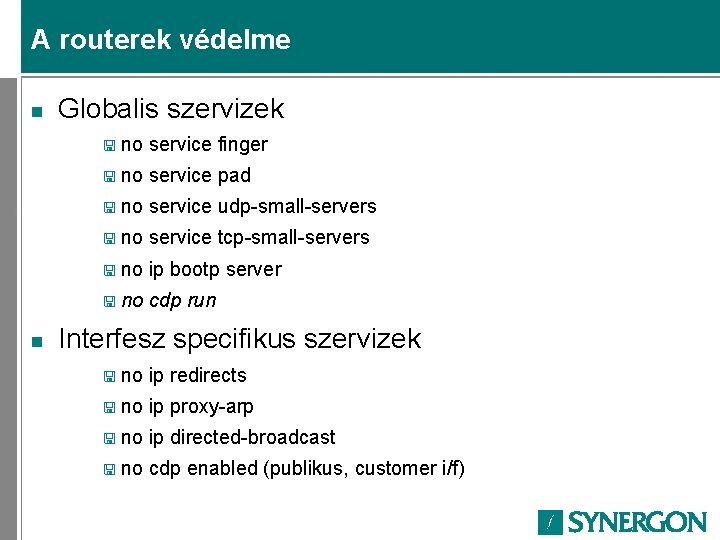

A routerek védelme n n Globalis szervizek < no service finger < no service pad < no service udp-small-servers < no service tcp-small-servers < no ip bootp server < no cdp run Interfesz specifikus szervizek < no ip redirects < no ip proxy-arp < no ip directed-broadcast < no cdp enabled (publikus, customer i/f)

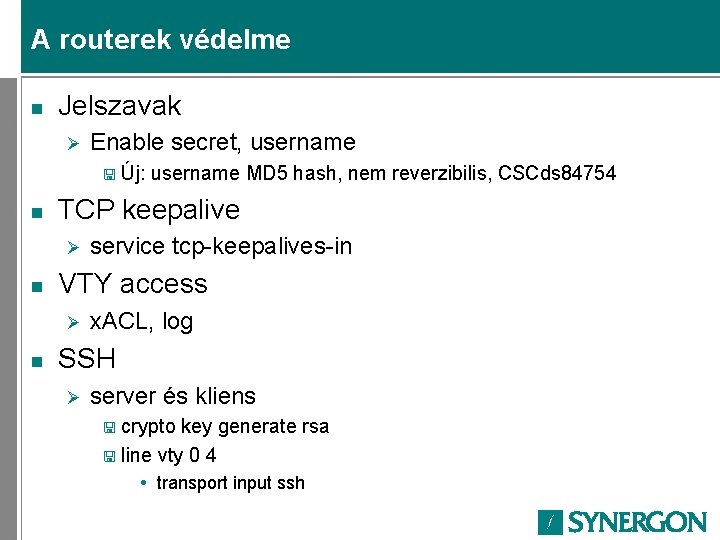

A routerek védelme n Jelszavak Ø Enable secret, username < Új: n TCP keepalive Ø n service tcp-keepalives-in VTY access Ø n username MD 5 hash, nem reverzibilis, CSCds 84754 x. ACL, log SSH Ø server és kliens < crypto key generate rsa < line vty 0 4 transport input ssh

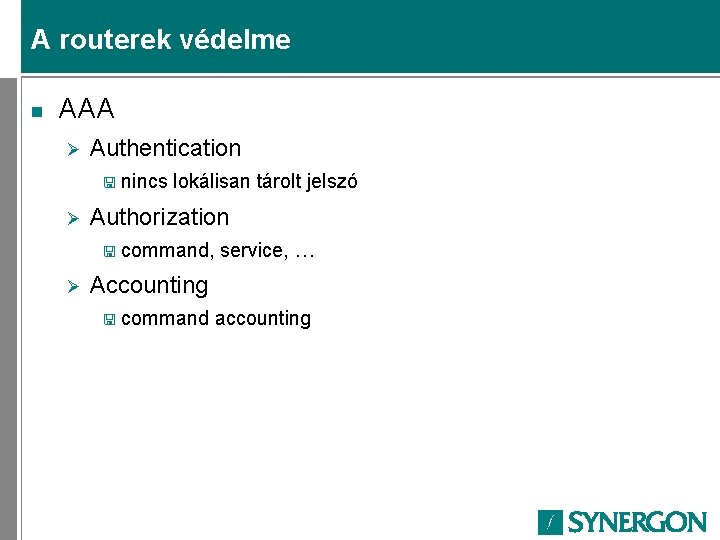

A routerek védelme n AAA Ø Authentication < nincs Ø lokálisan tárolt jelszó Authorization < command, Ø service, … Accounting < command accounting

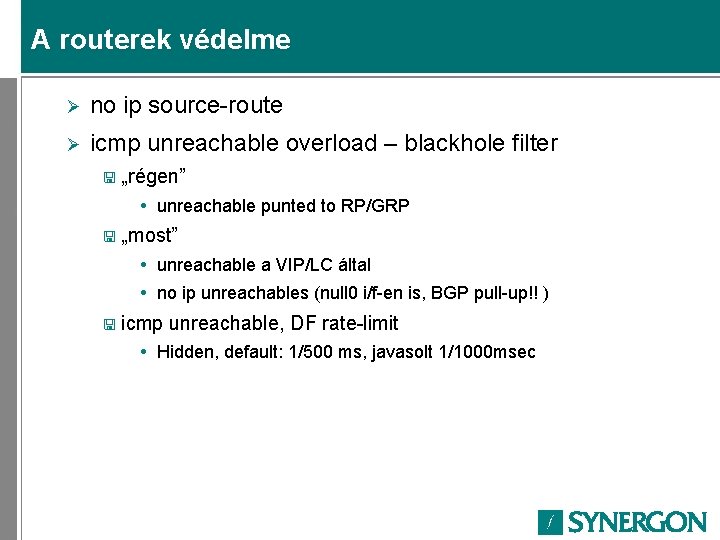

A routerek védelme Ø no ip source-route Ø icmp unreachable overload – blackhole filter < „régen” unreachable punted to RP/GRP < „most” unreachable a VIP/LC által no ip unreachables (null 0 i/f-en is, BGP pull-up!! ) < icmp unreachable, DF rate-limit Hidden, default: 1/500 ms, javasolt 1/1000 msec

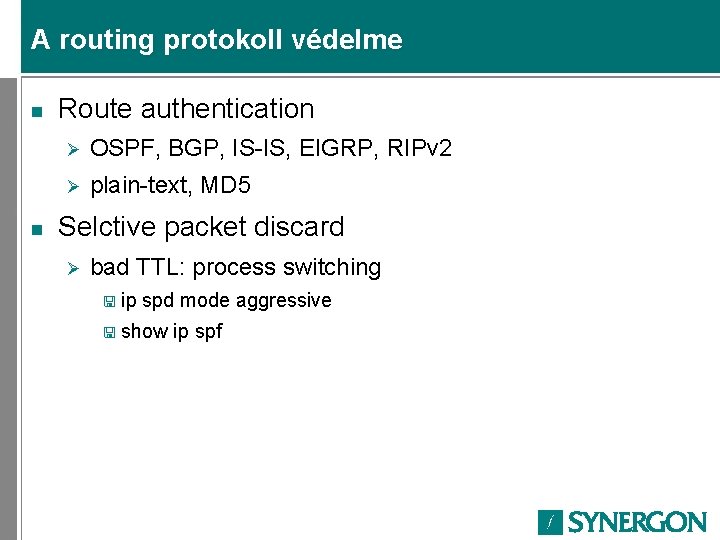

A routing protokoll védelme n n Route authentication Ø OSPF, BGP, IS-IS, EIGRP, RIPv 2 Ø plain-text, MD 5 Selctive packet discard Ø bad TTL: process switching < ip spd mode aggressive < show ip spf

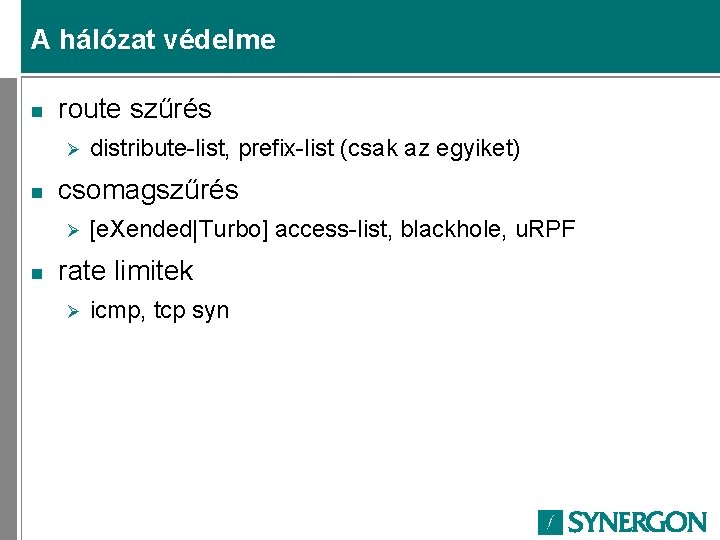

A hálózat védelme n route szűrés Ø n csomagszűrés Ø n distribute-list, prefix-list (csak az egyiket) [e. Xended|Turbo] access-list, blackhole, u. RPF rate limitek Ø icmp, tcp syn

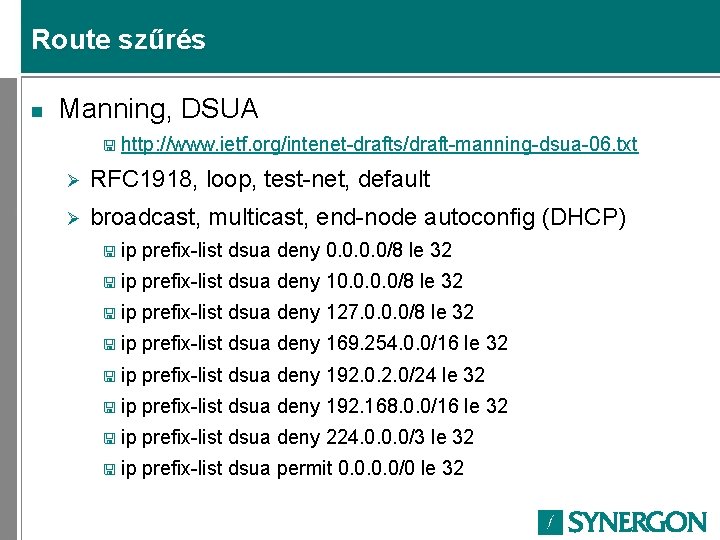

Route szűrés n Manning, DSUA < http: //www. ietf. org/intenet-drafts/draft-manning-dsua-06. txt Ø RFC 1918, loop, test-net, default Ø broadcast, multicast, end-node autoconfig (DHCP) < ip prefix-list dsua deny 0. 0/8 le 32 < ip prefix-list dsua deny 127. 0. 0. 0/8 le 32 < ip prefix-list dsua deny 169. 254. 0. 0/16 le 32 < ip prefix-list dsua deny 192. 0/24 le 32 < ip prefix-list dsua deny 192. 168. 0. 0/16 le 32 < ip prefix-list dsua deny 224. 0. 0. 0/3 le 32 < ip prefix-list dsua permit 0. 0/0 le 32

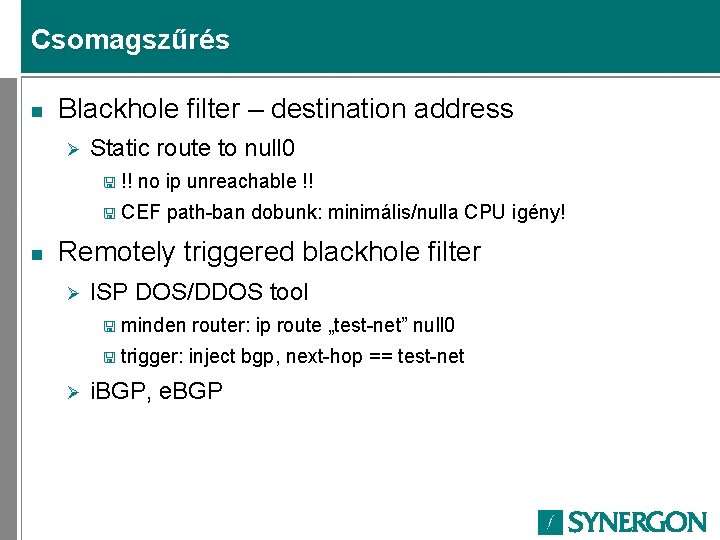

Csomagszűrés n Blackhole filter – destination address Ø Static route to null 0 < !! no ip unreachable !! < CEF n path-ban dobunk: minimális/nulla CPU igény! Remotely triggered blackhole filter Ø Ø ISP DOS/DDOS tool < minden router: ip route „test-net” null 0 < trigger: inject bgp, next-hop == test-net i. BGP, e. BGP

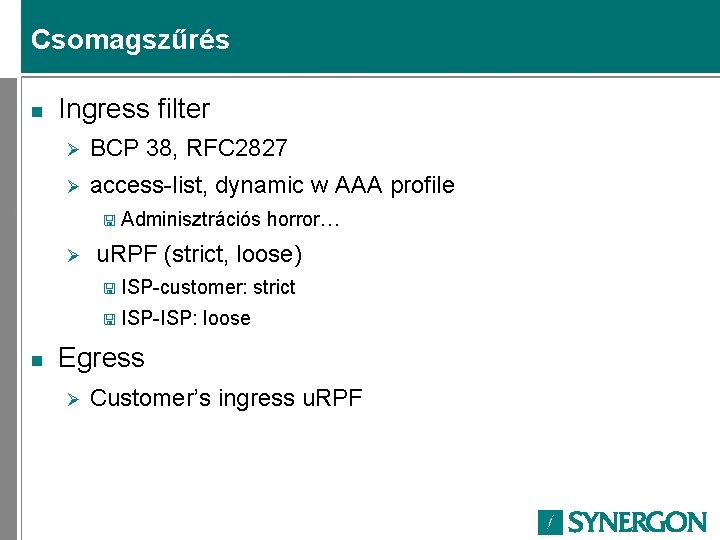

Csomagszűrés n Ingress filter Ø BCP 38, RFC 2827 Ø access-list, dynamic w AAA profile < Adminisztrációs Ø u. RPF (strict, loose) < ISP-customer: < ISP-ISP: n horror… strict loose Egress Ø Customer’s ingress u. RPF

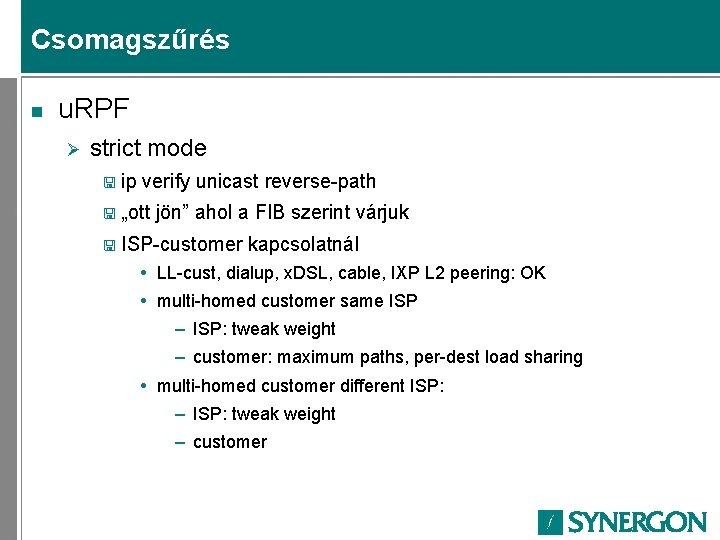

Csomagszűrés n u. RPF Ø strict mode < ip verify unicast reverse-path < „ott jön” ahol a FIB szerint várjuk < ISP-customer kapcsolatnál LL-cust, dialup, x. DSL, cable, IXP L 2 peering: OK multi-homed customer same ISP – ISP: tweak weight – customer: maximum paths, per-dest load sharing multi-homed customer different ISP: – ISP: tweak weight – customer

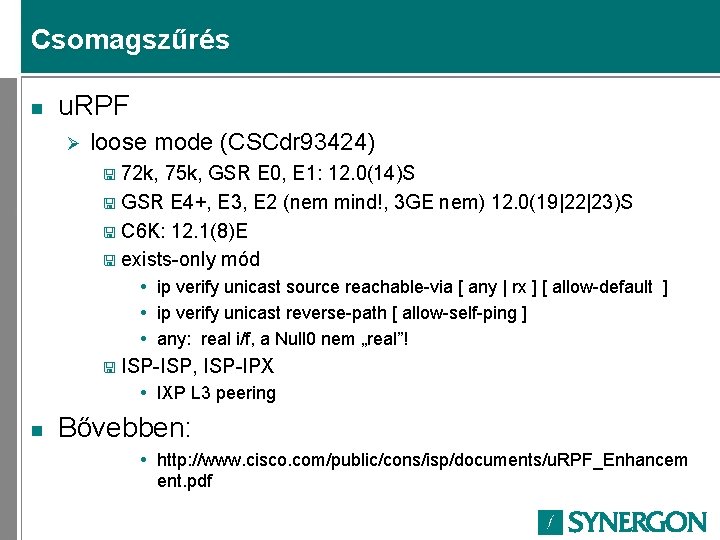

Csomagszűrés n u. RPF Ø loose mode (CSCdr 93424) < 72 k, 75 k, GSR E 0, E 1: 12. 0(14)S < GSR E 4+, E 3, E 2 (nem mind!, 3 GE nem) 12. 0(19|22|23)S < C 6 K: 12. 1(8)E < exists-only mód ip verify unicast source reachable-via [ any | rx ] [ allow-default ] ip verify unicast reverse-path [ allow-self-ping ] any: real i/f, a Null 0 nem „real”! < ISP-ISP, ISP-IPX IXP L 3 peering n Bővebben: http: //www. cisco. com/public/cons/isp/documents/u. RPF_Enhancem ent. pdf

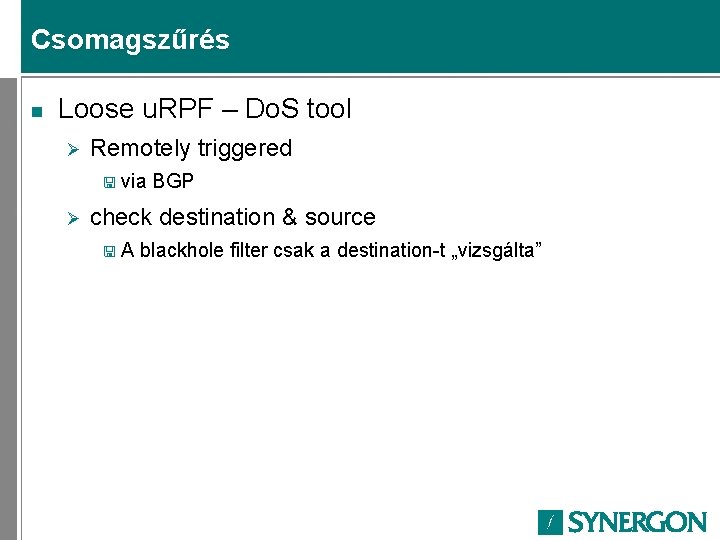

Csomagszűrés n Loose u. RPF – Do. S tool Ø Remotely triggered < via Ø BGP check destination & source <A blackhole filter csak a destination-t „vizsgálta”

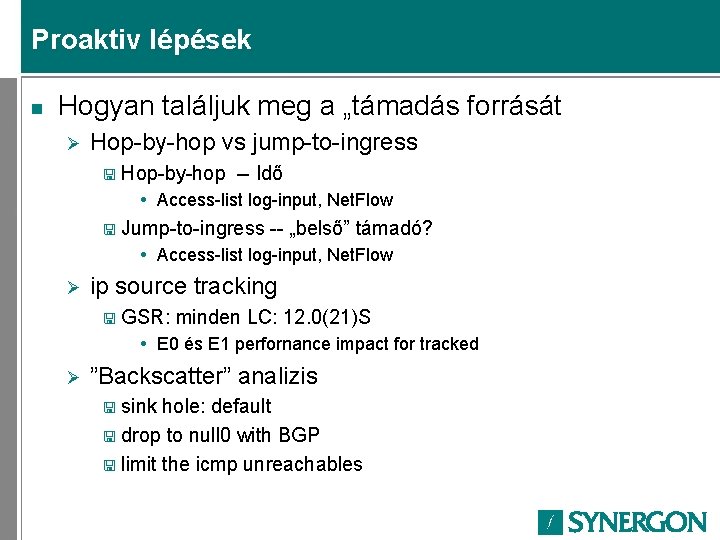

Proaktiv lépések n Hogyan találjuk meg a „támadás forrását Ø Hop-by-hop vs jump-to-ingress < Hop-by-hop -- Idő Access-list log-input, Net. Flow < Jump-to-ingress -- „belső” támadó? Access-list log-input, Net. Flow Ø ip source tracking < GSR: minden LC: 12. 0(21)S E 0 és E 1 perfornance impact for tracked Ø ”Backscatter” analizis < sink hole: default < drop to null 0 with BGP < limit the icmp unreachables

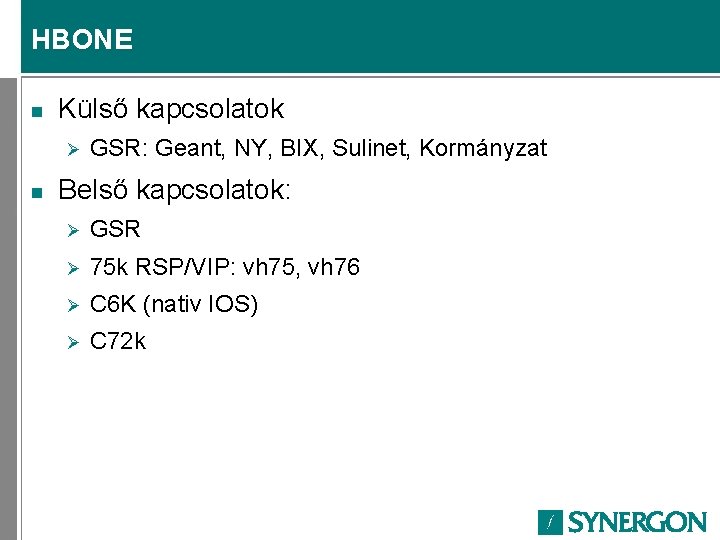

HBONE n Külső kapcsolatok Ø n GSR: Geant, NY, BIX, Sulinet, Kormányzat Belső kapcsolatok: Ø GSR Ø 75 k RSP/VIP: vh 75, vh 76 Ø C 6 K (nativ IOS) Ø C 72 k

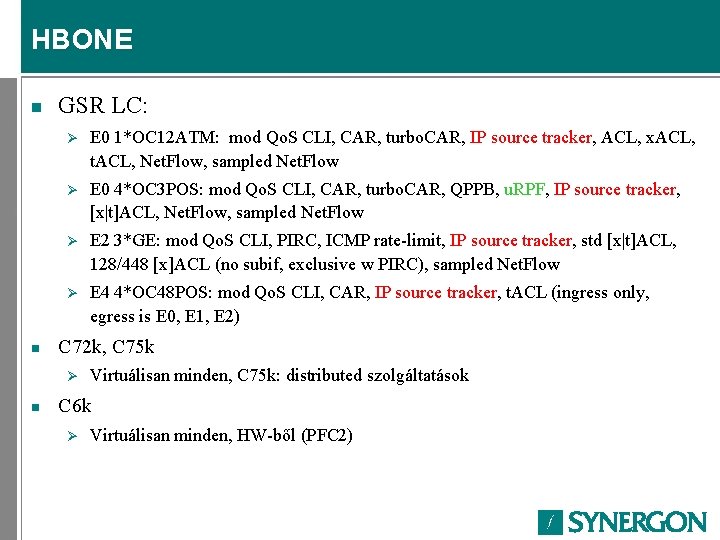

HBONE n n GSR LC: Ø E 0 1*OC 12 ATM: mod Qo. S CLI, CAR, turbo. CAR, IP source tracker, ACL, x. ACL, t. ACL, Net. Flow, sampled Net. Flow Ø E 0 4*OC 3 POS: mod Qo. S CLI, CAR, turbo. CAR, QPPB, u. RPF, IP source tracker, [x|t]ACL, Net. Flow, sampled Net. Flow Ø E 2 3*GE: mod Qo. S CLI, PIRC, ICMP rate-limit, IP source tracker, std [x|t]ACL, 128/448 [x]ACL (no subif, exclusive w PIRC), sampled Net. Flow Ø E 4 4*OC 48 POS: mod Qo. S CLI, CAR, IP source tracker, t. ACL (ingress only, egress is E 0, E 1, E 2) C 72 k, C 75 k Ø n Virtuálisan minden, C 75 k: distributed szolgáltatások C 6 k Ø Virtuálisan minden, HW-ből (PFC 2)

- Slides: 20