IPSec IP Security Protocol Henri Koskenheimo 0301508 Taustaa

- Slides: 21

IPSec IP Security Protocol Henri Koskenheimo 0301508

Taustaa • IP (Internet Protocol) ei tarjoa suojaa • IPSec kehitettiin tuomaan IP: lle turvallisuusominaisuuksia • IPSec tukee sekä IPv 4: ää että IPv 6: tta • IP: n päällä kulkeva liikenne, kuten TCP ja UDP, voidaan suojata IPSecillä • IPSec voidaan konfiguroida sekä päätelaitteeseen (PC) että reitittimeen • IPSec tunneli voidaan luoda • Päätelaitteesta toiseen päätelaitteeseen (end-to-end) • Päätelaitteesta reitittimeen • Reitittimien välille

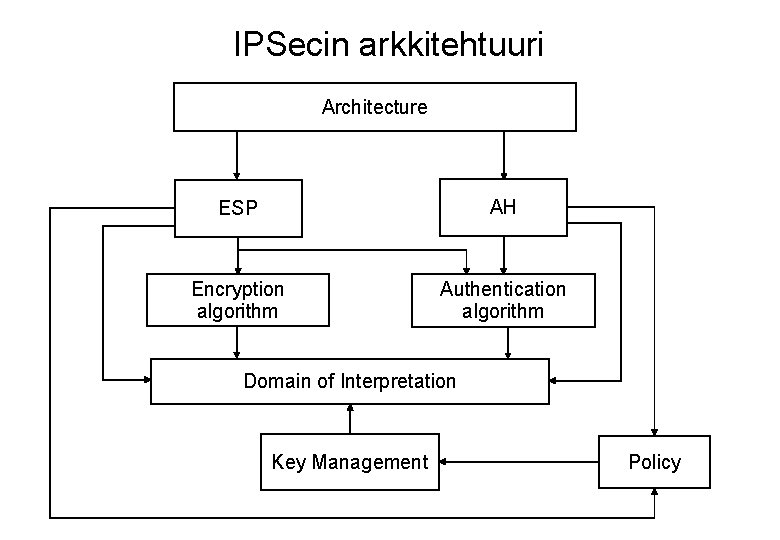

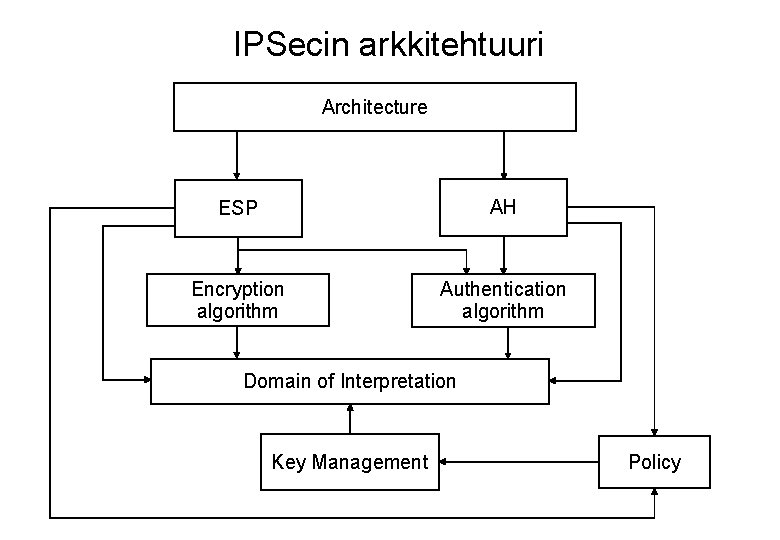

IPSecin arkkitehtuuri Architecture ESP AH Encryption algorithm Authentication algorithm Domain of Interpretation Key Management Policy

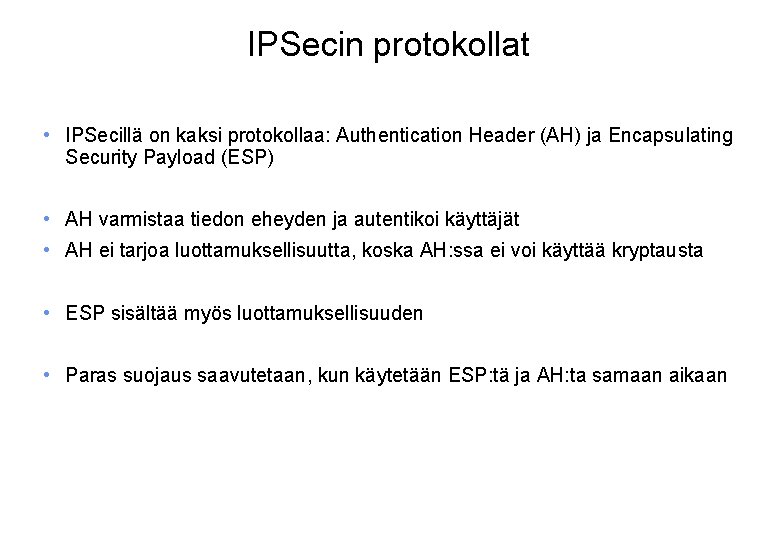

IPSecin protokollat • IPSecillä on kaksi protokollaa: Authentication Header (AH) ja Encapsulating Security Payload (ESP) • AH varmistaa tiedon eheyden ja autentikoi käyttäjät • AH ei tarjoa luottamuksellisuutta, koska AH: ssa ei voi käyttää kryptausta • ESP sisältää myös luottamuksellisuuden • Paras suojaus saavutetaan, kun käytetään ESP: tä ja AH: ta samaan aikaan

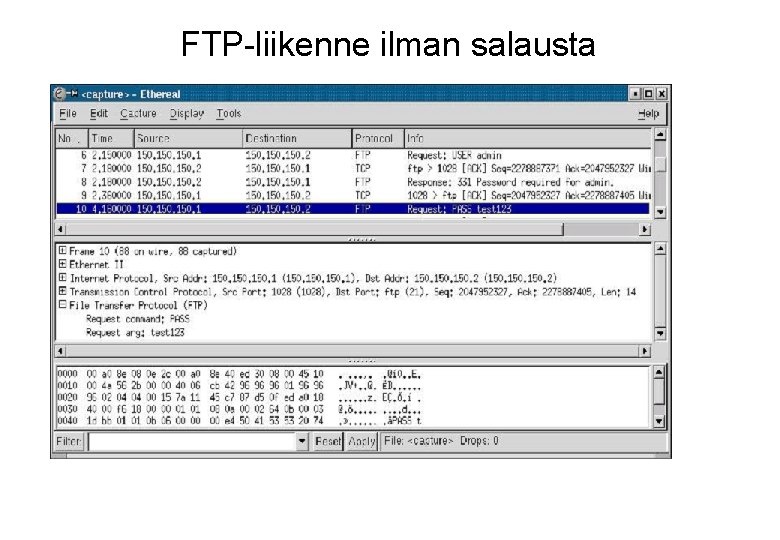

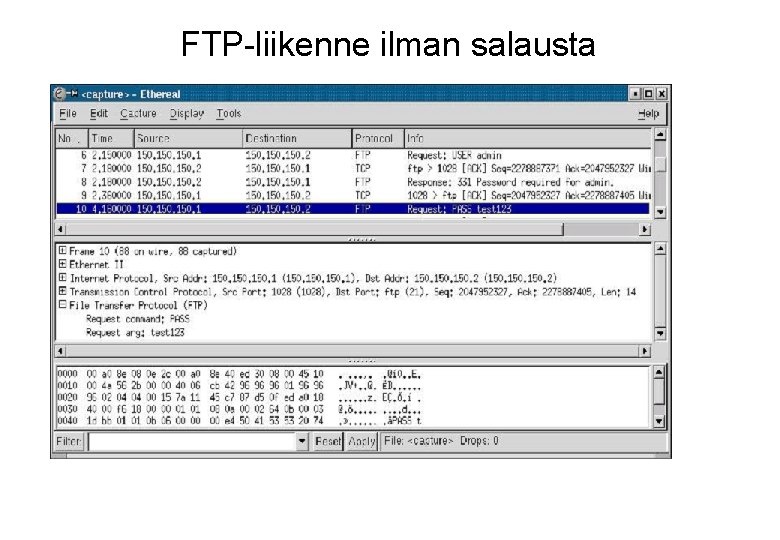

FTP-liikenne ilman salausta

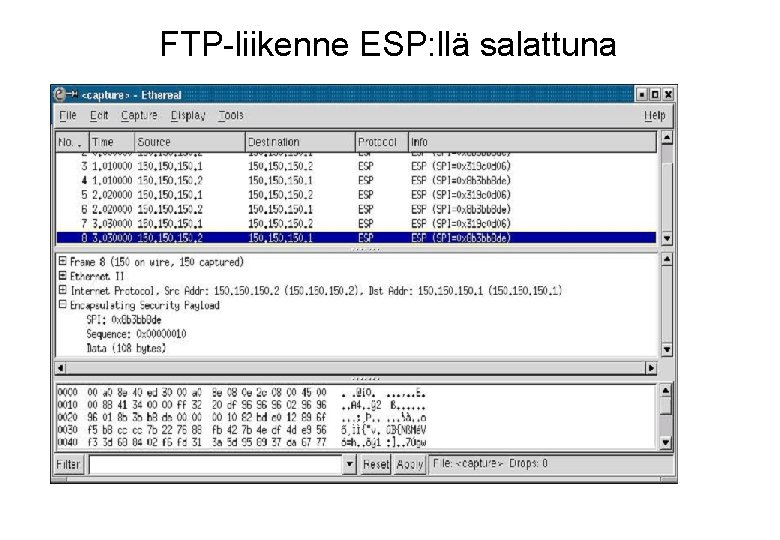

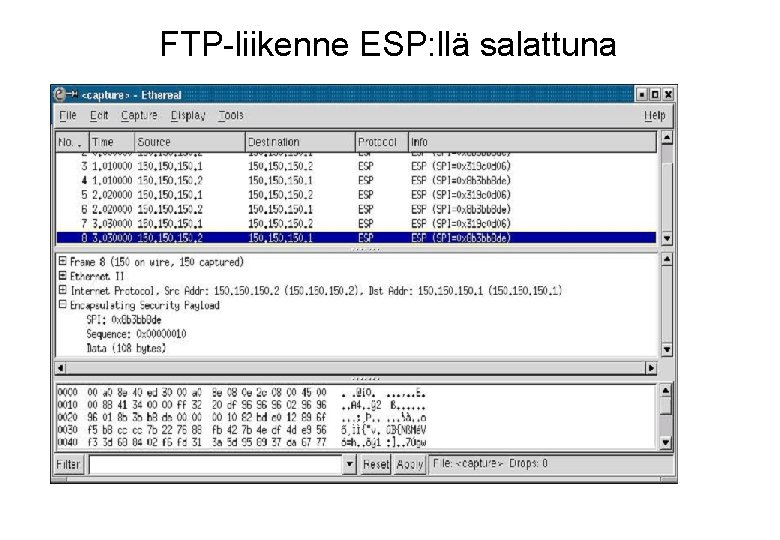

FTP-liikenne ESP: llä salattuna

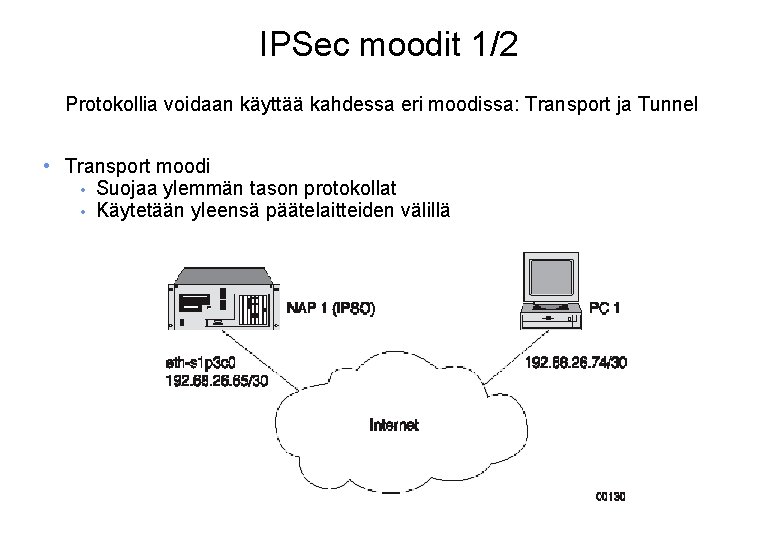

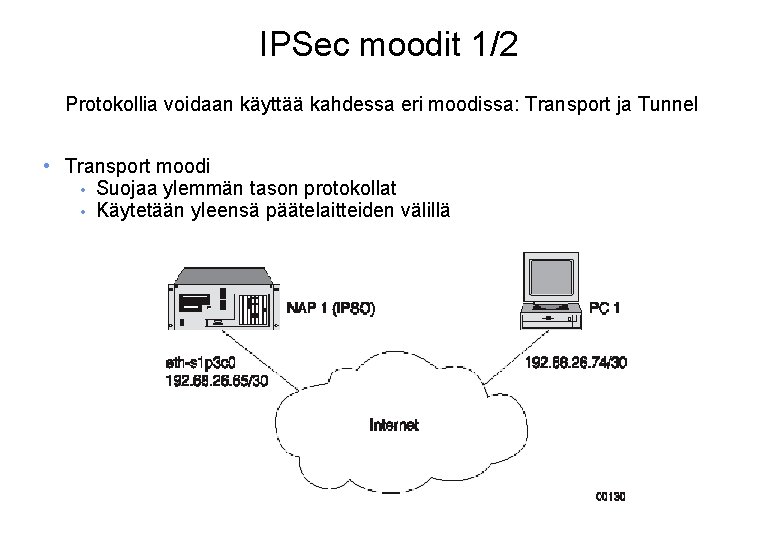

IPSec moodit 1/2 Protokollia voidaan käyttää kahdessa eri moodissa: Transport ja Tunnel • Transport moodi • Suojaa ylemmän tason protokollat • Käytetään yleensä päätelaitteiden välillä

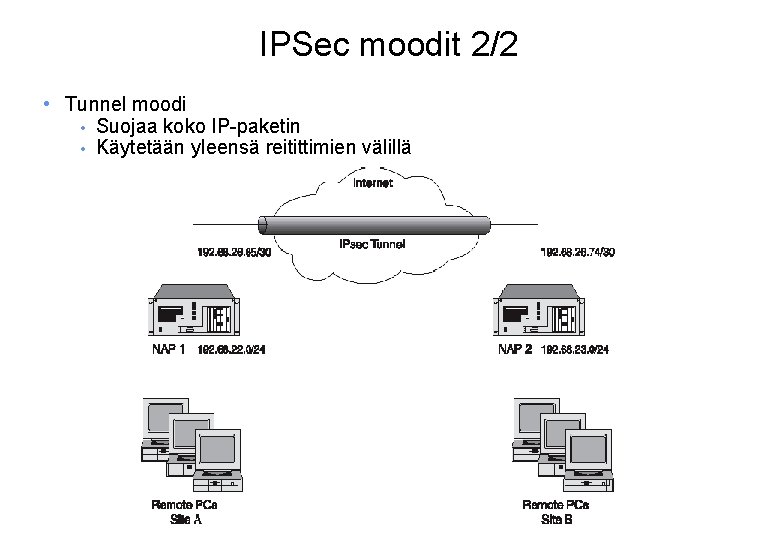

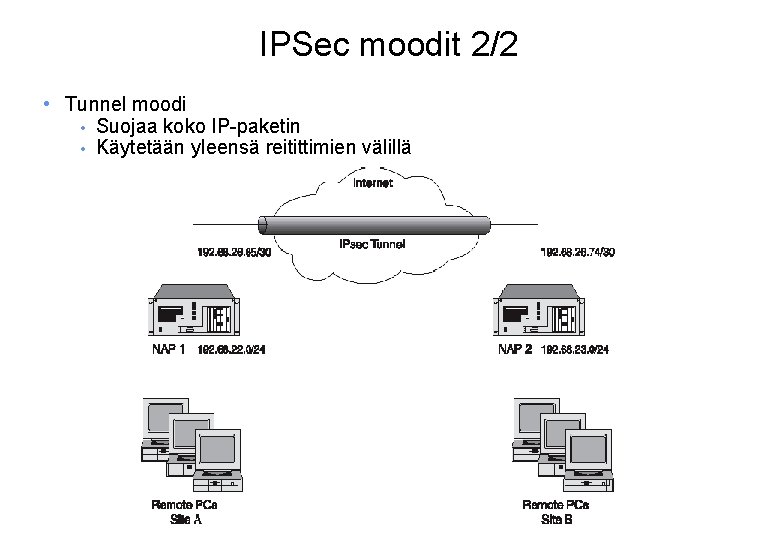

IPSec moodit 2/2 • Tunnel moodi • Suojaa koko IP-paketin • Käytetään yleensä reitittimien välillä

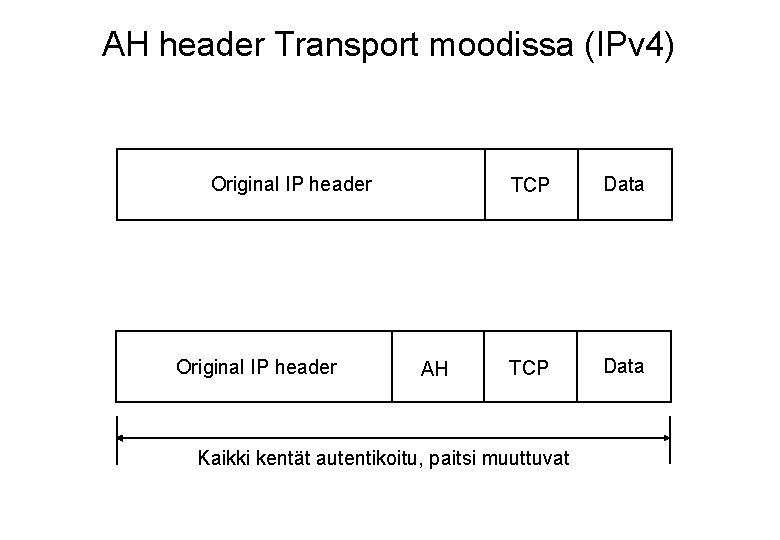

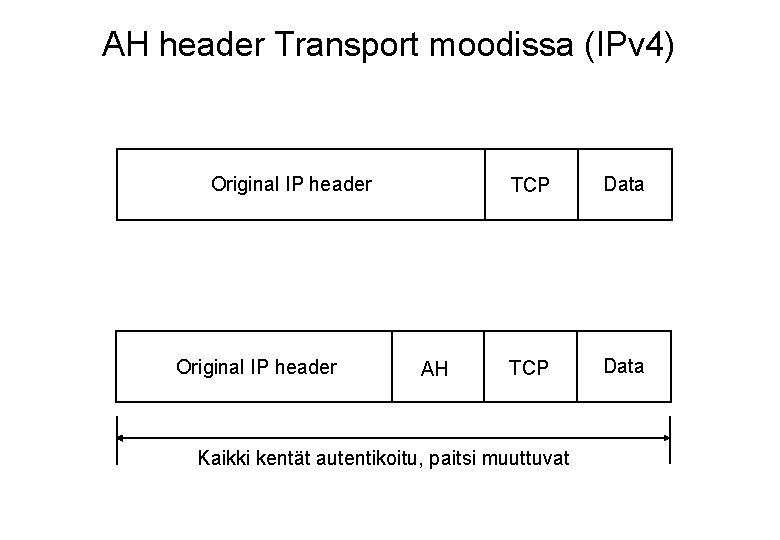

AH header Transport moodissa (IPv 4) Original IP header AH TCP Data Kaikki kentät autentikoitu, paitsi muuttuvat

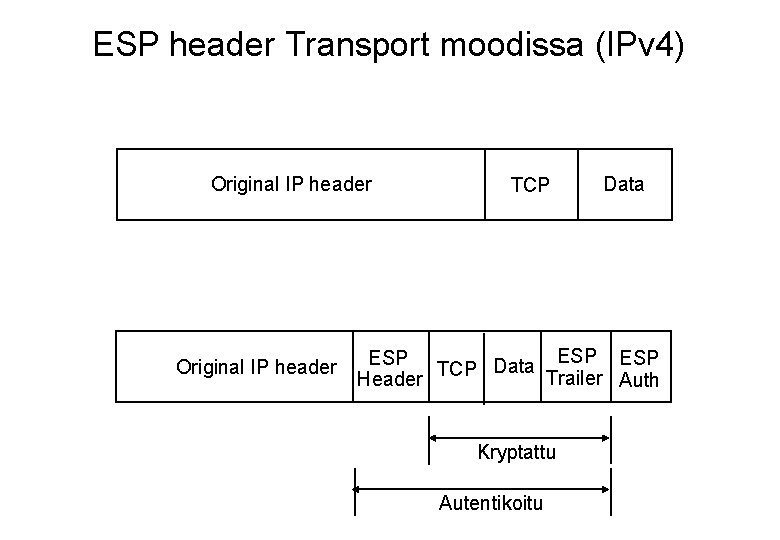

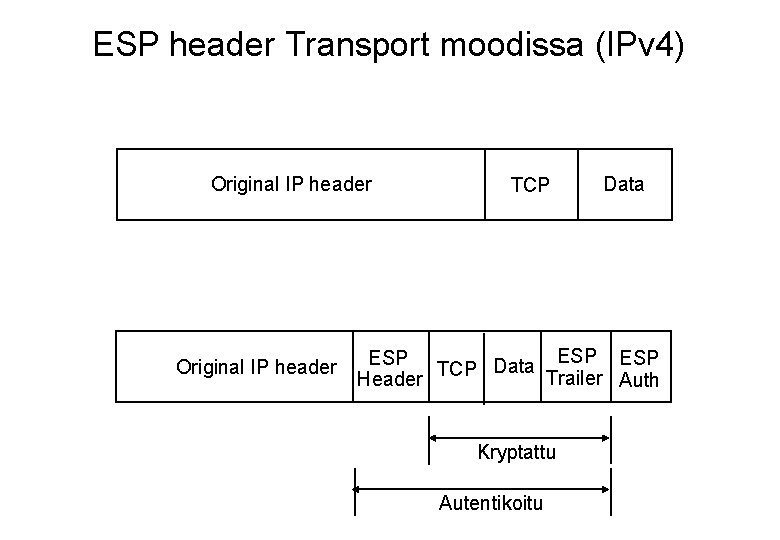

ESP header Transport moodissa (IPv 4) Original IP header TCP Data ESP ESP TCP Data Trailer Header Auth Kryptattu Autentikoitu

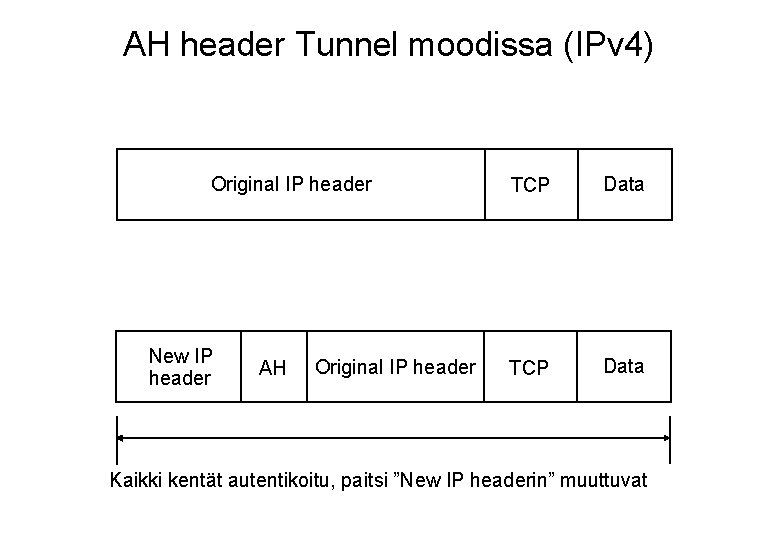

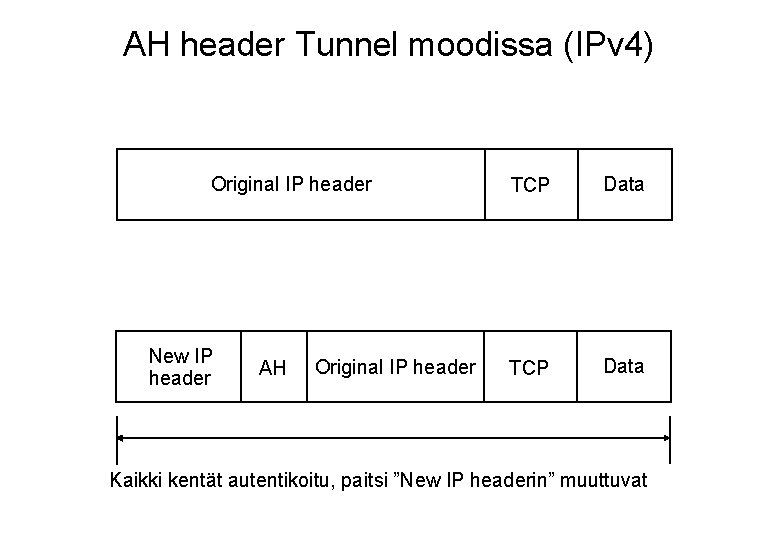

AH header Tunnel moodissa (IPv 4) Original IP header New IP header AH Original IP header TCP Data Kaikki kentät autentikoitu, paitsi ”New IP headerin” muuttuvat

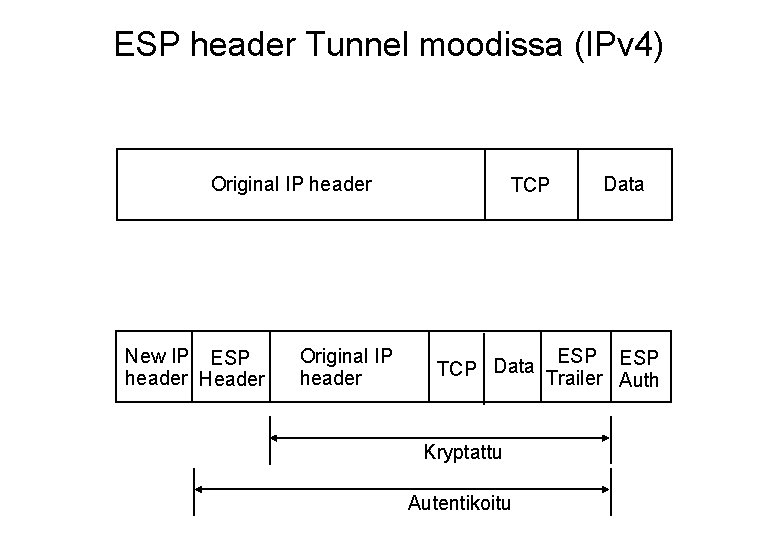

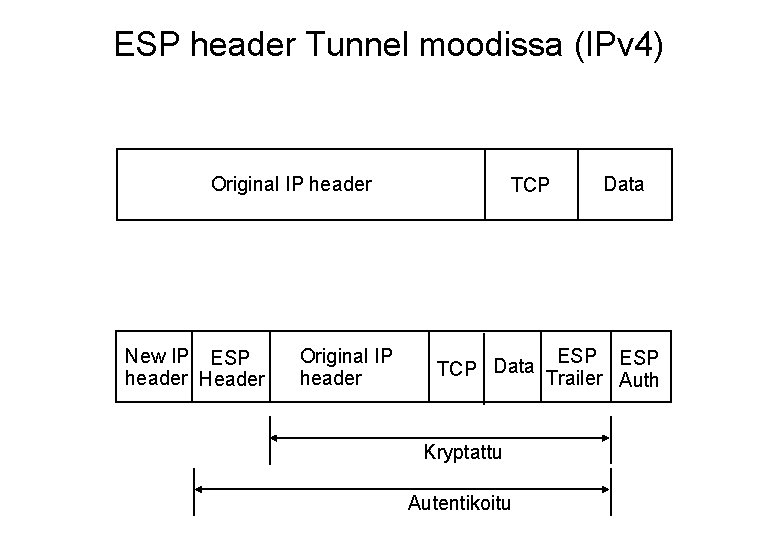

ESP header Tunnel moodissa (IPv 4) Original IP header New IP ESP header Header Original IP header TCP Data ESP TCP Data Trailer Auth Kryptattu Autentikoitu

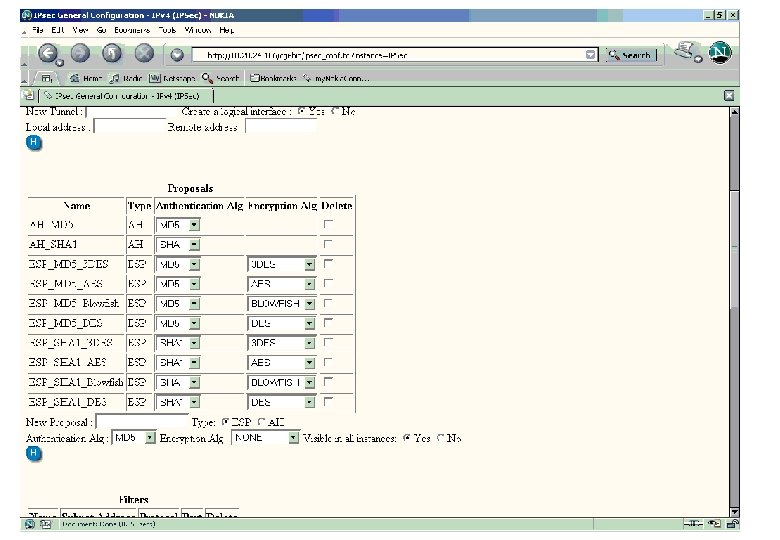

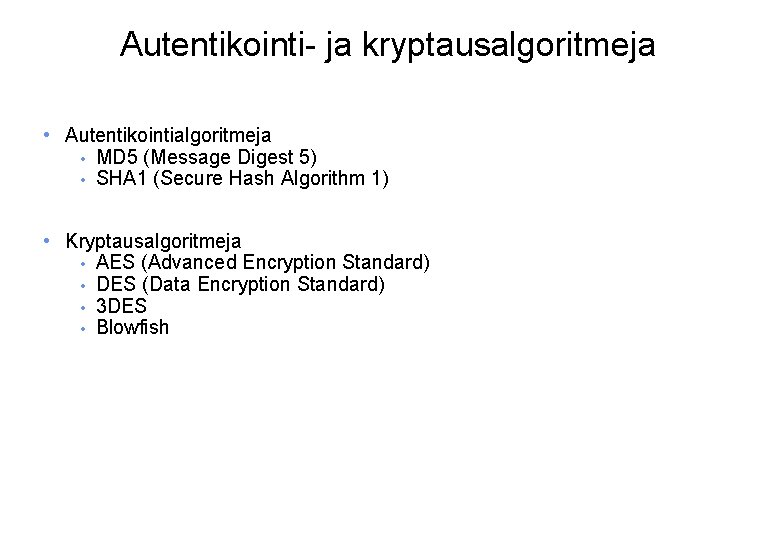

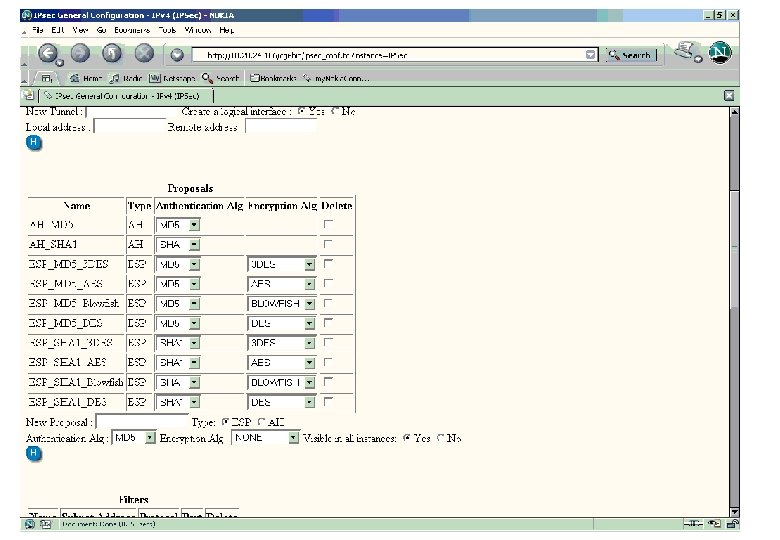

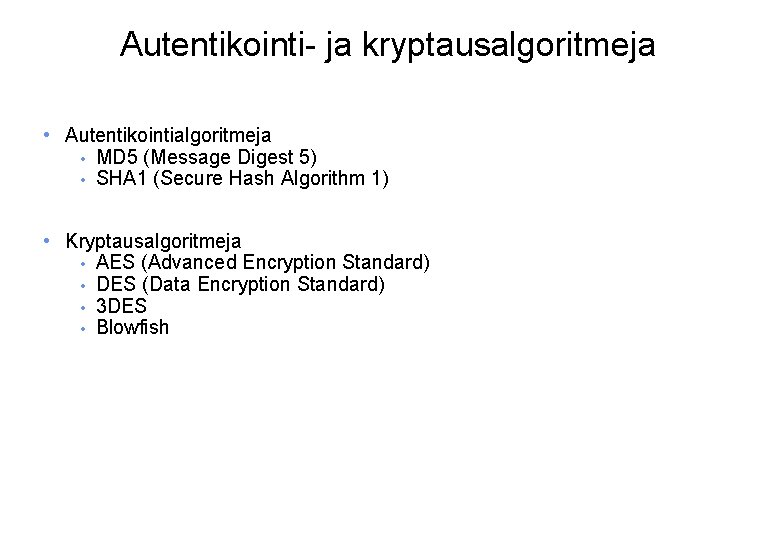

Autentikointi- ja kryptausalgoritmeja • Autentikointialgoritmeja • MD 5 (Message Digest 5) • SHA 1 (Secure Hash Algorithm 1) • Kryptausalgoritmeja • AES (Advanced Encryption Standard) • DES (Data Encryption Standard) • 3 DES • Blowfish

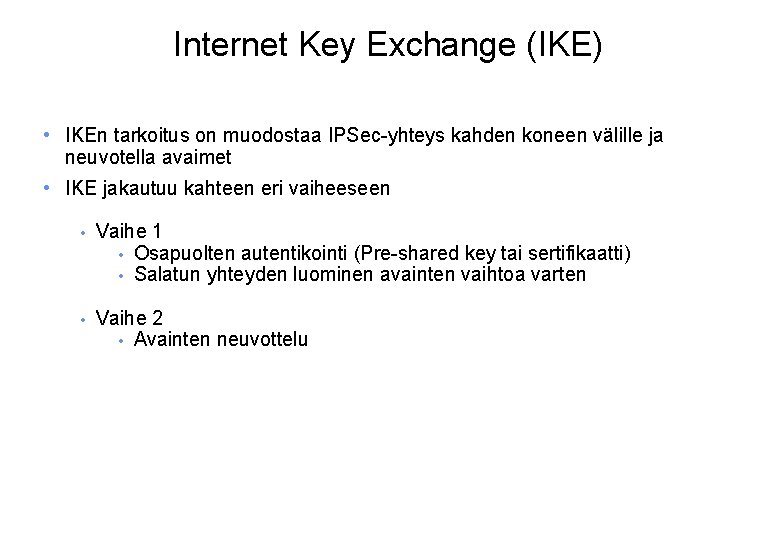

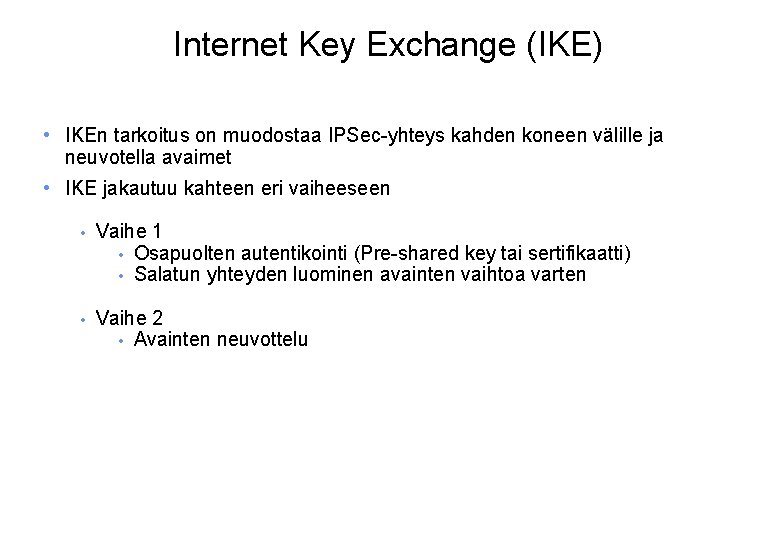

Internet Key Exchange (IKE) • IKEn tarkoitus on muodostaa IPSec-yhteys kahden koneen välille ja neuvotella avaimet • IKE jakautuu kahteen eri vaiheeseen • Vaihe 1 • Osapuolten autentikointi (Pre-shared key tai sertifikaatti) • Salatun yhteyden luominen avainten vaihtoa varten • Vaihe 2 • Avainten neuvottelu

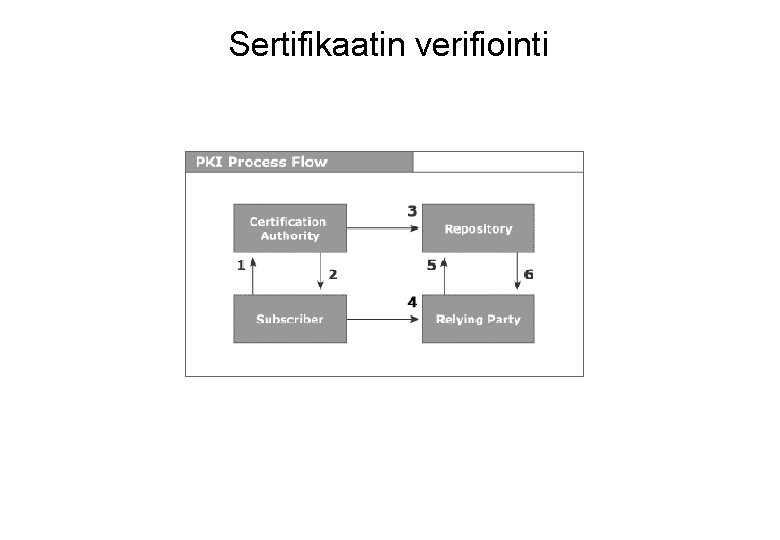

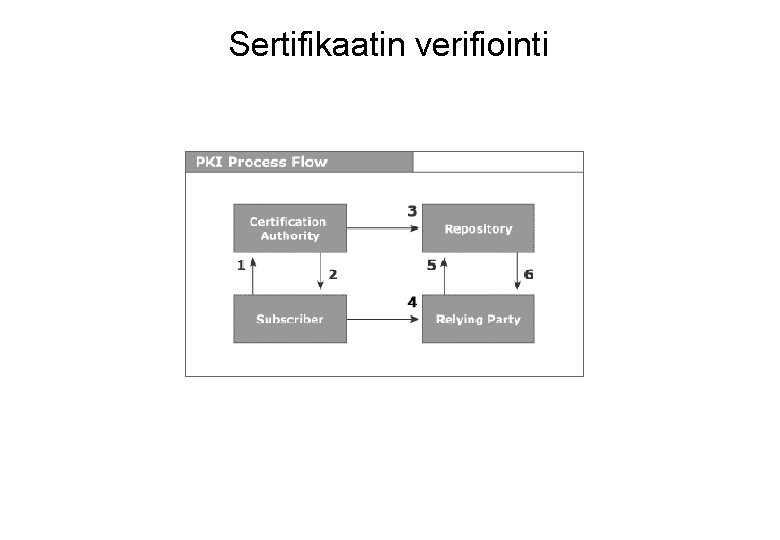

Sertifikaatin verifiointi

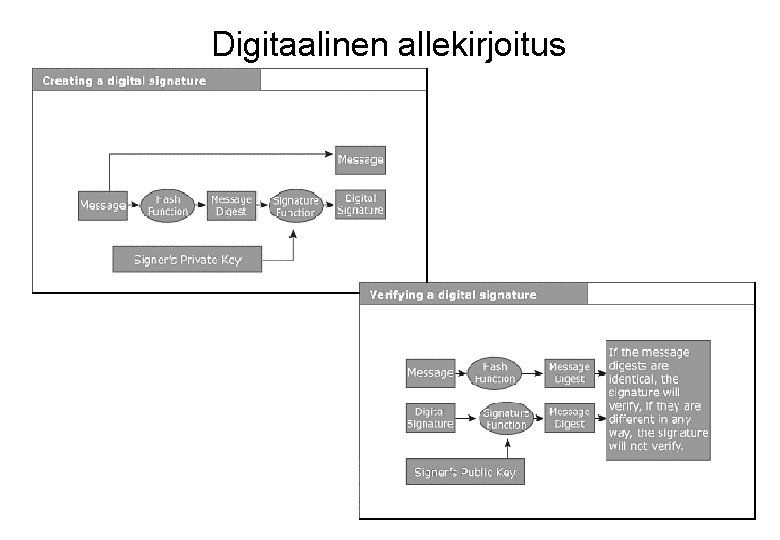

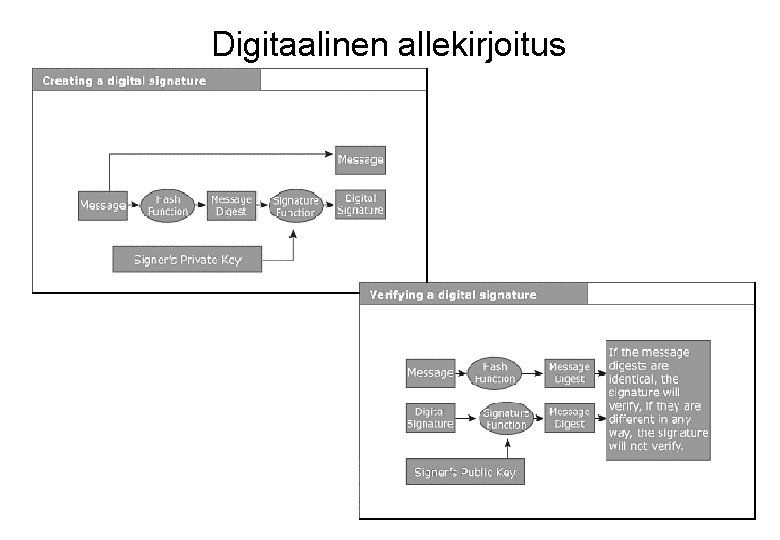

Digitaalinen allekirjoitus

IP-paketin prosessointi • Ulos lähtevä paketti • IP-paketin kulkiessa transport kerrokselta IP kerrokselle, se sovitetaan IPSecin suodattimeen • Jos joku kriteeri täyttyy, paketti voidaan salata, olla salaamatta tai pudottaa pois • Kriteereitä ovat: • Lähettäjän IP-osoite • Vastaanottajan IP-osoite • Käytettävä protokolla • Käytettävä portti • Systeemin nimi • Sisään tuleva paketti • Kun paketti saapuu, tarkistetaan onko se IPSec-paketti, sitten tarkistetaan pitäisikö sen olla IPSec-paketti • Hylätään, päästetään läpi, salataan tai puretaan

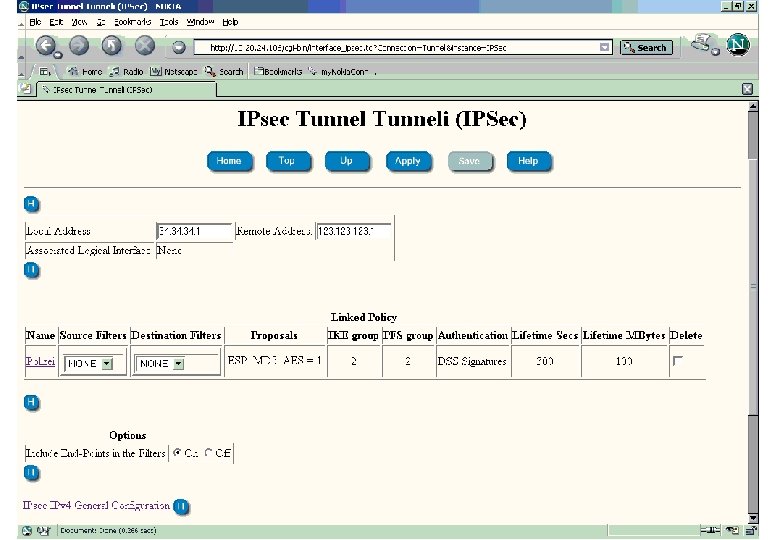

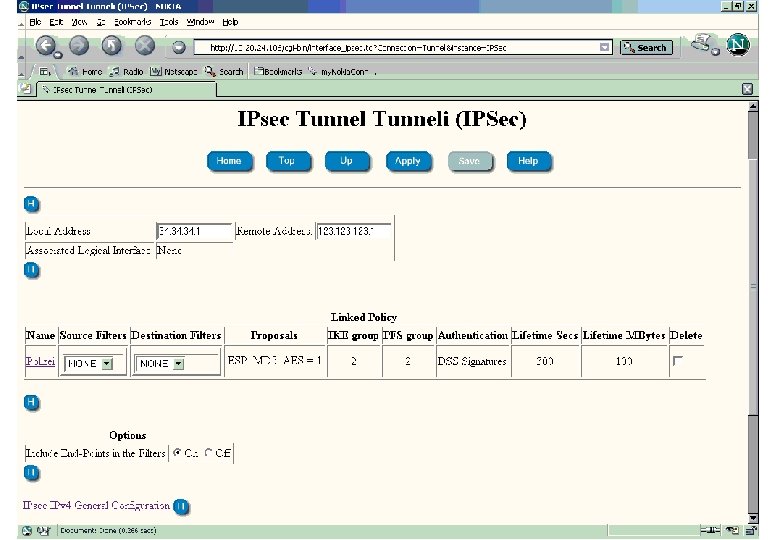

IPSec toteutuksia • Päätelaitteet • Windows • Linux Free. S/WAN • Free. BSD Raccoon • HP-UX • Sun Solaris • Reitittimet • Nokia • Cisco