Zarzdzanie ryzykiem w bezpieczestwie informacji wg PNISOIEC 27005

Zarządzanie ryzykiem w bezpieczeństwie informacji wg PN-ISO/IEC 27005 -2011(2014) Piotr JANUSZEWICZ

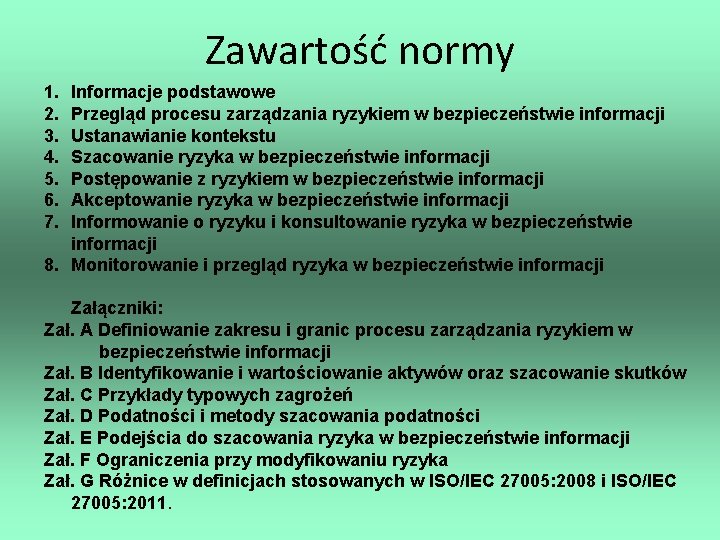

Zawartość normy 1. 2. 3. 4. 5. 6. 7. Informacje podstawowe Przegląd procesu zarządzania ryzykiem w bezpieczeństwie informacji Ustanawianie kontekstu Szacowanie ryzyka w bezpieczeństwie informacji Postępowanie z ryzykiem w bezpieczeństwie informacji Akceptowanie ryzyka w bezpieczeństwie informacji Informowanie o ryzyku i konsultowanie ryzyka w bezpieczeństwie informacji 8. Monitorowanie i przegląd ryzyka w bezpieczeństwie informacji Załączniki: Zał. A Definiowanie zakresu i granic procesu zarządzania ryzykiem w bezpieczeństwie informacji Zał. B Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Zał. C Przykłady typowych zagrożeń Zał. D Podatności i metody szacowania podatności Zał. E Podejścia do szacowania ryzyka w bezpieczeństwie informacji Zał. F Ograniczenia przy modyfikowaniu ryzyka Zał. G Różnice w definicjach stosowanych w ISO/IEC 27005: 2008 i ISO/IEC 27005: 2011.

Terminy i definicje • zdarzenie - wystąpienie lub zmiana konkretnego zestawu okoliczności, • następstwo konsekwencje - rezultat zdarzenia, • zabezpieczenie - wszystko to, co modyfikuje ryzyko, • kontekst zewnętrzny - środowisko zewnętrzne, • kontekst wewnętrzny - środowisko wewnętrzne, • poziom ryzyka - wielkość ryzyka (wyrażona w postaci kombinacji następstw oraz ich prawdopodobieństwa), • prawdopodobieństwo - możliwość, szansa wystąpienia zdarzenia, • ryzyko szczątkowe - ryzyko pozostające po zastosowaniu działań określonych w postępowaniu z ryzykiem, • ryzyko - wpływ niepewności na cele,

Terminy i definicje • analiza ryzyka - proces dążący do poznania charakteru ryzyka oraz określenia poziomu ryzyka, • szacowanie ryzyka - całościowy proces identyfikacji ryzyka, analizy ryzyka oraz oceny ryzyka, • informowanie i konsultowanie ryzyka, • kryteria ryzyka - poziomy odniesienia, względem których określa się ważność ryzyka, • ocena ryzyka - proces porównywania wyników analizy ryzyka z kryteriami ryzyka w celu stwierdzenia, czy ryzyko i/lub jego wielkość są akceptowalne lub tolerowane, • identyfikowanie ryzyka - proces wyszukiwania, rozpoznawania i opisywania ryzyka, • zarządzanie ryzykiem - skoordynowane działania dotyczące

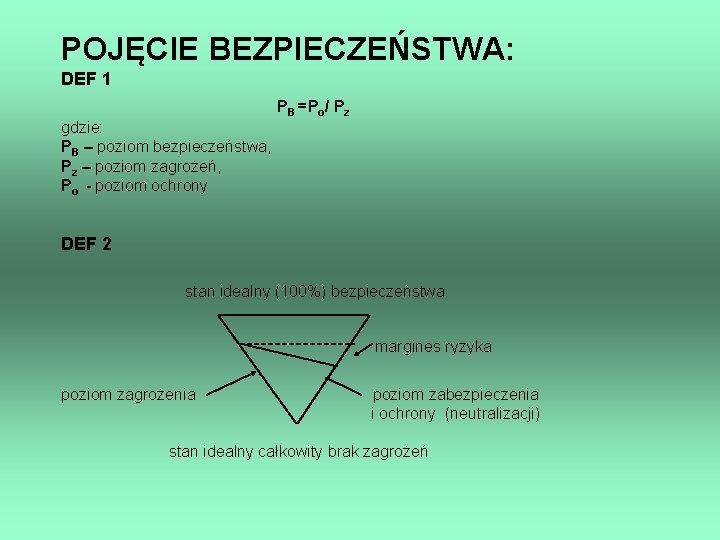

POJĘCIE BEZPIECZEŃSTWA: DEF 1 PB =Po/ Pz gdzie: PB – poziom bezpieczeństwa, Pz – poziom zagrożeń, Po - poziom ochrony DEF 2 stan idealny (100%) bezpieczeństwa margines ryzyka poziom zagrożenia poziom zabezpieczenia i ochrony (neutralizacji) stan idealny całkowity brak zagrożeń

Zarządzanie ryzykiem w bezpieczeństwie informacji powinno zapewniać: • zidentyfikowanie ryzyka, • oszacowanie ryzyka z punktu widzenia następstw dla działalności biznesowej oraz prawdopodobieństwa wystąpienia, • informowanie o prawdopodobieństwie i następstwach ryzyka oraz zrozumienie tych informacji, • ustanowienie priorytetów postępowania z ryzykiem, • określenie priorytetów dla działań podjętych w celu zredukowania ryzyka

Zarządzanie ryzykiem w bezpieczeństwie informacji powinno zapewniać: • zaangażowanie uczestników w momencie podejmowania decyzji w procesie zarządzania ryzykiem oraz stałe informowanie ich o statusie zarządzania ryzykiem, • skuteczność monitorowania postępowania z ryzykiem, • regularne monitorowanie i przegląd różnych typów ryzyka oraz procesu zarządzania ryzykiem, • zbieranie informacji w celu doskonalenia podejścia do zarządzania ryzykiem,

Proces zarządzania ryzykiem ISO 31000

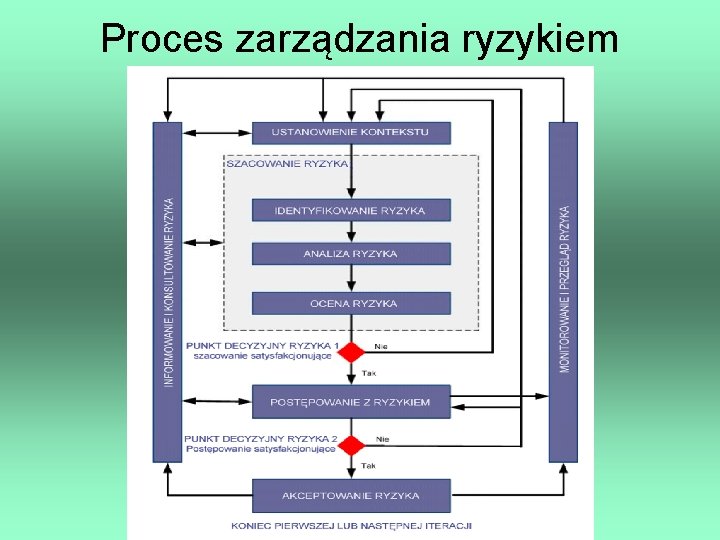

Proces zarządzania ryzykiem

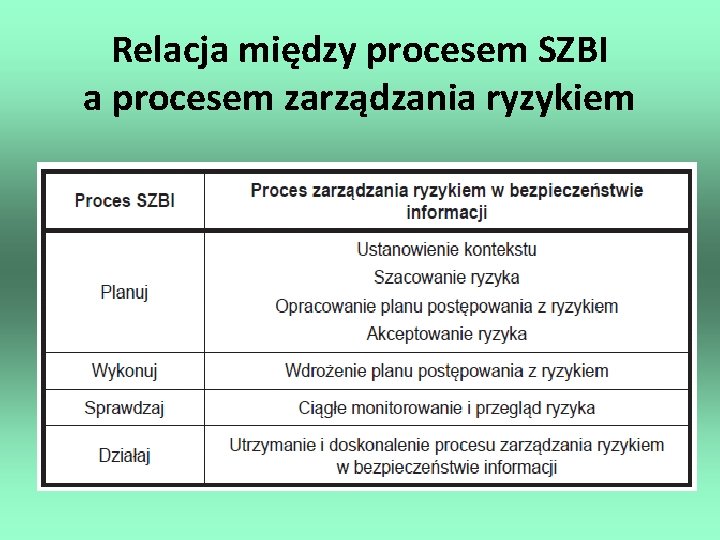

Relacja między procesem SZBI a procesem zarządzania ryzykiem

Analiza ryzyka podstawą do innych działań bezpieczeństwa • wsparcie SZBI, • zgodność z prawem oraz poświadczenie należytej staranności, • przygotowanie planu ciągłości działania, • przygotowanie planu reakcji na incydenty, • opis wymagań związanych z bezpieczeństwem informacji dla produktu, usługi lub mechanizmu

Kryteria oceny ryzyka Analiza czynnikowa: • strategicznej wartości biznesowych procesów informacyjnych • krytyczności zaangażowanych aktywów informacyjnych • wymagań prawnych i wynikających z regulacji oraz zobowiązań umownych • operacyjnej i biznesowej wagi dostępności, poufności i integralności • oczekiwań i odczuć uczestników oraz negatywnych następstw dla wizerunku i reputacji

Kryteria skutków „stopień zniszczenia lub kosztów dla organizacji, spowodowanych zdarzeniem w bezpieczeństwie informacji” Uwzględnienie czynników: • poziomu klasyfikacji dotkniętych skutkami aktywów informacyjnych • naruszenia bezpieczeństwa informacji (np. utraty poufności, integralności i dostępności) • pogorszenia eksploatacji (wewnętrznej lub stron trzecich) • strat biznesowych lub finansowych • zakłócenia planów i terminów realizacji • utraty reputacji

Kryteria akceptowania ryzyka Zaleca się określenie kryteriów akceptowania ryzyka, uwzględniając: • kryteria biznesowe • aspekty prawne i wynikające z regulacji wewnętrznych • eksploatację • technologię • finanse • czynniki społeczne i ludzkie

Zakres i granice Zaleca się, aby przy określaniu zakresu i granic organizacja brała pod uwagę następujące informacje: • strategiczne cele biznesowe, strategie i politykę • procesy biznesowe • strukturę i funkcje organizacji • wymagania prawne, wynikające z regulacji oraz umowne, mające zastosowanie do organizacji • stosowaną w organizacji politykę bezpieczeństwa informacji • całościowe podejście organizacji do zarządzania ryzykiem • aktywa informacyjne • lokalizacje organizacji i ich geograficzną charakterystykę • ograniczenia dotyczące organizacji

Struktura organizacyjna zarządzania ryzykiem Główne role i zakresy odpowiedzialności takiej struktury organizacyjnej są następujące: • rozwój procesu zarządzania ryzykiem w bezpieczeństwie informacji w sposób odpowiedni dla organizacji, • identyfikowanie i analiza uczestników, • określenie ról i zakresów odpowiedzialności wszystkich stron, zarówno wewnętrznych, jak i zewnętrznych w stosunku do organizacji • ustanowienie wymaganych relacji między organizacją a uczestnikami, a także interfejsów do najwyższych kierowniczych szczebli funkcyjnych zarządzania ryzykiem (np. operacyjne zarządzanie ryzykiem) oraz interfejsów do innych odnośnych projektów lub działalności

Szacowanie ryzyka • Identyfikowanie ryzyka ØIdentyfikowanie aktywów ØIdentyfikowanie zagrożeń ØIdentyfikowanie istniejących zabezpieczeń ØIdentyfikowanie podatności ØIdentyfikowanie następstw • Analiza ryzyka ØMetodyki analizy ryzyka: Ilościowa analiza ryzyka Jakościowa analiza ryzyka ØSzacowanie następstw ØSzacowanie prawdopodobieństwa incydentu ØOkreślanie poziomu ryzyka • Ocena ryzyka

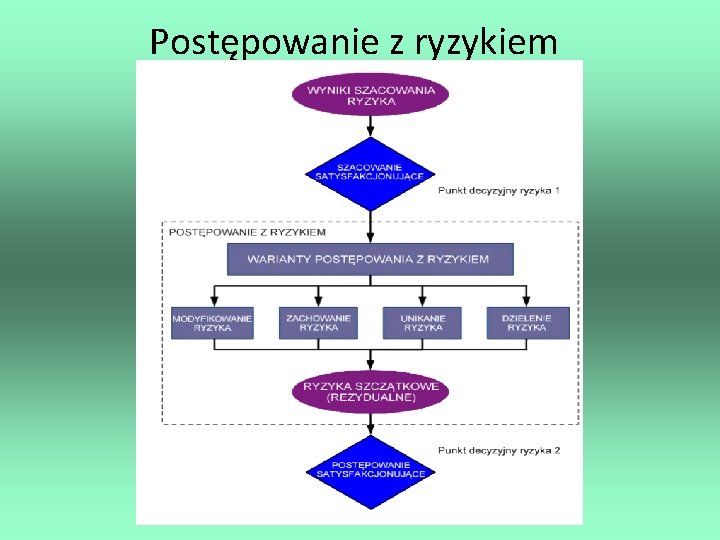

Postępowanie z ryzykiem

Modyfikowanie ryzyka wdrożenie, usunięcie lub zmianę zabezpieczeń, tak aby ryzyko szczątkowe można było ponownie oszacować jak ryzyko akceptowalne OGRANICZENIA: • ograniczenia czasowe • ograniczenia finansowe • ograniczenia techniczne • ograniczenia związane z eksploatacją • ograniczenia kulturowe • ograniczenia etyczne • ograniczenia środowiskowe • ograniczenia prawne • łatwość użycia • ograniczenia dotyczące personelu • ograniczenia związane z integracją nowych i istniejących zabezpieczeń

Zachowanie ryzyka zachowanie ryzyka bez podejmowania dalszych działań, na podstawie oceny ryzyka

Unikanie ryzyka Zaleca się unikania działań lub warunków, które powodują powstanie określonych typów ryzyka Jeżeli zidentyfikowane typy ryzyka są interpretowane jako zbyt wysokie lub koszty wdrożenia innych wariantów postępowania z ryzykiem przewyższają korzyści, można podjąć decyzję o całkowitym uniknięciu ryzyka przez wycofanie się z planowanej lub istniejącej działalności lub zbioru działalności, lub zmianę warunków, w których działalność ta jest prowadzona.

Dzielenie ryzyka Na podstawie oceny ryzyka zaleca się dzielenie ryzyka z inną stroną, która może skutecznie zarządzać ryzykiem

Akceptowanie ryzyka Zaleca się podjęcie i formalne udokumentowanie decyzji o zaakceptowaniu ryzyka oraz odpowiedzialności za decyzję Zaleca się, aby w planach postępowania z ryzykiem opisano, w jaki sposób postępować z oszacowanymi typami ryzyka, aby spełnić kryteria akceptowania ryzyka. Jest istotne, aby odpowiedzialni członkowie kierownictwa dokonali przeglądu i zatwierdzili proponowane plany postępowania z ryzykiem oraz wynikowe ryzyka szczątkowe, a także zapisali wszystkie warunki związane z taką aprobatą.

Informowanie o ryzyku i konsultowanie ryzyka Zaleca się wymianę lub dystrybucję informacji o ryzyku między podejmującymi decyzje a innymi uczestnikami. Zaleca się podejmowanie działań informacyjnych dotyczących ryzyka, mających na celu: • zapewnienie wiarygodności wyników zarządzania ryzykiem w organizacji • zbieranie informacji o ryzyku • dystrybucję rezultatów z szacowania ryzyka i prezentowania planu postępowania z ryzykiem • uniknięcie lub ograniczenie zarówno pojawiania się, jak i następstw naruszeń bezpieczeństwa informacji z powodu braku wzajemnego zrozumienia podejmujących decyzję i uczestników • wsparcie procesu podejmowania decyzji • uzyskanie nowej wiedzy na temat bezpieczeństwa informacji • koordynowanie z innymi stronami oraz planowanie reakcji, prowadzących do ograniczenia następstw każdego incydentu • wytworzenie, u podejmujących decyzje oraz uczestników,

Monitorowanie i przegląd ryzyka monitorowane są następujące czynniki ryzyka: • nowe aktywa, które zostały włączone w zakres zarządzania ryzykiem • konieczne modyfikacje wartości aktywów, np. z powodu zmienionych wymagań biznesowych • nowe zagrożenia, które mogą być aktywne zarówno na zewnątrz, jak i wewnątrz organizacji i które dotąd nie zostały oszacowane • możliwość, że nowe lub zwiększone rodzaje podatności mogłyby pozwolić zagrożeniom na wykorzystanie tych nowych lub zmienionych rodzajów podatności • zidentyfikowane rodzajów podatności w celu określenia tych, które są narażone na nowe lub pojawiające się powtórnie zagrożenia

Monitorowanie, przegląd i doskonalenie zarządzania ryzykiem Zaleca się, aby te działania monitoringu i przeglądu odnosiły się (lecz nie ograniczały) do: • kontekstu prawnego i środowiskowego • kontekstu związanego z konkurencją • podejścia do szacowania ryzyka • wartości i kategorii aktywów • kryteriów skutków • kryteriów oceny ryzyka • kryteriów akceptowania ryzyka • całkowitego kosztu utrzymania • koniecznych zasobów

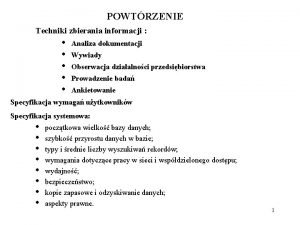

CZĘŚĆ PRAKTYCZNA

Studium organizacji • Główny cel organizacji • Działalność biznesowa organizacji • Misja organizacji • Wartości organizacji • Struktura organizacji Schemat organizacyjny Strategia organizacji • Zakresy działania komórek organizacyjnych • Obowiązki osób funkcyjnych

Lista ograniczeń dotyczących organizacji • Ograniczenia natury politycznej • Ograniczenia natury strategicznej • Ograniczenia terytorialne • Ograniczenia wynikające z politycznego i ekonomicznego klimatu • Ograniczenia funkcjonalne • Ograniczenia dotyczące personelu • Ograniczenia wynikające z kalendarza organizacji • Ograniczenia związane z metodami • Ograniczenia natury kulturowej • Ograniczenia budżetowe

Lista powołań legislacyjnych i regulacyjnych Zaleca się zidentyfikowanie wymagań wynikających z regulacji, które mają zastosowanie w organizacji. Mogą to być przepisy prawa, specyficzne regulacje dotyczące zakresu działalności organizacji lub regulacje o charakterze wewnętrznym i/lub zewnętrznym. Dotyczą także umów oraz porozumień i, bardziej ogólnie, wszelkich zobowiązań natury prawnej lub regulacyjnej.

Lista ograniczeń dotyczących zakresu • Ograniczenia wynikające z istniejących wcześniej procesów-STARE KONTRA NOWE • Ograniczenia techniczne • Ograniczenia finansowe • Ograniczenia środowiskowe • Ograniczenia czasowe • Ograniczenia związane z metodami • Ograniczenia organizacyjne

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków identyfikowania aktywów: Aktywa podstawowe: Procesy i działania biznesowe Informacje Aktywa wspierające (na których opierają się podstawowe elementy z zakresu) wszystkich rodzajów: Sprzęt Oprogramowanie Sieć Personel Siedziba Struktura organizacyjna

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Identyfikowanie aktywów podstawowych Procesy (lub podprocesy) i działania biznesowe, przykładowo: • Procesy, których utrata lub pogorszenie uniemożliwia wypełnianie misji organizacji • Procesy zawierające procesy poufne lub wykorzystujące technologię objętą własnością intelektualną • Procesy, które, jeśli zostaną zmodyfikowane, mogą w zasadniczy sposób wpłynąć na realizację misji organizacji • Procesy, które są niezbędne w organizacji dla osiągnięcia zgodności z wymaganiami wynikającymi z umów, przepisów prawa lub regulacji

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Identyfikowanie aktywów podstawowych Informacje podstawowe: • Najważniejsze informacje potrzebne do realizacji misji lub działalności biznesowej organizacji • Dane osobowe, w specyficznym znaczeniu krajowych przepisów prawa w zakresie prywatności • Informacje strategiczne, wymagane do osiągnięcia celów określonych przez strategiczne kierunki • Informacje o dużej wartości, których gromadzenie, przechowywanie, przetwarzanie i transmitowanie wymaga długiego

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Identyfikowanie aktywów wspierających Sprzęt: Urządzenia przetwarzania danych (aktywne) Urządzenia przenośne Urządzenia stacjonarne Urządzenia peryferyjne Nośniki danych (pasywne) Nośniki elektroniczne Inne nośniki Oprogramowanie: System operacyjny Oprogramowanie do obsługi, pielęgnacji lub zarządzania Pakiety oprogramowania lub oprogramowanie standardowe Aplikacje biznesowe: Standardowe aplikacje biznesowe Dedykowane aplikacje biznesowe

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Identyfikowanie aktywów wspierających Sieć Media i usługi wspierające Przekaźniki aktywne lub pasywne Interfejs komunikacyjny Personel Decydenci Użytkownicy Personel ds. eksploatacji/utrzymania Twórcy oprogramowania Siedziba Lokalizacja Środowisko zewnętrzne Siedziba Strefa Podstawowe usługi Łączność Usługi komunalne i techniczne

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Identyfikowanie aktywów wspierających Organizacja Organy władzy Struktura organizacji Organizacja projektu lub systemu Podwykonawcy/ dostawcy/ producenci

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Wartościowanie aktywów Kryteria Redukcja do wspólnej podstawy: • Naruszenie przepisów prawa i/lub regulacji • Pogorszenie wydajności działalności biznesowej • Utrata wizerunku/negatywny wpływ na reputację • Naruszenie ochrony danych osobowych • Narażenie bezpieczeństwa osób • Negatywne efekty niestosowania przepisów prawa • Naruszenie poufności • Naruszenie porządku publicznego • Strata finansowa • Zakłócenie działalności biznesowej • Narażenie bezpieczeństwa środowiskowego

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Wartościowanie aktywów Redukcja do wspólnej podstawy: Innym podejściem do szacowania następstw może być: • Przerwanie świadczenia usług • niezdolność do dostarczenia usług • Utrata zaufania klientów • Przerwanie wewnętrznego funkcjonowania • Przerwanie funkcjonowania strony trzeciej • Naruszenie przepisów prawa/regulacji • Naruszenie umowy • Zagrożenie dla bezpieczeństwa personelu/użytkowników • Atak na życie prywatne użytkowników • Straty finansowe • Koszty finansowe działań ratunkowych lub napraw • Utrata dóbr/funduszy/aktywów

Identyfikowanie i wartościowanie aktywów oraz szacowanie skutków Wartościowanie aktywów CD Redukcja do wspólnej podstawy: Innym podejściem do szacowania następstw może być: • Utrata klientów, utrata dostawców • Postępowania sądowe i kary • Utrata przewagi konkurencyjnej • Utrata przodownictwa technologicznego/technicznego • Utrata skuteczności/zaufania • Utrata reputacji zawodowej • Osłabienie zdolności negocjacyjnej • Kryzys przemysłowy (strajki) • Kryzys rządowy • Zwolnienia • Szkoda materialna

Szacowanie skutków Skutek bezpośredni: a) Finansowa wartość zastąpienia jednego z aktywów (lub jego części) b) Koszt nabycia, skonfigurowania i zainstalowania nowych aktywów lub odtworzenia z kopii zapasowych c) Koszt zawieszonych operacji spowodowanych incydentem, zanim usługa realizowana przez aktywa nie zostanie przywrócona d) Skutek wynikający z naruszenia bezpieczeństwa informacji

Szacowanie skutków Skutek pośredni: a) Koszt utraconych korzyści (zasoby finansowe potrzebne do zastąpienia lub naprawy aktywów mogłyby być użyte gdzie indziej) b) Koszt przerwanych operacji c) Potencjalnie niewłaściwe użycie informacji uzyskanej w wyniku naruszenia bezpieczeństwa d) Naruszenie zobowiązań statutowych lub wynikających z regulacji e) Naruszenie etycznych zasad postępowania

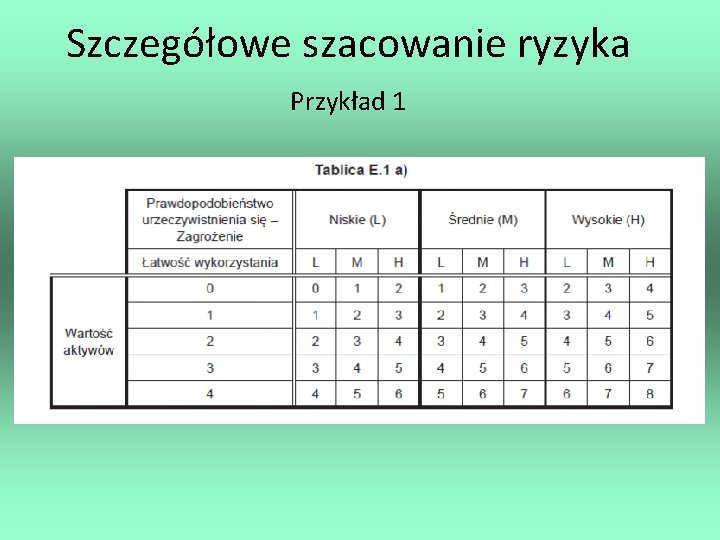

Szczegółowe szacowanie ryzyka Przykład 1

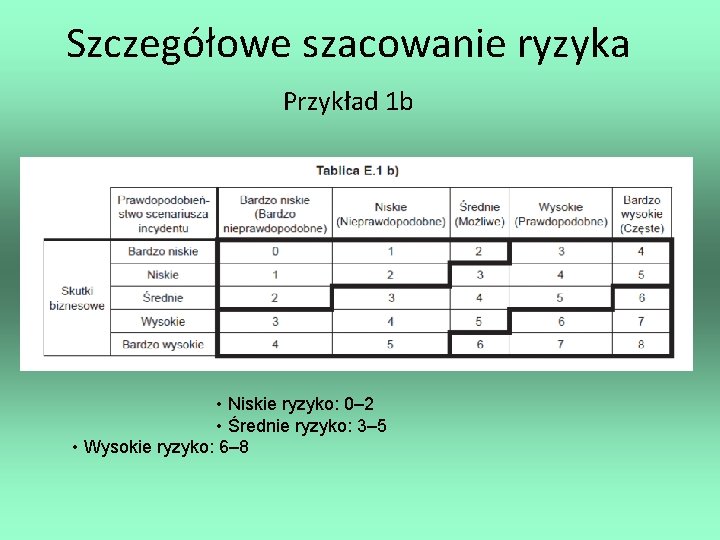

Szczegółowe szacowanie ryzyka Przykład 1 b • Niskie ryzyko: 0– 2 • Średnie ryzyko: 3– 5 • Wysokie ryzyko: 6– 8

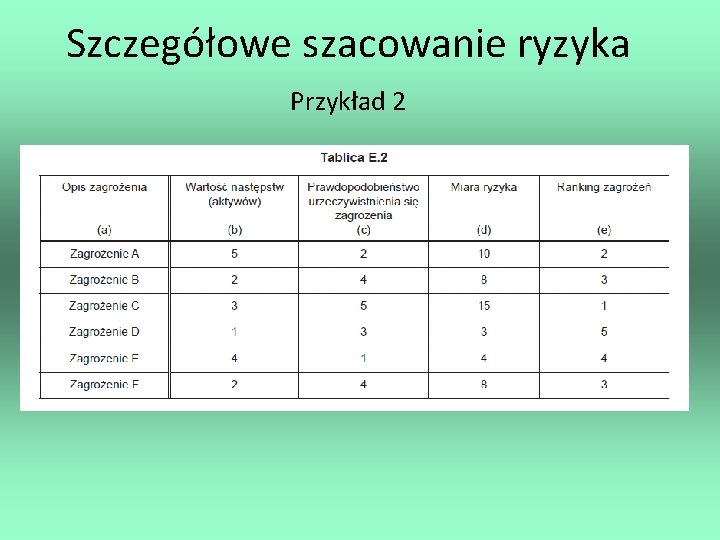

Szczegółowe szacowanie ryzyka Przykład 2

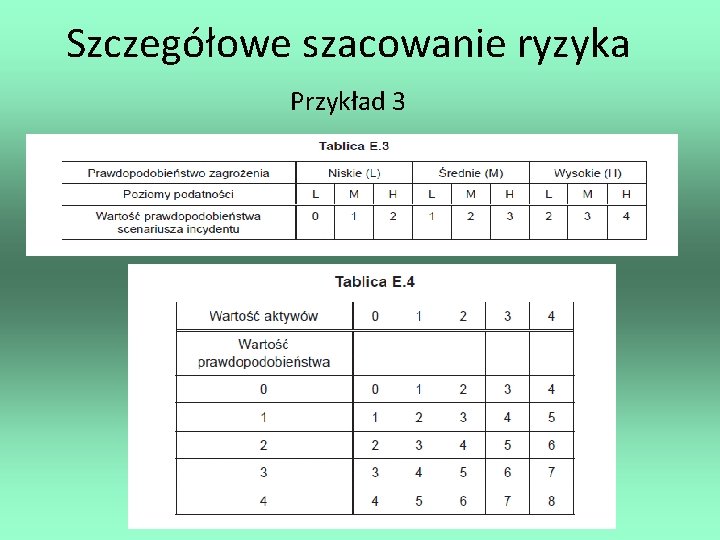

Szczegółowe szacowanie ryzyka Przykład 3

Szczegółowe szacowanie ryzyka Przykład metodyka FSA - Autorska

DZIEKUJĘ ZA UWAGĘ

- Slides: 48