Rfrentiel documentaire Protection de la vie prive quel

- Slides: 63

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Référentiel documentaire « Protection de la vie privée » : Quel contenu, quelle « opposabilité » ? Concepteur / Animateur : Denis VIROLE Version V 1 AFCPD du 15/11/2018 Copyright Ageris Group – Reproduction interdite Tél. : +33 (0) 3 87 62 06 00 www. ageris-training. com 1

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? • Avertissement • Présentation des principaux symboles • Rappel • La nature, la portée, le contexte et la finalité du T et des risques • Objectifs des politiques protection de la vie privée • Contexte des politiques protection de la vie privée • Architecture documentaire • Engagement du RT pour la protection de l’information et de la vie privée • Engagement des directions métiers pour la protection de l’information / Politique Générale Protection de l’Information • Le COPIL • La Politique de protection de la vie privée à usage interne • La Politique de protection de la vie privée à usage externe • La Politique Sécurité Système d’Information • Le Plan d’Assurance Sécurité / le clausier • Le dossier de sécurité « by design » • Le rapport PIA • Les procédures • L’exercice des droits des PC • Les relations avec la CNIL • La notification de violations de DCP • La charte d’utilisation des DCP et ressources SI • Les guides pratiques • La Politique de Continuité d’Activité • Les audits • Conclusion 2

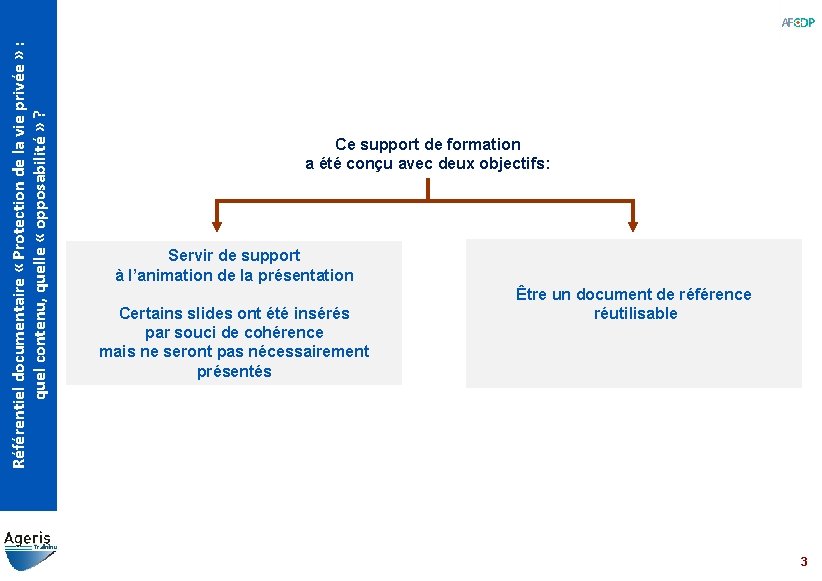

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Ce support de formation a été conçu avec deux objectifs: Servir de support à l’animation de la présentation Certains slides ont été insérés par souci de cohérence mais ne seront pas nécessairement présentés Être un document de référence réutilisable 3

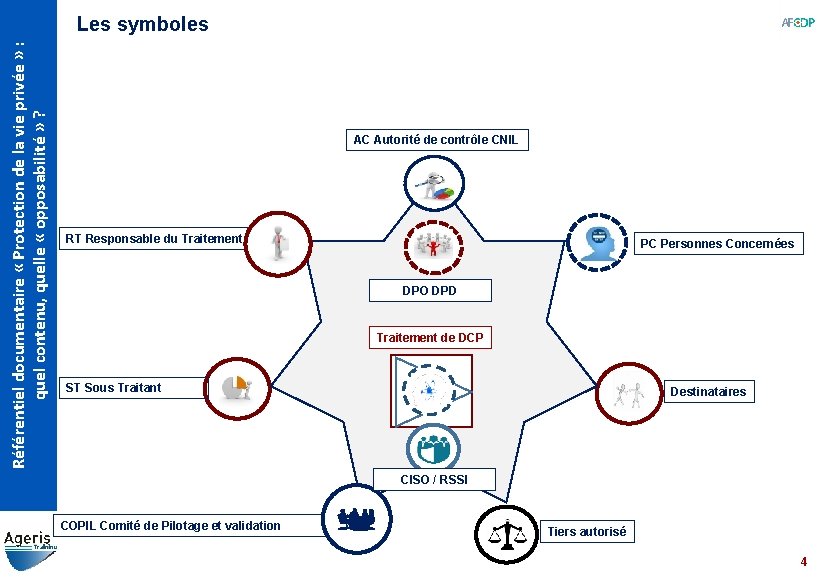

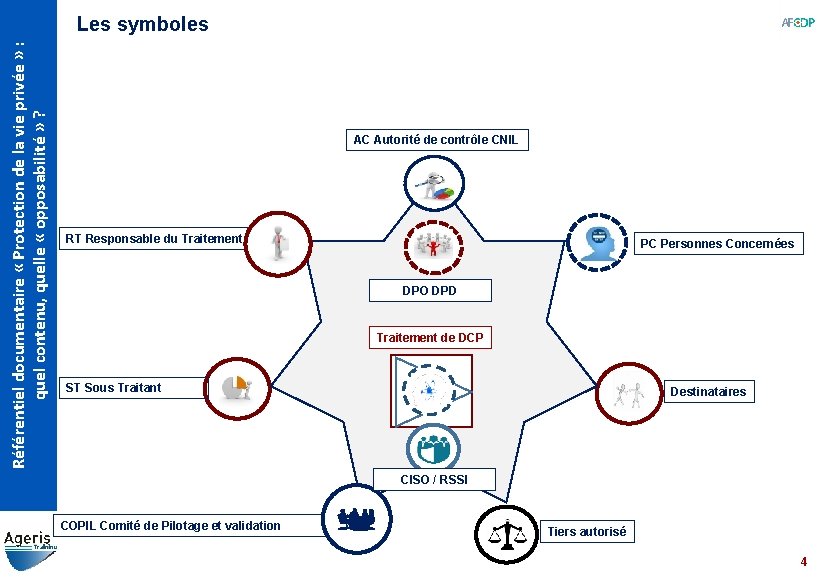

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les symboles AC Autorité de contrôle CNIL RT Responsable du Traitement PC Personnes Concernées DPO DPD Traitement de DCP ST Sous Traitant Destinataires CISO / RSSI COPIL Comité de Pilotage et validation Tiers autorisé 4

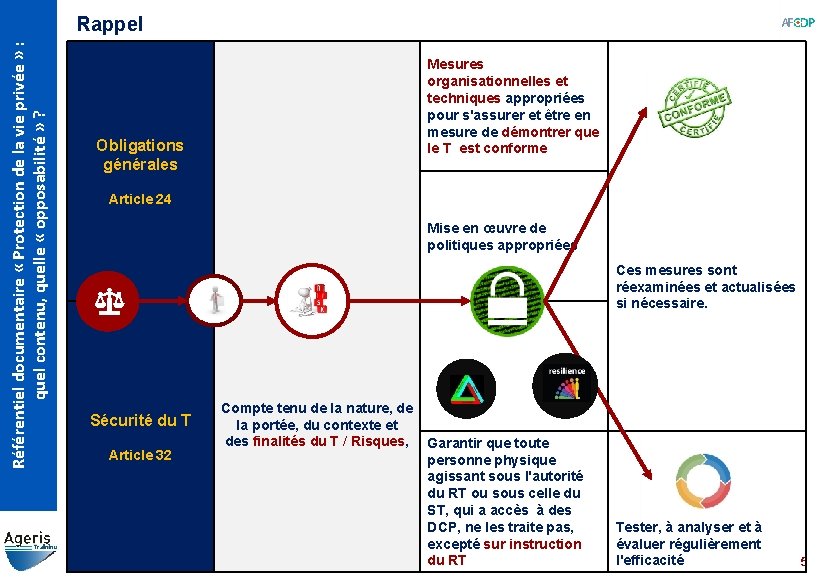

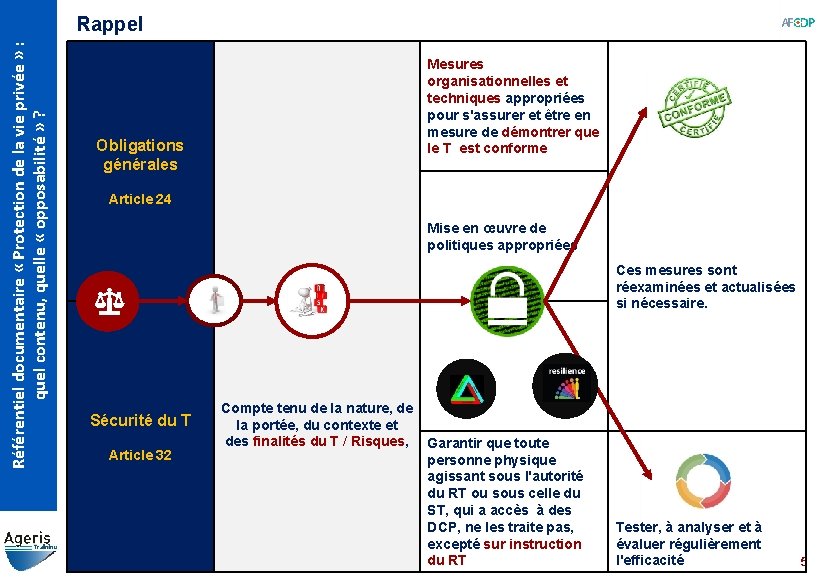

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Rappel Obligations générales Mesures organisationnelles et techniques appropriées pour s'assurer et être en mesure de démontrer que le T est conforme Article 24 Mise en œuvre de politiques appropriées Ces mesures sont réexaminées et actualisées si nécessaire. Sécurité du T Article 32 Compte tenu de la nature, de la portée, du contexte et des finalités du T / Risques, Garantir que toute personne physique agissant sous l'autorité du RT ou sous celle du ST, qui a accès à des DCP, ne les traite pas, excepté sur instruction du RT Tester, à analyser et à évaluer régulièrement l'efficacité 5

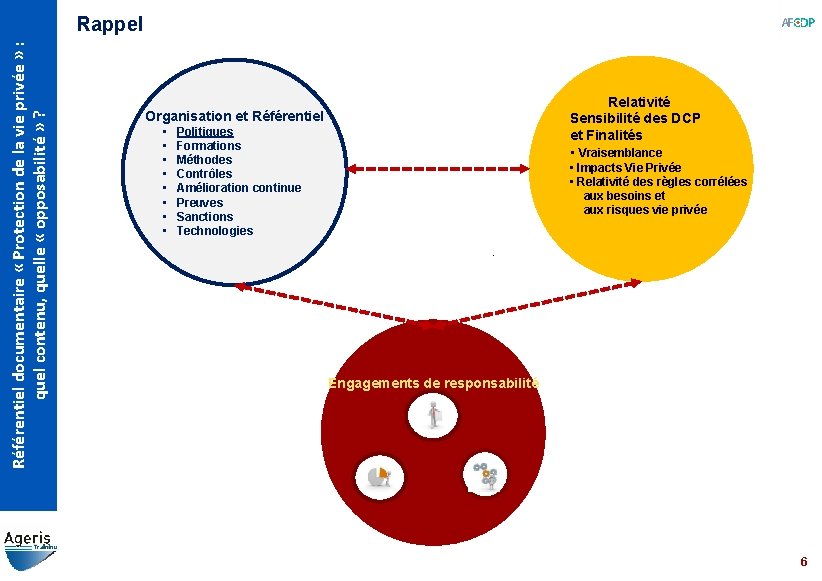

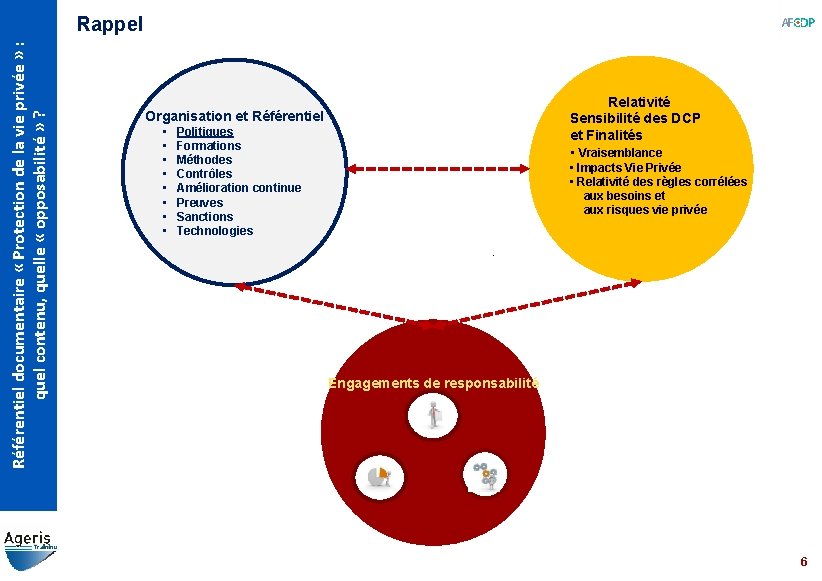

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Rappel Relativité Sensibilité des DCP et Finalités • Vraisemblance Organisation et Référentiel • • Politiques Formations Méthodes Contrôles Amélioration continue Preuves Sanctions Technologies • Impacts Vie Privée • Relativité des règles corrélées aux besoins et aux risques vie privée Engagements de responsabilité 6

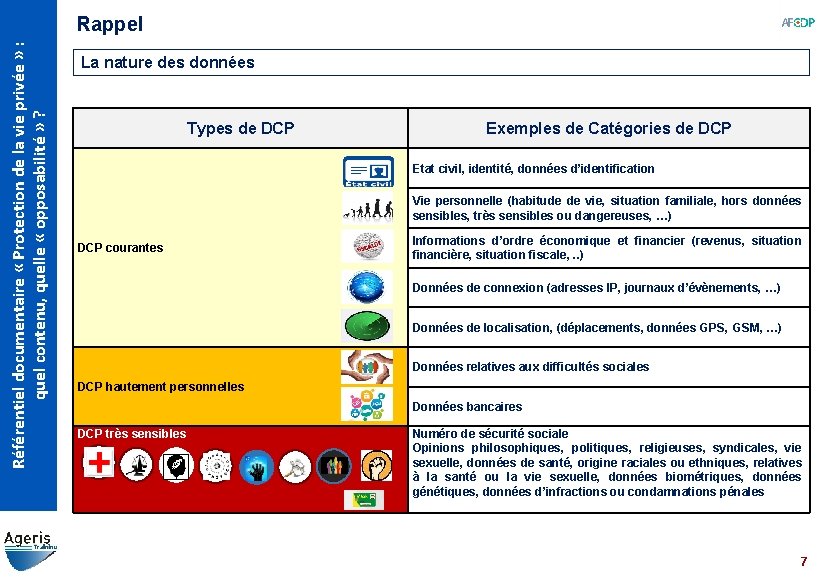

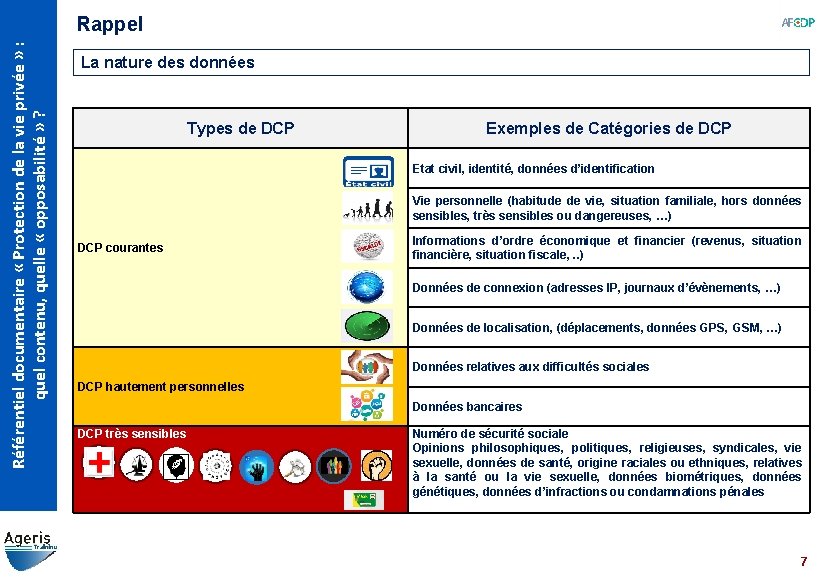

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Rappel La nature des données Types de DCP Exemples de Catégories de DCP Etat civil, identité, données d’identification Vie personnelle (habitude de vie, situation familiale, hors données sensibles, très sensibles ou dangereuses, …) DCP courantes Informations d’ordre économique et financier (revenus, situation financière, situation fiscale, . . ) Données de connexion (adresses IP, journaux d’évènements, …) Données de localisation, (déplacements, données GPS, GSM, …) Données relatives aux difficultés sociales DCP hautement personnelles Données bancaires DCP très sensibles Numéro de sécurité sociale Opinions philosophiques, politiques, religieuses, syndicales, vie sexuelle, données de santé, origine raciales ou ethniques, relatives à la santé ou la vie sexuelle, données biométriques, données génétiques, données d’infractions ou condamnations pénales 7

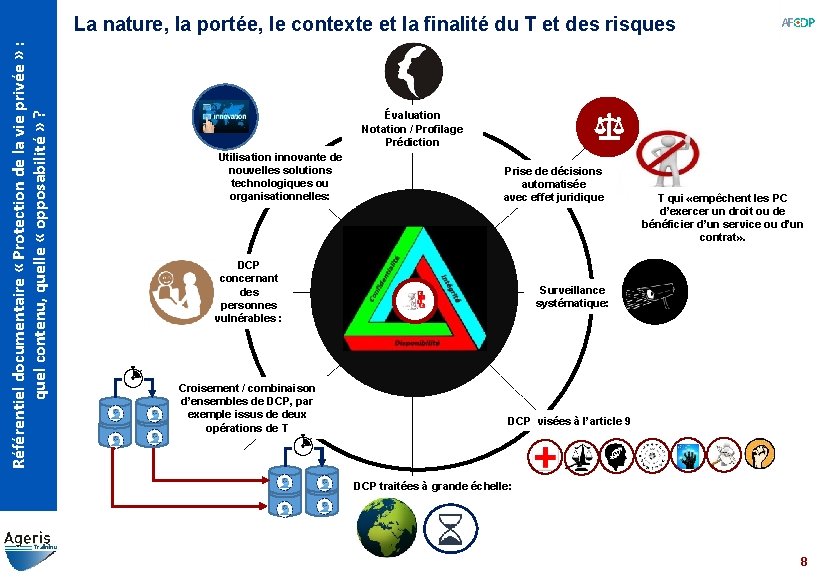

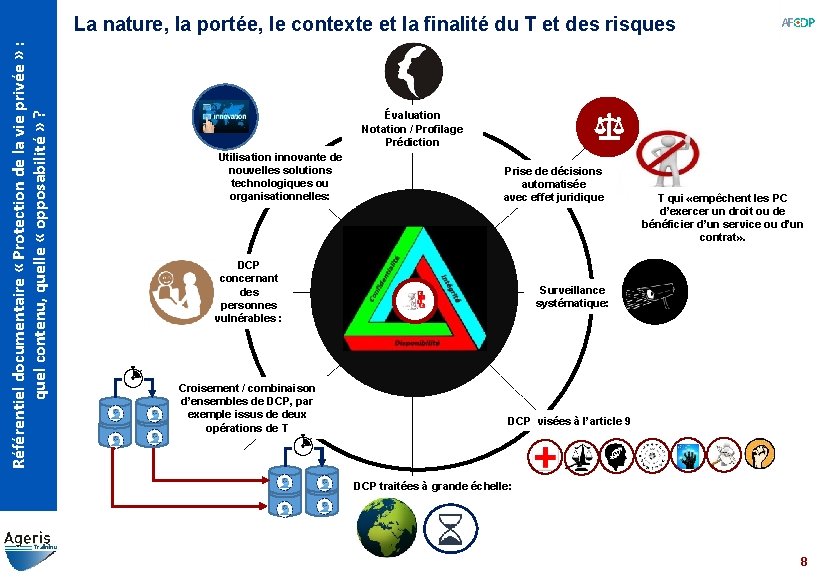

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La nature, la portée, le contexte et la finalité du T et des risques Évaluation Notation / Profilage Prédiction Utilisation innovante de nouvelles solutions technologiques ou organisationnelles: Prise de décisions automatisée avec effet juridique DCP concernant des personnes vulnérables : Croisement / combinaison d’ensembles de DCP, par exemple issus de deux opérations de T T qui «empêchent les PC d’exercer un droit ou de bénéficier d’un service ou d’un contrat» . Surveillance systématique: DCP visées à l’article 9 DCP traitées à grande échelle: 8

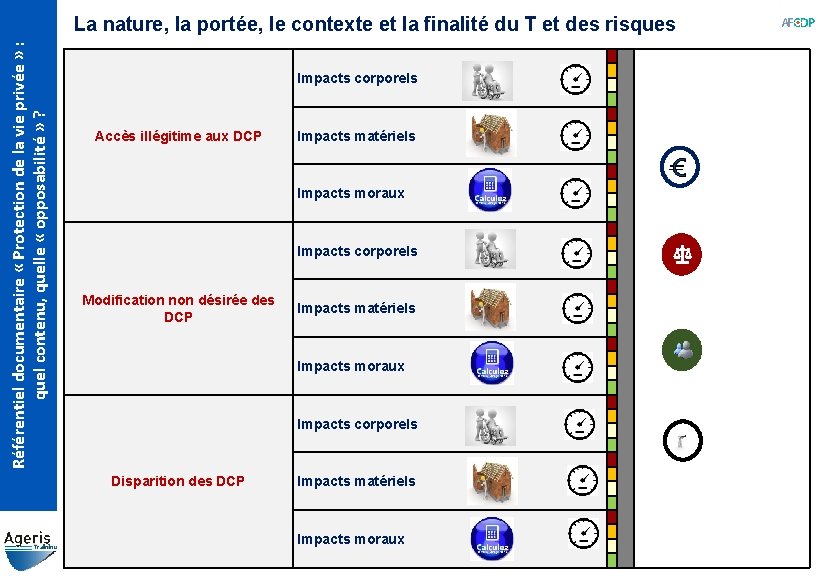

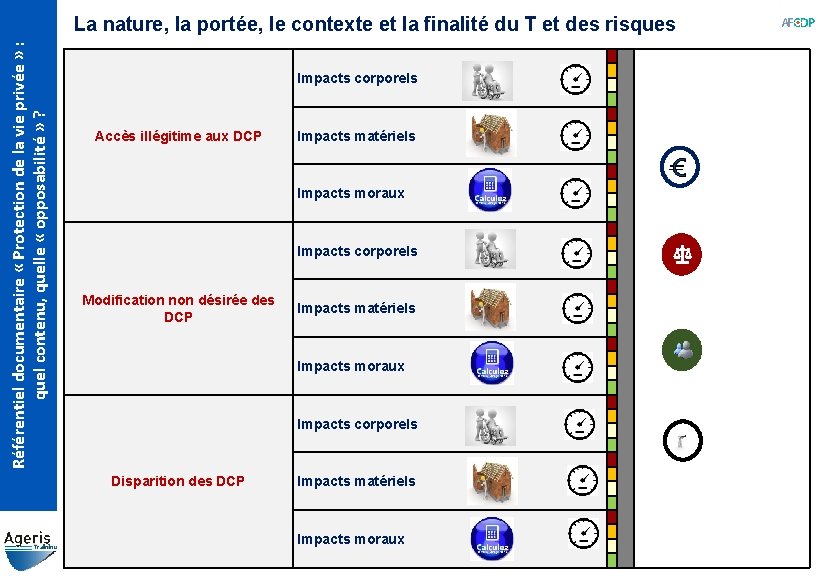

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La nature, la portée, le contexte et la finalité du T et des risques Impacts corporels Accès illégitime aux DCP Impacts matériels Impacts moraux Impacts corporels Modification non désirée des DCP Impacts matériels Impacts moraux Impacts corporels Disparition des DCP Impacts matériels Impacts moraux 9

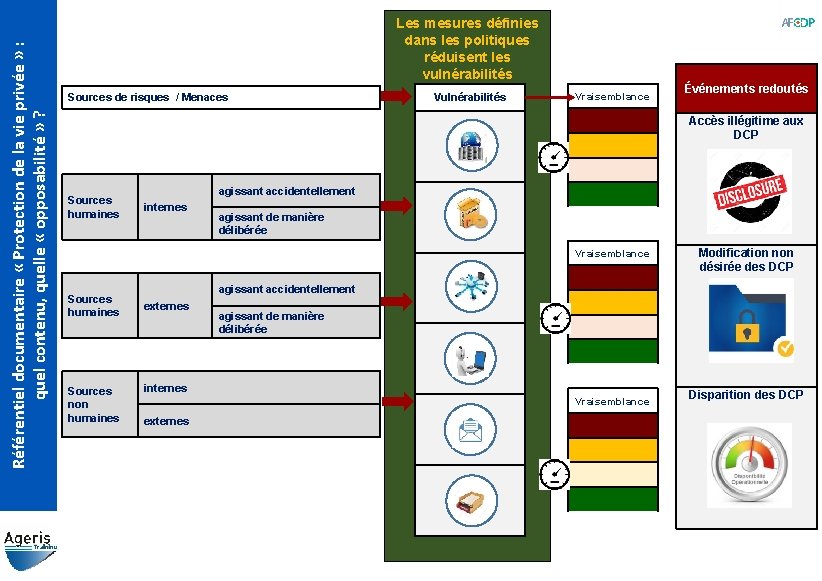

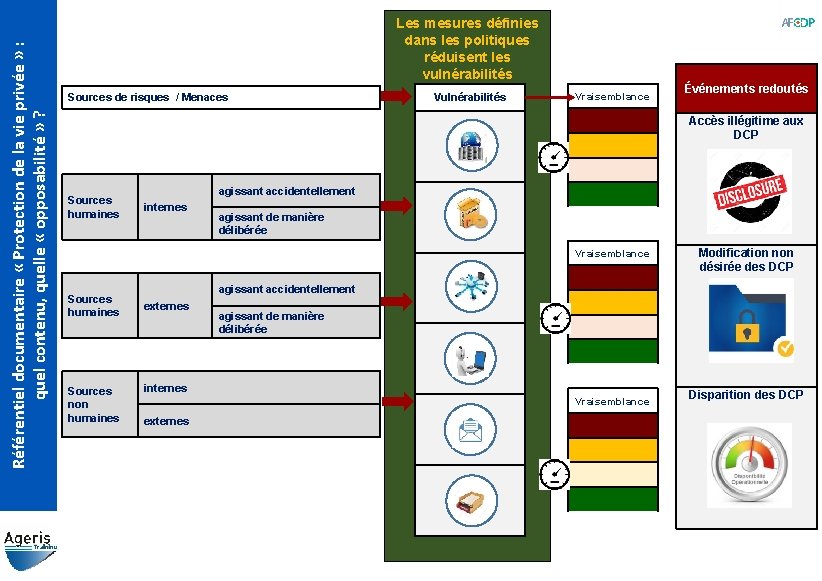

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les mesures définies dans les politiques réduisent les vulnérabilités Sources de risques / Menaces Vulnérabilités Vraisemblance Événements redoutés Accès illégitime aux DCP Sources humaines agissant accidentellement internes agissant de manière délibérée Vraisemblance Sources humaines Sources non humaines Modification non désirée des DCP agissant accidentellement externes agissant de manière délibérée internes Vraisemblance externes Disparition des DCP

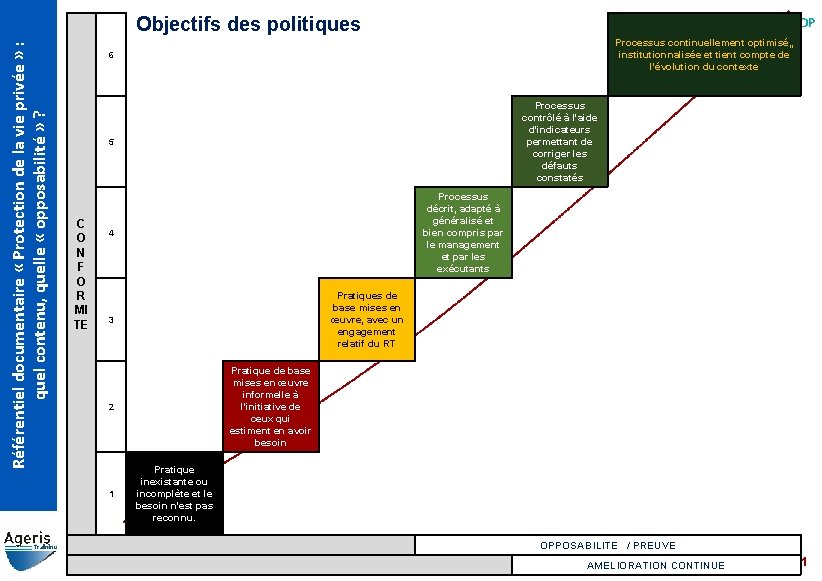

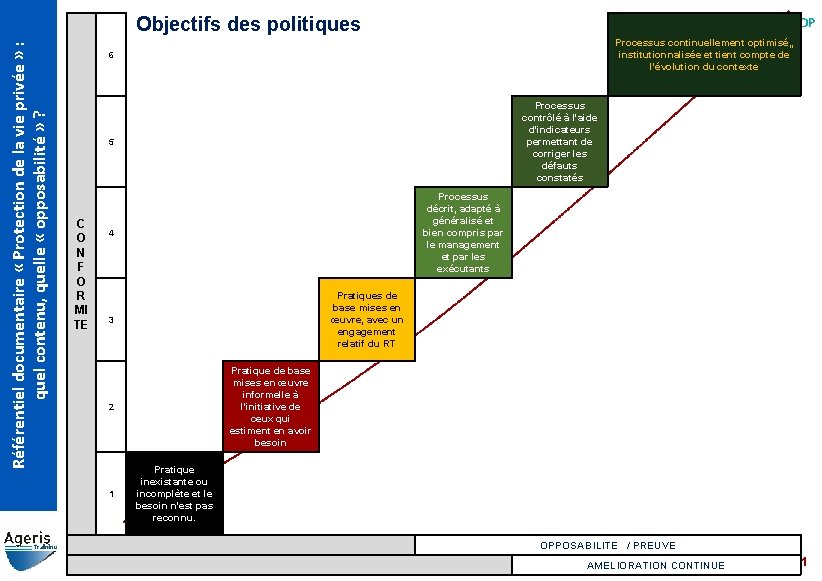

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Objectifs des politiques Processus continuellement optimisé, , institutionnalisée et tient compte de l'évolution du contexte 6 Processus contrôlé à l'aide d'indicateurs permettant de corriger les défauts constatés 5 C O N F O R MI TE Processus décrit, adapté à généralisé et bien compris par le management et par les exécutants 4 Pratiques de base mises en œuvre, avec un engagement relatif du RT 3 Pratique de base mises en œuvre informelle à l'initiative de ceux qui estiment en avoir besoin 2 1 Pratique inexistante ou incomplète et le besoin n'est pas reconnu. OPPOSABILITE / PREUVE AMELIORATION CONTINUE 11

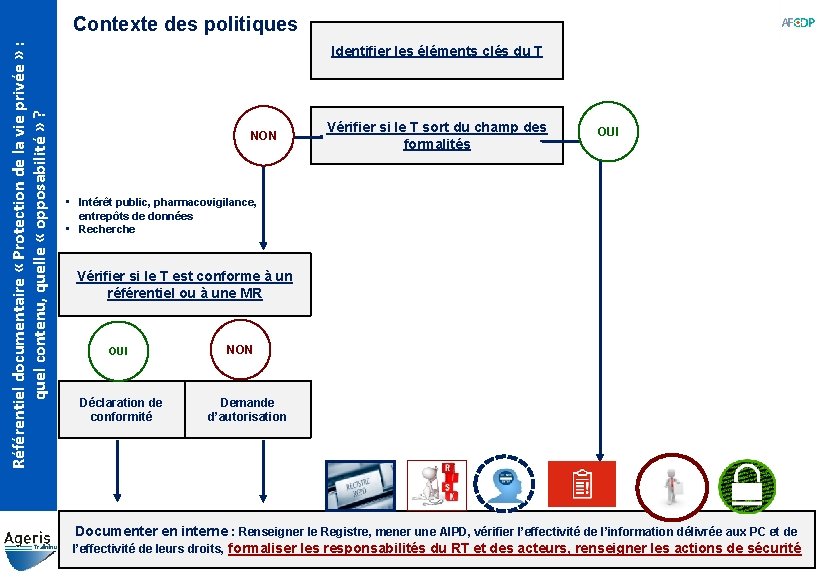

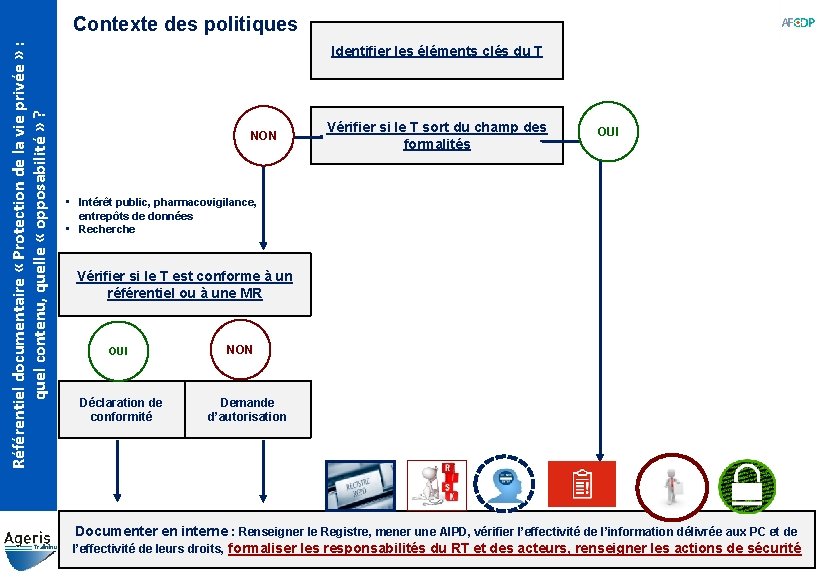

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Contexte des politiques Identifier les éléments clés du T NON Vérifier si le T sort du champ des formalités OUI • Intérêt public, pharmacovigilance, entrepôts de données • Recherche Vérifier si le T est conforme à un référentiel ou à une MR OUI Déclaration de conformité NON Demande d’autorisation Documenter en interne : Renseigner le Registre, mener une AIPD, vérifier l’effectivité de l’information délivrée aux PC et de l’effectivité de leurs droits, formaliser les responsabilités du RT et des acteurs, renseigner les actions de sécurité 12

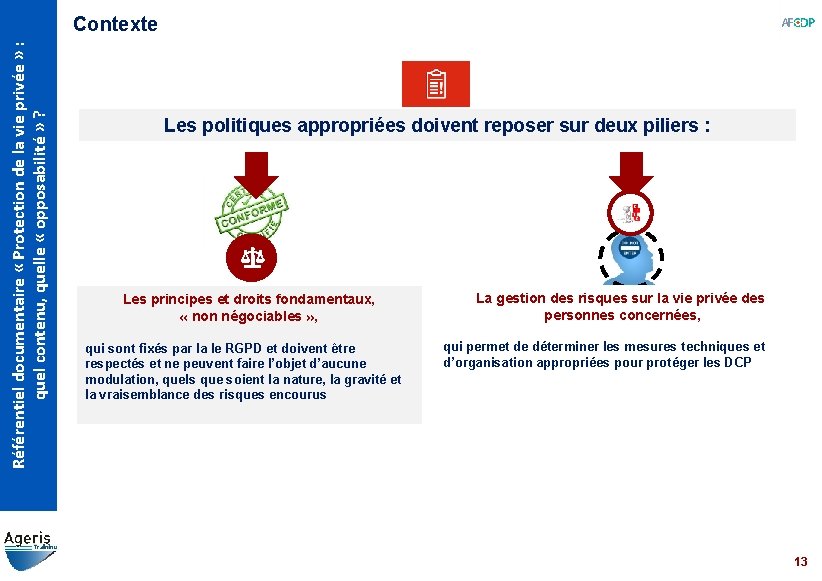

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Contexte Les politiques appropriées doivent reposer sur deux piliers : Les principes et droits fondamentaux, « non négociables » , qui sont fixés par la le RGPD et doivent être respectés et ne peuvent faire l’objet d’aucune modulation, quels que soient la nature, la gravité et la vraisemblance des risques encourus La gestion des risques sur la vie privée des personnes concernées, qui permet de déterminer les mesures techniques et d’organisation appropriées pour protéger les DCP 13

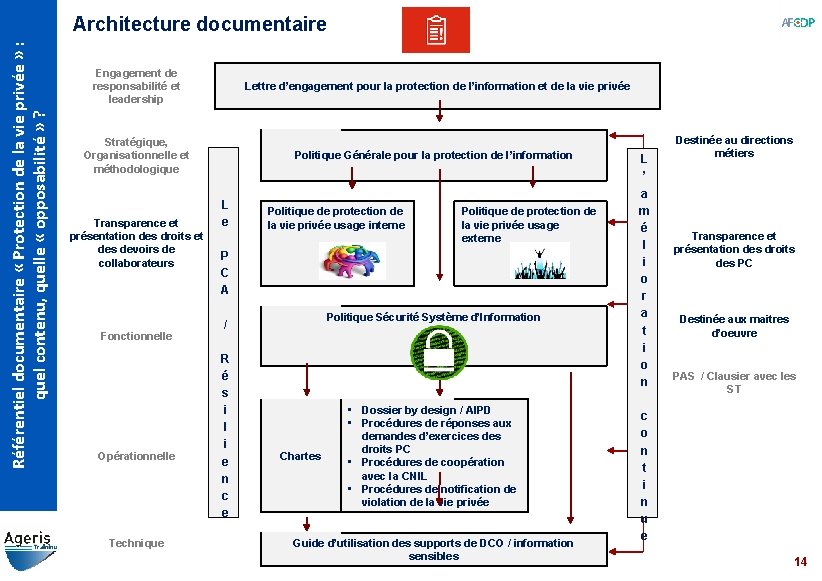

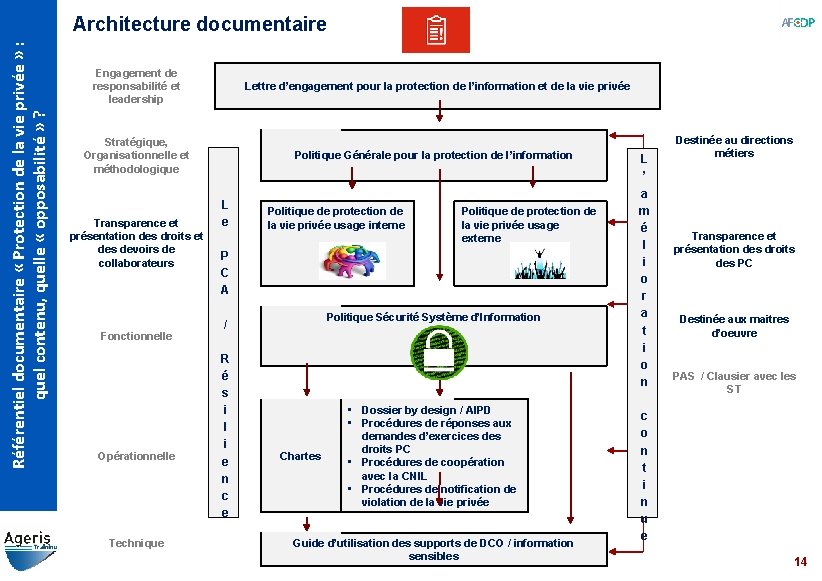

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Architecture documentaire Engagement de responsabilité et leadership Lettre d’engagement pour la protection de l’information et de la vie privée Stratégique, Organisationnelle et méthodologique Transparence et présentation des droits et des devoirs de collaborateurs Fonctionnelle Opérationnelle Technique Politique Générale pour la protection de l’information L e P C A / R é s i l i e n c e Politique de protection de la vie privée usage interne Politique de protection de la vie privée usage externe Politique Sécurité Système d’Information Chartes • Dossier by design / AIPD • Procédures de réponses aux demandes d’exercices droits PC • Procédures de coopération avec la CNIL • Procédures de notification de violation de la vie privée Guide d’utilisation des supports de DCO / information sensibles L ’ a m é l i o r a t i o n c o n t i n u e Destinée au directions métiers Transparence et présentation des droits des PC Destinée aux maitres d’oeuvre PAS / Clausier avec les ST 14

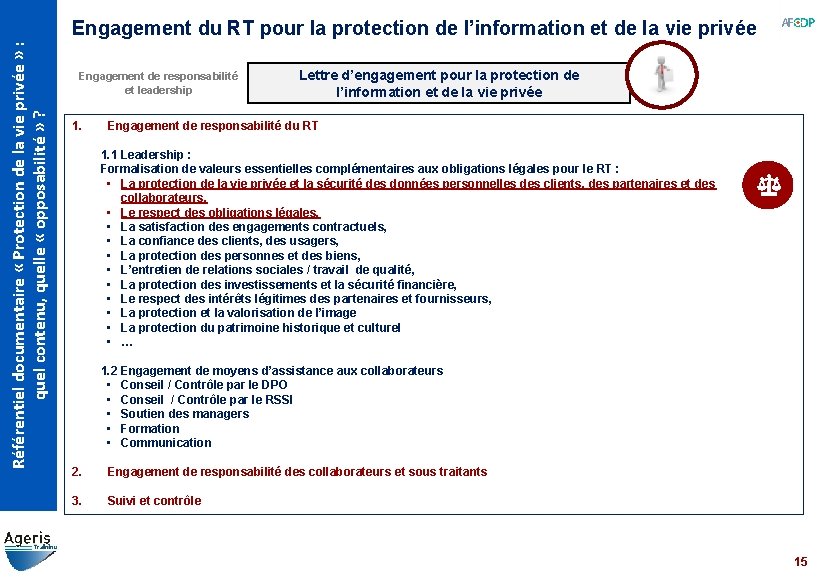

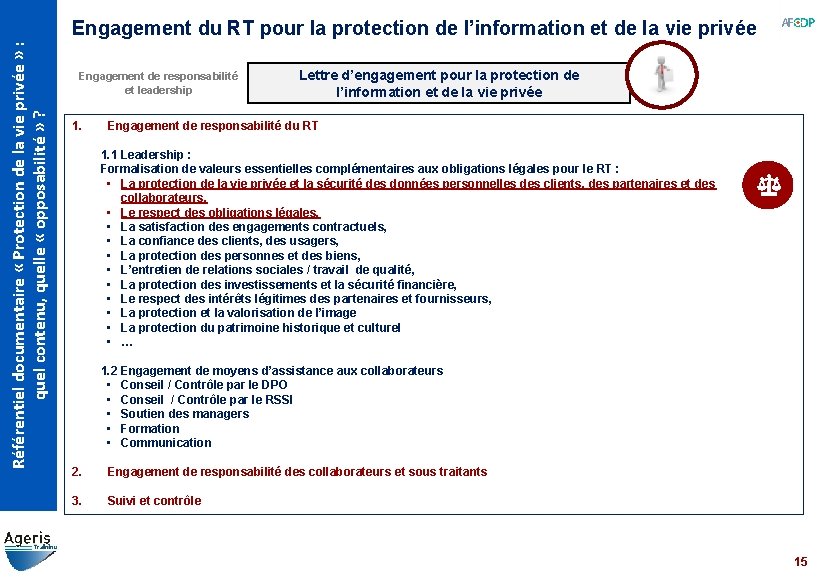

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Engagement du RT pour la protection de l’information et de la vie privée Engagement de responsabilité et leadership 1. Lettre d’engagement pour la protection de l’information et de la vie privée Engagement de responsabilité du RT 1. 1 Leadership : Formalisation de valeurs essentielles complémentaires aux obligations légales pour le RT : • La protection de la vie privée et la sécurité des données personnelles des clients, des partenaires et des collaborateurs, • Le respect des obligations légales, • La satisfaction des engagements contractuels, • La confiance des clients, des usagers, • La protection des personnes et des biens, • L’entretien de relations sociales / travail de qualité, • La protection des investissements et la sécurité financière, • Le respect des intérêts légitimes des partenaires et fournisseurs, • La protection et la valorisation de l’image • La protection du patrimoine historique et culturel • … 1. 2 Engagement de moyens d’assistance aux collaborateurs • Conseil / Contrôle par le DPO • Conseil / Contrôle par le RSSI • Soutien des managers • Formation • Communication 2. Engagement de responsabilité des collaborateurs et sous traitants 3. Suivi et contrôle 15

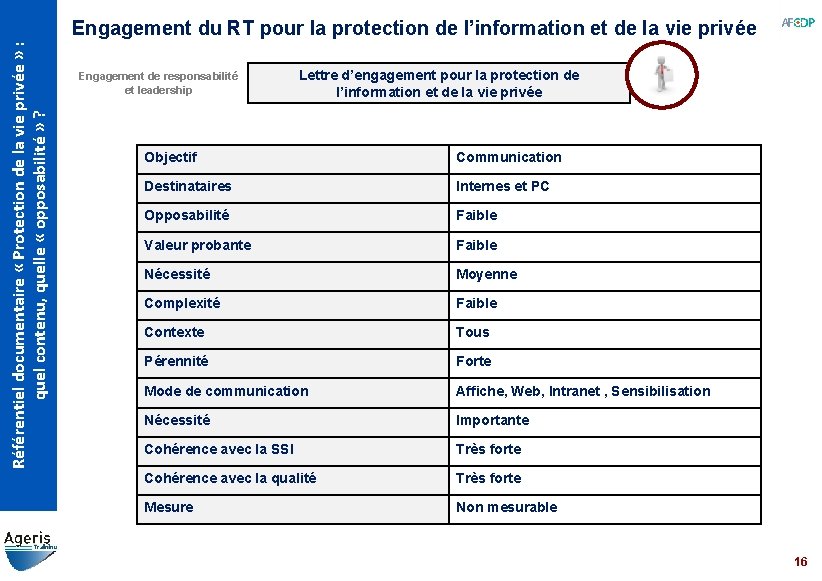

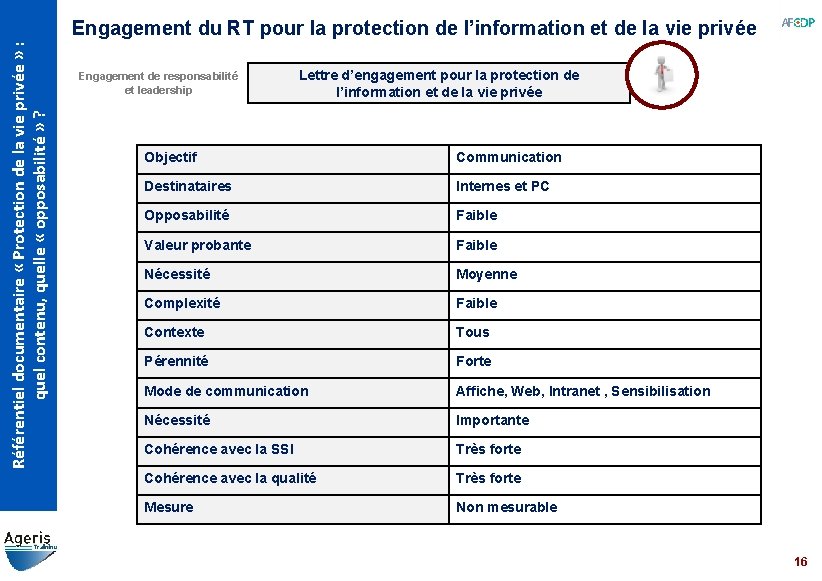

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Engagement du RT pour la protection de l’information et de la vie privée Engagement de responsabilité et leadership Lettre d’engagement pour la protection de l’information et de la vie privée Objectif Communication Destinataires Internes et PC Opposabilité Faible Valeur probante Faible Nécessité Moyenne Complexité Faible Contexte Tous Pérennité Forte Mode de communication Affiche, Web, Intranet , Sensibilisation Nécessité Importante Cohérence avec la SSI Très forte Cohérence avec la qualité Très forte Mesure Non mesurable 16

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Engagement des directions métiers pour la protection de l’information Stratégique, Organisationnelle et méthodologique Politique Générale pour la protection de l’information 1. Principes directeur, les enjeux : les valeurs essentielles à protéger : • Engagement et responsabilités de la direction Générale • La conformité et la sécurité de l’information et la protection des systèmes d’information associés est une responsabilité essentielle du management. • La responsabilité métier : Chaque information et composant du système d’information a un propriétaire, Chaque propriétaire doit connaître et mesurer les risques des composants dont il a la charge 2. Principes méthodologiques • Les Impacts des évènements redoutés et les besoins de protection doivent être identifiés par les métiers déléguées par le RT en concertation avec les représentants des PC pour la protection de la vie privée • Les besoins de sécurité, origine des plans de mesures • La démarche sécurité de l’information : une action permanente 3. Le Cadre organisationnel • Le RSSI • Le DPD/DPO • Le Responsable de la Sécurité des biens et des personnes • Le Comité de Pilotage et Validation pour la protection de l’information • La sécurité dans la réalisation et l’exploitation des composants est du ressort de la maîtrise d’œuvre informatique • La responsabilité individuelle : Chaque intervenant, quelle que soit sa fonction, est un acteur de la sécurité 4. Organisation des documents constituant la Politique 5. Le suivi et le contrôle 17

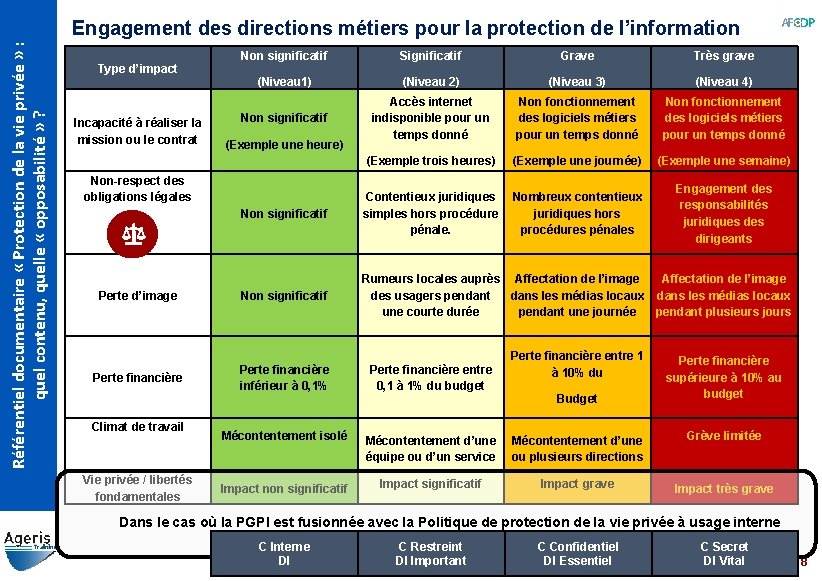

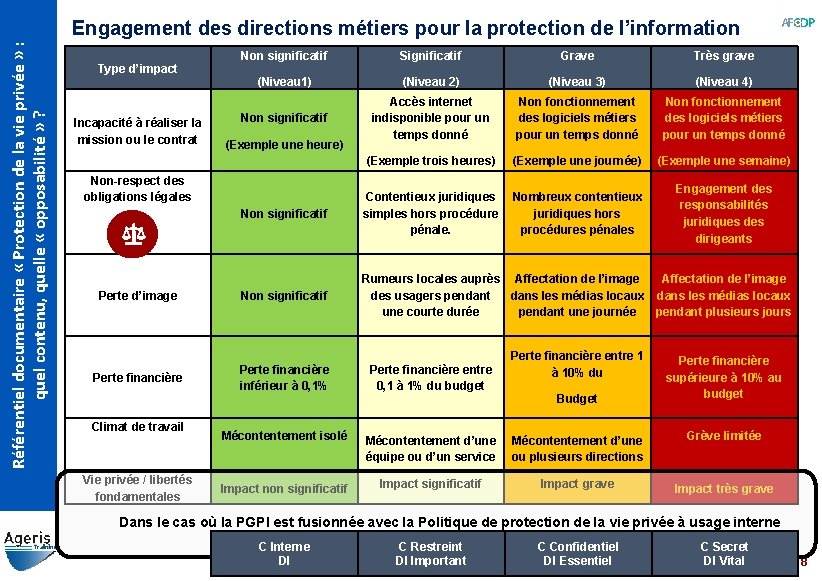

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Engagement des directions métiers pour la protection de l’information Type d’impact Incapacité à réaliser la mission ou le contrat Non significatif Significatif Grave Très grave (Niveau 1) (Niveau 2) (Niveau 3) (Niveau 4) Non significatif Accès internet indisponible pour un temps donné Non fonctionnement des logiciels métiers pour un temps donné (Exemple trois heures) (Exemple une journée) (Exemple une semaine) (Exemple une heure) Non-respect des obligations légales Engagement des responsabilités juridiques dirigeants Non significatif Contentieux juridiques Nombreux contentieux simples hors procédure juridiques hors pénale. procédures pénales Perte d’image Non significatif Rumeurs locales auprès Affectation de l’image des usagers pendant dans les médias locaux une courte durée pendant une journée pendant plusieurs jours Perte financière inférieur à 0, 1% Climat de travail Vie privée / libertés fondamentales Mécontentement isolé Impact non significatif Perte financière entre 0, 1 à 1% du budget Perte financière entre 1 à 10% du Budget Mécontentement d’une équipe ou d’un service ou plusieurs directions Impact significatif Impact grave Perte financière supérieure à 10% au budget Grève limitée Impact très grave Dans le cas où la PGPI est fusionnée avec la Politique de protection de la vie privée à usage interne C Interne DI C Restreint DI Important C Confidentiel DI Essentiel C Secret DI Vital 18

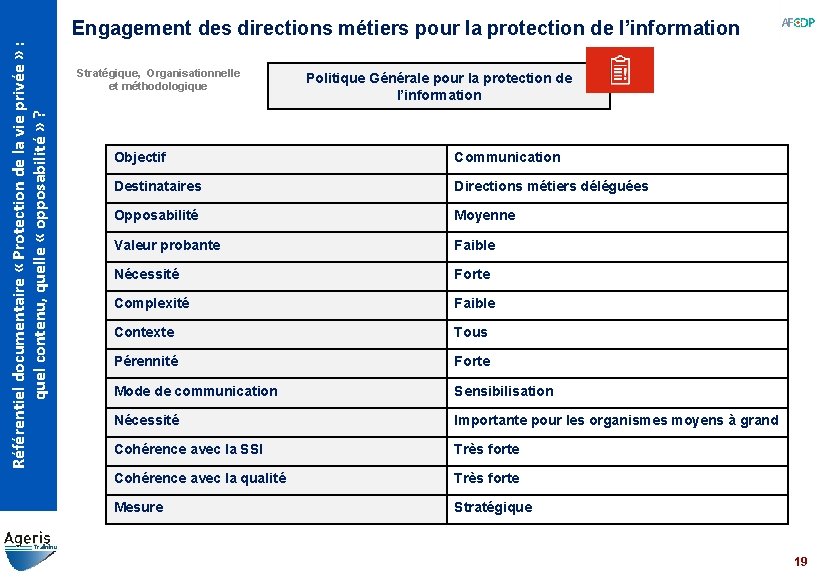

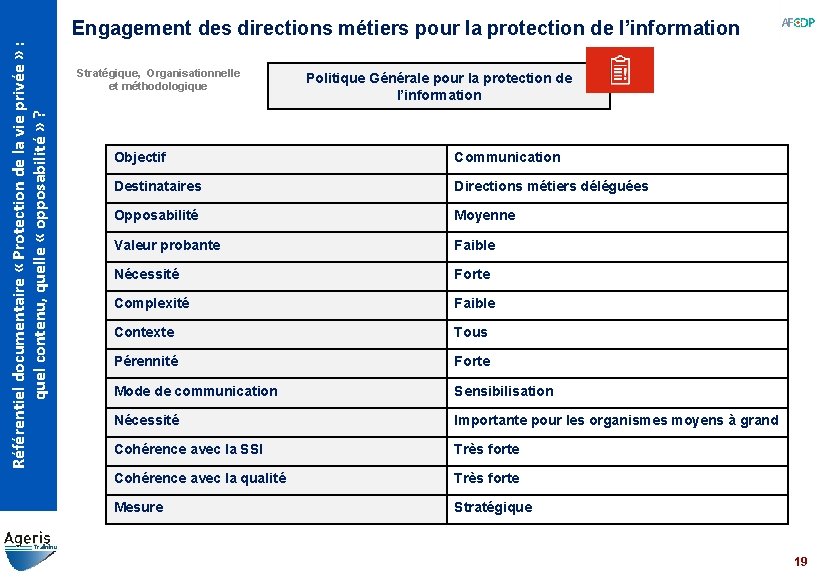

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Engagement des directions métiers pour la protection de l’information Stratégique, Organisationnelle et méthodologique Politique Générale pour la protection de l’information Objectif Communication Destinataires Directions métiers déléguées Opposabilité Moyenne Valeur probante Faible Nécessité Forte Complexité Faible Contexte Tous Pérennité Forte Mode de communication Sensibilisation Nécessité Importante pour les organismes moyens à grand Cohérence avec la SSI Très forte Cohérence avec la qualité Très forte Mesure Stratégique 19

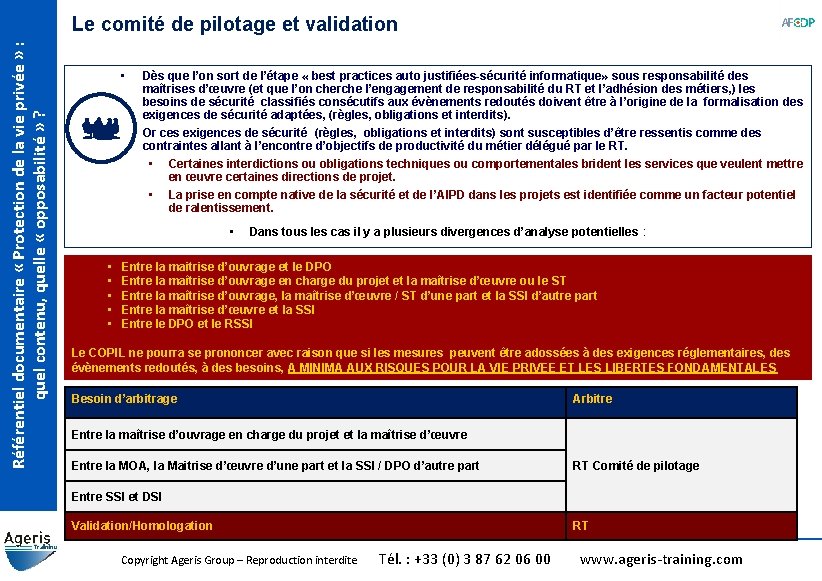

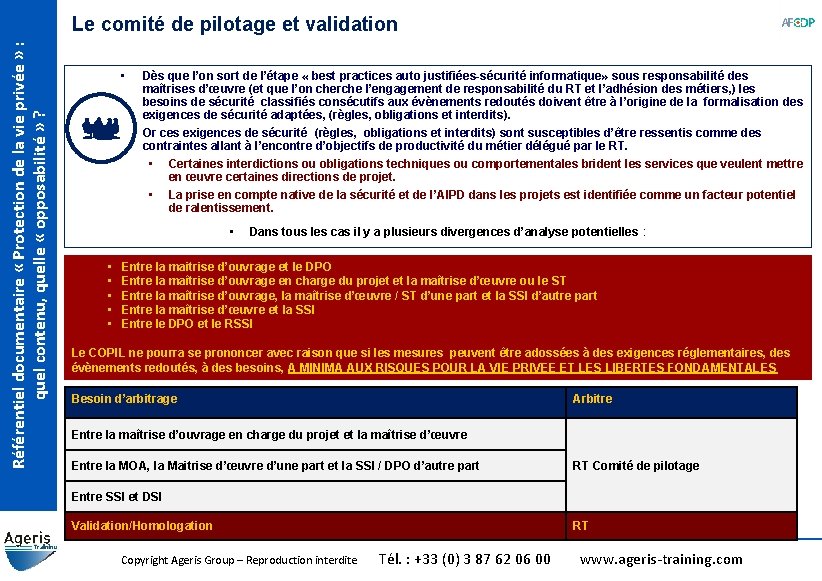

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le comité de pilotage et validation • • Dès que l’on sort de l’étape « best practices auto justifiées-sécurité informatique» sous responsabilité des maîtrises d’œuvre (et que l’on cherche l’engagement de responsabilité du RT et l’adhésion des métiers, ) les besoins de sécurité classifiés consécutifs aux évènements redoutés doivent être à l’origine de la formalisation des exigences de sécurité adaptées, (règles, obligations et interdits). Or ces exigences de sécurité (règles, obligations et interdits) sont susceptibles d’être ressentis comme des contraintes allant à l’encontre d’objectifs de productivité du métier délégué par le RT. • Certaines interdictions ou obligations techniques ou comportementales brident les services que veulent mettre en œuvre certaines directions de projet. • La prise en compte native de la sécurité et de l’AIPD dans les projets est identifiée comme un facteur potentiel de ralentissement. • • • Dans tous les cas il y a plusieurs divergences d’analyse potentielles : Entre la maitrise d’ouvrage et le DPO Entre la maîtrise d’ouvrage en charge du projet et la maîtrise d’œuvre ou le ST Entre la maîtrise d’ouvrage, la maîtrise d’œuvre / ST d’une part et la SSI d’autre part Entre la maîtrise d’œuvre et la SSI Entre le DPO et le RSSI Le COPIL ne pourra se prononcer avec raison que si les mesures peuvent être adossées à des exigences réglementaires, des évènements redoutés, à des besoins, A MINIMA AUX RISQUES POUR LA VIE PRIVEE ET LES LIBERTES FONDAMENTALES Besoin d’arbitrage Arbitre Entre la maîtrise d’ouvrage en charge du projet et la maîtrise d’œuvre Entre la MOA, la Maitrise d’œuvre d’une part et la SSI / DPO d’autre part RT Comité de pilotage Entre SSI et DSI Validation/Homologation Copyright Ageris Group – Reproduction interdite RT Tél. : +33 (0) 3 87 62 06 00 www. ageris-training. com

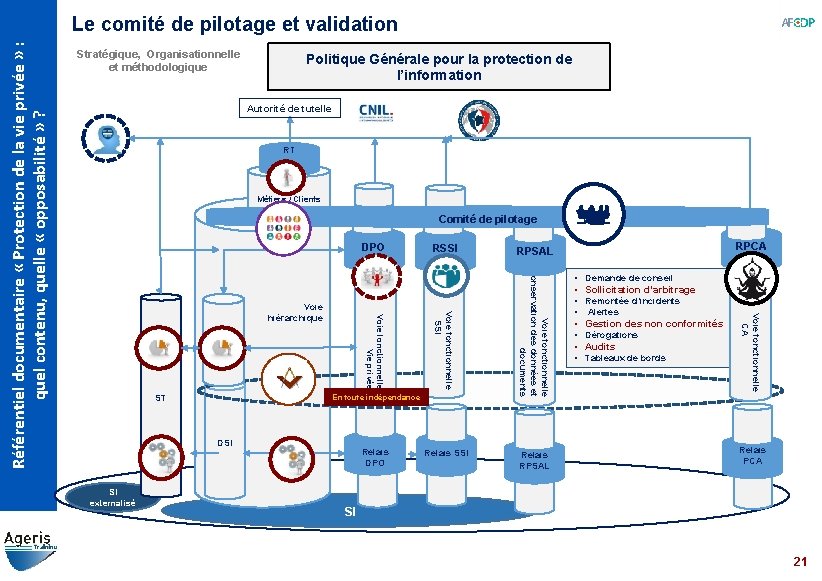

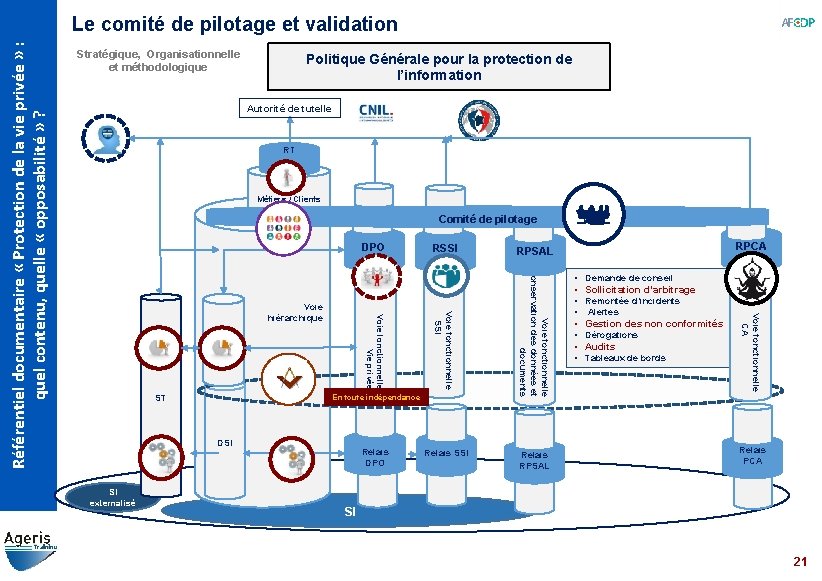

Stratégique, Organisationnelle et méthodologique Politique Générale pour la protection de l’information Autorité de tutelle RT Métiers / Clients Comité de pilotage DPO En toute indépendance DSI SI externalisé Relais DPO Relais SSI Relais RPSAL • Demande de conseil • Sollicitation d’arbitrage • Remontée d’incidents • Alertes • Gestion des non conformités • Dérogations • Audits • Tableaux de bords Voie fonctionnelle CA ST RPCA RPSAL Voie fonctionnelle Conservation des données et documents DSI RSSI Voie fonctionnelle SSI Voie hiérarchique Voie fonctionnelle Vie privée Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le comité de pilotage et validation Relais PCA SI 21

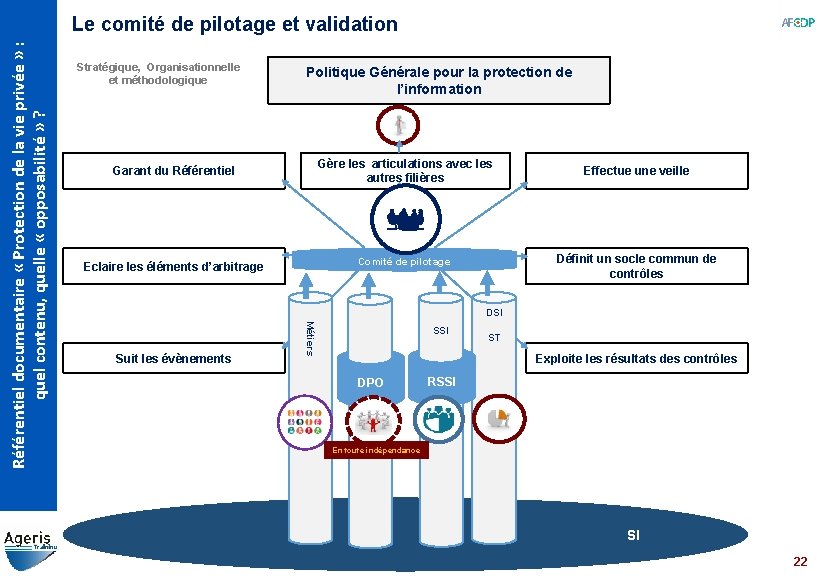

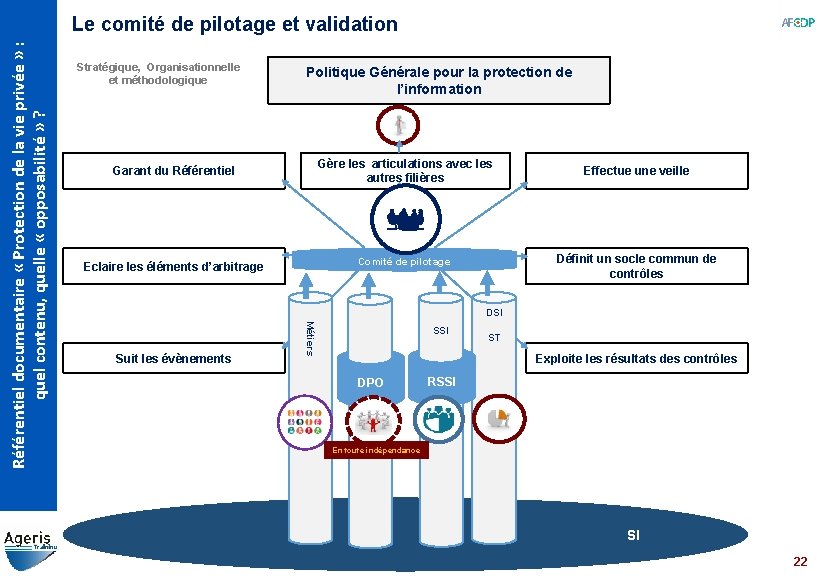

Stratégique, Organisationnelle et méthodologique Politique Générale pour la protection de l’information Garant du Référentiel Gère les articulations avec les autres filières Effectue une veille Eclaire les éléments d’arbitrage Comité de pilotage Définit un socle commun de contrôles DSI Suit les évènements Métiers Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le comité de pilotage et validation SSI ST Exploite les résultats des contrôles DPO RSSI En toute indépendance SI 22

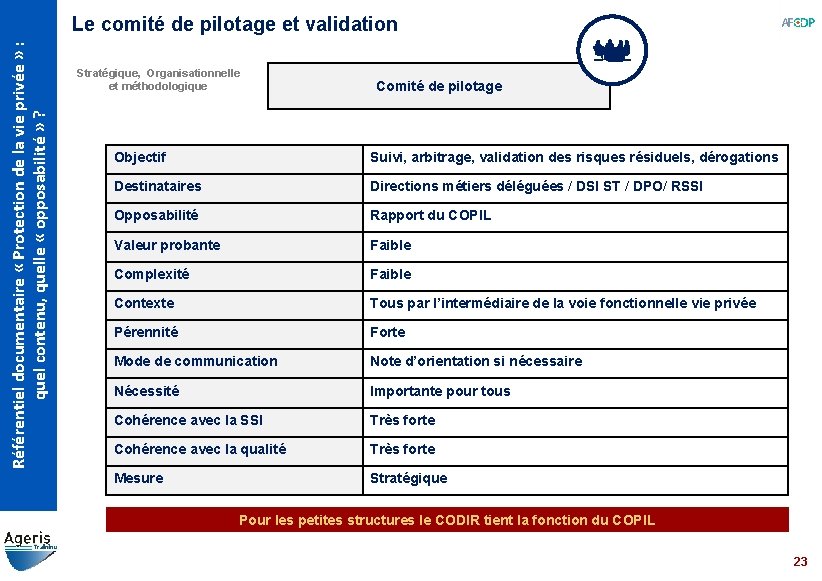

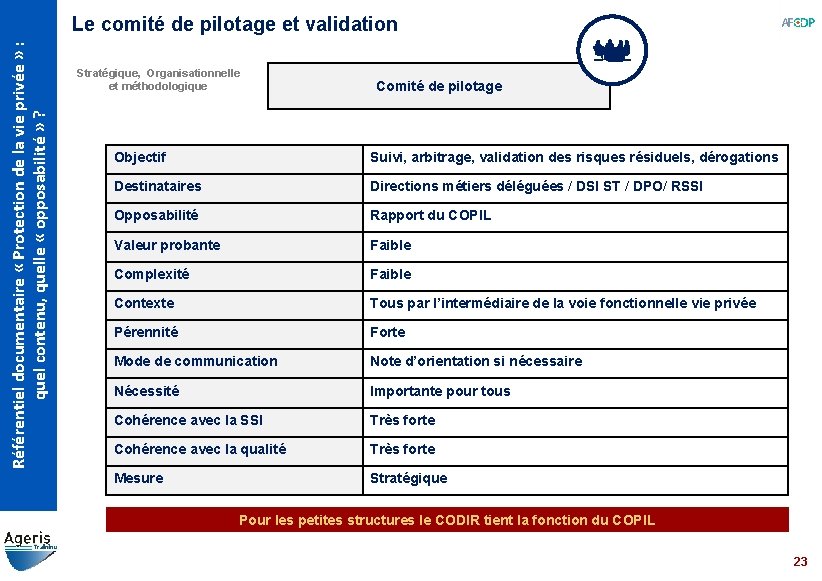

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le comité de pilotage et validation Stratégique, Organisationnelle et méthodologique Comité de pilotage Objectif Suivi, arbitrage, validation des risques résiduels, dérogations Destinataires Directions métiers déléguées / DSI ST / DPO/ RSSI Opposabilité Rapport du COPIL Valeur probante Faible Complexité Faible Contexte Tous par l’intermédiaire de la voie fonctionnelle vie privée Pérennité Forte Mode de communication Note d’orientation si nécessaire Nécessité Importante pour tous Cohérence avec la SSI Très forte Cohérence avec la qualité Très forte Mesure Stratégique Pour les petites structures le CODIR tient la fonction du COPIL 23

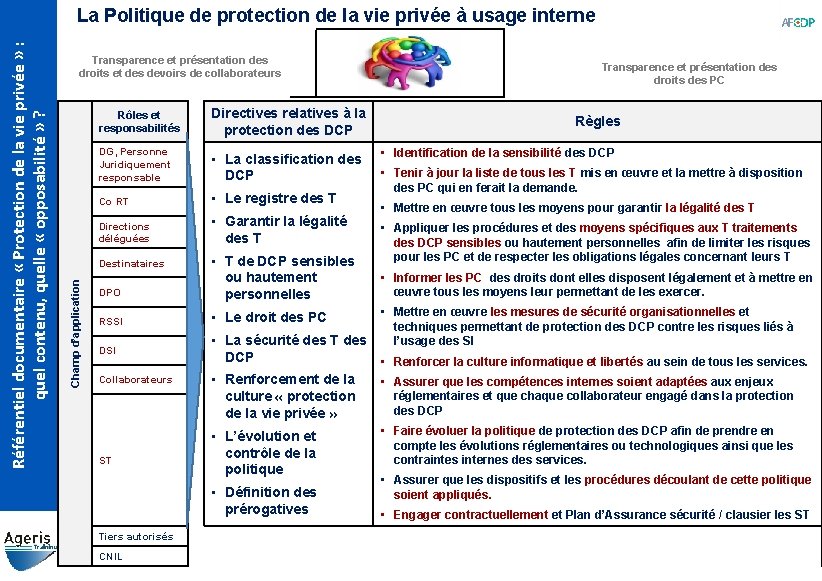

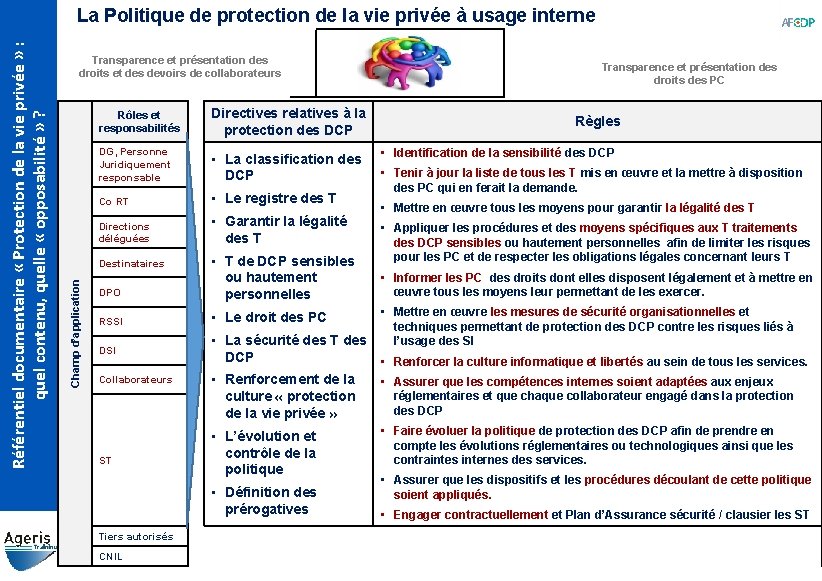

Transparence et présentation des droits et des devoirs de collaborateurs Rôles et responsabilités Directives relatives à la protection des DCP DG, Personne Juridiquement responsable • La classification des DCP Co RT • Le registre des T Directions déléguées • Garantir la légalité des T DPO • T de DCP sensibles ou hautement personnelles RSSI • Le droit des PC Destinataires Champ d’application Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne DSI Collaborateurs ST Transparence et présentation des droits des PC Règles • Identification de la sensibilité des DCP • Tenir à jour la liste de tous les T mis en œuvre et la mettre à disposition des PC qui en ferait la demande. • Mettre en œuvre tous les moyens pour garantir la légalité des T • Appliquer les procédures et des moyens spécifiques aux T traitements des DCP sensibles ou hautement personnelles afin de limiter les risques pour les PC et de respecter les obligations légales concernant leurs T • Informer les PC des droits dont elles disposent légalement et à mettre en œuvre tous les moyens leur permettant de les exercer. • Mettre en œuvre les mesures de sécurité organisationnelles et techniques permettant de protection des DCP contre les risques liés à • La sécurité des T des l’usage des SI DCP • Renforcer la culture informatique et libertés au sein de tous les services. • Renforcement de la culture « protection de la vie privée » • Assurer que les compétences internes soient adaptées aux enjeux réglementaires et que chaque collaborateur engagé dans la protection des DCP • L’évolution et contrôle de la politique • Faire évoluer la politique de protection des DCP afin de prendre en compte les évolutions réglementaires ou technologiques ainsi que les contraintes internes des services. • Définition des prérogatives • Assurer que les dispositifs et les procédures découlant de cette politique soient appliqués. • Engager contractuellement et Plan d’Assurance sécurité / clausier les ST Tiers autorisés CNIL 24

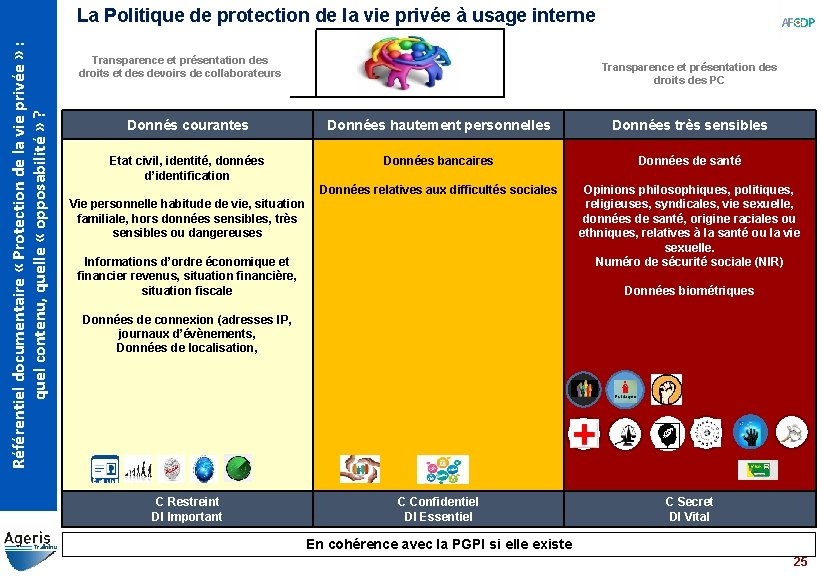

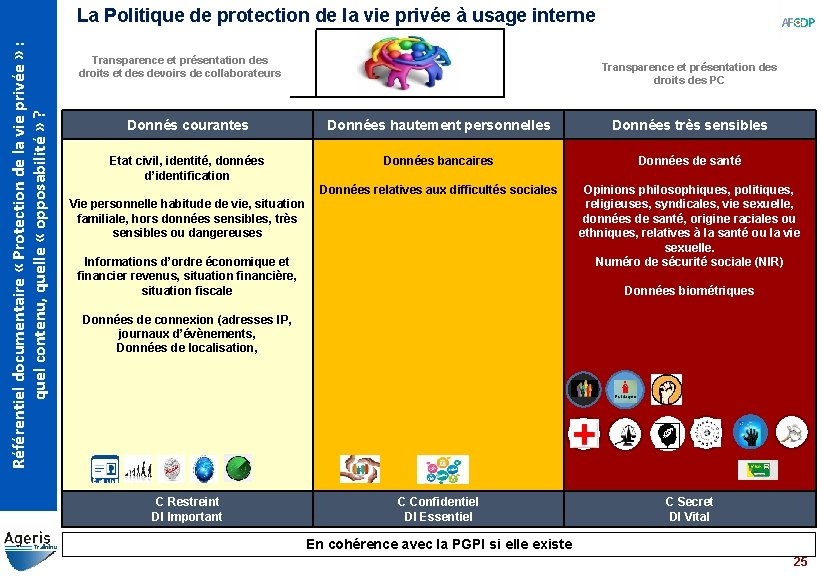

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne Transparence et présentation des droits et des devoirs de collaborateurs Donnés courantes Transparence et présentation des droits des PC Données hautement personnelles Etat civil, identité, données Données bancaires d’identification Données relatives aux difficultés sociales Vie personnelle habitude de vie, situation familiale, hors données sensibles, très sensibles ou dangereuses Informations d’ordre économique et financier revenus, situation financière, situation fiscale Données de connexion (adresses IP, journaux d’évènements, Données de localisation, C Restreint DI Important C Confidentiel DI Essentiel Données très sensibles Données de santé Opinions philosophiques, politiques, religieuses, syndicales, vie sexuelle, données de santé, origine raciales ou ethniques, relatives à la santé ou la vie sexuelle. Numéro de sécurité sociale (NIR) Données biométriques C Secret DI Vital En cohérence avec la PGPI si elle existe 25

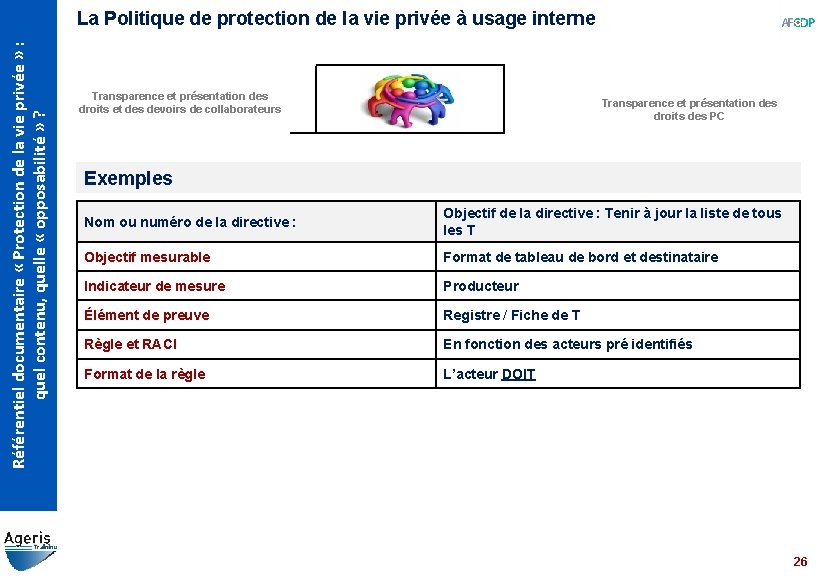

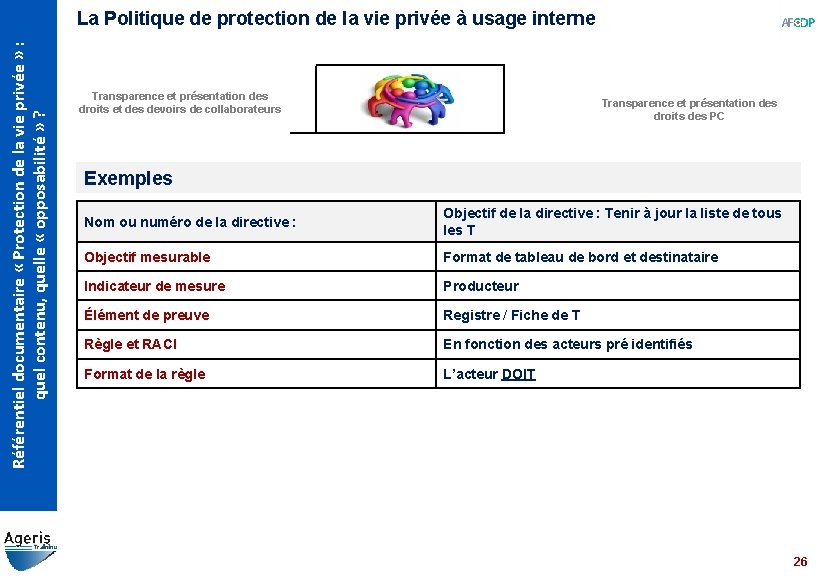

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne Transparence et présentation des droits et des devoirs de collaborateurs Transparence et présentation des droits des PC Exemples Nom ou numéro de la directive : Objectif de la directive : Tenir à jour la liste de tous les T Objectif mesurable Format de tableau de bord et destinataire Indicateur de mesure Producteur Élément de preuve Registre / Fiche de T Règle et RACI En fonction des acteurs pré identifiés Format de la règle L’acteur DOIT 26

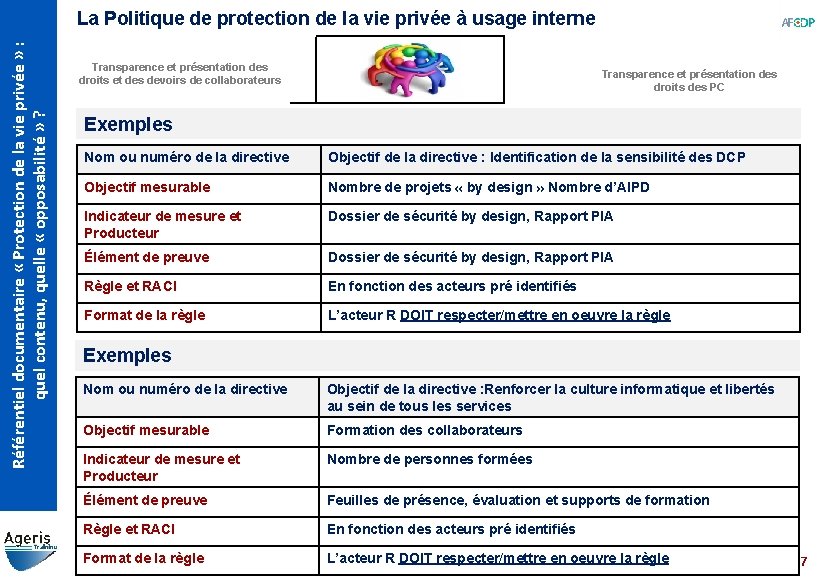

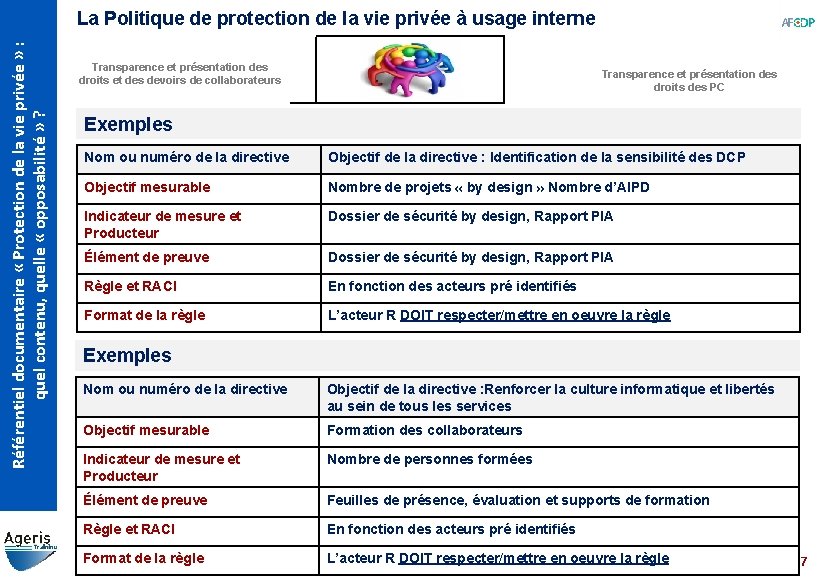

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne Transparence et présentation des droits et des devoirs de collaborateurs Transparence et présentation des droits des PC Exemples Nom ou numéro de la directive Objectif de la directive : Identification de la sensibilité des DCP Objectif mesurable Nombre de projets « by design » Nombre d’AIPD Indicateur de mesure et Producteur Dossier de sécurité by design, Rapport PIA Élément de preuve Dossier de sécurité by design, Rapport PIA Règle et RACI En fonction des acteurs pré identifiés Format de la règle L’acteur R DOIT respecter/mettre en oeuvre la règle Exemples Nom ou numéro de la directive Objectif de la directive : Renforcer la culture informatique et libertés au sein de tous les services Objectif mesurable Formation des collaborateurs Indicateur de mesure et Producteur Nombre de personnes formées Élément de preuve Feuilles de présence, évaluation et supports de formation Règle et RACI En fonction des acteurs pré identifiés Format de la règle L’acteur R DOIT respecter/mettre en oeuvre la règle 27

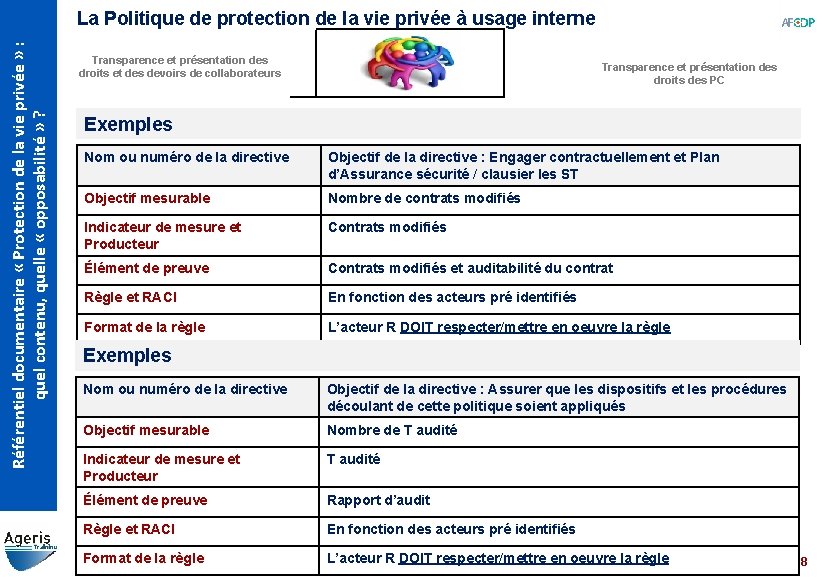

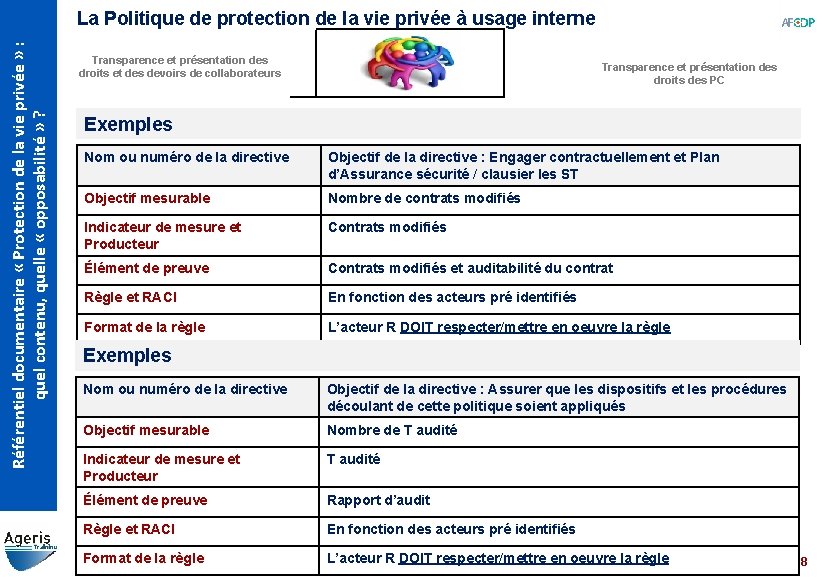

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne Transparence et présentation des droits et des devoirs de collaborateurs Transparence et présentation des droits des PC Exemples Nom ou numéro de la directive Objectif de la directive : Engager contractuellement et Plan d’Assurance sécurité / clausier les ST Objectif mesurable Nombre de contrats modifiés Indicateur de mesure et Producteur Contrats modifiés Élément de preuve Contrats modifiés et auditabilité du contrat Règle et RACI En fonction des acteurs pré identifiés Format de la règle L’acteur R DOIT respecter/mettre en oeuvre la règle Exemples Nom ou numéro de la directive Objectif de la directive : Assurer que les dispositifs et les procédures découlant de cette politique soient appliqués Objectif mesurable Nombre de T audité Indicateur de mesure et Producteur T audité Élément de preuve Rapport d’audit Règle et RACI En fonction des acteurs pré identifiés Format de la règle L’acteur R DOIT respecter/mettre en oeuvre la règle 28

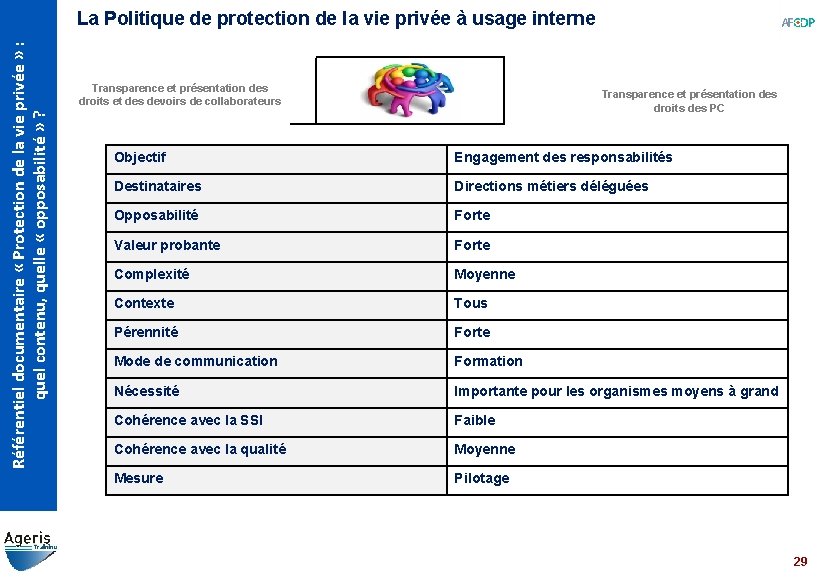

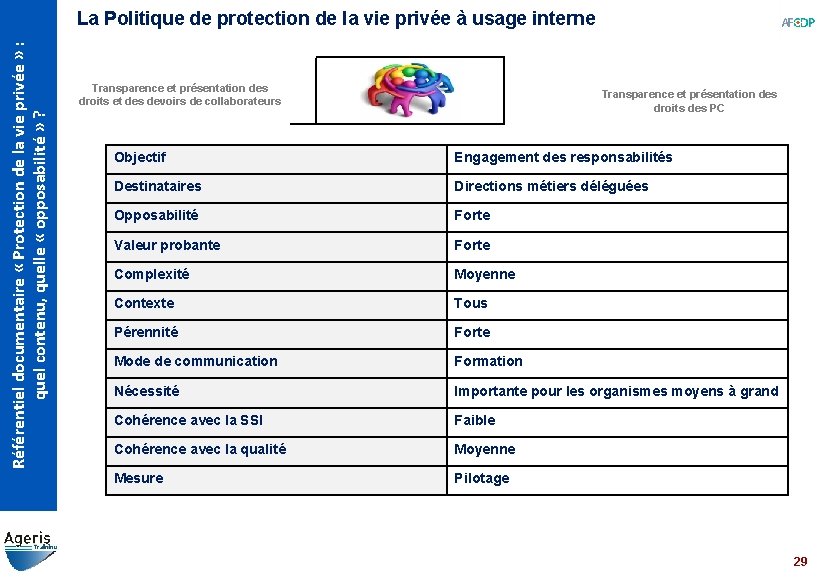

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage interne Transparence et présentation des droits et des devoirs de collaborateurs Transparence et présentation des droits des PC Objectif Engagement des responsabilités Destinataires Directions métiers déléguées Opposabilité Forte Valeur probante Forte Complexité Moyenne Contexte Tous Pérennité Forte Mode de communication Formation Nécessité Importante pour les organismes moyens à grand Cohérence avec la SSI Faible Cohérence avec la qualité Moyenne Mesure Pilotage 29

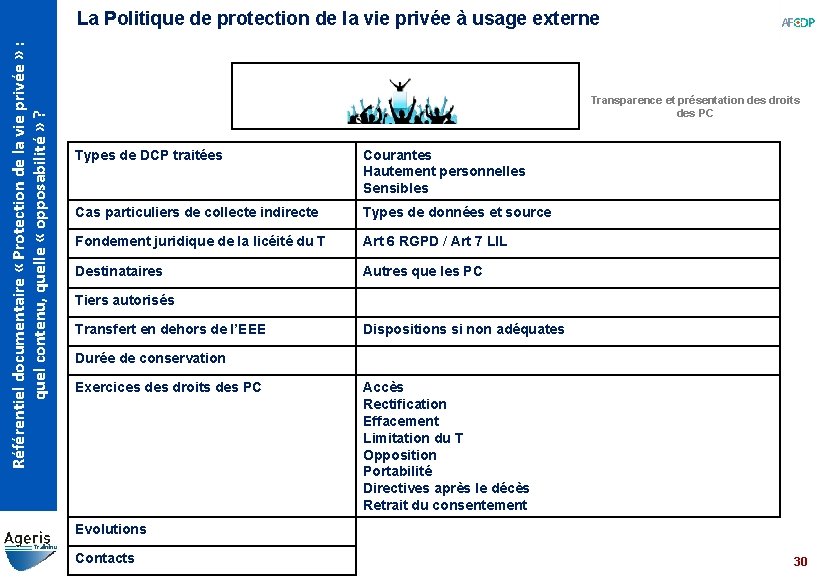

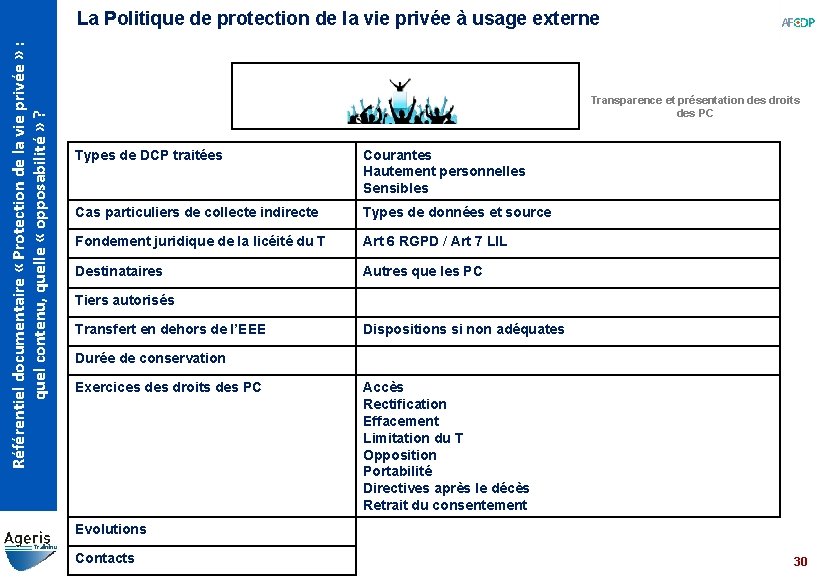

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage externe Transparence et présentation des droits des PC Types de DCP traitées Courantes Hautement personnelles Sensibles Cas particuliers de collecte indirecte Types de données et source Fondement juridique de la licéité du T Art 6 RGPD / Art 7 LIL Destinataires Autres que les PC Tiers autorisés Transfert en dehors de l’EEE Dispositions si non adéquates Durée de conservation Exercices droits des PC Accès Rectification Effacement Limitation du T Opposition Portabilité Directives après le décès Retrait du consentement Evolutions Contacts 30

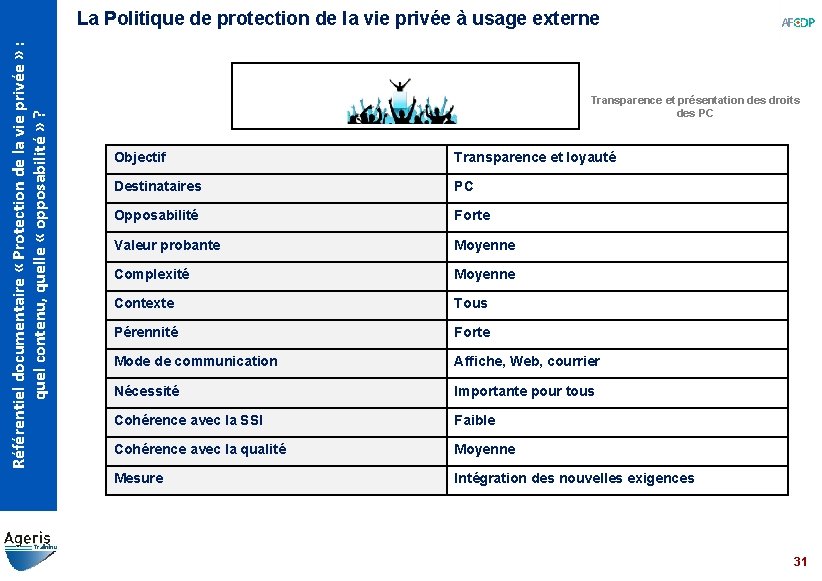

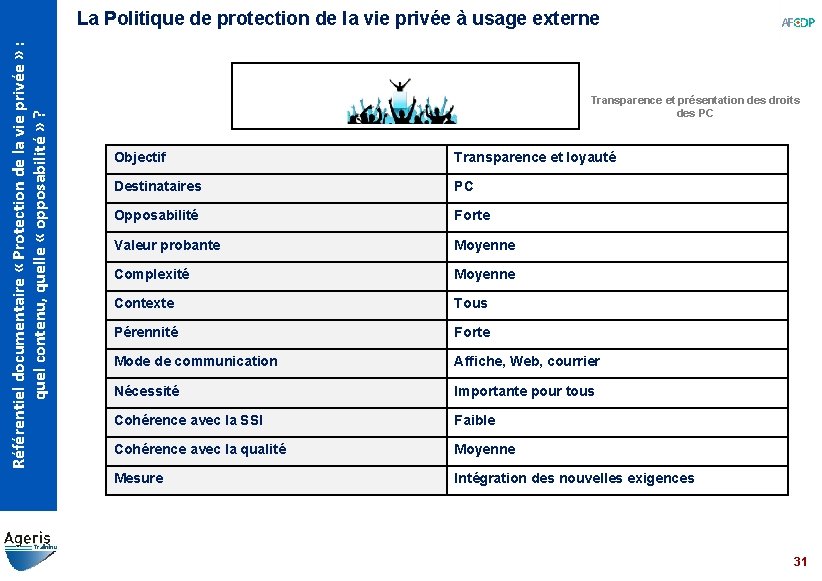

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique de protection de la vie privée à usage externe Transparence et présentation des droits des PC Objectif Transparence et loyauté Destinataires PC Opposabilité Forte Valeur probante Moyenne Complexité Moyenne Contexte Tous Pérennité Forte Mode de communication Affiche, Web, courrier Nécessité Importante pour tous Cohérence avec la SSI Faible Cohérence avec la qualité Moyenne Mesure Intégration des nouvelles exigences 31

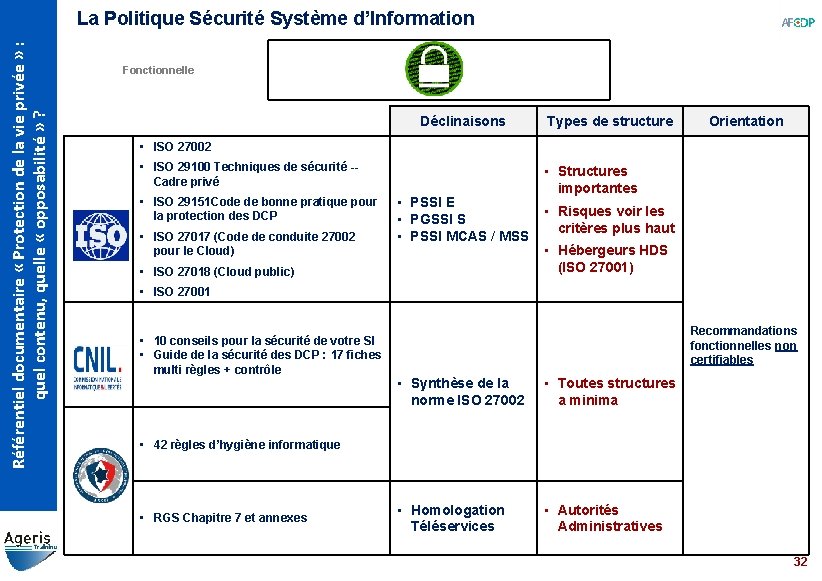

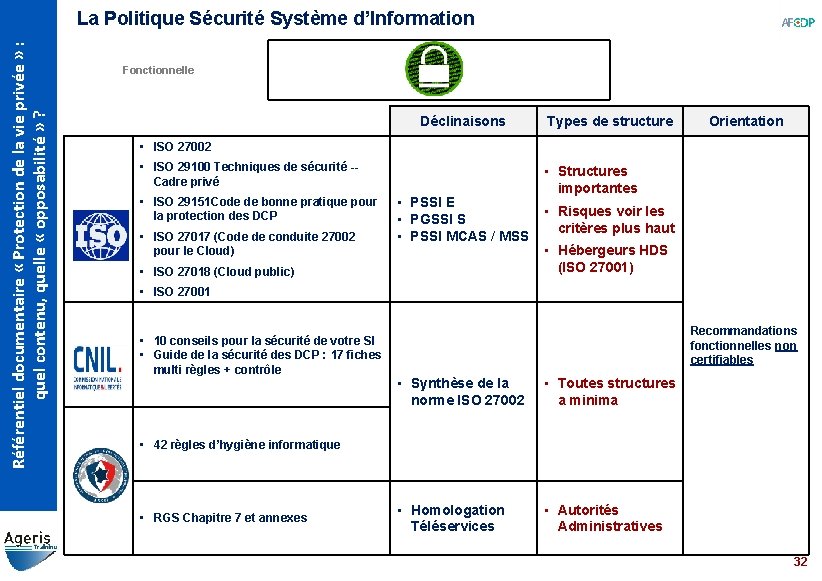

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information Fonctionnelle Déclinaisons Types de structure Orientation • ISO 27002 • ISO 29100 Techniques de sécurité -- Cadre privé Normes • ISO 29151 Code de bonne pratique pour la protection des DCP • ISO 27017 (Code de conduite 27002 pour le Cloud) • ISO 27018 (Cloud public) • Structures importantes • PSSI E • Risques voir les • PGSSI S critères plus haut • PSSI MCAS / MSS • Hébergeurs HDS (ISO 27001) • ISO 27001 s CNIL • 10 conseils pour la sécurité de votre SI • Guide de la sécurité des DCP : 17 fiches multi règles + contrôle Recommandations fonctionnelles non certifiables • Synthèse de la norme ISO 27002 • Toutes structures a minima • Homologation Téléservices • Autorités Administratives • 42 règles d’hygiène informatique • RGS Chapitre 7 et annexes 32

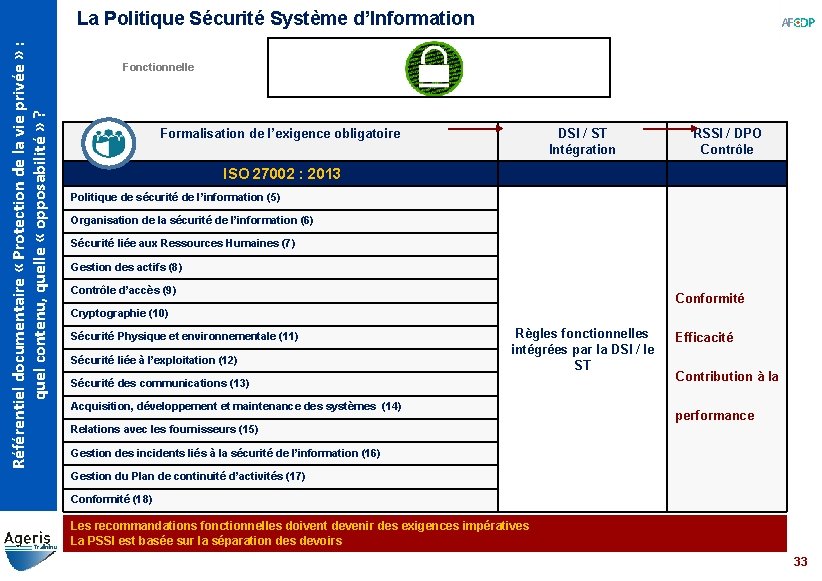

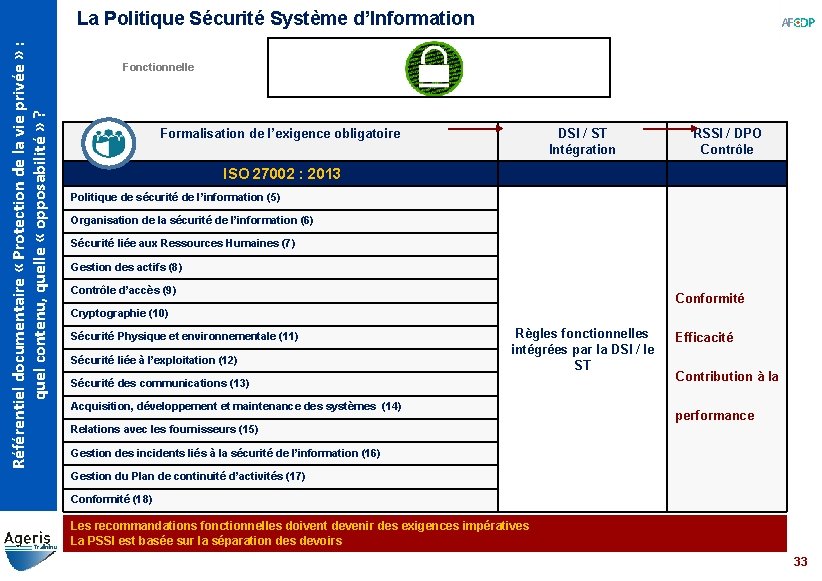

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information Fonctionnelle Formalisation de l’exigence obligatoire DSI / ST Intégration RSSI / DPO Contrôle ISO 27002 : 2013 Politique de sécurité de l’information (5) Organisation de la sécurité de l’information (6) Sécurité liée aux Ressources Humaines (7) Gestion des actifs (8) Contrôle d’accès (9) Conformité Cryptographie (10) Sécurité Physique et environnementale (11) Sécurité liée à l’exploitation (12) Règles fonctionnelles intégrées par la DSI / le ST Sécurité des communications (13) Acquisition, développement et maintenance des systèmes (14) Efficacité Contribution à la performance Relations avec les fournisseurs (15) Gestion des incidents liés à la sécurité de l’information (16) Gestion du Plan de continuité d’activités (17) Conformité (18) Les recommandations fonctionnelles doivent devenir des exigences impératives La PSSI est basée sur la séparation des devoirs 33

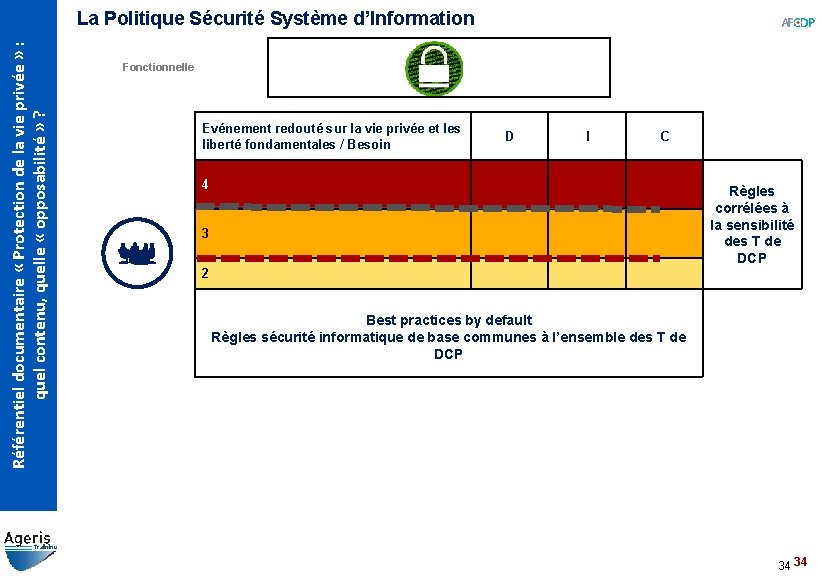

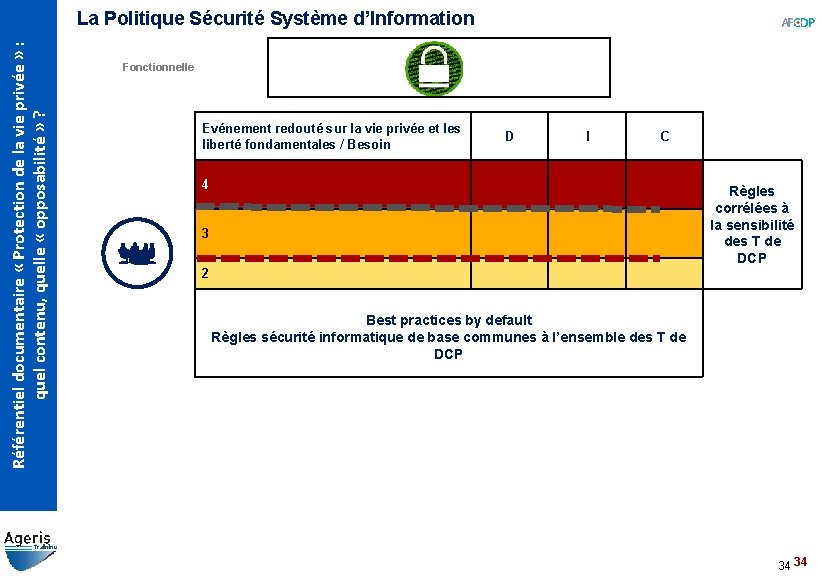

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information Fonctionnelle Evénement redouté sur la vie privée et les liberté fondamentales / Besoin D I C 4 Règles corrélées à la sensibilité des T de DCP 3 2 Best practices by default Règles sécurité informatique de base communes à l’ensemble des T de DCP 34 34

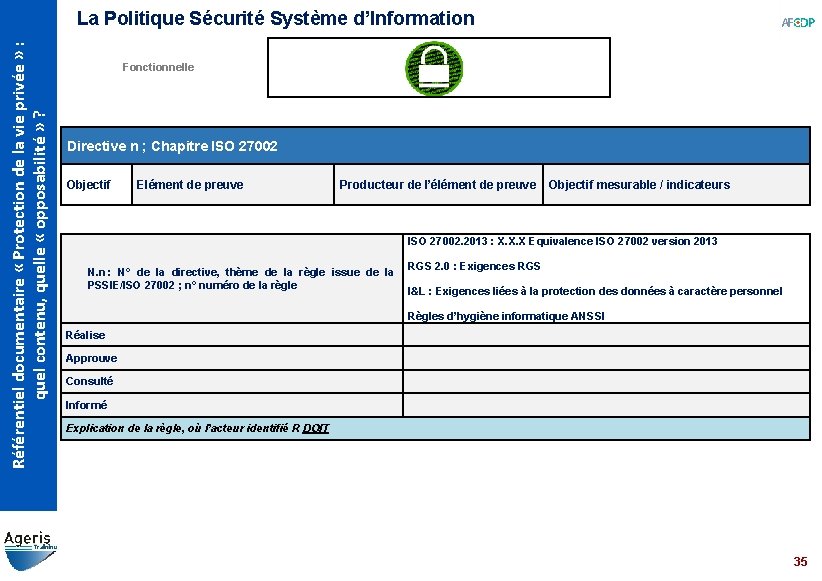

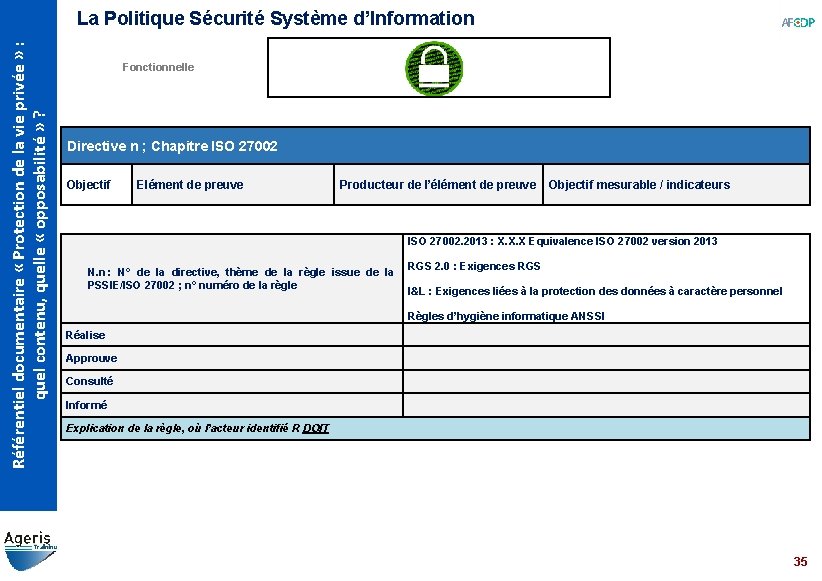

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information Fonctionnelle Directive n ; Chapitre ISO 27002 Objectif Elément de preuve Producteur de l’élément de preuve Objectif mesurable / indicateurs ISO 27002. 2013 : X. X. X Equivalence ISO 27002 version 2013 N. n : N° de la directive, thème de la règle issue de la PSSIE/ISO 27002 ; n° numéro de la règle RGS 2. 0 : Exigences RGS I&L : Exigences liées à la protection des données à caractère personnel Règles d’hygiène informatique ANSSI Réalise Approuve Consulté Informé Explication de la règle, où l’acteur identifié R DOIT 35

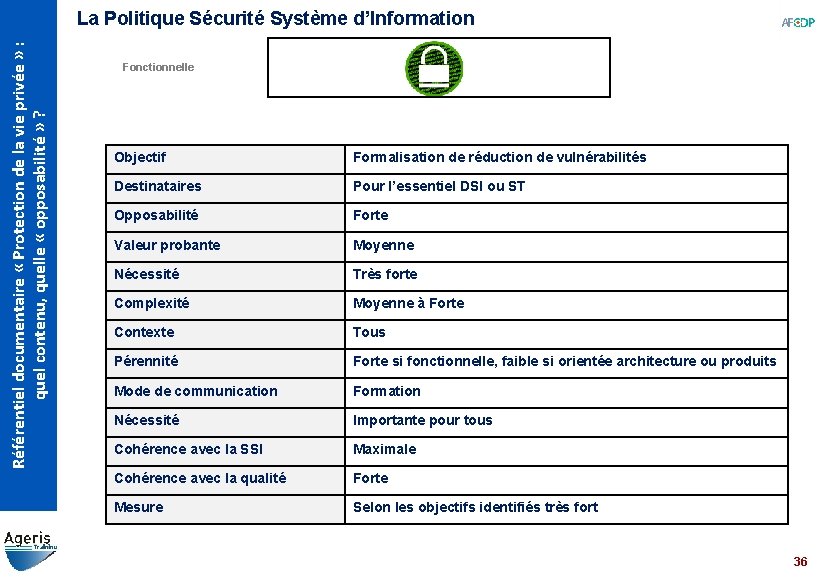

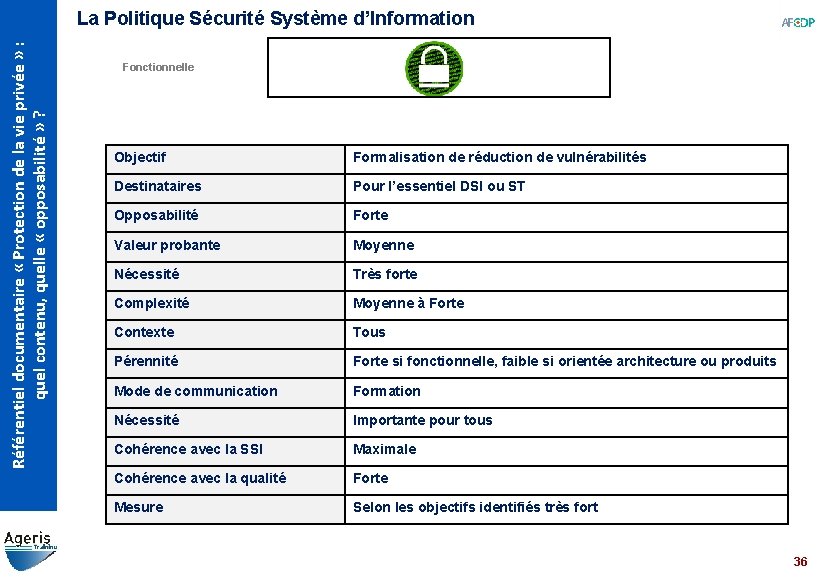

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information Fonctionnelle Objectif Formalisation de réduction de vulnérabilités Destinataires Pour l’essentiel DSI ou ST Opposabilité Forte Valeur probante Moyenne Nécessité Très forte Complexité Moyenne à Forte Contexte Tous Pérennité Forte si fonctionnelle, faible si orientée architecture ou produits Mode de communication Formation Nécessité Importante pour tous Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Selon les objectifs identifiés très fort 36

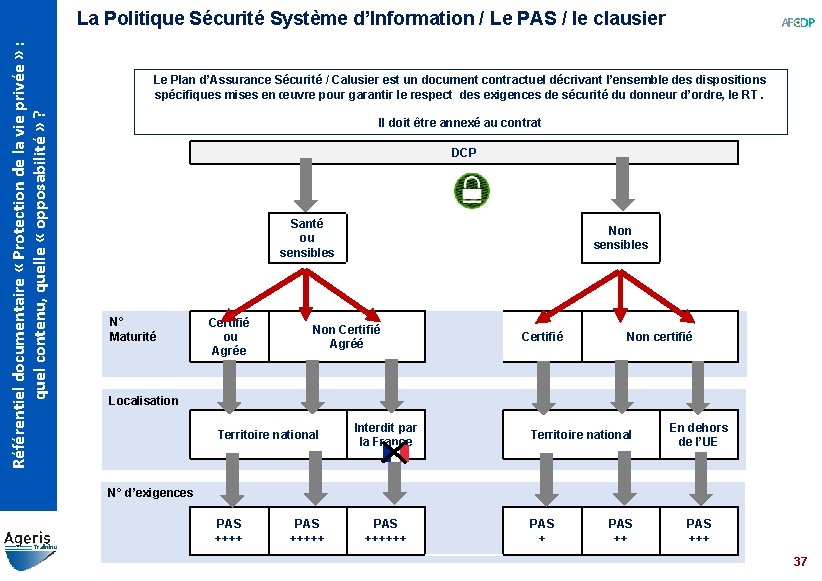

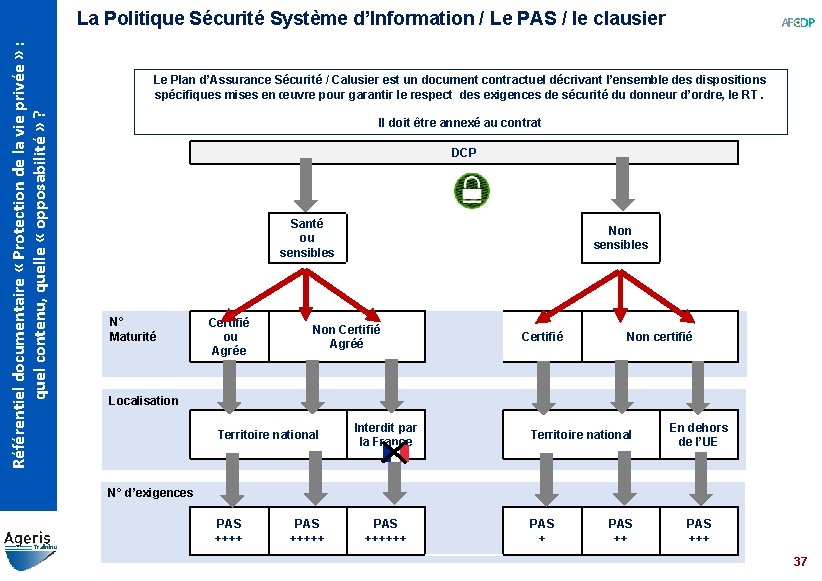

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information / Le PAS / le clausier Le Plan d’Assurance Sécurité / Calusier est un document contractuel décrivant l’ensemble des dispositions spécifiques mises en œuvre pour garantir le respect des exigences de sécurité du donneur d’ordre, le RT. Il doit être annexé au contrat DCP Santé ou sensibles N° Maturité Certifié ou Agrée Non sensibles Non Certifié Agréé Certifié Non certifié Localisation Territoire national Interdit par la France Territoire national En dehors de l’UE N° d’exigences PAS ++++++ PAS +++ 37

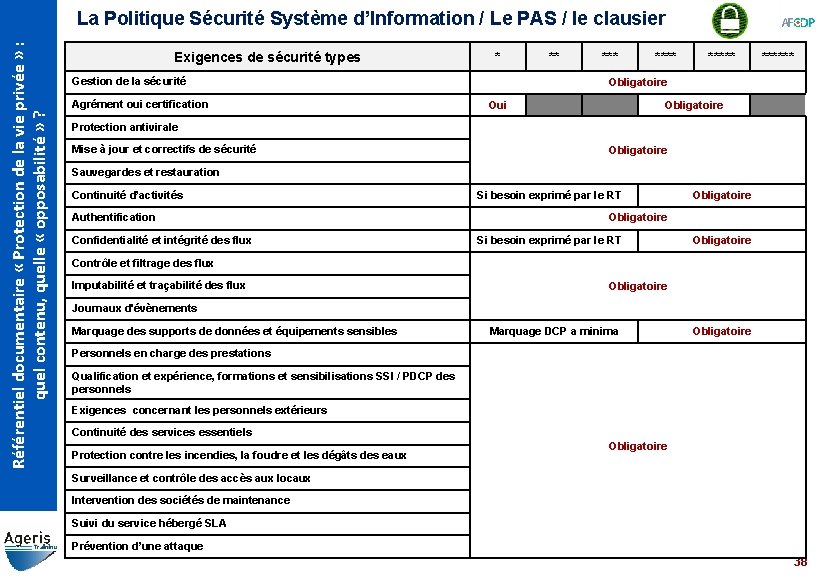

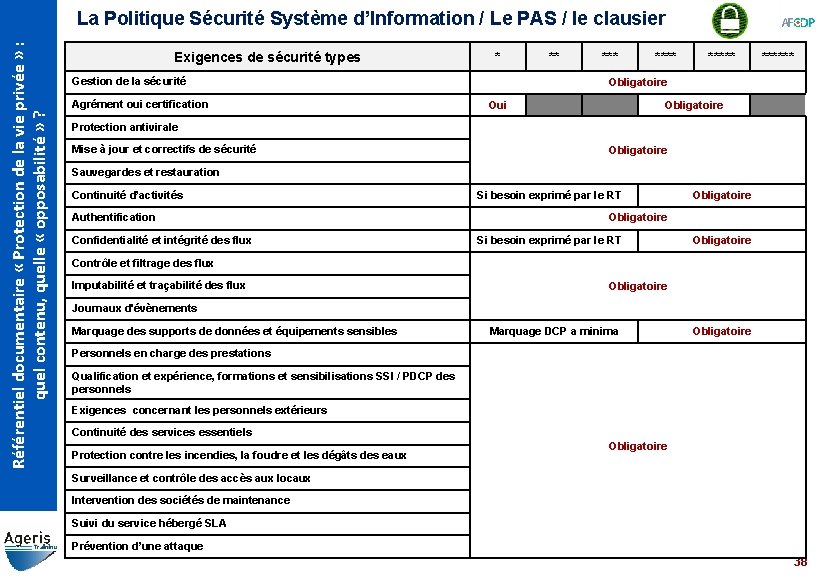

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information / Le PAS / le clausier Exigences de sécurité types * Gestion de la sécurité Agrément oui certification ** ****** Obligatoire Oui Obligatoire Protection antivirale Mise à jour et correctifs de sécurité Obligatoire Sauvegardes et restauration Continuité d’activités Authentification Confidentialité et intégrité des flux Si besoin exprimé par le RT Obligatoire Contrôle et filtrage des flux Imputabilité et traçabilité des flux Obligatoire Journaux d'évènements Marquage des supports de données et équipements sensibles Marquage DCP a minima Obligatoire Personnels en charge des prestations Qualification et expérience, formations et sensibilisations SSI / PDCP des personnels Exigences concernant les personnels extérieurs Continuité des services essentiels Protection contre les incendies, la foudre et les dégâts des eaux Obligatoire Surveillance et contrôle des accès aux locaux Intervention des sociétés de maintenance Suivi du service hébergé SLA Prévention d’une attaque 38

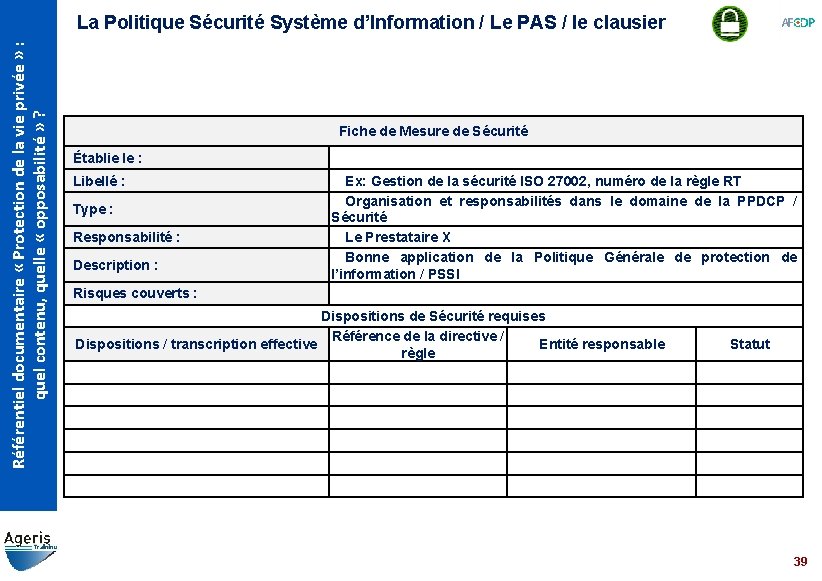

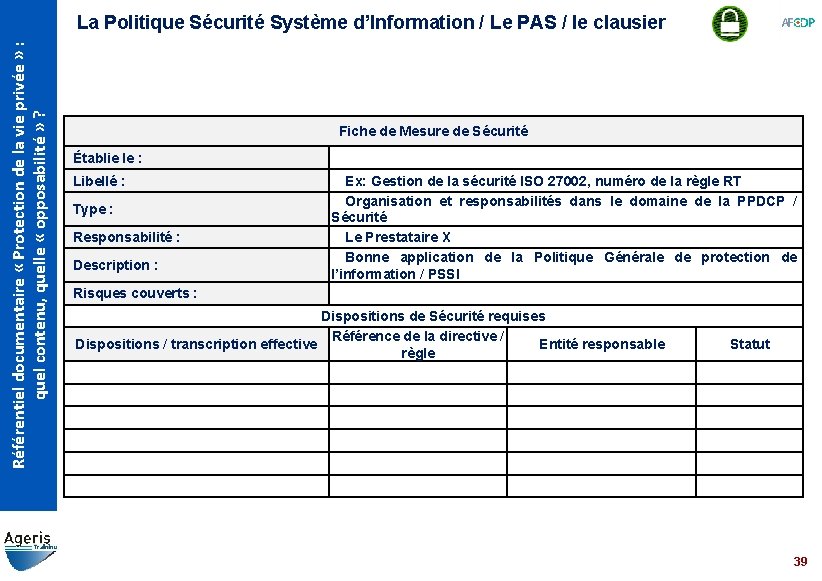

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information / Le PAS / le clausier Fiche de Mesure de Sécurité Établie le : Libellé : Ex: Gestion de la sécurité ISO 27002, numéro de la règle RT Organisation et responsabilités dans le domaine de la PPDCP / Sécurité Le Prestataire X Bonne application de la Politique Générale de protection de l’information / PSSI Type : Responsabilité : Description : Risques couverts : Dispositions de Sécurité requises Référence de la directive / Dispositions / transcription effective Entité responsable règle Statut 39

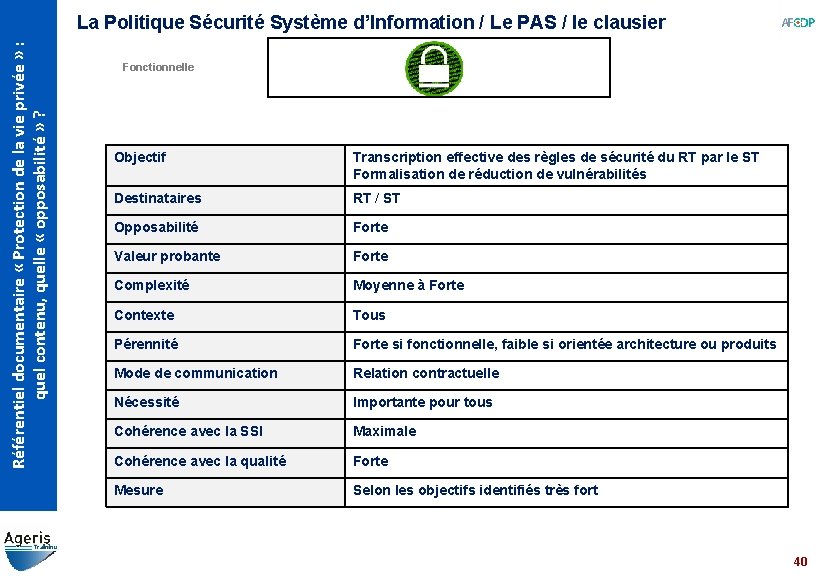

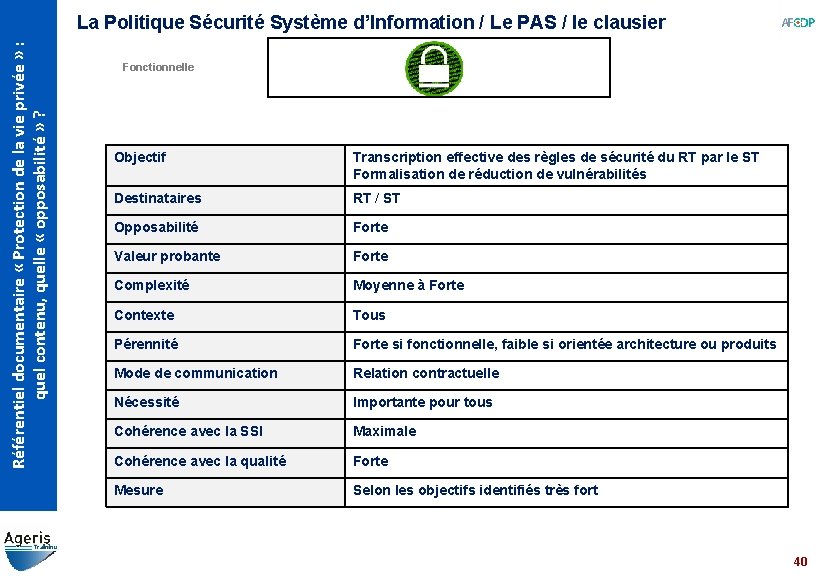

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La Politique Sécurité Système d’Information / Le PAS / le clausier Fonctionnelle Objectif Transcription effective des règles de sécurité du RT par le ST Formalisation de réduction de vulnérabilités Destinataires RT / ST Opposabilité Forte Valeur probante Forte Complexité Moyenne à Forte Contexte Tous Pérennité Forte si fonctionnelle, faible si orientée architecture ou produits Mode de communication Relation contractuelle Nécessité Importante pour tous Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Selon les objectifs identifiés très fort 40

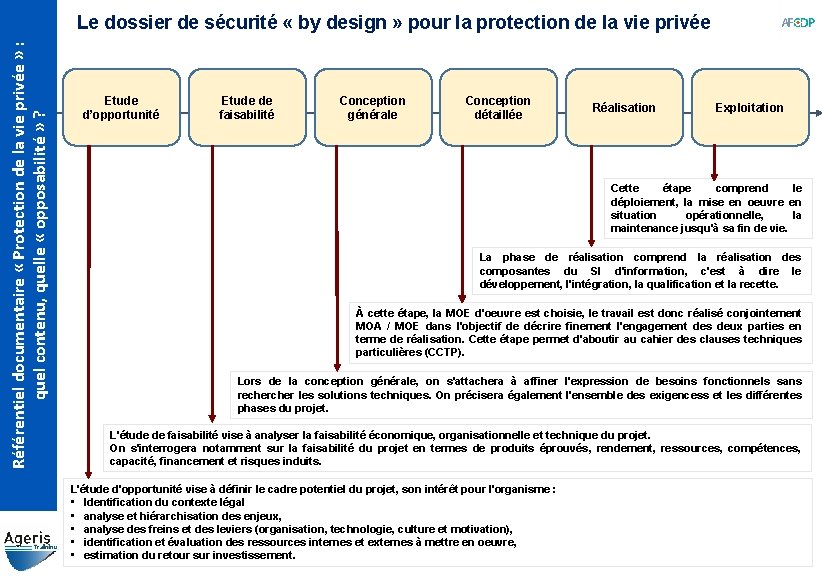

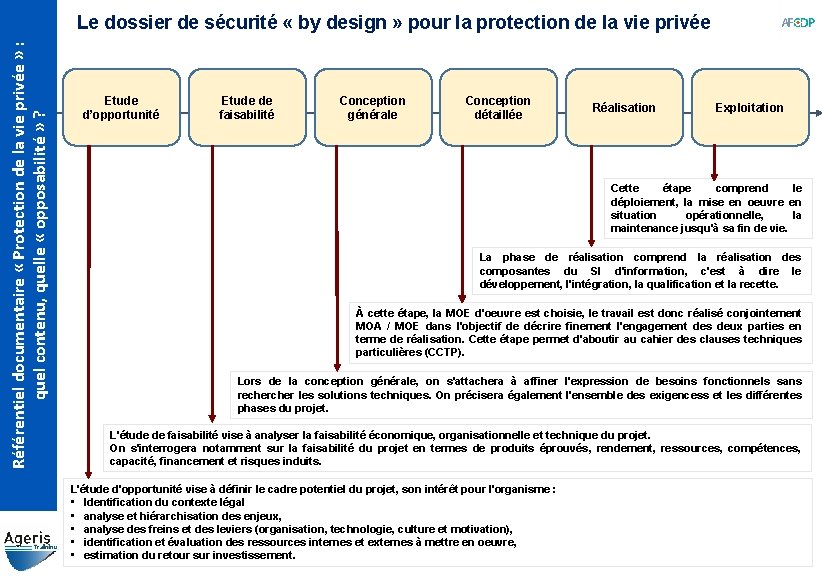

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le dossier de sécurité « by design » pour la protection de la vie privée Etude d’opportunité Etude de faisabilité Conception générale Conception détaillée Réalisation Exploitation Cette étape comprend le déploiement, la mise en oeuvre en situation opérationnelle, la maintenance jusqu'à sa fin de vie. La phase de réalisation comprend la réalisation des composantes du SI d'information, c'est à dire le développement, l'intégration, la qualification et la recette. À cette étape, la MOE d'oeuvre est choisie, le travail est donc réalisé conjointement MOA / MOE dans l'objectif de décrire finement l'engagement des deux parties en terme de réalisation. Cette étape permet d'aboutir au cahier des clauses techniques particulières (CCTP). Lors de la conception générale, on s'attachera à affiner l'expression de besoins fonctionnels sans recher les solutions techniques. On précisera également l'ensemble des exigencess et les différentes phases du projet. L'étude de faisabilité vise à analyser la faisabilité économique, organisationnelle et technique du projet. On s'interrogera notamment sur la faisabilité du projet en termes de produits éprouvés, rendement, ressources, compétences, capacité, financement et risques induits. L'étude d'opportunité vise à définir le cadre potentiel du projet, son intérêt pour l'organisme : • Identification du contexte légal • analyse et hiérarchisation des enjeux, • analyse des freins et des leviers (organisation, technologie, culture et motivation), • identification et évaluation des ressources internes et externes à mettre en oeuvre, • estimation du retour sur investissement.

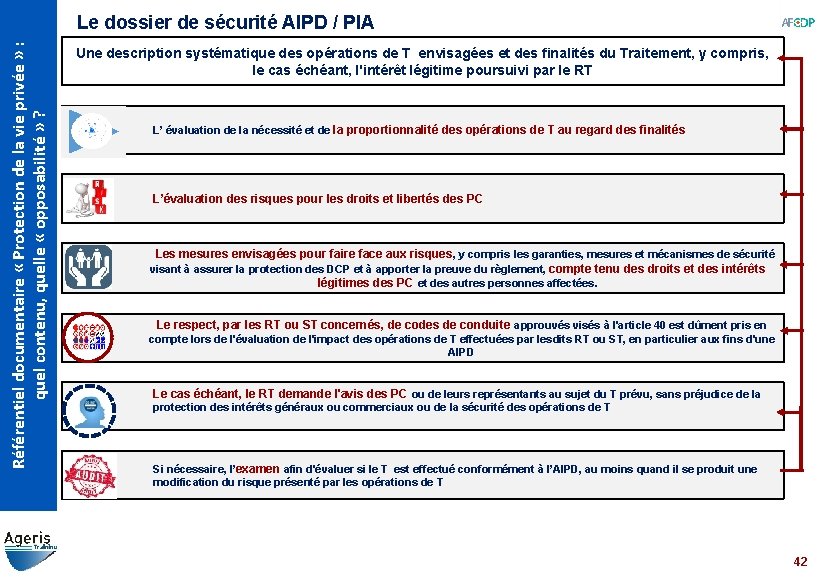

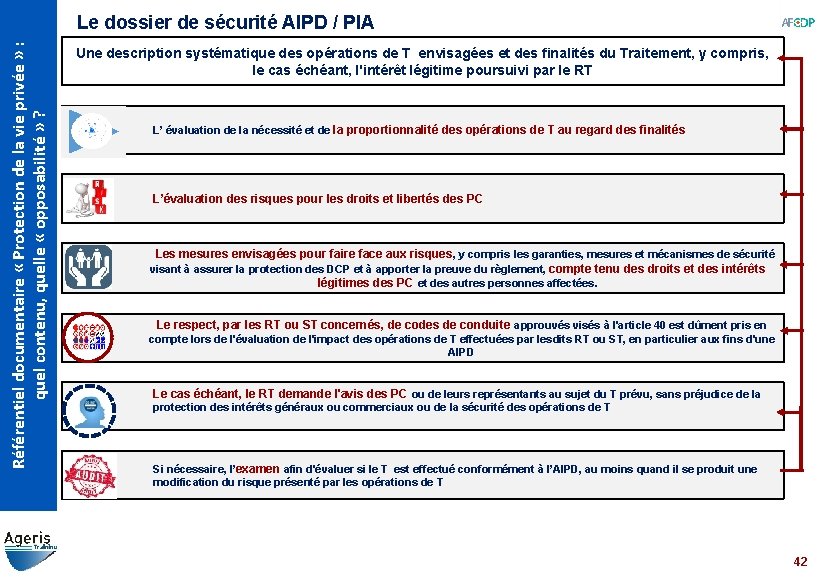

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le dossier de sécurité AIPD / PIA Une description systématique des opérations de T envisagées et des finalités du Traitement, y compris, le cas échéant, l'intérêt légitime poursuivi par le RT L’ évaluation de la nécessité et de la proportionnalité des opérations de T au regard des finalités L’évaluation des risques pour les droits et libertés des PC Les mesures envisagées pour faire face aux risques, y compris les garanties, mesures et mécanismes de sécurité visant à assurer la protection des DCP et à apporter la preuve du règlement, compte tenu des droits et des intérêts légitimes des PC et des autres personnes affectées. Le respect, par les RT ou ST concernés, de codes de conduite approuvés visés à l'article 40 est dûment pris en compte lors de l'évaluation de l'impact des opérations de T effectuées par lesdits RT ou ST, en particulier aux fins d'une AIPD Le cas échéant, le RT demande l'avis des PC ou de leurs représentants au sujet du T prévu, sans préjudice de la protection des intérêts généraux ou commerciaux ou de la sécurité des opérations de T Si nécessaire, l’examen afin d'évaluer si le T est effectué conformément à l’AIPD, au moins quand il se produit une modification du risque présenté par les opérations de T 42

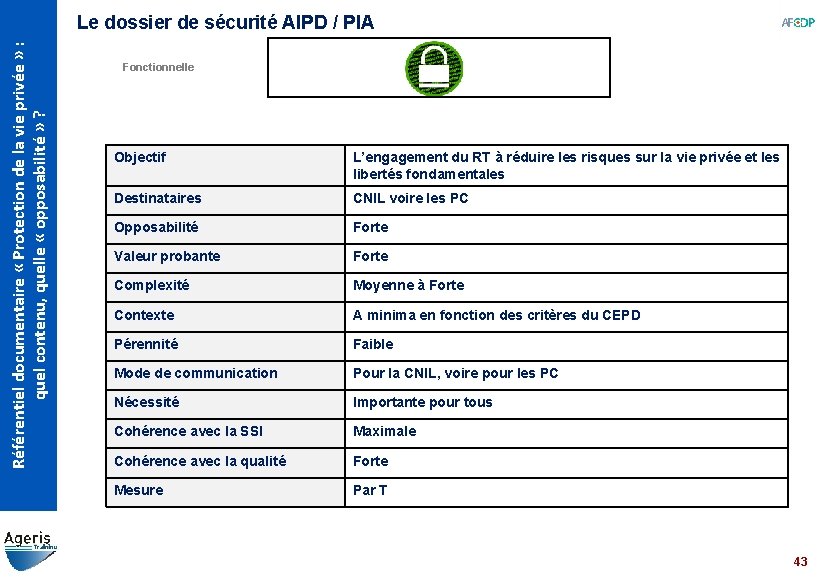

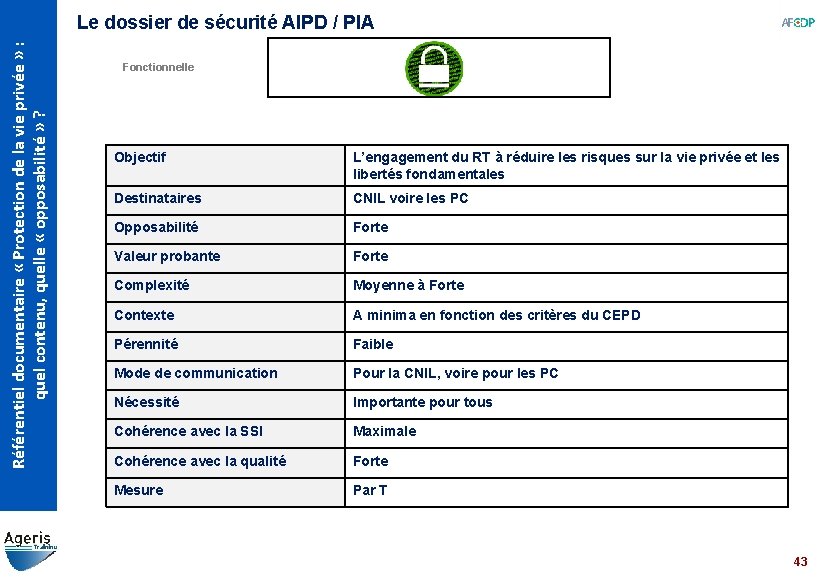

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le dossier de sécurité AIPD / PIA Fonctionnelle Objectif L’engagement du RT à réduire les risques sur la vie privée et les libertés fondamentales Destinataires CNIL voire les PC Opposabilité Forte Valeur probante Forte Complexité Moyenne à Forte Contexte A minima en fonction des critères du CEPD Pérennité Faible Mode de communication Pour la CNIL, voire pour les PC Nécessité Importante pour tous Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Par T 43

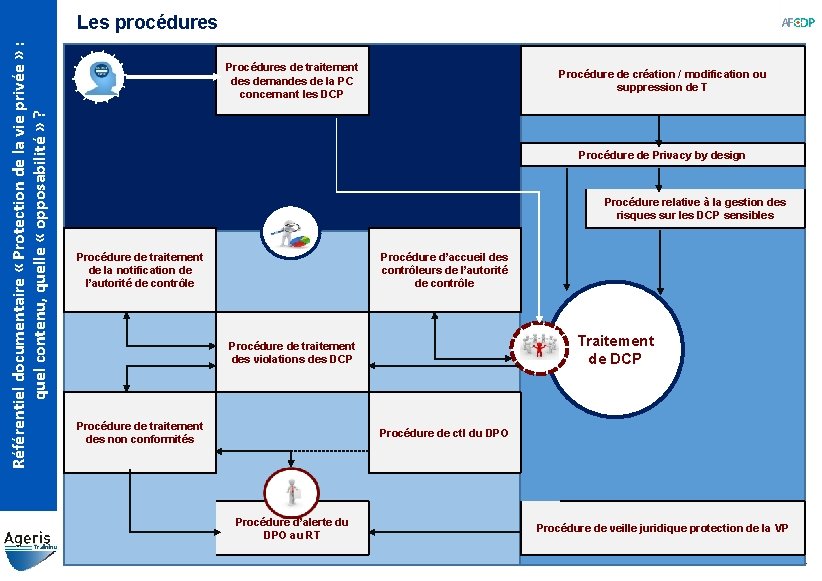

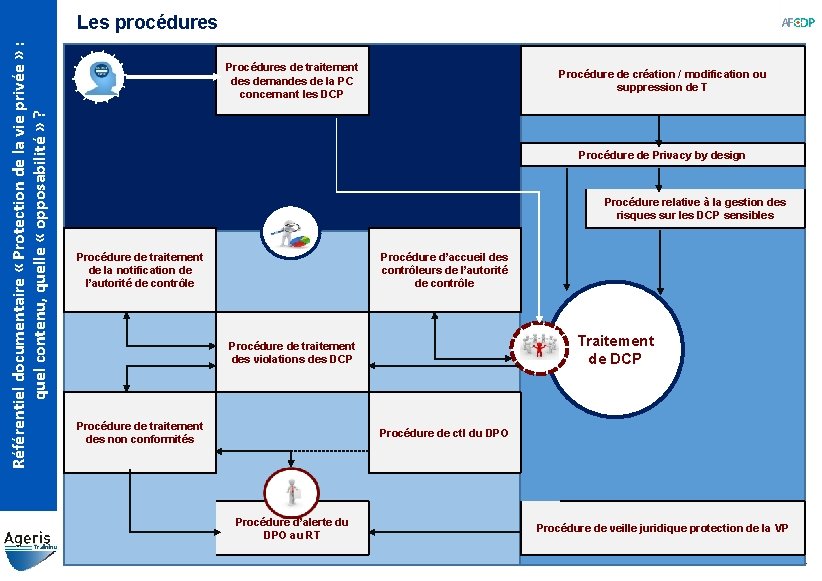

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les procédures Procédures de traitement des demandes de la PC concernant les DCP Procédure de création / modification ou suppression de T Procédure de Privacy by design Procédure relative à la gestion des risques sur les DCP sensibles Procédure de traitement de la notification de l’autorité de contrôle Procédure d’accueil des contrôleurs de l’autorité de contrôle Traitement de DCP Procédure de traitement des violations des DCP Procédure de traitement des non conformités Procédure de ctl du DPO Procédure d’alerte du DPO au RT Procédure de veille juridique protection de la VP 44

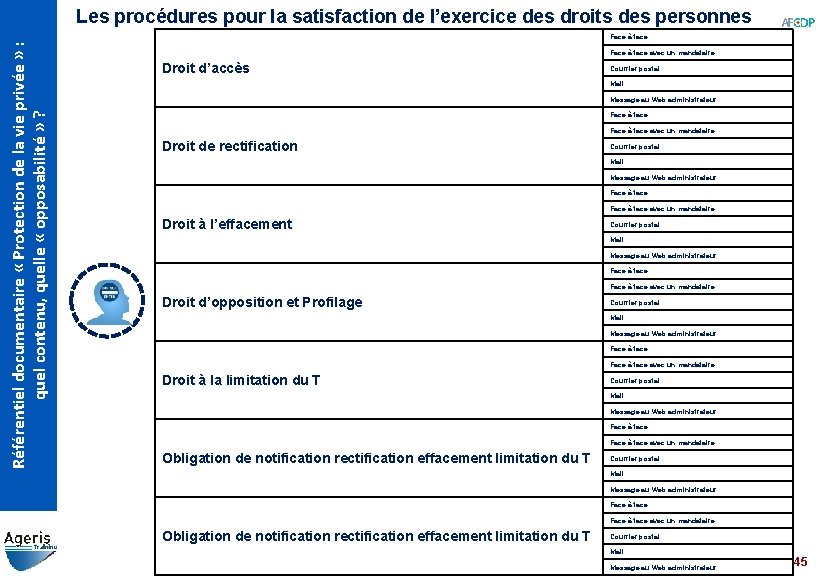

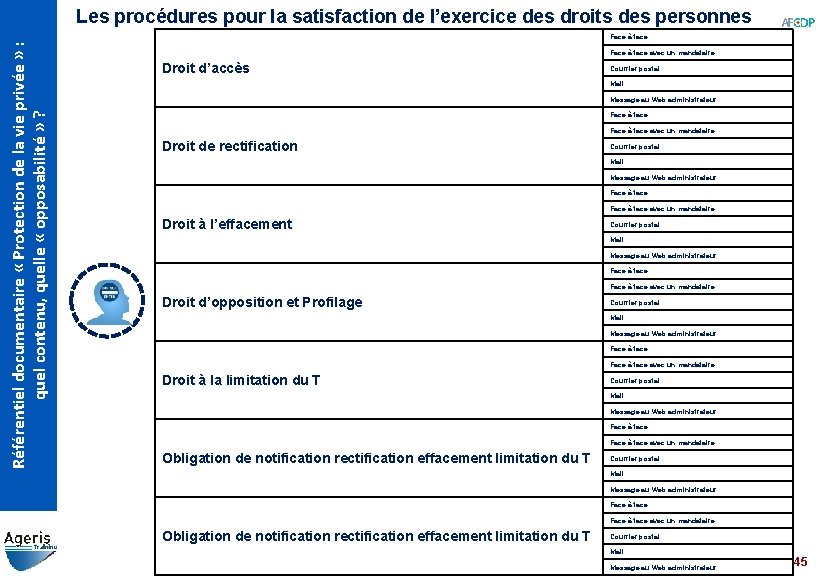

Les procédures pour la satisfaction de l’exercice des droits des personnes Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Face à face avec un mandataire Droit d’accès Courrier postal Mail Message au Web administrateur Face à face avec un mandataire Droit de rectification Courrier postal Mail Message au Web administrateur Face à face avec un mandataire Droit à l’effacement Courrier postal Mail Message au Web administrateur Face à face avec un mandataire Droit d’opposition et Profilage Courrier postal Mail Message au Web administrateur Face à face avec un mandataire Droit à la limitation du T Courrier postal Mail Message au Web administrateur Face à face avec un mandataire Obligation de notification rectification effacement limitation du T Courrier postal Mail Message au Web administrateur 45

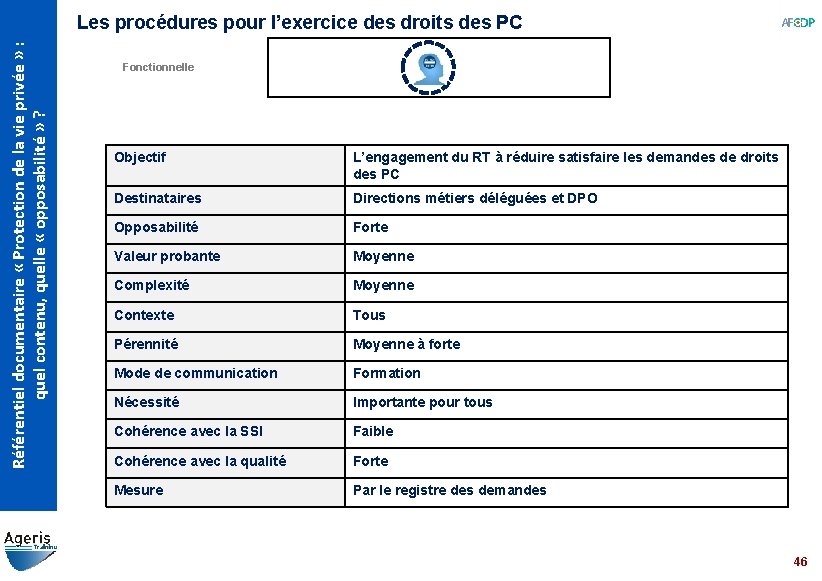

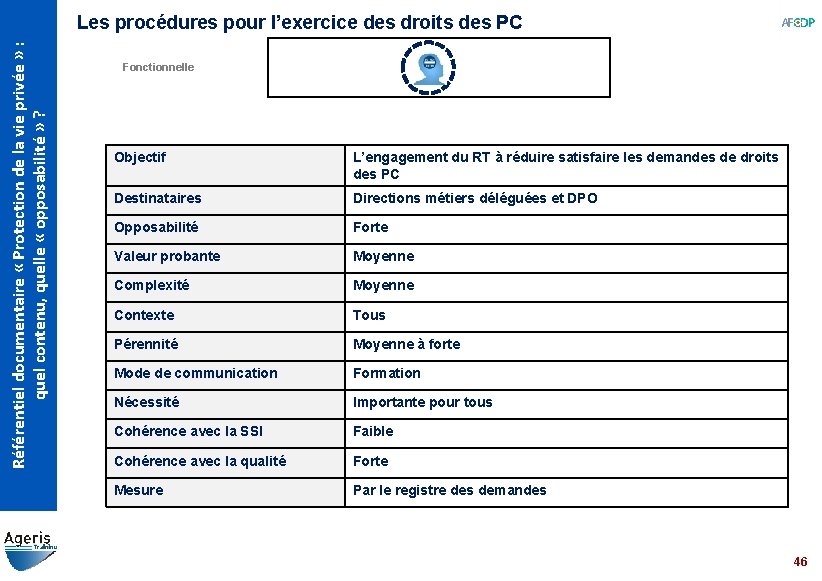

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les procédures pour l’exercice des droits des PC Fonctionnelle Objectif L’engagement du RT à réduire satisfaire les demandes de droits des PC Destinataires Directions métiers déléguées et DPO Opposabilité Forte Valeur probante Moyenne Complexité Moyenne Contexte Tous Pérennité Moyenne à forte Mode de communication Formation Nécessité Importante pour tous Cohérence avec la SSI Faible Cohérence avec la qualité Forte Mesure Par le registre des demandes 46

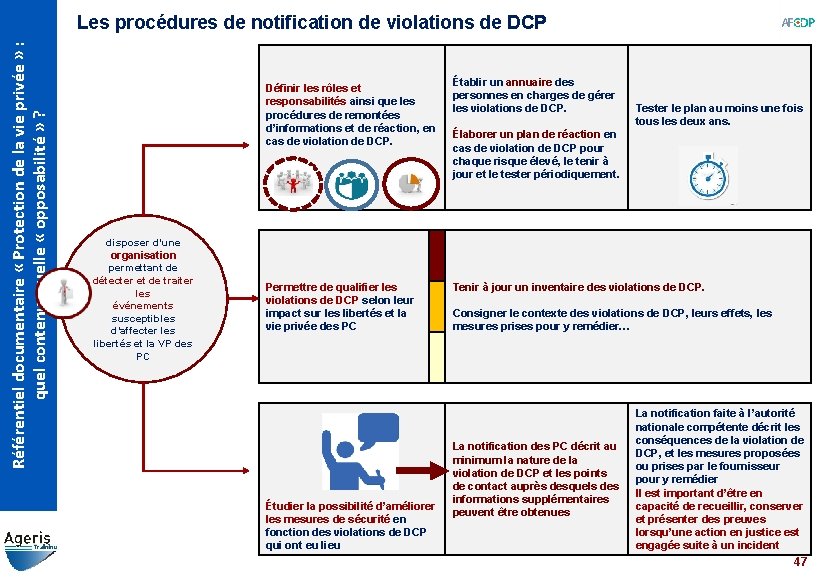

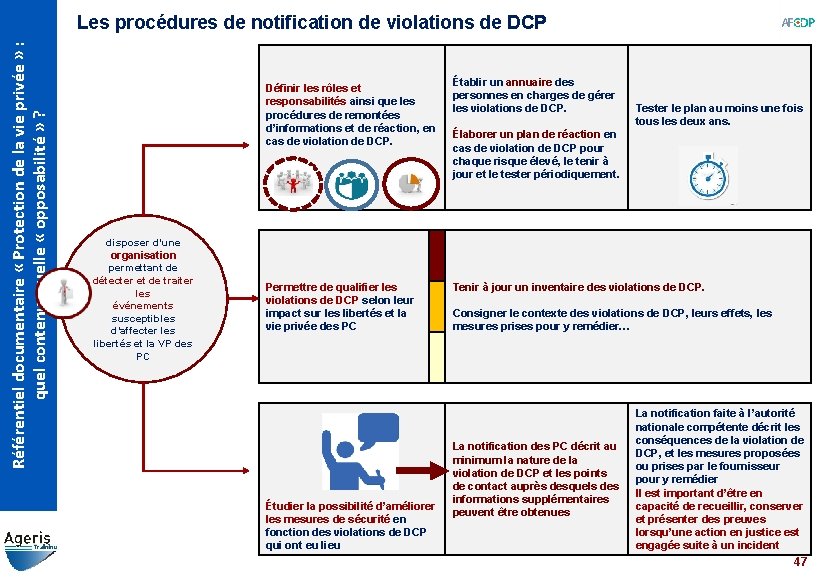

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les procédures de notification de violations de DCP Définir les rôles et responsabilités ainsi que les procédures de remontées d’informations et de réaction, en cas de violation de DCP. disposer d’une organisation permettant de détecter et de traiter les événements susceptibles d’affecter les libertés et la VP des PC Permettre de qualifier les violations de DCP selon leur impact sur les libertés et la vie privée des PC Étudier la possibilité d’améliorer les mesures de sécurité en fonction des violations de DCP qui ont eu lieu Établir un annuaire des personnes en charges de gérer les violations de DCP. Tester le plan au moins une fois tous les deux ans. Élaborer un plan de réaction en cas de violation de DCP pour chaque risque élevé, le tenir à jour et le tester périodiquement. Tenir à jour un inventaire des violations de DCP. Consigner le contexte des violations de DCP, leurs effets, les mesures prises pour y remédier… La notification des PC décrit au minimum la nature de la violation de DCP et les points de contact auprès desquels des informations supplémentaires peuvent être obtenues La notification faite à l’autorité nationale compétente décrit les conséquences de la violation de DCP, et les mesures proposées ou prises par le fournisseur pour y remédier Il est important d’être en capacité de recueillir, conserver et présenter des preuves lorsqu’une action en justice est engagée suite à un incident 47

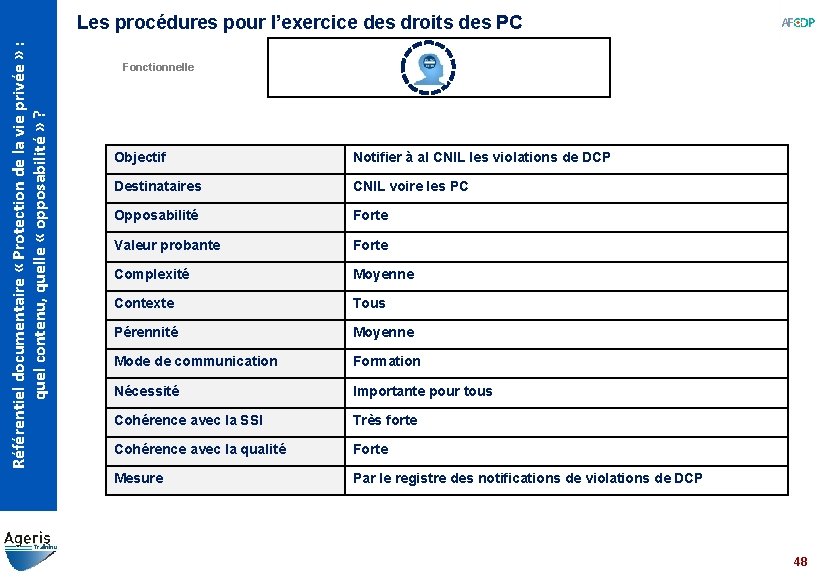

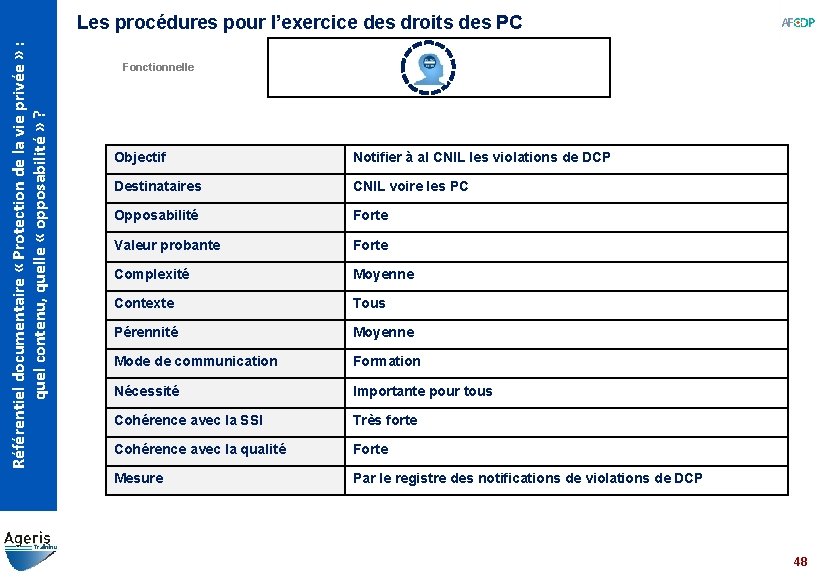

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Les procédures pour l’exercice des droits des PC Fonctionnelle Objectif Notifier à al CNIL les violations de DCP Destinataires CNIL voire les PC Opposabilité Forte Valeur probante Forte Complexité Moyenne Contexte Tous Pérennité Moyenne Mode de communication Formation Nécessité Importante pour tous Cohérence avec la SSI Très forte Cohérence avec la qualité Forte Mesure Par le registre des notifications de violations de DCP 48

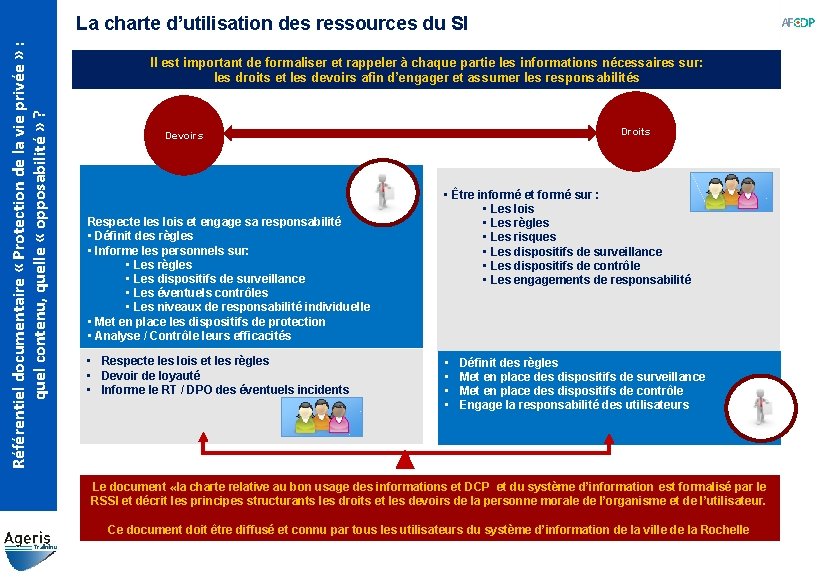

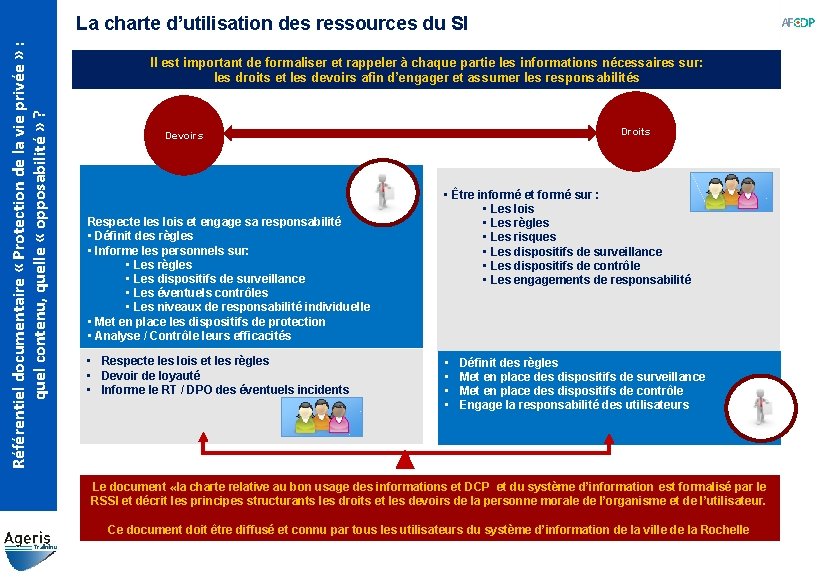

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La charte d’utilisation des ressources du SI Il est important de formaliser et rappeler à chaque partie les informations nécessaires sur: les droits et les devoirs afin d’engager et assumer les responsabilités Droits Devoirs Respecte les lois et engage sa responsabilité • Définit des règles • Informe les personnels sur: • Les règles • Les dispositifs de surveillance • Les éventuels contrôles • Les niveaux de responsabilité individuelle • Met en place les dispositifs de protection • Analyse / Contrôle leurs efficacités • Respecte les lois et les règles • Devoir de loyauté • Informe le RT / DPO des éventuels incidents • Être informé et formé sur : • Les lois • Les règles • Les risques • Les dispositifs de surveillance • Les dispositifs de contrôle • Les engagements de responsabilité • • Définit des règles Met en place des dispositifs de surveillance Met en place des dispositifs de contrôle Engage la responsabilité des utilisateurs Le document «la charte relative au bon usage des informations et DCP et du système d’information est formalisé par le RSSI et décrit les principes structurants les droits et les devoirs de la personne morale de l’organisme et de l’utilisateur. Ce document doit être diffusé et connu par tous les utilisateurs du système d’information de la ville de la Rochelle

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? 5 0 La charte d’utilisation des ressources du SI Les principes de la charte relative au bon usage des données et du SI La discussion collective La transparence La proportionnalité de la règle et du contrôle 50

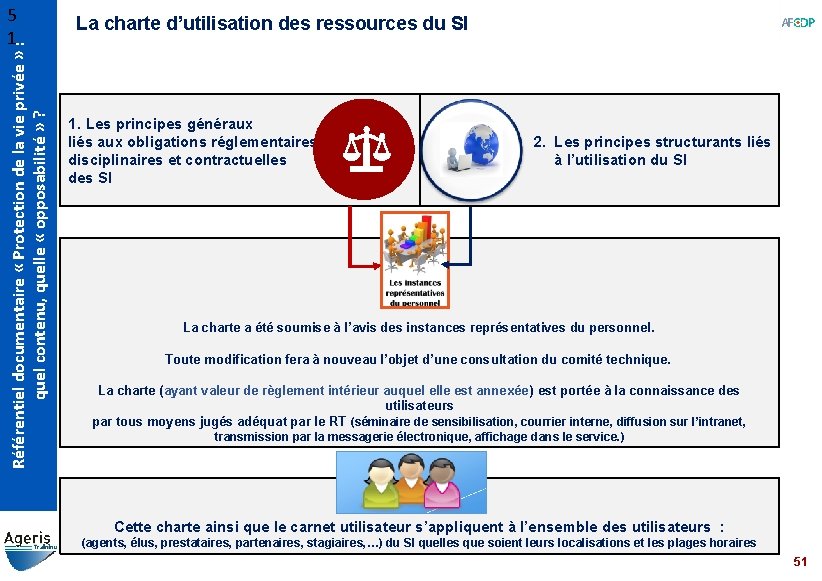

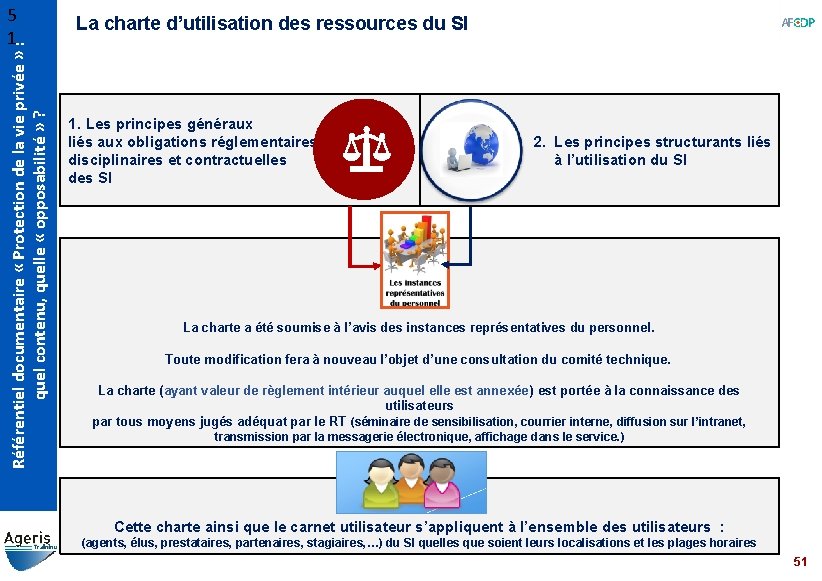

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? 5 1 La charte d’utilisation des ressources du SI 1. Les principes généraux liés aux obligations réglementaires, disciplinaires et contractuelles des SI 2. Les principes structurants liés à l’utilisation du SI La charte a été soumise à l’avis des instances représentatives du personnel. Toute modification fera à nouveau l’objet d’une consultation du comité technique. La charte (ayant valeur de règlement intérieur auquel elle est annexée ) est portée à la connaissance des utilisateurs par tous moyens jugés adéquat par le RT (séminaire de sensibilisation, courrier interne, diffusion sur l’intranet, transmission par la messagerie électronique, affichage dans le service. ) Cette charte ainsi que le carnet utilisateur s’appliquent à l’ensemble des utilisateurs : (agents, élus, prestataires, partenaires, stagiaires, …) du SI quelles que soient leurs localisations et les plages horaires 51

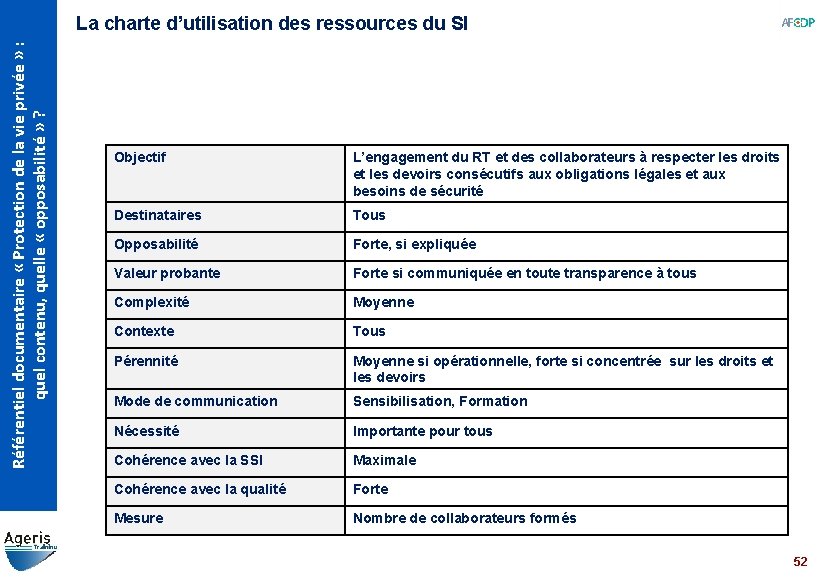

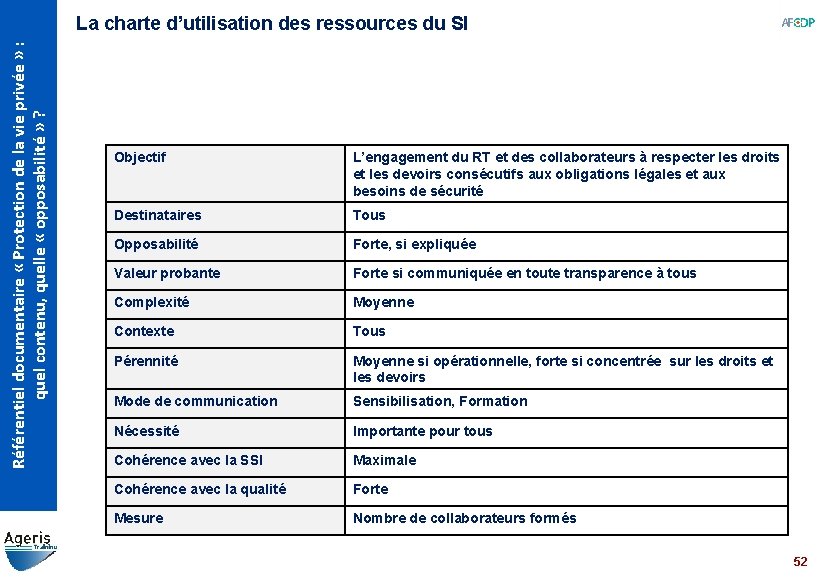

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La charte d’utilisation des ressources du SI Objectif L’engagement du RT et des collaborateurs à respecter les droits et les devoirs consécutifs aux obligations légales et aux besoins de sécurité Destinataires Tous Opposabilité Forte, si expliquée Valeur probante Forte si communiquée en toute transparence à tous Complexité Moyenne Contexte Tous Pérennité Moyenne si opérationnelle, forte si concentrée sur les droits et les devoirs Mode de communication Sensibilisation, Formation Nécessité Importante pour tous Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Nombre de collaborateurs formés 52

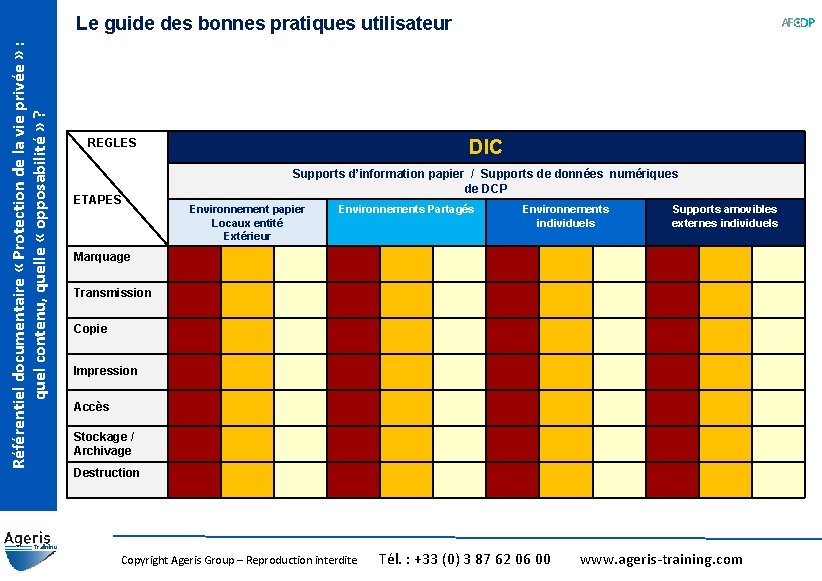

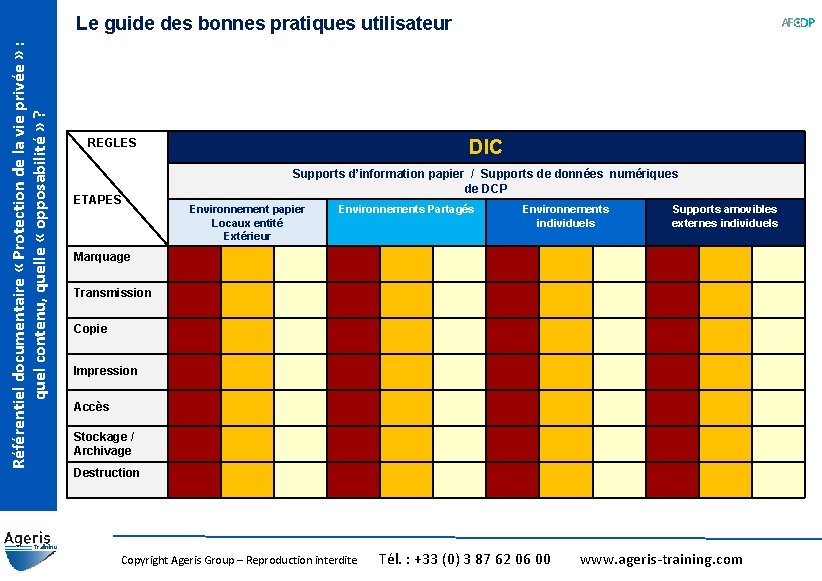

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le guide des bonnes pratiques utilisateur REGLES ETAPES DIC Supports d’information papier / Supports de données numériques de DCP Environnement papier Locaux entité Extérieur Environnements Partagés Environnements individuels Supports amovibles externes individuels Marquage Transmission Copie Impression Accès Stockage / Archivage Destruction Copyright Ageris Group – Reproduction interdite Tél. : +33 (0) 3 87 62 06 00 www. ageris-training. com

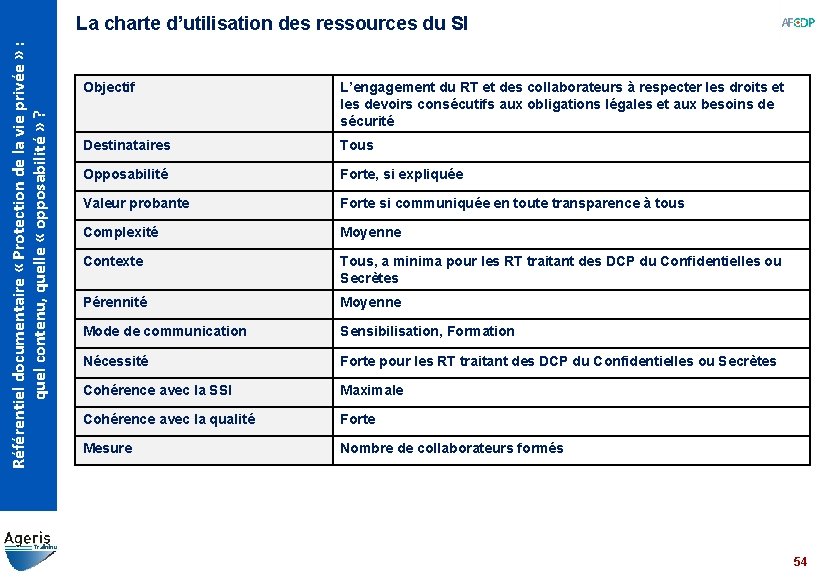

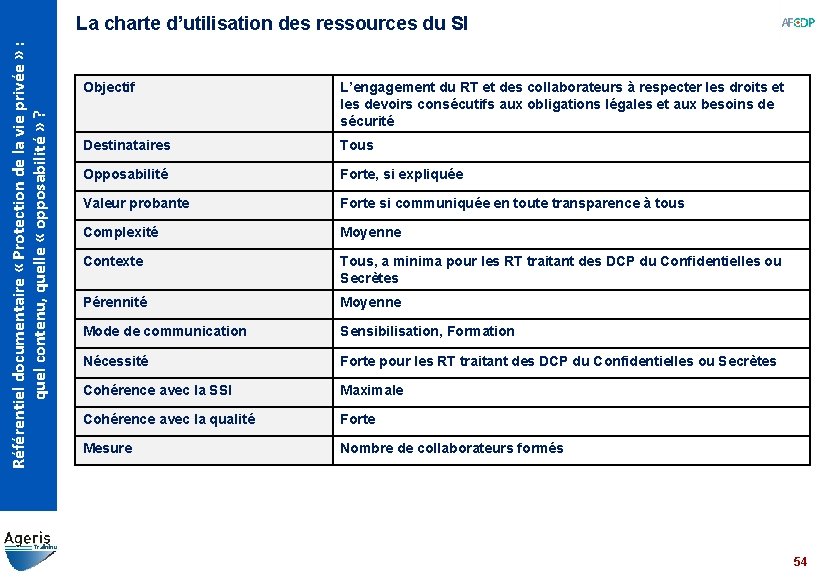

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? La charte d’utilisation des ressources du SI Objectif L’engagement du RT et des collaborateurs à respecter les droits et les devoirs consécutifs aux obligations légales et aux besoins de sécurité Destinataires Tous Opposabilité Forte, si expliquée Valeur probante Forte si communiquée en toute transparence à tous Complexité Moyenne Contexte Tous, a minima pour les RT traitant des DCP du Confidentielles ou Secrètes Pérennité Moyenne Mode de communication Sensibilisation, Formation Nécessité Forte pour les RT traitant des DCP du Confidentielles ou Secrètes Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Nombre de collaborateurs formés 54

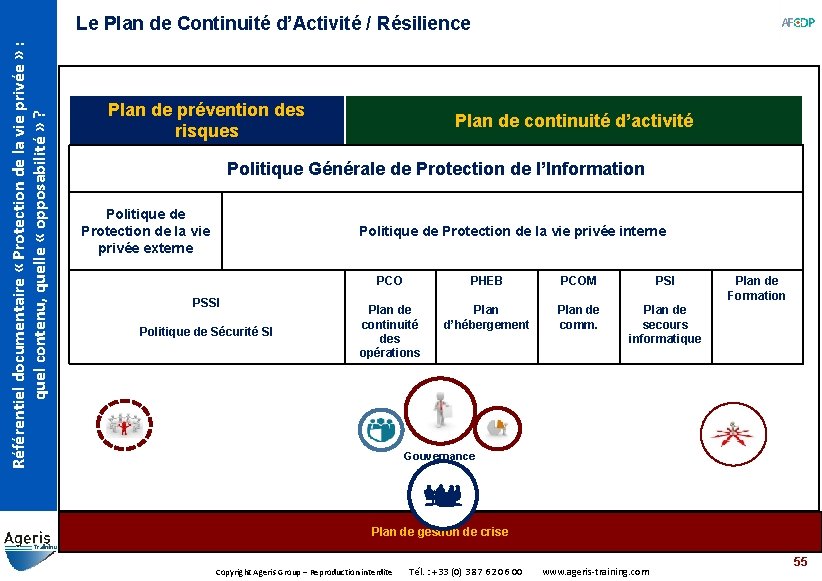

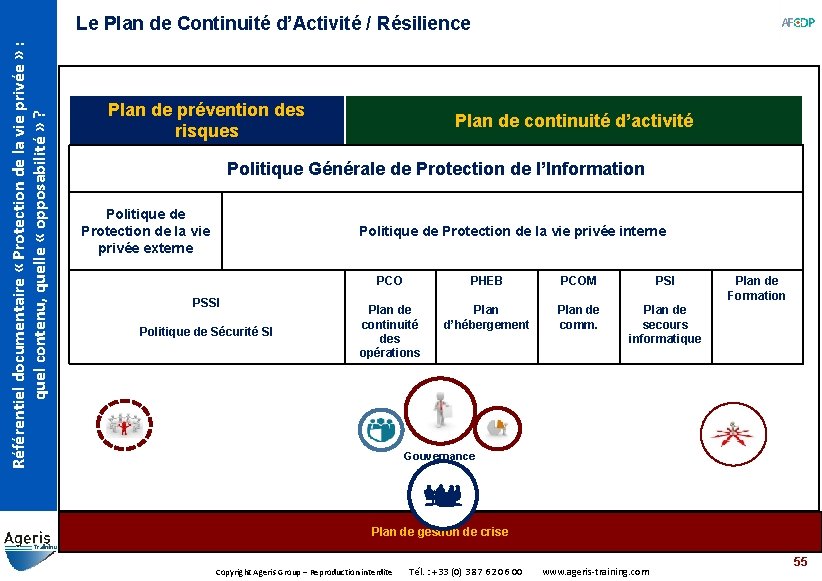

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le Plan de Continuité d’Activité / Résilience Plan de prévention des risques Plan de continuité d’activité Politique Générale de Protection de l’Information Politique de Protection de la vie privée externe Politique de Protection de la vie privée interne PSSI Politique de Sécurité SI PCO PHEB PCOM PSI Plan de continuité des opérations Plan d’hébergement Plan de comm. Plan de secours informatique Plan de Formation Gouvernance Plan de gestion de crise Copyright Ageris Group – Reproduction interdite Tél. : +33 (0) 3 87 62 06 00 www. ageris-training. com 55

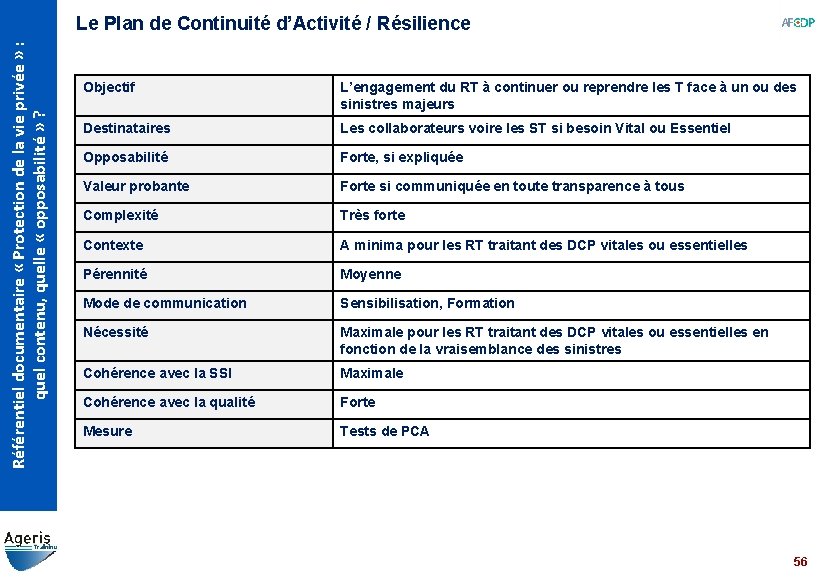

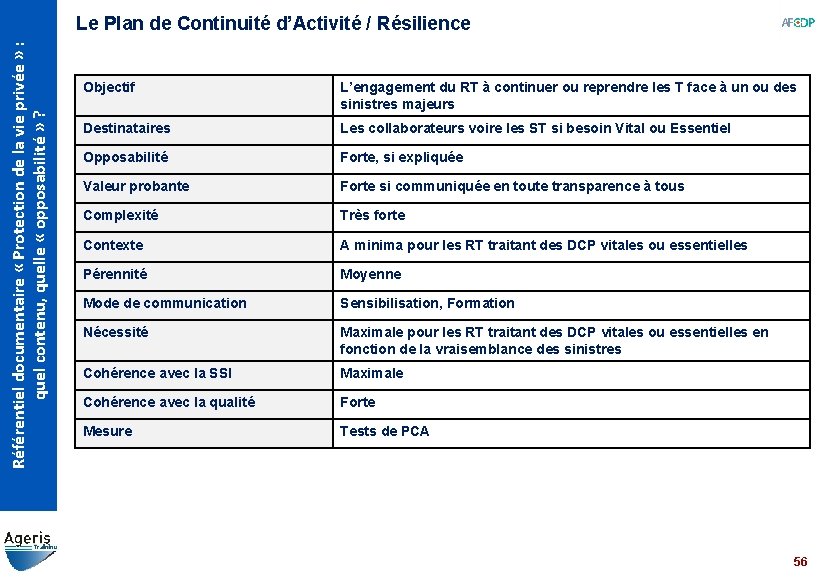

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Le Plan de Continuité d’Activité / Résilience Objectif L’engagement du RT à continuer ou reprendre les T face à un ou des sinistres majeurs Destinataires Les collaborateurs voire les ST si besoin Vital ou Essentiel Opposabilité Forte, si expliquée Valeur probante Forte si communiquée en toute transparence à tous Complexité Très forte Contexte A minima pour les RT traitant des DCP vitales ou essentielles Pérennité Moyenne Mode de communication Sensibilisation, Formation Nécessité Maximale pour les RT traitant des DCP vitales ou essentielles en fonction de la vraisemblance des sinistres Cohérence avec la SSI Maximale Cohérence avec la qualité Forte Mesure Tests de PCA 56

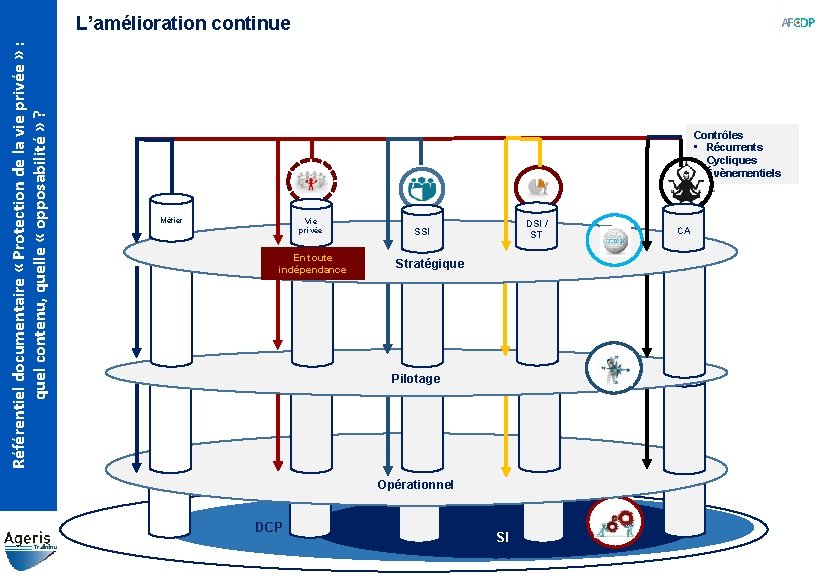

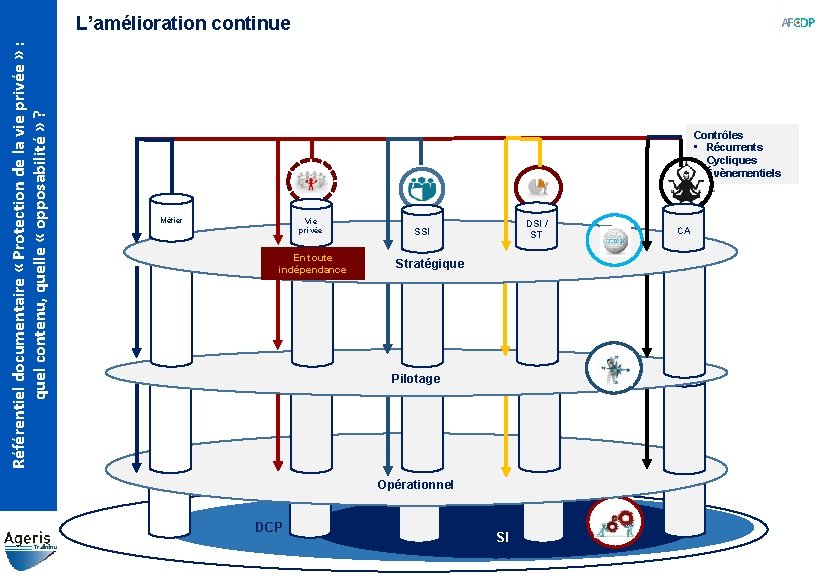

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue Contrôles • Récurrents • Cycliques • Évènementiels Métier Vie privée En toute indépendance DSI / ST SSI Stratégique Pilotage Opérationnel DCP SI CA

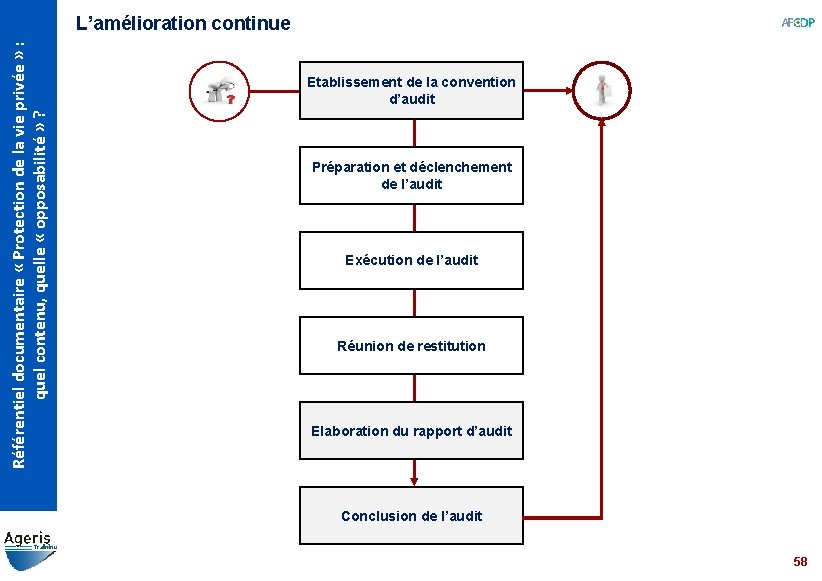

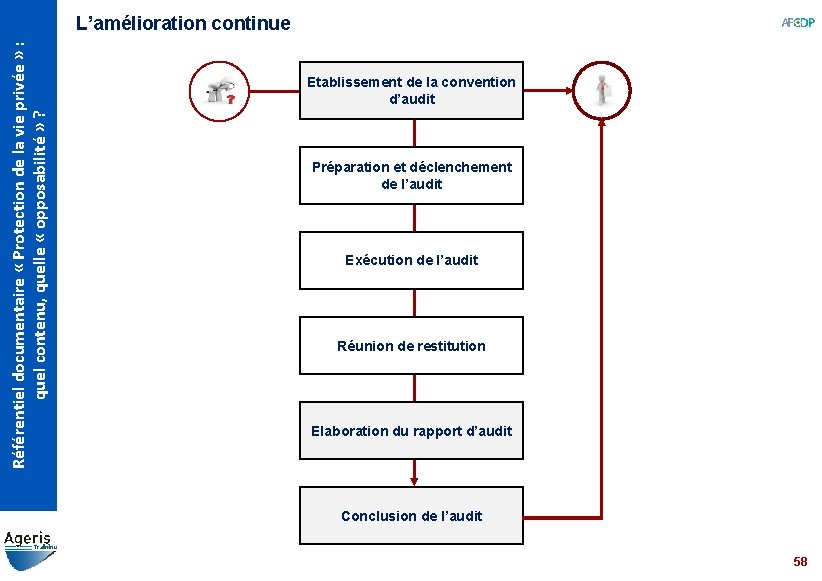

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue Etablissement de la convention d’audit Préparation et déclenchement de l’audit Exécution de l’audit Réunion de restitution Elaboration du rapport d’audit Conclusion de l’audit 58

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue • décrire le périmètre et les modalités de l’audit (jalons, livrables attendus en entrée, livrables prévus en sortie, objectifs, champs et critères de l’audit, etc. ) • préciser les noms, rôles, responsabilités et le besoin d’en connaître des personnes désignées par le prestataire d’audit, le commanditaire de l’audit et l’audité La convention d’audit établie entre le prestataire d’audit et le RT doit : • prévoir que l’audit ne peut débuter sans une autorisation formelle du commanditaire de l’audit • préciser les actions qui ne peuvent être menées sur le SI à auditer ou sur les données recueillies sans autorisation expresse du commanditaire de l’audit et éventuellement accord ou présence de l’audité, ainsi que leurs modalités (mise en œuvre, personnes présentes, durée, plage horaire, exécutant, description des données sensible et des actions autorisées, etc. ) • préciser les dispositions d’ordre logistique mises à disposition du prestataire d’audit par l’audité (moyens matériels, humains, techniques, etc. ) 59

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue • prévoir la non divulgation à un tiers, sauf autorisation écrite • stipuler que le prestataire d’audit ne fait pas intervenir d’auditeur n’ayant pas de relation contractuelle • prévoir une clause relative aux risques potentiels liés à la prestation, • préciser si le prestataire d’audit dispose d’une assurance • définir les règles de titularité des éléments protégés par la propriété intellectuelle tels que les outils développés spécifiquement pour l’audit ou le rapport d’audit La convention d’audit établie entre le prestataire d’audit et le RT doit : • préciser les modalités de conservation, de restitution ou de destruction le cas échéant en fin de mission, des preuves, des constats, des rapports d’audit et des informations ou documents relatifs au SI audité obtenue par le prestataire d’audit • prévoir les livrables ainsi que leurs modalités de restitution • décrire les publics destinataires des recommandations présentes dans le rapport d’audit • préciser les modalités (contenu, forme, portée, etc. ) de rédaction des recommandations Il est recommandé que la convention prévoie une procédure de recueil du consentement des audités et des éventuels partenaires pour la réalisation de l’audit. 60

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue • Une synthèse, compréhensible par des non experts, qui précise : • le contexte et le périmètre de l’audit • les vulnérabilités critiques, d’origine technique ou organisationnelle, et les mesures correctives proposées • l’appréciation du niveau de sécurité du système d’information audité par rapport à l’état de l’art et en considération du périmètre d’audit. • Un tableau synthétique des résultats de l’audit, qui précise : • la synthèse des non conformités / vulnérabilités relevées, classées selon une échelle de valeur ; • la synthèse des mesures correctives proposées, classées par criticité et par complexité ou coût estimé de correction ; • Peut également présenter des recommandations générales associées à des non conformités / vulnérabilités et destinées à conseiller l’audité pour les actions liées à la SSI qu’il entreprend. • Doit mentionner les réserves relatives à l’exhaustivité des résultats de l’audit (liées aux délais alloués à l’audit, à la disponibilité des informations demandées…) ou à la pertinence de la cible auditée. 61

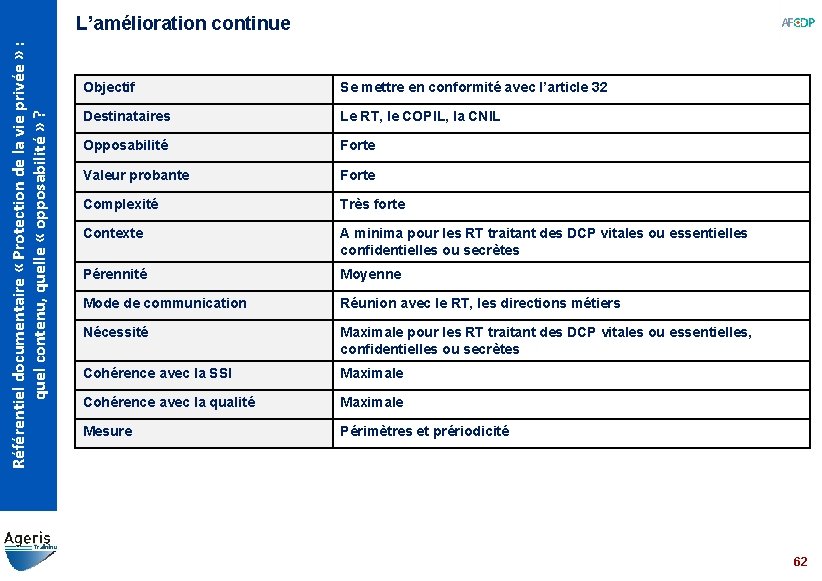

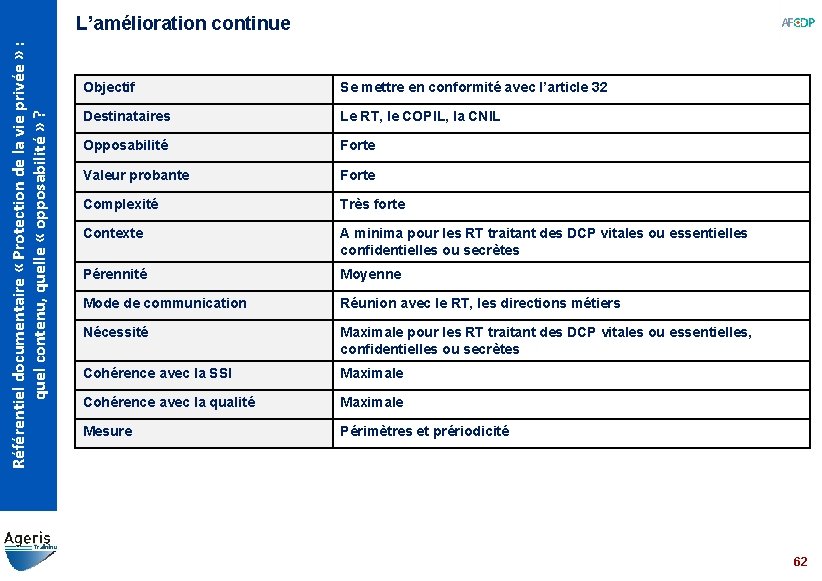

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? L’amélioration continue Objectif Se mettre en conformité avec l’article 32 Destinataires Le RT, le COPIL, la CNIL Opposabilité Forte Valeur probante Forte Complexité Très forte Contexte A minima pour les RT traitant des DCP vitales ou essentielles confidentielles ou secrètes Pérennité Moyenne Mode de communication Réunion avec le RT, les directions métiers Nécessité Maximale pour les RT traitant des DCP vitales ou essentielles, confidentielles ou secrètes Cohérence avec la SSI Maximale Cohérence avec la qualité Maximale Mesure Périmètres et prériodicité 62

Référentiel documentaire « Protection de la vie privée » : quel contenu, quelle « opposabilité » ? Conclusion • Ne pas faire pour « dire que l’on à fait afin de répondre positivement au questionnaire d’audit • Faire pour être efficace et conforme • Ne pas oublier la relativité des contextes, des T et des DCP, des risques donc des politiques appropriées • Ne jamais oublier que la formalisation des règles, c’est bien les expliquer en toute transparence c’est beaucoup mieux • La formalisation des règles et leurs explications restent un préalable à l’engagement de responsabilité 63