Biztonsgos internethasznlat Az informatikai biztonsg fogalma A kzpontban

Biztonságos internethasználat

Az informatikai biztonság fogalma A központban áll egy érték, az adatok által hordozott információ, amelyet az egyik oldalról támadnak, a másik oldalon az információk tulajdonosa védi azt. Mindkét fél egymástól független, egymás számára ismeretlen stratégiával igyekszik megvalósítani támadási, illetve védelmi szándékait. A védő mindig többet veszít, mint amit a támadó nyer!!

A támadás célpontja: Az adatot, mint a támadások alapvető célját a következő rendszerelemek veszik körül: az informatikai rendszer fizikai környezete és infrastruktúrája, hardver rendszer, szoftver rendszer, kommunikációs, hálózati rendszerek, adathordozók, dokumentumok és dokumentáció, személyi környezet (külső és belső).

Biztonság Az informatikai biztonságot úgy határozhatjuk meg, hogy az az állapot amikor az informatikai rendszervédelme- a rendszer által kezelt adatok bizalmassága, hitelessége, sértetlensége és rendelkezésre állása, illetve a rendszer elemek rendelkezésre állása és funkcionalitása szempontjából zárt, teljeskörű, folyamatos és a kockázatokkal arányos.

A kár jellege: Dologi károk politika és a társadalom területén történő károk: állam-vagy szolgálati titok megsértése, személyiséghez fűződő jogok megsértése, személyek vagy csoportok jó hírének károsodása, bizalmas adatok nyilvánosságra hozatala, hamis adatok nyilvánosságra hozatala, közérdekű adatok titokban tartása, bizalomvesztés hatóságokkal, felügyeleti szervekkel szemben;

VÉDENDŐ ADATOK: személyes, illetve különleges adatok, az üzleti titkot, a banktitkot képező adatok, az orvosi, az ügyvédi és egyéb szakmai titkok, a posta és a távközlési törvény által védett adatok stb. , és az egyes szervezetek, intézmények illetékesei által, belső szabályozás alapján védendő adatok.

Személyes adataink védelme JELSZAVAK Használata egyszerű Legolcsóbb védelem Észrevétlenül másolható és tulajdonítható el!! (nincs visszajelzés ha más birtokába került) Erős védelem megjegyezhetősége nehéz

A jelszó minőségek meghatározói 1. Hosszúság Minden egyes hozzáadott karakter növeli a jelszó értékét; 8 vagy annál több karakter minimum szükséges egy erős jelszóhoz, de 14 vagy annál több lenne az ideális. 2. Komplexitás Minél többféle karaktert alkalmazunk, annál nehezebb kitalálni a jelszót, használjuk a teljes billentyűzetet! Jelszó bonyolultsági feltétel: Angol nagybetűs karakterek (A-tól. Z-ig) Angol kisbetűs karakterek (a-tólz-ig) Az alapvető 10 számjegy (0 -tól 9 -ig) Nem betű jellegű karakterek (például!, $, #, %) Van ahol alapkövetelmény mind a 4 -féle karakter együttes használata!! 3. Lejárati idő Időközönként változtassuk meg A jelszó minőségek meghatározói

Hogyan védjük a jelszavakat? Ne mondjuk el és ne adjuk oda másnak! Vigyázzunk a leírt vagy mentett jelszavakra! Soha ne írjuk meg a jelszót e-mailben, és ne válaszoljunk a jelszót elkérő levelekre! Ne írjuk be a jelszavunkat olyan számítógépen, amelyet nem ismerünk! Használjunk több mint egy jelszót! Kapcsoljuk ki a „jelszó mentés” lehetőséget a böngészőben!!! Használjunk széf-et, ami egy zárolt adatbázisban tárolja jelszavainkat, csak egy MESTERJELSZÓVAL lehet feloldani!!

Erős jelszó példa: Találjunk ki egy mondatot, amit könnyen észben tudunk tartani! Például: Sok eső esett a héten Alakítsuk a mondatot jelszóvá! Használjuk minden szó első betűjét, hogy egy betűsorozatot kapjunk: Seeah Bonyolítsuk a szöveget egy kis fantáziával! Vegyítsd a kis-és nagybetűket, használjunk számokat a betűk helyett. Például: Seeah >> Se. Ea. H Vonjunk be speciális karaktereket és a számokat! Használjunk olyan szimbólumokat, amelyek hasonlítanak bizonyos betűkhöz: Se. Ea. H >> S$e’E§aäH 6

Mobil telefonok biztonsága PIN kód Egy négy számjegyből álló kód 10 ezer lehetőséget rejt, azonban a felhasználók 15%-a ebből csupán 10 -et használ (1234, 2222, 0000, 1991…). Használjunk bonyolultabb számsort!!! Android belépési minta 9 pont elhelyezve egy négyzetesen, egy megadott útvonalat kell bejárni az ujjunkkal. Hátrány: Az újaink nyomot hagyhatnak és könnyen megfejthető a kód

Jelszótörő módszerek 1. Brute. Force(nyers erő) Módszeresen az összes lehetséges jelkombinációt kipróbálja. Csak akkor, ha minden más eljárás eredménytelen Nagy teljesítményű gépet igényel A jelszó hosszától, illetve a használt jelektől függően nagyon sok időre van szükség A végeredmény sem biztos

Jelszótörő módszerek 2. Szótár alapú A legtöbb felhasználó a hétköznapi nyelvezetből, magánéletéből használja a szavakat, vagy szótöredékeket. Lényegesen kevesebb időt igényel Nem vezet mindig eredményre

Adathalászat Figyelemfelkeltés Megtévesztés

Álhírek, áloldalak típusai Kitalált hírek, Kattintásvadász cikkek, Politikailag elfogult tartalmak, Áltudományos cikkek, Konteós cikkek, Szatirikus anyagok.

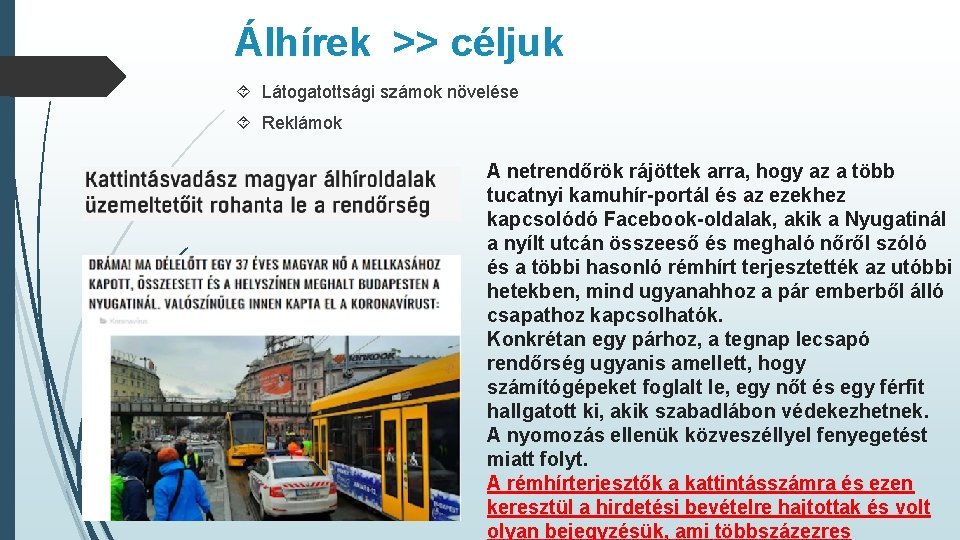

Álhírek >> céljuk Látogatottsági számok növelése Reklámok A netrendőrök rájöttek arra, hogy az a több tucatnyi kamuhír-portál és az ezekhez kapcsolódó Facebook-oldalak, akik a Nyugatinál a nyílt utcán összeeső és meghaló nőről szóló és a többi hasonló rémhírt terjesztették az utóbbi hetekben, mind ugyanahhoz a pár emberből álló csapathoz kapcsolhatók. Konkrétan egy párhoz, a tegnap lecsapó rendőrség ugyanis amellett, hogy számítógépeket foglalt le, egy nőt és egy férfit hallgatott ki, akik szabadlábon védekezhetnek. A nyomozás ellenük közveszéllyel fenyegetést miatt folyt. A rémhírterjesztők a kattintásszámra és ezen keresztül a hirdetési bevételre hajtottak és volt olyan bejegyzésük, ami többszázezres

Ál weboldal -az adatlopás felülete Adathalász weboldalnak nevezünk egy olyan oldalt, amely egy ismert szervezet, vagy vállalat hivatalos oldalának láttatja magát, és megpróbál személyes adatokat, jellemzően felhasználói azonosítókat, jelszavakat, bankkártya adatokat megszerezni. A csalók gyakran kéretlen levelek, azonnali üzenetek küldésével igyekeznek rávenni a felhasználókat, hogy az üzenetben szereplő hivatkozásra rákattintsanak, amely az adathalász oldalra vezeti őket. Ha a felhasználók követik az ott szereplő utasításokat, akkor áldozattá válhatnak.

Megelőzés érdekében ne nyissunk meg ismeretlen forrásból származó kéretlen leveleket, és ha ezt mégis megtettük volna, (vagy a levelező kliens a beállításainál fogva automatikusan megjeleníti azt), ne kattintsunk az üzenetben szereplő hivatkozásokra!

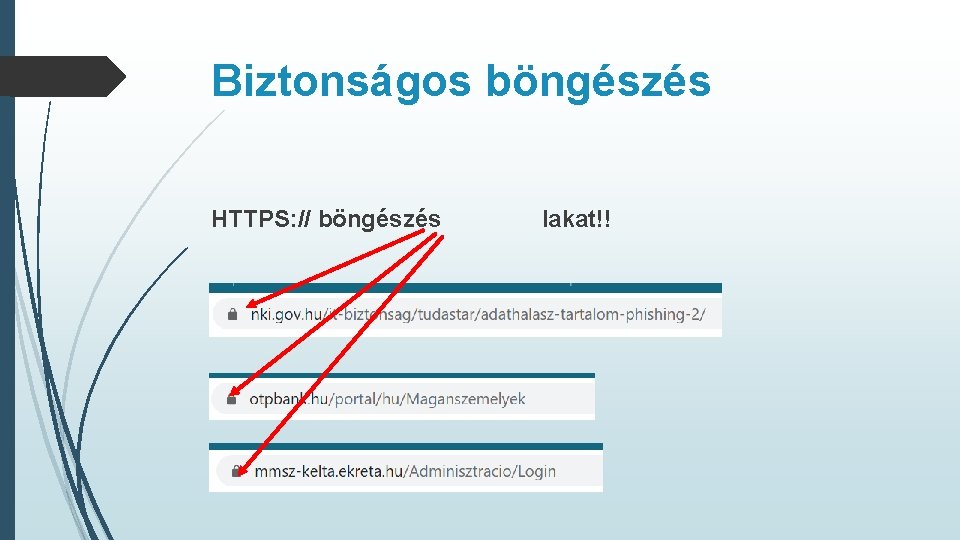

Biztonságos böngészés HTTPS: // böngészés lakat!!

OTP adathalászat: tájékoztatás az OTP honlapján Az e-mailen, SMS-en és telefonon keresztüli csalások nagyon gyakori visszaélési formákká váltak. Ezek célja, hogy az elkövetők az OTP Bankra vagy más vállalatra hivatkozva adatokat csaljanak ki: a számla vagy bankkártya birtokos személyes adatait, internetbanki belépéshez szükséges azonosítót, biztonsági kódot, jelszót vagy bankkártya adatokat. A csalók vagy telefonon próbálnak kicsalni adatokat az ügyfelektől adategyeztetésre hivatkozva, önmagukat a bank dolgozóinak kiadva; vagy e-mail üzenetet vagy SMS-t küldenek, ami egy hivatkozást (link) tartalmaz. Ez a link egy internetes oldalra vezet, ami a megtévesztésig hasonlít a bank internetbanki belépő oldalára. Ezen keresztül képesek arra, hogy begyűjtsék a megtévesztett ügyfelek jelszavait és adatait.

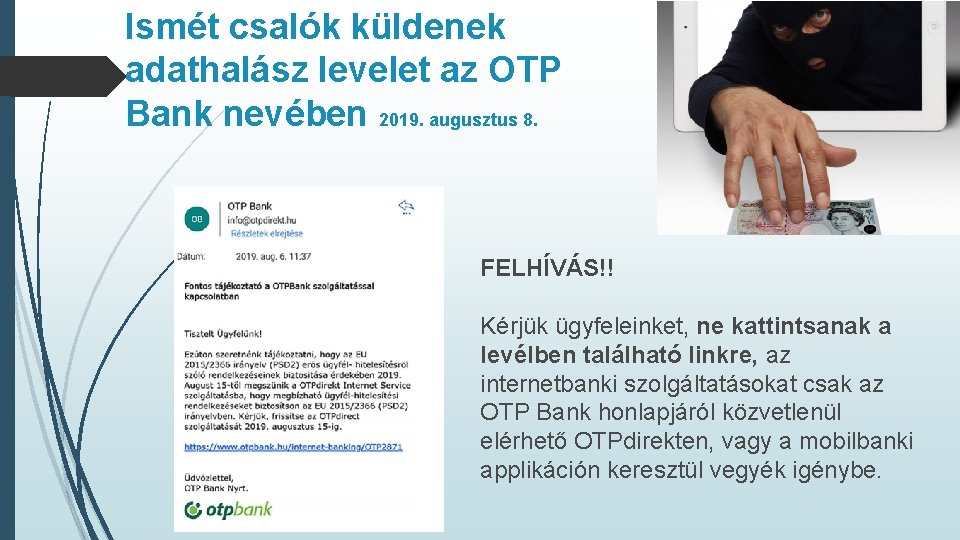

Ismét csalók küldenek adathalász levelet az OTP Bank nevében 2019. augusztus 8. FELHÍVÁS!! Kérjük ügyfeleinket, ne kattintsanak a levélben található linkre, az internetbanki szolgáltatásokat csak az OTP Bank honlapjáról közvetlenül elérhető OTPdirekten, vagy a mobilbanki applikáción keresztül vegyék igénybe.

LEVELEZÉS VESZÉLYEI Kéretlen levelek, reklámok Megtévesztő információk Adatkérés -> adatlopás Veszélyes mellékletek (vírus, kémprogram) PL. Keylogger Minden billentyűzet leütést rögzít, továbbit emailre Kategóriákba szedi (böngésző, gépelés, programok indítása)

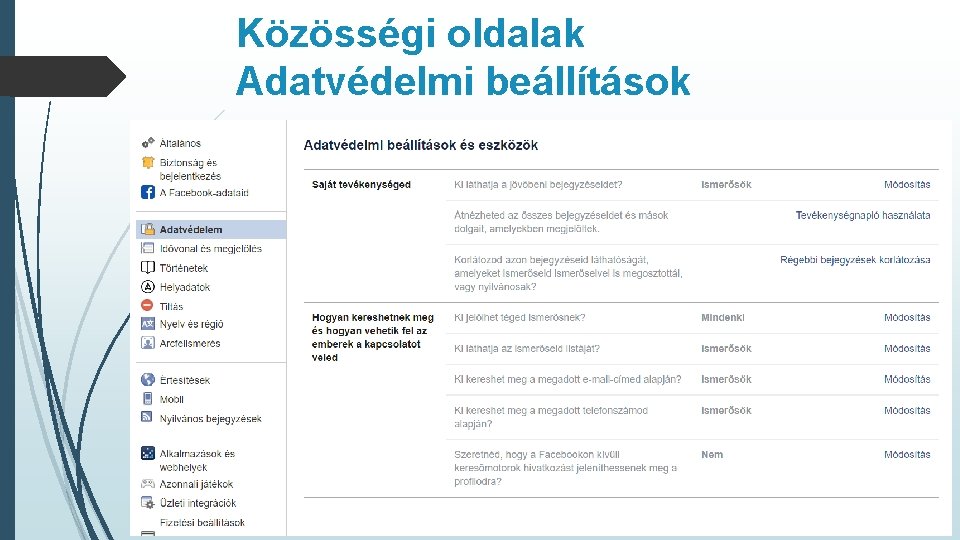

Közösségi oldalak Adatvédelmi beállítások

Közösségi oldalak Csak valódi ismerősöket jelöljünk meg. Lehetőleg ne jelöljünk meg olyanokat, akiket csak látásból ismerünk

Közösségi oldalak Az elérhetőségeknél a lehető legkevesebb személyes információt adjunk meg! Ne tegyünk fel magunkról figyelemfelhívó, kihívóképet! A fotók sok mindent elárulhatnak, háttérinformációkat adnak mások számára!

FÁJL VÉDELEM Veszélyek típusai: Helyi számítógépen: Vírus által törlődnek vagy kódolva lesznek Zsarolás áldozatai lehetünk!! Felhő alapú tárolásnál: adathalászat következtében -> hozzáférés Elhagyott adathordozó (Road. Apple)

Biztonságos adattárolás Fontos adatainkat, munkáinkat időközönként mentsük külső adathordozóra, amit csak az adat mentéskor csatlakoztassunk a gépünkhöz (Internet kapcsolat nélkül) Hordozható eszközeink titkosítása jelszóval

Adataink titkosítása Külső meghajtó, partíció, teljes merevlemez titkosítás A Windows operációs rendszerekbe beépített.

Internetes vásárlás Különös figyelmet igényel!! Bankkártya regisztrálás –KÜLÖN ELEKTRONIKUS SZÁMLA Különítsük el a fő bankszámlánktól Csak az aktuális összeget utaljuk rá

Szoftver letöltés Ingyenes programok veszélye !!! Gyakran észrevétlenül hozzáadott kártékony tartalmak is letöltődnek!!! Csakis a gyártó oldaláról töltsünk le szabad licenc terméket!!!! Megéri a 10 -20 $ ár egy megbízható forrásból származó szoftverért

KÖSZÖNÖM A FIGYELMET!!

- Slides: 31