Ataki na wschodnioeuropejskie banki III Konferencja Naukowa Bezpieczestwo

Ataki na wschodnioeuropejskie banki III Konferencja Naukowa Bezpieczeństwo Informacyjne w Obszarze Cyberprzestrzeni Akademia Marynarki Wojennej w Gdyni

O mnie Dorota Kulas Gdynia Senior Red Team Analyst Absolwentka Politechniki Gdańskiej Ponad 15 lat w IT 6 lat w ITSec 2 Akademia Marynarki Wojnnej 2017 3/5/2021

Temat prelekcji Raport Trustwave Spider. Labs Post-Soviet Bank Heists: A Hybrid Cybercrime Study Analiza przeprowadzona przez Turstwave Spider. Labs Wizualizacja własna, hipotetyczne przykłady (“jak to mogło wyglądać”) 3 Akademia Marynarki Wojnnej 2017 3/5/2021

Przebieg wydarzeń W trzecim kwartale br zespół Spider. Labs przeprowadza śledztwo w sprawie serii włamań do banków w krajach postsowieckich Okazuje się, że z każdego z banków wykradziono sporą ilość pieniędzy (średnia: 5 milionów USD, zakres: 3 -10 milionów USD) Środki wypłacane były z kont bankowych zwykłych (zdawało się) klientów za pomocą kart debetowych, z bankomatów zlokalizowanych poza krajem, w którym bank ma siedzibę W niektórych przypadkach banki zorientowały się, że padły ofiarą ataku, już po zakończeniu działań przez atakujących W kilku przypadkach banki zostały powiadomione o ataku przez instytucje płatnicze (centra rozliczeniowe / “pośredników kartowych”) 4 Akademia Marynarki Wojnnej 2017 3/5/2021

Co właściwie się stało? Adwersarze użyli “słupów”, którzy założyli konta w bankach z zerowych wkładem własnym i kartą debetową Karty zostały rozesłane poza granice kraju wydania Dokonano ataków na systemy IT banków, zmieniono parametry kart debetowych oraz zdezaktywowano mechanizmy obronne przeciw wyłudzeniom Kilka minut później dokonano masowych wypłat z bankomatów z użyciem kart debetowych W ciągu kilku godzin wyprowadzono z banków środki o wysokości około 40 milionów dolarów wana o r e f o a j funkc – t nt – f o a k r d r m e o l v e O łaścici w m y n wybra ty kartą a ł p y w ia braku u k umożliw d a p ą w wy w o t e b e d odków r ś h c y n dostęp 5 Akademia Marynarki Wojnnej 2017 3/5/2021

![Fazy ataku Źródło schematu: raport Spider. Labs [1] 6 Akademia Marynarki Wojnnej 2017 3/5/2021 Fazy ataku Źródło schematu: raport Spider. Labs [1] 6 Akademia Marynarki Wojnnej 2017 3/5/2021](http://slidetodoc.com/presentation_image_h/25c289e5d040bb7173c7ac6dd192fa32/image-6.jpg)

Fazy ataku Źródło schematu: raport Spider. Labs [1] 6 Akademia Marynarki Wojnnej 2017 3/5/2021

![Fizyczna faza ataku Źródło schematu: raport Spider. Labs [1] 7 Akademia Marynarki Wojnnej 2017 Fizyczna faza ataku Źródło schematu: raport Spider. Labs [1] 7 Akademia Marynarki Wojnnej 2017](http://slidetodoc.com/presentation_image_h/25c289e5d040bb7173c7ac6dd192fa32/image-7.jpg)

Fizyczna faza ataku Źródło schematu: raport Spider. Labs [1] 7 Akademia Marynarki Wojnnej 2017 3/5/2021

![Dostęp do sieci bankowej Źródło schematu: raport Spider. Labs [1] 8 Akademia Marynarki Wojnnej Dostęp do sieci bankowej Źródło schematu: raport Spider. Labs [1] 8 Akademia Marynarki Wojnnej](http://slidetodoc.com/presentation_image_h/25c289e5d040bb7173c7ac6dd192fa32/image-8.jpg)

Dostęp do sieci bankowej Źródło schematu: raport Spider. Labs [1] 8 Akademia Marynarki Wojnnej 2017 3/5/2021

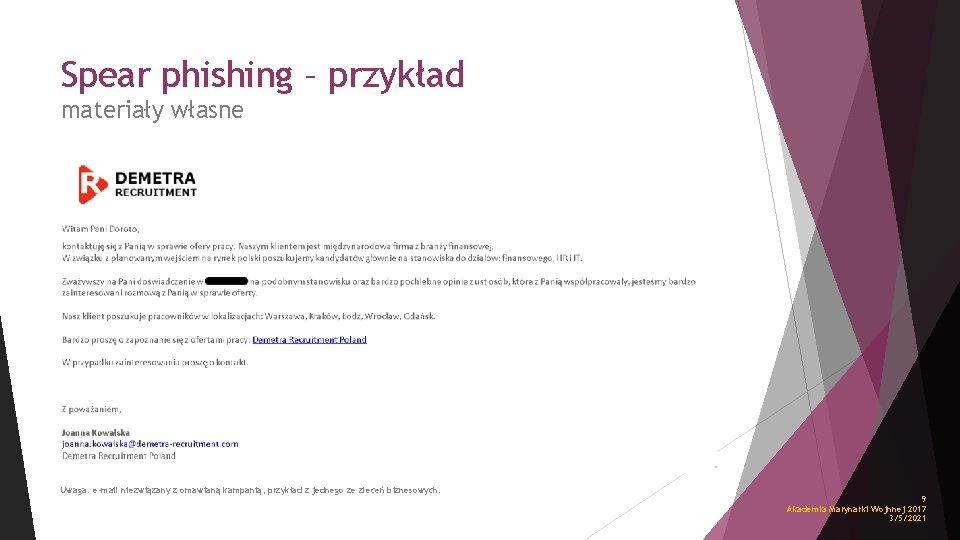

Spear phishing – przykład materiały własne Uwaga: e-mail niezwiązany z omawianą kampanią; przykład z jednego ze zleceń biznesowych. 9 Akademia Marynarki Wojnnej 2017 3/5/2021

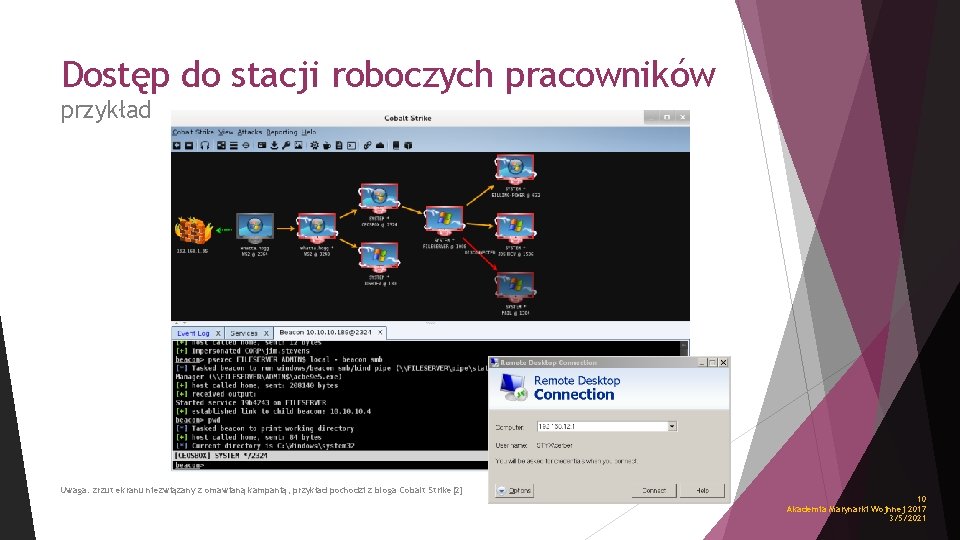

Dostęp do stacji roboczych pracowników przykład Uwaga: zrzut ekranu niezwiązany z omawianą kampanią; przykład pochodzi z bloga Cobalt Strike[2] 10 Akademia Marynarki Wojnnej 2017 3/5/2021

Przejęcie kontroli nad siecią i systemami banku oraz centrum rozliczeniowego Źródło schematu: raport Spider. Labs [1] 11 Akademia Marynarki Wojnnej 2017 3/5/2021

Od pracownika do pośrednika infrastruktura CR bank centrum rozliczeniowe pracownik banku administrator domeny 12 Akademia Marynarki Wojnnej 2017 3/5/2021

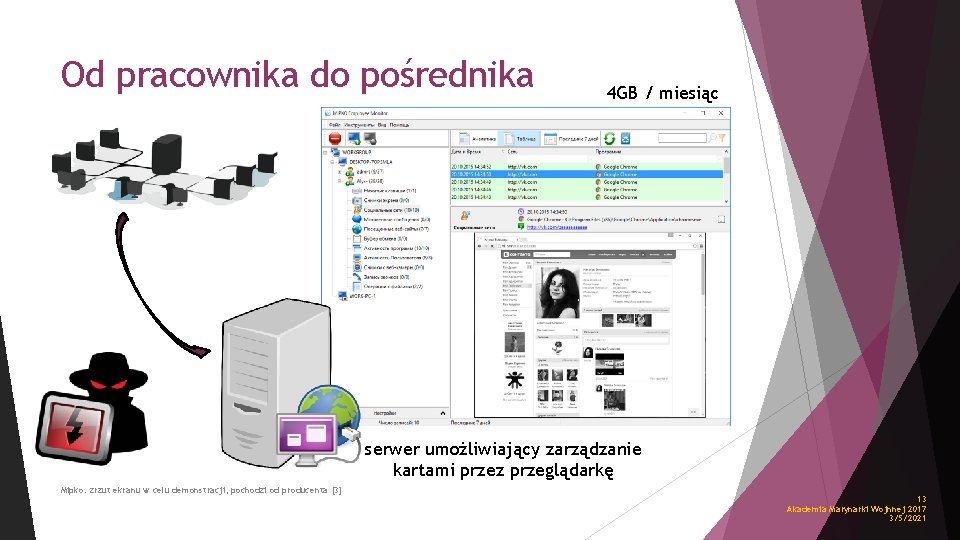

Od pracownika do pośrednika 4 GB / miesiąc serwer umożliwiający zarządzanie kartami przez przeglądarkę Mipko: zrzut ekranu w celu demonstracji, pochodzi od producenta [3] 13 Akademia Marynarki Wojnnej 2017 3/5/2021

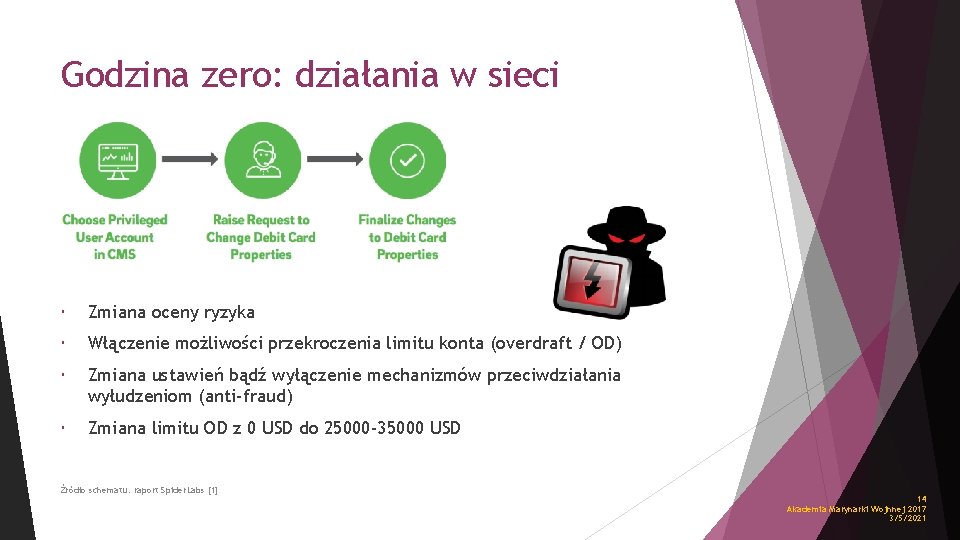

Godzina zero: działania w sieci Zmiana oceny ryzyka Włączenie możliwości przekroczenia limitu konta (overdraft / OD) Zmiana ustawień bądź wyłączenie mechanizmów przeciwdziałania wyłudzeniom (anti-fraud) Zmiana limitu OD z 0 USD do 25000 -35000 USD Źródło schematu: raport Spider. Labs [1] 14 Akademia Marynarki Wojnnej 2017 3/5/2021

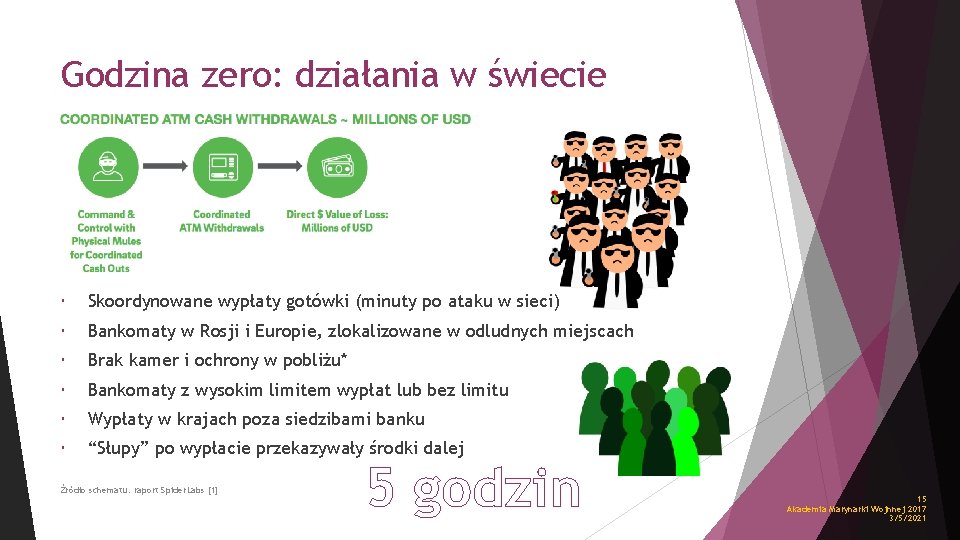

Godzina zero: działania w świecie Skoordynowane wypłaty gotówki (minuty po ataku w sieci) Bankomaty w Rosji i Europie, zlokalizowane w odludnych miejscach Brak kamer i ochrony w pobliżu* Bankomaty z wysokim limitem wypłat lub bez limitu Wypłaty w krajach poza siedzibami banku “Słupy” po wypłacie przekazywały środki dalej Źródło schematu: raport Spider. Labs [1] 5 godzin 15 Akademia Marynarki Wojnnej 2017 3/5/2021

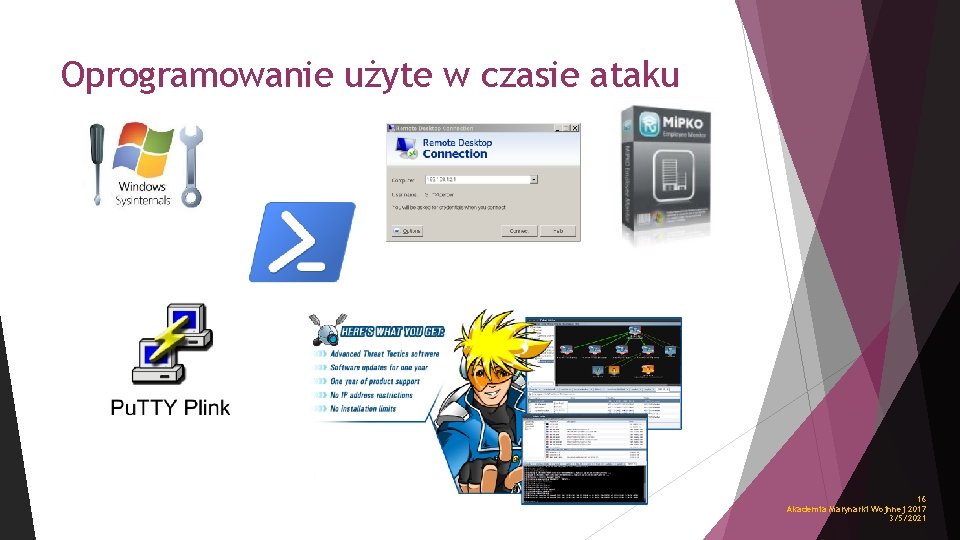

Oprogramowanie użyte w czasie ataku 16 Akademia Marynarki Wojnnej 2017 3/5/2021

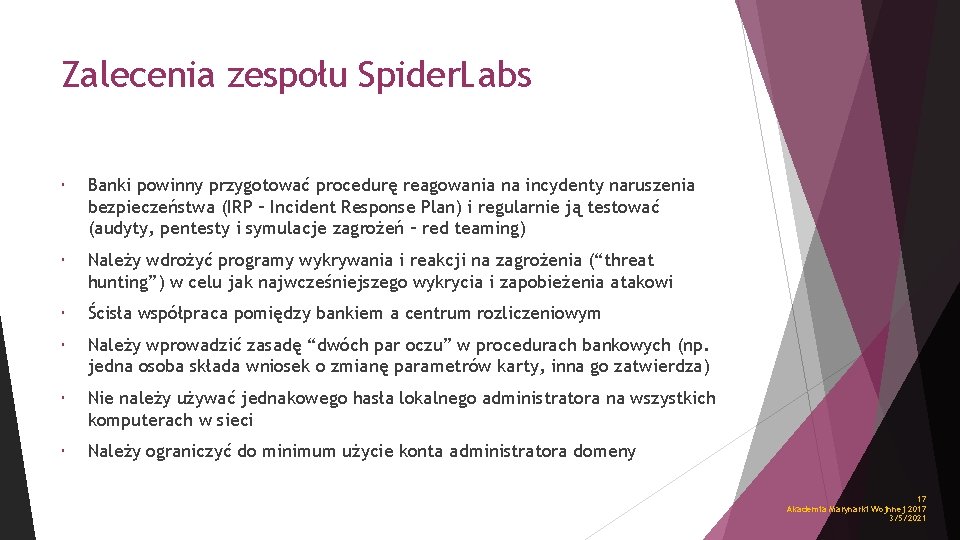

Zalecenia zespołu Spider. Labs Banki powinny przygotować procedurę reagowania na incydenty naruszenia bezpieczeństwa (IRP – Incident Response Plan) i regularnie ją testować (audyty, pentesty i symulacje zagrożeń – red teaming) Należy wdrożyć programy wykrywania i reakcji na zagrożenia (“threat hunting”) w celu jak najwcześniejszego wykrycia i zapobieżenia atakowi Ścisła współpraca pomiędzy bankiem a centrum rozliczeniowym Należy wprowadzić zasadę “dwóch par oczu” w procedurach bankowych (np. jedna osoba składa wniosek o zmianę parametrów karty, inna go zatwierdza) Nie należy używać jednakowego hasła lokalnego administratora na wszystkich komputerach w sieci Należy ograniczyć do minimum użycie konta administratora domeny 17 Akademia Marynarki Wojnnej 2017 3/5/2021

? 18 Akademia Marynarki Wojnnej 2017 3/5/2021

Bibliografia 1. Spider. Labs https: //www. trustwave. com/Resources/Spider. Labs-Blog/Post-Soviet-Bank-Heists--A-Hybrid-Cybercrime-Study/ https: //www 2. trustwave. com/rs/815 -RFM 693/images/TW%20 Spider. Labs%20 Advanced%20 Brief_Post. Soviet%20 Bank%20 Heists_PDF. pdf 2. Cobalt Strike https: //blog. cobaltstrike. com/ 3. Mipko https: //www. mipko. ru/employee-monitor/ 19 Akademia Marynarki Wojnnej 2017 3/5/2021

When Red meets Blue. . . II edycja konferencji związanej z bezpieczeństwem IT � Gdynia, 7 -11 maja 2018 � Skoncentrowana wokół Blue/Red Teaming (obrona/atak) � Międzynarodowi goście i trenerzy � Zapraszamy! https: //www. x 33 fcon. com @x 33 fcon fb/x 33 fcon

- Slides: 20