II Konferencja Naukowa Bezpieczestwo Informacyjne w Obszarze Cyberprzestrzeni

II Konferencja Naukowa Bezpieczeństwo Informacyjne w Obszarze Cyberprzestrzeni Akademia Marynarki Wojennej w Gdyni Cyber Kill Chain

O nas Błażej Kantak Dorota Kulas Trójmiasto Poland Red Teamers Absolwenci Politechniki Gdańskiej 15+ lat w IT 5 lat w ITSec 2 Akademia Marynarki Wojnnej 2016 6/5/2021

Adwersarze 3 Akademia Marynarki Wojnnej 2016 6/5/2021

Adwersarze/atakujący/aktorzy � Klasyfikacja: �Zorganizowana przestępczość (cybercrime) �Cyberaktywiści (hacktivists) �Państwa (nation-state) �„Kret” (Insider): ○ „przypadkowy” (ang. opportunistic) ○ „niezadowolony pracownik” (ang. disgruntled) �Terroryści 4 Akademia Marynarki Wojnnej 2016 6/5/2021

Cele Ataku 5 Akademia Marynarki Wojnnej 2016 6/5/2021

Ataki na organizacje „Popularne” cele: �pieniądze (własne vs powierzone) �własność intelektualna (np. technologia, kod źródłowy) �dane klientów (np. dane osobowe, medyczne, podatkowe, CC) �plany sprzedażowe / strategia marketingowa �dane finansowe (np. spółka giełdowa) �zasoby firmy (np. park maszynowy) �dostęp do innych systemów (np. ICS, KSIP, SWIFT) �. . . 6 Akademia Marynarki Wojnnej 2016 6/5/2021

Metodologia Ataku 7 Akademia Marynarki Wojnnej 2016 6/5/2021

Cyber Kill Chain – Rozpoznanie Adwersarz wybiera cel, bada organizację w celu znalezienia słabych punktów, buduje plan ataku ™ Lockheed Martin 8 Akademia Marynarki Wojnnej 2016 6/5/2021

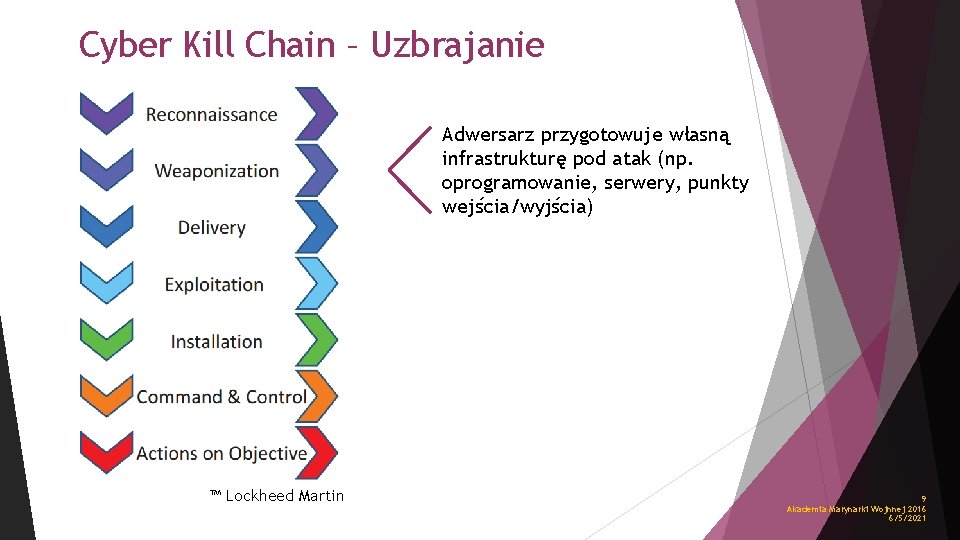

Cyber Kill Chain – Uzbrajanie Adwersarz przygotowuje własną infrastrukturę pod atak (np. oprogramowanie, serwery, punkty wejścia/wyjścia) ™ Lockheed Martin 9 Akademia Marynarki Wojnnej 2016 6/5/2021

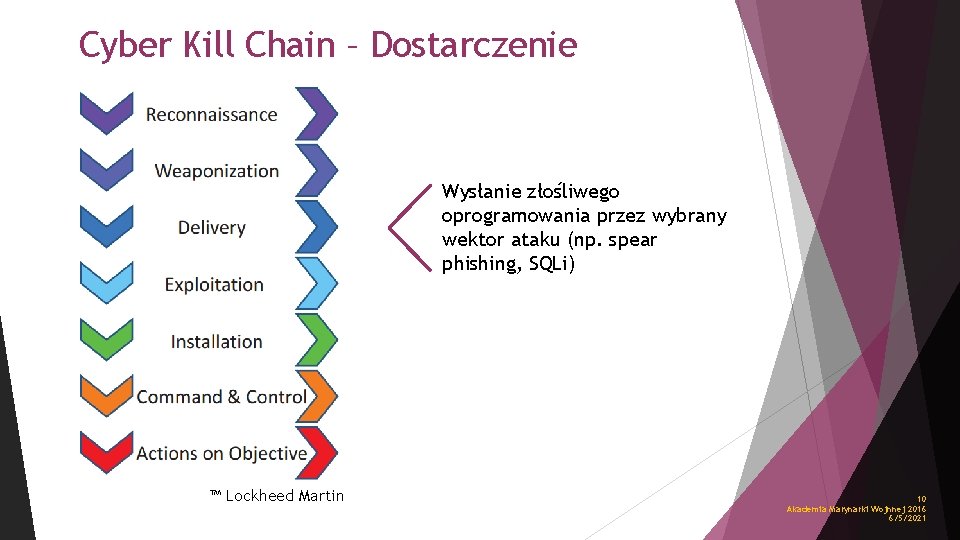

Cyber Kill Chain – Dostarczenie Wysłanie złośliwego oprogramowania przez wybrany wektor ataku (np. spear phishing, SQLi) ™ Lockheed Martin 10 Akademia Marynarki Wojnnej 2016 6/5/2021

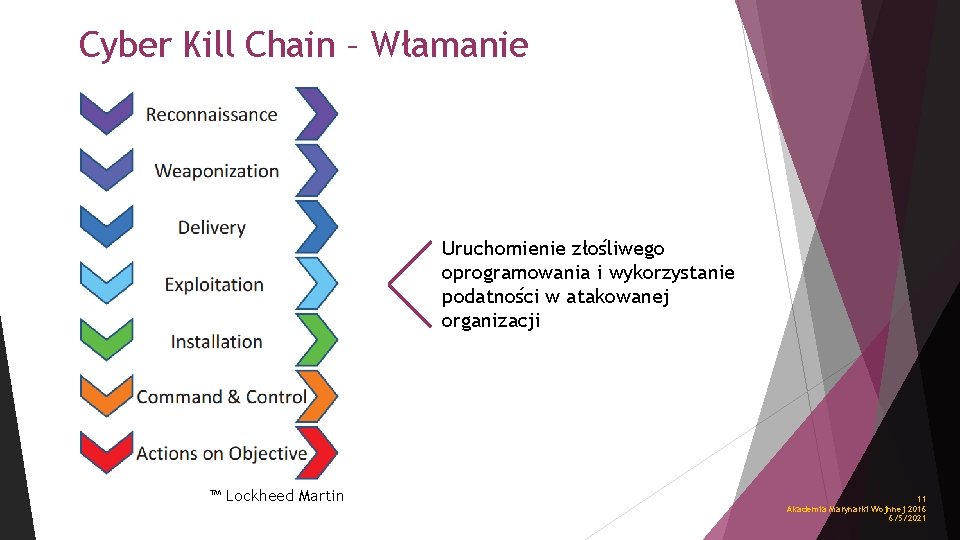

Cyber Kill Chain – Włamanie Uruchomienie złośliwego oprogramowania i wykorzystanie podatności w atakowanej organizacji ™ Lockheed Martin 11 Akademia Marynarki Wojnnej 2016 6/5/2021

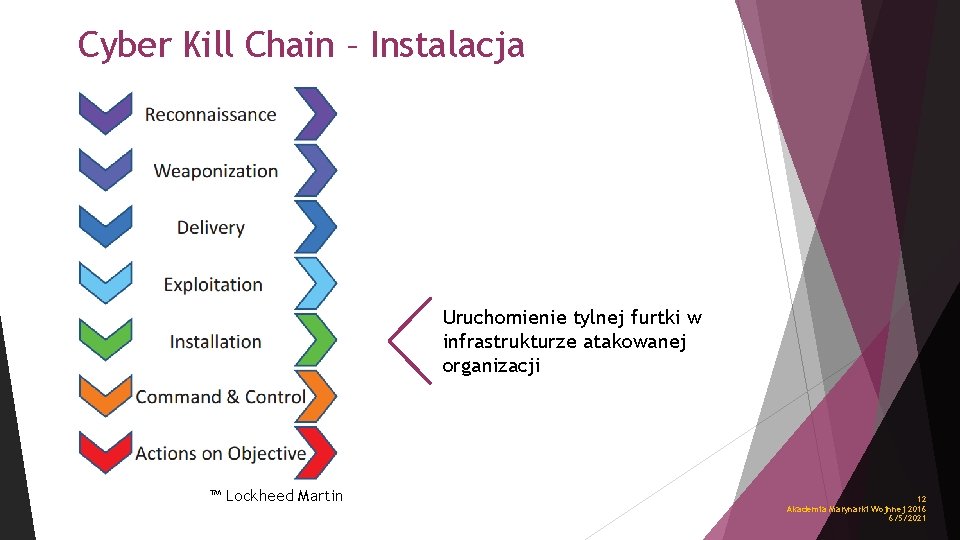

Cyber Kill Chain – Instalacja Uruchomienie tylnej furtki w infrastrukturze atakowanej organizacji ™ Lockheed Martin 12 Akademia Marynarki Wojnnej 2016 6/5/2021

Cyber Kill Chain – Zdalna kontrola Zdalny dostęp do organizacji, umożliwia atakującemu wykonywanie poleceń w przejętych systemach ™ Lockheed Martin 13 Akademia Marynarki Wojnnej 2016 6/5/2021

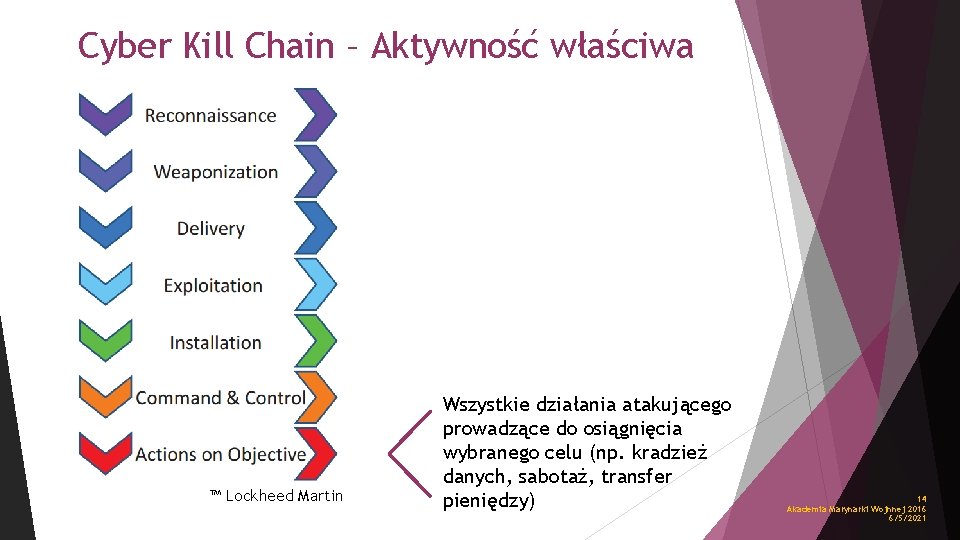

Cyber Kill Chain – Aktywność właściwa ™ Lockheed Martin Wszystkie działania atakującego prowadzące do osiągnięcia wybranego celu (np. kradzież danych, sabotaż, transfer pieniędzy) 14 Akademia Marynarki Wojnnej 2016 6/5/2021

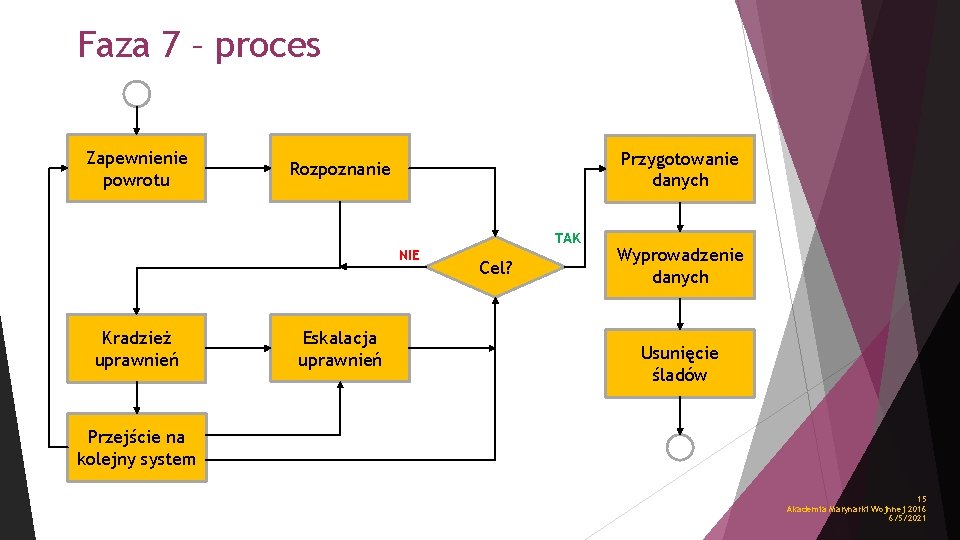

Faza 7 – proces Zapewnienie powrotu Przygotowanie danych Rozpoznanie TAK NIE Kradzież uprawnień Eskalacja uprawnień Cel? Wyprowadzenie danych Usunięcie śladów Przejście na kolejny system 15 Akademia Marynarki Wojnnej 2016 6/5/2021

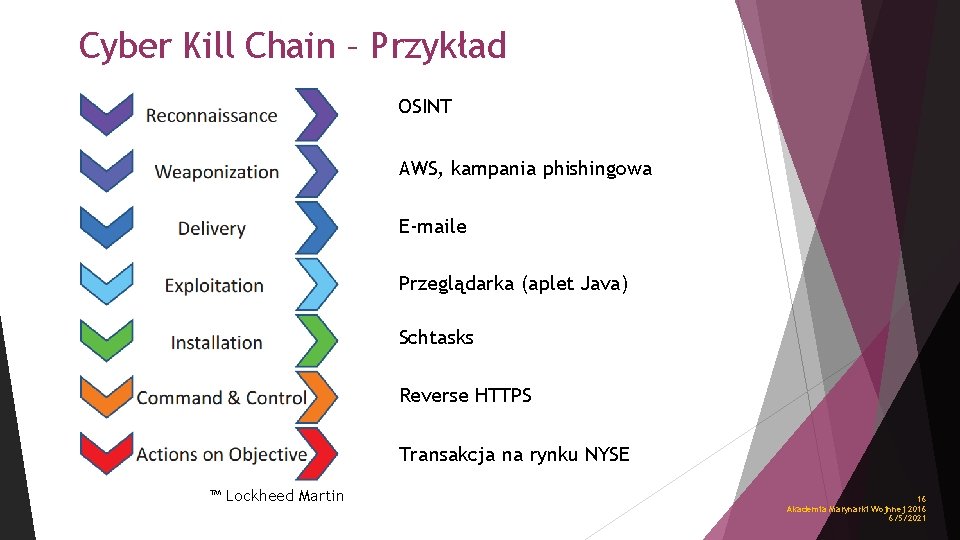

Cyber Kill Chain – Przykład OSINT AWS, kampania phishingowa E-maile Przeglądarka (aplet Java) Schtasks Reverse HTTPS Transakcja na rynku NYSE ™ Lockheed Martin 16 Akademia Marynarki Wojnnej 2016 6/5/2021

? 17 Akademia Marynarki Wojnnej 2016 6/5/2021

When Red meets Blue. . . Nowa konferencja związana z bezpieczeństwem IT � Gdynia, 24 -28 kwietnia 2017 � Skoncentrowana wokół Blue/Red Teaming (obrona/atak) � Międzynarodowi goście i trenerzy � Zapraszamy! https: //www. x 33 fcon. com @x 33 fcon fb/x 33 fcon

- Slides: 18