Kreimir Hausknecht M Sci Secure Tech 15 prosinca

- Slides: 24

Krešimir Hausknecht, M. Sci Secure & Tech, 15. prosinca 2017. CYBER FORENSICS – THE GAME HAS CHANGED

Krešimir Hausknecht Magistar informacijskih i komunikacijskih tehnologija Voditelj odjela digitalne forenzike u INsig 2 d. o. o. Stručnjak za područja – Forenzika računala i mobilnih uređaja, Live data forensics, OSINT, Forenzika zloćudnog koda, Odgovor na incidente Vanjski suradnik na Tehničkom veleučilištu u Zagrebu Certifikati: CFCE, ACE, MSAB, Cellebrite, Oxygene… www. insig 2. eu Kresimir. Hausknecht@insig 2. eu

O INsig 2 Osnovan 2004, sjedište u Zagrebu Spin off vodeće regionalne softverske kompanije IN 2 Grupe 38 visoko obrazovanih zaposlenika Tržišni lider na području Balkana Edukacijski centar HQ Zagreb, Croatia 22 zemlje Europe Florida, 4 kontinenta, 40+ zemalja SAD Singapur Egipat Tanzanija Alžir Butan Barhein Bangladeš UAE Indonezija Oman Saudijska Arabija 3

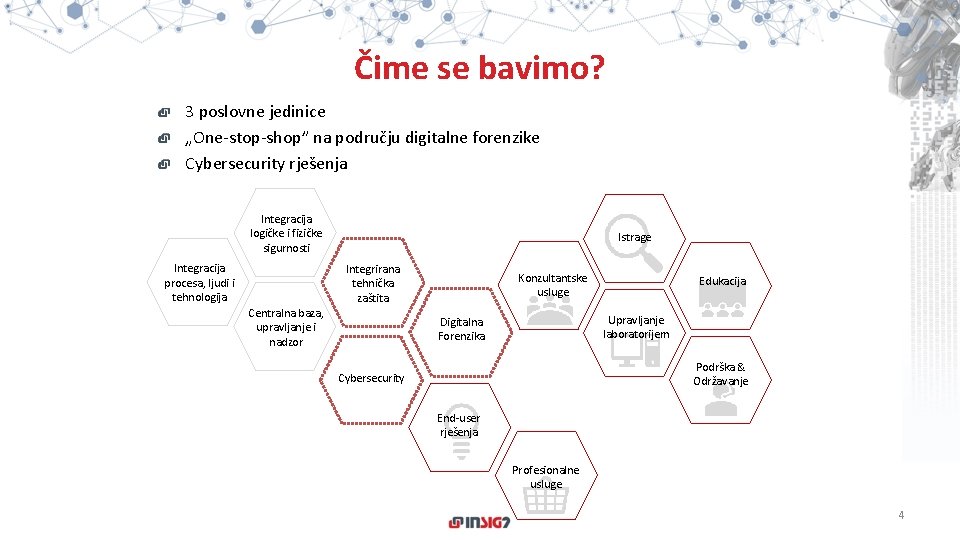

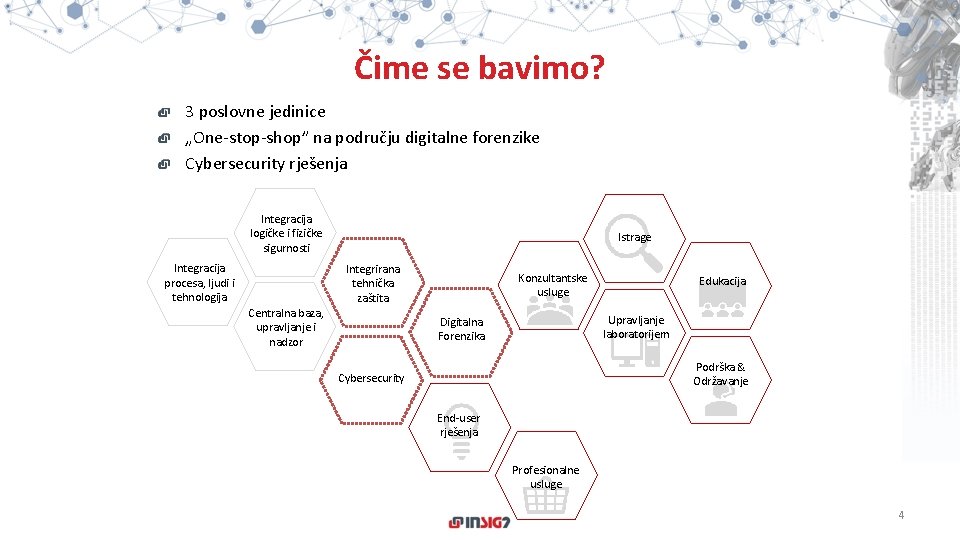

Čime se bavimo? 3 poslovne jedinice „One-stop-shop” na području digitalne forenzike Cybersecurity rješenja Integracija logičke i fizičke sigurnosti Integracija procesa, ljudi i tehnologija Istrage Integrirana tehnička zaštita Centralna baza, upravljanje i nadzor Konzultantske usluge Edukacija Upravljanje laboratorijem Digitalna Forenzika Podrška & Održavanje Cybersecurity End-user rješenja Profesionalne usluge 4

Fokus u poslovanju Edukacija iz područja digitalne forenzike i kibernetičke sigurnosti 5

Naši cijenjeni klijenti B 2 G (Business to Government) sektor Državna i međunarodna tijela i organizacije 6

Zašto je danas CYBER glavna riječ svih rasprava u IT security industriji?

Postavlja se pitanje Da li uopće znamo što je to CYBER – Security –Warfare –Hacking –Attack –Crime – Space –Monday – Friday ? ?

y n a m o o T s d r o w e r no S Neke od definicija… Slee py… W ? t ha . Bo rin g!

Da pojednostavnimo stvari…. Sumnjiva radnja gdje je Računalo meta ili sredstvo

Neke od definicija…

Zaključak konferencije…. “Take-home message from Black Hat 17: disable your Bluetooth, disable your Wi. Fi, air-gap everything, move to a cabin in the woods far off the grid, never talk to your loved ones again” Nešto će se dogoditi, nažalost

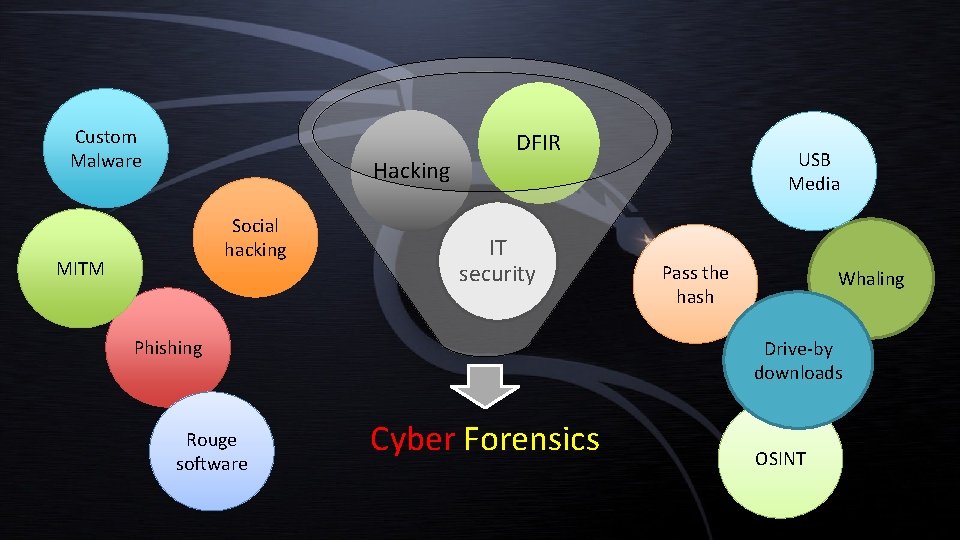

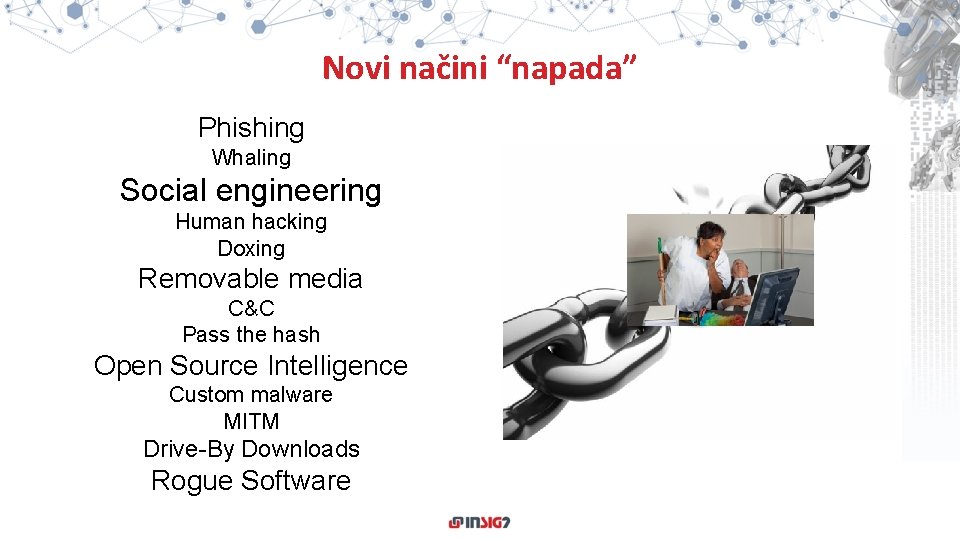

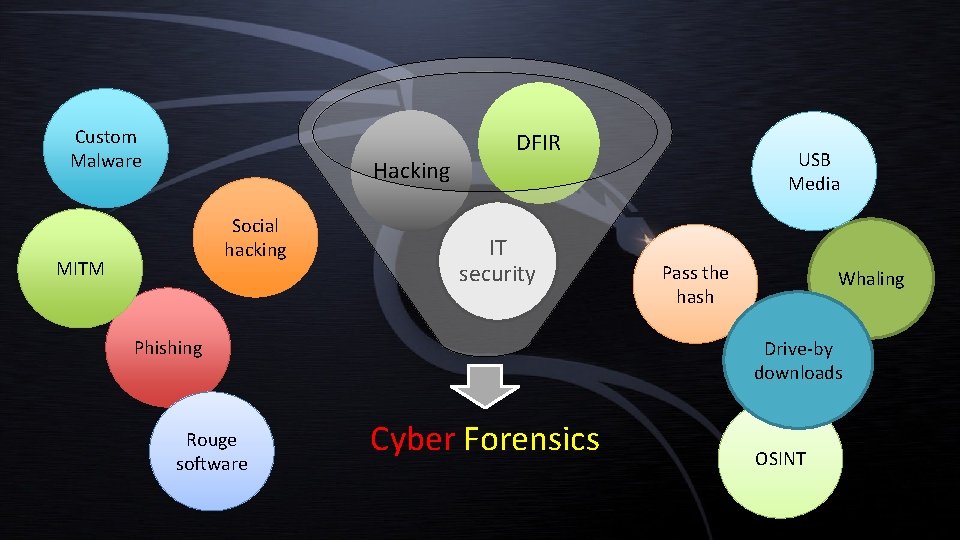

Novi načini “napada” Phishing Whaling Social engineering Human hacking Doxing Removable media C&C Pass the hash Open Source Intelligence Custom malware MITM Drive-By Downloads Rogue Software

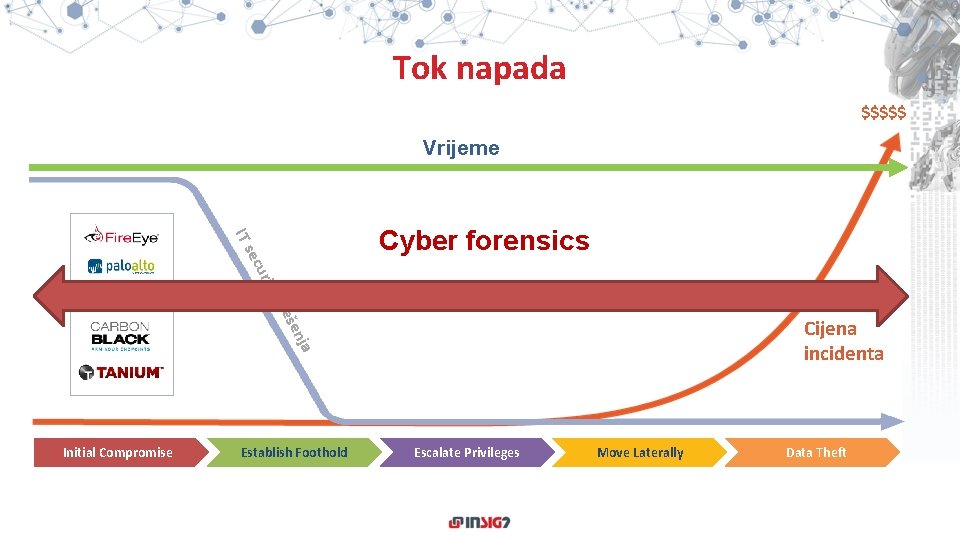

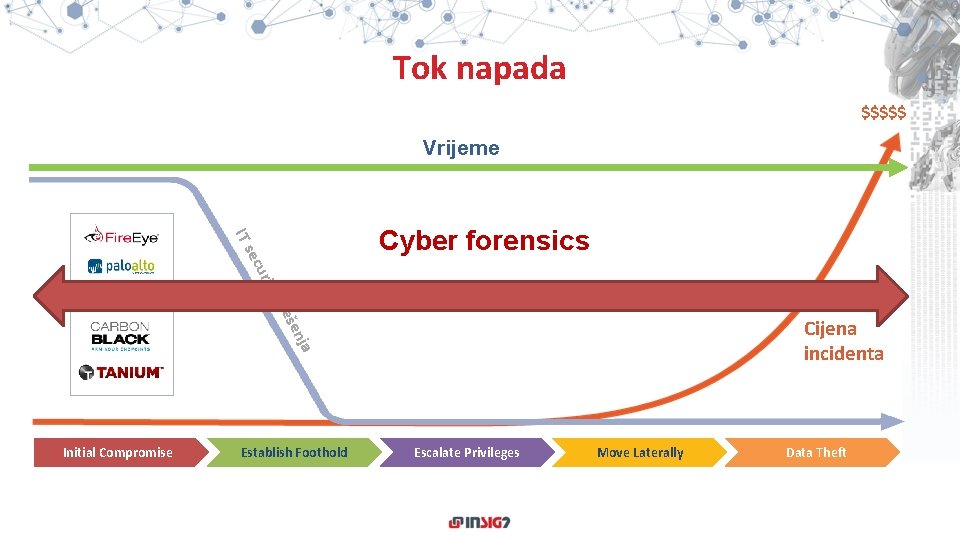

Tok napada $$$$$ Vrijeme rity ecu IT s Cyber forensics rje ja šen Cijena incidenta Initial Compromise Establish Foothold Escalate Privileges Move Laterally Data Theft

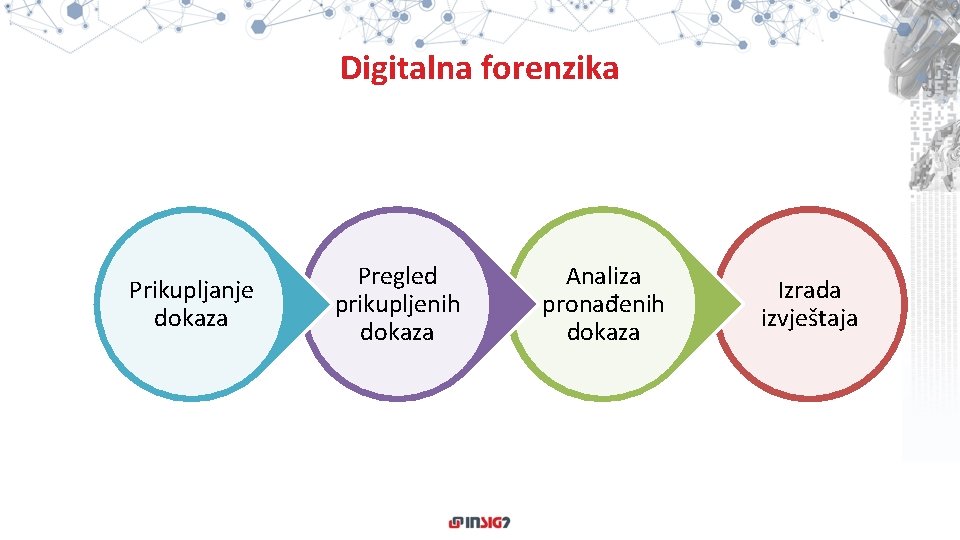

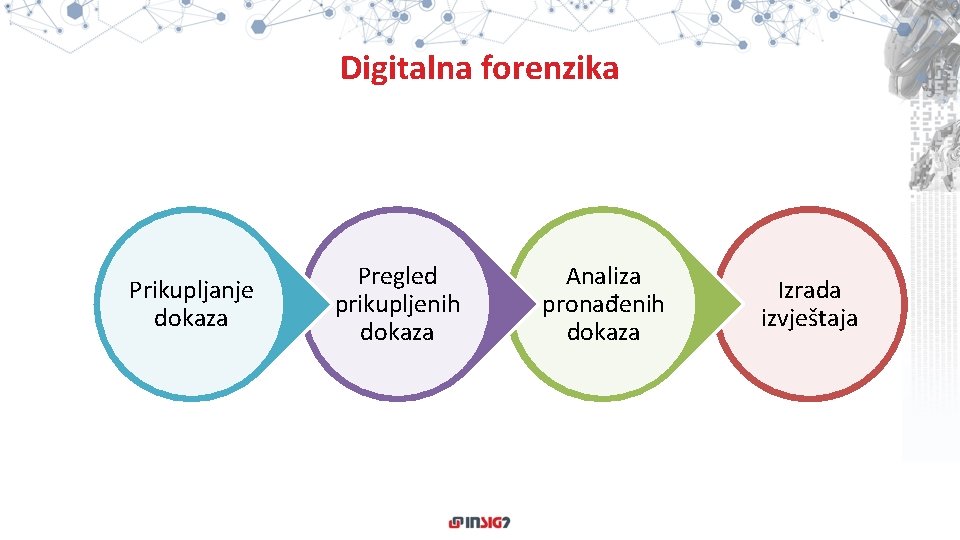

Digitalna forenzika Prikupljanje dokaza Pregled prikupljenih dokaza Analiza pronađenih dokaza Izrada izvještaja

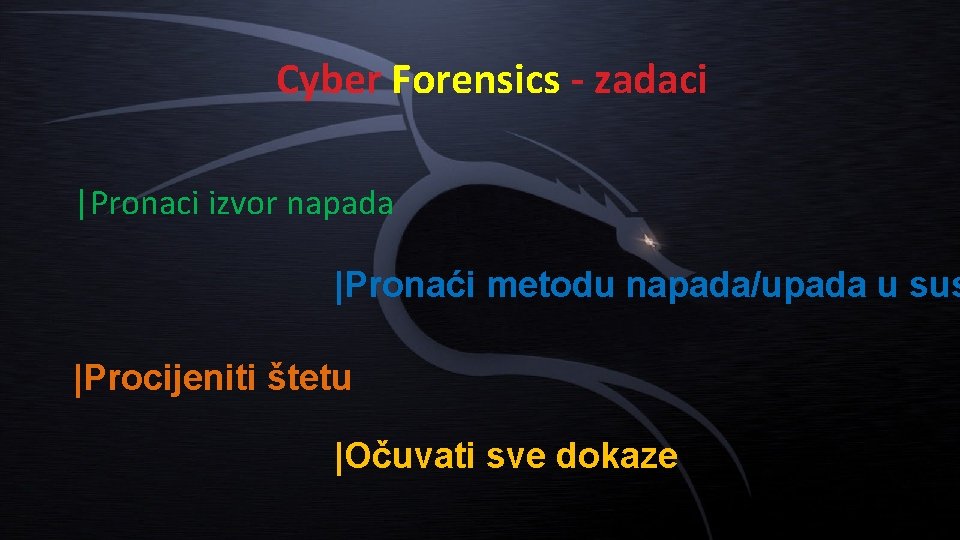

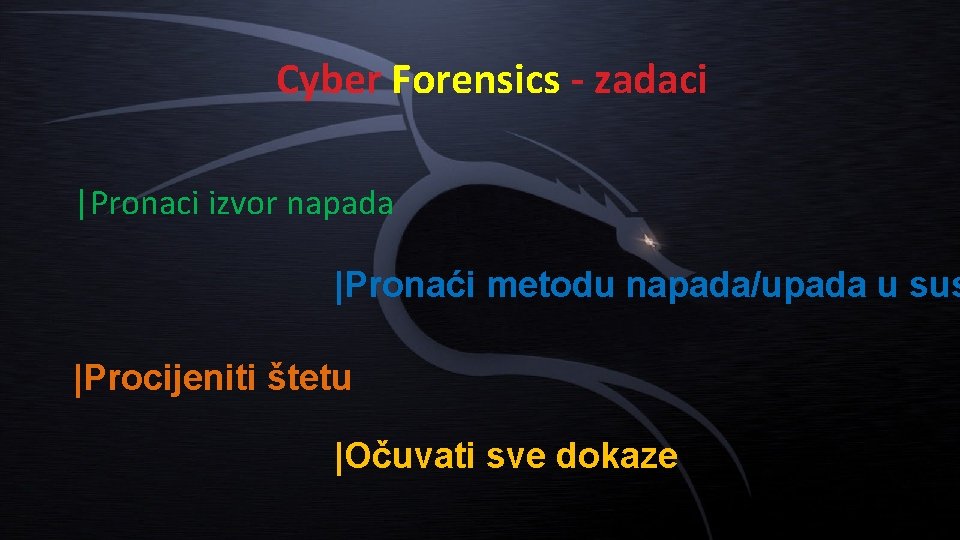

Cyber Forensics - zadaci |Pronaci izvor napada |Pronaći metodu napada/upada u sus |Procijeniti štetu |Očuvati sve dokaze

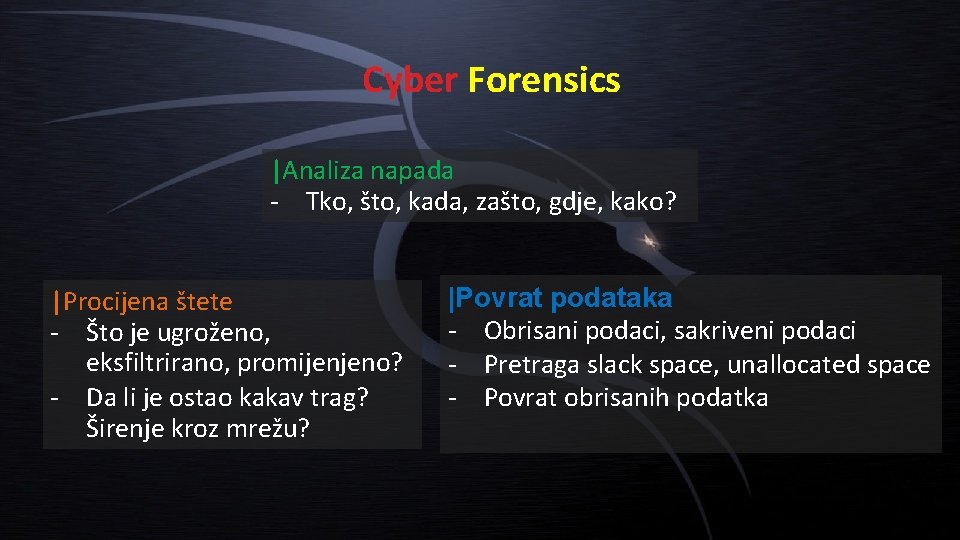

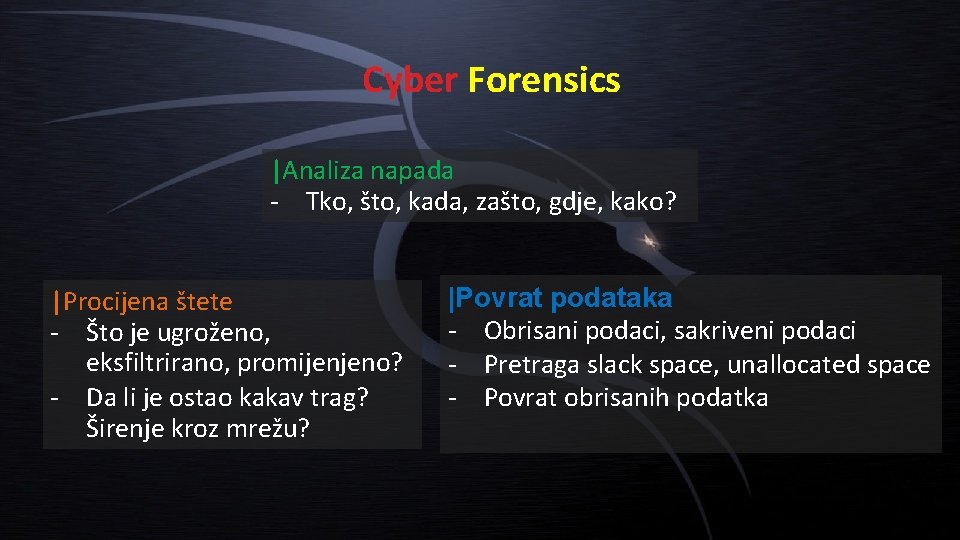

Cyber Forensics |Analiza napada - Tko, što, kada, zašto, gdje, kako? |Procijena štete - Što je ugroženo, eksfiltrirano, promijenjeno? - Da li je ostao kakav trag? Širenje kroz mrežu? |Povrat podataka - Obrisani podaci, sakriveni podaci - Pretraga slack space, unallocated space - Povrat obrisanih podatka

Cyber Forensics |Analiza alata - Koji alati su korišteni? Kako je izveden “napad”? - Da li postoje tragovi korištenog jezika? - Usporedba datoteka? |Analiza podataka - Artefakti operativnih sustava - Mreža, mrežni paketi, udaljeni pristup - Obrisane datoteke, programi |Izrada izvještaja - Dokumentacija svih činjenica - Sažetak analize - Preporuke za ispravke

Custom Malware Hacking Social hacking MITM DFIR IT security Phishing Rouge software USB Media Pass the hash Whaling Drive-by downloads Cyber Forensics OSINT

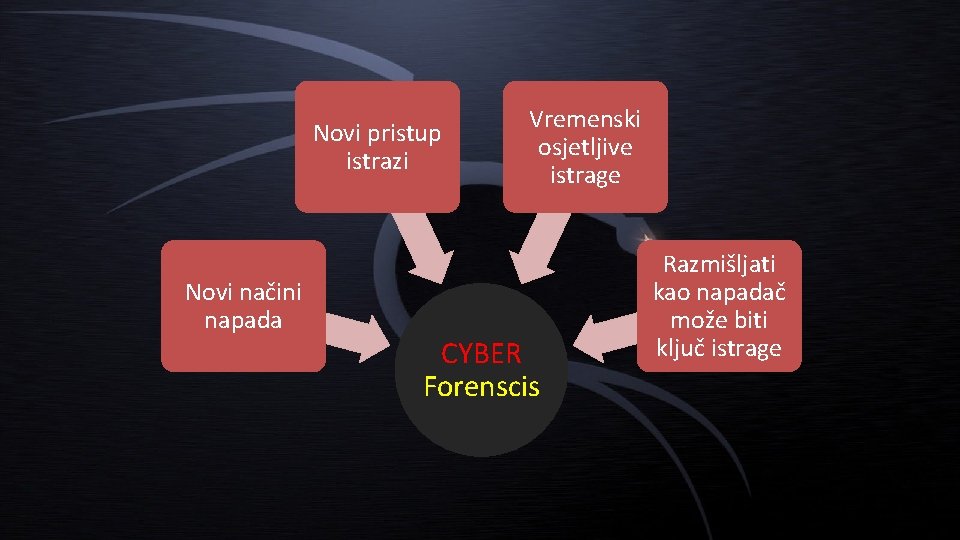

Novi pristup istrazi Novi načini napada Vremenski osjetljive istrage CYBER Forenscis Razmišljati kao napadač može biti ključ istrage

Questions? www. linkedin. com/company/insig 2 info@insig 2. com twitter. com/insig 2_ltd www. insig 2. com www. youtube. com/channel/UCYcm_mkn-q 7 FATBdi. Zmp. E 4 A Kresimir. hausknecht@insig 2. com