KEAMANAN DALAM ECOMMERCE MUHAMMAD YUSUF Teknik Informatika Universitas

- Slides: 21

KEAMANAN DALAM E-COMMERCE MUHAMMAD YUSUF Teknik Informatika – Universitas Trunojoyo Http: //yusufxyz. wordpress. com Email: yusufxyz@gmail. com

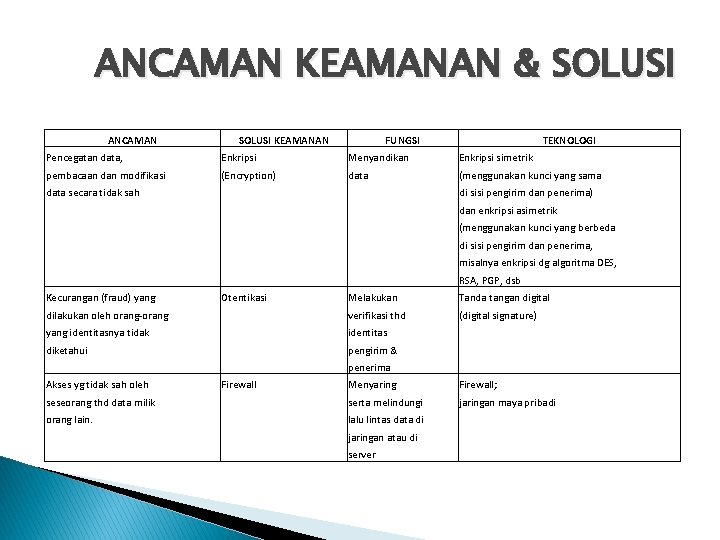

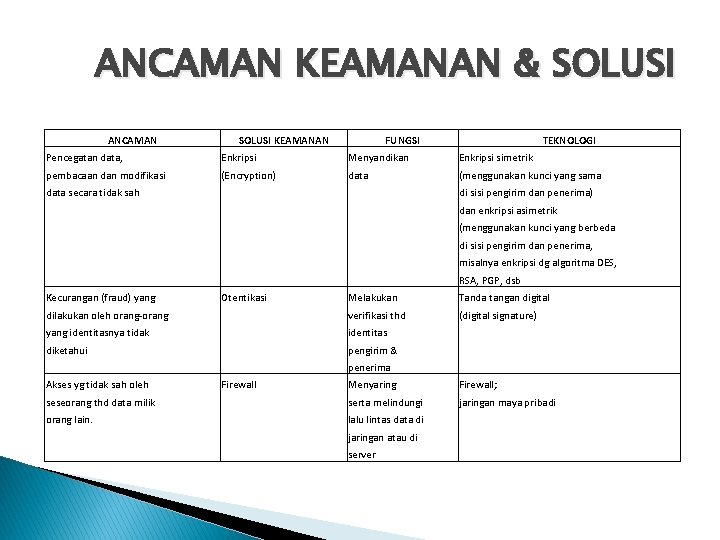

ANCAMAN KEAMANAN & SOLUSI ANCAMAN SOLUSI KEAMANAN FUNGSI TEKNOLOGI Pencegatan data, Enkripsi Menyandikan Enkripsi simetrik pembacaan dan modifikasi (Encryption) data (menggunakan kunci yang sama data secara tidak sah di sisi pengirim dan penerima) dan enkripsi asimetrik (menggunakan kunci yang berbeda di sisi pengirim dan penerima, misalnya enkripsi dg algoritma DES, RSA, PGP, dsb Kecurangan (fraud) yang Otentikasi Melakukan Tanda tangan digital dilakukan oleh orang-orang verifikasi thd (digital signature) yang identitasnya tidak identitas diketahui pengirim & penerima Akses yg tidak sah oleh Firewall Menyaring Firewall; seseorang thd data milik serta melindungi jaringan maya pribadi orang lain. lalu lintas data di jaringan atau di server

PERLINDUNGAN E-COMMERCE � Kebutuhan dasar utk perlindungan orang 2 yang terlibat E-Commerce adalah : - Kepercayaan (Confidentiality) - Otentikasi (Authentication) - Otorisasi (Authorization) - Jaminan (Assurance) - Kepribadian (Privacy)

KRIPTOGRAFI � Adalah Algoritma untuk proses keamanan komunikasi data dari pengintipan atau pembajakan oleh orang 2 yg tdk berhak dg cara menyandikan data serta informasi yg dikirimkan. � Algoritma kriptografi masa kini, sangat dimungkinkan dg hadirnya komputer 2 yg memiliki prosesor berkinerja tinggi dan memiliki kemampuan pemrosesan data yg sangat tinggi, merupakan salah satu cara utk melakukan otentikasi thd pihak 2 yg terlibat dalam perdagangan elektronik. Dlm hal ini metode yg digunakan adalah penyandian (enkripsi) data atau sering disebut sbg data encryption

KRIPTOGRAFI (2) � Kriptografi memberi fungsi 2 lain yakni melakukan otentikasi thd individu 2 yg terlibat dlm jaringan serta otentikasi thd komputer 2 yg digunakan utk transaksi 2 berbasis web. � Kriptografi juga mencakup metode 2 khusus utk melakukan identifikasi digital thd org 2 yg terlibat dlm pengiriman pesan 2 atau berkas 2 (file) � Kriptografi menawarkan 3 jenis layanan : - otentikasi (mencakup juga identifikasi) - penyetujuan 2 (repudiation) - penjagaan thd privasi

KRIPTOGRAFI (3) � Identifikasi yg merupakan bagian dari otentikasi melakukan verifikasi bhw pengirim dari suatu pesan adalah benar 2 org yg tepat dan bukan sembarangan org. � Sedangkan Otentikasi tdk hanya identitas pengirim tetapi juga memastikan bahwa pesan yg dikirimkan tdk berubah. � Repudiasi adalah hal yg sgt penting dlm perlindungan thd seseorang dari penolakan atas data 2 serta perlindungan dlm hal berkas 2 (file) apa yg ia kirim atau yg seharusnya ia terima.

KRIPTOGRAFI (4) � Tiga sistem (algoritma) kriptografi asimetris, yaitu menggunakan kunci yg berbeda di sisi pengirim dan penerima, ada beberapa yg saat ini populer adalah : - Data Encryption Standard (DES) - Pretty Good Privacy (PGP) - Sistem Rivest, Shamir, Adleman (RSA) � DES menggunakan kunci tunggal utk mengenkripsi dan dekripsi. � RSA merupakan metode enkripsi yg populer menggunakan 2 kunci.

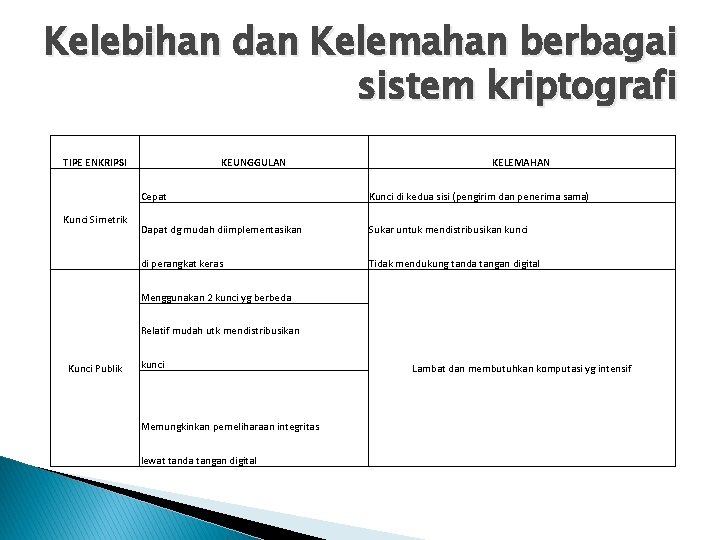

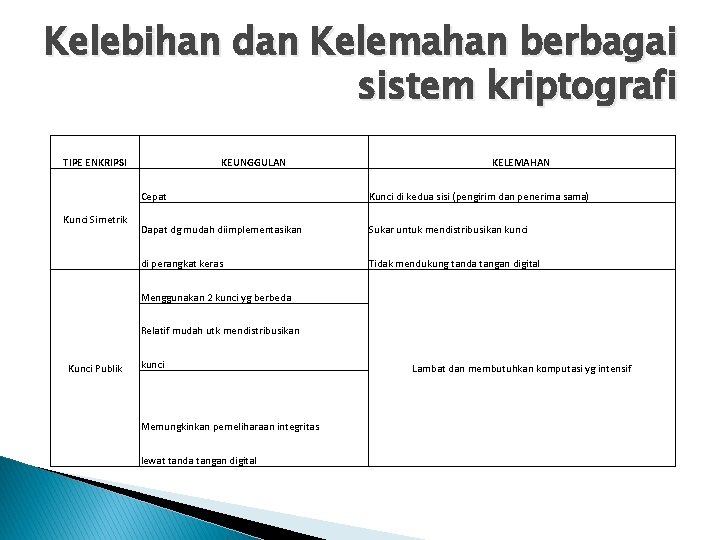

Kelebihan dan Kelemahan berbagai sistem kriptografi TIPE ENKRIPSI Kunci Simetrik KEUNGGULAN KELEMAHAN Cepat Kunci di kedua sisi (pengirim dan penerima sama) Dapat dg mudah diimplementasikan Sukar untuk mendistribusikan kunci di perangkat keras Tidak mendukung tanda tangan digital Menggunakan 2 kunci yg berbeda Relatif mudah utk mendistribusikan Kunci Publik kunci Memungkinkan pemeliharaan integritas lewat tanda tangan digital Lambat dan membutuhkan komputasi yg intensif

Proses Enkripsi � Enkripsi atau penyandian informasi dg maksud melindunginya dari pembacaan tidak sah oleh pihak 2 yg tdk berhak � Agar kriptografi bekerja dg baik, pengirim dan penerima informasi hrs tahu aturan (dinamakan chiper) yg digunakan utk mentransformasi informasi asli ke bentuk tersandikan (disebut chipertext). � Chiper yg sederhana mungkin menambahi dg angka tertentu suatu huruf (menurutan alfabetik) dlm keseluruhan pesan (misal huruf ‘A’ dg penambahan/pergeseran 13 angka mungkin menjadi huruf ‘N’)

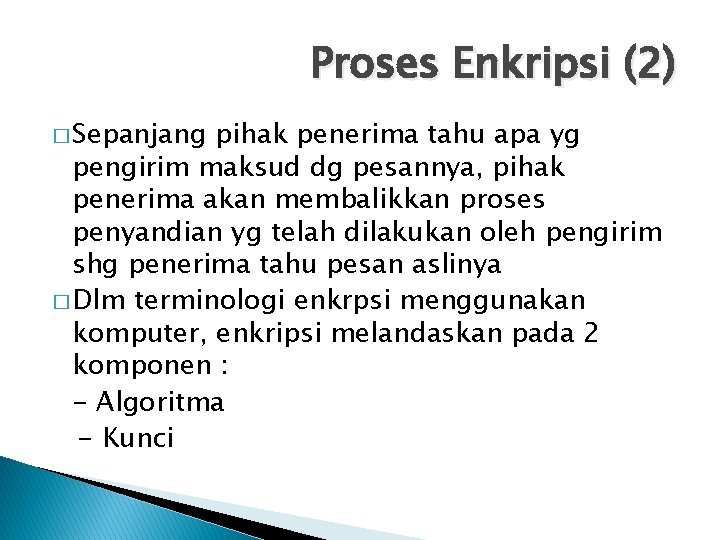

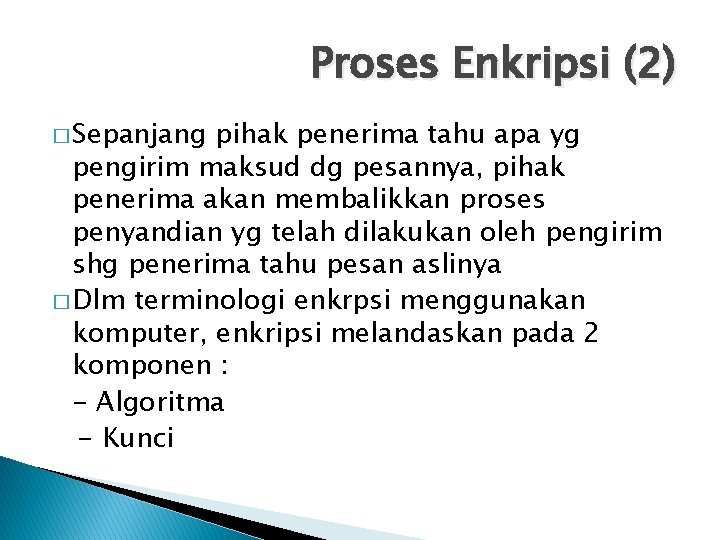

Proses Enkripsi (2) � Sepanjang pihak penerima tahu apa yg pengirim maksud dg pesannya, pihak penerima akan membalikkan proses penyandian yg telah dilakukan oleh pengirim shg penerima tahu pesan aslinya � Dlm terminologi enkrpsi menggunakan komputer, enkripsi melandaskan pada 2 komponen : - Algoritma - Kunci

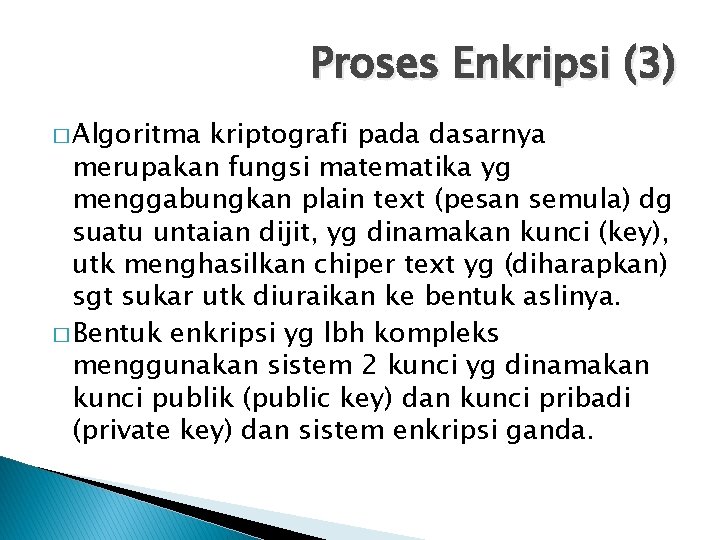

Proses Enkripsi (3) � Algoritma kriptografi pada dasarnya merupakan fungsi matematika yg menggabungkan plain text (pesan semula) dg suatu untaian dijit, yg dinamakan kunci (key), utk menghasilkan chiper text yg (diharapkan) sgt sukar utk diuraikan ke bentuk aslinya. � Bentuk enkripsi yg lbh kompleks menggunakan sistem 2 kunci yg dinamakan kunci publik (public key) dan kunci pribadi (private key) dan sistem enkripsi ganda.

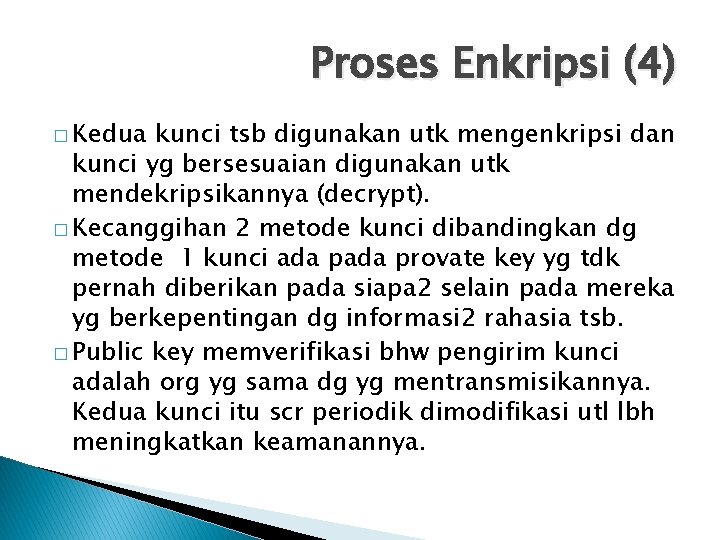

Proses Enkripsi (4) � Kedua kunci tsb digunakan utk mengenkripsi dan kunci yg bersesuaian digunakan utk mendekripsikannya (decrypt). � Kecanggihan 2 metode kunci dibandingkan dg metode 1 kunci ada provate key yg tdk pernah diberikan pada siapa 2 selain pada mereka yg berkepentingan dg informasi 2 rahasia tsb. � Public key memverifikasi bhw pengirim kunci adalah org yg sama dg yg mentransmisikannya. Kedua kunci itu scr periodik dimodifikasi utl lbh meningkatkan keamanannya.

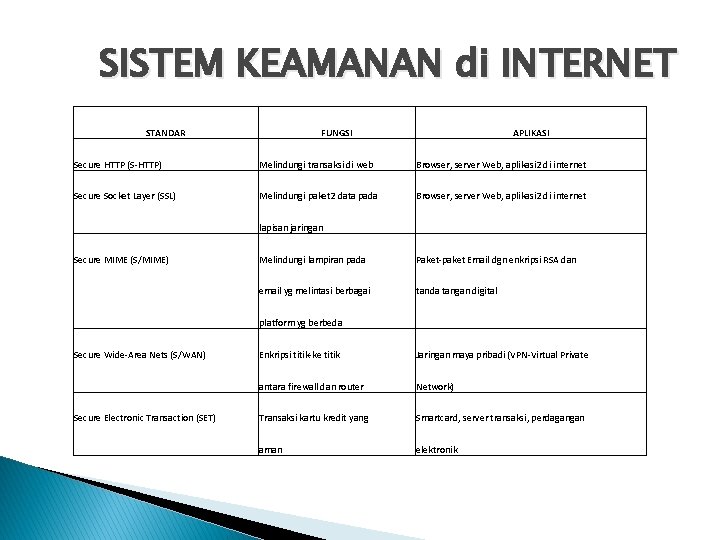

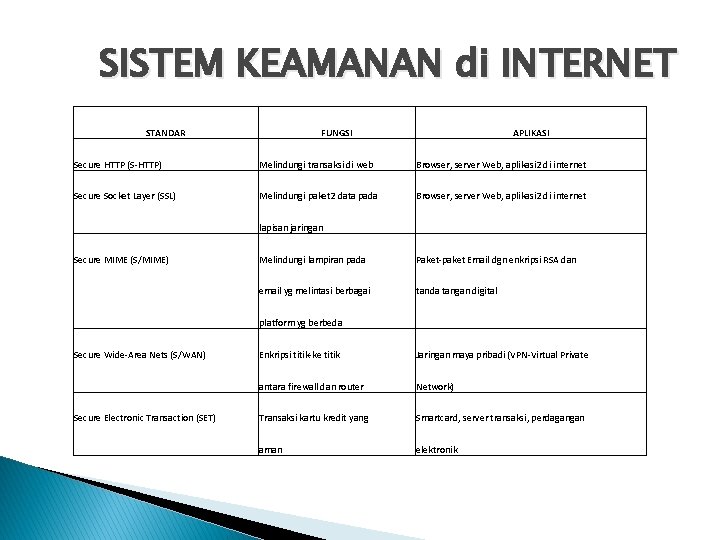

SISTEM KEAMANAN di INTERNET STANDAR FUNGSI APLIKASI Secure HTTP (S-HTTP) Melindungi transaksi di web Browser, server Web, aplikasi 2 di internet Secure Socket Layer (SSL) Melindungi paket 2 data pada Browser, server Web, aplikasi 2 di internet lapisan jaringan Secure MIME (S/MIME) Melindungi lampiran pada Paket-paket Email dgn enkripsi RSA dan email yg melintasi berbagai tanda tangan digital platform yg berbeda Secure Wide-Area Nets (S/WAN) Secure Electronic Transaction (SET) Enkripsi titik-ke titik Jaringan maya pribadi (VPN-Virtual Private antara firewall dan router Network) Transaksi kartu kredit yang Smartcard, server transaksi, perdagangan aman elektronik

KEAMANAN untuk APLIKASI WEB: S-HTTP � Keamanan utk aplikasi 2 Web mencakup Secure-HTTP dan Secure Socket Layer, yg menyediakan otentikasi utk server 2 & browser 2, serta meningkatkan tingkat kepercayaan dan integritas data utk komunikasi yg berlangsung antara server wen & browser � S-HTTP scr spesifik dirancang utk mendukung protokol HTTP dlm hal otorisasi & keamanan dokumen.

KEAMANAN untuk APLIKASI WEB: SSL � SSL menawarkan metode perlindungan yg mirip dg S-HTTP, tetapi melindungi saluran komunikasi di antara 2 protokol bagian bawah dlm tumpukan protokol, yaitu antara lapisan aplikasi & lapisan jaringan & transpor menurut standar protokol TCP/IP � SSL juga dpt digunakan utk transaksi 2 selain yg berjalan di web, tetapi tdk dirancang utk menangani keputusan keamanan berbasis pd otentikasi pd perangkat aplikasi atau dokumen. Ini berarti harus menggunakan metode yg lain utk mengendalikan akses ke berkas 2 (file) yg berbeda

KEAMANAN untuk E-Mail : PEM � Berbagai protokol keamanan telah diusulkan utk E-mail di internet, tetapi saat ini hanya ada 2 protokol yg secara luas digunakan, yakni PEM & S/MIME. � Privacy-Enhanced Mail (PEM) adalah standar internet untuk mengamankan e-mail menggunakan kunci publik maupun kunci simetris. � PEM saat ini mulai berkurang penggunaannya krn tdk dirancang dan dikembangkan untuk menangani e-mail yg memiliki berbagai jenis lampiran (misal : gambar, suara, video).

KEAMANAN untuk E-Mail : S/MIME � Secure MIME (S/MIME) adalah standar baru utk keamanan e-mail yg menggunakan algoritma 2 kriptografi yg telah memiliki hak paten dan dilisensi oleh RSA Data Security Inc. � S/MIME bergantung pada berbagai jenis otoritas sertifikat, apakah bersifat global atau perusahaan, untuk memastikan otentikasi

KEAMANAN untuk E-Mail : PGP � Pretty Good Privacy (PGP) adalah aplikasi populer yg dikembangkan utk pengiriman pesan 2 dan berkas 2 (file). � PGP adalah aplikasi keamanan yg plg byk digunakan utk e-mail serta menggunakan berbagai standar enkripsi. � Aplikasi 2 enkripsi/deskripsi PGP tersedia bagi hampir semua sistem operasi, dan pesan 2 dpt dienkripsi menggunakan berbagai program e-mail.

� Saat KEMANAN untuk JARINGAN : FIREWALL kita menghubungkan sumberdaya perusahaan ke jaringan publik seperti internet, kita meletakkan data -data & sistem komputer kita dlm keadaan yg beresiko tinggi. Tanpa menggunakan firewall, baik keamanan data maupun integritas data merupakan sasaran serangan bagi para hacker. � Hal ini seperti bagian pelindung fisik utk rumah dan bangunan 2 lainnya, firewall mengendalikan data 2 serta sistem komputer dari kerusakan. � Firewall dpt melindungi serangan 2 pada protokol individual atau aplikasi, dan dpt scr efektif melindungi sistem komputer dari spoofing (program 2 merusak yg menyamar sbg aplikasi 2 yg bermanfaat)

� Salah KEMANAN untuk JARINGAN : FIREWALL (2) satu keunggulan dari penggunaan firewall adalah menyediakan suatu titik tunggal yg merupakan titik kendali keamanan bagi jaringan. � Tetapi, Firewall dapat juga bertindak berlawanan sebab firewall dapat jg merupakan titik pusat perhatian para hacker yg mau membobol jaringan kita. � Firewall tdk memeriksa adanya virus 2 di berkas 2 yg masuk shg tdk dapat menjamin integritas data. � Firewall tdk melakukan otentikasi sumber data & utk beberapa kasus, firewall tdk menjamin kepercayaan data

KEMANAN untuk JARINGAN : FIREWALL (3) � Firewall dapat membantu utk melindungi data dan sistem komputer utk jaringan 2 komputer milik perusahaan yg sering berupa hubungan kantor 2 antarkota, antarpropinsi, antarnegara, maupun hubungan sedunia.