Opercis rendszerek sebezhetsgeinek vizsglata automatizlt krnyezetben Informatika Biztonsgi

Operációs rendszerek sebezhetőségeinek vizsgálata automatizált környezetben Informatika Biztonsági labor

Célkitűzés • Baross projekt célja – Informatikai támadások kockázatának a vizsgálata • TDK munka célja – végpont védelmek vizsgálata exploitokkal szemben Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 3

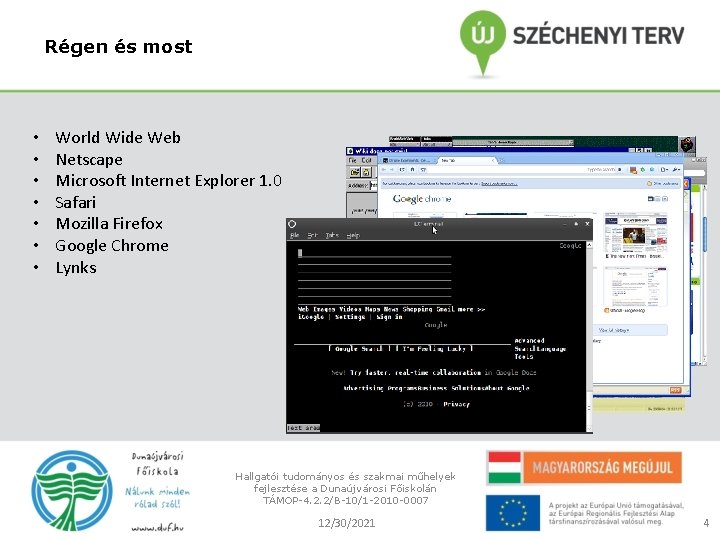

Régen és most • • World Wide Web Netscape Microsoft Internet Explorer 1. 0 Safari Mozilla Firefox Google Chrome Lynks Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 4

Napjainkban • A „normál” operációs rendszerek háttérbe szorulnak a hétköznapokban • A Cloud technológia segítségével szinte mindent elvégezhetünk böngészőkben • Szövegszerkesztés, film lejátszás, email írás • Kiegészítő futtató környezetek szükségesek – Javascript – Adobe Flash – Silverlight (Moonlight) Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 5

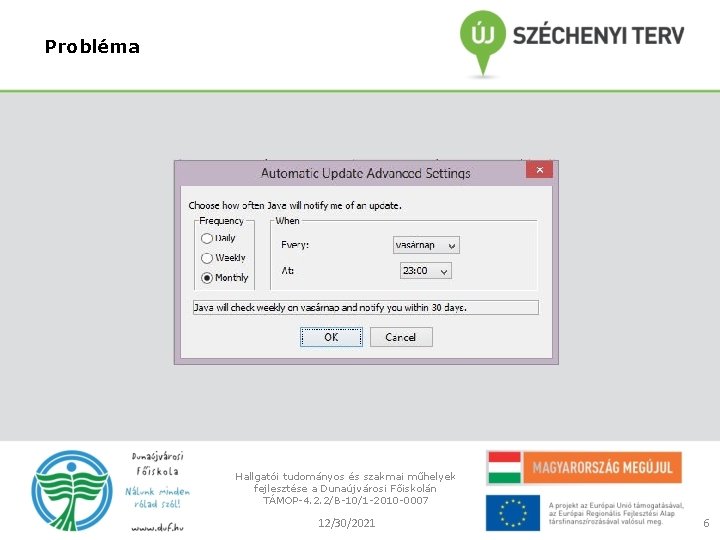

Probléma Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 6

Probléma • Napjainkban a biztonsági hibákkal való kereskedés felkapott • Egy normál Adobe Flash 0 day sebezhetőség 1002000$-t is érhet • A fertőzések okaként elsősorban a szoftverek foltjainak (frissítések) nem telepítése • Régen a kártékony kódok írásához mélyebb szakértelem kellett Ez megváltozott! Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 7

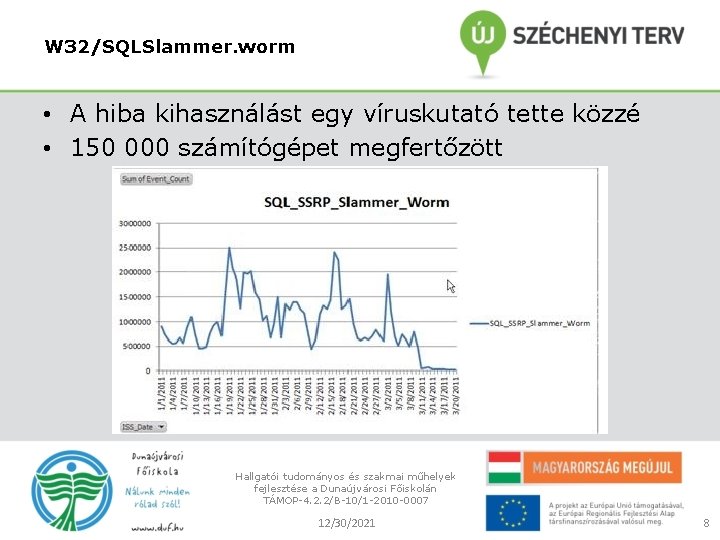

W 32/SQLSlammer. worm • A hiba kihasználást egy víruskutató tette közzé • 150 000 számítógépet megfertőzött Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 8

W 32/Witty 2004. március 19. Black. ICE nevű népszerű személyi tűzfal IP hálózat felett zajlik A vírus világszerte 15 -20 ezer számítógépet fertőzött meg -> 12000 gép • Katonai rendszerek ellen irányult • • Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 9

Mi az exploit? • Cél: – DOS – Privilégium emelés • Fajták – Local exploit – Remote exploit – Po. C (Proof of Concept) Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 10

Evasion technikák • TCPsendmaxtime • HTTP: : compression • HTML: : base 64 Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 11

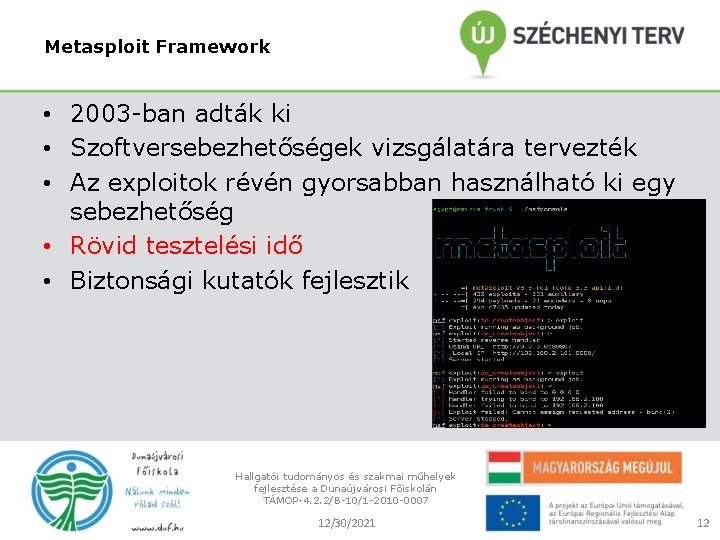

Metasploit Framework • 2003 -ban adták ki • Szoftversebezhetőségek vizsgálatára tervezték • Az exploitok révén gyorsabban használható ki egy sebezhetőség • Rövid tesztelési idő • Biztonsági kutatók fejlesztik Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 12

Automatikus vizsgálati rendszer • Exploitok automatikus tesztelése • Gyors és hatékony működés • Teljes kompatibilitás az Exploit keretrendszerekkel Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 13

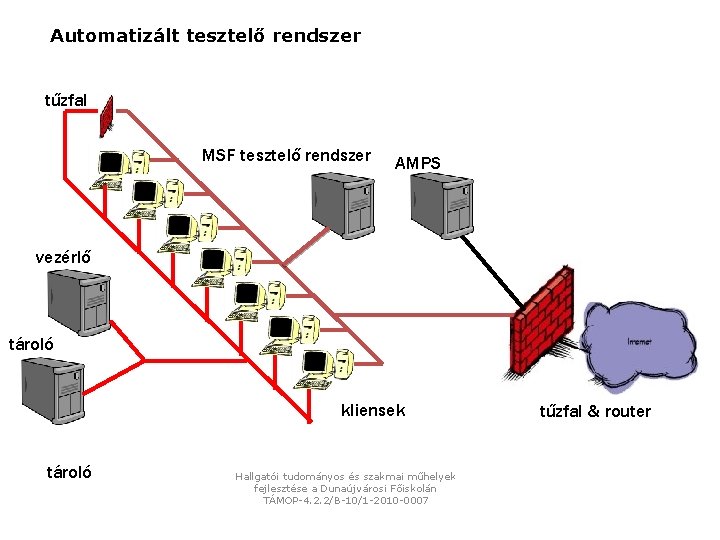

Automatizált tesztelő rendszer tűzfal MSF tesztelő rendszer AMPS vezérlő tároló kliensek tároló Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 tűzfal & router

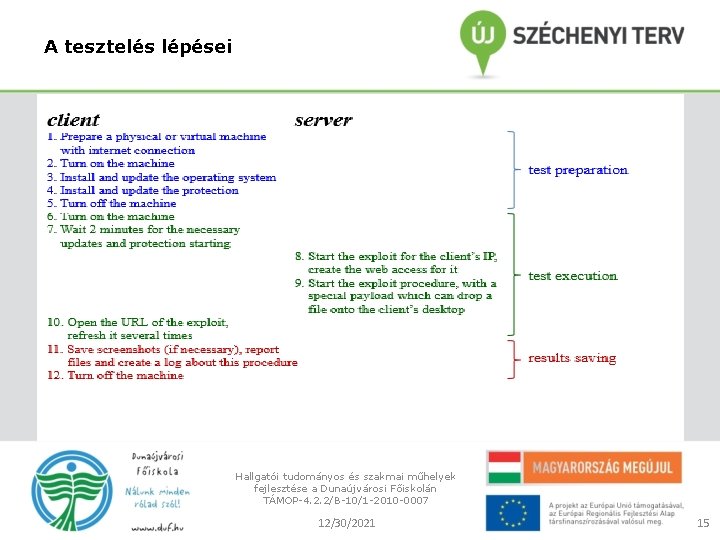

A tesztelés lépései Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 15

Kliens Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 16

Kliensek Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 17

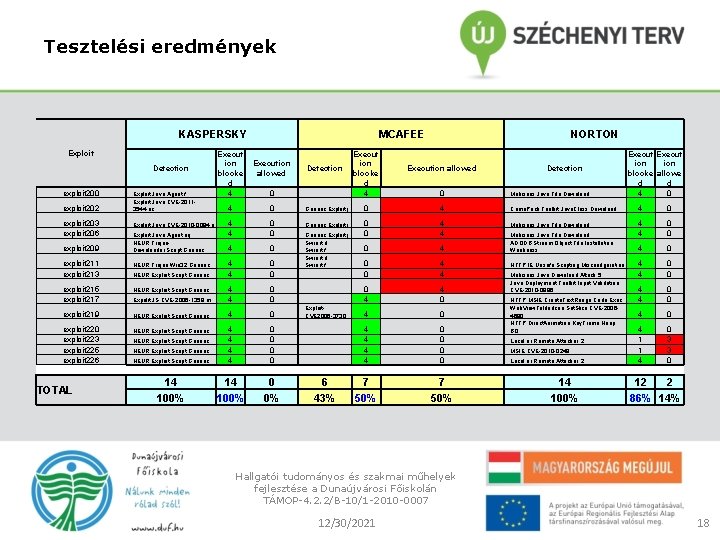

Tesztelési eredmények KASPERSKY Exploit Detection exploit 200 exploit 202 exploit 203 exploit 206 exploit 209 Exploit. Java. Agent. f Exploit. Java. CVE-20113544. ac Exploit. Java. CVE-2010 -0094. e Exploit. Java. Agent. eq HEUR: Trojan. Downloader. Script. Generic Execut ion blocke d 4 MCAFEE Execution allowed 0 0 Malicious Java File Download Execut ion blocke allowe d d 4 0 0 4 Crime. Pack Toolkit Java. Class Download 4 0 4 4 0 0 Generic Exploit. j 0 0 4 4 Malicious Java File Download 4 4 0 0 0 0 4 4 0 0 4 0 4 4 0 0 4 1 1 4 0 3 3 0 7 50% HEUR: Exploit. Script. Generic Expolit. JS. CVE-2006 -1359. m 4 4 0 0 exploit 219 HEUR: Exploit. Script. Generic 4 0 exploit 223 exploit 225 exploit 226 HEUR: Exploit. Script. Generic 4 4 0 0 14 100% 0 0% TOTAL Detection Generic Exploit. j exploit 215 exploit 217 HEUR: Exploit. Script. Generic Execution allowed 0 HEUR: Trojan. Win 32. Generic HEUR: Exploit. Script. Generic Execut ion blocke d 4 4 exploit 211 exploit 213 HEUR: Exploit. Script. Generic Detection NORTON Generic Exploit. j Swrort. d, Swrort. f Exploit. CVE 2006 -3730 6 43% Malicious Java File Download ADODB. Stream Object File Installation Weakness HTTP IE Unsafe Scripting Misconfiguration Malicious Java Download Attack 5 Java Deployment Toolkit Input Validation CVE-2010 -0886 HTTP MSIE Create. Text. Range Code Exec Web. View. Folder. Icon Set. Slice CVE-20064690 HTTP Direct. Animation Key. Frame Heap BO Local or Remote Attacker: 2 MSIE CVE-2010 -0249 Local or Remote Attacker: 2 14 100% 12 2 86% 14% Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 18

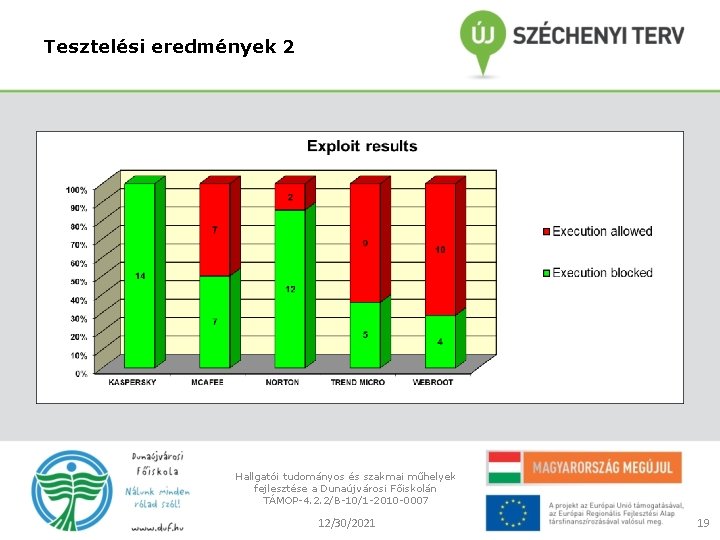

Tesztelési eredmények 2 Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 19

Összefoglalás • Az exploit szerepe egyre jelentőssé válik • Automatikus rendszert alakítottam ki – az exploitok vizsgálatára vonatkozóan – a védelmi rendszerek vizsgálatára vonatkozóan Köszönöm a figyelmet! Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 20

Forrás • • • • Dr. Leitold Ferenc, Horváth Botond – Dobozba zárt internet, Hacktivity 2011, Budapest Szőr Péter – A vírusvédelem művészete SZAK KIADÓ KFT. 2010 Pere László - GNU/Linux rendszerek üzemeltetése II. 2005 Andrew S. Tanenbaum - Számítógép-hálózatok (új, bővített kiadás - Panem) 2003 Peter Norton – A hálózat biztonság alapjairól Kiskapu 2000 Leitold Ferenc: Automatikus vírusanalizáló rendszer, Proceeding of the HISEC'96 Conference, Budapest, pp. 112 -119, 1996 Leitold Ferenc: Automatic Virus Analyser System, Proceeding of the 5 th International Virus Bulletin Conference, Boston, USA, pp. 99 -107, 1995 http: //www. buhera. blog. hu http: //www. hup. hu http: //msdn. microsoft. com/en-us/ms 348103 http: //www. securitytube. net/ Hallgatói tudományos és szakmai műhelyek fejlesztése a Dunaújvárosi Főiskolán TÁMOP-4. 2. 2/B-10/1 -2010 -0007 12/30/2021 21

- Slides: 20