Elektronische Signatur Sichere Transaktionen Anforderungen an eine sichere

- Slides: 19

Elektronische Signatur Sichere Transaktionen

Anforderungen an eine sichere Übertragung • Vertraulichkeit – Nachrichten sollen nicht von Unbefugten gelesen werden können! • Integrität – Nachrichten sollen nicht unerkannt verfälscht werden können! April 2003 Digitale Signatur 2

Anforderungen an eine sichere Übertragung • Identität – Eine Nachricht soll ihrem Absender eindeutig zugeordnet werden können! • Authentizität – Die Identität des Absenders soll überprüfbar sein! April 2003 Digitale Signatur 3

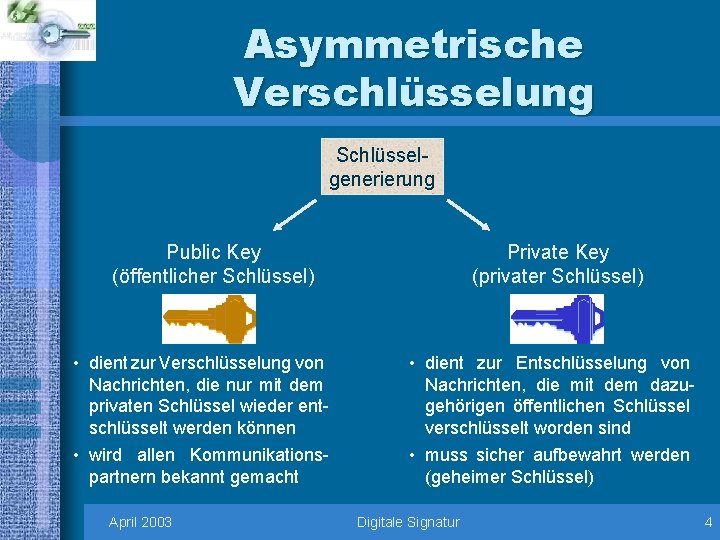

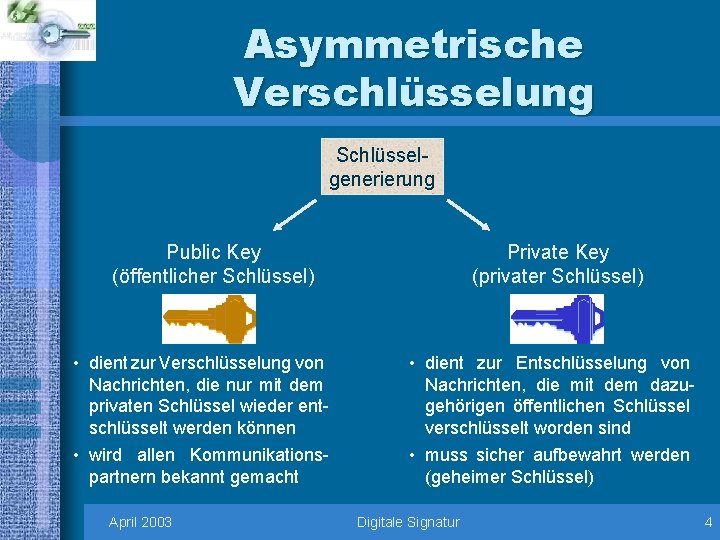

Asymmetrische Verschlüsselung Schlüsselgenerierung Public Key (öffentlicher Schlüssel) • dient zur Verschlüsselung von Nachrichten, die nur mit dem privaten Schlüssel wieder entschlüsselt werden können • wird allen Kommunikationspartnern bekannt gemacht April 2003 Private Key (privater Schlüssel) • dient zur Entschlüsselung von Nachrichten, die mit dem dazugehörigen öffentlichen Schlüssel verschlüsselt worden sind • muss sicher aufbewahrt werden (geheimer Schlüssel) Digitale Signatur 4

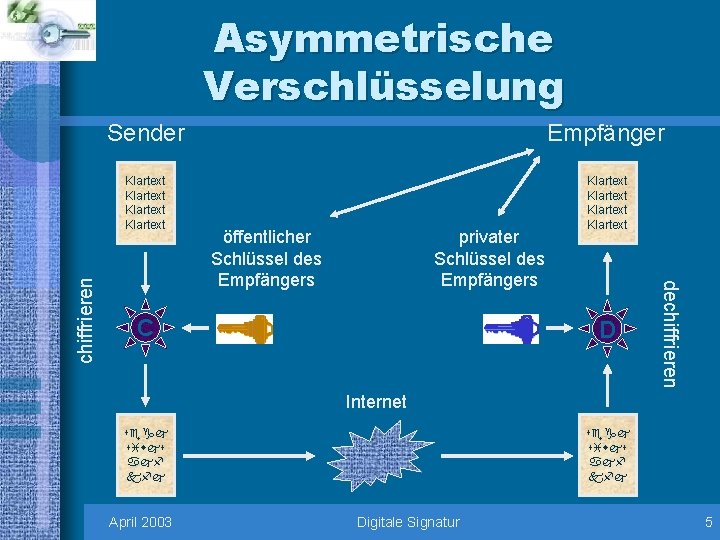

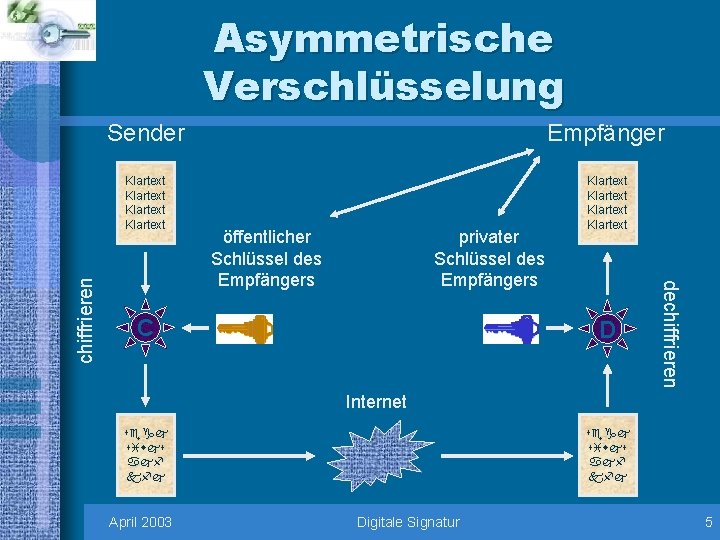

Sender Empfänger Klartext Klartext privater Schlüssel des Empfängers öffentlicher Schlüssel des Empfängers C D dechiffrieren Asymmetrische Verschlüsselung Internet segj siwjs ajf kfj April 2003 segj siwjs ajf kfj Digitale Signatur 5

Asymmetrische Verschlüsselung • Kennzeichen – Zur Ver- und Entschlüsselung dient ein Schlüsselpaar: der öffentliche und der private Schlüssel. – Nachrichten, die mit dem einen Schlüssel verschlüsselt wurden, können nur mit dem zugehörigen anderen Schlüssel wieder entschlüsselt werden. April 2003 Digitale Signatur 6

Asymmetrische Verschlüsselung • Stärke – Schlüsselverteilung ist sehr einfach. • Schwachpunkt – Algorithmen arbeiten relativ langsam. April 2003 Digitale Signatur 7

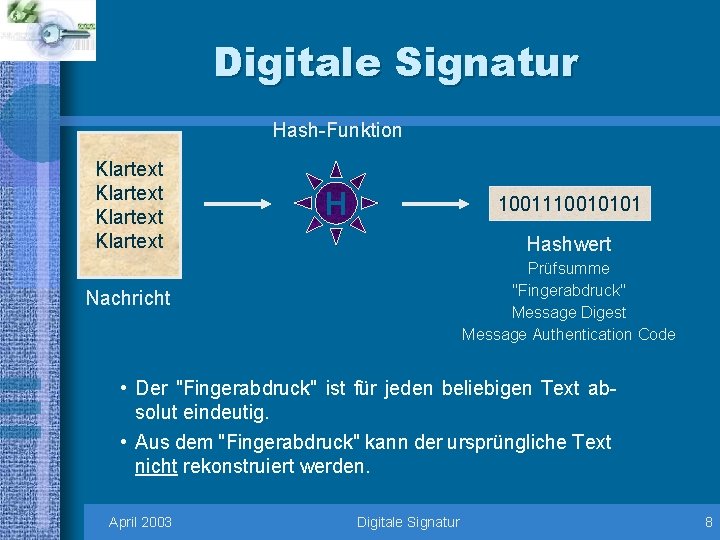

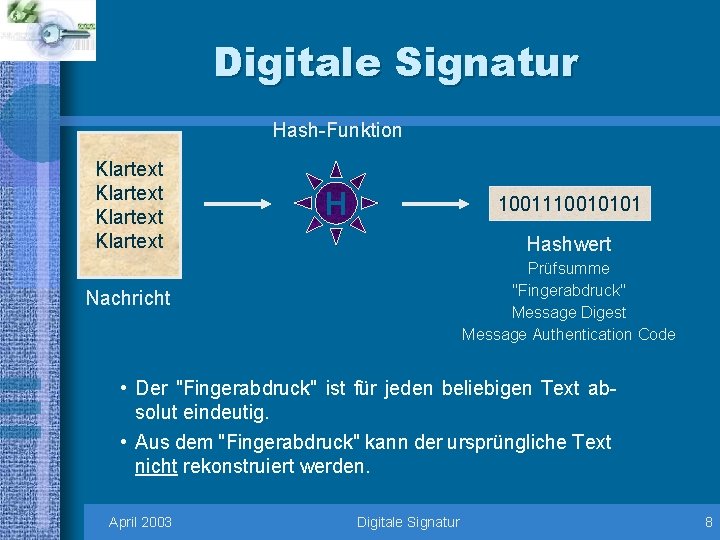

Digitale Signatur Hash-Funktion Klartext H 1001110010101 Hashwert Prüfsumme "Fingerabdruck" Message Digest Message Authentication Code Nachricht • Der "Fingerabdruck" ist für jeden beliebigen Text absolut eindeutig. • Aus dem "Fingerabdruck" kann der ursprüngliche Text nicht rekonstruiert werden. April 2003 Digitale Signatur 8

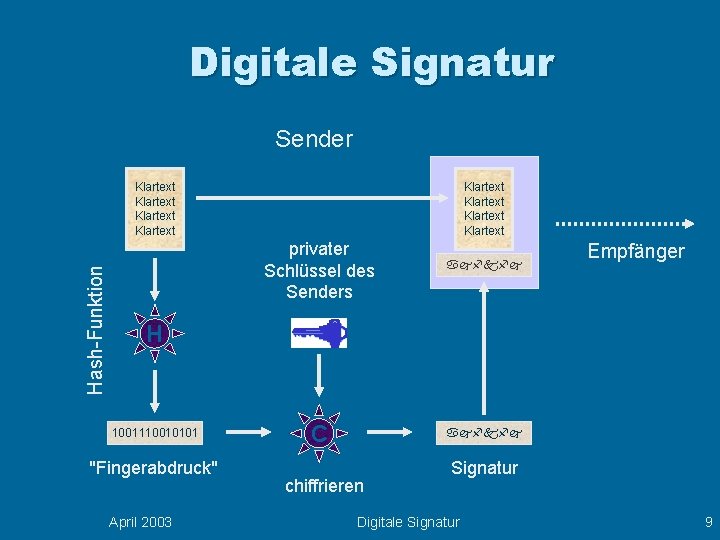

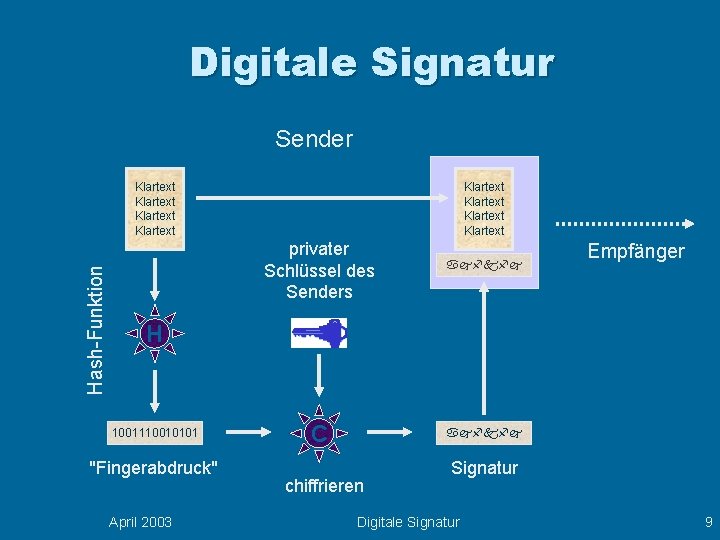

Digitale Signatur Sender Hash-Funktion Klartext Klartext privater Schlüssel des Senders ajfkfj C ajfkfj Empfänger H 1001110010101 "Fingerabdruck" April 2003 chiffrieren Signatur Digitale Signatur 9

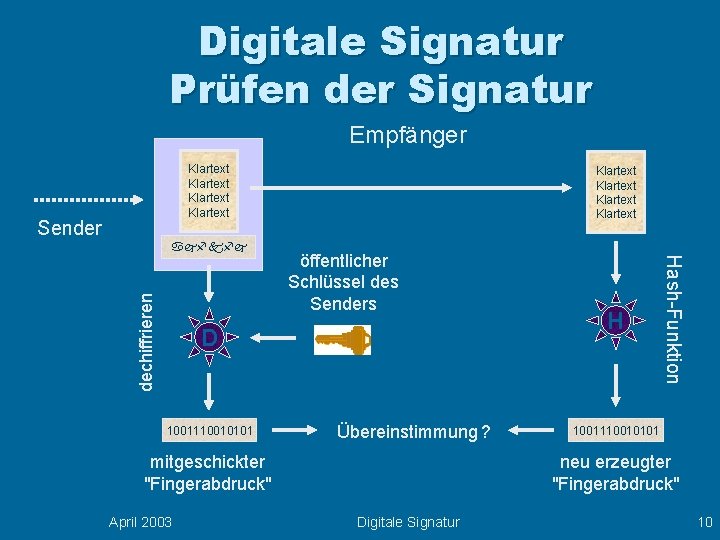

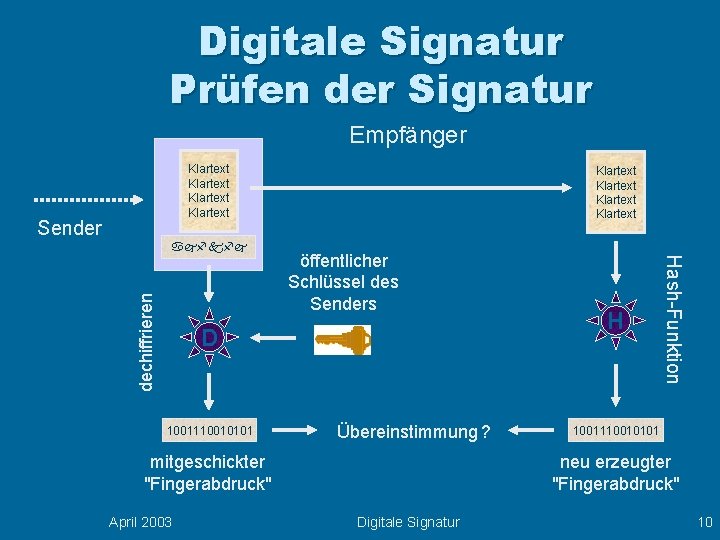

Digitale Signatur Prüfen der Signatur Empfänger Klartext Sender öffentlicher Schlüssel des Senders D 1001110010101 Übereinstimmung ? mitgeschickter "Fingerabdruck" April 2003 H Hash-Funktion dechiffrieren ajfkfj Klartext 1001110010101 neu erzeugter "Fingerabdruck" Digitale Signatur 10

Digitale Signatur • Die digitale Signatur einer Nachricht ist ein mit dem privaten Schlüssel des Senders verschlüsselter "Fingerabdruck" des Nachrichteninhalts. • Sie stellt die Integrität der Nachricht und die Identität ihres Senders sicher. April 2003 Digitale Signatur 11

Digitale Signatur • Eine Manipulation der Nachricht bei der Übermittlung wird zwar nicht verhindert, jedoch vom Empfänger zweifelsfrei erkannt. • Die Nachricht kann weder vom Sender noch vom Empfänger nachträglich unerkannt manipuliert werden. • Anwendungsbeispiel PGP = Pretty Good Privacy April 2003 Digitale Signatur 12

Zertifikat • Digitale Signatur nach § 2 Abs. 1 Sig. G • Eine digitale Signatur im Sinne dieses Gesetzes ist ein mit einem privaten Signaturschlüssel erzeugtes Siegel zu digitalen Daten, das mit Hilfe eines zugehörigen öffentlichen Schlüssels, der mit einem Schlüsselzertifikat einer Zertifizierungsstelle versehen ist, den Inhaber des Signaturschlüssels und die Unverfälschtheit der Daten erkennen lässt. April 2003 Digitale Signatur 13

Zertifikate • Hauptproblem : Woher weiß ein Anwender, dass der ihm zur Verfügung gestellte öffentliche Schlüssel wirklich von dem ist, von dem er glaubt ? ! • Lösung : Zertifikate – „Ein Zertifikat ist eine nachprüfbare Aussage einer Person über einen Sachverhalt“ April 2003 Digitale Signatur 14

Zertifikate • Internet : Authentizitätsnachweis öffentlicher Schlüssel häufigste Anwendung • Verwalter von Zertifikaten für öffentliche Schlüssel Certificate Authority (CA) oder Zertifizierungsstelle • Technische Realisierung: X. 509 v 3 -Standard April 2003 Digitale Signatur 15

PKI - Public Key Infrastructure • notwendige Infrastruktur für die verlässliche Verwendung kryptographischer Anwendungen • PKI-Bestandteile – Einsatz eines asymmetrischen Verfahrens für Verschlüsselung und digitale Signaturen – digitale Zertifikate: authentisieren den Sender einer Nachricht, stellen öffentliche Schlüssel bereit – Registration Authority (RA): registriert Anfragen für digitale Zertifikate – Certificate Authority: Generiert und verwaltet Zertifikate und Schlüssel (z. B. durch certificate revocation lists) – Verzeichnisse: Speicherung von Zertifikaten und Schlüsseln für den Zugriff durch Nutzer und CA April 2003 Digitale Signatur 16

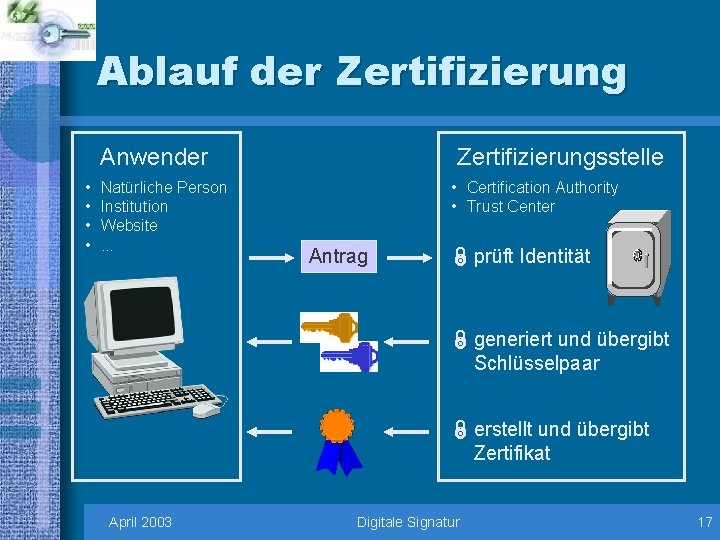

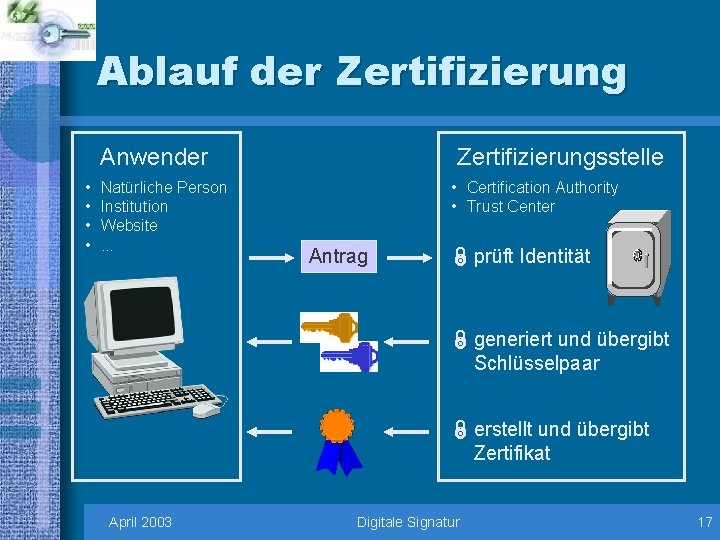

Ablauf der Zertifizierung Anwender • • Natürliche Person Institution Website. . . Zertifizierungsstelle • Certification Authority • Trust Center Antrag Ï prüft Identität Ï generiert und übergibt Schlüsselpaar Ï erstellt und übergibt Zertifikat April 2003 Digitale Signatur 17

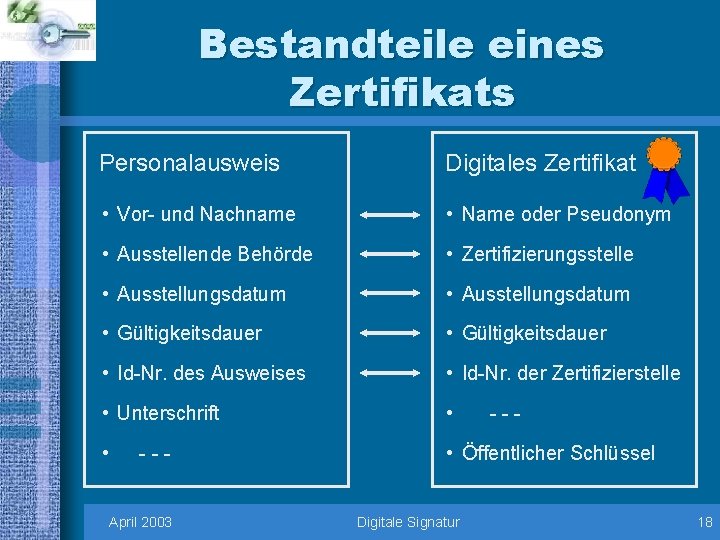

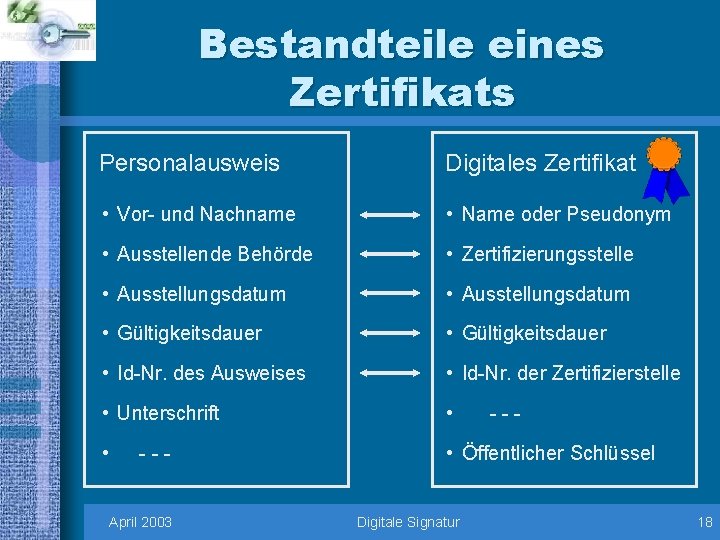

Bestandteile eines Zertifikats Personalausweis Digitales Zertifikat • Vor- und Nachname • Name oder Pseudonym • Ausstellende Behörde • Zertifizierungsstelle • Ausstellungsdatum • Gültigkeitsdauer • Id-Nr. des Ausweises • Id-Nr. der Zertifizierstelle • Unterschrift • • • Öffentlicher Schlüssel --- April 2003 Digitale Signatur --- 18

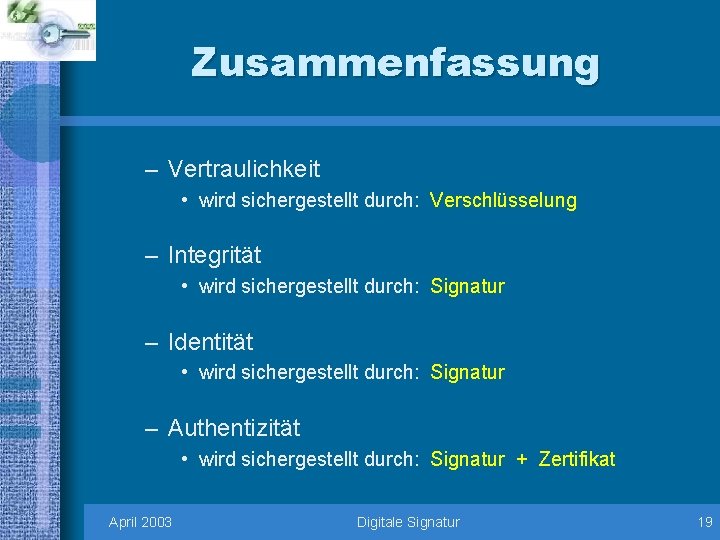

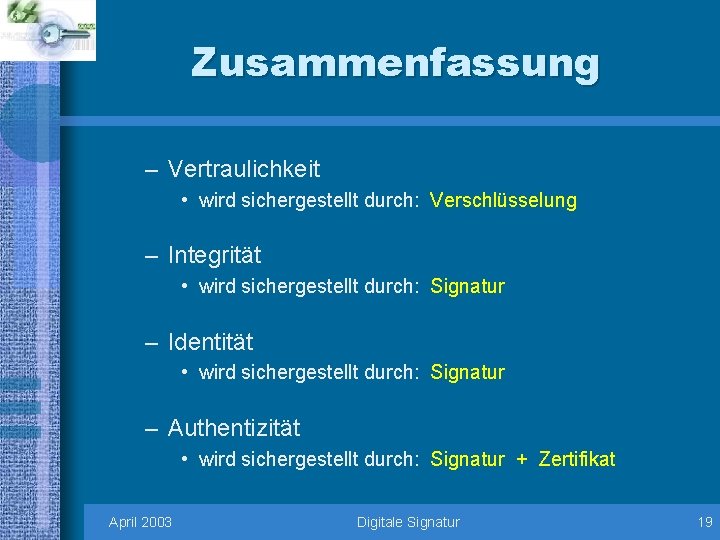

Zusammenfassung – Vertraulichkeit • wird sichergestellt durch: Verschlüsselung – Integrität • wird sichergestellt durch: Signatur – Identität • wird sichergestellt durch: Signatur – Authentizität • wird sichergestellt durch: Signatur + Zertifikat April 2003 Digitale Signatur 19