Hlzati Opercis Rendszerek Hlzati biztonsg Tzfalak Behatols rzkels

Hálózati Operációs Rendszerek Hálózati biztonság Tűzfalak Behatolás érzékelés Előadó: Bilicki Vilmos bilickiv@inf. u-szeged. hu www. inf. u-szeged. hu/~bilickiv 1

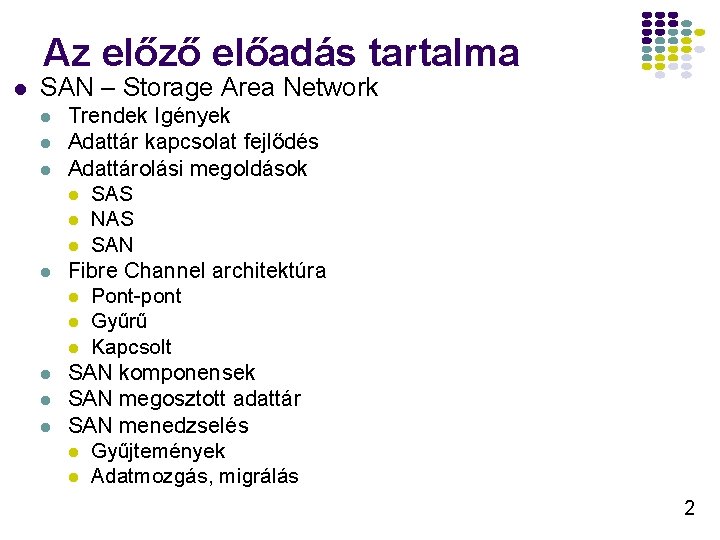

Az előző előadás tartalma l SAN – Storage Area Network l l l l Trendek Igények Adattár kapcsolat fejlődés Adattárolási megoldások l SAS l NAS l SAN Fibre Channel architektúra l Pont-pont l Gyűrű l Kapcsolt SAN komponensek SAN megosztott adattár SAN menedzselés l Gyűjtemények l Adatmozgás, migrálás 2

l l l Források Design the firewall system (http: //www. cert. org/security- improvement/practices/p 053. html ) Firewall Design (http: //www. microsoft. com/resources/documentation/msa/idc/all/solution/enus/ragc 03. mspx ) Perimeter Firewall Design (http: //www. microsoft. com/technet/security/guidance/secmod 156. mspx ) l l l l Perimeter Firewall Service Design for the SBO Scenario (http: //www. microsoft. com/technet/itsolutions/wssra/raguide/Firewall_Services_PG_ 2. mspx ) Perimeter Firewall Service Design for the CDC Scenario (http: //www. microsoft. com/technet/itsolutions/wssra/raguide/Firewall_Services_PG_ 1. mspx ) Internal Firewall Design (http: //www. microsoft. com/technet/security/guidance/secmod 155. mspx ) Extortion online (http: //www. informationweek. com/show. Article. jhtml? article. ID=47204212 ) The Threats To Come (http: //www. securitypipeline. com/54201336 ) Advanced Features of netfilter/iptables (http: //linuxgazette. net/108/odonovan. html ) SNORT (http: //www. snort. org/ ) Threat Management: The State of Intrusion Detection (http: //www. snort. org/docs/threatmanagement. pdf ) 3

Tartalom l l Miért érdemes hálózati biztonsággal foglalkozni Tűzfal l Személyi Hagyományos Típusai l l Architektúra változatok l l l Egy rétegű Több rétegű Intranet tűzfal tervezés Határ tűzfal tervezés Megoldások l l Állapotmentes Állapotkövető Proxy Linux – netfilter Windows – ISA szerver Cisco - PIX Behatolás érzékelés l l Cisco SNORT 4

Hálózati biztonsági kihívások l Internet nyílt, szabad közösség l l Régebben a fizikai biztonság volt az elsődleges (jól bezárni a rendező szekrényt) Egyre több cég, intézmény kötődik a hálózathoz l l l Potenciális piac A vásárlókkal jönnek a hacker-ek is Hetente új virusok, férgek, … Bárki szabadon rákapcsolódhat (hot spot, …) Nagy populáció Letölthető hacker eszközök (http: //staff. washington. edu/dittrich/misc/ddos/ ) 5

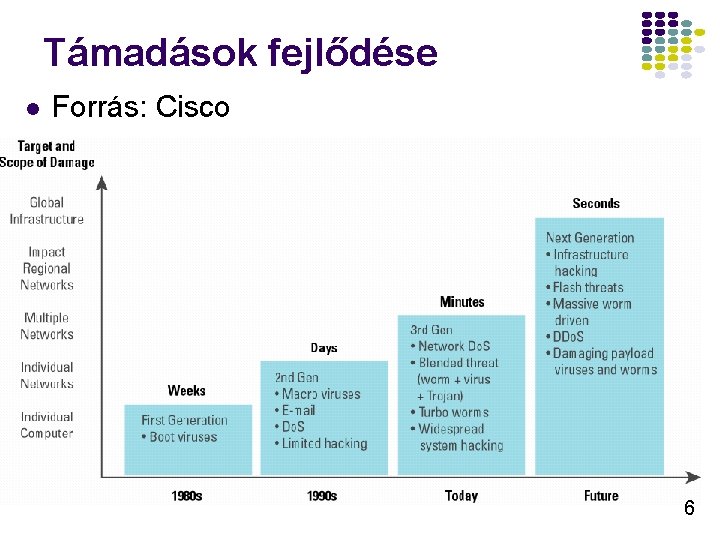

Támadások fejlődése l Forrás: Cisco 6

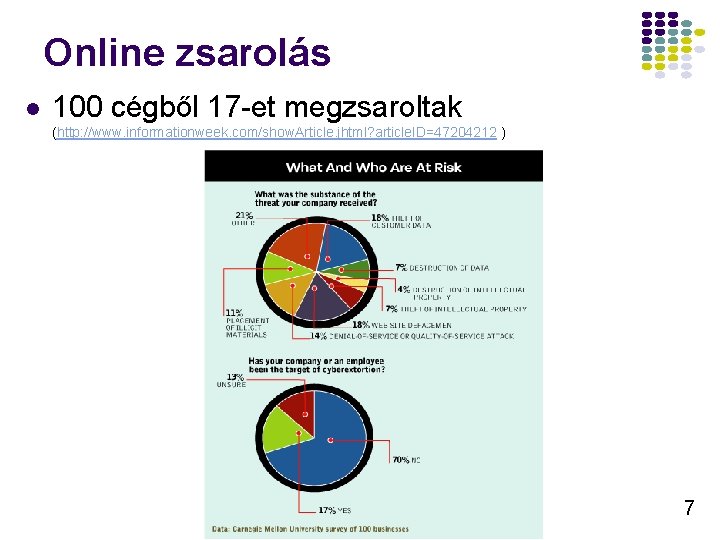

Online zsarolás l 100 cégből 17 -et megzsaroltak (http: //www. informationweek. com/show. Article. jhtml? article. ID=47204212 ) 7

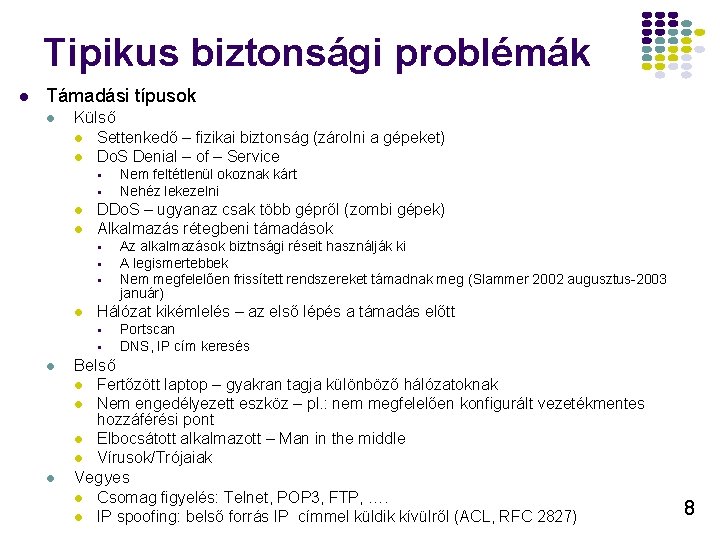

Tipikus biztonsági problémák l Támadási típusok l Külső l l Settenkedő – fizikai biztonság (zárolni a gépeket) Do. S Denial – of – Service § § l l DDo. S – ugyanaz csak több gépről (zombi gépek) Alkalmazás rétegbeni támadások § § § l § Portscan DNS, IP cím keresés Belső l l l Az alkalmazások biztnsági réseit használják ki A legismertebbek Nem megfelelően frissített rendszereket támadnak meg (Slammer 2002 augusztus-2003 január) Hálózat kikémlelés – az első lépés a támadás előtt § l Nem feltétlenül okoznak kárt Nehéz lekezelni Fertőzött laptop – gyakran tagja különböző hálózatoknak Nem engedélyezett eszköz – pl. : nem megfelelően konfigurált vezetékmentes hozzáférési pont Elbocsátott alkalmazott – Man in the middle Vírusok/Trójaiak Vegyes l l Csomag figyelés: Telnet, POP 3, FTP, …. IP spoofing: belső forrás IP címmel küldik kívülről (ACL, RFC 2827) 8

Várható támadás típusok l Komplex Web támadás l l l IE biztonsági rés + Apache biztonsági rés (egy feltört web szerverre tettek az IE számára veszélyes kódot) Web szolgáltatások elleni támadások Spyware fenyegetés – a Microsoft szerint a rendszerösszeomlások feléért felelősek, a DELL szerint a bejelentett hibák 12% százalékát okozzák (http: //www. informationweek. com/show. Article. jhtml? article. ID=19200218 ) l l Mobil eszköz elleni támadások (PDA, Telefon, . . ) SPAM Do. S DDo. S 9

Megoldás(talán, nincs tökéletes) l l Elvileg nincs szükség másra, csak megfelelően beállított gépekre DE a szoftver hibák, emberi mulasztások, … miatt mégis szükség van: l l Elosztott, jól koordinálható, több rétegű védelem Integrált megoldás (kapcsolók, forgalomirányítók, szerverek, …) Automatikus reakció Védelmi keretrendszer l Védelem - Védelmi rendszer l Szabályozás - Bizalom és identitás menedzsment l Titkosítás - Biztonságos kapcsolat 10

Biztonsági szabályok l l A hálózatot biztonsági övezetekre kell osztani Egy-egy biztonsági övezet saját biztonsági szabályrendszerrel bír Ezen övezetek határán szükség van egy olyan eszközre mely a különböző szabályokból adódó konfliktusokat feloldja Ez az eszköz legtöbbször a tűzfal 11

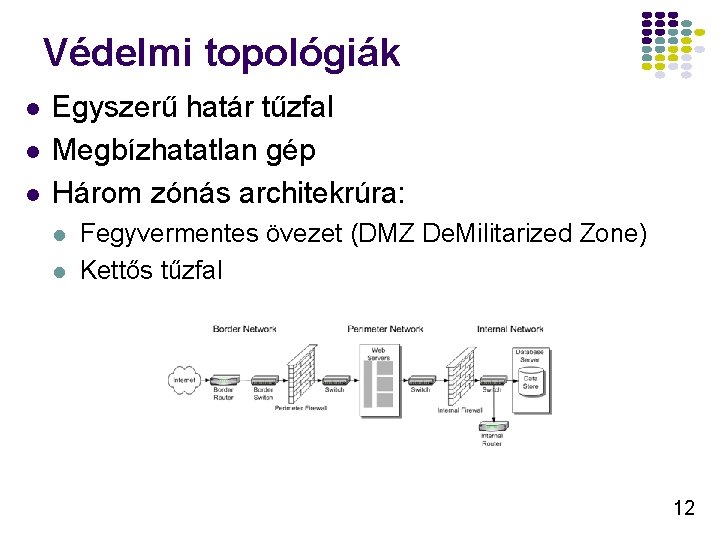

Védelmi topológiák l l l Egyszerű határ tűzfal Megbízhatatlan gép Három zónás architekrúra: l l Fegyvermentes övezet (DMZ De. Militarized Zone) Kettős tűzfal 12

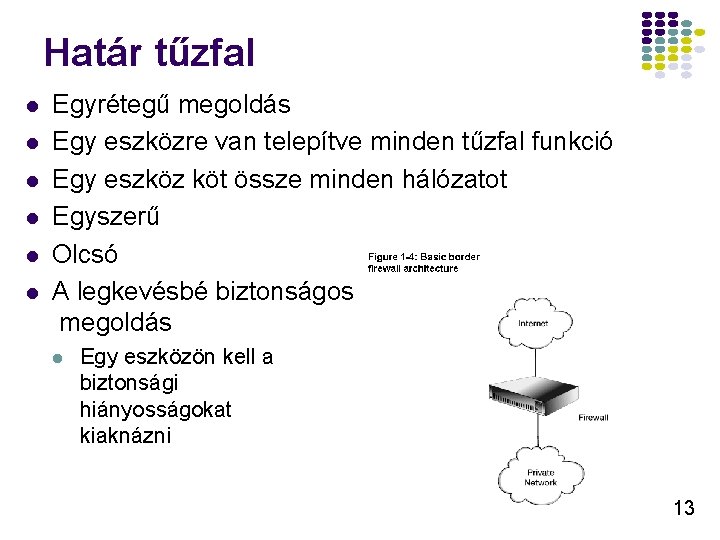

Határ tűzfal l l l Egyrétegű megoldás Egy eszközre van telepítve minden tűzfal funkció Egy eszköz köt össze minden hálózatot Egyszerű Olcsó A legkevésbé biztonságos megoldás l Egy eszközön kell a biztonsági hiányosságokat kiaknázni 13

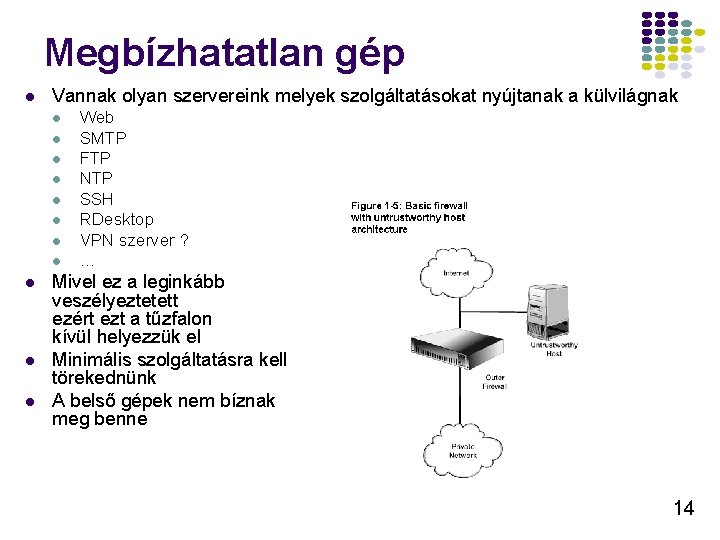

Megbízhatatlan gép l Vannak olyan szervereink melyek szolgáltatásokat nyújtanak a külvilágnak l l l Web SMTP FTP NTP SSH RDesktop VPN szerver ? … Mivel ez a leginkább veszélyeztetett ezért ezt a tűzfalon kívül helyezzük el Minimális szolgáltatásra kell törekednünk A belső gépek nem bíznak meg benne 14

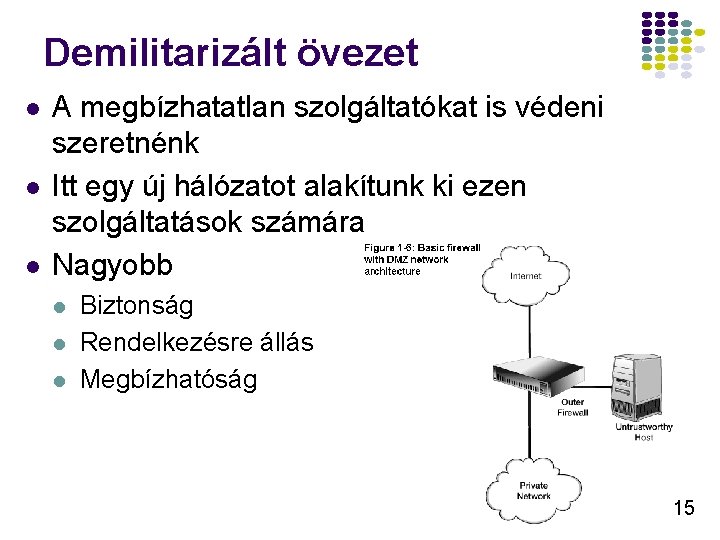

Demilitarizált övezet l l l A megbízhatatlan szolgáltatókat is védeni szeretnénk Itt egy új hálózatot alakítunk ki ezen szolgáltatások számára Nagyobb l l l Biztonság Rendelkezésre állás Megbízhatóság 15

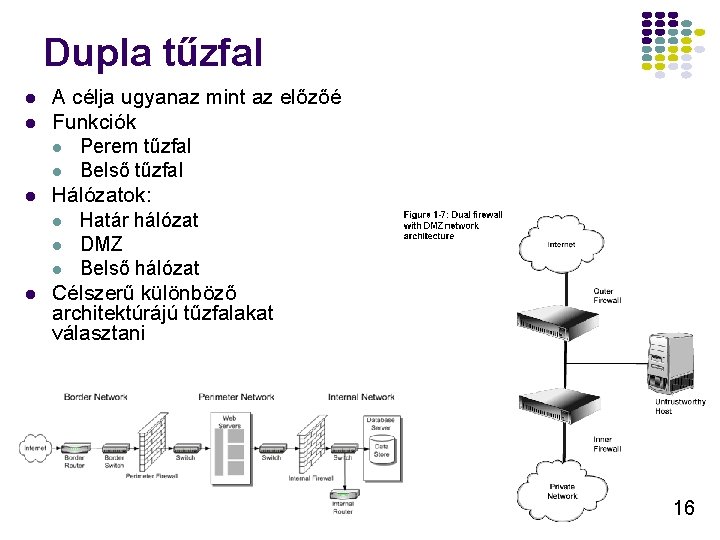

Dupla tűzfal l l A célja ugyanaz mint az előzőé Funkciók l Perem tűzfal l Belső tűzfal Hálózatok: l Határ hálózat l DMZ l Belső hálózat Célszerű különböző architektúrájú tűzfalakat választani 16

Védelmi eszközök l Tűzfal l Osztályai: l l l Típusai l l l l Csomagszűrő Cím transzformáló Állapottartó Kapcsolat szintű átjáró Proxy Alkalmazás rétegbeni szűrés Megvalósítások l l Személyes (első osztály) Forgalomirányító (második osztály) Alsó kategóriás hardver tűzfalak (harmadik osztály) Felső kategóriás hardver tűzfalak (negyedik osztály) Szerver tűzfalak (ötödik osztály) Netfilter (http: //www. netfilter. org/ ) ISA 2004 (http: //www. microsoft. com/isaserver/ ) CISCO PIX (http: //www. cisco. com/warp/public/cc/pd/fw/sqfw 500/ ) Behatolás érzékelő rendszer l SNORT (http: //www. snort. org/ ) l Cisco IDS 4200 (http: //www. cisco. com/warp/public/cc/pd/sqsw/sqidsz/ ) 17

Tűzfal típusok: Csomagszűrő l l Mivel a különböző hálózatokat leggyakrabban forgalomirányítók kötik össze ezért ezen funkciók leggyakrabban itt található Ha már van router akkor mindenképpen azon célszerű implementálni A 3. rétegben működik Szűrő feltételek: l l Forrás/Cél cím Forrás/Cél port Ezzel célszerű az IP spoofing-ot kivédeni Ez nagyon gyors és kis erőforrás igényű tud lenni 18

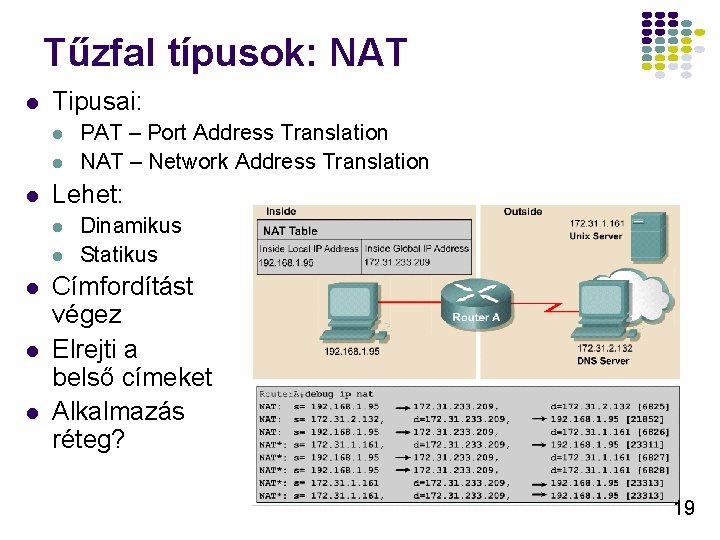

Tűzfal típusok: NAT l Tipusai: l l l Lehet: l l l PAT – Port Address Translation NAT – Network Address Translation Dinamikus Statikus Címfordítást végez Elrejti a belső címeket Alkalmazás réteg? 19

Tűzfal típusok : Kapcsolat szintű átjáró l l l Nem vizsgál minden egyes csomagot Amint a kapcsolat felépült utána az adott viszonyhoz tartozó összes csomag mehet A 4. rétegben működik Jobb mint csak csomagszűrés Tartalmazhat alkalmazás rétegbeni funkciókat is l Pl. : FTP 20

Tűzfal típusok : Állapottartó l l l Az előző kettő kombinációja A 3. , 4. rétegben működik Minden kimenő csomag naplózva van az állapot táblában l l l Forrás/Cél IP Forrás/Cél port A bemenő forgalomnál így ellenőrizhető, hogy ki kezdeményezte Ez a tudás mindenképpen megkövetelendő egy tűzfaltól Egyéb információkat is eltárolhat l Protkoll falg-ek 21

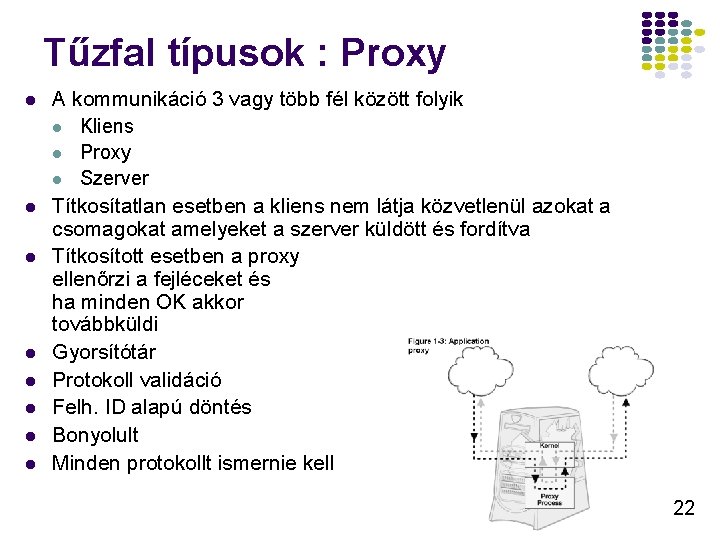

Tűzfal típusok : Proxy l l l l A kommunikáció 3 vagy több fél között folyik l Kliens l Proxy l Szerver Títkosítatlan esetben a kliens nem látja közvetlenül azokat a csomagokat amelyeket a szerver küldött és fordítva Títkosított esetben a proxy ellenőrzi a fejléceket és ha minden OK akkor továbbküldi Gyorsítótár Protokoll validáció Felh. ID alapú döntés Bonyolult Minden protokollt ismernie kell 22

Alkalmazás szintű szűrés l l A legintelligensebb Értelmezni tudják az adott alkalmazás adatát és ez alapján döntéseket hoznak SMTP parancsok, DNS parancsok, SPAM szűrés Igény alapján dinamikusan nyitja a portokat l l DNS felé UDP csak akkor ha a DNS indította a kapcsolatot és addig amíg ez a kapcsolat tart Títkosított forgalom kezelése: l l Ugyanaz mint a proxy-nál A tűzfalon végződtetve mindkét oldalon 23

Személyes tűzfal l l l A PC-n futó szoftver szolgáltatás Egyre több otthoni kapcsolat Kis hálózat védelmére is alkalmas (otthoni hálózat) A hálózattól függetlenül ma már minden gépen kötelező a használata (különösen mobil eszközöknél) Jóval kisebb tudású mint a többi, gyakran csak csomagszűrésre alkalmas Előnyei: l l l Olcsó (ingyenes) Egyszerű konfigurálni Hátrányai: l l l Nehéz központból menedzselni Kis teljesítményű Korlátolt tudású 24

Forgalomirányító tűzfal l l A forgalomirányítók gyakran rendelkeznek tűzfal funkciókkal is Az alsó kategóriás forgalomirányítók általában IP cím alapján és port alapján képesek a forgalmat szűrni valamint NAT-ot is biztosítanak a címek elrejtésére A felső kategóriás eszközök programozhatóak ACL listák segítségével, állapotkövetőek, támogatják a magas rendelkezésre állást Előnyeik: l l l Olcsóak (a hardvereshez viszonyítva) Egyszerű, szokványos konfiguráció Hátrányaik: l l Teljesítmény Limitált funkcionalitás 25

Hardver tűzfalak l Alsó kategóriás l Statikus szűrés l Plug-and-Play l VPN l Bizonyos szintig menedzselhetőek l Előnyei: l l l Hátrányai: l l l Gyakorlatilag nem kell konfigurálni Olcsó Korlátozott funkicionalitás Gyenge teljesítmény Felső kategóriás l 7500 -500000 kapcsolat l Manuális konfiguráció l Moduláris l Magas rendelkezésre állás l Alkalmazás szintű szűrés l Gyors l Drága 26

Szerver tűzfalak l A legtöbb rendszergazda számára jól ismert környezet l l l l l Linux Windows Free. BSD … Jól bővíthető (sw/hw) Gyors (megfelelő méretű gépen) Integrálható Skálázható Az oprendszer hibáit kiaknázhatják a támadók 27

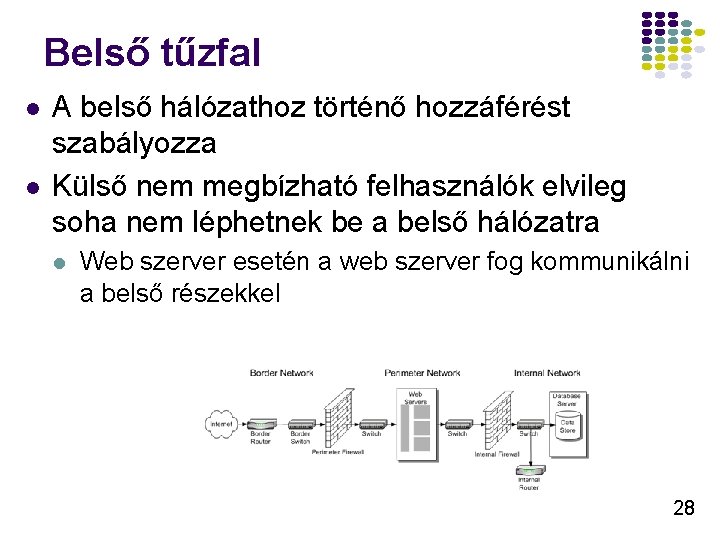

Belső tűzfal l l A belső hálózathoz történő hozzáférést szabályozza Külső nem megbízható felhasználók elvileg soha nem léphetnek be a belső hálózatra l Web szerver esetén a web szerver fog kommunikálni a belső részekkel 28

Tipikus beállítások l l l l Minden tiltva ami nincs engedve Tiltani a belső IP címek forrásként feltüntetését kívülről Tiltani a külső IP címek forrásként feltüntetését belülről Engedélyezni a DMZ DNS szerverek UDP-n történő megszólítását a belső DNS szerverekről Engedélyezni a belső DNS szerverek UDP-n történő megszólítását a DMZ-ből TCP DNS forgalom engedélyezése (szerver figyelembe vételével) Kimenő SMTP a DMZ SMTP átjáróról Bejövő SMTP a DMZ SMTP átjárótól Engedi a proxy-tól származó forgalmat befelé Engedi a forgalmat a proxy felé Szegmensek támogatása Szegmensek közötti forgalom állapotkövetéses forgalomirányítása Magas rendelkezésreállás támogatása 29

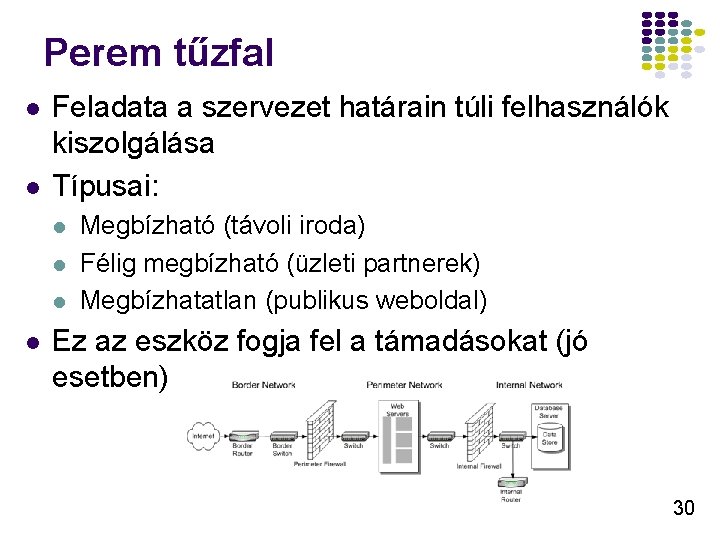

Perem tűzfal l l Feladata a szervezet határain túli felhasználók kiszolgálása Típusai: l l Megbízható (távoli iroda) Félig megbízható (üzleti partnerek) Megbízhatatlan (publikus weboldal) Ez az eszköz fogja fel a támadásokat (jó esetben) 30

Tipikus beállítások l l l l l Minden tiltva ami nincs engedve Tiltani a belső IP címek forrásként feltüntetését kívülről Tiltani a külső IP címek forrásként feltüntetését belülről Engedélyezni a külső DNS szerverek UDP-n történő megszólítását (DMZ-ből) Engedélyezni a belső (DMZ) DNS szerverek UDP-n történő megszólítását TCP DNS forgalom engedélyezése (szerver figyelembe vételével) Kimenő SMTP a belső SMTP átjáróról Bejövő SMTP a belső SMTP átjárónak Engedi a proxy-tól származó forgalmat a külvilág felé Engedi a forgalmat a proxy felé 31

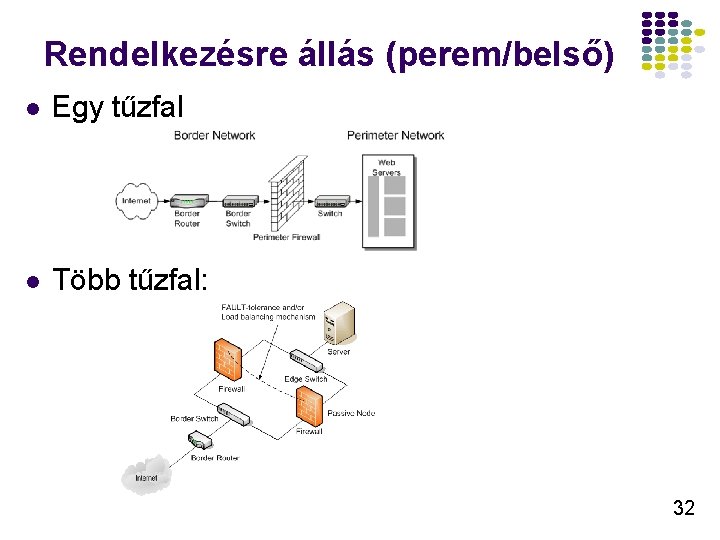

Rendelkezésre állás (perem/belső) l Egy tűzfal l Több tűzfal: 32

Linux Netfilter l l Kernel komponens Szolgáltatásai: l Csomagszűrő l Állapot követés l Csomag manipuláció l Kapcsolatszám figyelés, korlátozás (egy adott gépről a TCP kapcsolatok száma. DOS védelem) l Legutóbbi kapcsolatok megjegyzése (pl. : port scan) l Terhelés elosztás (adott véletlen eloszlással) l String illesztés a tartalomban (pl. : . exe) l Idő alapú szabályok (ebédnél szabad internetezni, …) l Átviteli kvóták (pl. : 2 Gbyte) l TTL alapú csomag vizsgálat (man in the middle) Bővíthető Ingyenes 33

ISA 2004 l l Alkalmazás szintű tűzfal Szolgáltatásai l l l l Csomagszűrő Állapotkövető VPN támogatás VPN karantén Bizonyos behatolás érzékelés (portscan, halálos ping) SSL-SSL híd Alkalmazás szintű vizsgálat (http, ftp, rpc, …) 34

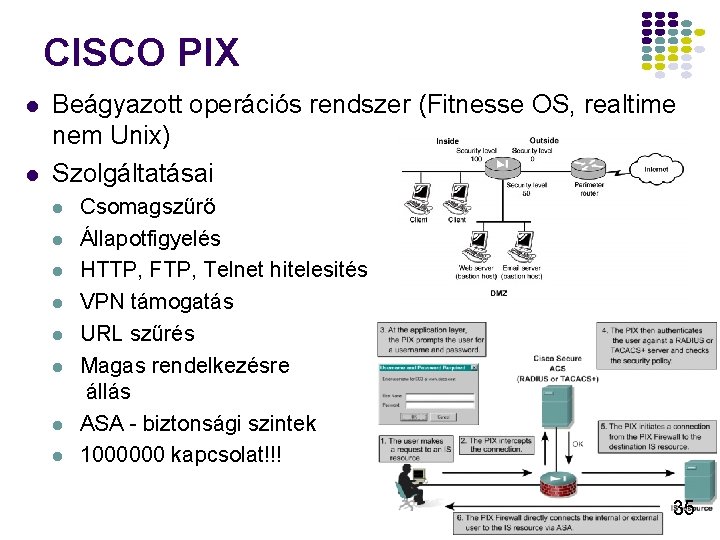

CISCO PIX l l Beágyazott operációs rendszer (Fitnesse OS, realtime nem Unix) Szolgáltatásai l l l l Csomagszűrő Állapotfigyelés HTTP, FTP, Telnet hitelesités VPN támogatás URL szűrés Magas rendelkezésre állás ASA - biztonsági szintek 1000000 kapcsolat!!! 35

IDS l l Behatolás érzékelés Mai állapot: l l Lenyomat alapú érzékelés A riasztás értékelése ma még többnyire manuális A legtöbb IDS rendszerben nincs meg a kellő intelligencia, hogy megbízhatóan ellenőrizze a támadást figyelembe véve más információkat is és meghozza a megfelelő döntéseket Legtöbb helyen nincs központi log (tűzfal, szerver, …) 36

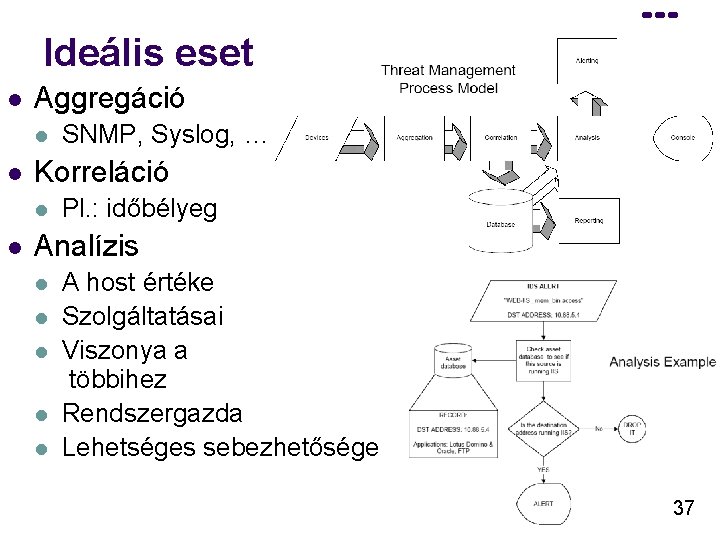

Ideális eset l Aggregáció l l Korreláció l l SNMP, Syslog, … Pl. : időbélyeg Analízis l l l A host értéke Szolgáltatásai Viszonya a többihez Rendszergazda Lehetséges sebezhetősége 37

SNORT l l l l l GNU GPL licensz Minta alapú Valós idejű forgalom analízis Protokoll analízis Szabályokat definiálhatunk a keresett mintákra alert tcp any -> any 139 (content: "|5 c 00|P|00|I|00|P|00|E|00 5 c|"; ) Három üzemmód l Sniffer l Packet logger l NIDS Működése l Dekódolás – protokoll dekódolás l Preprocesszor – pl. : port scan detektálás l Detektáló rész – szabályok 1 GBit/s 38

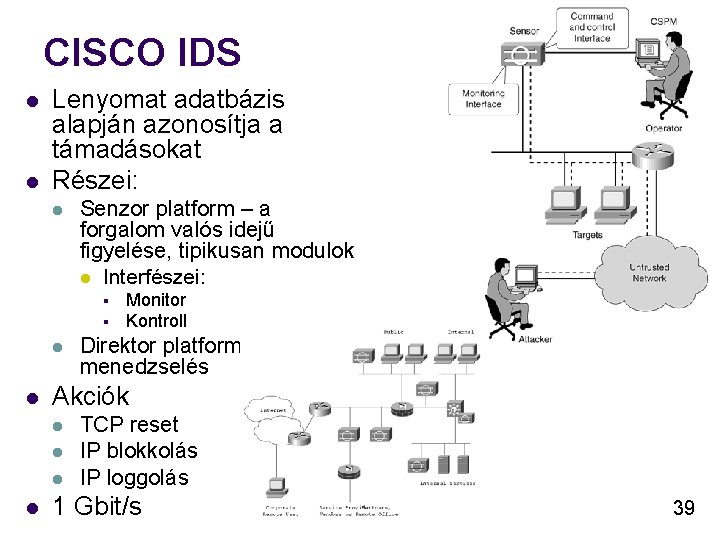

CISCO IDS l l Lenyomat adatbázis alapján azonosítja a támadásokat Részei: l Senzor platform – a forgalom valós idejű figyelése, tipikusan modulok l Interfészei: § § l l Direktor platform – menedzselés Akciók l l Monitor Kontroll TCP reset IP blokkolás IP loggolás 1 Gbit/s 39

A következő előadások tartalma l A félév anyagának áttekintése 40

- Slides: 40