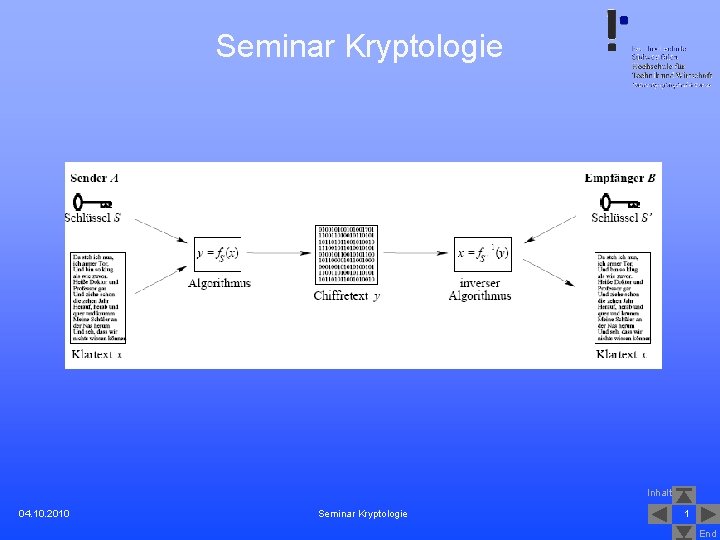

Seminar Kryptologie Inhalt 04 10 2010 Seminar Kryptologie

- Slides: 12

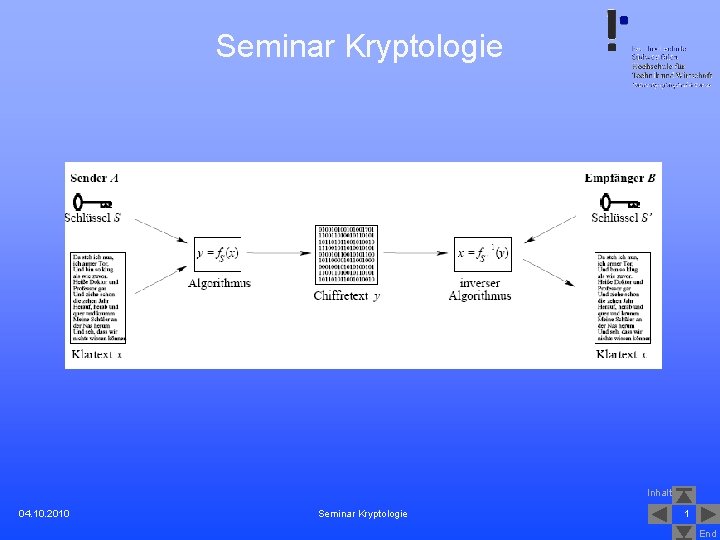

Seminar Kryptologie Inhalt 04. 10. 2010 Seminar Kryptologie 1 End

Organisatorisches Kontakt 1. E-Mail: katzenberger@fh-swf. de 2. „Sprechstunde“: vorzugsweise jeweils Freitag Vormittag 3. Termine nach Vereinbarung Inhalt 04. 10. 2010 Seminar Kryptologie 2 End

Organisatorisches A Präsentationen 2 bis 3 Termine vor Weihnachten, 2 Termine nach Weihnachten (jeweils 2 Präsentationen) B Termine Fr. , 8: 00 Uhr – 9: 30 Uhr C Prüfungsleistungen (vorzugsweise im 2 er Team): 1. Exposee (bis Ende November) 2. Präsentation (ca. 30 min Vortrag + 15 min Fragen) 3. Dokumentation (ca. 10 Seiten, Inhalt wichtiger als Umfang) Inhalt 04. 10. 2010 Seminar Kryptologie 3 End

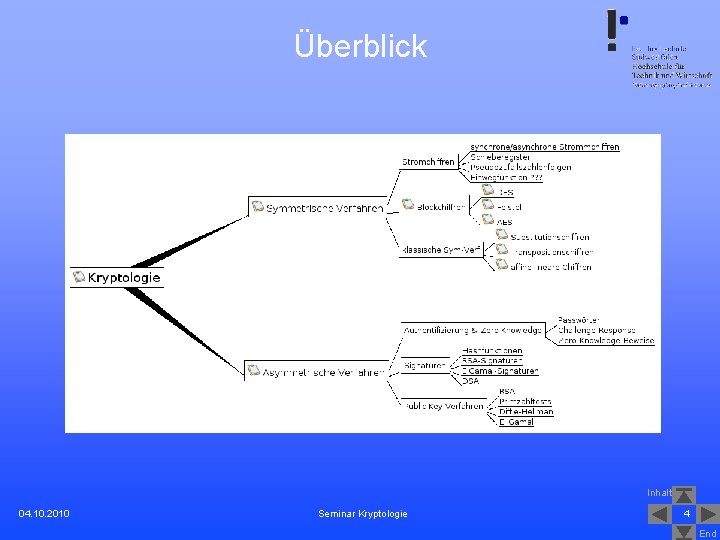

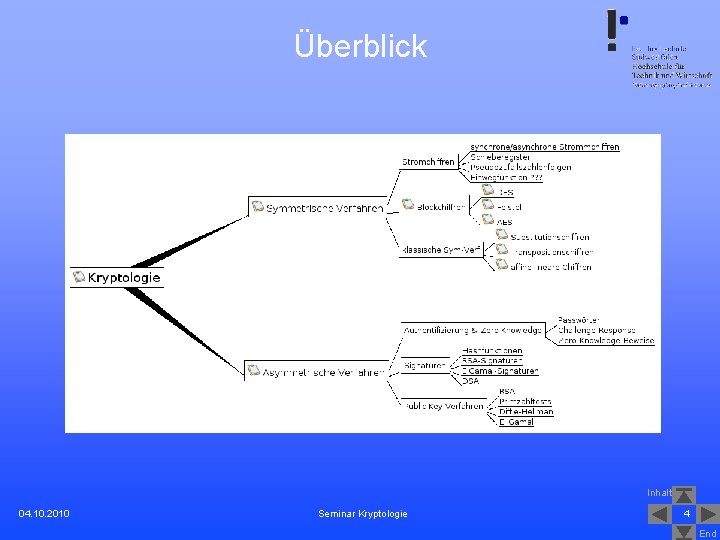

Überblick Inhalt 04. 10. 2010 Seminar Kryptologie 4 End

Themenvorschläge Zeitalter der Handverschlüsselung (HV) 1. Vigenere-Chiffre (Polyalphabetische Substitutionschiffren) Hr. Meyknecht 2. Der Zodiac-Killer (Homophone Substitutionschiffren) (1 Buchstabe mehrere Buchstaben; Häufigkeitsglättung) 3. Playfair und Doppelkasten (HV im zweiten WK) (Polygraphische Substitutionschiffren (Blockchiffren)) 4. Doppelwürfel („handgestrickt und doch unbrechbar“ (Otto Leiberich, ehemaliger Präsident des BSI)) (Transpositionschiffren) Inhalt 04. 10. 2010 Seminar Kryptologie 5 End

Themenvorschläge Zeitalter der Verschlüsselungsmaschinen 1. Die ENIGMA („KEINE BESONDEREN VORKOMMNISSE“; Umkehrwalze keine Abbildung Zeichen X möglich) 2. One-Time-Pad-Maschinen (einziges „vollkommen sicheres“ Verschlüsselungsverfahren; Zufallszahlen-Generator, Schlüsselaustauschproblem) 3. Die Purple (Friedman gegen Japan) (Telefon-Vermittlungsschalter statt Walzen; Schlüssel mehrerer Tagen ließen sich berechnen) Inhalt 04. 10. 2010 Seminar Kryptologie 6 End

Themenvorschläge Zeitalter der Verschlüsselung mit dem Computer 1. DES (praktisch sicheres symmetrisches Verfahren; NSA sorgt für „zu kurzen“ Schlüssel (nur 56 bit statt 128 (Lucifer))) 2. RSA (asymmetrische Verfahren; Falltürfunktionen; Multiplikation zweier Primzahlen vs. Zerlegung in Primzahlfaktoren) 3. Digitale Signaturen (Unterschriften per PC; RSA zur Authentifizierung) 4. Hashfunktionen (Wie werden digitale Signaturen schnell? ) Inhalt 04. 10. 2010 Seminar Kryptologie 7 End

Themenvorschläge Zeitalter der Quantenkryptographie • Quantencomputer und –kryptographie Inhalt 04. 10. 2010 Seminar Kryptologie 8 End

Literatur & Co. 1. Schmeh, Klaus: „Codeknacker gegen Codemacher“, W 3 L, Herdecke Witten, 2008 (Geschichte der Kryptologie) 2. de Vries, Andreas: „Kryptologie, Einführung und Überblick“, Vorlesungsskript, Hagen, 2005 3. de Vries, Andreas: „Kryptologie, Einführung und Überblick“, Folien zur Vorlesung, Hagen, 2005 4. Buchmann, Johannes A. : „Introduction to Cryptography“, Springer, New York Berlin Heidelberg, 2001 (Mathematische Einführung) Inhalt 04. 10. 2010 Seminar Kryptologie 9 End

Literatur & Co. 5. Hauck, Peter: „Kryptologie und Datensicherheit“, Vorlesungsskript WS 2002/03, Stand 2006, Uni Tübingen 6. TIMMS (Tübinger Internet Mulitmedia Server Kurs Kryptologie, Prof. Peter Hauck) 7. Cryp. Tool Download über www. heise. de Software, Tutorials, eigenes Skript, ungelöste Chiffren. . . 8. www. mysterytwisterc 3. org Inhalt 04. 10. 2010 Seminar Kryptologie 10 End

Fragen Sie bitte! Inhalt 04. 10. 2010 Seminar Kryptologie 11 End

Vielen Dank für Ihre Aufmerksamkeit! Inhalt 04. 10. 2010 Seminar Kryptologie 12 End