Plan de Continuidad del Negocio Gestin de Riesgos

- Slides: 13

Plan de Continuidad del Negocio Gestión de Riesgos Junio 2011

Introducción Objetivos: • Identificar eventos potenciales que puedan afectar negativamente la operación de la organización. • Evaluar, aplicar y monitorear medidas que permitan minimizar las consecuencias negativas de esos eventos. • Considerar, analizar y adaptar en forma continua los resultados obtenidos en los nuevos escenarios planteados en cada ciclo de revisión. • Proporcionar una seguridad razonable sobre el logro de los objetivos planteados por la dirección. Alcance: Aplica a todas las actividades desempeñadas por el Consejo, que contribuyen a su razón de ser o agregan valor a los servicios brindados, independientemente del lugar en donde se realicen, y del personal y de los medios utilizados. 2

Conceptos • Activo: recurso que da soporte a las actividades de negocio de la organización, necesario para que ésta funcione correctamente y alcance los objetivos propuestos por la dirección. • Amenaza: evento que puede desencadenar un incidente en la organización, produciendo daños materiales o pérdidas inmateriales. • Vulnerabilidad: error, debilidad o falta de control existente en un recurso o proceso que puede ser explotado por una amenaza potencial. En otras palabras, es una condición que favorece la ocurrencia de un evento fortuito. • Impacto: magnitud del daño que debería afrontar la organización en caso de que una determinada amenaza explote una vulnerabilidad. • Control: procedimientos o mecanismos que tienen por objetivo reducir la probabilidad de ocurrencia de las amenazas o el impacto producido si se concretaran. Será indistintamente llamado salvaguarda o contramedida. • Riesgo: probabilidad de que una amenaza aproveche y explote una debilidad asociada a un activo, provocando daño sobre este último. 3

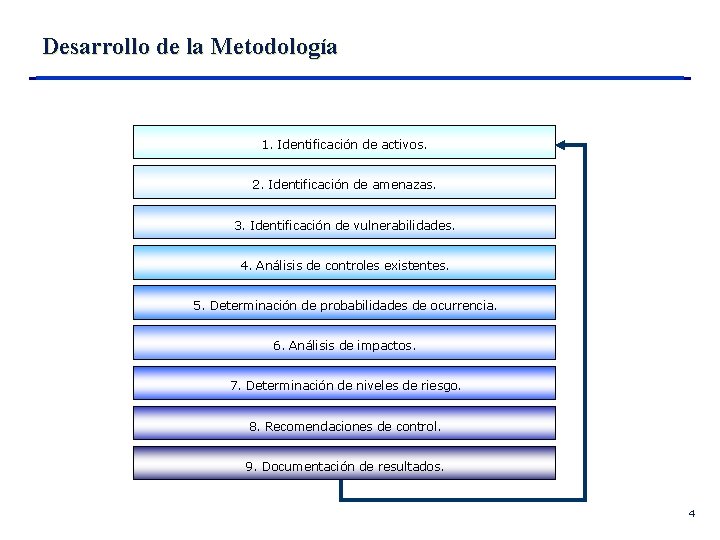

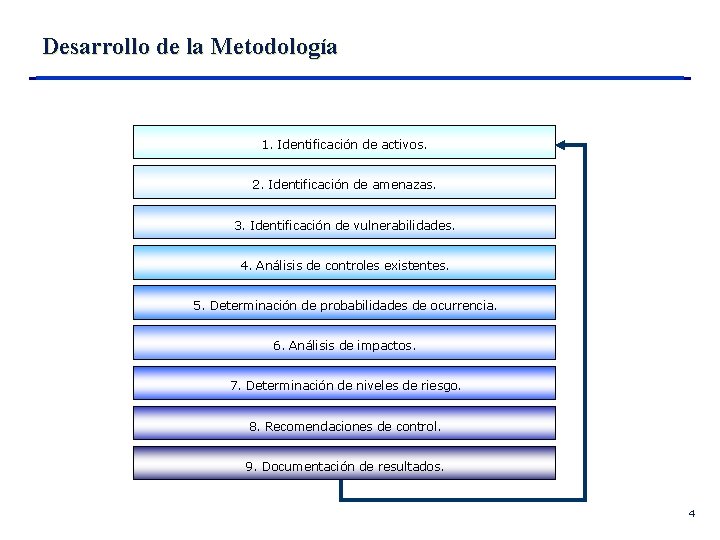

Desarrollo de la Metodología 1. Identificación de activos. 2. Identificación de amenazas. 3. Identificación de vulnerabilidades. 4. Análisis de controles existentes. 5. Determinación de probabilidades de ocurrencia. 6. Análisis de impactos. 7. Determinación de niveles de riesgo. 8. Recomendaciones de control. 9. Documentación de resultados. 4

Propuesta de desarrollo de planes y procedimientos 1. Identificación de Activos: Identificar el conjunto de todos los recursos, tangibles e intangibles, necesarios para la correcta ejecución de los procesos de negocio bajo consideración. Para un mejor tratamiento de los mismos, clasificarlos según las siguientes categorías: personal, instalaciones, equipamiento / servicios auxiliares, soportes de información, redes de comunicaciones, equipamiento informático, aplicaciones, sistemas, datos e información. 2. Identificación de Amenazas: Confeccionar un listado de las amenazas que pueden afectar a cada activo. Las amenazas son, en definitiva, “cosas que ocurren”. Y, de todo lo que puede ocurrir, es de interés lo que pueda ocurrirle y causarle daño a los activos que son necesarios para la correcta ejecución de los procesos de negocio. 5

Propuesta de desarrollo de planes y procedimientos 3. Identificación de Vulnerabilidades: Según se considere de utilidad y resulte aplicable, confeccionar un listado de las vulnerabilidades existentes asociadas a cada uno de los activos identificados. 4. Análisis de Controles Existentes: Identificar los controles desplegados para las distintas amenazas y analizar su eficacia. Un control se considerará eficaz si: está perfectamente desplegado, configurado y mantenido; existen procedimientos claros de uso normal y en caso de incidencias; los usuarios involucrados están capacitados; y existen alarmas que avisan de posibles fallos. 5. Determinación de Probabilidades de Ocurrencia: Para cada una de las amenazas identificadas, y considerando además las vulnerabilidades y controles preventivos asociados, estimar la probabilidad de que la misma se materialice. Para estimación deberán considerarse según apliquen los siguientes factores: frecuencia de ocurrencia en el pasado según registros disponibles; motivación y/o capacidad de la fuente de la amenaza; eficacia de los controles preventivos vinculados existentes; entre otros. 6

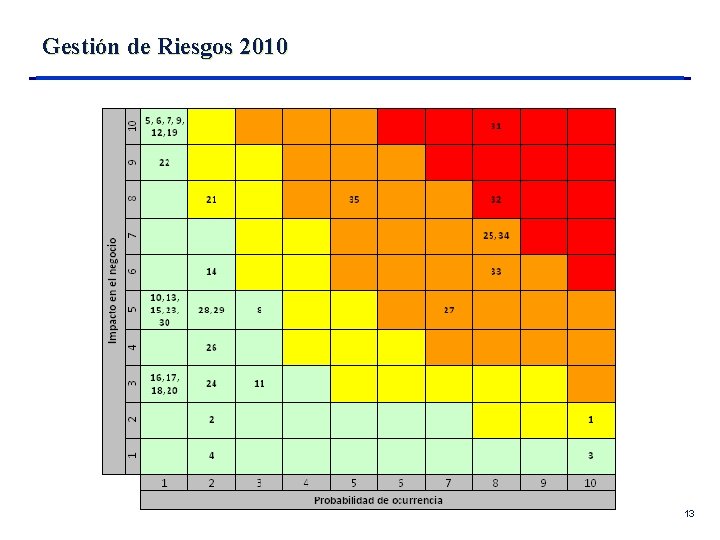

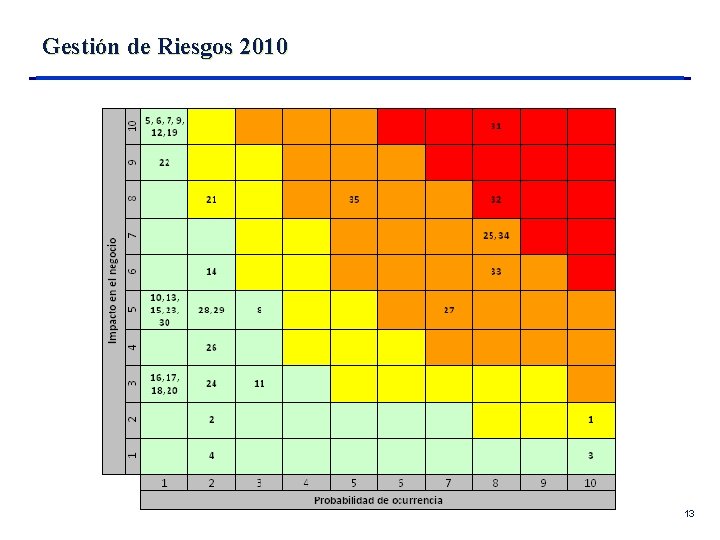

Propuesta de desarrollo de planes y procedimientos 6. Análisis de Impacto: Para cada una de las amenazas identificadas, y considerando además las vulnerabilidades y controles asociados, estimar el impacto a producirse en caso de que se la misma se materialice. Para estimación deberán valorarse según aplique las siguientes posibles consecuencias: pérdida económica; alteración de la disponibilidad de servicios; alteración de la integridad, confidencialidad y/o autenticidad de la información; perjuicio a seres humanos; entre otros. 7. Determinación de Niveles de Riesgos: Luego de ser estimados la probabilidad de ocurrencia y el impacto de las amenazas identificadas, determinar el nivel de riesgo correspondiente para cada una. Dicho nivel de riesgo se calculará mediante la multiplicación de la probabilidad de ocurrencia y el impacto de la amenaza correspondiente. A partir de estos valores construir la Matriz de Riesgos. Ésta contiene, sobre el eje horizontal los valores de probabilidad de ocurrencia, sobre el eje vertical los valores de impacto y las celdas se completan con la identificación de las amenazas cuya valoración coincida con los valores de probabilidad e impacto correspondientes. 7

Propuesta de desarrollo de planes y procedimientos 8. Recomendaciones de Control: A partir de los niveles de riesgo calculados, recomendar controles / contramedidas que permitan mitigarlos o eliminarlos. Aquí deberán considerarse las siguientes características de los controles a proponer: factibilidad de implementación, desde el punto de vista técnico, funcional y legal; efectividad; impacto operacional de la implementación; y relación costo-beneficio, representada por el costo de asumir el riesgo versus el beneficio de mitigarlo o eliminarlo. 9. Documentación de Resultados: Si bien la documentación de los resultados parciales obtenidos debe realizarse en paralelo al desarrollo de cada una de las etapas previas, al finalizar cada ciclo es importante revisar y depurar toda la documentación generada ya que será una fuente de referencia continua y vital para los subsiguientes ciclos de ejecución de la metodología. 8

Equipo de Trabajo Para la ejecución del trabajo descrito se conformará un equipo interdisciplinario compuesto por representantes de las siguientes áreas funcionales: ü Recursos Humanos, ü Servicios Generales, ü Sistemas, ü Seguridad Informática, y ü Auditoría y Control de Gestión. 9

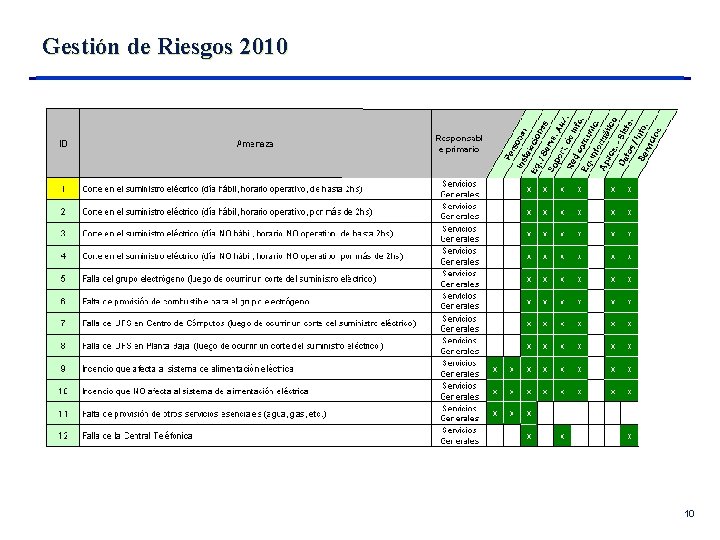

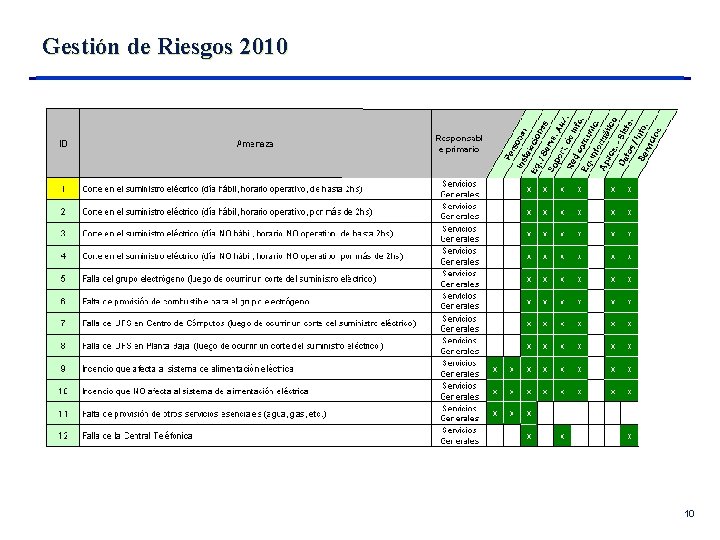

Gestión de Riesgos 2010 10

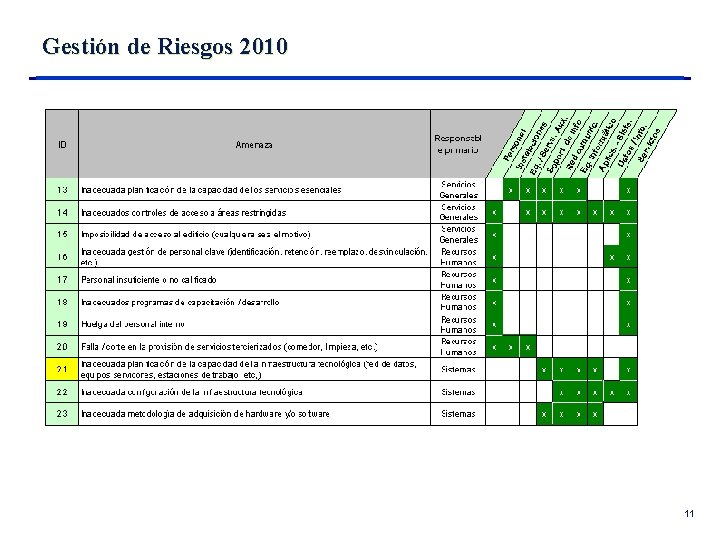

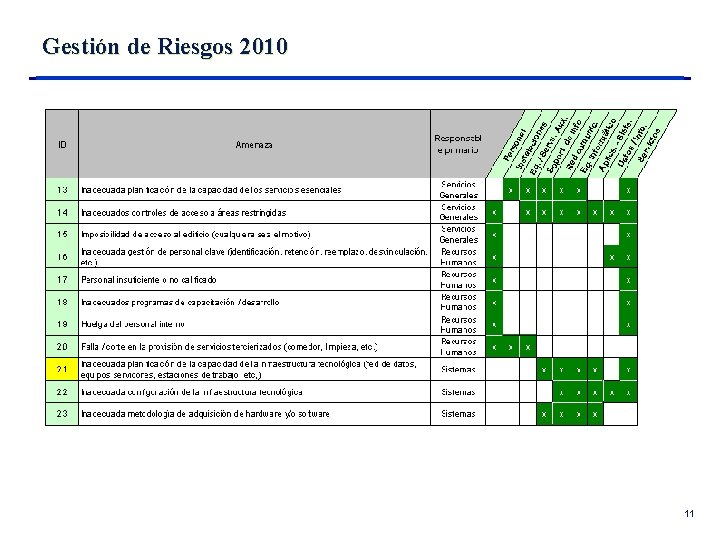

Gestión de Riesgos 2010 11

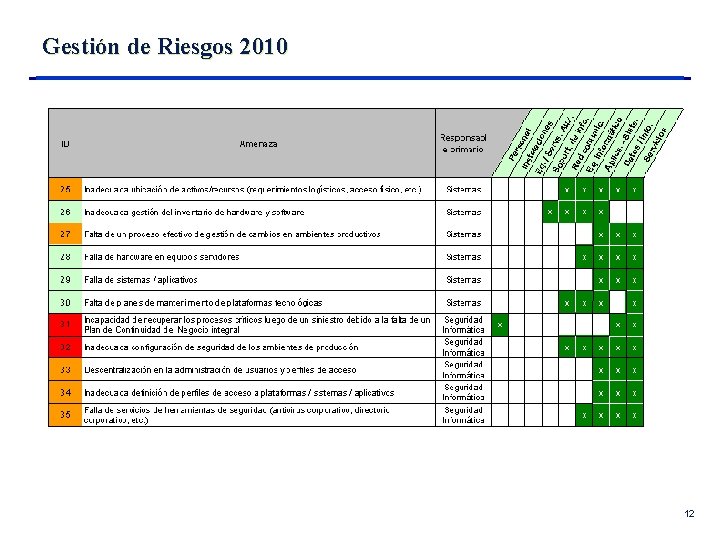

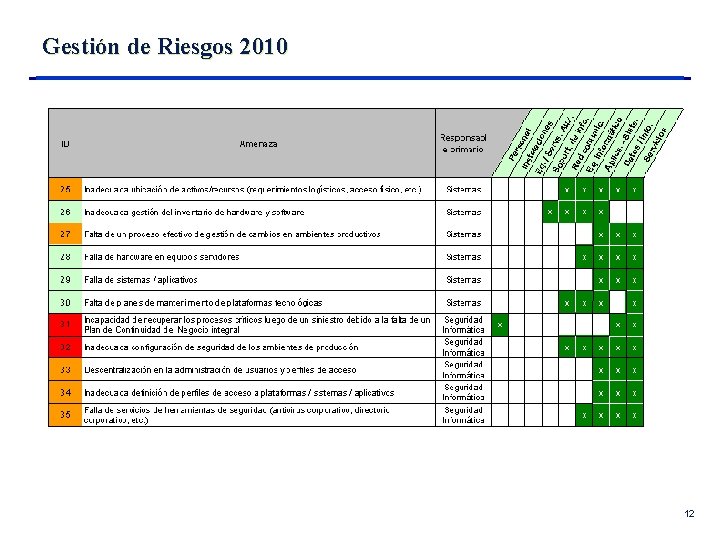

Gestión de Riesgos 2010 12

Gestión de Riesgos 2010 13