Index Logparser Web Server OS Web Server Web

Index 모의 해킹 대응 방안 Logparser

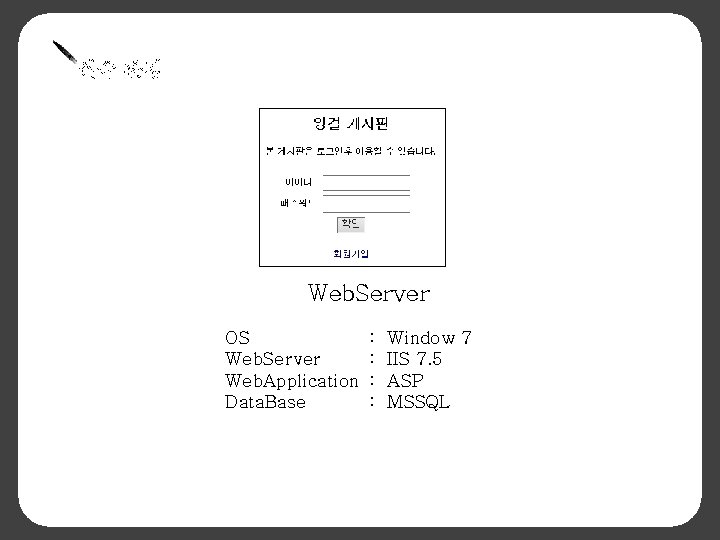

실습 환경 Web. Server OS Web. Server Web. Application Data. Base : : Window 7 IIS 7. 5 ASP MSSQL

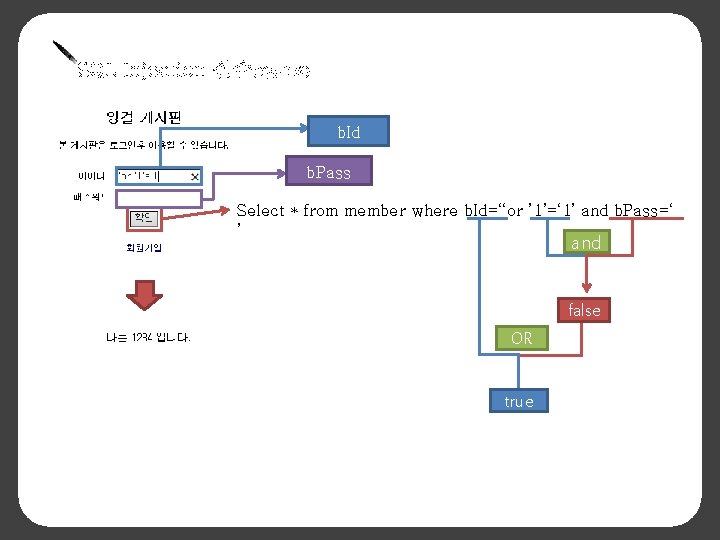

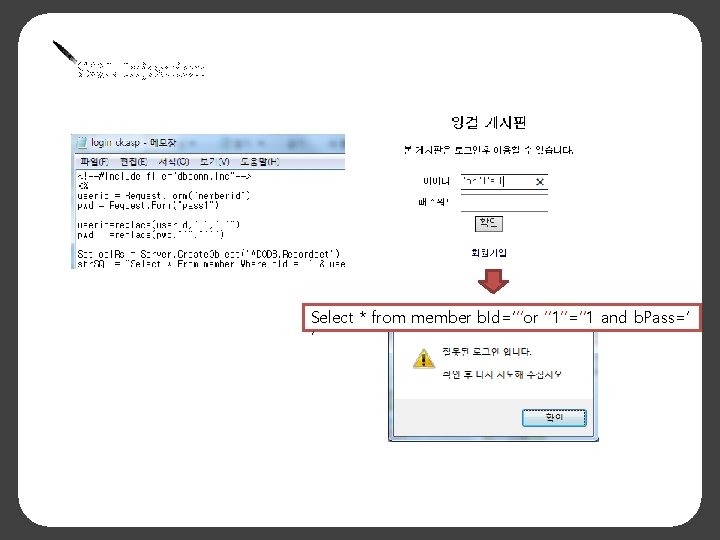

SQL Injection 실습(인증우회) b. Id b. Pass Select * from member where b. Id=‘‘or ’ 1’=‘ 1’ and b. Pass=‘ ’ and false OR true

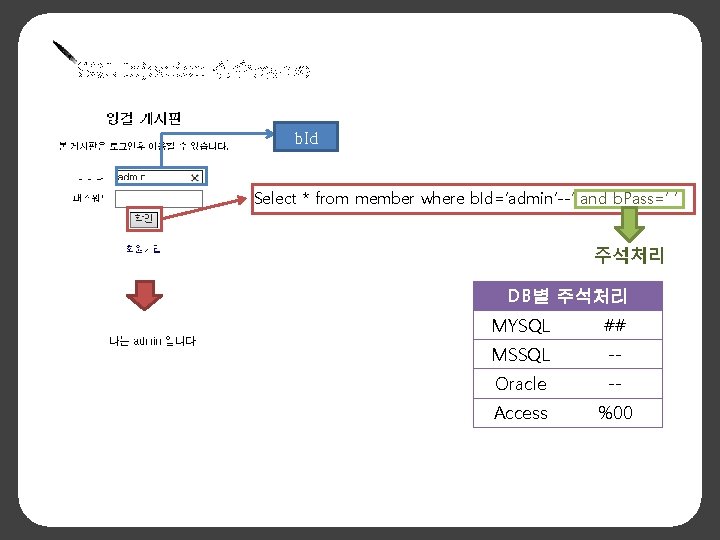

SQL Injection 실습(인증우회) b. Id Select * from member where b. Id=‘admin’--’ and b. Pass=‘ ’ 주석처리 DB별 주석처리 MYSQL ## MSSQL -- Oracle -- Access %00

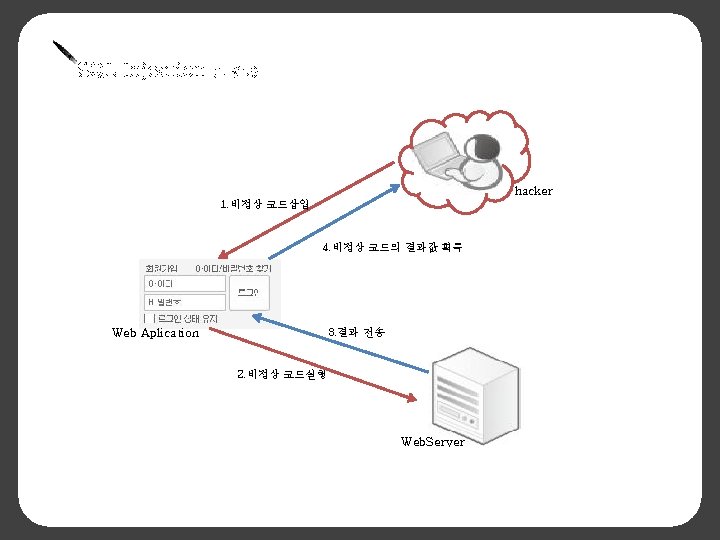

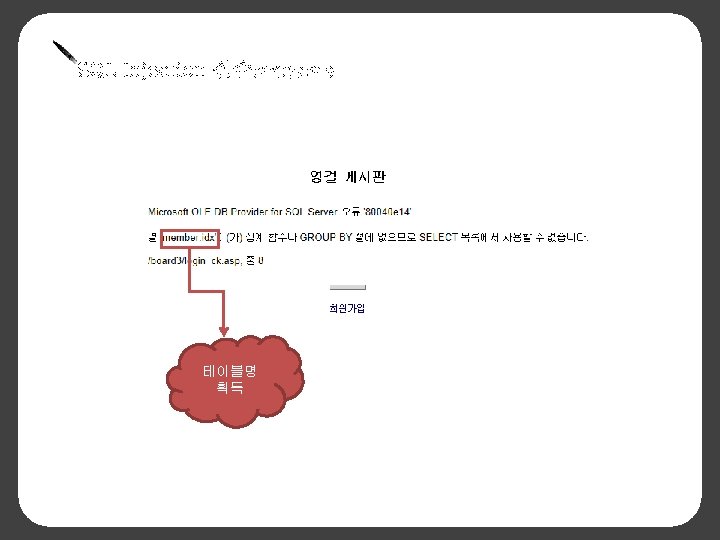

SQL Injection Select * from member b. Id=‘’’or ‘’ 1’’=‘’ 1 and b. Pass=‘ ’

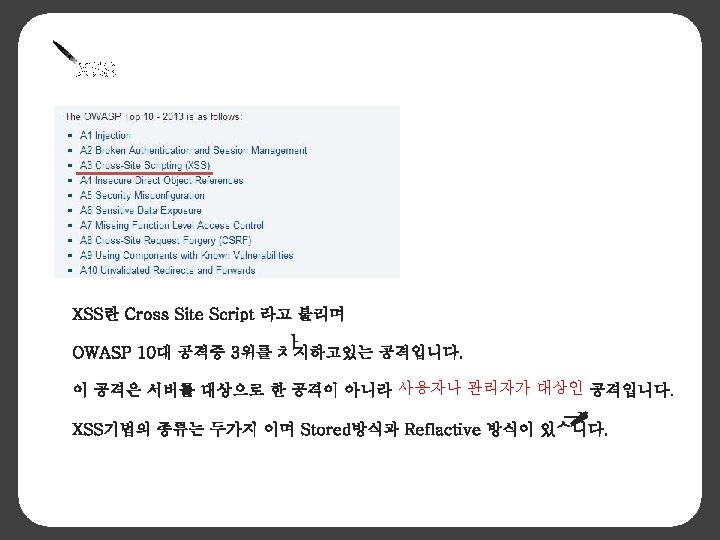

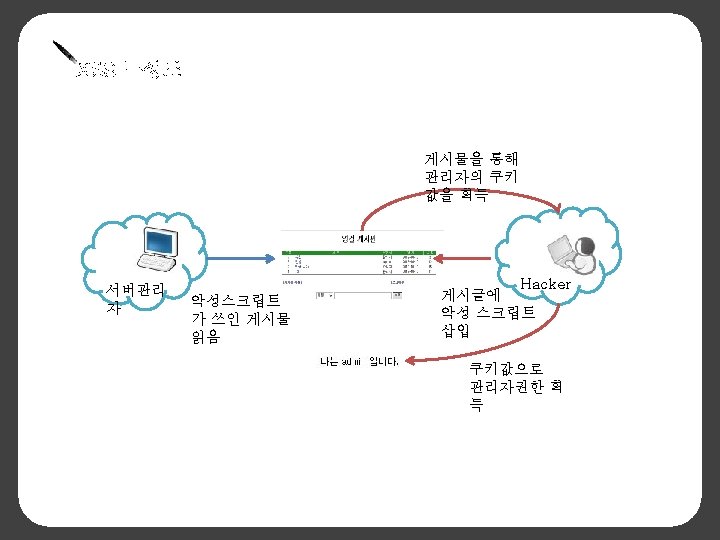

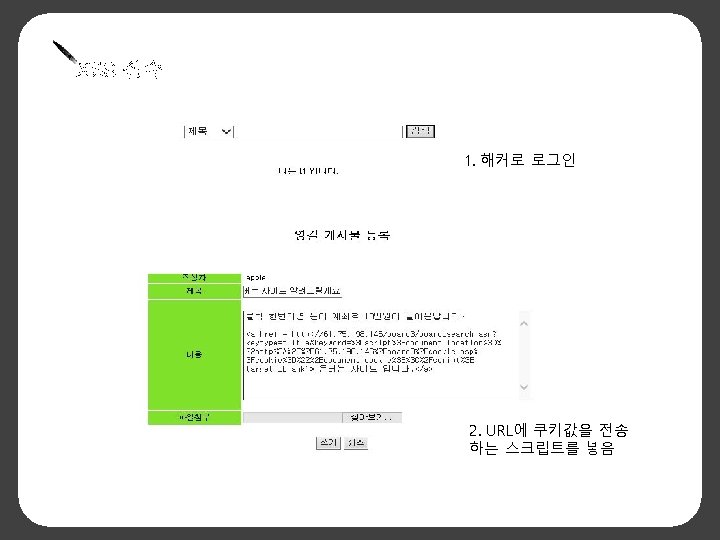

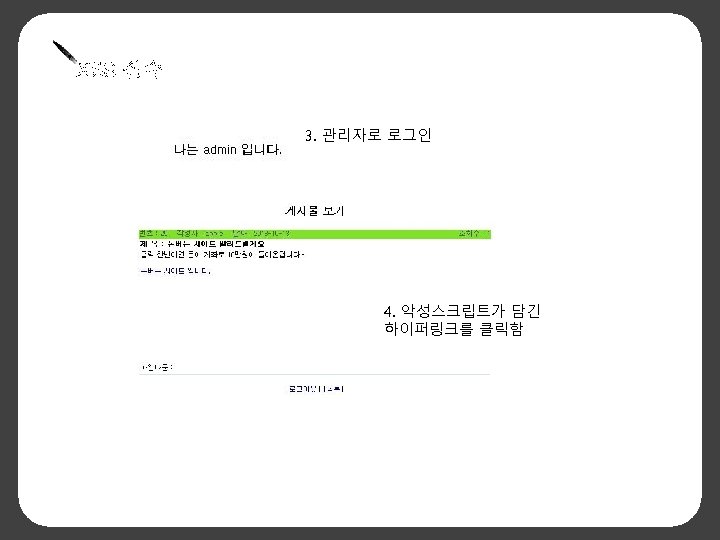

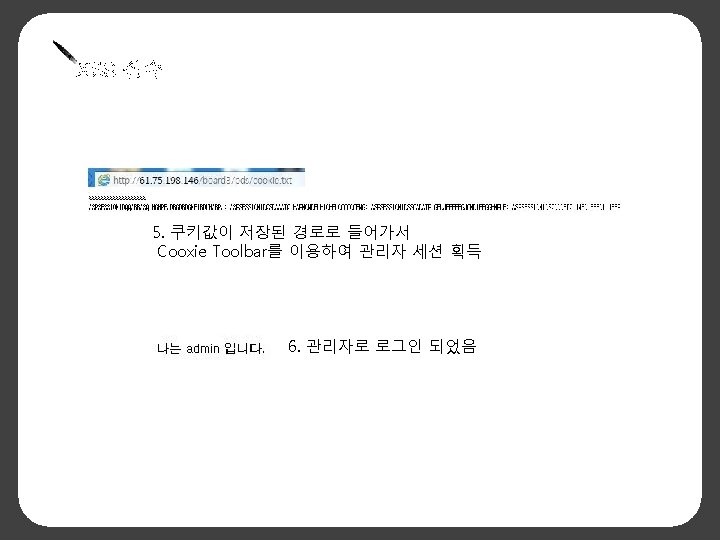

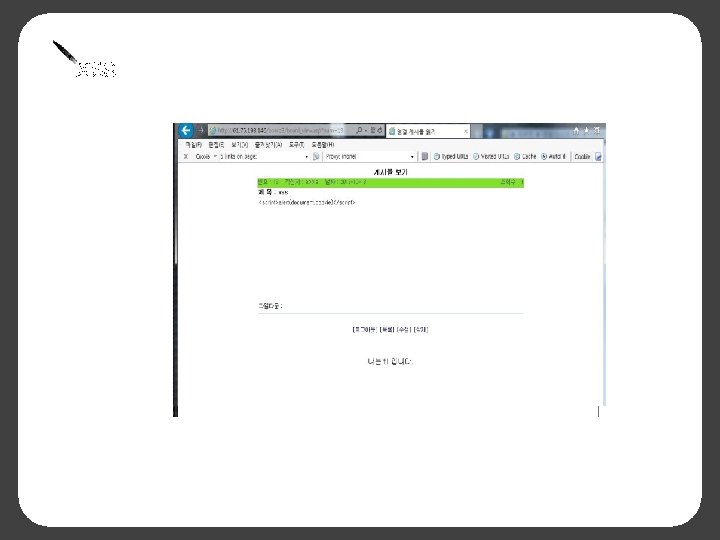

XSS

03 Logparser

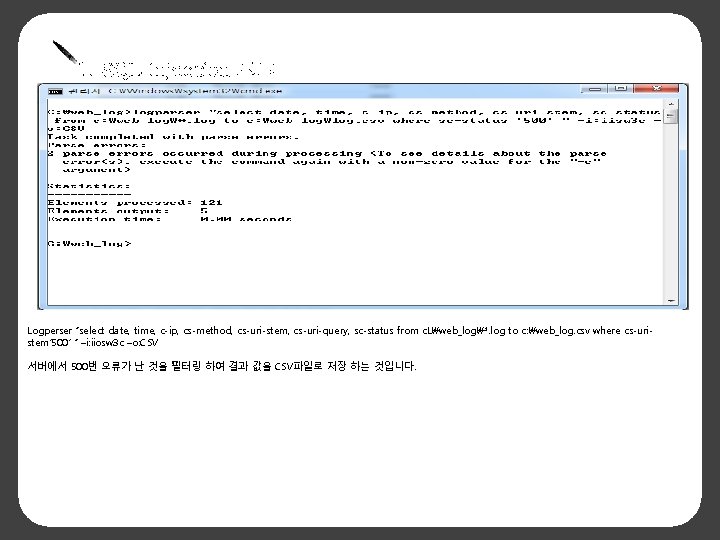

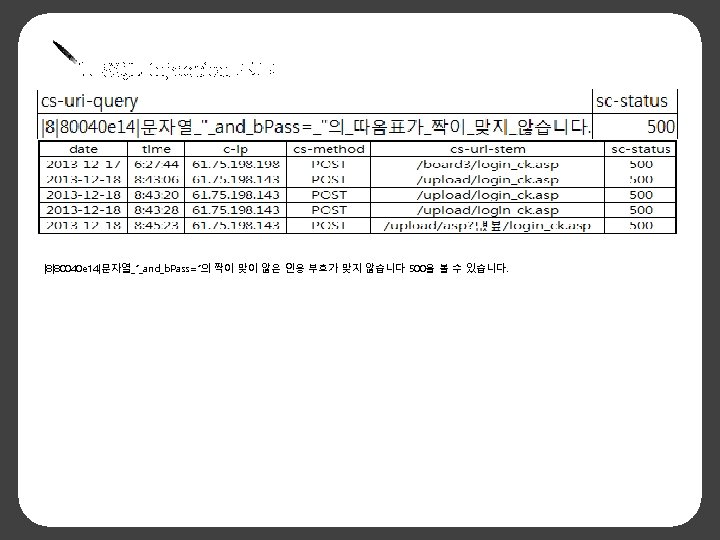

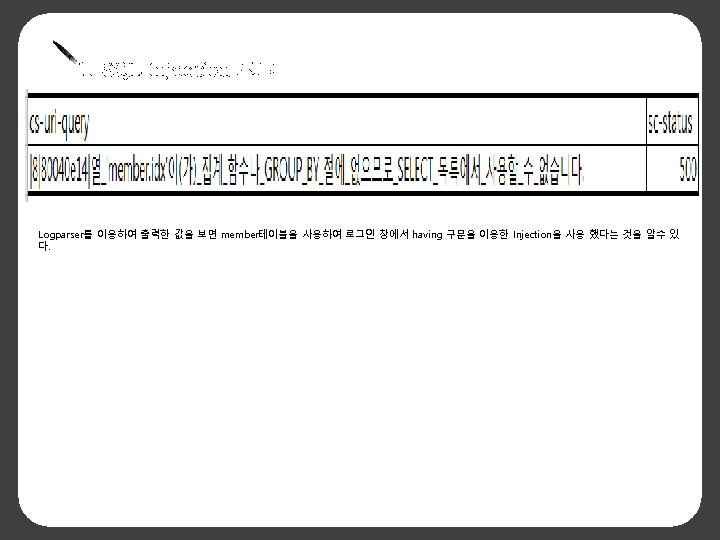

1. SQL Injection 로그 Logperser “select date, time, c-ip, cs-method, cs-uri-stem, cs-uri-query, sc-status from c. Lweb_log*. log to c: web_log. csv where cs-uristem’ 500’ ” –i: iiosw 3 c –o: CSV 서버에서 500번 오류가 난 것을 필터링 하여 결과 값을 CSV파일로 저장 하는 것입니다.

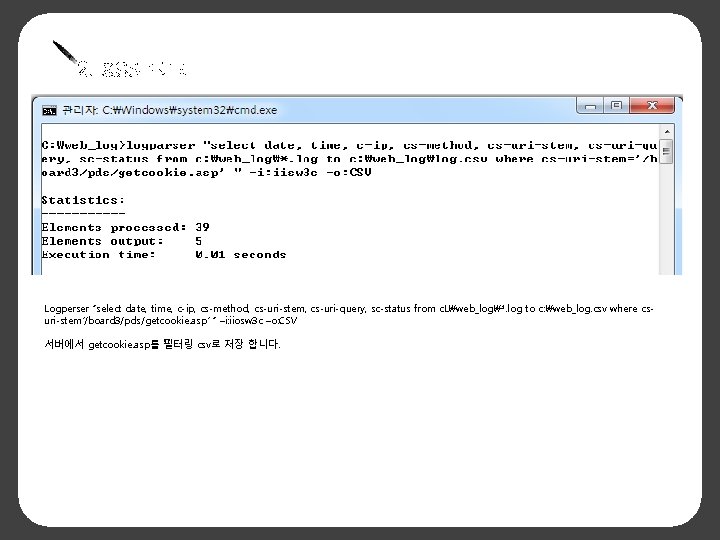

2. XSS 로그 Logperser “select date, time, c-ip, cs-method, cs-uri-stem, cs-uri-query, sc-status from c. Lweb_log*. log to c: web_log. csv where csuri-stem’/board 3/pds/getcookie. asp’ ” –i: iiosw 3 c –o: CSV 서버에서 getcookie. asp를 필터링 csv로 저장 합니다.

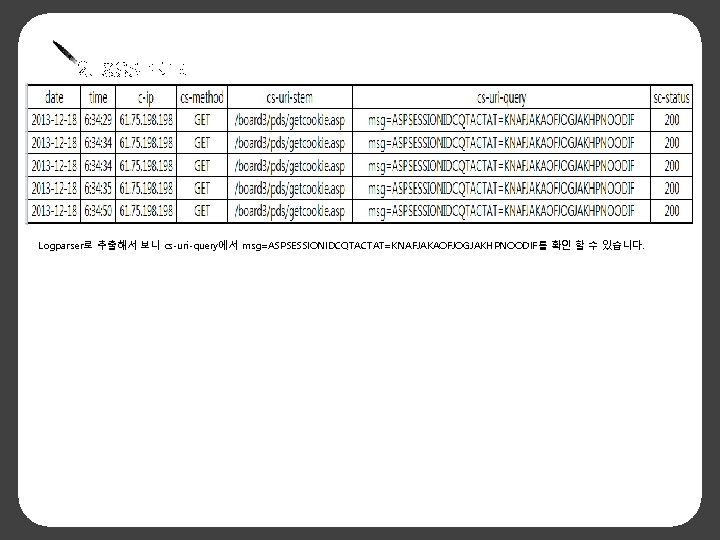

2. XSS 로그 Logparser로 추출해서 보니 cs-uri-query에서 msg=ASPSESSIONIDCQTACTAT=KNAFJAKAOFJOGJAKHPNOODIF를 확인 할 수 있습니다.

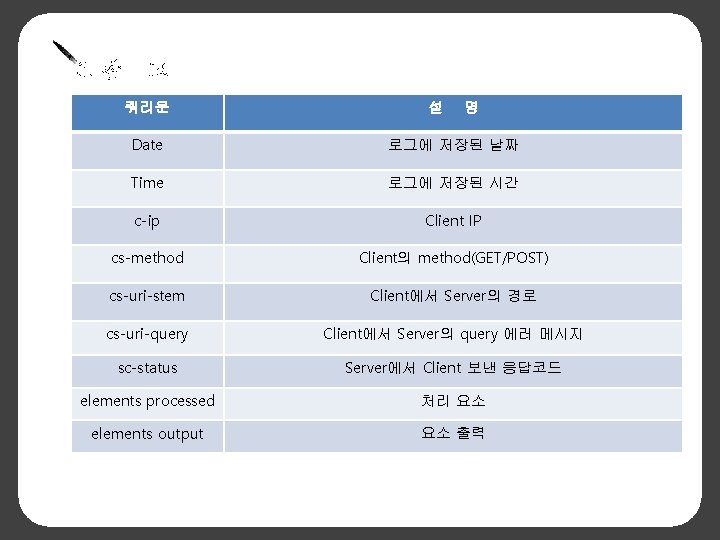

3. 참 고 쿼리문 설 명 Date 로그에 저장된 날짜 Time 로그에 저장된 시간 c-ip Client IP cs-method Client의 method(GET/POST) cs-uri-stem Client에서 Server의 경로 cs-uri-query Client에서 Server의 query 에러 메시지 sc-status Server에서 Client 보낸 응답코드 elements processed 처리 요소 elements output 요소 출력

Q &A

T hank you

- Slides: 27