Virtual Private Network VPN Professor Otto Carlos Muniz

- Slides: 17

Virtual Private Network VPN Professor: Otto Carlos Muniz B. Duarte Autor: Rodrigo Augusto Gomes

I. Definição l Enorme gama de definições para VPN l VPN: l Rede Simulada l Rede Compartilhada l Acesso Controlado l Conteúdo da rede restrito

II. Motivações para o uso l l Custo l Plataforma única de comunicações l Várias redes em uma Segurança l Invisível l Dados l Autenticação

III. Aplicações l Diversas l Três se sobrepõem l Rede de Acesso Remoto l Conexão de LANs via Internet l Conexão de Computadores numa Intranet

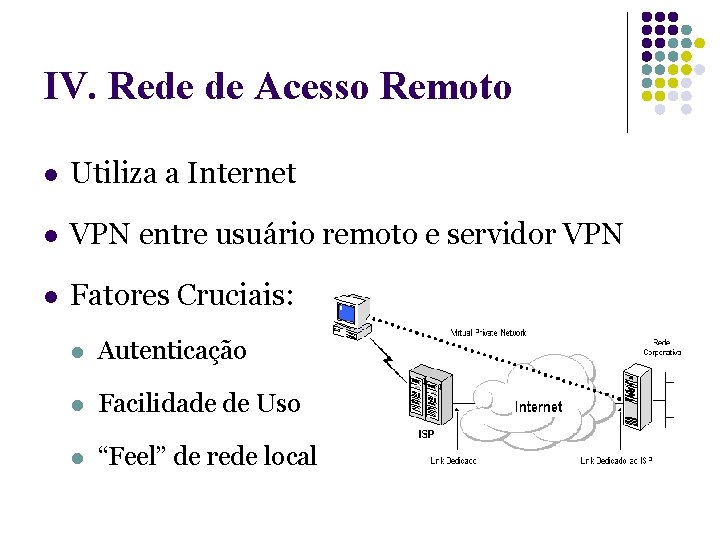

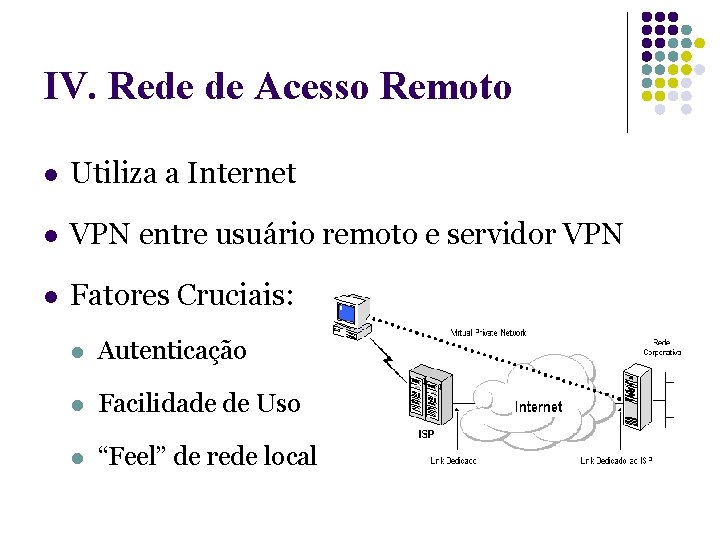

IV. Rede de Acesso Remoto l Utiliza a Internet l VPN entre usuário remoto e servidor VPN l Fatores Cruciais: l Autenticação l Facilidade de Uso l “Feel” de rede local

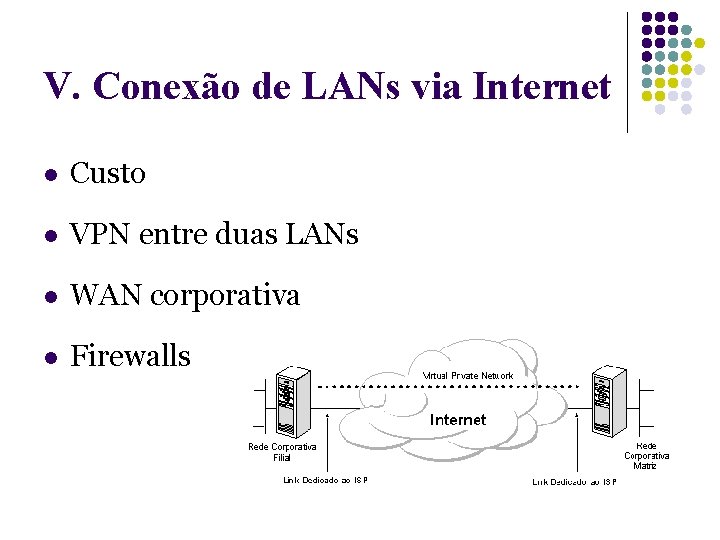

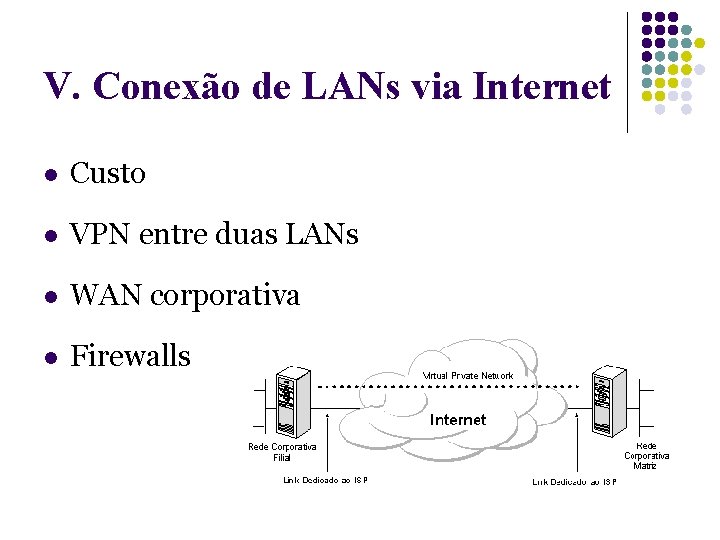

V. Conexão de LANs via Internet l Custo l VPN entre duas LANs l WAN corporativa l Firewalls

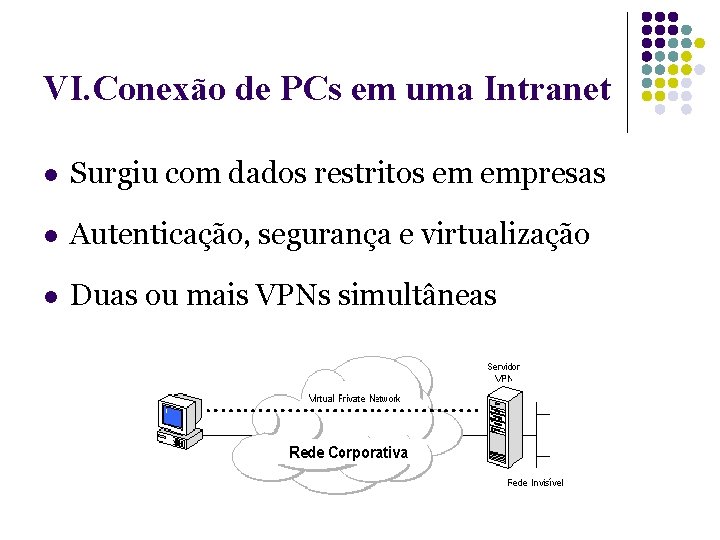

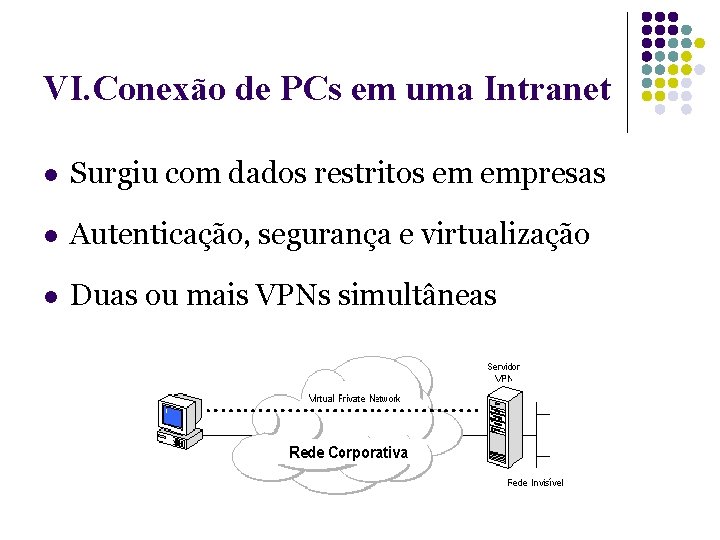

VI. Conexão de PCs em uma Intranet l Surgiu com dados restritos em empresas l Autenticação, segurança e virtualização l Duas ou mais VPNs simultâneas

VII. Segurança l Crucial em VPNs l Requisitos necessários l l Confidencialidade l Integridade l Autenticidade IPSec vêm seguindo os requisitos

VIII. IP Security (IPSec) l Conjunto de padrões e protocolos l Compatível com IPv 6 l Baseado em outros padrões l Data Encryption Standard (DES) l Triple-DES (3 DES) l Message Digest Algorithm 5 (MD 5)

IX. Arquitetura do IPSec l Dois cabeçalhos l AH l ESP assegura cifragem dos dados l ESP e AH para autenticação l AH protege cabeçalho IP externo e ESP

X. Modos de Funcionamento do IPSec l l Dois modos basicamente l Transporte l Túnel Transporte: l l Modificação de endereços Túnel: l Cabeçalho IP Externo

XI. Conclusões l Redução de Custos l Comunicação Direta l IPSec assegurança l Qo. S l Perda de Volume Real de Dados l Tempo de Transmissão

XII. Referências Fergusson P. , Huston G. , “What is a VPN? - Part I”, The Internet Protocol Journal – Cisco, vol. 1, n°. 1, 1998 Disponível em: “What is a VPN? ” (em 17/04/2006) l Fergusson P. , Huston G. , “What is a VPN? - Part II”, The Internet Protocol Journal – Cisco, vol. 1, n°. 2, 1998 Disponível em: “What is a VPN? ” (em 17/04/2006) l Stallings W. , “IP Security”, The Internet Protocol Journal – Cisco, vol. 3, n°. 1, 2000 l Kuo Chin, Liou. “Rede Privada Virtual – VPN” Disponível em: “Rede Privada Virtual”(em 09/06/2006) l VPNLabs Disponível em: “VPNLabs”(em 09/06/2006) l

XII. Referências (II) Duffield, Nick ; Goyal, Pawan ; Greenberg, Albert ; Mishra, Partho ; K. Ramakrishnan, K. ; E. van der Merwe, Jacobus ; Doraswamy , Naganand ; Jagannath, Shantigram. “A Performance Oriented Service Interface for Virtual Private Networks”, 1998. Disponível em: “A Performance. . . Networks”(em 17/04/2006) l Lima Fernandes Martins, Dêner. “Redes Privadas Virtuais com IPSec”, 2000. Disponível em: “Redes Privadas Virtuais com IPSec”(em 09/06/2006) l Antonio G. Rossi, Marco; Franzin, Oswaldo. “VPN - Virtual Private Network (Rede Privada Virtual) Gpr Sistemas Ltda. ”, 2000. Disponível em: “Conceitos Básicos de VPN”(em 09/06/2006) l

XII. Referências (III) l Figuras: l Figuras 1, 2 e 3: Kuo Chin, Liou. “Rede Privada Virtual – VPN” Disponível em: “Rede Privada Virtual”(em 09/06/2006) l Figuras 4 e 5: Lima Fernandes Martins, Dêner. “Redes Privadas Virtuais com IPSec”, 2000. Disponível em: “Redes Privadas Virtuais com IPSec”(em 09/06/2006)

XIII. Perguntas l Defina VPN. l Cite duas das principais motivações para se implementar uma VPN. l Cite os dois modos de funcionamento do IPSec.

XIII. Perguntas (II) l Quais são os cabeçalhos do IPSec? Diga sigla e nome. l Quais são os três requisitos para que uma VPN seja considerada segura?