Segurana Informtica ISTEC 1920 6 Parte Segurana na

- Slides: 11

Segurança Informática / ISTEC - 19/20 6ª Parte – Segurança na Computação na Nuvem 311

6. 1 – Computação na Nuvem n Segurança Informática / ISTEC - 19/20 Computação na Nuvem (Cloud Computing) * A tecnologia Cloud Computing (computação na nuvem) é caracterizada por possibilitar às organizações o acesso a recursos de software e/ou hardware remotos (cloud), dedicados ou partilhados, físicos ou virtuais, (geral/) via internet: • Exemplo de recursos: CPU, storage, memória de servidores, etc • Localização de recusursos remotos: data centers de fornecedores de serviços na nuvem • Exemplo de empresa pioneira fornecedora de serviços na nuvem: Amazon (AWS: Amazon Web Services) * Impulsionada por: • Competitividade entre empresas => necessidade de optimizar as suas estruturas tecnológicas => +produtividade/-custos • Evolução tecnológica: – acessos à Internet de maior velocidade – virtualização de plataformas – computação distribuída – mecanismos de segurança 312

6. 1 – Computação na Nuvem Segurança Informática / ISTEC - 19/20 n Computação na Nuvem (Cloud Computing) * Principais objetivos para fornecedores de serviços: • Escalabilidade de recursos para satisfazer novos pedidos de (novos) clientes: – Redução do tempo e custos (efeito de economia de escala) para satisfazer requisitos de clientes, relativamente ao cenário de uso de plataformas próprias (desses clientes): • Atribuição de recursos a novos clientes • Expansão da capacidade atribuída a clientes já existentes • Garantia de Segurança: – Necessária para reduzir riscos adicionais da computação na nuvem • Para os clientes as vantagens da computação na nuvem deverão ser superiores a riscos de segurança da mesma • Necessário implementar mecanismos de segurança eficazes de modo a fiabilizar e credibilizar o uso dos serviços na nuvem – Nível de segurança deverá ser igual ou superior ao cenário de rede com infraestrutura própria 313

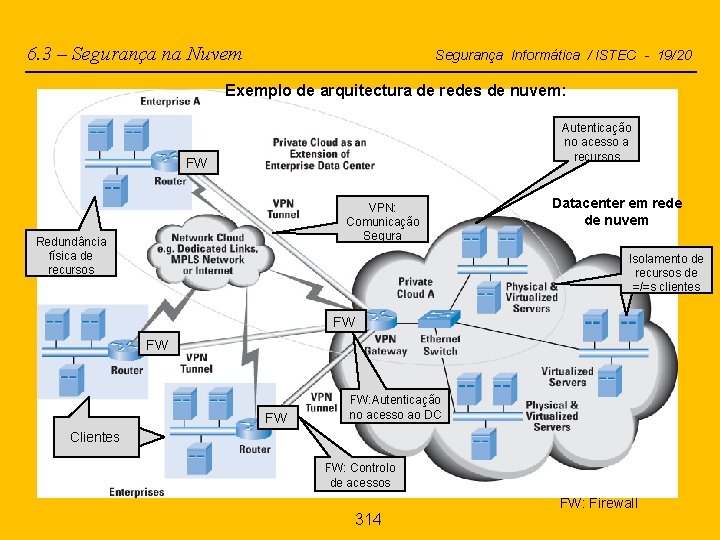

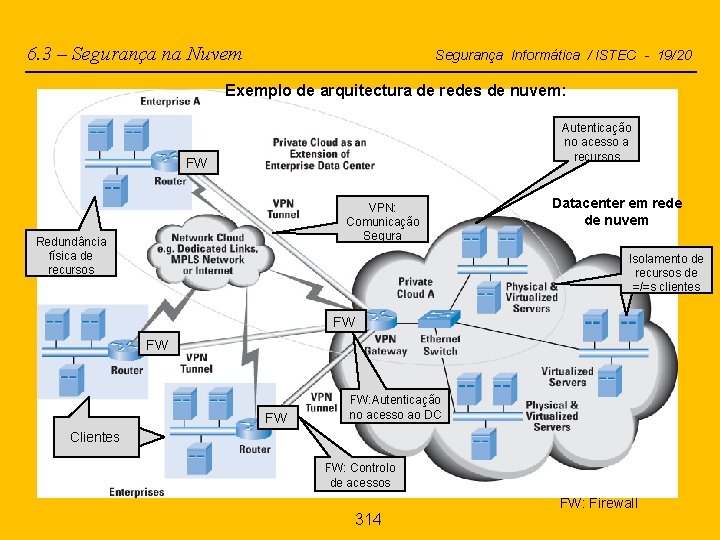

6. 3 – Segurança na Nuvem Segurança Informática / ISTEC - 19/20 Exemplo de arquitectura de redes de nuvem: Autenticação no acesso a recursos FW VPN: Comunicação Segura Redundância física de recursos Datacenter em rede de nuvem Isolamento de recursos de =/=s clientes FW FW: Autenticação no acesso ao DC Clientes FW: Controlo de acessos 314 FW: Firewall

6. 3 – Segurança na Nuvem n Segurança Informática / ISTEC - 19/20 Principais requisitos de segurança da nuvem • Segurança é o maior risco da computação na nuvem • Nuvem rede privada partilhada e remota, geral/ acedida via internet => Serem tomadas medidas de segurança em conformidade 1. Garantir comunicação segura de dados privados: – Solução => uso de VPN, mandatorio se acesso for via redes públicas (internet) com os seguintes requisitos para os dados transmitidos: • Autenticação, encriptação e controlo de integridade 2. Controlo de acessos a recursos na nuvem: – Soluções => • Uso de Firewall de rede para controlo de acessos e autenticação de utilizadores externos • Garantir isolamento de recursos de diferentes clientes: * Uso de permissões com autenticação nos acessos => Impedir acessos a dados privados de outros clientes * Uso de VLANs para separação de fluxos de tráfego de diferentes clientes entre diferentes 315 recursos

6. 3 – Segurança na Nuvem n Segurança Informática / ISTEC - 19/20 Principais requisitos de segurança: 3. Disponibilidade de serviços / Isolamento de falhas: • A existência de recursos que poderão ser partilhados entre vários clientes (ex. CPU, memória, discos) poderá potenciar que uma falha nesses recursos afete a disponibilidade de vários clientes => efetuar controlo rigoroso do funcionamento dos recursos – Garantir uma resposta rápida em cenários de deteção de problemas • Necessidade de monitorização adequada dos diversos recursos de HW => facilitar tarefas de trouble-shooting e minimizar impacto de problemas – Soluções (podem ter custo adicional para cliente): • Definição de SLAs (Service Level Agreement) em contrato c cliente: * Tempo máximo tolerável de indisponibilidade de recursos * Requisitos de desempenho/Qo. S (Quality of Service) de cada serviço • Usar redundância de recursos • Realizar backups periódicos de dados . 316

6. 3 – Segurança na Nuvem n Segurança Informática / ISTEC - 19/20 Principais requisitos de segurança: 4. Minimizar perda de Controlo: • Em virtude de na utilização de uma infra-estrutura na nuvem o cliente ceder necessariamente a terceiros (fornecedor do serviço) o controlo dos seus dados/serviços: – Ex. eliminação de informação de forma incompleta/insegura – Solução: comprometer fornecedor no contrato 5. Cumprimento de SLAs de serviços acordados com clientes: • Garantir bom funcionamento de serviços com maiores exigências de desempenho: – Ex. serviços de comunicações multimédia=>mais exigentes em termos de: • Requisitos de Qo. S: ex. tráfego de media dos serviços real-time • Capacidade de processamento: ex. transcoding – Soluções (podem ter custo adicional para cliente): • Uso de HW específico e de melhor desempenho, mais apropriado para funcionalidades mais exigentes • Monitorização da ocupação dos recursos e, se necessário, antecipar expansões de recursos 317

6. 5 – Riscos da virtualização n Segurança Informática / ISTEC - 19/20 Principais riscos da virtualização (adicionais os riscos da computação na nuvem) * Partilha da infraestrutura: • Isolamento seguro dos recursos de diferentes clientes: – Impedir o acesso a recursos de outros clientes Þ Uso de descritores pré-definidos com elementos de configuração (ex. endereços IP’s, VLANs, fluxos de comunicações) • Eficiência na reserva e alocação de recursos para serviços de clientes: – Impedir o incumprimento dos requisitos de Qo. S de serviços ou até mesmo a falha completa dos mesmos, por má gestão de recursos partilhados Þ Uso de descritores pré-definidos com os requisitos de Qo. S de cada VM/Serviço, ex. v. CPU, v. Mem, v. NIC 318

6. 5 – Riscos da virtualização n Segurança Informática / ISTEC - 19/20 Principais riscos da virtualização • Vulnerabilidades em componentes de SW, exemplos: • Falhas de isolamento em hypervisors: • podem ser exploradas para possibilitar o acesso ao espaço de disco e à memória de outras máquinas/clientes • Cross-VM attacks: • tentativas de estabelecer canais de comunicação entre VMs (máquinas virtuais) de diferentes clientes para facilitar o acesso a dados de forma ilícita * Garantir comunicação segura entre recursos de SW e HW que suportam serviços virtualizados do mesmo cliente: • Uso de protocolos de comunicação segura – Ex. uso de VPN com protocolos IPSec ou TLS, mandatório nas comunicação em troços via redes públicas e aconselhável nas comunicações internas • Separação de fluxos de tráfego internos de diferentes clientes com uso de VLANs (Virtual Local Area Network) 319

6. 6 – Segurança na nuvem/Io. T n Segurança Informática / ISTEC - 19/20 Internet das Coisas / Internet of Things (Io. T) * Rede de comunicação entre dispositivos (things), onde se incluem as comunicações: • M 2 M: Machine-to-Machine • M 2 P: Machine-to-Person e P 2 M: Person-to-Machine * Coloca objetos/maquinas inanimados (dispositivos) a comunicar via redes IP/Internet: • Dispositivos contendo chips e sensores capazes de processar, armazenar e comunicar informação * Objetivo: satisfação dos consumidores + suporte a novas áreas de negócio • Impulsionadas pelo incremento da facilidade de comunicação sem fios via internet (+ velocidade/- custos), exemplos: – Sistemas residenciais, por exemplo, contador de electricidade que comunica resultados de contagem para central, via rede celular (M 2 M) – Dispositivos pessoais wearable, por exemplo, Smart Watch que permite monitorizar e comunicar informações para utilizador seguidor (M 2 P) 320

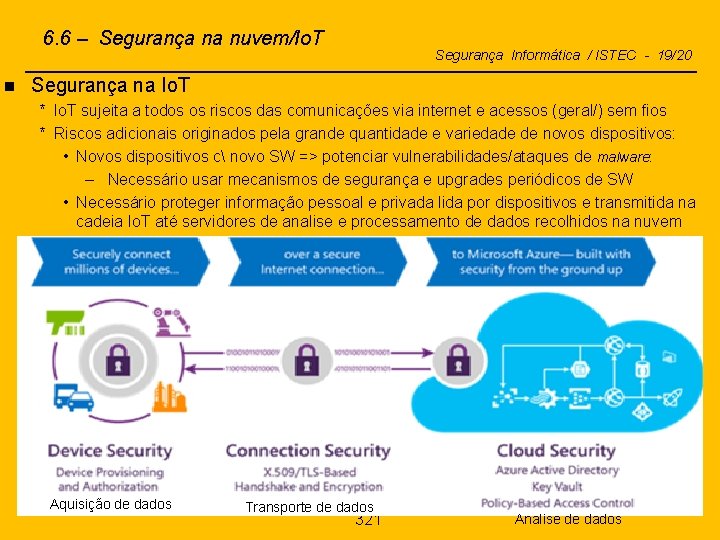

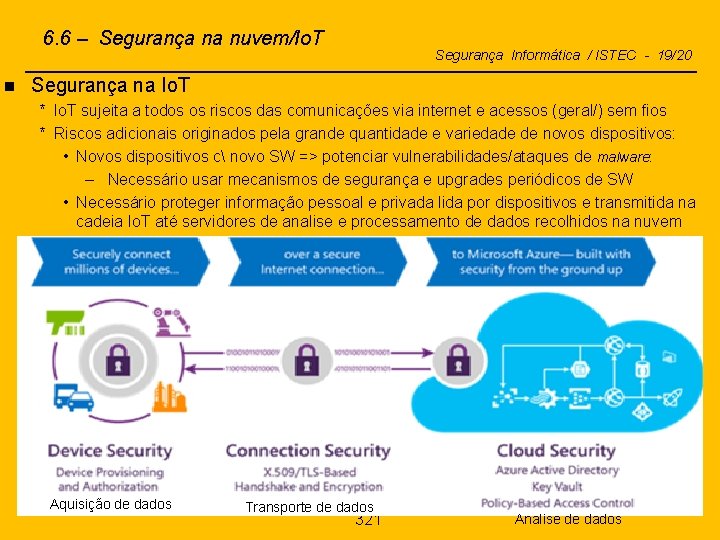

6. 6 – Segurança na nuvem/Io. T n Segurança Informática / ISTEC - 19/20 Segurança na Io. T * Io. T sujeita a todos os riscos das comunicações via internet e acessos (geral/) sem fios * Riscos adicionais originados pela grande quantidade e variedade de novos dispositivos: • Novos dispositivos c novo SW => potenciar vulnerabilidades/ataques de malware: – Necessário usar mecanismos de segurança e upgrades periódicos de SW • Necessário proteger informação pessoal e privada lida por dispositivos e transmitida na cadeia Io. T até servidores de analise e processamento de dados recolhidos na nuvem Aquisição de dados Transporte de dados 321 Analise de dados