Sanallatrma Gvenlii Tehditler nlemler ve Frsatlar Bahtiyar BRCAN

Sanallaştırma Güvenliği : Tehditler , Önlemler ve Fırsatlar Bahtiyar BİRCAN Uzman Araştırmacı TÜBİTAK UEKAE 25 Haziran 2010

Gündem • Sanallaştırma Sistemleri • Tehditler • Önlemler • Fırsatlar

Sanallaştırma Sistemleri • • 3 Sanallaştırma Sistemleri özellikleri Sanallaştırma çeşitleri Sanallaştırma bileşenleri Örnek mimari

Sanallaştırma Sistemleri • Sanallaştırma sistemleri ve bulut bilişim günümüzde giderek artan bir trendle yaygınlaşmaktadır 4

Sanallaştırma Sistemleri Özellikleri • • 5 Sunucu Konsolidasyonu Donanım Kaynaklarının Verimli Kullanımı İş Sürekliliği Esneklik Masraflarda Azalma Donanım Bağımsız Yapı Hızlı Kapasite Büyütme İmkanı

Sanallaştırma Sistemleri • Sanallaştırma çeşitleri – Sunucu Sanallaştırma – Masaüstü Sanallaştırma – Uygulama Sanallaştırma 6

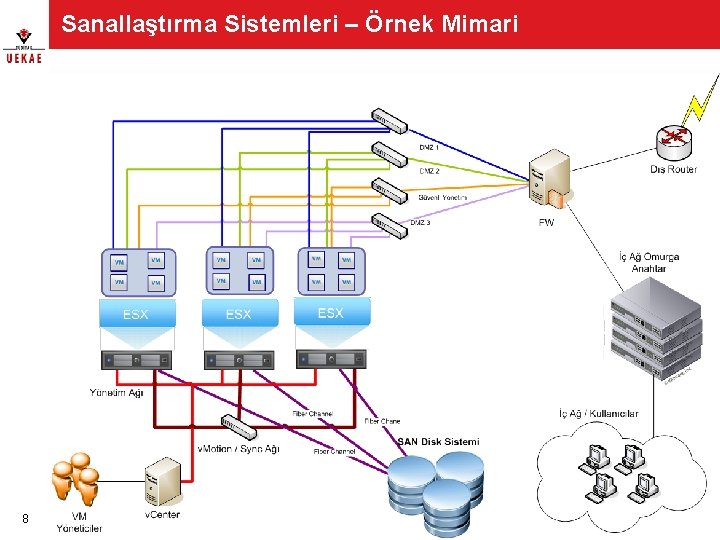

Sanallaştırma Sistemleri • Sunucu Sanallaştırması Bileşenleri – Hypervisor / VMM – Fiziksel Sunucular (Host ) – Yönetim Merkezi – Sanal Sunucular (VM) – Sanal Ağlar – Merkezi Disk Sistemleri (SAN) 7

Sanallaştırma Sistemleri – Örnek Mimari 8

Tehditler 9

Tehditler • Yönetimsel Problemler – Bilgi Eksikliği – Yanlış Yapılandırma – Hatalı Yönetim – Mevcut BT Altyapısının İşletilmesinde Ek Yük Getirmesi – Sanal Sunucuların Hızlı Artışı • Teknik Problemler – Hypervisor Açıklıkları – Fiziksel Sunucu Açıklıkları – Sanal Sunucu Açıklıkları – Yönetim Merkezi İstemcilerine Yönelik Tehditler – Merkezi Disk Sistemleri (SAN ) Açıklıkları – Ağ Seviyesinde Saldırılar 10

Tehditler - Yönetimsel Problemler • Sanallaştırma sistemleri bilgi işlem merkezleri için yeni bir kavramdır. Çalışma şekilleri mevcut fiziksel yapılardan farklı bir yaklaşım getirmektedir. • Sanallaştırma sistemlerinin doğru kullanımı için bu alanda uzmanlaşma gerekmektedir. • Sanallaştırma sistemlerinin özellikleri ve çalışma yöntemleri hakkında yeterince bilgi sahibi olunmaması bu sistemlerin kullanımı sırasında açıklıkları ortaya çıkmasına sebep olacaktır. 11

Tehditler - Yönetimsel Problemler • Sanallaştırma sistemlerinin ilk kurulum aşamasında yanlış yapılandırılması sadece bir sunucuyu değil tüm BT altyapısını saldırıya açık getirecektir. • Sanallaştırma sistemlerinin kullanımı sırasında hatalı yönetilmesi ile tüm BT altyapısı tehdit altında olacaktır. 12

Tehditler - Yönetimsel Problemler • Sanallaştırma sistemlerinin kullanılmasıyla birlikte mevcut bilgi işlem bileşenlerine yeni bir katman daha eklenecektir. • Bilgi işlem bileşenlerine yeni bir katmanın eklenmesi ile beraber sistemin işletilmesi için harcanan iş gücü ve maliyet de artabilmektedir. 13

Tehditler - Yönetimsel Problemler • Sunucu Sayısının Yönetilemez Artışı – Sunucu Kurulumunun Kolaylaşması – Sunucuların sayıca artması – Sayıca fazla olan sunucuların kontrol edilememesi 14

Tehditler – Teknik Problemler • Teknik Problemler : Sanallaştırma Bileşenlerine Yönelik Tehditler – Hypervisor Açıklıkları – Fiziksel Sunucu Açıklıkları – Yönetim Merkezi İstemcilerine Yönelik Tehditler – Merkezi Disk Sistemleri (SAN ) Açıklıkları – Ağ Seviyesinde Saldırılar – Sanal Sunucu Açıklıkları 15

Tehditler – Bileşen Açıklıkları - Hypervisor • Hypervisor / VMM sanallaştırma sistemlerinin en önemli bileşenlerindendir • Hypervisorda oluşabilecek bir açıklık sonucu yapılacak saldırılarda fiziksel sunucu ele geçirilebilir • VM Escape: Sanal sunucudan yapılacak bir saldırı sonucu hypervisor ele geçirilmesi ve diğer sanal sunuculara sıçrama 16

Tehditler – Bileşen Açıklıkları – Fiziksel Sunucu • BIOS virüsleri • Donanımların uzaktan yönetim arayüzleri (i. LO, RSA, IPMI, DRAC. . ) • Servis Konsolu İşletim Sistemi Açıklıkları • Gereksiz Servislerin Açık Olması • Uzaktan Yönetim Servislerine Yönelik Saldırılar – Zayıf kullanıcı ismi / şifre kullanılması – Şifreleme kullanılmaması – Web arayüzü açıklıkları 17

Tehditler – Bileşen Açıklıkları - Yönetim Merkezi 1/2 • Bilgi Güvenliği Politikalarının olmaması • Sanallaştırma sistemi konfigürasyon yönetiminin doğru yapılmaması – – – 18 Kullanıcı Yönetimi Şifre Yönetimi Fiziksel Sunucu Yetkilendirmesi Sanal Sunucu Şablonları Sanal Sunucu Yetkilendirmesi

Tehditler – Bileşen Açıklıkları - Yönetim Merkezi 2/2 • İşletim Sistemi Açıklıkları • Gereksiz Servislerin Açık Olması • Uzaktan Yönetim Servislerine Yönelik Saldırılar – Zayıf kullanıcı ismi / şifre kullanılması – Şifre kırma saldırıları – Şifreleme kullanılmaması • Web/Uyglama Sunucu Açıklıkları • Veritabanı Açıklıkları 19

Tehditler – Bileşen Açıklıkları – İstemciler • Sanallaştırma sistemi yöneticilerinin hedef alınması • İstemci bilgisayarlarında bulunan hassas bilgilerin elde edilmesi • Kurum dışından VPN bağlantıları ile sanallaştırma sisteminin yönetilmesi • Yönetim Merkezi – İstemci bağlantılarına yönelik Mi. TM saldırıları 20

Tehditler – Bileşen Açıklıkları – Merkezi Disk Sistemleri • Tüm sanal sunucular merkezi disk sistemleri üzerinde tutulmaktadır. • Disk sistemine yapılacak saldırı sonucunda saldırgan tüm sanal sunucuları kolayca elde etmiş olur. • Disk sisteminin yanlış yapılandırması – Disk bölümlerinin dolması – Disk bölümlerinin yetkisiz kişi/sunucu tarafından görülmesi (LUN masking eksikliği) – LUN bölümleri arasi izolasyon (Zoning yapılmaması ) • i. SCSI disk sistemlerine kullanıcı ağından erişim 21

Tehditler – Bileşen Açıklıkları - Ağ Saldırıları 1/2 • Güvenli olmayan mimari • Bileşenler arası iletişime yönelik saldırılar – Yönetim merkezi – Fiziksel Sunucu – Yönetim Merkezi – İstemci • Yönetim ağalarına yetkisiz erişim • Donanımların uzaktan yönetim arayüzleri (i. LO, RSA, IPMI, DRAC. . ) • Sanal anahtarların ele geçirilmesi 22

Tehditler – Bileşen Açıklıkları – Ağ Saldırıları 2/2 • Sanal sunucuların yanlış ağ yapılandırması – Olmaması gerekn ağlara dahil – Birden çok sanal ağa dahil olma • Ağ saldırıları – Arpspoof – Vlan hopping – Ağ trafiğinin dinlenmesi – Servis Dışı Bırakma Saldırıları 23

Tehditler – Bileşen Açıklıkları – Sanal Sunucular • Sanal sunucu disk dosyalarının elde edilmesi • Tehlikeli Sanal Sunucu şablonları • Sanal Sunucu işletim sistemi ve uygulama açıklıkları • Servis Dışı Bırakma: Sanal sunucuların çok fazla kaynak tüketerek tüm sistemi kullanılamaz hale getirmesi – Aşırı CPU kullanımı – Aşırı RAM kullanımı – Aşırı Ağ kaynakları kullanımı – Aşırı Disk kullanımı 24

Önlemler 25

Önlemler • • 26 Bilgi güvenliği politikaları Eğitim ve Farkındalık Yetkilendirme Erişim kontrolü Güncelleme Sıkılaştırma İzleme ve Denetleme

Önlemler – Bilgi Güvenliği Politikaları • Sanallaştırma sistemini de kapsayacak bir bilgi güvenliği politikasının oluşturulması • İş sürekliliği planlama • Felaket Kurtarma planlama • Yetkilendirme politikaları 27

Önlemler – Eğitim ve Farkındalık • Sanallaştırma sistemini yönetecek kişilere sanallaştırma ürünü ile ilgili eğitim verilmesi • Sanallaştırma sistemini kullanacak kişilere eğitim verilmesi • Sanallaştırma sistemine yönelik tehditler hakkında farkındalığın arttırılması 28

Önlemler – Yetkilendirme • İhtiyaca yönelik rollerin oluşturulması • Kullanıcılara gerekli rollerin atanması • Sistemi yöneten ve kullananların yetkilerinin ayrıştırılması • Sistem kullanımı için gerekli mininum yetkilerin verilmesi 29

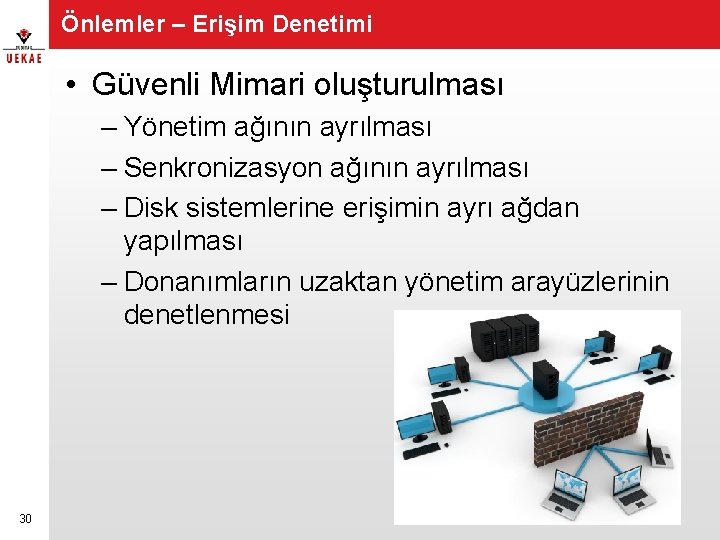

Önlemler – Erişim Denetimi • Güvenli Mimari oluşturulması – Yönetim ağının ayrılması – Senkronizasyon ağının ayrılması – Disk sistemlerine erişimin ayrı ağdan yapılması – Donanımların uzaktan yönetim arayüzlerinin denetlenmesi 30

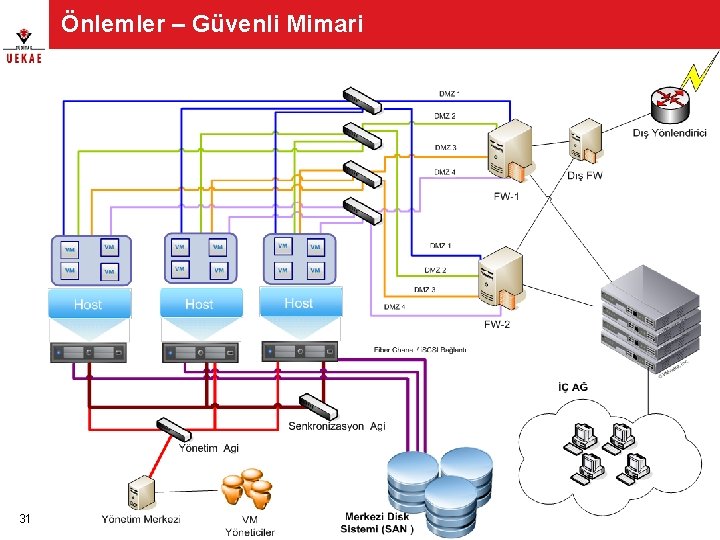

Önlemler – Güvenli Mimari 31

Önlemler – Erişim Denetimi • Sanallaştırma bileşenleri arasındaki haberleşmenin denetlenmesi – Yönetim Merkezi – Fiziksel Sunucu – Yönetim Merkezi – İstemciler – Fiziksel Sunucu– Disk Sistemi • Sanal ağlara kullanıcı ağlarından yapılacak erişimin denetlenmesi 32

Önlemler – Sıkılaştırma • • Hypervisor seviyesinde sıkılaştırma Fiziksel sunucuların sıkılaştırılması Yönetim merkezinin sıkılaştırılması Yönetim merkezi istemci bilgisayarlarının sıkılaştırılması • Sanal sunucuların sıkılaştırılması 33

Önlemler – Güncelleme • Yönetim merkezi işletim sistemi ve uygulamalarının güncellenmesi • Fiziksel sunucuların güncellenemesi • Sanal sunucuların güncellenmesi 34

Önlemler – İzleme ve Denetleme • Tüm sanallaştırma sisteminin merkezi olarak izlenmesi – Fiziksel sunucuların izlenmesi – Yönetim merkezinin izlenmesi – Sanal ağların izlenmesi – Sanal sunucuların izlenmesi • Denetleme – Standartlara uyumluluğun denetlenmesi (ISO 27001, PCI, So. X, HIPAA) – Güvenlik testleri 35

FIRSATLAR 36

Fırsatlar • İş Sürekliliği ve Felaket Kurtarma planlarının daha kolay ve etkin bir şekilde hayata geçirilmesi • Yedeklemenin daha etkili yapılabilmesi • Donanım kaynaklarının verimli kullanımı • Sunucuların görevlerine göre ayrılarak riskin azaltılması 37

Fırsatlar • Sistem izlemenin kolaylaşması • Sistem yönetiminin kolaylaşması ve otomatikleştirilmesi • Bilgi işlem altyapısının esnek olması • Bilgi işlem altyapısının donanım ve marka bağımsız hale gelmesi • Sistem kapasitesini kısa sürede genişletebilme imkanı 38

Fırsatlar • Sanallaştırma katmanı seviyesinde güvenlik önlemleri – Sanal sunucuların alt katmanda izlenebilmesi ve kontrol edilebilmesi – Sanal Sunucuların daha kolay güncellenebilmesi – Sanallaştırma katmanı antivirüs ürünleri – Sanallaştırma katmanı IDS/IPS ürünleri – Güvenlik API’leri 39

Fırsatlar • Güvenlik araştırmaları – Balküpü sistemleri – Botnet simülasyonu – Malware analizi 40

Sonuç • Sanallaştırma sistemlerinin kullanımı dünyada ve ülkemizde giderek artmaktadır • Güvenlik önlemleri alınarak kurulan ve işletilen sanallaştırma sistemleri sayesinde sanallaştırmanın sunmuş olduğu düşük maliyet, kaynakların verimli kullanımı, esnek altyapı ve iş sürekliliği fırsatları değerlendirilebilecektir. 41

Teşekkürler 42

- Slides: 42