3 SKYRIUS INFORMACIJOS IR INTERNETO NAUDOJIMAS 1 Informacijos

- Slides: 29

3 SKYRIUS INFORMACIJOS IR INTERNETO NAUDOJIMAS 1. Informacijos apsauga kompiuteryje Svėdasų Juozo Tumo – Vaižganto gimnazija Rengė: Monika Pajarsakaitė 2014 m.

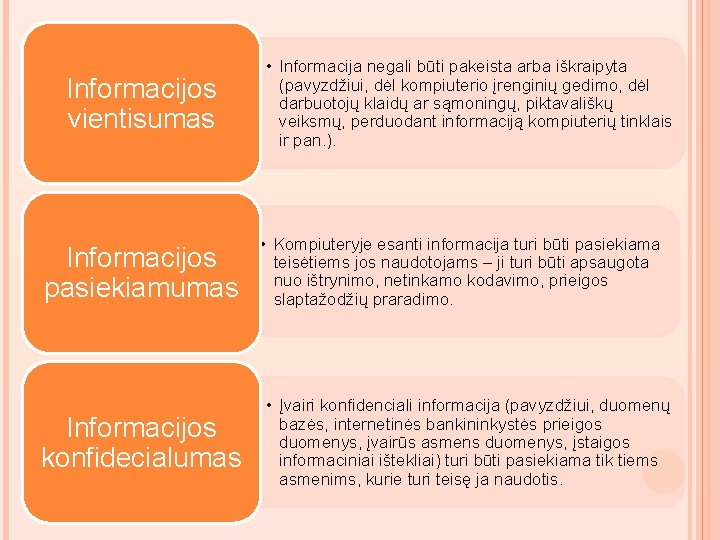

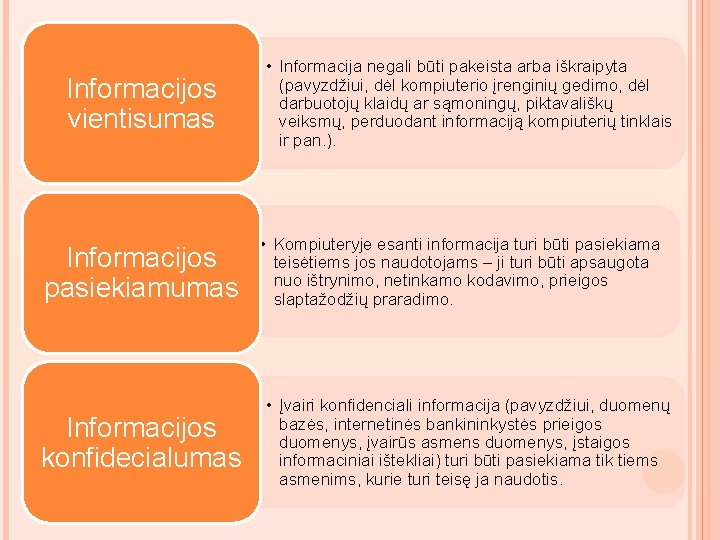

Informacijos vientisumas Informacijos pasiekiamumas Informacijos konfidecialumas • Informacija negali būti pakeista arba iškraipyta (pavyzdžiui, dėl kompiuterio įrenginių gedimo, dėl darbuotojų klaidų ar sąmoningų, piktavališkų veiksmų, perduodant informaciją kompiuterių tinklais ir pan. ). • Kompiuteryje esanti informacija turi būti pasiekiama teisėtiems jos naudotojams – ji turi būti apsaugota nuo ištrynimo, netinkamo kodavimo, prieigos slaptažodžių praradimo. • Įvairi konfidenciali informacija (pavyzdžiui, duomenų bazės, internetinės bankininkystės prieigos duomenys, įvairūs asmens duomenys, įstaigos informaciniai ištekliai) turi būti pasiekiama tik tiems asmenims, kurie turi teisę ja naudotis.

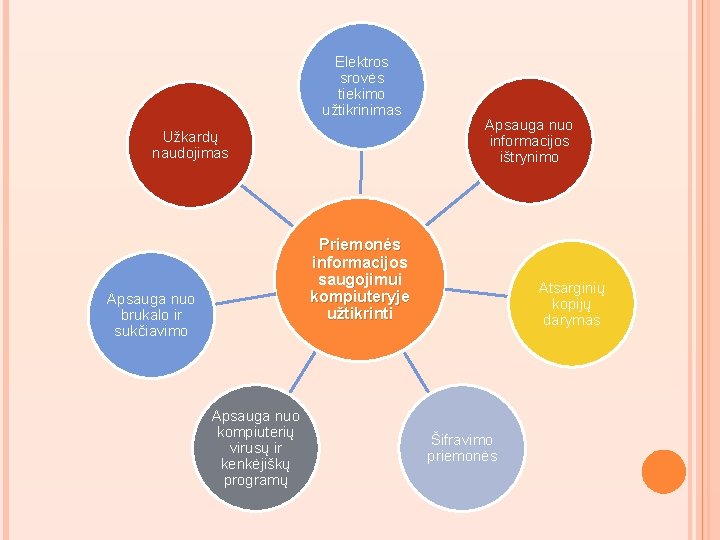

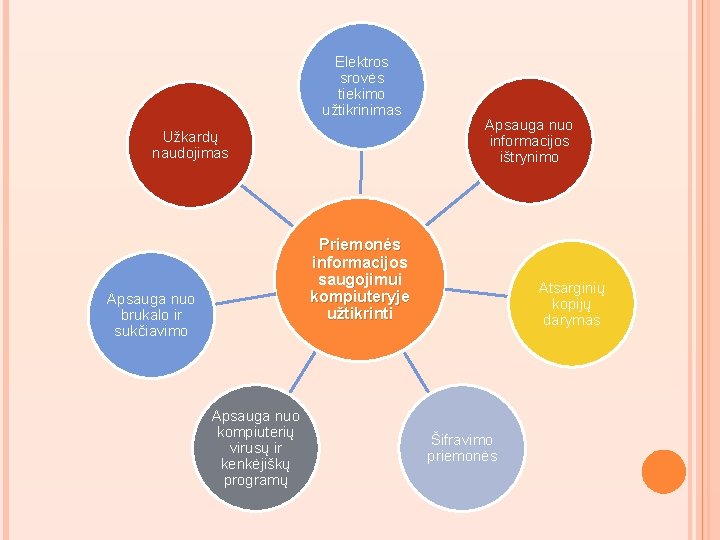

Elektros srovės tiekimo užtikrinimas Užkardų naudojimas Apsauga nuo informacijos ištrynimo Priemonės informacijos saugojimui kompiuteryje užtikrinti Apsauga nuo brukalo ir sukčiavimo Apsauga nuo kompiuterių virusų ir kenkėjiškų programų Atsarginių kopijų darymas Šifravimo priemonės

ELEKTROS SROVĖS TIEKIMO UŽTIKRINIMAS Neužtikrinus elektros srovės tiekimo, gali sutrikti kompiuterio darbas, prarandama ir iškraipoma esanti informacija. Šią problemą galima išspręsti naudojant: üFiltrą (apsaugantį nuo įtampos šuolių) üNenutrūkstamo maitinimo šaltinį(akumuliatorių)

APSAUGA NUO INFORMACIJOS IŠTRYNIMO Šiuolaikiniuose kompiuteriuose naudojamos operacinės sistemos leidžia efektyviai apsaugoti failus ir aplankus nuo ištrynimo. Operacinėse sistemose naudojama failų tvarkymo sistema, kuri padeda kontroliuoti naudotojų teises į failus. Juos skaityti ar modifikuoti leidžiama tik numatytiesiems naudotojams. Naujesnėse versijose naudojamas failų kodavimas ir kitos saugos priemonės.

ATSARGINIŲ KOPIJŲ DARYMAS Informacijos galima netekti sugedus kompiuterio diskui, net pats naudotojas gali atsitiktinai ištrinti svarbius failus. Šią problemą galima išspręsti darant atsargines failų kopijas.

ŠIFRAVIMO PRIEMONĖS Tai viena efektyviausių informacijos apsaugos priemonių. Ši priemonė labai naudinga, kai naudojami išoriniai diskai ar bendro naudojimo duomenų saugyklos. Tik užšifruotų duomenų naudotojas gali iššifruoti informaciją ir ją naudoti.

APSAUGA NUO KOMPIUTERIŲ VIRUSŲ IR KENKĖJIŠKŲ PROGRAMŲ Norint apsaugoti kompiuterį nuo kompiuterių virusų ir kenkėjiškų programų, reikia naudoti antivirusines programas. Jeigu norite patikrinti ar failas nėra užkrėstas virusu, jo pavadinimą reikia spustelėti dešiniuoju pelės klavišu ir kontekstiniame meniu pasirinkti tikrinimo antivirusine programa komandą.

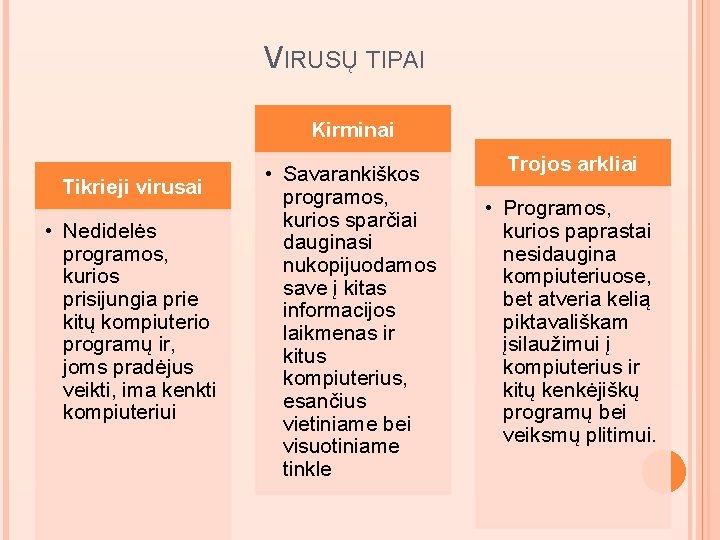

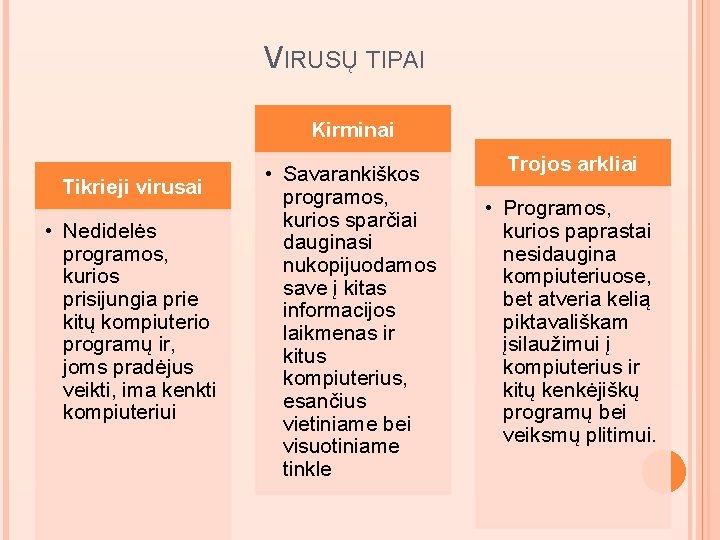

VIRUSŲ TIPAI Kirminai Tikrieji virusai • Nedidelės programos, kurios prisijungia prie kitų kompiuterio programų ir, joms pradėjus veikti, ima kenkti kompiuteriui • Savarankiškos programos, kurios sparčiai dauginasi nukopijuodamos save į kitas informacijos laikmenas ir kitus kompiuterius, esančius vietiniame bei visuotiniame tinkle Trojos arkliai • Programos, kurios paprastai nesidaugina kompiuteriuose, bet atveria kelią piktavališkam įsilaužimui į kompiuterius ir kitų kenkėjiškų programų bei veiksmų plitimui.

APSAUGA NUO BRUKALO IR SUKČIAVIMO Brukalai trukdo dirbti kompiuteriui ir gali apkrėsti jį virusais, apkrauna elektroninio pašto serverius. Apsisaugoti nuo jų dauguma komercinių specializuotų priemonių turi filtravimo ir antivirusinės programos. Apsaugos gali imtis ir pats elektroninio pašto savininkas. Pvz. : neatverti įtartinų laiškų, neatsakyti į juos, savo el. pašto adresą pateikti ne su @ simboliu, o rašant <eta>

UŽKARDŲ NAUDOJIMAS Jeigu kompiuteris nėra tinkamai apsaugotas, jį gali užvaldyti ir piktavaliai interneto vartotojai. Apsisaugoti naudojamos užkardos – saugos sistemos, kurios pagal kompiuterio nurodytas taisykles kontroliuoja, kokias programas, failus, informaciją galima siųsti ar gauti.

KLAUSIMAI

PASAKYKITE BENT 3 BŪDUS, KAIP GALIMA APSAUGOTI INFORMACIJĄ KOMPIUTERYJE

KAS YRA UŽKARDOS?

ATSAKYMAS Tai saugos sistemos, kurios pagal kompiuterio administratoriaus nurodytas taisykles kontroliuoja, kokias programas, failus, informaciją galima siųsti ir gauti

KAIP GALIMA APSISAUGOTI NUO BRUKALO?

ATSAKYMAS Naudojant antivirusines programas arba rašant elektroninio pašto adresą nenaudoti @ simbolio, vietoje jo rašyti <eta>

KAS GALI ATSITIKTI NEUŽTIKRINUS ELEKTROS SROVĖS TIEKIMO?

ATSAKYMAS Gali sutrikti kompiuterio darbas, prarandama ir iškraipoma esanti informacija.

KAS YRA NAUDOJAMA NAUJESNĖSE OPERACINĖSE SISTEMOSE APSAUGAI NUO INFORMACIJOS IŠTRYNIMO?

ATSAKYMAS Naujesnėse versijose naudojamas failų kodavimas ir kitos saugos priemonės

KOKIE BŪDAI YRA SKIRTI APSISAUGOTI NUO INFORMACIJOS NETEKIMO?

ATSAKYMAS Šią problemą galima išspręsti darant atsargines failų kopijas

KOKIE ŠIFRAVIMO PIREMONIŲ PRIVALUMAI?

ATSAKYMAS Kad tik užšifruotų duomenų naudotojas gali iššifruoti informaciją ir ją naudoti

KAIP REIKIA PATIKRINTI AR FAILAS UŽKRĖSTAS VIRUSU AR KENKĖJIŠKA PROGRAMA?

ATSAKYMAS Failo pavadinimą reikia spustelėti dešiniuoju pelės klavišu ir kontekstiniame meniu pasirinkti tikrinimo antivirusine programa komandą

KOKIE YRA 3 VIRUSŲ TIPAI?

ATSAKYMAS Tikrieji virusai, Kirminai, Trojos arkliai