Corporate presentation quis custodiet ipsos custodes Avagy ki

- Slides: 14

Corporate presentation ”quis custodiet ipsos custodes” Avagy ki vigyázza a vigyázókat

A modern házmester � Miért félünk a rendszergazdáktól � Miért „kis-királyok” a rendszergazdák � Ki az úr a szemétdombon � Miért függhet egy szervezet egyetlen embertől www. balabit. hu 2

Mi történt � Ki lépett be a rendszerbe � Miért állt meg a rendszer vagy a szolgáltatás � Ki fért hozzá az adatbázishoz � Mit állított át az out-source cég � Mi történik a színfalak mögött � Mit csinál a rendszergazda www. balabit. hu 3

De minek figyelni � „ Én megbízom az embereimben” � � � Meddig terjedhet a bizalom Külső, belső kontrollok � � „ in God we trust, all the others we monitor” - NSA Sarbanes-Oxley, PSZÁF, ÁSZ IT biztonsági események kezelése � IT forensics www. balabit. hu 4

Ki figyeli a figyelőket � Kis-csoportosok – óvónéni � Hárem hölgyek – eunuchok � Pokoli operátor - rendszergazda � Rendszergazdák - ? � Megbízó – ügynök probléma www. balabit. hu 5

A legnagyobb fenyegetés � „Hogyan lehet kontrollálni a rendszergazda munkáját? � Milyen eszközöket használ? Unix rendszereken: SSH � Windows adminisztráció: RDP (terminal services) � Router, switch: Telnet, SSH, SNMP � � Mit lehet tenni? � � Hozzáférést limitálni, naplózni, auditálni Probléma: szinte mindenhez van teljes jogosultsága. . www. balabit. hu 6

Megoldási lehetõségek 1 � Kitiltani az adminisztrátort a rendszerből � Szerver oldalon korlátozni, ellenőrizni � Csökkentett lehetőségek Trusted Systems, RBAC, Labeled security � Naplózás, folyamatos audit, accounting � � Problémák: Production system módosítása � Inhomogén környezet � www. balabit. hu 7

Megoldási lehetőségek 2 � Távoli hozzáférés ellenőrzése � Platform független � Független harmadik eszköz � Problémák: Többnyire titkosított kommunikáció � Fizikai hozzáférés esetén nem véd � www. balabit. hu 8

Kis kitérő: eszközök � A rendszergazda kényelmes, sokszor lusta � SSH, RDP - több, mint egyszerű távoli terminál � TCP forward, dinamikus forward (SOCKS) � VPN funkciónalitás � Távoli fájl elérés, fájl transzfer � Stb. www. balabit. hu 9

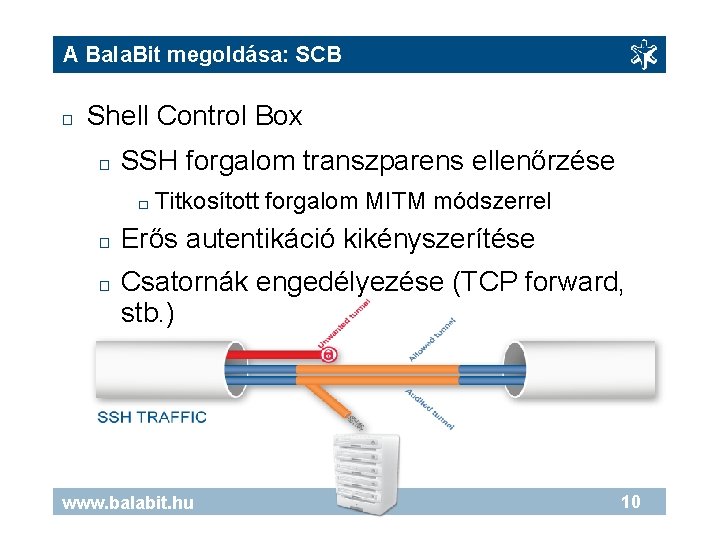

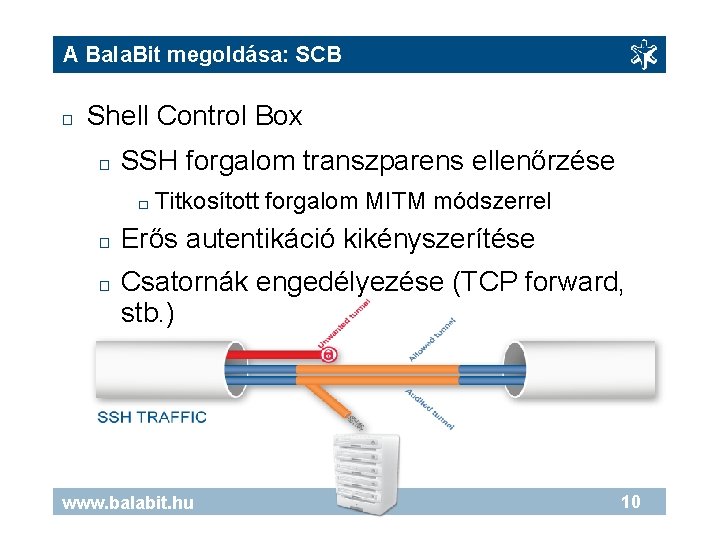

A Bala. Bit megoldása: SCB � Shell Control Box � SSH forgalom transzparens ellenőrzése � � � Titkosított forgalom MITM módszerrel Erős autentikáció kikényszerítése Csatornák engedélyezése (TCP forward, stb. ) www. balabit. hu 10

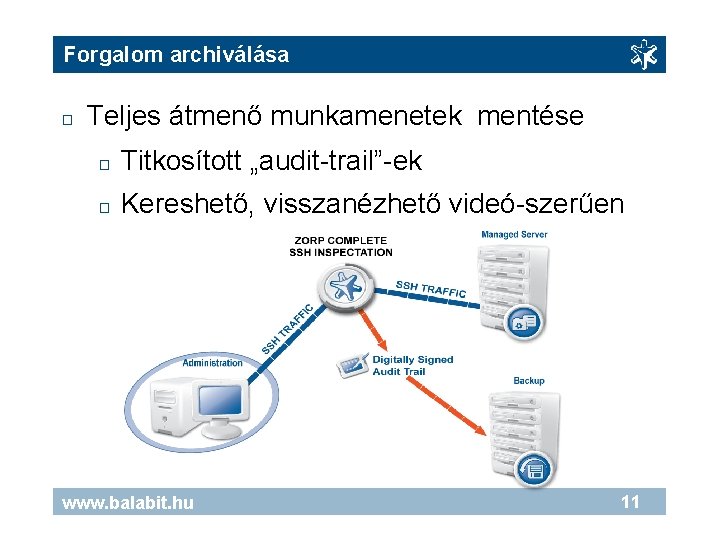

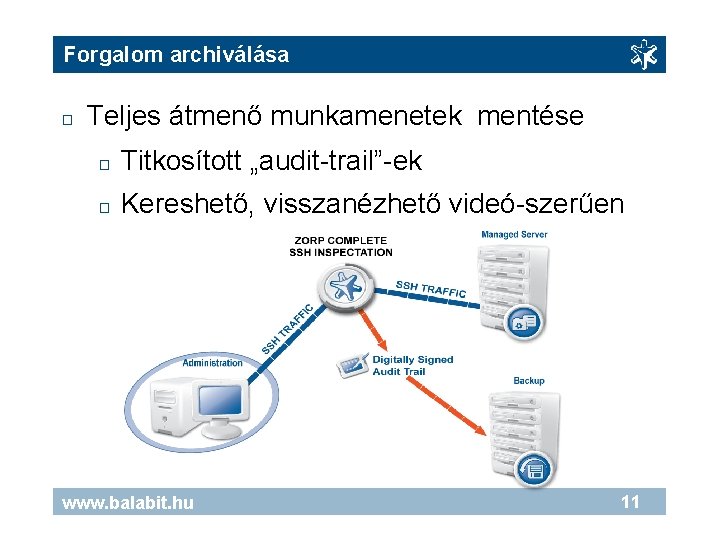

Forgalom archiválása � Teljes átmenő munkamenetek mentése � Titkosított „audit-trail”-ek � Kereshető, visszanézhető videó-szerűen www. balabit. hu 11

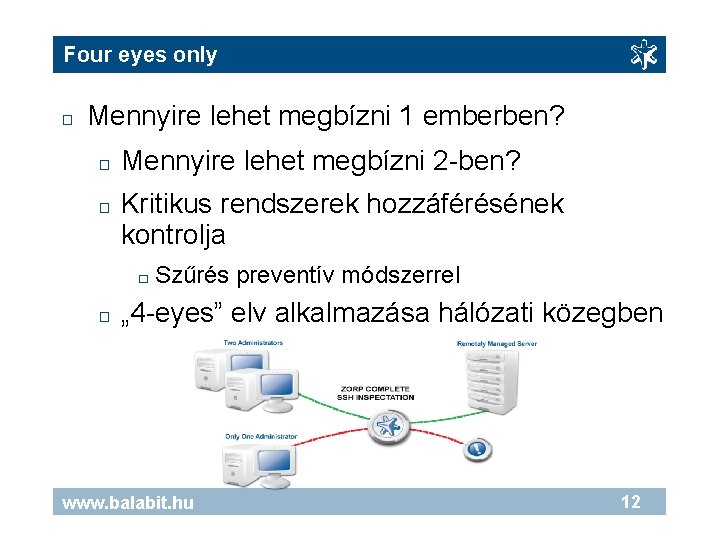

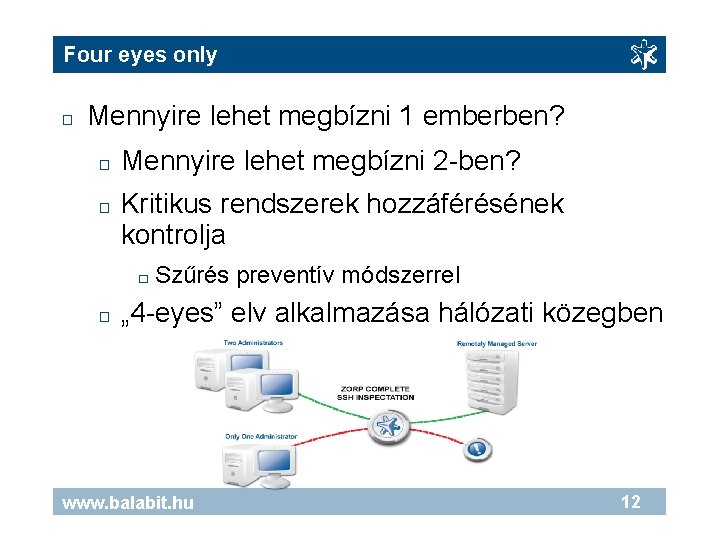

Four eyes only � Mennyire lehet megbízni 1 emberben? � � Mennyire lehet megbízni 2 -ben? Kritikus rendszerek hozzáférésének kontrolja � � Szűrés preventív módszerrel „ 4 -eyes” elv alkalmazása hálózati közegben www. balabit. hu 12

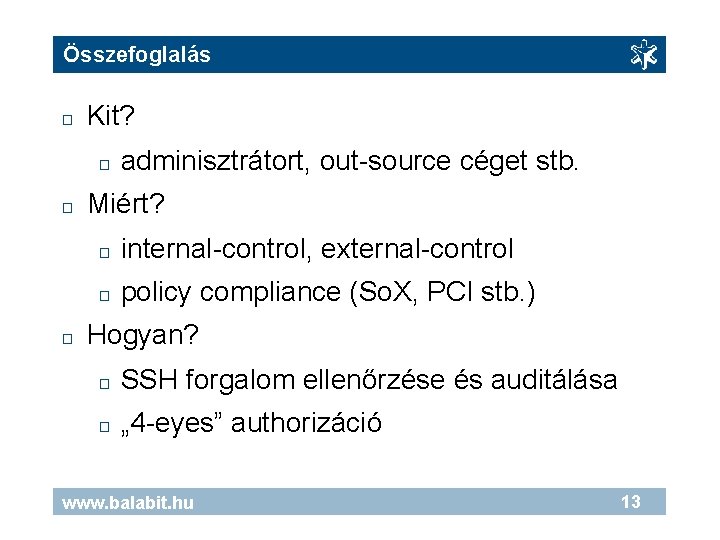

Összefoglalás � Kit? � � � adminisztrátort, out-source céget stb. Miért? � internal-control, external-control � policy compliance (So. X, PCI stb. ) Hogyan? � SSH forgalom ellenőrzése és auditálása � „ 4 -eyes” authorizáció www. balabit. hu 13

Köszönöm figyelműket Wagner Endre Technikai igazgató wagner. endre@balabit. hu www. balabit. hu 14