Wybrane problemy bezpieczestwa Internetu Rzeczy Internet of Things

Wybrane problemy bezpieczeństwa Internetu Rzeczy Internet of Things security – selectedproblems Marek Matusiak Instytut Technologii Informatycznych SAN

Bibliografia 1. 2. 3. 4. 5. 6. 7. 8. 9. Birkholz E. P. : Bezpieczeństwo komputerów i sieci. Wyd. Translator s. c. Warszawa 2003. Schetina E. , Green K. , Carlson J. : Bezpieczeństwo w sieci. Helion. Gliwice 2002. Sutton R. J. : Bezpieczeństwo telekomunikacji. WKŁ. Warszawa 2004. Bieńkowski M. : Bezpieczeństwo Io. T w systemach automatyki. http: //www. wnp. pl/tech/bezpieczenstwo-iot-w-systemachautomatyki, 299292_2_0_8. html - 3. 12. 2017. Działdowski A. : Internet of Things – wyzwania dla bezpieczeństwa. https: //www. pcworld. pl/porada/Internet-of-Things-wyzwania-dlabezpieczenstwa, 397637. html – 3. 12. 2017. Kaczmarek S. : Bezpieczeństwo – warunek bezwzględny rozwoju ekosystemu Io. T. http: //itfilolog. pl/bezpieczenstwo-warunek-bezwgledny-rozwoju-ekosystemu-iot/ - 3. 12. 2017. SMAhome, a&s International: Bezpieczeństwo Io. T – zagrożenia i przeciwdziałania im. http: //aspolska. pl/bezpieczenstwo-iot-zagrozenia-i-przeciwdzialanie-im/ - 3. 12. 2017. ARM: Bezpieczeństwo urządzeń Io. T według ARM. http: //evertiq. pl/design/20231 3. 12. 2017. Microsoft Corp. : Realize the potential of a connectedfactory. https: //download. microsoft. com/download/9/8/C/98 CD 71 F 6 -142 D-4432 -90 E 6 F 63485927 D 95/Connected_Factory_whitepaper_EN_US. pdf - 3. 12. 2017.

Internet Rzeczy - założenia Z Wikipedii: 1. Termin został użyty po raz pierwszy przez brytyjskiego przedsiębiorcę i twórcę start-upów Kevina Ashtona w 1999 roku[2]. 2. Istnieje także termin Internet Wszechrzeczy (ang. Internet of Everything – Io. E), będący określeniem na sieć ludzi, procesów, danych i rzeczy podłączonych do Internetu. Termin ten powstał pierwotnie w firmie CISCO i jest obecnie bardzo często używany zamiennie z terminem Internet przedmiotów. Powstał także licznik zliczający przybliżoną liczbę elementów Internetu Wszechrzeczy[3]. 3. Szacuje się, że w 2020 roku będzie podłączonych do sieci od 25 mld do 50 mld urządzeń[4][5]. W 2016 roku wartość rynku Io. T szacuje się na 200 mld dolarów[6], a w 2019 roku na 1, 3 bln dolarów[7]. Punkt 3 wskazuje na skalę problematyki.

Cechy technologii Io. T • Relatywnie małe wymiary (pojedyncze centymetry)i masa (do 100 g) • Implementowane łącza sieciowe (minimum jedno) • Coraz mocniejsze procesory i więcej pamięci (operacyjnej i masowej) • Powszechna możliwość zasilania bateryjnego (3 – 12 V) • Często obecne implementacje stanów uśpienia (prądy kilka μA) • Dostępnych kilka środowisk programistycznych (IDE) • Słaba dotychczas standaryzacja (lansowanie własnych wizji producentów)

Dwa epizody krytyczne 1. Rok 2007 – atak na irańską elektrownię atomową Buszehr (robak Stuxnet) • 1’ atak na prestiżową infrastrukturę przemysłową • Zaatakowano sterowniki PLC kontrolujące dozowanie prętów paliwowych do reaktora • Wykorzystanie kont dostępowych kadry mającej dostęp zarówno do infrastruktury przemysłowej, jak i intranetu biurowego 2. Rok 2016 – atak na firmę Dyn świadczącą usługi DNS – przestały działać serwisy: Amazon, Netflix, Spotify, Twitter… • Wcześniejszy atak na tysiące kamer przemysłowych o słabych zabezpieczeniach • Użycie dedykowanego „konia trojańskiego” wklejonego do pamięci kamer IP • Trojan aktywowany synchronicznie zrealizował atak DDo. S

Cele ataków 1. Atak na proces przemysłowy (IIo. T – Industry Internet of Things) • Atak na czujniki (w tym kamery), sterowniki PLC lub urządzenia wykonawcze (np. falowniki + silniki, siłowniki, itp. ) w celu zmiany parametrów produkcji lub uszkodzenia wybranego urządzenia • Atak na dowolne urządzenie produkcyjne o odpowiednio wydajnym procesorze lub pamięci w celu zainstalowania tam szkodliwego oprogramowania (koń trojański) i wykonania z tej lokalizacji ataku na nieprzemysłowe obiekty informatyczne (serwery www, bazy danych, itd. ) 2. Atak na urządzenie Io. T niepracujące w torze przemysłowym • Atak na słabiej zabezpieczony element Io. T (np. kamerę IP) w celu zablokowania jej działania • Atak j. w. , ale po przejęciu kontroli nad ww. elementem, wykonanie z jego pomocą dalszych ataków w sieci lokalnej na router lub serwer • Powielenie powyższych ataków daje szansę na wykonanie ataków DDo. S

Elementy ataków na przemysłowy Io. T 1. Składniki IIo. T • Produkcyjne linie technologiczne (czujniki, PLC, panele HMI, urządzenia wykonawcze) – często wykorzystywane słabości protokołów magistral przemysłowych (Profibus, Modbus) • Systemy CNC (Computerized Numerical Control), np. centra obróbki podzespołów • Systemy SCADA (Supervisory Control And Data Acquisition) • DCS (Dtributed Contol Systems) 2. Komponenty ataku • Rozpoznanie socjotechniczne i informatyczne • Znalezienie słabych elementów systemu (słabo zabezpieczone urządzenia Io. T, często otwarte porty pracy Remote) • Wykonanie właściwego ataku, najlepiej z wnętrza LAN

Nieprzemysłowe systemy Io. T 1. 2. 3. 4. 5. 6. 7. Domowe urządzenia AGD (lodówki, pralki, odkurzacze, itp. ) Systemy inteligentnego domu (Smart. House) Systemy sterowania pojazdów, w tym autonomicznych Elementy noszone Io. T, w tym składniki ubiorów (Wearables) Bezprzewodowe urządzenia diagnostyki i terapii medycznej Systemy audio-wideo, w tym TV hybrydowa (Hbb. TV) i Smart-TV Zabawki Wnioski: • Szczególnie urządzenia do użytku domowego bywają słabo zabezpieczane • Przy wyborze urządzeń należy przemyśleć kwestię ich połączeń sieciowych. Czy muszą być dołączone do sieci?

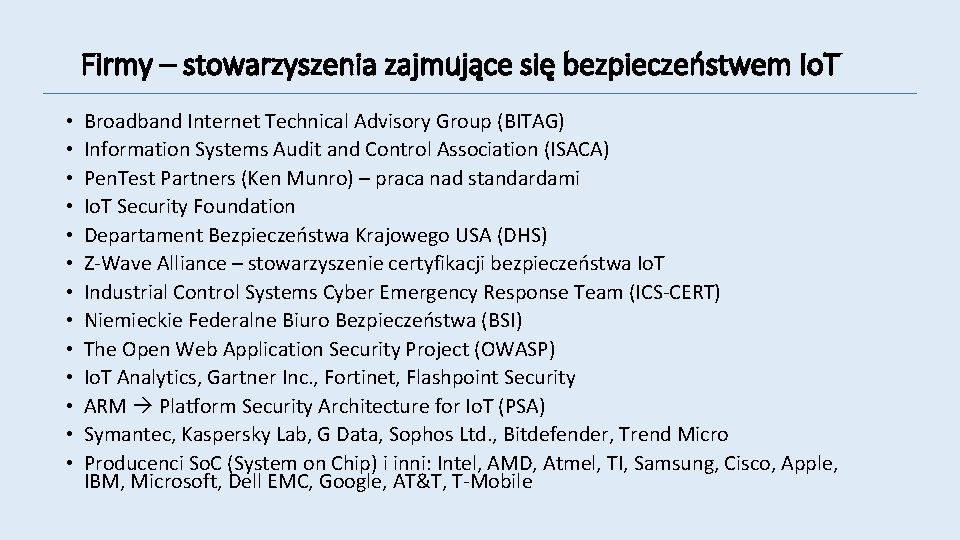

Firmy – stowarzyszenia zajmujące się bezpieczeństwem Io. T • • • • Broadband Internet Technical Advisory Group (BITAG) Information Systems Audit and Control Association (ISACA) Pen. Test Partners (Ken Munro) – praca nad standardami Io. T Security Foundation Departament Bezpieczeństwa Krajowego USA (DHS) Z-Wave Alliance – stowarzyszenie certyfikacji bezpieczeństwa Io. T Industrial Control Systems Cyber Emergency Response Team (ICS-CERT) Niemieckie Federalne Biuro Bezpieczeństwa (BSI) The Open Web Application Security Project (OWASP) Io. T Analytics, Gartner Inc. , Fortinet, Flashpoint Security ARM Platform Security Architecture for Io. T (PSA) Symantec, Kaspersky Lab, G Data, Sophos Ltd. , Bitdefender, Trend Micro Producenci So. C (System on Chip) i inni: Intel, AMD, Atmel, TI, Samsung, Cisco, Apple, IBM, Microsoft, Dell EMC, Google, AT&T, T-Mobile

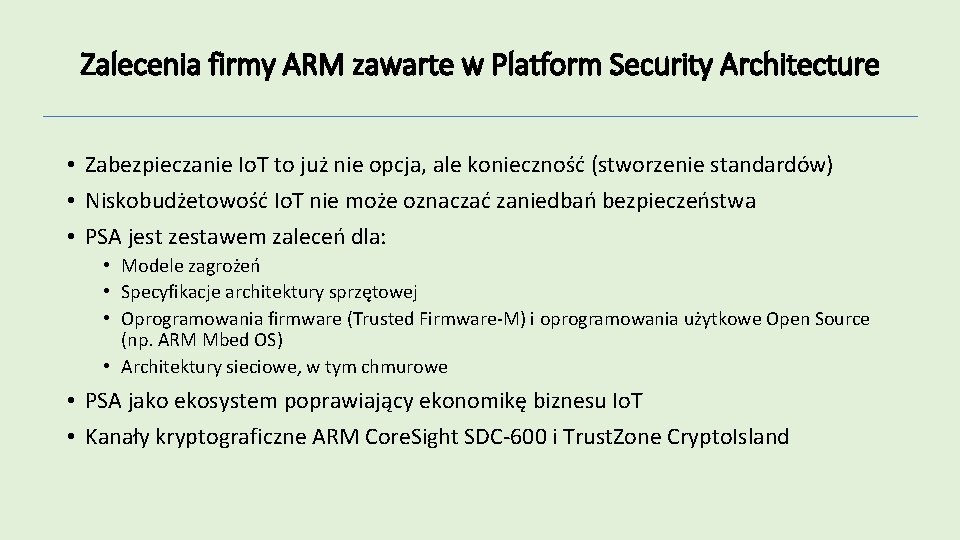

Zalecenia firmy ARM zawarte w Platform Security Architecture • Zabezpieczanie Io. T to już nie opcja, ale konieczność (stworzenie standardów) • Niskobudżetowość Io. T nie może oznaczać zaniedbań bezpieczeństwa • PSA jest zestawem zaleceń dla: • Modele zagrożeń • Specyfikacje architektury sprzętowej • Oprogramowania firmware (Trusted Firmware-M) i oprogramowania użytkowe Open Source (np. ARM Mbed OS) • Architektury sieciowe, w tym chmurowe • PSA jako ekosystem poprawiający ekonomikę biznesu Io. T • Kanały kryptograficzne ARM Core. Sight SDC-600 i Trust. Zone Crypto. Island

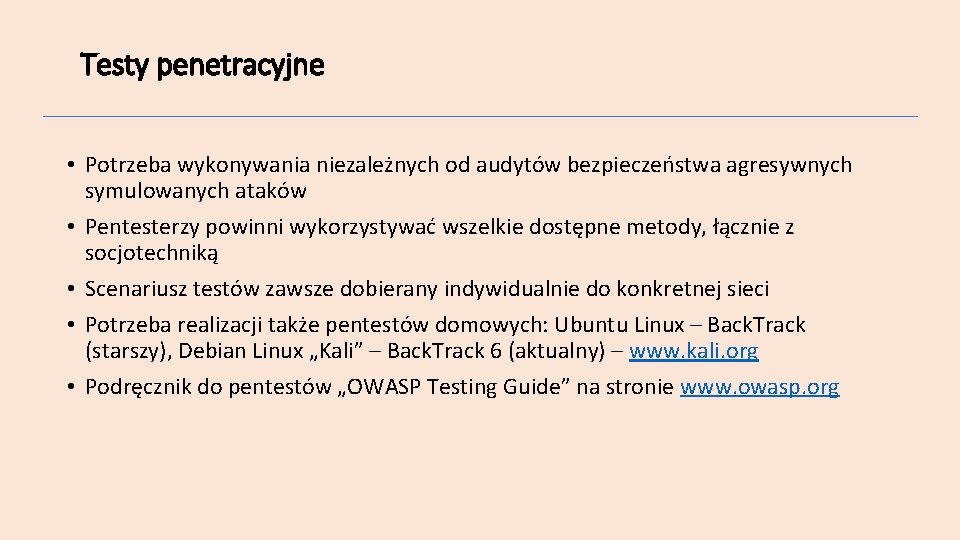

Testy penetracyjne • Potrzeba wykonywania niezależnych od audytów bezpieczeństwa agresywnych symulowanych ataków • Pentesterzy powinni wykorzystywać wszelkie dostępne metody, łącznie z socjotechniką • Scenariusz testów zawsze dobierany indywidualnie do konkretnej sieci • Potrzeba realizacji także pentestów domowych: Ubuntu Linux – Back. Track (starszy), Debian Linux „Kali” – Back. Track 6 (aktualny) – www. kali. org • Podręcznik do pentestów „OWASP Testing Guide” na stronie www. owasp. org

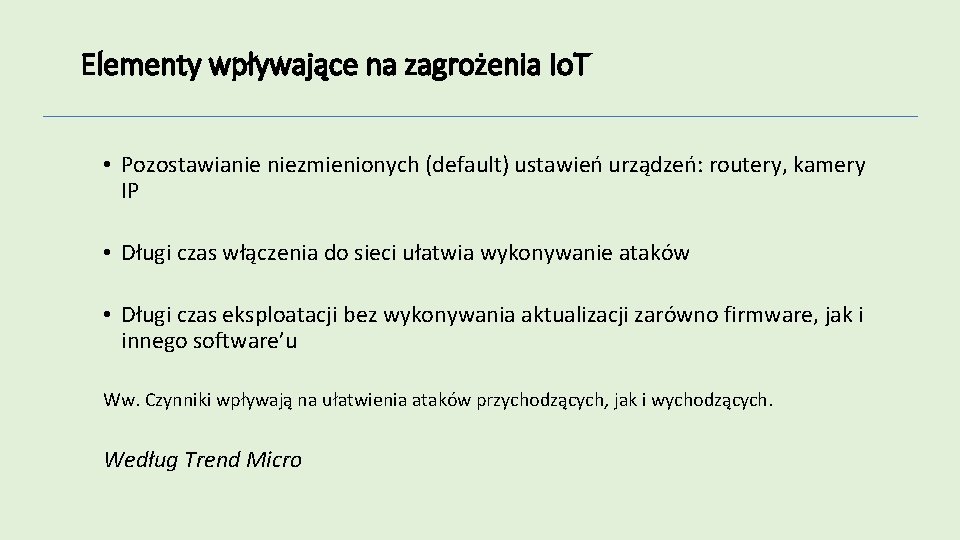

Elementy wpływające na zagrożenia Io. T • Pozostawianie niezmienionych (default) ustawień urządzeń: routery, kamery IP • Długi czas włączenia do sieci ułatwia wykonywanie ataków • Długi czas eksploatacji bez wykonywania aktualizacji zarówno firmware, jak i innego software’u Ww. Czynniki wpływają na ułatwienia ataków przychodzących, jak i wychodzących. Według Trend Micro

Zabezpieczenia urządzeń Internetu rzeczy • Zabezpieczenia routerów Wi. Fi tym bardziej, że często są w trybie pracy ciągłej • Dokładnie zabezpieczyć ew. istniejące w sieci mosty pomiędzy Io. T, a stacjami roboczymi lub serwerami • Wyłączanie urządzeń lub ich połączeń sieciowych, które nie muszą być włączone • Tam, gdzie to możliwe stosować przewodowe technologie sieciowe zamiast Wi. Fi • Rozpoznać luki bezpieczeństwa zainstalowanych urządzeń – zabezpieczyć • Stworzyć reguły polityki bezpieczeństwa dla urządzeń Io. T • Zainstalować sprawdzone oprogramowanie anti-malware (niektóre zawierają trojany!) • Zainstalować zaporę sieciową z przemyślanymi regułami filtrowania adresów • Stosować zasady polityki haseł (program Last. Pass)

Dziękuję

- Slides: 14