Wireless Intrusion Detection und Prevention Systeme Ein berblick

Wireless Intrusion Detection und Prevention Systeme – Ein Überblick Matthias Hofherr, matthias@atsec. com Copyright atsec information security, 2006 The information security provider

Agenda Methoden Anforderungen Architektur Datenkorrelation Channel Hopping Ortung Wireless Intrusion Prevention Antennen Fazit Copyright atsec information security, 2006 § § § § § 2

Methoden § Wireless IDS (WIDS) unterstützen verschiedene Erkennungsmethoden • • Signaturbasierte Erkennung - Updates für Signaturen nötig, keine Zero-Day Erkennung … Anomalieerkennung - Unpräzise Alarme, z. T. hohe False Positive Raten Varianten: § Statistische Anomalieerkennung Copyright atsec information security, 2006 § Protokollbasierte Anomalieerkennung Die besten Ergebnisse liefern WIDS, die eine Kombination dieser Methoden einsetzen 3

Anforderungen § Ein WIDS muss verschiedene Ereignisse erkennen: Wireless Scanner Angriffe auf 802. 11 Netzwerke Hijacking von MAC Adressen Denial-of-Service Angriffe Rogue Access Points / Evil Twins Policy Überwachung Copyright atsec information security, 2006 • • • 4

Architektur § Systemaufbau • Dezentral/Standalone • • Einzelne Einheit, die als Sensor und Auswerteeinheit fungieren Zentral - Zentraler Server zur Auswertung und Konfiguration, verteilte Sensoren Datenauswertung: - Kann auf Sensor (bessere Hardware nötig) oder auf Server (komplette Kopie des Datenstroms nötig) erfolgen Sensornutzung: - Copyright atsec information security, 2006 • - Dedizierter Sensor Integriert in Access Point, der bei Bedarf zu dedizierten Sensor mutiert 5

Datenkorrelation § Zentrale Datenauswertung mit Korrelation • WIDS muss offene Netzwerk-Schnittstellen bieten Datenlieferung an SEM/SIM, Abgleich mit - NIDS Logfiles (OS, Applikationen) Antivirus-Systemen Firewalls / Router AAA Server … Copyright atsec information security, 2006 • • Macht nur Sinn bei zeitsynchronen Systemen 6

Channel Hopping § Nicht alle verfügbaren Kanäle können gleichzeitig überwacht werden • • Channel Hopping schaltet Sensor wechselweise auf die verschiedenen Kanäle Jeder Kanal kann nur eine bestimmte Zeit überwacht werden Verhalten bei Angriffserkennung - Schaltet weiter Bleibt länger auf Kanal Schaltet zweite Empfangseinheit auf Kanal Copyright atsec information security, 2006 • 7

Ortung § Angreifer soll nicht nur erkannt, sondern auch geortet werden § Manuelle Ortung mit einem tragbarem Gerät und Richtantenne kann sehr zeitaufwändig sein § Verschiedene automatisierte Methoden: Nächstgelegener Sensor Triangulation RF Fingerprinting Copyright atsec information security, 2006 • • • § Kann auch zum Tracking von Equipment/Personen eingesetzt werden 8

Wireless Intrusion Prevention § Das System leitet aktive Gegenmaßnahmen ein, um einen Angriff zu stoppen § Verschiedene Methoden Jamming des Kanals Isolierung des Angreifers durch Deauth/Disassoc Blockierung durch Firewall (Shunning) Switch Port deaktivieren Copyright atsec information security, 2006 • • § Alle Methoden haben Nebeneffekte, die vorher in der Evaluationsphase geprüft werden sollten 9

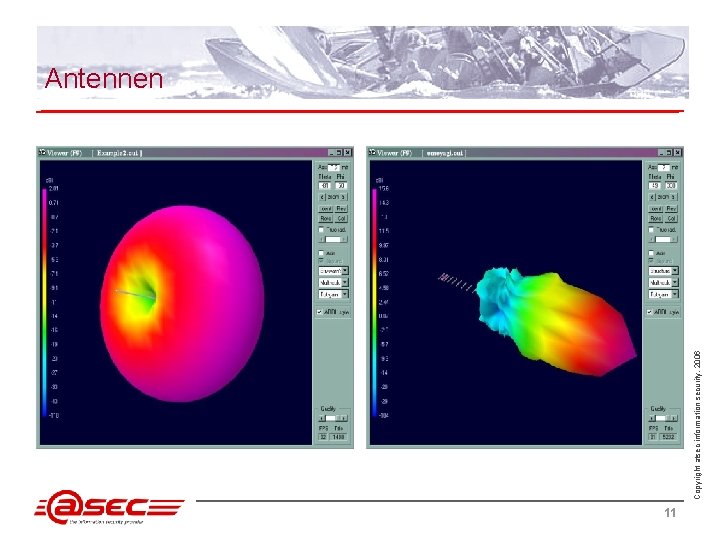

§ Die Art und Qualität der Antenne(n) bestimmt die Einsatzmöglichkeit • Rundstrahler (gleichmässiger Abdeckungsbereich, geringere Reichweite) • Richtstrahler (verbesserte Reichweite, starke Richtwirkung) § Sehr starke Richtstrahler sind für ein WIDS meist ungeeignet, da sie nur einen sehr engen Winkel abdecken § Antennen sollten an die zu überwachende Umgebung angepasst werden § Viele kleine/schwache Antennen ermöglichen bessere Ortung als wenige starke Antennen § Für rein passive Systeme ist nur die Empfangsqualität relevant § Aktive Systeme können Empfangsbooster zur Verstärkung nutzen § Aktive Systeme dürfen in Deutschland maximal 20 d. Bi Gewinn aufweisen 10 Copyright atsec information security, 2006 Antennen

Copyright atsec information security, 2006 Antennen 11

§ Im Bereich Wireless IDS existieren mehrere Open. Source Projekte, die genutzt werden können: • Kismet (http: //www. kismetwireless. net/) • Snort-wireless (http: //snort-wireless. org/) • Hostapd (http: //www. openbsd. org) § Vorteile: • Beliebiges Customizing • Große Hardware-Auswahl § Nachteile: • Aufwand für Know. How • Support • Nicht alle Features kommerzieller Systeme stehen zur Verfügung (z. B. Ortung) 12 Copyright atsec information security, 2006 Open Source vs Closed Source

Fazit Ob die Anschaffung eines WIDS gerechtfertigt ist, muss jeder für sich selbst entscheiden. Am besten geschieht das im Rahmen einer Risikoanalyse. 13 Copyright atsec information security, 2006 § WIDS stellen die einzige Möglichkeit dar, Angriffe auf ein drahtloses Netzwerk zu erkennen § Auch wer kein drahtloses Netzwerk einsetzt, benötigt ein WIDS zur Erkennung von Rogue Access Points § WIDS sind kostspielig (unabhängig ob Open/Closed Source) in Anschaffung und Unterhalt

Copyright atsec information security, 2006 Fragen ? 14

Vortragender Dipl. -Inf. (FH) Matthias Hofherr atsec information security Gmb. H Steinstr. 80 D - 81667 München www. atsec. com Tel: Fax: Mobile: e-mail: Copyright atsec information security, 2006 Senior Security Consultant +49 (0) 89 442 498 30 +49 (0) 89 442 498 31 +49 (0) 172 86 72 518 matthias@atsec. com 15

- Slides: 15