Windows Auditing 29 Marzo 2006 Bernardo Palazzi UNIVERSIT

Windows: Auditing 29 Marzo 2006 Bernardo Palazzi UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Auditing Criteri di controllo n Configurazione di controllo su di un file o cartella n UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Auditing UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Introduzione al Controllo Auditing n n n Il controllo consente di tenere traccia sia delle attività degli utenti sia delle attività del sistema, in generale di eventi Il registro di protezione gestisce un archivio dei tentativi falliti o riusciti degli eventi effettuati Una voce di controllo del registro di protezione contiene: n n L’azione che è stata eseguita L’utente che ha eseguito l’operazione La riuscita o meno dell’evento e quando esso ha avuto luogo E’ possibile archiviare le voci di registrare per tenere traccia dei diversi tipi di utilizzi nel tempo UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Concetti fondamentali n Accesso discrezionale a oggetti da proteggere n Eredità di autorizzazioni n Controllo di eventi di sistema UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Controllo di eventi di sistema n n n Rilevare tentativi di accessi non autorizzati alle risorse Creare un itinerario di controllo di attività amministrative sul sistema E’ possibile controllare: n n n Tentativi di accesso di un file riusciti Nei criteri di protezione è inoltre possibile impostare il controllo di accesso non riuscito In entrambe i casi si otterrà una riga nei file di Log la cui analisi permetterà una ricostruzione degli eventi compiuti UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Pianificare la strategia di controllo n Controllare la riuscita e la non riuscita n n n Controllo Eccessivo n n n La riuscita può documentare una reale breccia nella sicurezza La non riuscita può indicare un tentativo di breccia nella sicurezza Riempie i log di sicurezza Difficoltà da interpretare Direttive sul controllo n n Informazioni per la pianificazione delle risorse Prevedere una pianificazione dell’analisi dei registri di sicurezza, la sola configurazione del controllo non indica problemi di sicurezza Definire un criterio di controllo che sia utile e gestibile Controllare le risorse tramite il gruppo tutti e non utenti, ciò consentirà un controllo per chiunque acceda alla rete e non solo per gli utenti con account nel dominio UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Impostazione del controllo n L’ impostazione del controllo si divide in due fasi: n Impostazione del criterio di controllo: n n Consente il controllo degli oggetti ma non attiva il controllo degli oggetti specifici Attivazione del controllo di risorse specifiche: n n Permette di impostare gli eventi specifici da controllare per file, cartelle, stampanti e oggetti in generale Windows registrerà gli eventi in un apposito registro UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

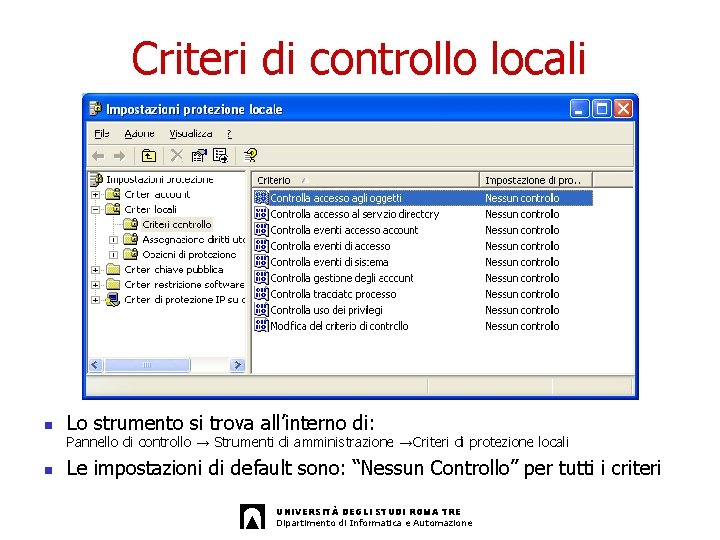

Criteri di controllo locali n Lo strumento si trova all’interno di: Pannello di controllo → Strumenti di amministrazione →Criteri di protezione locali n Le impostazioni di default sono: “Nessun Controllo” per tutti i criteri UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

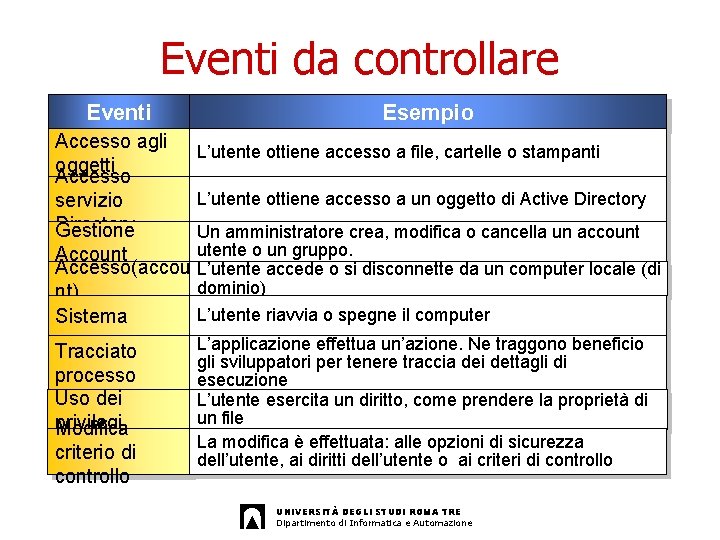

Eventi da controllare Eventi Accesso agli oggetti Accesso servizio Directory Gestione Esempio L’utente ottiene accesso a file, cartelle o stampanti L’utente ottiene accesso a un oggetto di Active Directory Un amministratore crea, modifica o cancella un account utente o un gruppo. Account Accesso(accou L’utente accede o si disconnette da un computer locale (di dominio) nt) Sistema L’utente riavvia o spegne il computer Tracciato processo Uso dei privilegi Modifica L’applicazione effettua un’azione. Ne traggono beneficio gli sviluppatori per tenere traccia dei dettagli di esecuzione L’utente esercita un diritto, come prendere la proprietà di un file La modifica è effettuata: alle opzioni di sicurezza dell’utente, ai diritti dell’utente o ai criteri di controllo criterio di controllo UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

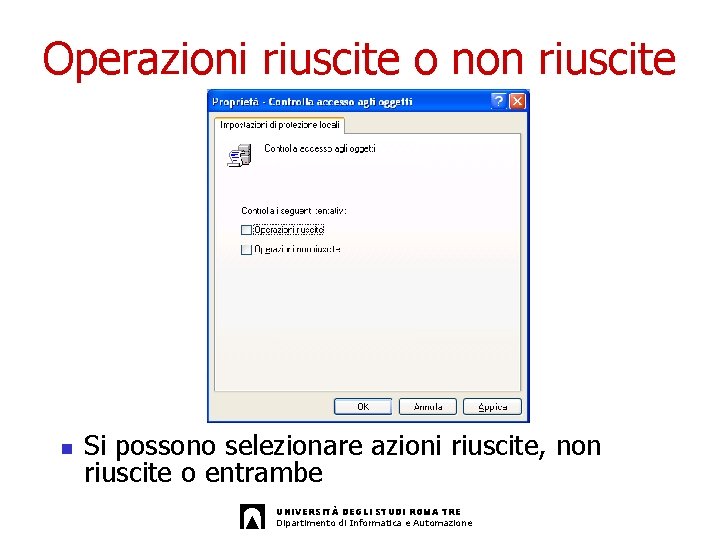

Operazioni riuscite o non riuscite n Si possono selezionare azioni riuscite, non riuscite o entrambe UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

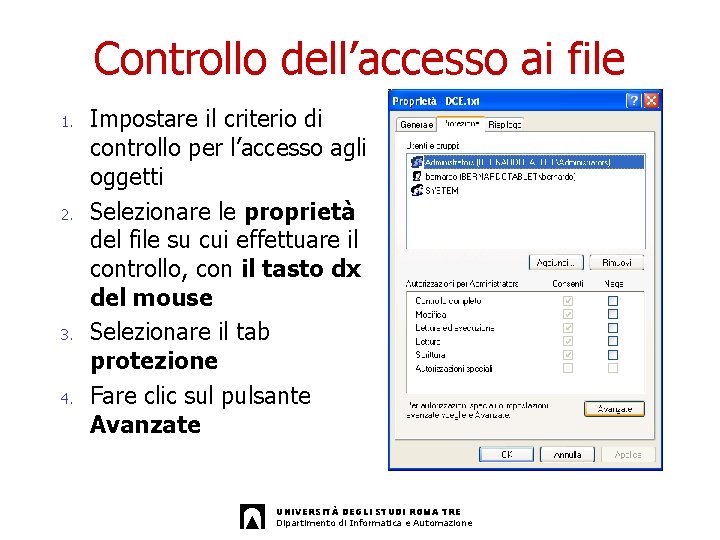

Controllo dell’accesso ai file 1. 2. 3. 4. Impostare il criterio di controllo per l’accesso agli oggetti Selezionare le proprietà del file su cui effettuare il controllo, con il tasto dx del mouse Selezionare il tab protezione Fare clic sul pulsante Avanzate UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

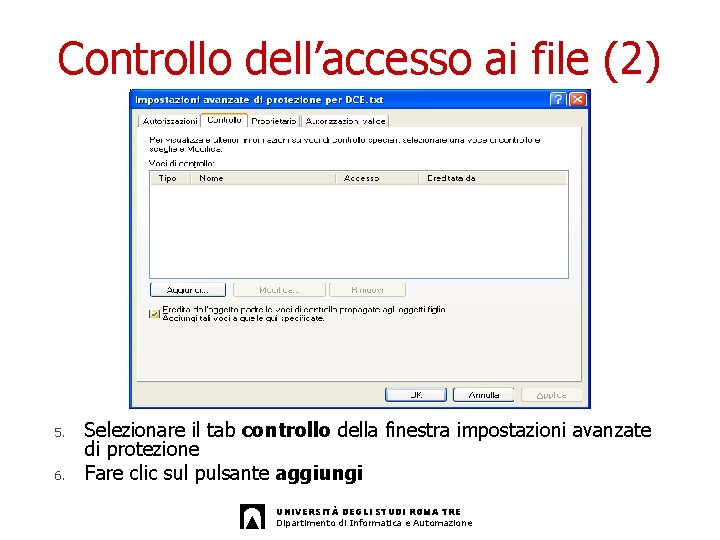

Controllo dell’accesso ai file (2) 5. 6. Selezionare il tab controllo della finestra impostazioni avanzate di protezione Fare clic sul pulsante aggiungi UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

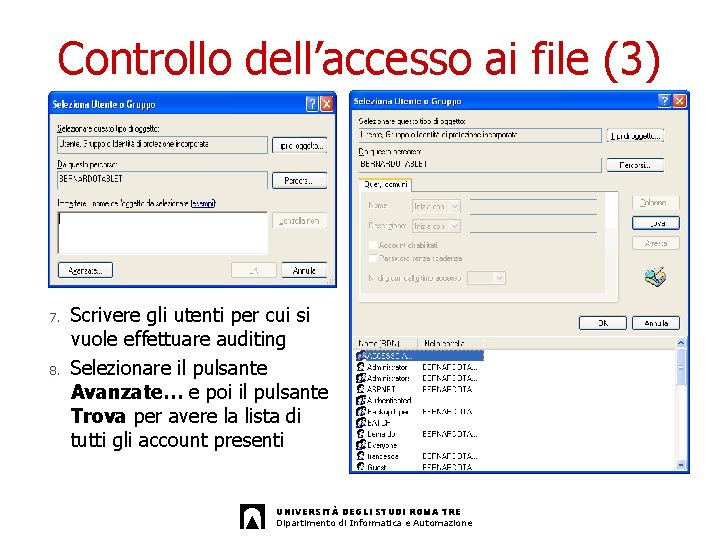

Controllo dell’accesso ai file (3) 7. 8. Scrivere gli utenti per cui si vuole effettuare auditing Selezionare il pulsante Avanzate… e poi il pulsante Trova per avere la lista di tutti gli account presenti UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

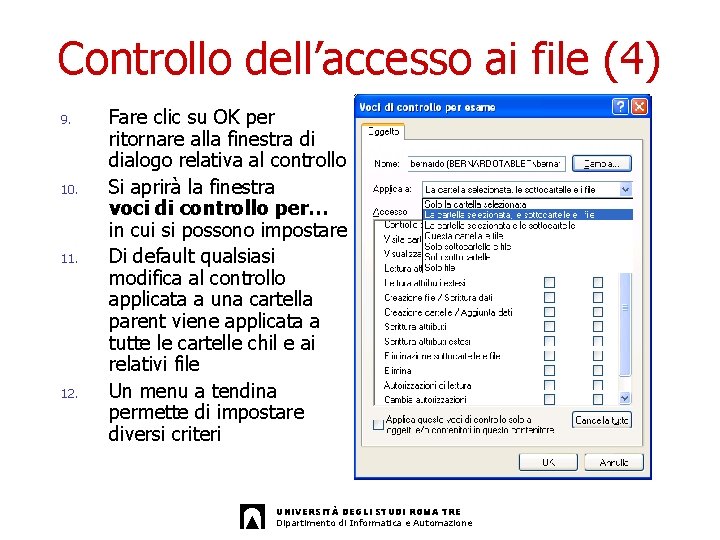

Controllo dell’accesso ai file (4) 9. 10. 11. 12. Fare clic su OK per ritornare alla finestra di dialogo relativa al controllo Si aprirà la finestra voci di controllo per… in cui si possono impostare Di default qualsiasi modifica al controllo applicata a una cartella parent viene applicata a tutte le cartelle chil e ai relativi file Un menu a tendina permette di impostare diversi criteri UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

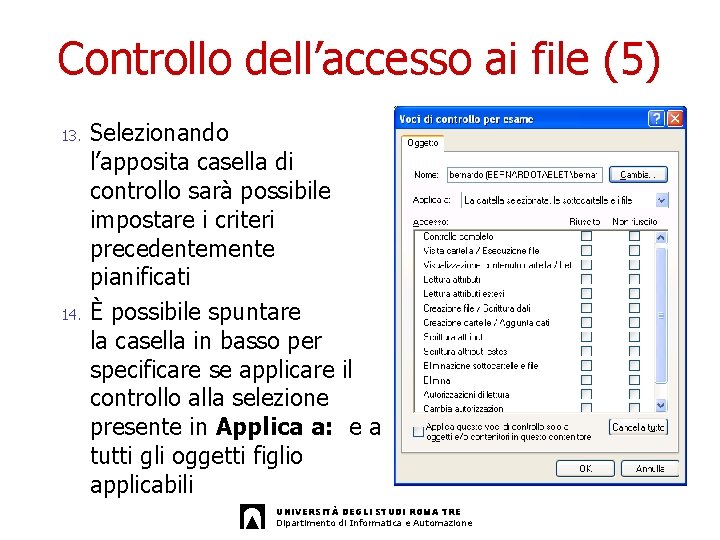

Controllo dell’accesso ai file (5) 13. 14. Selezionando l’apposita casella di controllo sarà possibile impostare i criteri precedentemente pianificati È possibile spuntare la casella in basso per specificare se applicare il controllo alla selezione presente in Applica a: e a tutti gli oggetti figlio applicabili UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

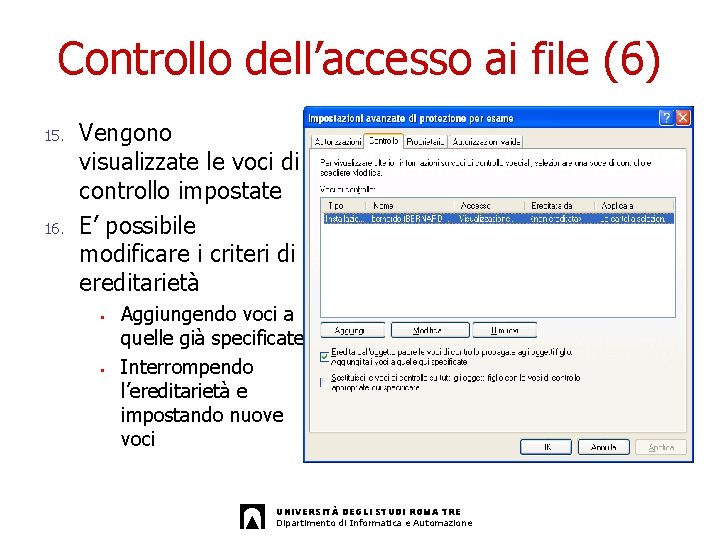

Controllo dell’accesso ai file (6) 15. 16. Vengono visualizzate le voci di controllo impostate E’ possibile modificare i criteri di ereditarietà § § Aggiungendo voci a quelle già specificate Interrompendo l’ereditarietà e impostando nuove voci UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Analisi e Configurazione del Visualizzatore Eventi UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

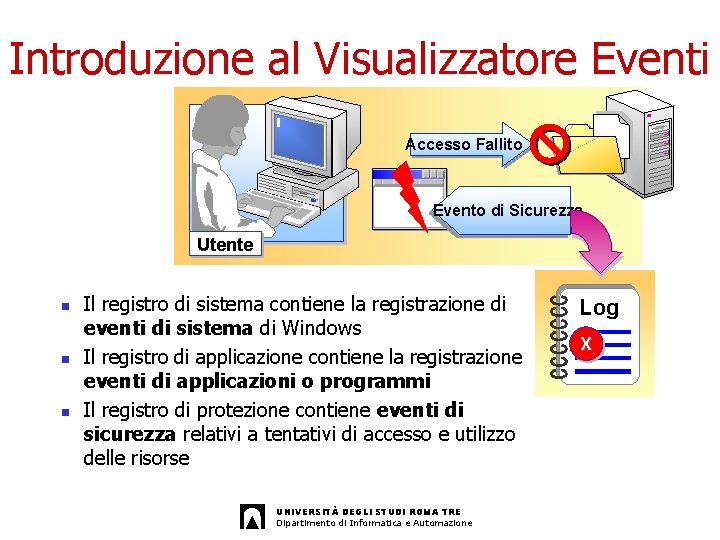

Introduzione al Visualizzatore Eventi Accesso Fallito Evento di Sicurezza Utente n n n Il registro di sistema contiene la registrazione di eventi di sistema di Windows Il registro di applicazione contiene la registrazione eventi di applicazioni o programmi Il registro di protezione contiene eventi di sicurezza relativi a tentativi di accesso e utilizzo delle risorse UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione Log X

Eventi di sistema e di applicazione Tipi di Eventi di sistema e di applicazione Informazione Avviso Errore UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

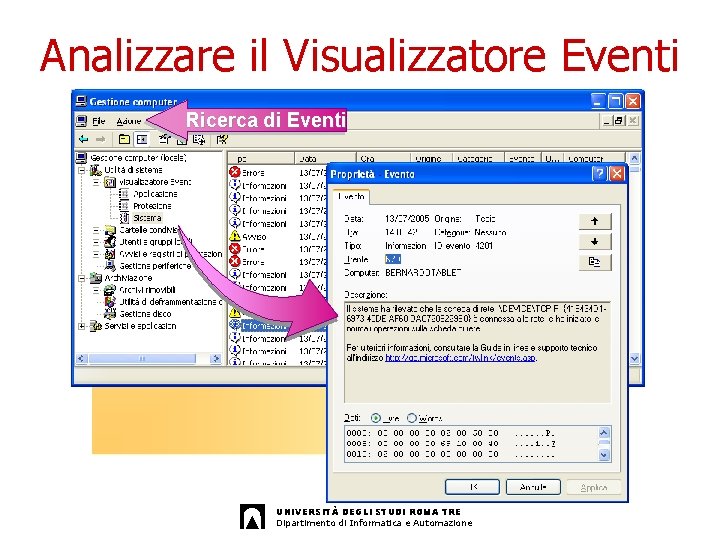

Analizzare il Visualizzatore Eventi Ricerca di Eventi UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

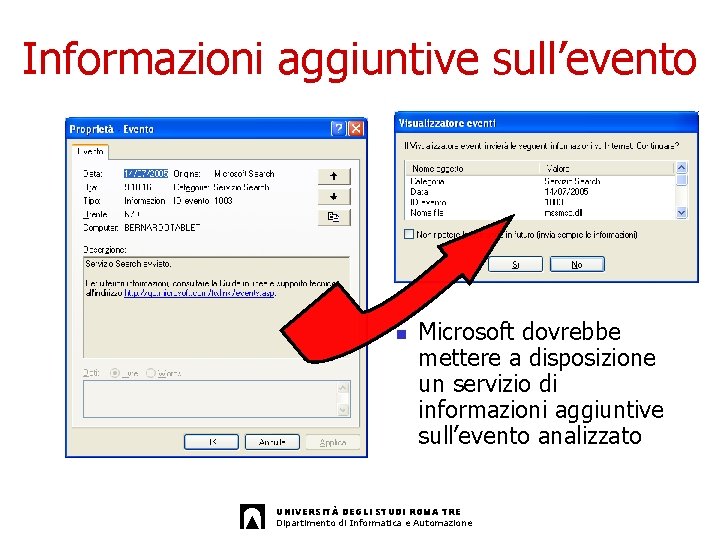

Informazioni aggiuntive sull’evento n Microsoft dovrebbe mettere a disposizione un servizio di informazioni aggiuntive sull’evento analizzato UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Non sempre disponibili… UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

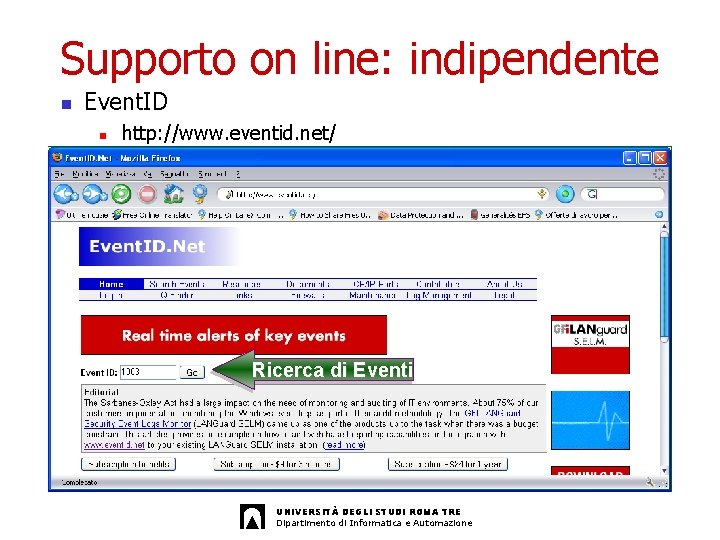

Supporto on line: indipendente n Event. ID n http: //www. eventid. net/ Ricerca di Eventi UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

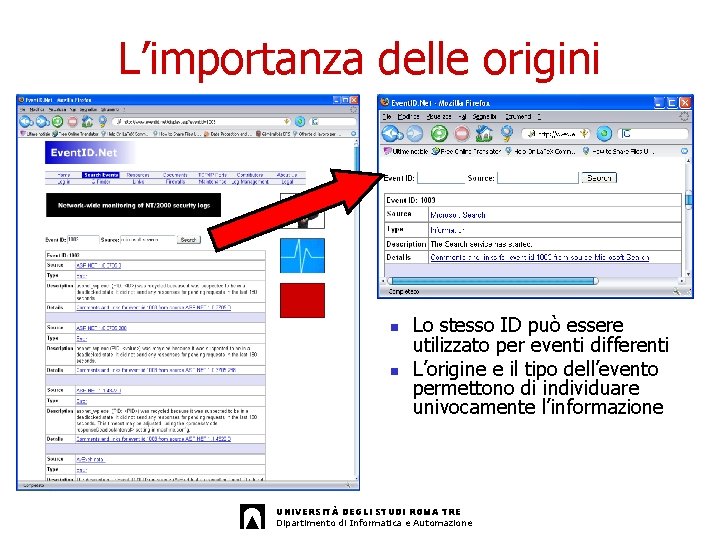

L’importanza delle origini n n Lo stesso ID può essere utilizzato per eventi differenti L’origine e il tipo dell’evento permettono di individuare univocamente l’informazione UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

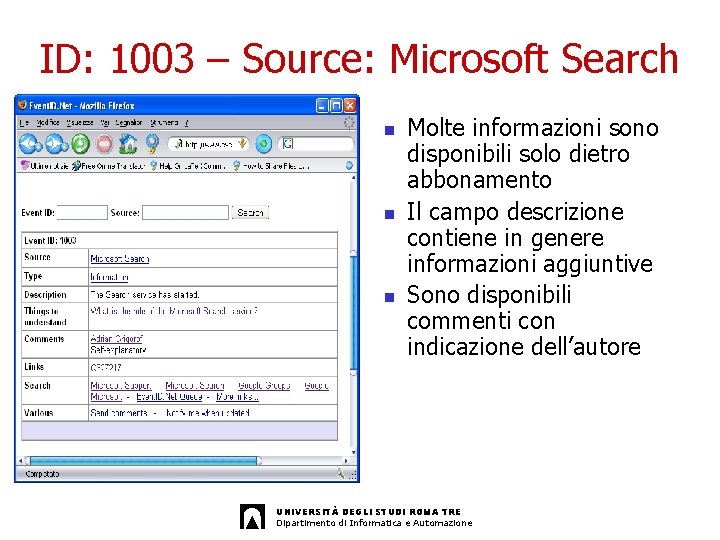

ID: 1003 – Source: Microsoft Search n n n Molte informazioni sono disponibili solo dietro abbonamento Il campo descrizione contiene in genere informazioni aggiuntive Sono disponibili commenti con indicazione dell’autore UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

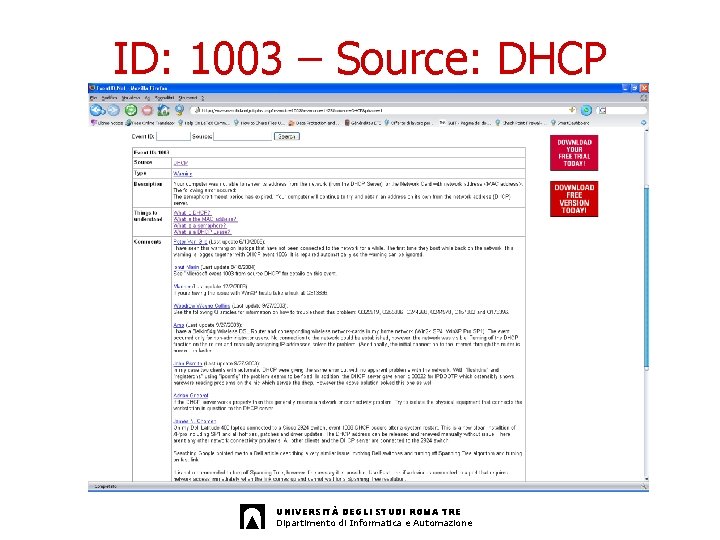

ID: 1003 – Source: DHCP UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

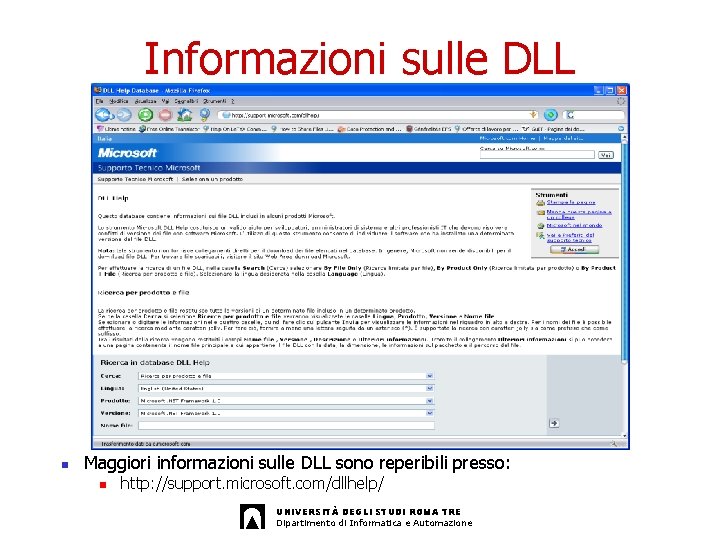

Informazioni sulle DLL n Maggiori informazioni sulle DLL sono reperibili presso: n http: //support. microsoft. com/dllhelp/ UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

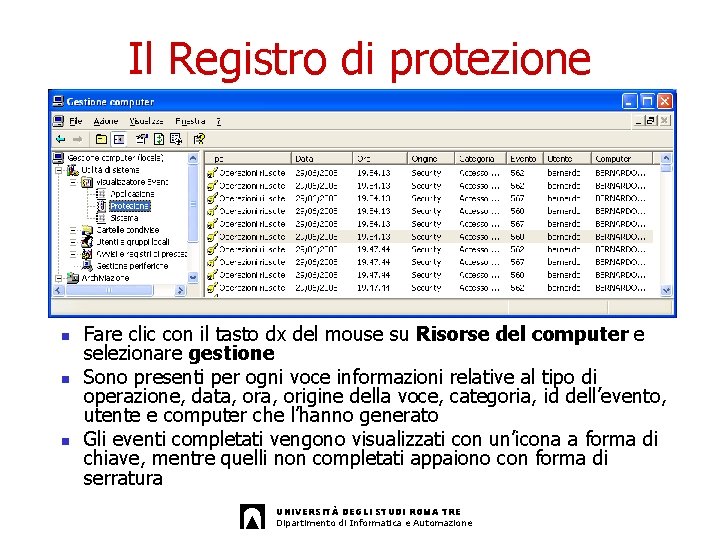

Il Registro di protezione n n n Fare clic con il tasto dx del mouse su Risorse del computer e selezionare gestione Sono presenti per ogni voce informazioni relative al tipo di operazione, data, origine della voce, categoria, id dell’evento, utente e computer che l’hanno generato Gli eventi completati vengono visualizzati con un’icona a forma di chiave, mentre quelli non completati appaiono con forma di serratura UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

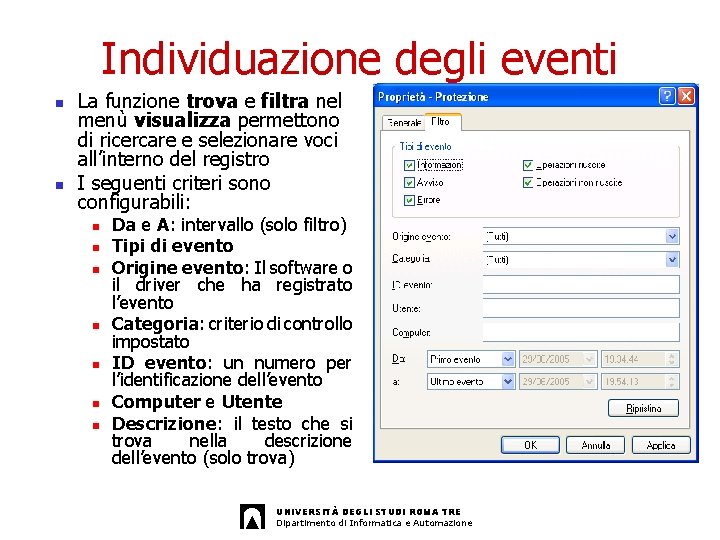

Individuazione degli eventi n n La funzione trova e filtra nel menù visualizza permettono di ricercare e selezionare voci all’interno del registro I seguenti criteri sono configurabili: n n n n Da e A: intervallo (solo filtro) Tipi di evento Origine evento: Il software o il driver che ha registrato l’evento Categoria: criterio di controllo impostato ID evento: un numero per l’identificazione dell’evento Computer e Utente Descrizione: il testo che si trova nella descrizione dell’evento (solo trova) UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

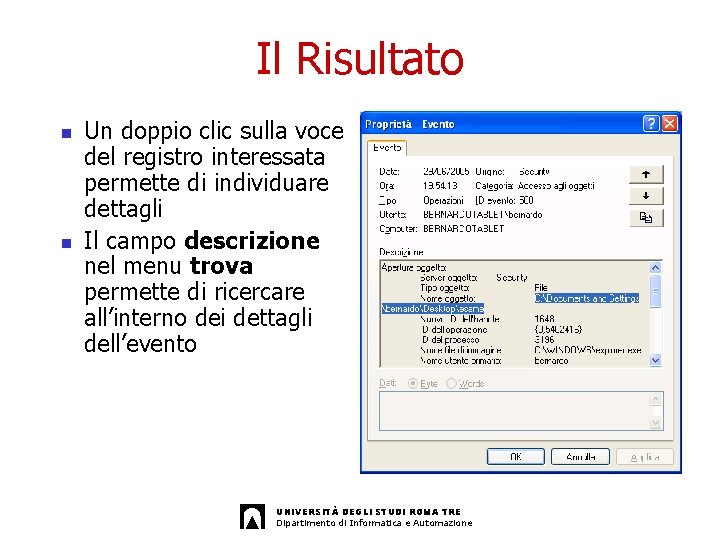

Il Risultato n n Un doppio clic sulla voce del registro interessata permette di individuare dettagli Il campo descrizione nel menu trova permette di ricercare all’interno dei dettagli dell’evento UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

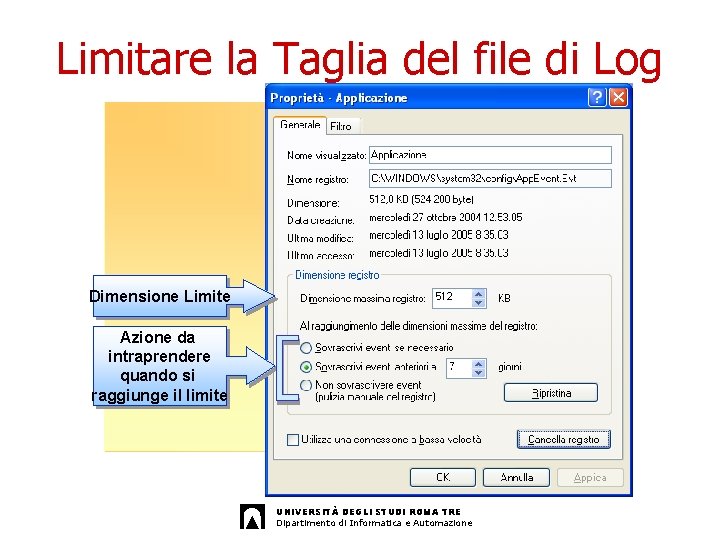

Limitare la Taglia del file di Log Dimensione Limite Azione da intraprendere quando si raggiunge il limite UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Archiviare il Visualizzatore Eventi n Archiviare il registro degli eventi per: n n Esportare un log di eventi in un altro formato n n Tracciare gli andamenti dell’utilizzo del sistema Tracciare l’utilizzo non autorizzato delle risorse Mantenere dei registri secondo disposizioni di legge Formato Log (. evt ) Formato Testo (. txt) Formato delimitato da virgole (. csv) Eliminira i log di eventi quando si decide di non sovrascriverli automaticamente UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Esercizi per controllare un file UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

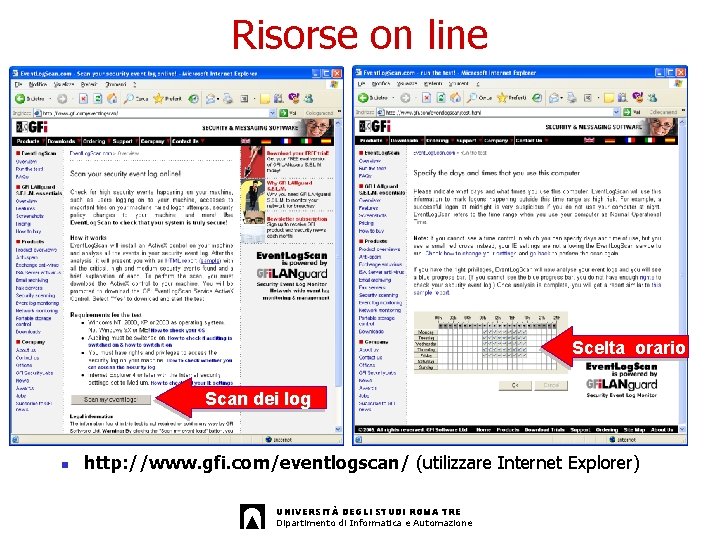

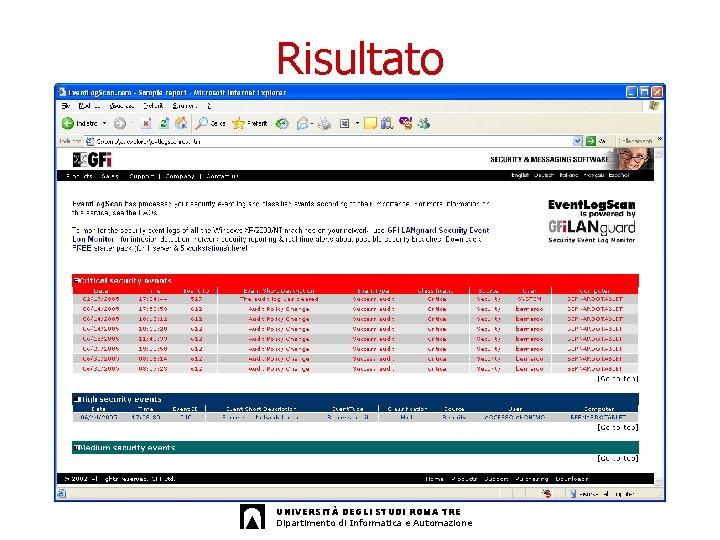

Risorse on line Scelta orario Scan dei log n http: //www. gfi. com/eventlogscan/ (utilizzare Internet Explorer) UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

Risultato UNIVERSITÀ DEGLI STUDI ROMA TRE Dipartimento di Informatica e Automazione

- Slides: 36