William Stallings Data and Computer Communications Curs 11

- Slides: 49

William Stallings Data and Computer Communications Curs 11 Capitolul 18 Securitatea în retele de calculatoare 1

Cerinte pentru sisteme de securitate z Confidenţialitate ydatele accesibile doar pentru cei autorizaţi z Integritate y. NU pot fi modificate în nici un fel z Disponibilitate y. Sistemele trebuie sa fie functionale si disponibile celor autorizati 2

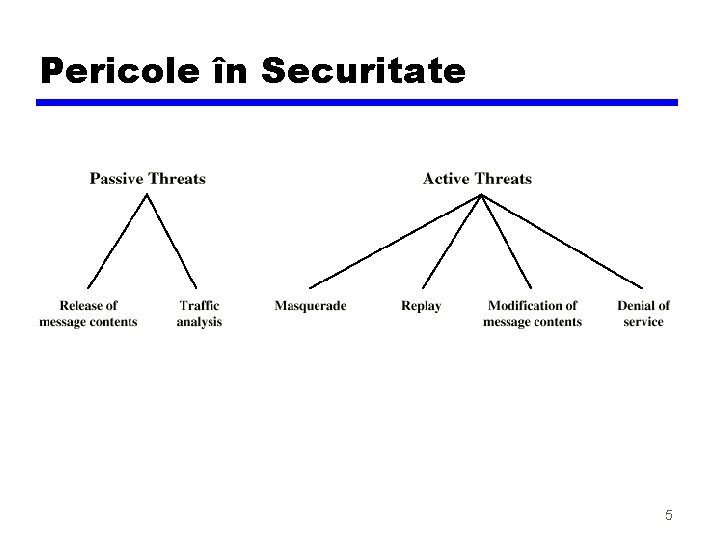

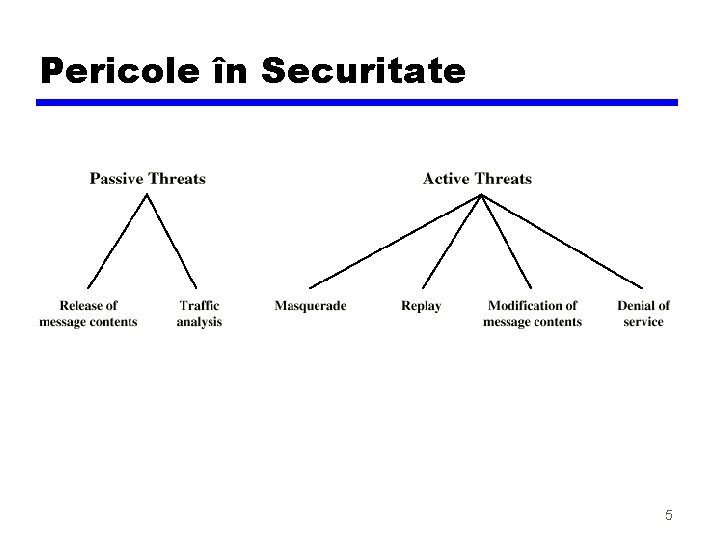

Atac Pasiv z Ascultarea transmisiei z Pentru a obţine informaţii z Dezvăluirea conţinutului y. Străini află conţinutul z Analiza traficului y. Prin monitorizarea frecvenţei, lungimii, natura comunicaţiilor poate fi ghicită z Dificil de detectat z Poate fi prevenită 3

Atac Activ z Impostura y. Pretinde că e altcineva z Replay z Modificarea mesajului z Refuzul serviciului (Denial of Service) z Uşor de detectat y. Detecţia poate conduce la infractor z Dificil de prevenit 4

Pericole în Securitate 5

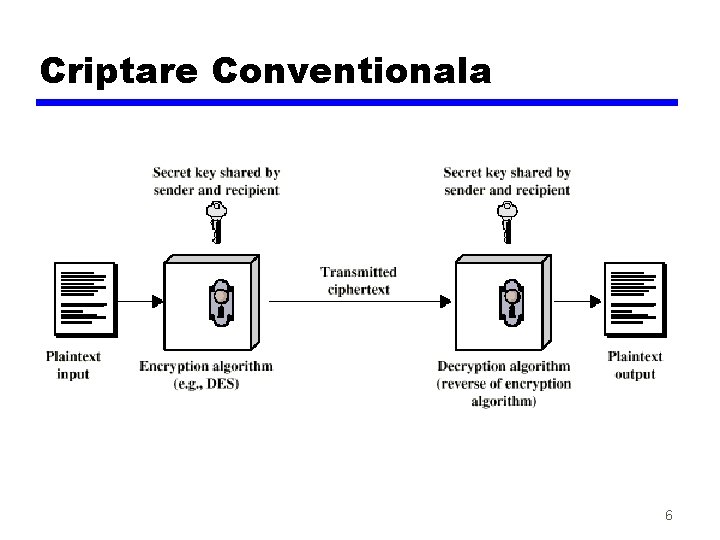

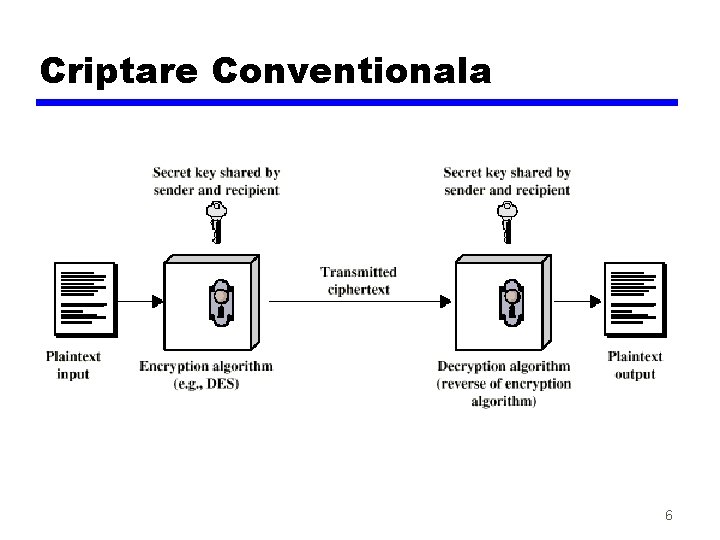

Criptare Conventionala 6

Ingrediente z Text z Algoritm de criptare z Cheie Secretă z Text Cifrat z Algoritm de decriptare 7

Cerinte pentru securitate z Algoritm de criptare puternic ychiar dacă este cunoscut să nu permită decriptarea sau deducerea cheii y. Chiar dacă sunt disponibile texte necriptate şi criptate în număr limitat z Emiţatorul şi receptorul trebuie să obţină cheia de criptare într-un mod sigur z Cheia deconspirată toată comunicaţia secretă este compromisă 8

Atac asupra criptarii z Criptanaliză y. Se bazează pe natura algoritmului şi cunoştinţe generale asupra caracteristicilor textului plan yÎncercare de a deduce textul sau cheia z Forţă brută y. Se încearcă toate cheile posibile până la obţinerea textului 9

Algoritmi z Cifru bloc y. Procesează text plan în blocuri de dimensiune fixă şi produce text cifrat de dimensiune egală y. Data encryption standard (DES) y. Triple DES (TDES) 10

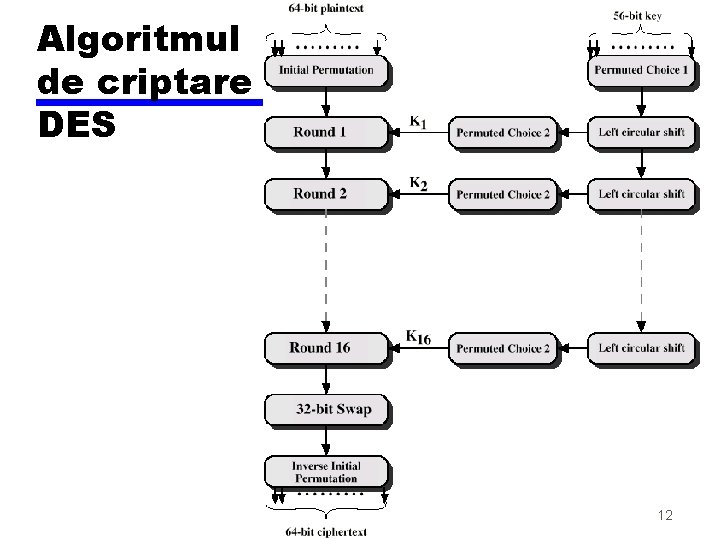

Data Encryption Standard (DES) z US standard z Blocuri de 64 biti de text necriptat z Cheie pe 56 biti 11

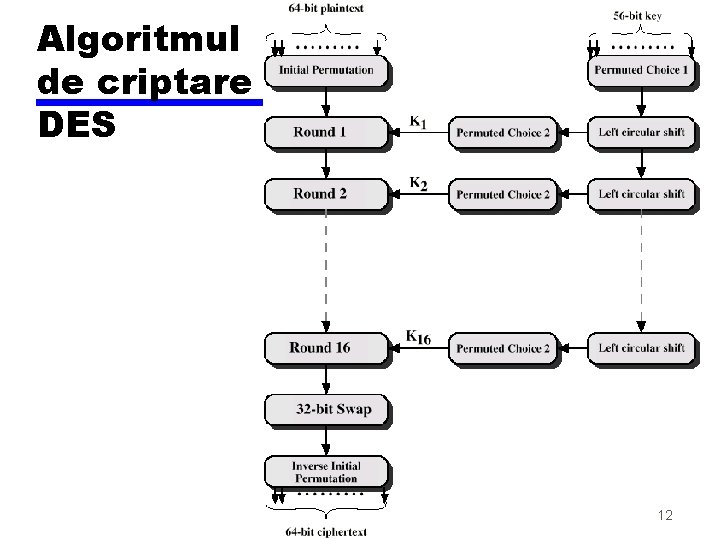

Algoritmul de criptare DES 12

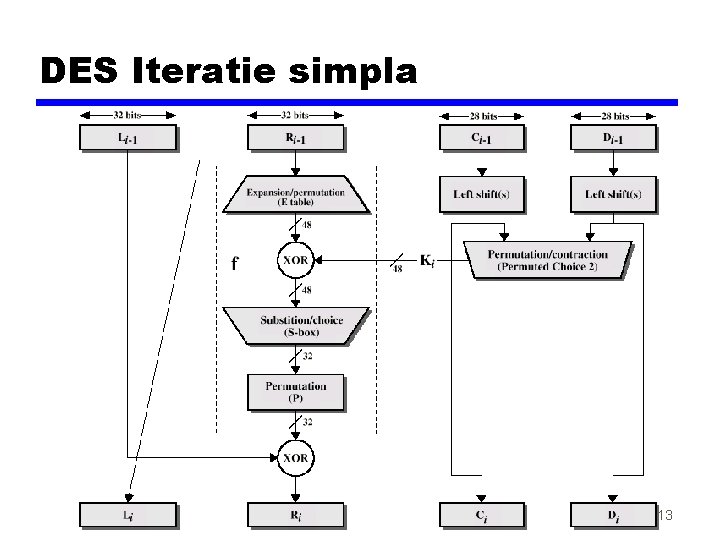

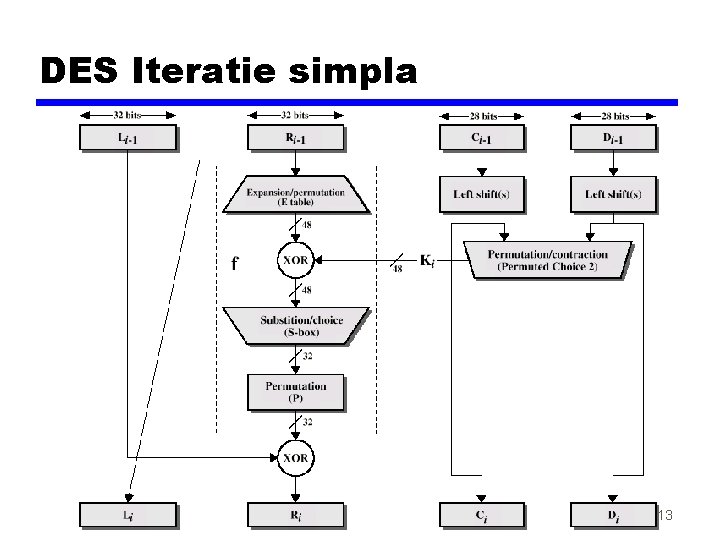

DES Iteratie simpla 13

Puterea DES z Declarat nesigur în 1998 z Electronic Frontier Foundation z DES Cracker machine z DES acum inutil z Alternativa include TDEA (Triple Data Encryption Algorithm) 14

Triple DEA z ANSI X 9. 17 (1985) z Incorporated in DEA standard 1999 z Utilizează 3 chei şi 3 execuţii ale algoritmului DEA z Lungime cheie de 168 biţi 15

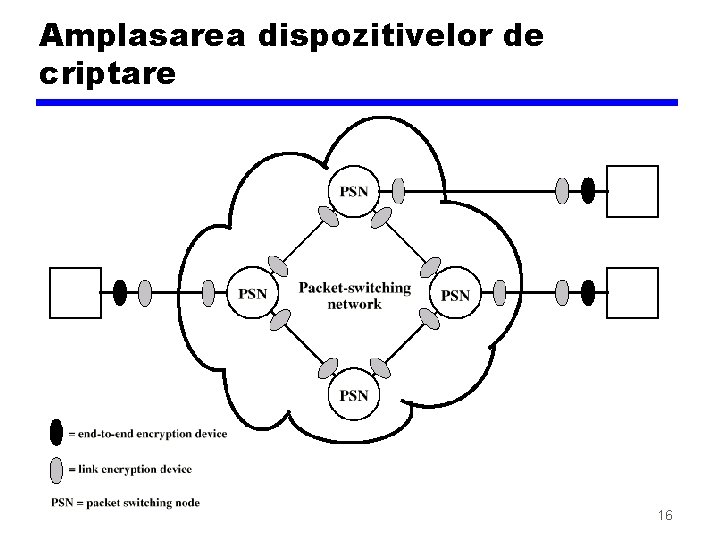

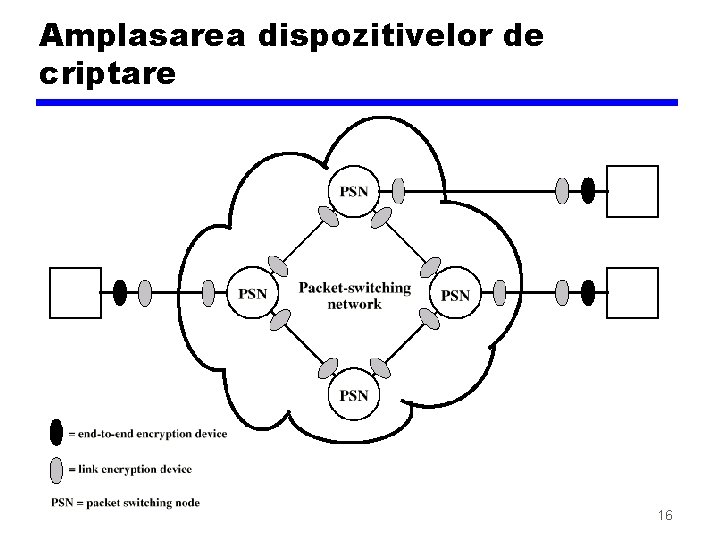

Amplasarea dispozitivelor de criptare 16

Criptarea legaturii z Fiecare legatura echipat la ambele capete z Tot traficul este sigur z Nivel înalt de securitate z Necesar mare de echipamente z Mesajele trebuie decriptate în fiecare comutator pentru a citi adresa z Vulnerabilitate în comutatoare yÎn special în reţele publice 17

Criptare capat la capat z Criptare în sistemele finale z Datele criptate trec prin reţea nealterate z Destinaţia împarte cheia cu sursa z Se poate cripta doar partea de date utilizator y. Altfel comutatoarele nu pot citi antetele pachetelor z Modelul de trafic este deductibil A se utiliza ambele metode 18

Distributia cheilor z Cheia aleasă de A trimisă la B (manual) z O a treia parte selectează cheia şi o trimite la A şi B z Cheia nouă se trimite criptat cu cheia veche z Cheia nouă se trimite de o treia parte la A şi B criptată cu cheia veche 19

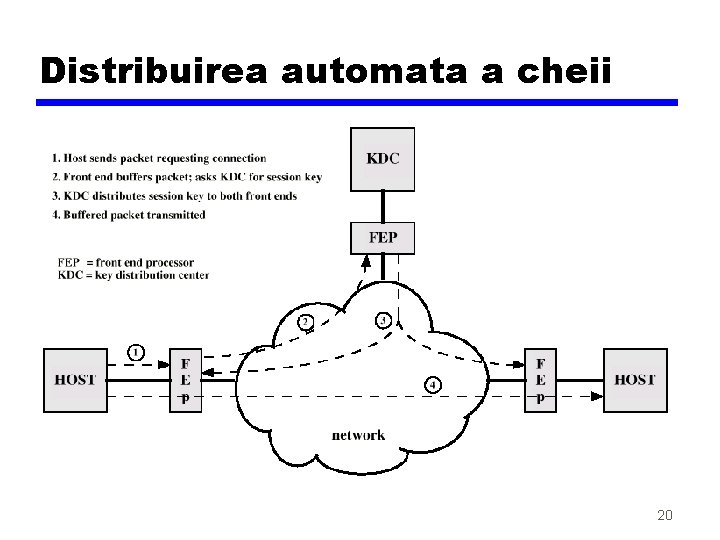

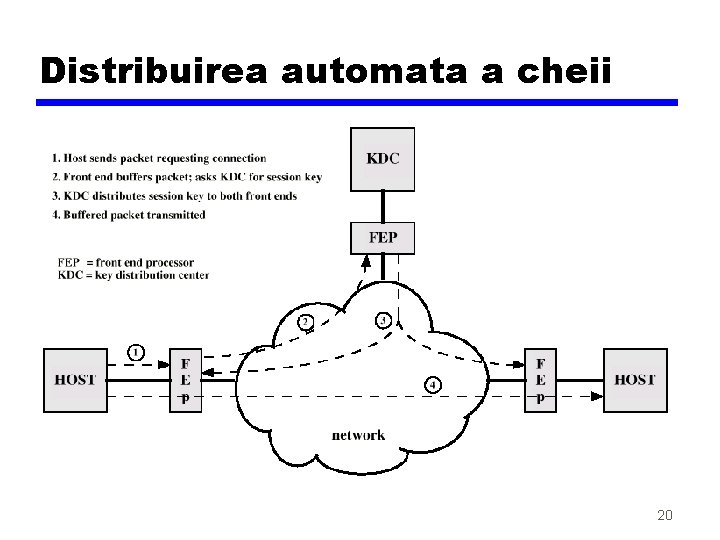

Distribuirea automata a cheii 20

Distribuirea automata a cheii z Cheie de sesiune y. Utilizată pe durata unei conexiuni logice y. Distrusă la terminarea y. Criptează doar traficul utilizator z Cheie Permanentă y. Utilizată pentru distribuţia cheilor de sesiune z Centru de distribuire a cheilor y. Determină care sisteme pot comunica y. Furnizează cheia de sesiune z Front end processor y. Realizează criptarea end to end y. Obţine cheile pentru host 21

Traffic Padding z Produce text cifrat continuu z Dacă nu e nimic de transmis trimite date aleatoare z Face analiza traficului imposibilă 22

Autentificarea Mesajelor z Protecţie împotriva atacurilor active y. Manipularea datelor z Mesajul este autentic dacă este original şi provine de la sursa reală z Autentificarea permite destinaţiei să verifice y. Mesajul nu este alterat y. Provine de la sursa reală y. Secvenţierea mesajelor este corectă 23

Autentificare prin criptare z Doar sursa şi destinaţia cunosc cheia z Mesajul include: ycod detector de erori ynumăr de secvenţă ymarcaj de timp 24

Autentificare fara criptare z Etichetă de autentificare ataşată la fiecare mesaj z Mesajul nu este criptat z Util pentru: y. Destinaţii multiple, numai una face autentificarea 25

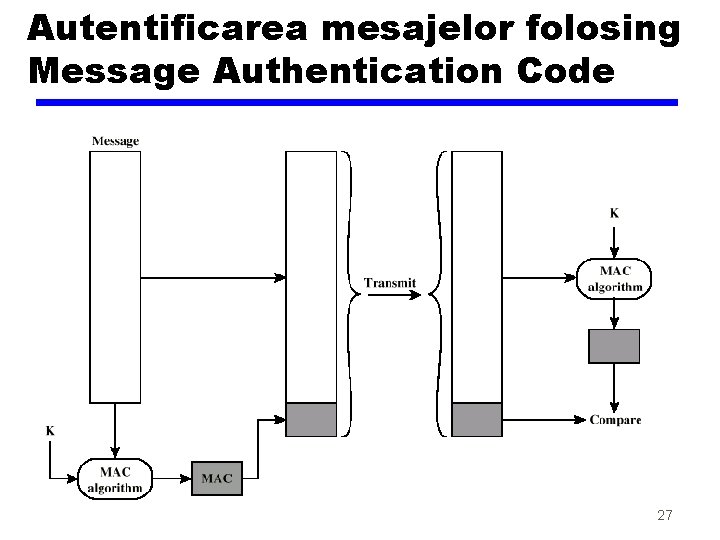

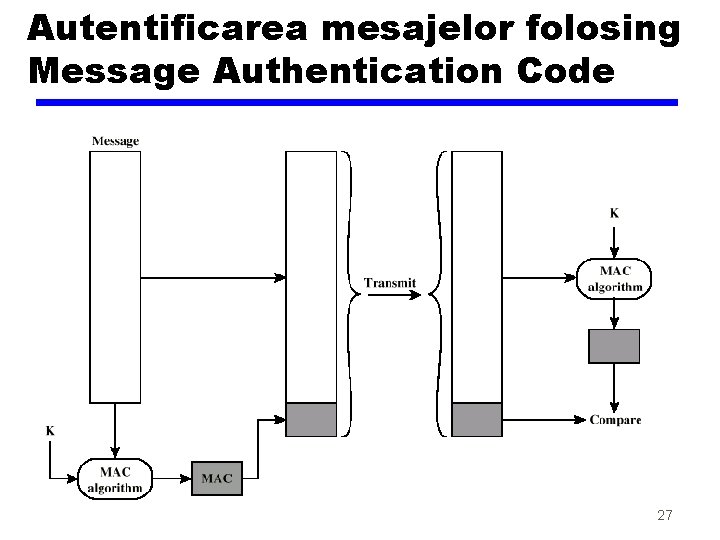

Message Authentication Code z Generează codul de autentificare din mesaj şi cheie comună z Cheia comună cunoscută doar de A şi B z Dacă codul de autentificare corespunde: y. Mesajul nu a fost alterat y. Expeditorul este autentic y. Dacă este şi nr de secvenţă, acesta este corect 26

Autentificarea mesajelor folosing Message Authentication Code 27

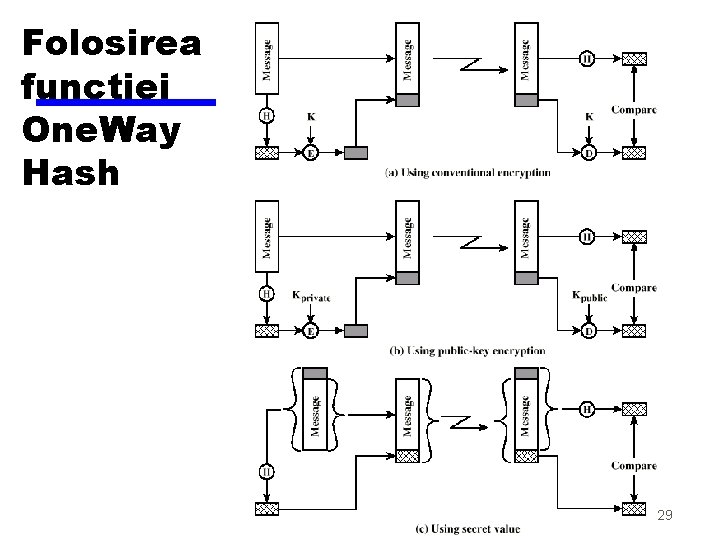

Functie hash one way z Acceptă mesaje de lungime variabilă şi rezultă un sumar de lungime fixă z Avantaje ale autentificarii fără criptare y. Criptarea este lentă y. Hard pentru criptare este scump y. Hard criptare optimizat pentru date multe y. Algoritmii sunt acoperiţi de patente y. Controlul exportului (din USA) 28

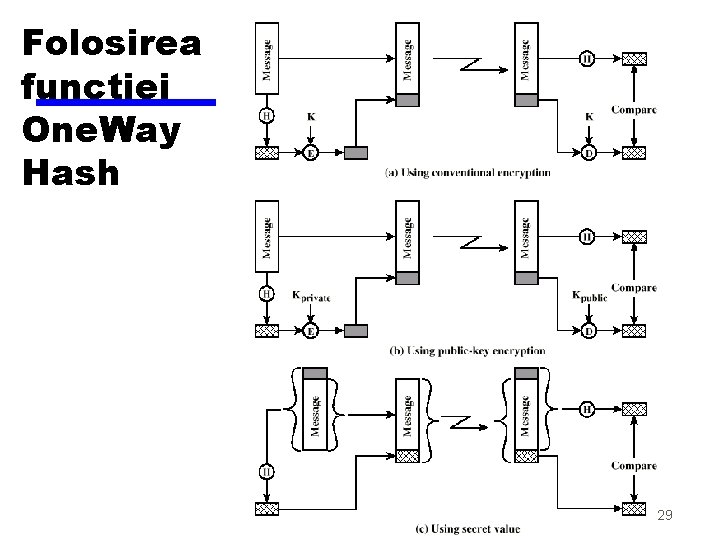

Folosirea functiei One. Way Hash 29

Functii HASH sigure z Funcţia hash are urmatoarele proprietăţi: y. Poate fi aplicată pentru orice lungime y. Lungimea codului este fixă y. Uşor de calculat y. Nu poate fi inversată y. Nu este fesabil de a se găsi două mesaje cu hash identic 30

SHA-1 z Secure Hash Algorithm 1 z Mesaj de intrare mai mic de 264 bits y. Processed in 512 bit blocks z Output 160 bit digest 31

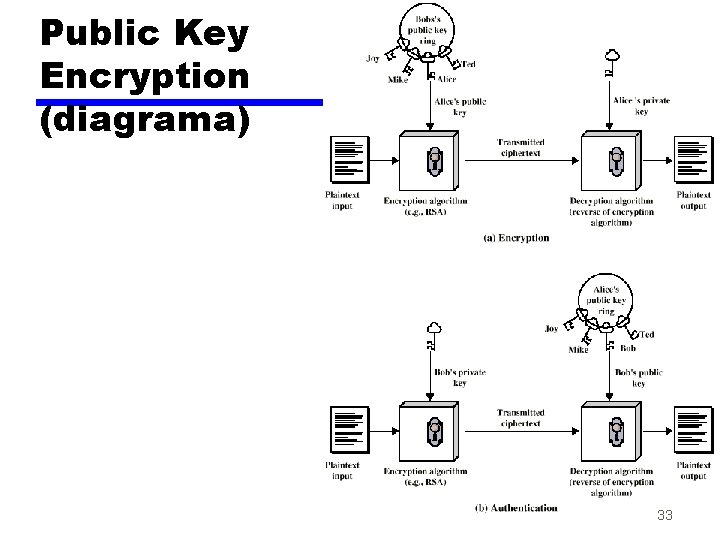

Criptare cu cheie publica z Se bazează pe algoritmi matematici z Asimetric y. Sunt două chei, publică şi privată z Ingrediente y. Text clar (necriptat) y. Algoritm criptare y. Cheie publică şi privată y. Text cifrat y. Algoritm de decriptare 32

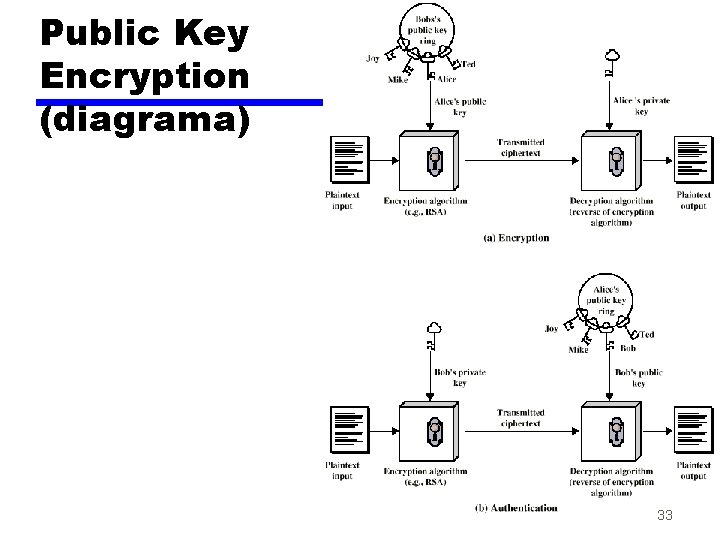

Public Key Encryption (diagrama) 33

Cheie Publica - Operare z Una dintre chei este publică ycea pentru criptare z A doua cheie este privată ycu ea se face decriptarea z Nu se poate determina cheia de decriptare cunoscând cheia de criptare şi algoritmul z Din perechea de chei oricare poate fi utilizată pentru criptare şi a doua pentru decriptare 34

Metoda z Utilizatorul generează cele două chei z Una din chei este făcută publică z Pentru a trimite mesaj la utilizator se criptează cu cheia publică z Utilizatorul decriptează cu cheia sa privată 35

Semnatura digitala z Expeditor criptează mesajul cu cheia sa privată z Receptorul poate să decripteze cu cheia publică z Aceasta autentifică expeditorul ca fiind unicul care posedă cheia potrivită z Nu se asigură protecţia datelor y. Cheia de decriptare este publică 36

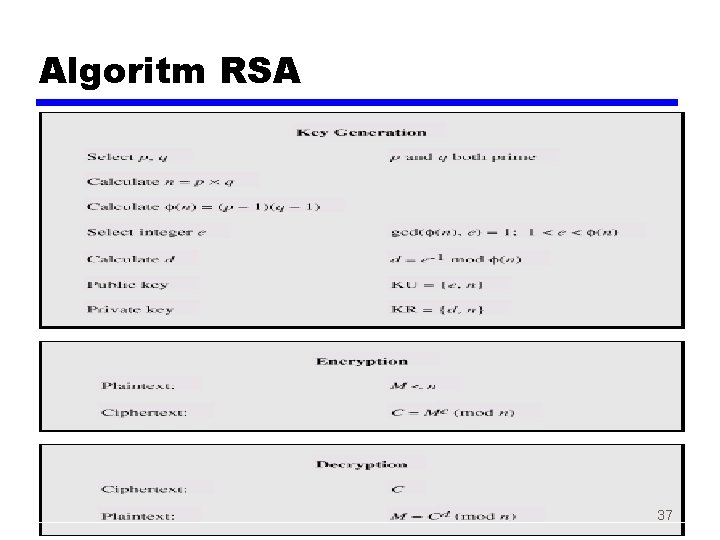

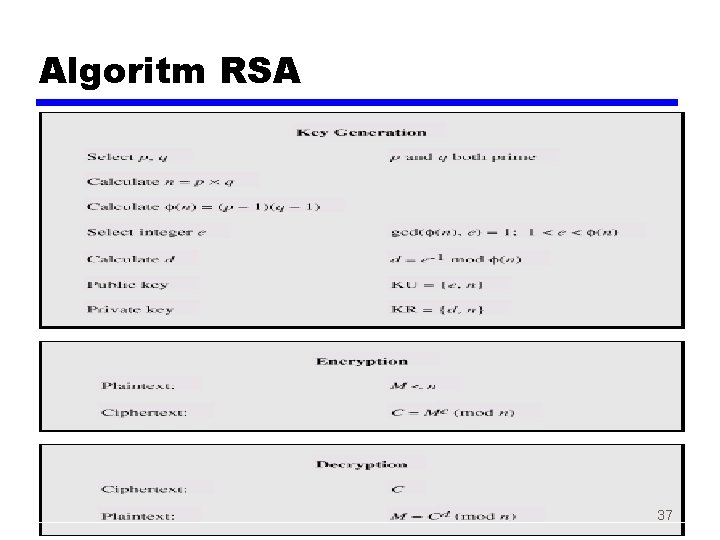

Algoritm RSA 37

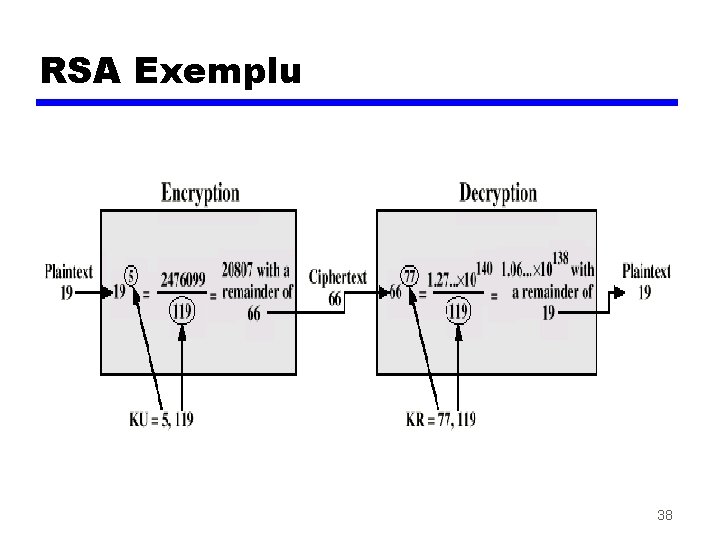

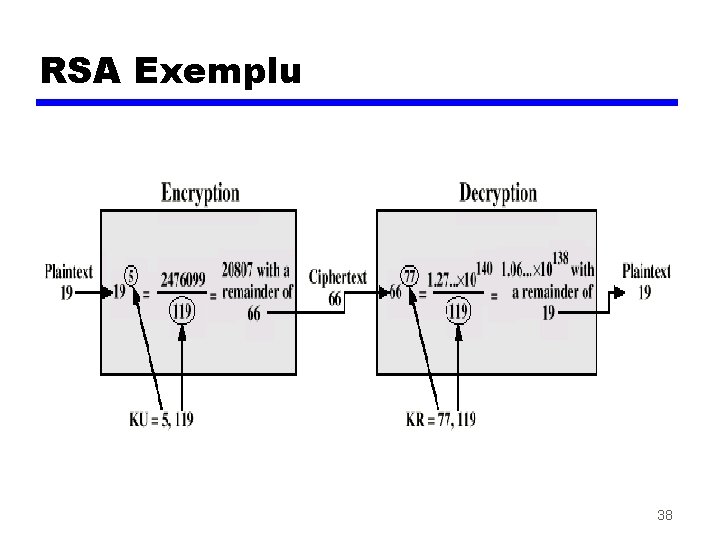

RSA Exemplu 38

Securitatea IPv 4 si IPv 6 z IPSec z Conectivitate securizata prin Internet z Remote access securizat prin Internet z Conectivitate intranet si extranet z Comert electroniccu securitate imbunatatita 39

IPSec Scope z Authentication header (AH) z Encapsulated security payload (ESP) z Key exchange z RFC 2401, 2402, 2406, 2408 40

Security Association (SA) z Relaţie unidirecţională între expeditor şi destinatar. z Pentru o relatie bidirecţională sunt necesare două asociaţii z Trei parametrii identifică un SA y. Security parameter index SPI y. IP sursă IP destinaţie y. Identificatorul protocolului se securitate (AH sau ESP) 41

Parametrii SA z Contor de numar de secventa z Depasirea numarului de secventa z Informatii AH z Informatii ESP z Durata de viata a asocierii z Modurile protocolului IPSec y. Tunnel, transport or wildcard 42

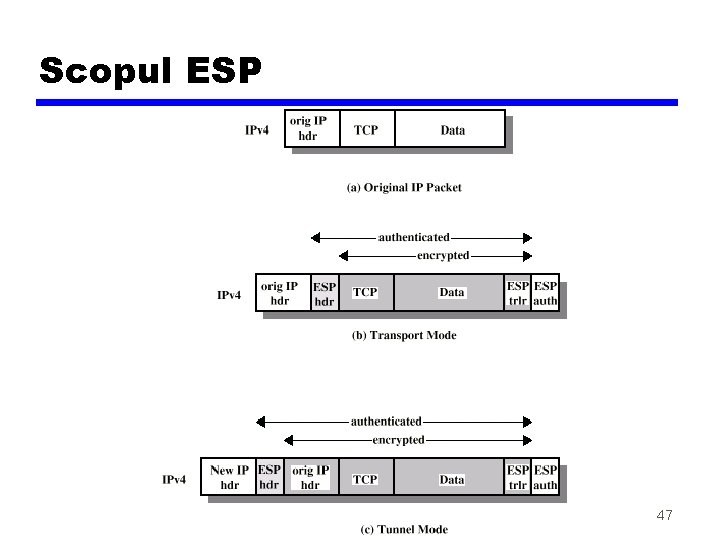

Moduri Transport si Tunel z Modul Transport y. Protecţie pentru nivele superioare, exemplu TCP y. Se extinde la partea de date a pachetului IP y. Capăt la capăt z Modul Tunel y. Protecţie pentru pachetul IP în întregime y. Pachetul vechi este încapsulat într-unul nou y. Nici un ruter nu examinează pachetul interior y. Poate avea adrese IP sursă şi destinaţie diferite y. Poate implementat in firewall 43

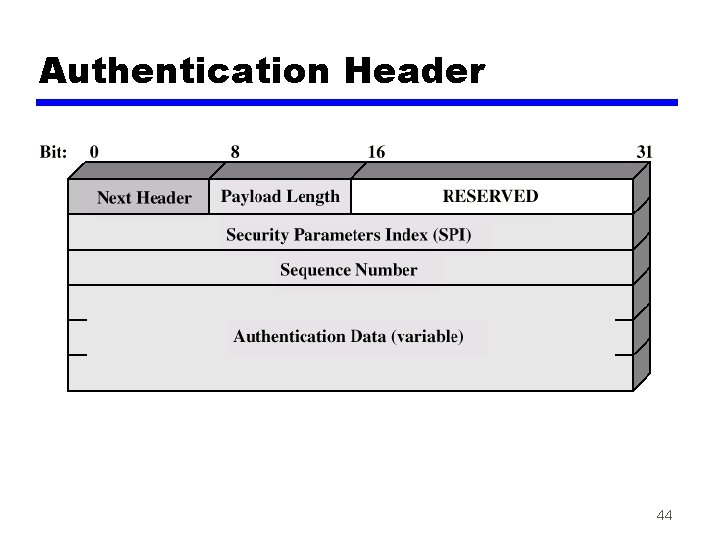

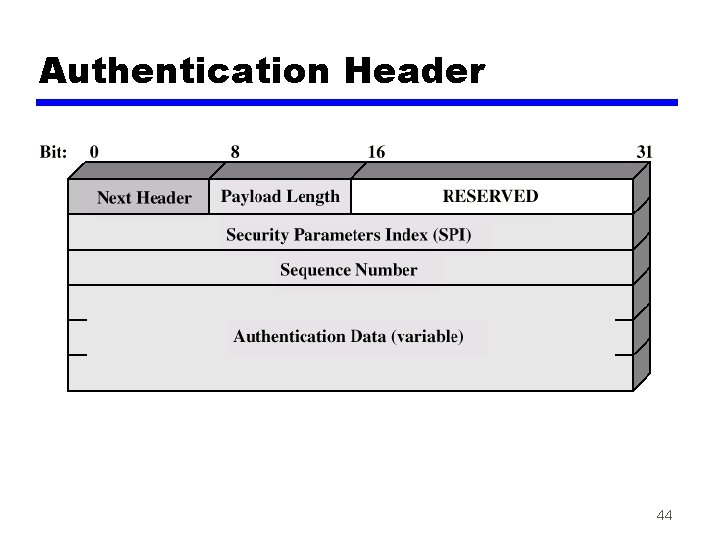

Authentication Header 44

Encapsulating Security Payload z ESP z Servicii de confidentialitate 45

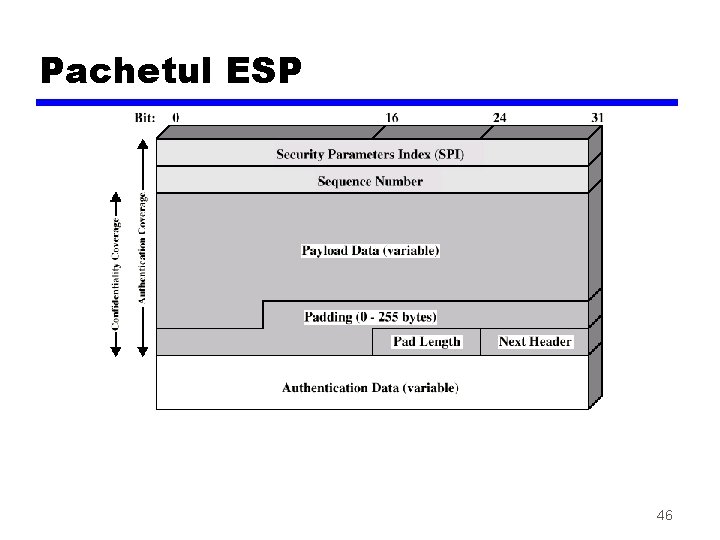

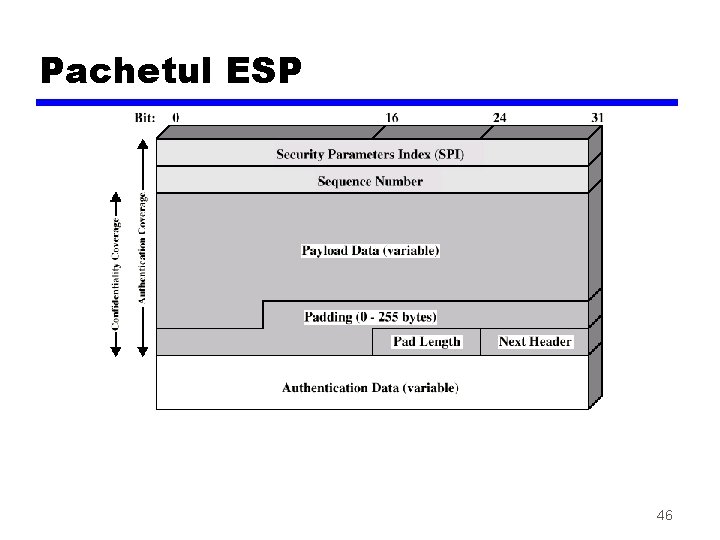

Pachetul ESP 46

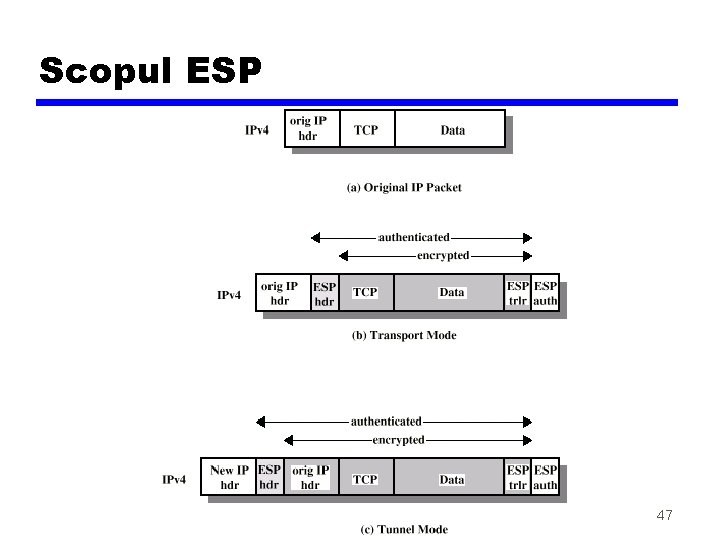

Scopul ESP 47

Managementul Cheilor z Manual z Automatic y. ISAKMP/Oakley x. Oakley key determination protocol x. Internet security association and key management protocol 48

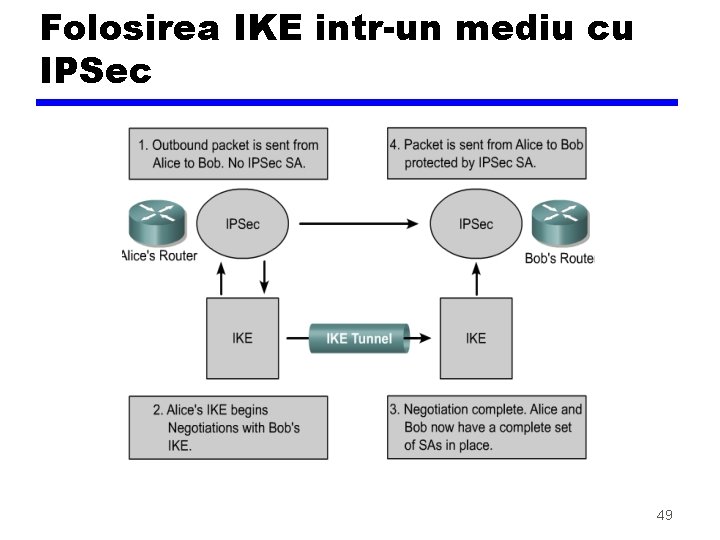

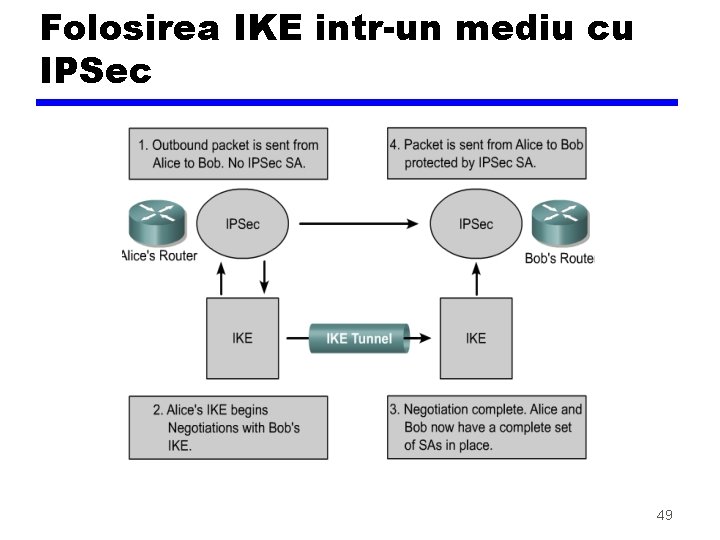

Folosirea IKE intr-un mediu cu IPSec 49