whoami Information Security Engineer Natural Born Junker Open

# whoami • Information Security Engineer • Natural Born Junker • Open. Source Developer • Free. BSD Project • Open. BSD Project • High Quality Jomblo • nanosleep(2); • “willhackforbandwidth” • . . . • you name it

overview • • Mengenal tipikal attacks Mengenal fase-fase terjadinya sebuah attack Membangun sistim pertahanan yang baik Pengenalan security tools dan eksploit

the facts! • • • Vulnerability Scanning di Internet sering kali terjadi dan terus meningkat jumlahnya Tidak diimbangi dengan peningkatan Network & Host security • • Semakin banyak komputer yang konek ke Internet Tidak ada resep mujarab untuk menulis Secure Software Dimungkinkan untuk meningkatkan kemampuan infrastruktur menghadapi “musuh”

hacking: pro & contra • • Etika hacking • • pro: semua informasi adalah free kontra: jika semua informasi adalah free, tidak ada lagi privacy Aspek security • • pro: “intrusion” adalah ilustrasi kelemahan sistim kontra: tidak perlu jadi pencuri untuk menunjukkan pintu yang tidak terkunci Idle machines • • pro: hacking hanya pada idle machines kontra: “idle machines” milik siapa? Science education • • pro: hanya membobol tapi tidak merusak kontra: “hacker wannabe” berpotensi sangat besar untuk merusak

ethical hacking, what for? • • Melihat network security dari sudut pandang “attackers” Meningkatkan kewaspadaan staff IT terhadap bahaya yang mungkin terjadi setiap waktu Membangun desain network yang cenderung aman Merencanakan langkah antisipasi terhadap setiap insiden

typical of attacks (1/4) • Buffer Overflow Attacks • • • Victim adalah aplikasi yang ditulis dengan tidak baik Memanfaatkan kesalahan programming untuk mengeksekusi sisipan code Dapat dieksploitasi secara remote atau local, tergantung aplikasi Spesifik pada Processor & Operating System tertentu Denial of Service • • Menjadikan service tidak dapat dipergunakan Target Do. S: • koneksi jaringan penghubung antar service dan user • sistim operasi yang digunakan • aplikasi yang menyediakan service

typical of attacks (2/4) • Distributed Denial of Service (DDo. S) Attacks • • Sama seperti Do. S, namun menggunakan banyak hosts untuk menyerang satu target Hosts yang digunakan untuk menyerang biasanya hosts yang telah berhasil dikuasai Eksekusi DDo. S dilakukan secara bersama-sama (menggunakan master hosts) Efek yang ditimbulkan lebih berbahaya

typical of attacks (3/4) • • Penyalahgunaan Trust • • • Hanya berlaku pada jaringan berskala kecil dan menggunakan tipikal arsitektur jaringan yang lama Memanfaatkan trust antar hosts / systems Sulit dibedakan antara intruder dan user biasa Brute Force Attacks • • • Secara berulang melakukan percobaan otentifikasi Menebak username dan password Cracking password file

typical of attacks (4/4) • • CGI/WWW Attacks • Terbagi dalam 3 (tiga) kategori: • buffer overflow: tidak melakukan validasi pada user input • command execution: dapat mengeksekusi perintah tambahan • subverting client-side scripting: dapat dimanfaatkan untuk mengeksekusi buffer overflow dan command execution disisi client Backdoors & Trojans • • Memperdayai user atau sysadmin untuk memberikan password mereka tanpa diketahui Dapat berupa program yang umum dikenal dan sering digunakan sehingga tidak menimbulkan kecurigaan

attack phases (1/3) • Fase persiapan • mengumpulkan informasi sebanyak-banyaknya • • • secara pasif • • • via Internet Registries (informasi domain, IP Address) website yang menjadi target mailing list / newsgroup secara aktif • scanning mengolah informasi yang didapat • • membuat “map” dari network target menentukan host yang paling lemah mengaudit source-code dari service yang diduga vulnerable dan membuat eksploitnya mencari eksploit yang sudah tersedia di Internet

attack phases (2/3) • Fase eksekusi • • melakukan testing di localhost eksploitasi pada remote services yang vulnerable • • network level services • network devices (router/gateway) host level services • exploitasi daemon yang menjalankan services

attack phases (3/3) • Fase post-attack • • • menginstal backdoor/rootkit/trojan mengawasi dan memastikan target telah “berubah” sesuai dengan yang diinginkan menjadikan target yang telah dikuasai sebagai “zombie” untuk menyerang target yang lainnya

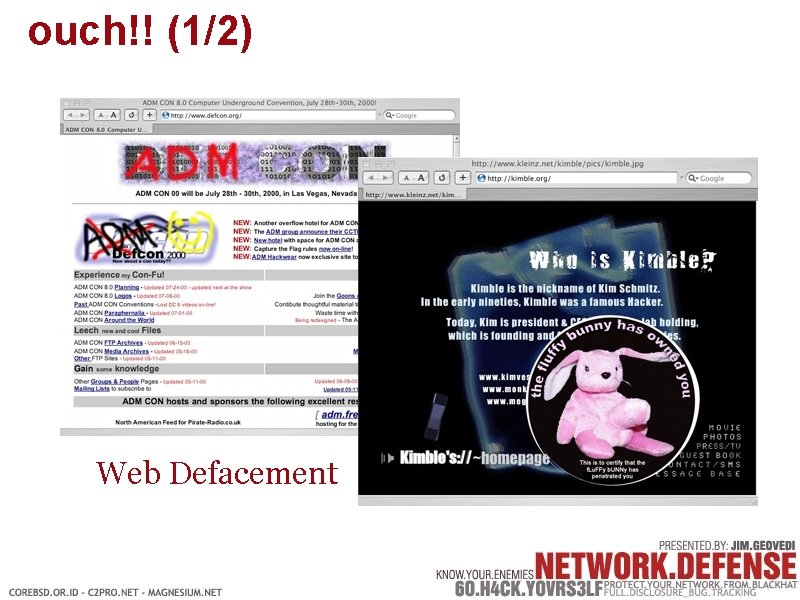

ouch!! (1/2) Web Defacement

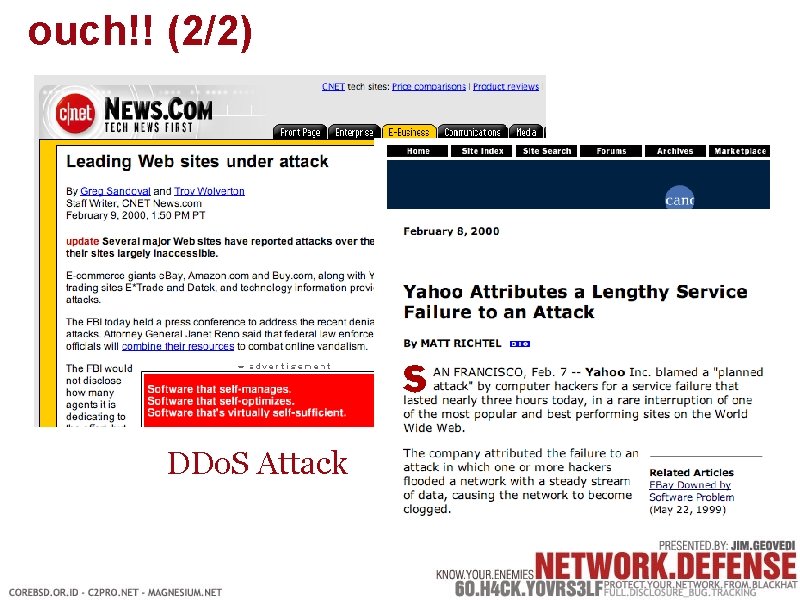

ouch!! (2/2) DDo. S Attack

the “primbon” of network defense • • • Components of a secure network architecture Incident Management & Response Security Checklist

components of a secnet arch. • • Network Segmentation Firewalls Classification Authentification Encryption Intrusion Detection System Host-Based Security

network segmentation • Sekurang-kurangnya memiliki satu DMZ (Demilitarized Zone) network • • terletak diantara hostile outside network dan internal network semakin tinggi “tingkatan” network, jumlah DMZ semakin banyak DMZ mengandung sistim yang dapat diakses oleh publik: webserver, mailserver, dsb terlindungi dari outside network oleh firewall, dimonitor oleh Intrusion Detection System, dan dibatasi aksesnya oleh authentification methods.

firewalls (1/2) • Tipe firewall: • • Packet Filtering Routers/Firewalls • Proxy/Circuit Level Gateway Firewalls • • • membatasi source & destination address dari setiap network packet media dari user requests pada level koneksi dengan syarat user harus terkoneksi terlebih dahulu ke firewall akan melanjutkan koneksi request tersebut ke destination address Application Proxy Firewalls • pengembangan proxy/circuit level gateway pada level aplikasi

firewalls (2/2) • Kontrol firewall: • • • Permitted services • services yang boleh melintasi firewall harus dibatasi pada aplikasi yang benar-benar diijinkan Restricted communication flow • komunikasi langsung harus dibatasi dan dikontrol oleh firewall Access control • akses user dibatasi, darimana dan mau kemana Network Address Translation (NAT) • NAT memungkinkan internal network address tersembunyi Control Messages • memungkinkan firewall untuk tidak mereply scanning terhadap suatu protokol atau mengirimkan pesan seperti: “host unreachable”, “port unavailable”, “time exceeded”, dsb

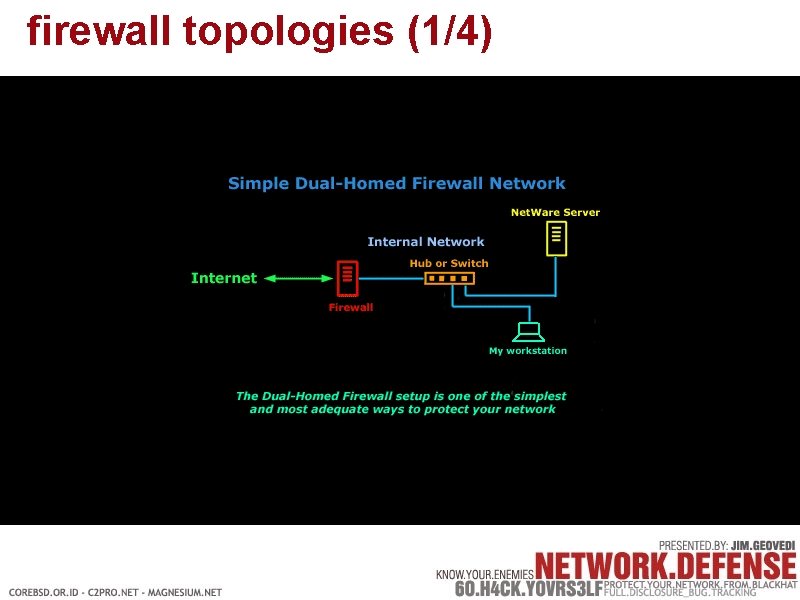

firewall topologies (1/4)

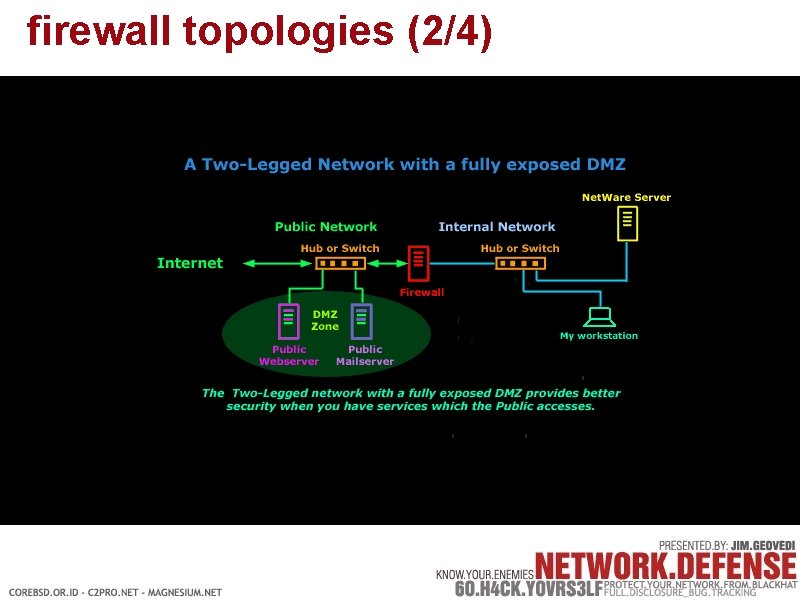

firewall topologies (2/4)

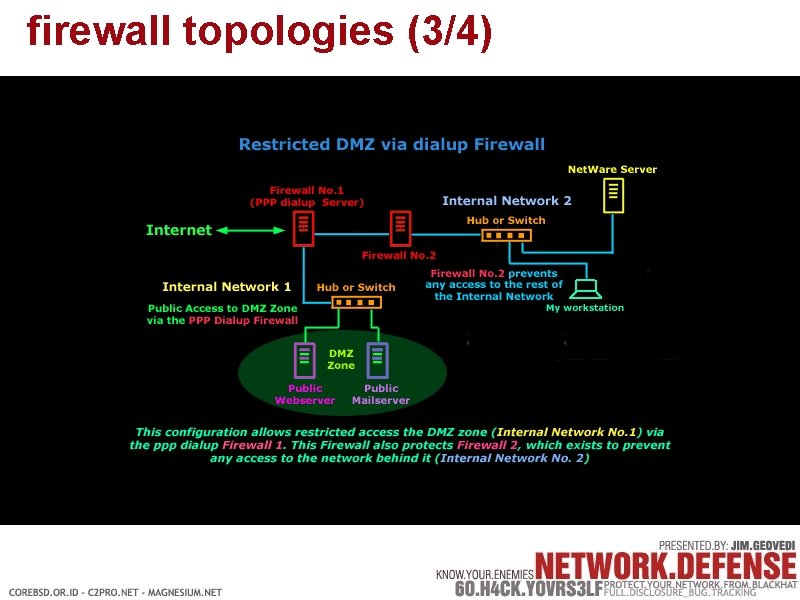

firewall topologies (3/4)

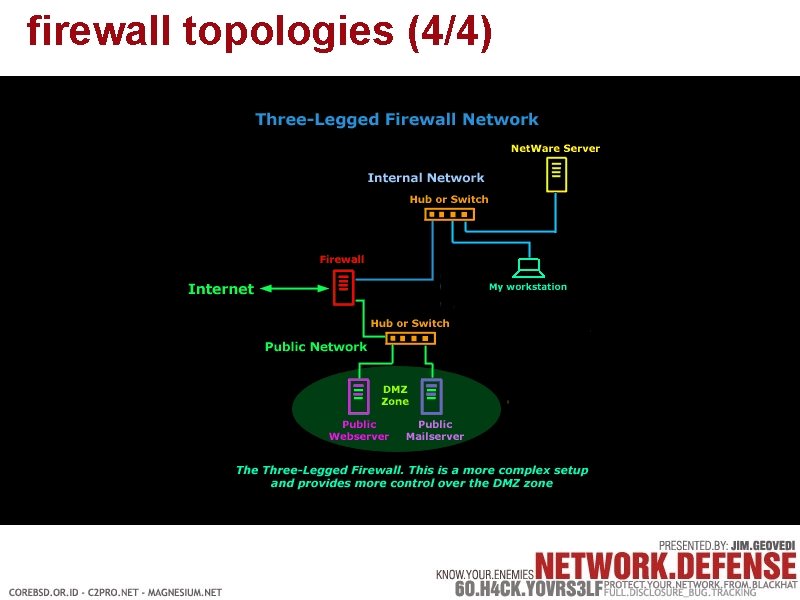

firewall topologies (4/4)

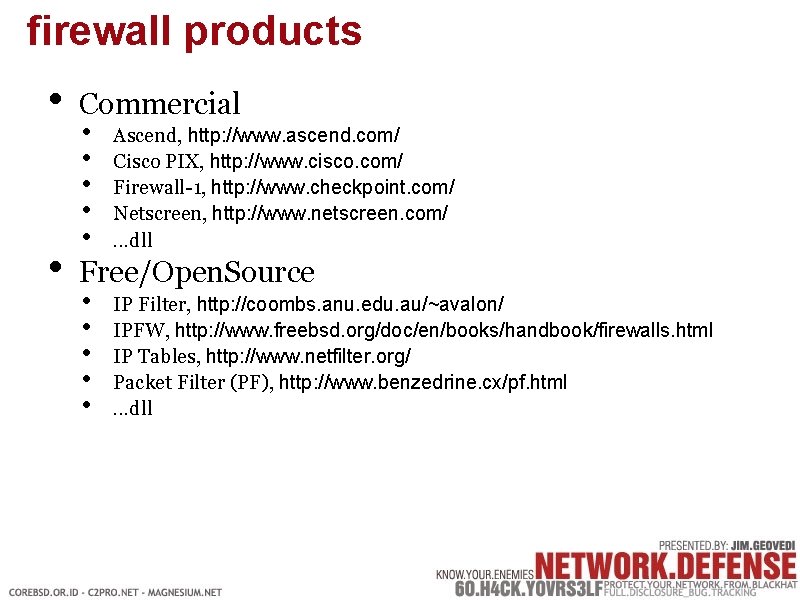

firewall products • • Commercial • Ascend, http: //www. ascend. com/ • Cisco PIX, http: //www. cisco. com/ • Firewall-1, http: //www. checkpoint. com/ • Netscreen, http: //www. netscreen. com/ • . . . dll Free/Open. Source • IP Filter, http: //coombs. anu. edu. au/~avalon/ • IPFW, http: //www. freebsd. org/doc/en/books/handbook/firewalls. html • IP Tables, http: //www. netfilter. org/ • Packet Filter (PF), http: //www. benzedrine. cx/pf. html • . . . dll

classification • • Data, sistim, dan network harus terklasifikasi dalam terminologi: • • confidentiality intergrity availability critical to a organization Sebagai tindak-lanjut, organisasi harus mendokumentasikan policies dan prosedur untuk mengidentifikasi setiap klasifikasi data

authentification • • • authentification berarti mengidentifikasi object seperti user, aplikasi, sistim, dsb jika proses identifikasi berjalan lancar, object tersebut dapat diijinkan melintasi network dan kemudian dimonitor metode authentification beragam, mulai dari sistim berbasis password sampai biometric

encryption • • • merupakan bagian terpenting terlebih jika confidentiality menjadi isu utama umumnya, enkripsi hanya melindungi pada proses transit pada implementasi yang lebih secure, data yang telah disimpan pada tujuan akhir juga dienkrip

intrusion detection system (1/3) • • IDS mencari tanda-tanda penggunaan dan akses ilegal pada network NIDS, Network IDS, memeriksa tipe dan konten network packets HIDS, Host-based IDS, memeriksa log sistim dan aktifitas Penggunaan akses ilegal dapat diketahui dengan metode: • • misuse detection, dengan mencari “signatures” yang sudah dikenali anomali detection, dengan mengamati perilaku yang tidak wajar oleh user atau aktifitas aplikasi

intrusion detection system (2/3) • Pertimbangan penggunaan NIDS • • sebaiknya menggunakan 2 NIC untuk mengawasi traffic (passive sniffing) dan mengirimkan alert ke IDS management console jika sensor yang disebar berjumlah banyak, penggunaan IDS Balancer dapat membantu mempercepat proses reporting

intrusion detection system (3/3) • Pertimbangan penggunaan HIDS • • sebaiknya ditempatkan pada host yang dinilai berisiko tinggi; banyak diakses oleh user atau aktifitas aplikasi yang cukup tinggi dikonfigurasi agar dapat melakukan full auditing dan activity logging dialokasikan ekstra memory dan disk space memiliki sistim authentifikasi dan encryption yang baik

IDS products • • Commercial • NFR HID, http: //www. nfr. com/products/HID/ • NFR NID, http: //www. nfr. com/products/NID/ • Entercept, http: //www. clicknet. com/products/entercept/ • Snare, http: //www. intersectalliance. com/projects/Snare/index. html • Bro, http: //www. icir. org/vern/bro-manual/entire. html • Dragon IDS, http: //www. enterasys. com/products/ids/ • . . . dll Free/Open. Source • Snort, http: //www. snort. org/ • Prelude IDS, http: //www. prelude-ids. org/ • Swatch, ftp: //ftp. stanford. edu/general/security-tools/swatch • Snips, http: //www. navya. com/software/snips/ • . . . dll

host-based security • • sebagai perlindungan terakhir dalam network protection melibatkan unsur operating system dan applications • • • selalu up-to-date sinkronisasi waktu antar host yang satu dengan yang lain (memudahkan auditing) aktifasi logging & full auditing

incident mgt & response (1/3) • • siap-siaga terhadap insiden • • • mendefinisikan tugas dan tanggung-jawab personil yang akan menangani insiden edukasi dan training skenario testing dan validasi data alerting • menentukan potensi source alerts laporan dan notifikasi • • menentukan metode pelaporan dan logging alerts menentukan metode hubungan antar alerts investigasi awal • • mengambil langkah awal investigasi memilah insiden yang terjadi berdasarkan faktor emergency

incident mgt & response (2/3) • • memutuskan dan mengalokasikan sumber-daya • • • deklarasi emergency menentukan koordinator lapangan menentukan langkah hukum yang perlu diambil jika dibutuhkan respon • • investigasi lebih dalam isolasi secara hukum komunikasi

incident mgt & response (3/3) • • recovery • • • pembasmian rootkits, trojans atau malware kits lainnya yang tertinggal restorasi mengatasi kemungkinan terulangnya insiden bahasan yang harus dipelajari • • • dokumentasi proses update analisis dampak finansial kebutuhan staff anggaran dana kualitas dalam Information Security

security checklist • • metode update operating system dan applications • • dukungan update vendor atau developer kemudahan dalam mengupdate konfigurasi • hanya menjalankan services yang benar-benar perlu dan digunakan networking • • posisi “mesin” dalam network policy yang diterapkan sistim monitoring dan tools tambahan • • implementasi IDS security audit secara berkala

tanya jawab Printable version: http: //corebsd. or. id/talks/network-defense-bcc-expo-03. pdf

- Slides: 39