VPN Virtual Private Network BARDIN Denis DUC Virginie

VPN Virtual Private Network BARDIN Denis DUC Virginie GEFFROY Mathieu IR 3 Ingénieurs 2000

Introduction • Utilisation des VPNs • Principe de base

Plan : Introduction I. Présentation du concept II. Les différents protocoles a. PPTP b. L 2 TP c. IPSec d. MPLS e. SSL f. Comparatif III. Démonstration Conclusion

I – Présentation du concept • Besoins des entreprises • Trois types principaux d’utilisation • Une bonne alternative aux lignes spécialisées

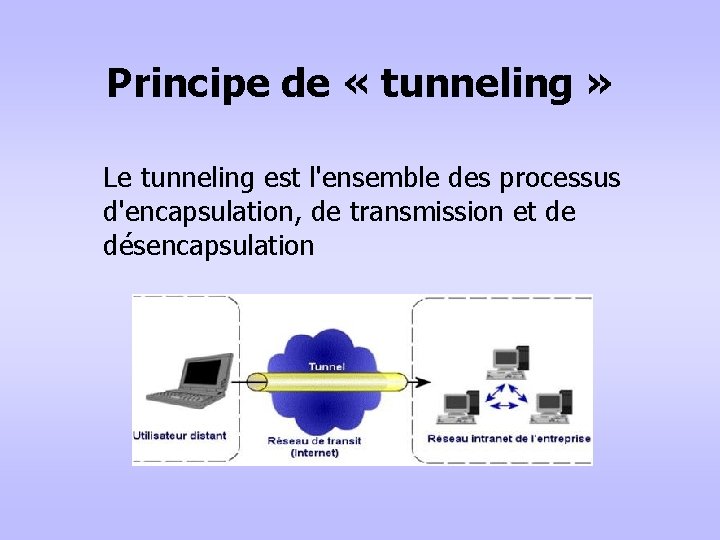

Principe de « tunneling » Le tunneling est l'ensemble des processus d'encapsulation, de transmission et de désencapsulation

II – Les différents protocoles a. PPTP b. L 2 TP c. IPSec d. MPLS e. SSL f. Comparatif

a. PPTP : présentation • protocole de niveau 2 permettant l’encryptage et la compression des données défini dans la Rfc 2637 • implémenté par Microsoft et intégré à Windows

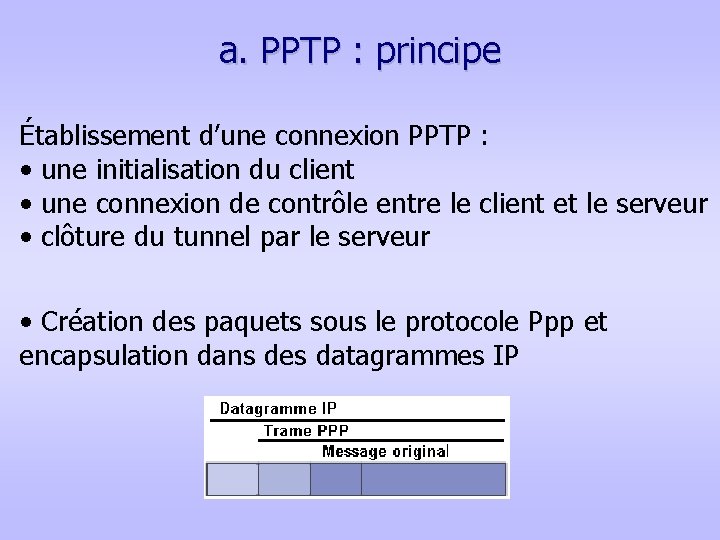

a. PPTP : principe Établissement d’une connexion PPTP : • une initialisation du client • une connexion de contrôle entre le client et le serveur • clôture du tunnel par le serveur • Création des paquets sous le protocole Ppp et encapsulation dans des datagrammes IP

a. PPTP : sécurité • authentification grâce au protocole Ms-Chap ou Pap • chiffrage des données avec le protocole Mppe (Microsoft Point-to-Point Encryption) • compression des données avec le protocole Mppc (Microsoft Point-to-Point Compression)

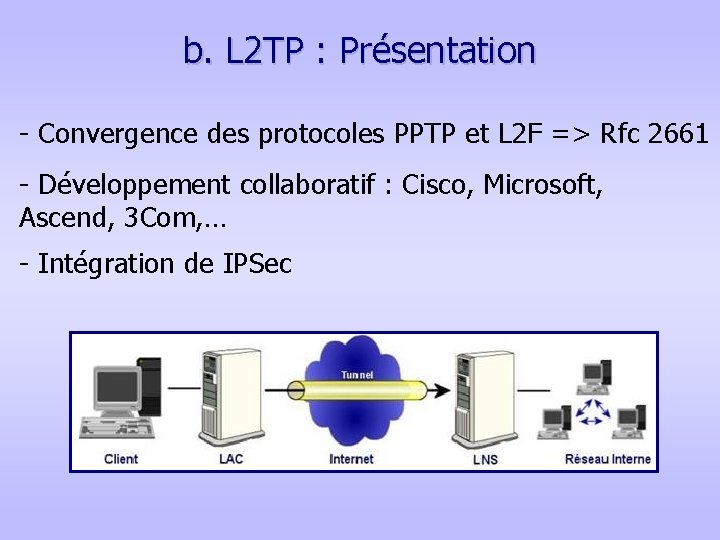

b. L 2 TP : Présentation - Convergence des protocoles PPTP et L 2 F => Rfc 2661 - Développement collaboratif : Cisco, Microsoft, Ascend, 3 Com, … - Intégration de IPSec

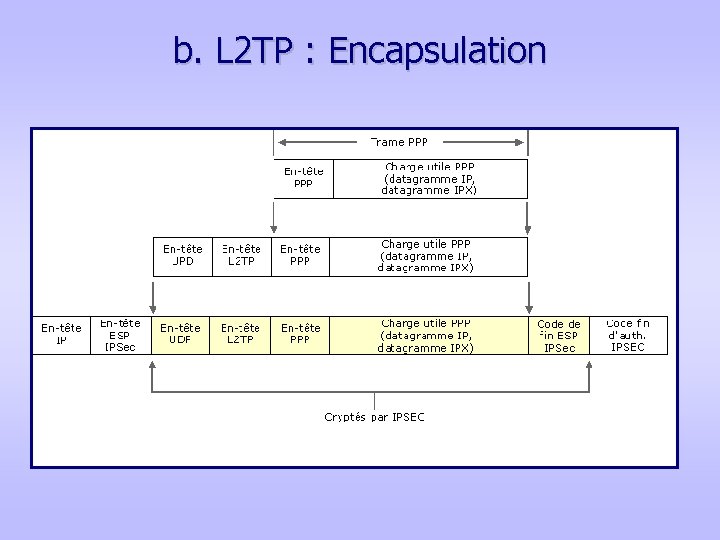

b. L 2 TP : Encapsulation

c. IPSec Définition : « Protocole de sécurité au sein de la couche réseau. Ce protocole est développé pour fournir un service de sécurité à base de cryptographie, permettant de garantir l'authentification, l'intégrité, le contrôle d'accès et la confidentialité des données. » D'une manière plus commune : IPSec = formatage de trame permettant le chiffrement des données au niveau IP.

• Confidentialité des données • Intégrité des données • Authentification de l'origine des données • Anti-rejeu

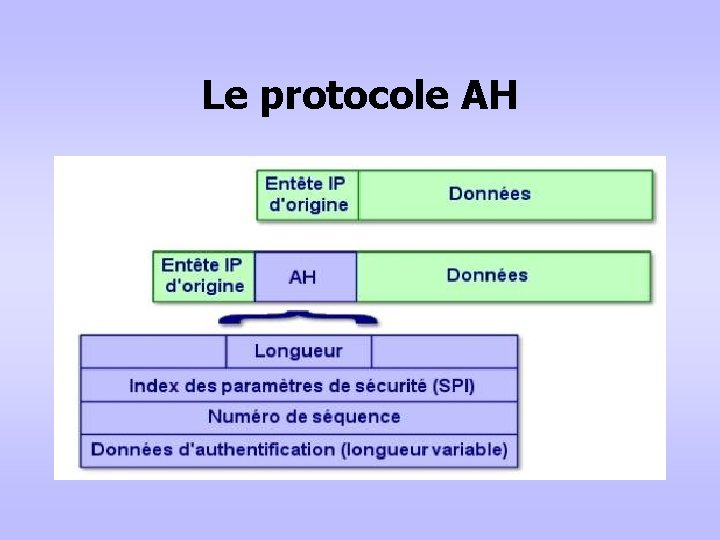

Le protocole AH

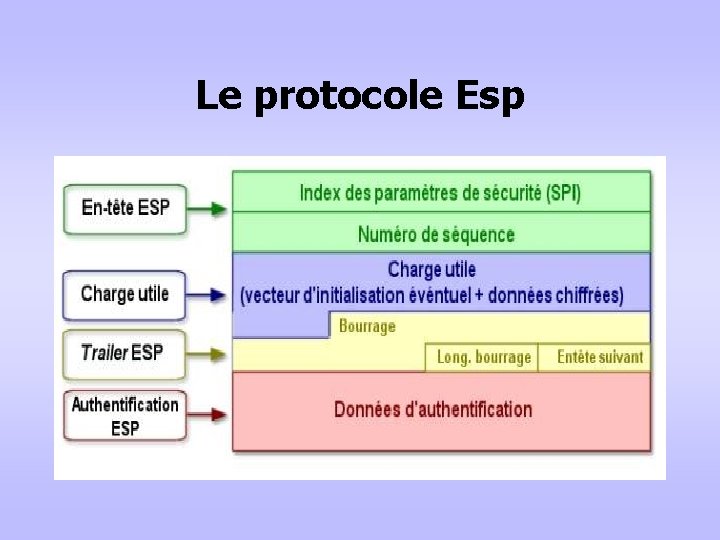

Le protocole Esp

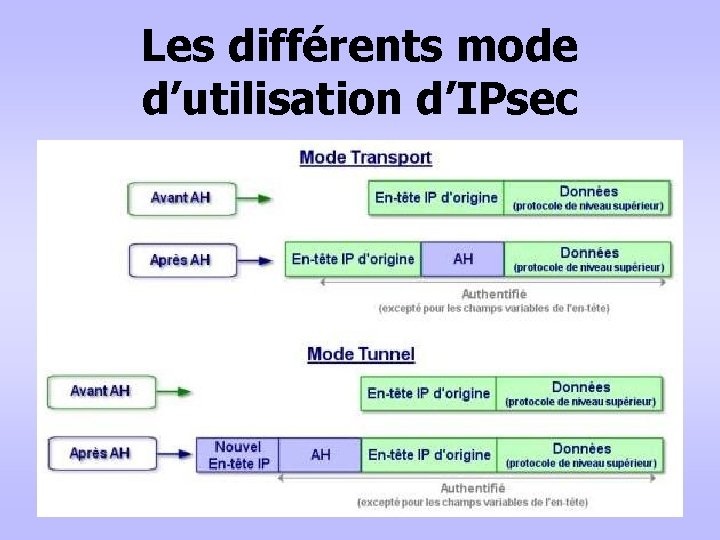

Les différents mode d’utilisation d’IPsec

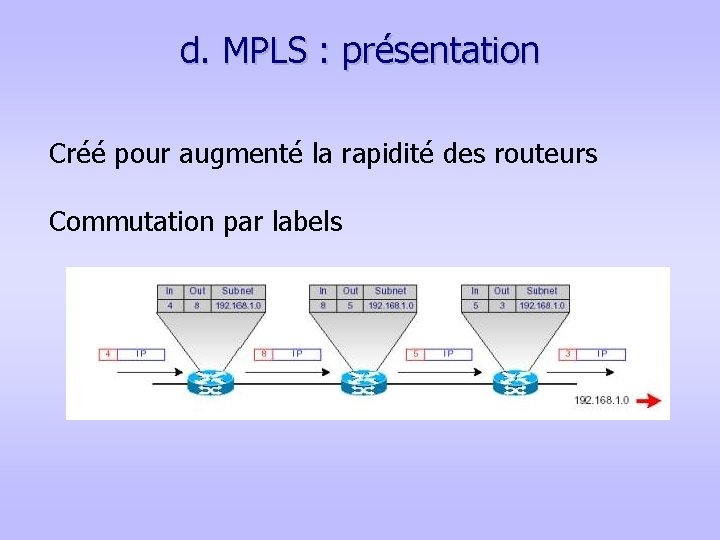

d. MPLS : présentation Créé pour augmenté la rapidité des routeurs Commutation par labels

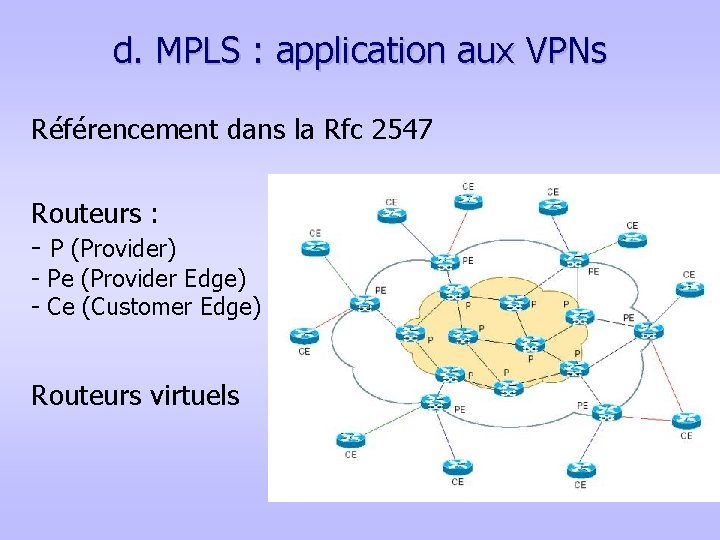

d. MPLS : application aux VPNs Référencement dans la Rfc 2547 Routeurs : - P (Provider) - Pe (Provider Edge) - Ce (Customer Edge) Routeurs virtuels

e. SSL : Présentation - Protocole de niveau 4 pris en compte en standard dans les navigateurs web récents - Gestion de l’authentification client serveur - Gestion du cryptage des données

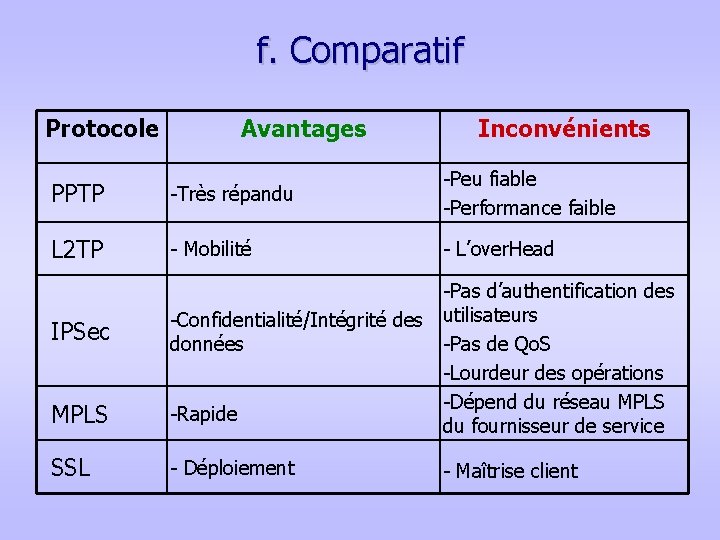

f. Comparatif Protocole Avantages Inconvénients PPTP -Très répandu -Peu fiable -Performance faible L 2 TP - Mobilité - L’over. Head MPLS -Pas d’authentification des -Confidentialité/Intégrité des utilisateurs données -Pas de Qo. S -Lourdeur des opérations -Dépend du réseau MPLS -Rapide du fournisseur de service SSL - Déploiement IPSec - Maîtrise client

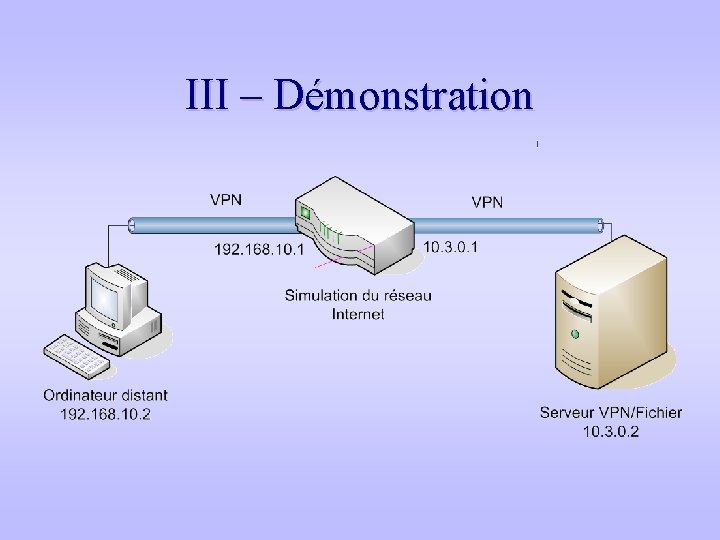

III – Démonstration

Conclusion Les VPNs sont-ils réellement invulnérables ? ? ? Que nous réserve l’avenir ? ? ?

Liens utiles La documentation : - http: //www. frameip. com/vpn/ - http: //www. commentcamarche. net/initiation/vpn. php 3 a) IPSec => http: //www. frameip. com/vpn/#3. 4_-_Le_protocole_Ipsec b) PPTP => http: //www. frameip. com/vpn/#3. 2_-_Le_protocole_Pptp c) L 2 TP => http: //www. frameip. com/l 2 tp-pppoe-ppp-ethernet/ ftp: //ftp. rfc-editor. org/in-notes/rfc 2661. txt d) MPLS => http: //www. frameip. com/mpls-cisco/ http: //www. frameip. com/vpn/#3. 5_-_Le_protocole_Mpls e) SSL => http: //www. awt. be/web/sec/index. aspx? page=sec, fr, 100, 010, 006

- Slides: 23