Vlkomna till kurs Sambis Tillitsdeklarationskurs tillitsramverk och tillitsdeklaration

Välkomna till kurs Sambis. Tillitsdeklarationskurs tillitsramverk och tillitsdeklaration 2016 -02 -26 2016 -06 -02

Utbildning i Sambis tillitsramverk och tillitsdeklaration 2016 -06 -02 2

Lennart Beckman, Beckman Security 3

Syfte – denna kurs • Ge insikt i Sambis tillitsramverk och tillitsdeklaration • Riktad till sökande som ska göra en tillitsdeklaration och genomgå en tillitsgranskning. 4

Innehåll • Tillitsramverk – tillitsdeklaration – granskning • Rätt säkerhet – Riskanalys – Regelverk för informationssäkerhet – Revision • Mer om Tillitsramverket • Att göra en Tillitsdeklaration, ett exempel 5

Syfte – Sambi En identitetsfederation är en sammanslutning av organisationer som har kommit överens om att lita på varandras elektroniska identiteter och behörighetsstyrande attribut för att underlätta användarnas åtkomst till elektroniska tjänster samtidigt som den personliga integriteten skyddas. 6

Tillit • ”Federationen skall fungera som en nationell mötesplats för säkra e-tjänster genom … en lösning som bygger på tillit och skydd för den personliga integriteten” 7

Tillit, övning Kursen handlar om Tillit, men vad är Tillit? 8

Tillit • Vi kan ha tillit till någon utan att ha fullständig information om denna • Inte bara en tro på människors goda avsikter, utan en välgrundad tro att vissa principer är uppfyllda 9

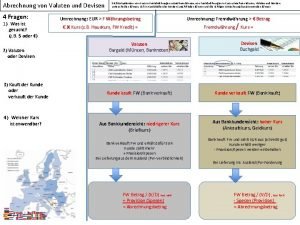

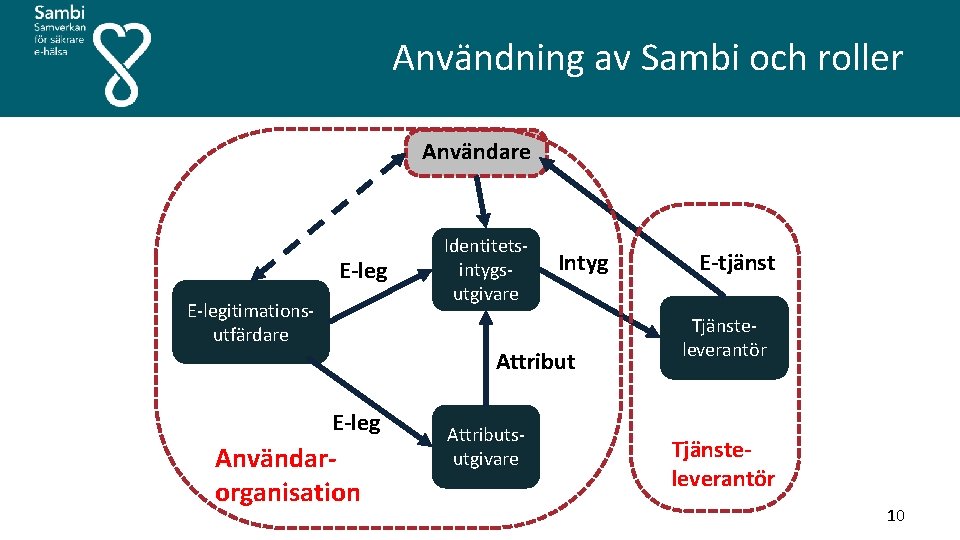

Användning av Sambi och roller Användare E-leg E legitimations utfärdare Identitets intygs utgivare Intyg Attribut E-leg Användarorganisation Attributs utgivare E-tjänst Tjänste leverantör Tjänsteleverantör 10

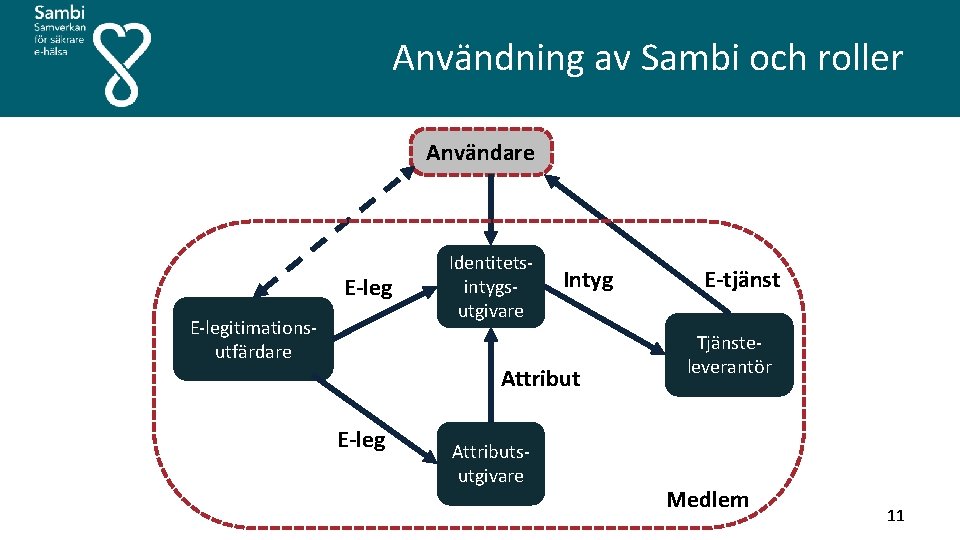

Användning av Sambi och roller Användare E-leg E legitimations utfärdare Identitets intygs utgivare Intyg Attribut E-leg Attributs utgivare E-tjänst Tjänste leverantör Medlem 11

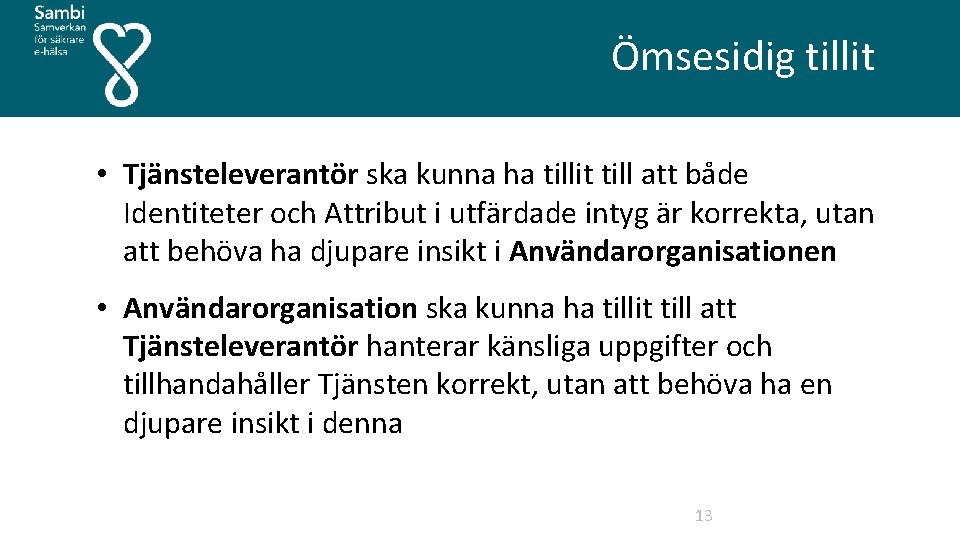

Ömsesidig tillit • Tjänsteleverantör ska kunna ha tillit till att både Identiteter och Attribut i utfärdade intyg är korrekta, utan att behöva ha djupare insikt i Användarorganisationen • Användarorganisation ska kunna ha tillit till att Tjänsteleverantör hanterar känsliga uppgifter och tillhandahåller Tjänsten korrekt, utan att behöva ha en djupare insikt i denna 13

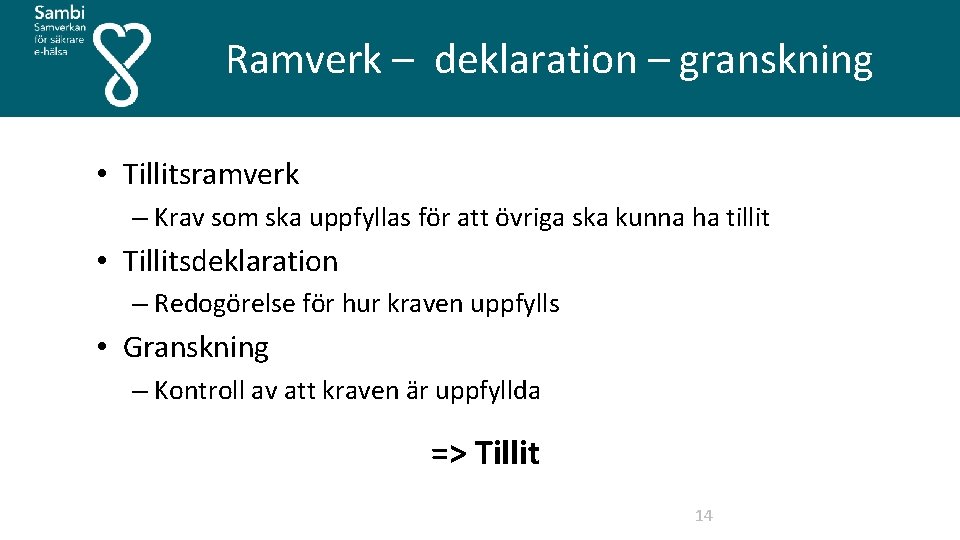

Ramverk – deklaration – granskning • Tillitsramverk – Krav som ska uppfyllas för att övriga ska kunna ha tillit • Tillitsdeklaration – Redogörelse för hur kraven uppfylls • Granskning – Kontroll av att kraven är uppfyllda => Tillit 14

Alla behöver inte granska alla Medlem Granskning Medlem Sambi Granskning Medlem 15

Ramverk – deklaration – granskning • Tillitsramverk • Tillitsdeklaration • Granskning 16

Tillitsramverket Säkerheten ska anpassas efter Hot och sårbarheter Informationens känslighet, skyddsvärde Krav på tillit Rätt säkerhet! 17

Rätt säkerhet Säkerhetskraven anges inte i detalj. Utmaningen är att tänka säkerhet, ta ansvar och driva ett traditionellt förbättringsarbete. Kravet är att – ta reda på vad som behövs, – göra det och – kunna visa att det är gjort 18

Hur får vi rätt säkerhet? Kedja: a) Riskanalys – vilka hot behövs skydd mot b) Säkerhetsåtgärder – inför skydd c) Revision – kontrollera skydd 19

Tilllitsramverket Krav A. 4: Betrodd Part ska för den tjänst som medlemskapet avser ha infört ett strukturerat säkerhetsarbete anpassat efter risker och säkerhetsbehov, bestående av: (a) En riskanalys avseende tjänsten och dess Funktioner. Denna ska ta hänsyn till skyddsvärde, befintliga skyddsåtgärder och legala krav. Riskanalysen ska omfatta analys av hot och sårbarheter, samt sannolikhet och konsekvens (skada) på Användare, den egna organisationen, andra Medlemmar och Federationsoperatören. (b) Ett ledningssystem för informationssäkerhet för tjänsten baserat på ISO/IEC 27001 eller motsvarande. Säkerhetsåtgärderna ska hantera riskerna enligt riskanalysen för tjänsten och dess Funktioner. (c) Genomförd internrevision av införandet och efterlevnaden av 20 säkerhetsregelverket för tjänsten.

Fördel • Rätt skyddsnivå för olika roller • Konsekvent skyddsnivå för alla • Flexibelt, anpassning till ändrade hot 21

Tillitsramverket, uppbyggnad • En allmän del som gäller för alla. • Specifika krav för olika roller. 22

Tillitsramverket, uppbyggnad A. Generella krav B. E-legitimationsutfärdare C. Attribututgivare D. Identitetsintygsutgivare E. Tjänsteleverantör 23

Ramverk – deklaration – granskning • Tillitsramverk • Tillitsdeklaration • Granskning 24

Tillitsdeklarationen • Följer samma struktur som ramverket • Svar på hur kraven uppfylls • En eller flera funktioner kan deklareras 25

Omfattning avgränsning Avgränsa, definiera – Begränsa det som ska deklareras – Tydligt ansvar – Tydligt mål Det viktigaste knepet för en enkel och bra deklaration 26

Diskussion Vad ska deklareras? 27

Ramverk – deklaration granskning • Tillitsramverk • Tillitsdeklaration • Granskning 28

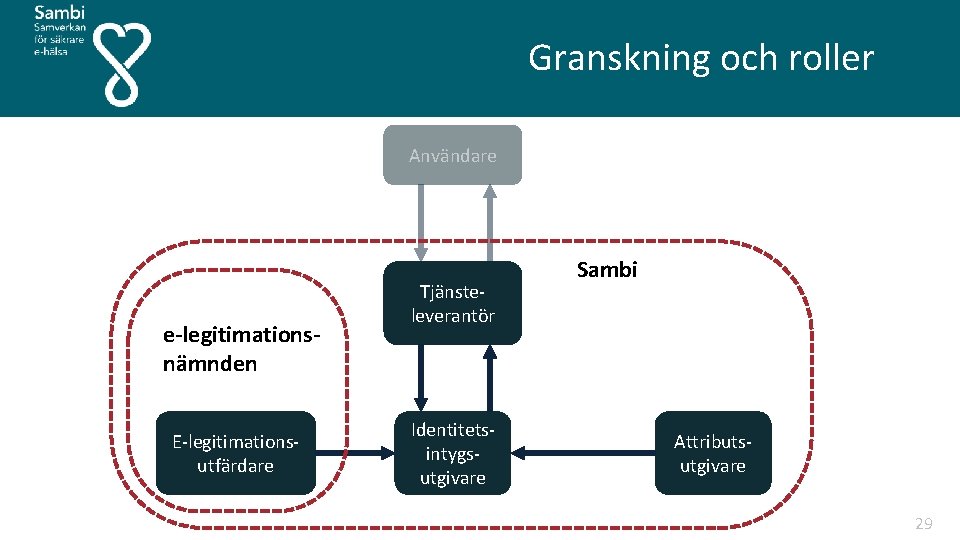

Granskning och roller Användare e-legitimationsnämnden E legitimations utfärdare Tjänste leverantör Identitets intygs utgivare Sambi Attributs utgivare 29

Granskningstjänsten Syfte, nytta • Syftet med granskning och godkännande ”Ge förlitande parter en försäkran om att vissa principer är uppfyllda utan att alla behöver ha direkt insyn” 30

Granskningstjänsten Processen 31

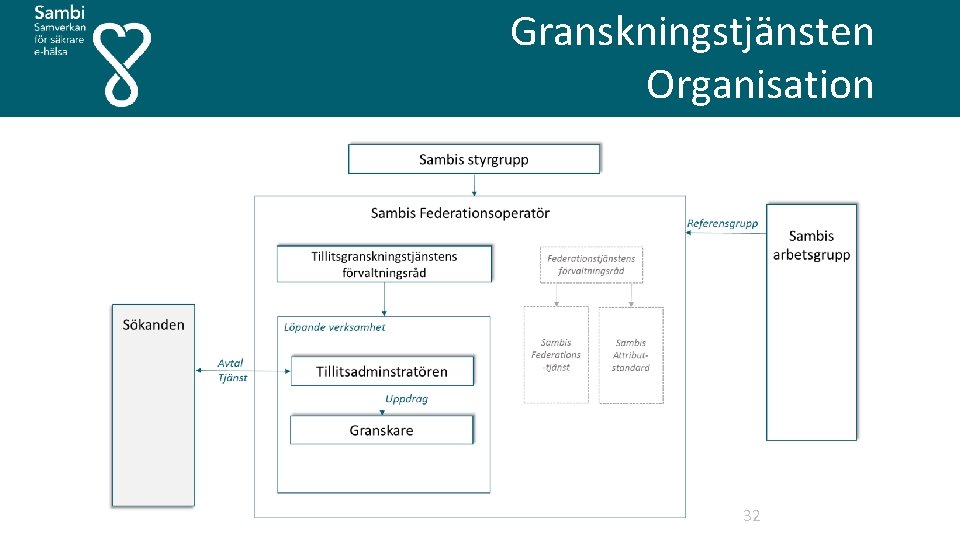

Granskningstjänsten Organisation 32

Rätt säkerhet Krav A. 4, i detalj Rätt säkerhet behövs för tillit 33

Krav A. 4, igen A. 4 Betrodd Part ska för den tjänst som medlemskapet avser ha infört ett strukturerat säkerhetsarbete anpassat efter risker och säkerhetsbehov, bestående av: 34

Säkerhetsarbete a) En riskanalys avseende tjänsten och dess Funktioner. Denna ska ta hänsyn till skyddsvärde, befintliga skyddsåtgärder och legala krav. Riskanalysen ska omfatta analys av hot och sårbarheter, samt sannolikhet och konsekvens (skada) på Användare, den egna organisationen, andra Medlemmar och Federationsoperatören. b) Ett ledningssystem för informationssäkerhet för tjänsten baserat på ISO/IEC 27001 eller motsvarande. Säkerhetsåtgärderna ska hantera riskerna enligt riskanalysen för tjänsten och dess Funktioner. c) Genomförd internrevision av införandet och efterlevnaden av säkerhetsregelverket för tjänsten. 35

Riskanalys • Riskanalys det här behövs • Strukturerat regelverk så här ska vi göra • Intern kontroll gör vi det vi ska? 36

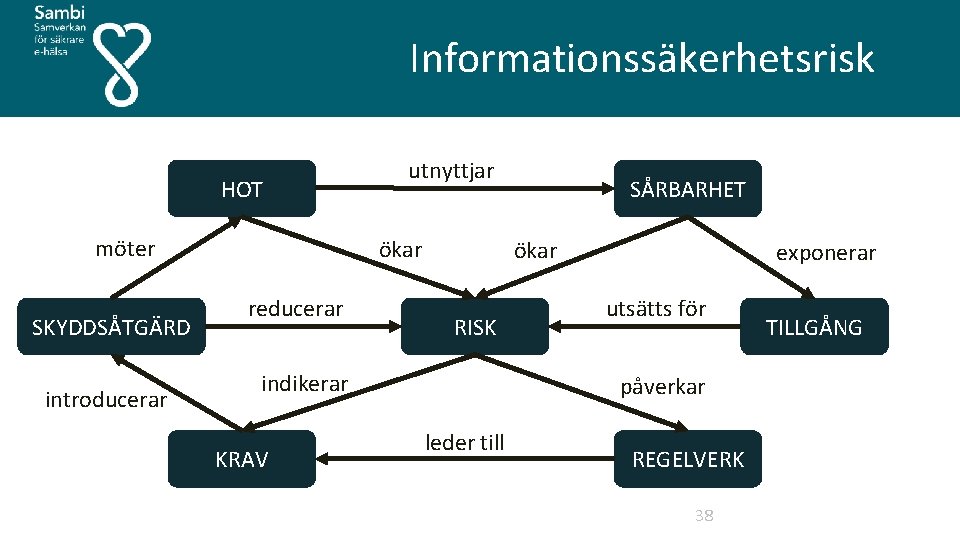

Informationssäkerhetsrisk – ”Möjligheten att ett givet hot utnyttjar sårbarheten hos en tillgång eller en grupp av tillgångar och därigenom orsakar organisationen skada. ” Hot Risken Sårbarhet Tillgång 37

Informationssäkerhetsrisk HOT möter SKYDDSÅTGÄRD introducerar utnyttjar ökar reducerar ökar RISK indikerar KRAV SÅRBARHET exponerar utsätts för påverkar leder till REGELVERK 38 TILLGÅNG

Riskanalys Identifiera • Hot • Sårbarheter • Tillgångar Utförs för området som omfattas av Sambi 39

Riskanalys Gör en riskanalys, använd hotkatalogen som inspiration Risken • Prioritera vilka risker som är störst 40

Riskanalys Bedöm • Sannolikhet • Konsekvens Ger • Prioritering av risker 41

Identifiering av informationstillgång • Vad vill vi skydda och hur mycket är dessa värda att skydda? • Identifiera – Tillgångar (skyddsvärda) – vad används de till? , var finns de? Begränsa till enbart för tjänsten, funktionen och organisationen i fråga som omfattar Sambi 42

Exempel på informationstillgångar • Information – patientdatabas, arbetsmetodik, dokument (journaler, kontaktinformation, instruktioner, etc. ) • Program – applikationer, operativsystem. . . • Tjänster – kommunikationstjänster, identitetsutfärdare. . . • Fysiska tillgångar – servrar, datamedia, nätverk. . . 43

Övning Beskriv översiktligt vilka tillgångar vi ska skydda. 44

Hot Identifiera hot mot tillgångarna Inspirationskälla: ”Hot och sårbarhetskatalog för medlemmar i Sambi” 45

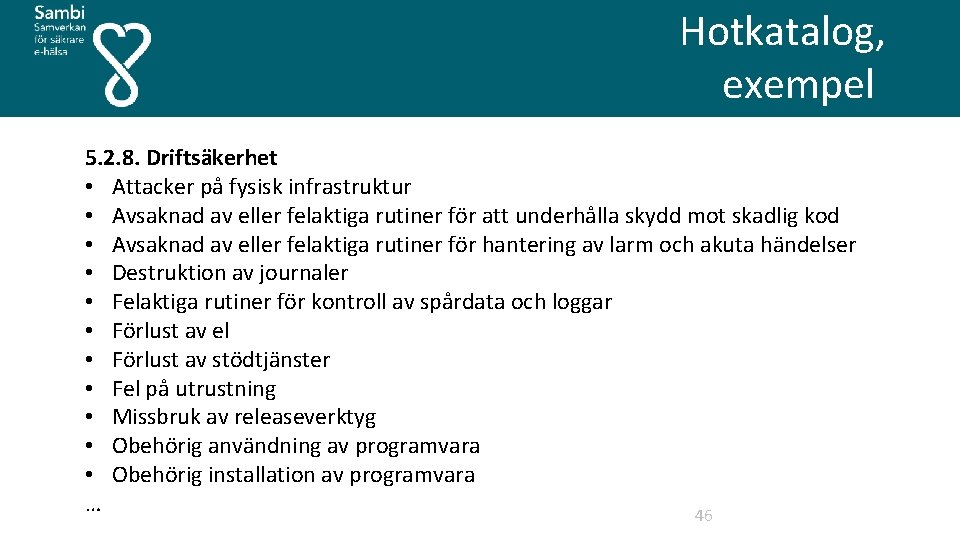

Hotkatalog, exempel 5. 2. 8. Driftsäkerhet • Attacker på fysisk infrastruktur • Avsaknad av eller felaktiga rutiner för att underhålla skydd mot skadlig kod • Avsaknad av eller felaktiga rutiner för hantering av larm och akuta händelser • Destruktion av journaler • Felaktiga rutiner för kontroll av spårdata och loggar • Förlust av el • Förlust av stödtjänster • Fel på utrustning • Missbruk av releaseverktyg • Obehörig användning av programvara • Obehörig installation av programvara … 46

Hot och sårbarhetsidentifiering • Identifiera – Hot (inkluderande källa, motivation, hotaktivitet) – Sårbarheter (hos tjänsten, funktionen, processen eller organisationen) – hur skyddas de idag? Begränsa till enbart för tjänsten, funktionen och organisationen i fråga 47

Hot och sårbarheter • Hur få med alla relevanta hot? • Kreativt arbete, gärna workshop 48

Övning Identifiera några allvarliga hot mot verksamheten. 50

Uppskattning av risk Bedöm för informationssäkerhetsrisken: • sannolikhet för hotet • dess konsekvens Ger • prioritering av risker 51

Sannolikhet och konsekvens Bedöm sannolikheter och konsekvenser. • Exempel: fyrgradig skala – Mycket osannolikt (<1 / 10 år) – Osannolikt (<1 / år) – Sannolikt (>1 / år) – Mycket sannolikt (>10 / år) • Motsvarande för konsekvens 52

Beräkna risk (exempel) Risk = Sannolikhet * Konsekvens alternativt Risk = ½ (Sannolikhet + Konsekvens) 53

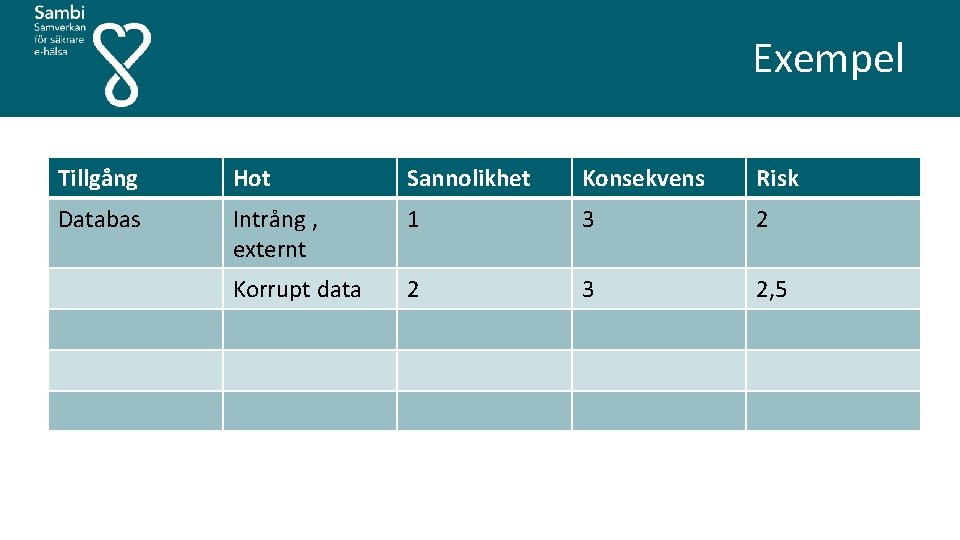

Exempel Tillgång Hot Sannolikhet Konsekvens Risk Databas Intrång , externt 1 3 2 Korrupt data 2 3 2, 5

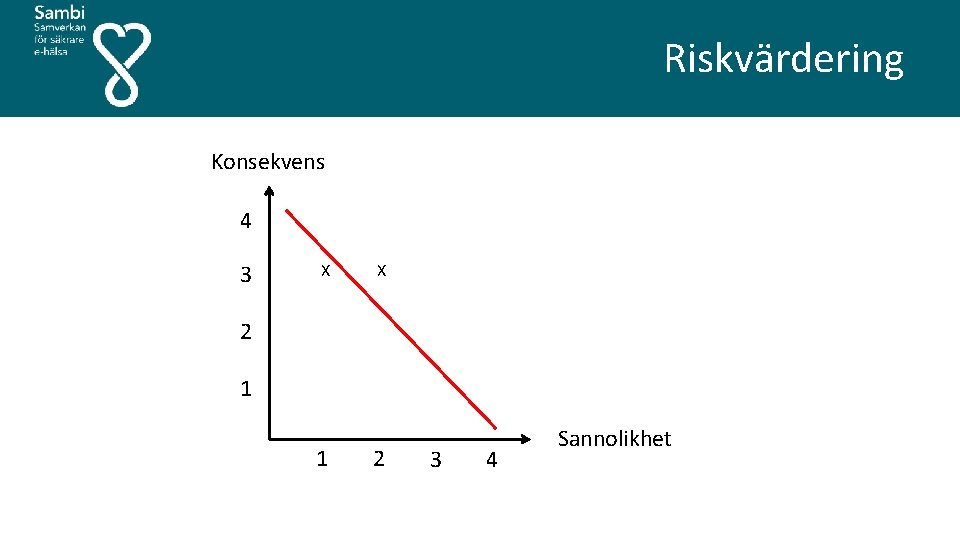

Riskvärdering Konsekvens 4 3 X X 2 1 1 2 3 4 Sannolikhet

Sammanställ och gruppera Matrisen visar var det finns högst risk. Skyddsvärdet kan variera och behöver tas med vid arbetat att prioritera och i vilken ordning att ta fram åtgärdsförslag. 56

Riskvärdering Välj utifrån behovet för Sambi. Kriterier och målsättningar kan vara: • Minimera hög risk • Incidentscenarier • Legala krav • Best practice Ger en lista med risker som prioriteras 57

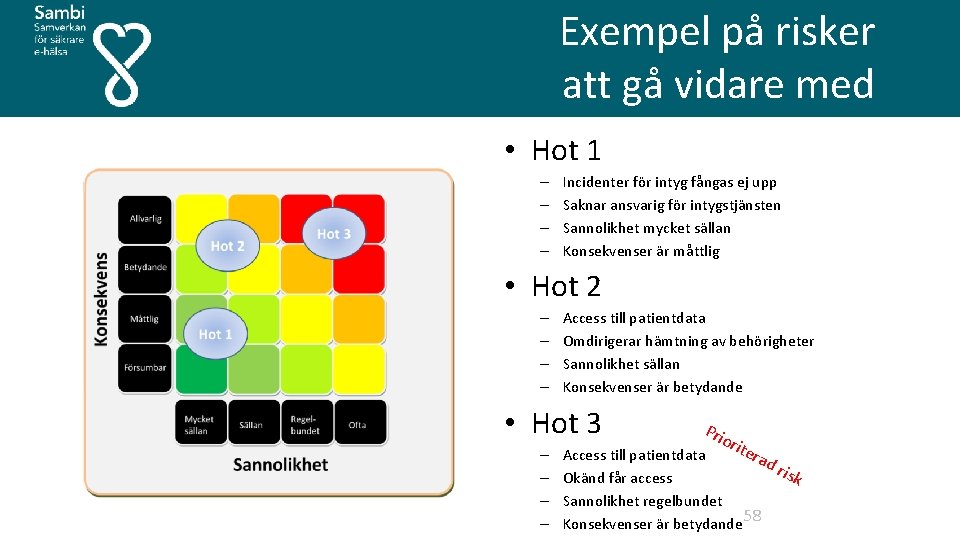

Exempel på risker att gå vidare med • Hot 1 – – Incidenter för intyg fångas ej upp Saknar ansvarig för intygstjänsten Sannolikhet mycket sällan Konsekvenser är måttlig • Hot 2 – – Access till patientdata Omdirigerar hämtning av behörigheter Sannolikhet sällan Konsekvenser är betydande • Hot 3 – – Pri ori ter Access till patientdata ad risk Okänd får access Sannolikhet regelbundet 58 Konsekvenser är betydande

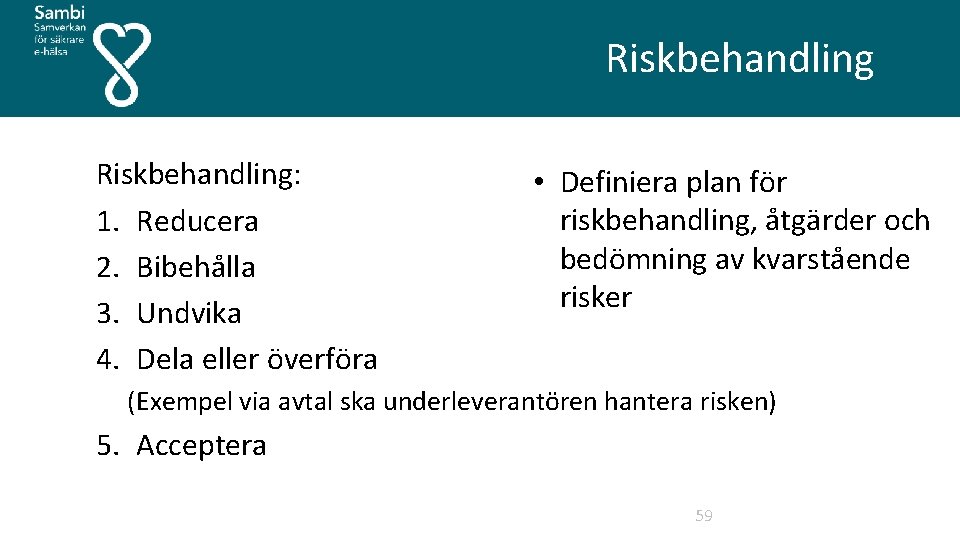

Riskbehandling: 1. Reducera 2. Bibehålla 3. Undvika 4. Dela eller överföra Riskbehandling • Definiera plan för riskbehandling, åtgärder och bedömning av kvarstående risker (Exempel via avtal ska underleverantören hantera risken) 5. Acceptera 59

Mål för behandlingen Att utifrån en riskanalys: • identifiera förbättringsåtgärder som ökar säkerheten i verksamheten • kunna välja lämpliga åtgärder som minskar risken i sammanhanget • skapa tillit inom Sambi 60

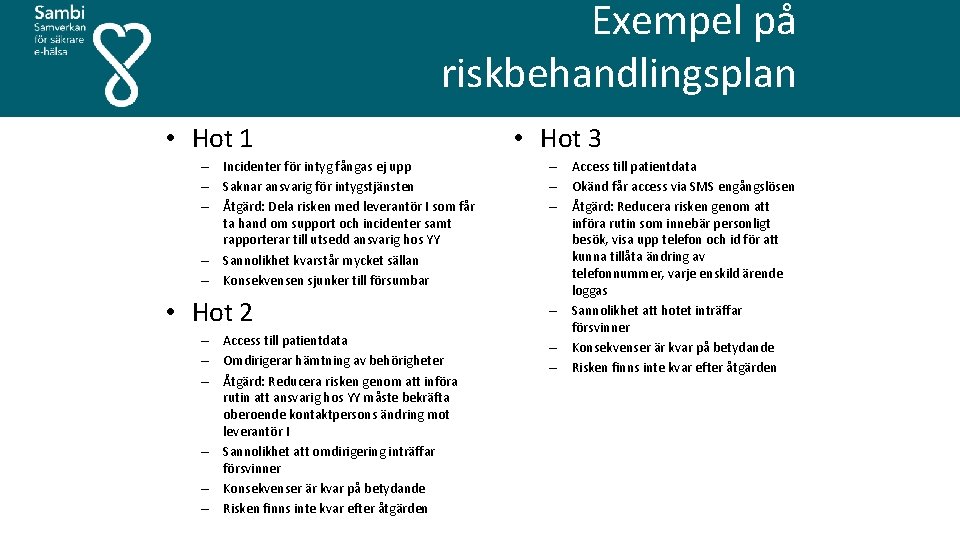

Exempel på riskbehandlingsplan • Hot 1 – Incidenter för intyg fångas ej upp – Saknar ansvarig för intygstjänsten – Åtgärd: Dela risken med leverantör I som får ta hand om support och incidenter samt rapporterar till utsedd ansvarig hos YY – Sannolikhet kvarstår mycket sällan – Konsekvensen sjunker till försumbar • Hot 2 – Access till patientdata – Omdirigerar hämtning av behörigheter – Åtgärd: Reducera risken genom att införa rutin att ansvarig hos YY måste bekräfta oberoende kontaktpersons ändring mot leverantör I – Sannolikhet att omdirigering inträffar försvinner – Konsekvenser är kvar på betydande – Risken finns inte kvar efter åtgärden • Hot 3 – Access till patientdata – Okänd får access via SMS engångslösen – Åtgärd: Reducera risken genom att införa rutin som innebär personligt besök, visa upp telefon och id för att kunna tillåta ändring av telefonnummer, varje enskild ärende loggas – Sannolikhet att hotet inträffar försvinner – Konsekvenser är kvar på betydande – Risken finns inte kvar efter åtgärden

Riskacceptans • Fatta formellt beslut om acceptans och ansvar för risker och registrera beslut • Undantag från mål (normala nivåer) skall motiveras • Uppdatera och dokumentera informationssäkerhetsregelverket enligt riskbehandlingsplanen 62

Tillitsdeklarera riskhantering Från granskningsinstruktionen: Har Sökanden beskrivit planering, periodicitet, fastställande av kontext, riskbedömning och riskidentifiering, riskbehandling, riskkommunikation och hur säkerhetsregelverket uppdateras för riskanalyser? Granskaren ska beakta Har en riskanalys genomförts? Stämmer inriktningen och omfattningen på riskanalysen med den aktuella tjänsten? Har riskanalysen resulterat i en åtgärdsplan? 63

Strukturerat regelverk • Riskanalys det här behövs • Strukturerat regelverk så här ska vi göra • Intern kontroll gör vi det vi ska? 64

Strukturerat regelverk För tjänsten i fråga: • Krav på säkerhetsåtgärder som hanterar riskerna • Följ ISO/IEC 27001 – En lättanvänd standard – Innehåller alla tänkbara åtgärder – Välj de som är relevanta 65

Befintlig informationssäkerhet • Samla alla säkerhetsinstruktioner och regler som berör tjänsten • Strukturera dem enligt standarden 66

Diskussion Vilka informationssäkerhetsregelverk finns hos respektive organisation? 67

Standarden ISO/IEC 27001 • Regelverk för styrning av informationssäkerhet • Information Security Management System, ISMS • Ett sätt att ha kontroll över informationssäkerhet 68

Struktur • • Ofta hierarkiskt uppbyggt Policy Riktlinjer ”Vad” Instruktioner, processer, SOP: ar ”Hur” 69

27001 • Praktiskt användbar • Heltäckande • Välj enbart det som behövs (styrs av riskanalysen) 70

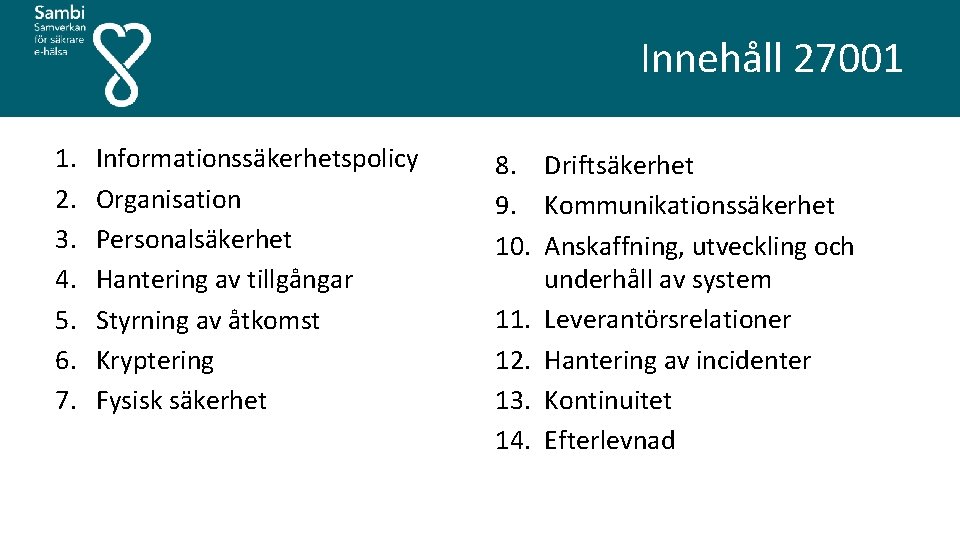

1. 2. 3. 4. 5. 6. 7. Informationssäkerhetspolicy Organisation Personalsäkerhet Hantering av tillgångar Styrning av åtkomst Kryptering Fysisk säkerhet Innehåll 27001 8. Driftsäkerhet 9. Kommunikationssäkerhet 10. Anskaffning, utveckling och underhåll av system 11. Leverantörsrelationer 12. Hantering av incidenter 13. Kontinuitet 14. Efterlevnad

Exempel ur standarden 72

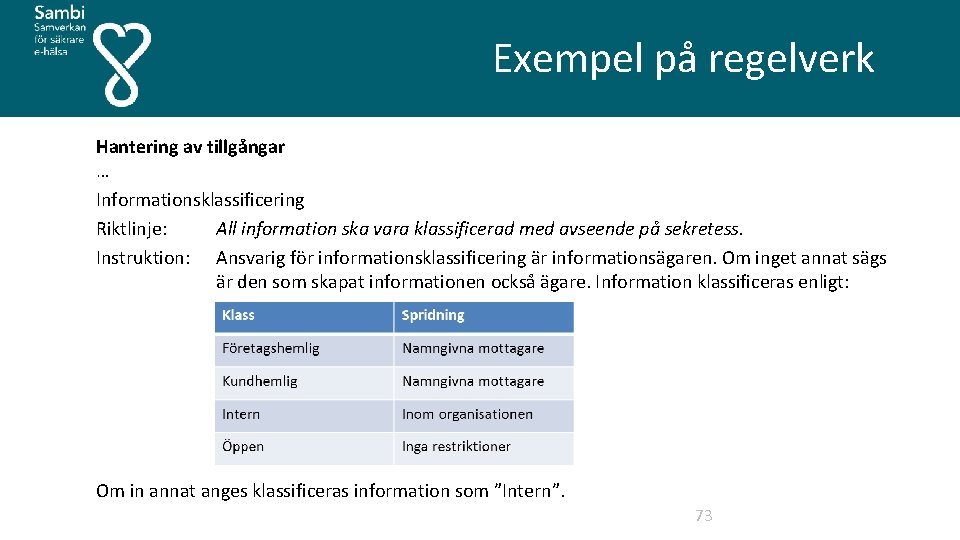

Exempel på regelverk Hantering av tillgångar … Informationsklassificering Riktlinje: All information ska vara klassificerad med avseende på sekretess. Instruktion: Ansvarig för informationsklassificering är informationsägaren. Om inget annat sägs är den som skapat informationen också ägare. Information klassificeras enligt: Om in annat anges klassificeras information som ”Intern”. 73

Uppdatera säkerhetsregelverket Välj enbart ut de krav ur standarden som behövs. Kriterier: • Hög risk • Legala krav • Best practice 74

Uppdatera säkerhetsregelverket • Uppdatera regelverket på ovanstående punkter • Behövs bara för tjänsten ifråga. 75

Ledningssystem för informationssäkerhet Deklarationsmallen: Beskriv ledningssystemet och ange om det följer ISO/IEC 27001. Redovisa eventuell avvikelse från ISO/IEC 27001, och motivera i sådana fall detta. När en Betrodd Part har ett certifierat ledningssystem för informationssäkerhet som omfattar Tillitsramverket, bifoga även kopia av detta certifikat. 76

Leverabel Den sökande ska: • Beskriva ledningssystemet enligt ovan • Bifoga ledningssystemet 77

Säkerhetsregelverket Nivå • Den sökande ska visa att man har ett rimligt och relevant säkerhetsarbete för sin tjänst, baserat på riskanalys. • Avsikten är inte att detaljgranska regelverket. Det behöver t. ex. inte certifieras mot 27001. 78

Kommunicera säkerhetsregelverket • • • Kommunicera ut informationssäkerhetsregelverket Hantera incidenter Utarbeta och testa kontinuitetsplan Lyft fram bevis på efterlevnad Motivera medarbetaren! 79

• Riskanalys • Strukturerat regelverk • Intern kontroll Internkontroll det här behövs så här ska vi göra gör vi det vi ska? 80

Internkontroll Internrevision • Visa att regelverket hanterar riskerna • Visa att regelverket är känt • Visa att regelverket följs 81

Internrevision Kontrollera och ge återkoppling Verifiera att säkerhetsåtgärderna är effektiva: – Läs regler, loggar och rapporter, lyssna på intressenterna och jämför med hur de borde vara – Prata medarbetare och chefer, jämför med vad du vill höra – Sammanfatta i en rapport, ge beröm för sådant som fungerar och lista förbättringspotential 82 Utförs av oberoende part. Kriterium ”har en annan chef”.

Åtgärdsplan En internrevision ska ge en åtgärdsplan för att förbättra säkerhetsåtgärderna för tjänsten 83

Tillitsdeklarera internrevision Deklarationsmallen: Beskriv för internrevisionerna genomförandet, rapporteringen och hur avvikelser/förbättringsförslag hanteras. För riskanalysen, ledningssystemet och internrevisionen ska motsvarande åtgärdsplaner uppvisas. 84

Mer om Tillitsramverket Översikt av ytterligare några krav 85

A. 6 Medlem ska inrätta en process för incidenthantering som innefattar vidarerapportering till Federationsoperatören i enlighet med de av Federationsoperatören angivna instruktionerna. Incidenthantering Är incidenthanteringsprocessen tillfredsställande beskrivet? Inkluderar processen korrigerande och förebyggande åtgärder som resultat av incidenter?

Underleverantörer Ramverket: Ansvar för användning av Leverantörer A. 9 Betrodd part som lägger ut utförande av Funktion på Leverantör är som huvudman ansvarig för Leverantörens uppfyllande av kraven i Tillitsramverket, oavsett avtalsform, och ska redogöra för hur Leverantören uppfyller kraven så som om det vore utfört av den Betrodde Parten själv. I denna redogörelse ska Betrodd Part bl. a. redovisa: (a) hur Leverantören uppfyller kraven i Tillitsramverket. (b) vilka Funktioner och kritiska processer som har lagts ut på Leverantör och hur Betrodd Part säkerställer att Leverantörens uppfyller kraven för dessa. (c) de avtal som definierar vilka Funktioner som har lagts ut, hur kraven uppfylls av Leverantören samt hur uppföljningen utförs.

Underleverantörer Deklarationsmallen: Detta krav anger att tilliten inom Sambi ska vara oberoende av om organisationen använder sig av Leverantörer eller utför i egen regi. Samtliga krav ska uppfyllas och redovisas oavsett var tjänsten eller Funktionen utförs. I fall Leverantörer används ska det för samtliga krav redovisas hur Leverantörerna uppfyller dem. Detta gäller speciellt det centrala kravet A. 4, där riskanalys ska göras hos respektive Leverantör, ett ledningssystem ska finnas och internrevision ska göras. Detta krav påverkar således hur samtliga övriga krav ska besvaras.

Handlingars bevarande A. 10 Betrodd Part ska, i tillämpliga delar, bevara (a) avtal, (b) styrande dokument, (c) handlingar som rör förändringar av uppgifter hänförliga till Användare, Attribut och Metadata, och (d) övrig dokumentation som stöder efterlevnaden av de krav som ställs på denne, och som visar att de säkerhetskritiska processerna och kontrollerna fungerar. Handlingars bevarande Lista allt material som ska arkiveras därför att de ingår i organisationens tillämpning av tillitsramverket och ISO 27001. Beskriv hur material listat i A. 10 identifieras och arkiveras.

A. 11 Tiden för bevarande ska inte understiga tre år och material ska kunna tas fram i läsbar form under hela denna tid, såvida inte krav på gallring påkallas från integritets synpunkt och har stöd i lag eller annan författning. Handlingars bevarande Beskriv hur det säkerställs att listad materielmaterial enligt A. 10 kan tas fram och läsas. Redovisa om avvikelse sker från angiven tid enligt krav A. 11, och motivera i sådana fall detta.

Informationskrav A. 12 Betrodd Part ska tillhandahålla uppgifter om avtal, villkor samt anknytande uppgifter och eventuella begränsningar i användandet av tjänsten till Användare, Tjänsteleverantörer och andra som kan komma att förlita sig på dennes tjänst. • Är krav A. 12 bekräftat och har deklaranten tillfredsställande beskrivit hur dessa uppgifter tillhandahålls? A. 13 Betrodd Part ska till Federationsoperatören tillhandahålla en Tillitsdeklaration som beskriver hur Betrodd Part uppfyller Tillitsramverket. Dokumentet ska följa av Federationsoperatören angivet format. Till denna ska bifogas efterfrågade dokument enligt detta tillitsramverk. • Har den Sökande tillhandahållit en Tillitsdeklaration i rätt version och format? Har alla efterfrågade dokument bifogats? • Är detta bekräftat ooch är tillvägagångssättet för att aktivt informera användarna om villkoren vid nyteckning eller ändring av tjänsten tillfredsställande beskrivet? • Är detta bekräftat och är förberedelser för detta tillfredsställande beskrivet? A. 14 Betrodd Part ska på begäran av Federationsoperatören lämna uppgifter om hur verksamheten ägs och styrs. A. 15 Betrodd Part ska på ett tydligt sätt informera sina Användare och Federationsoperatören om villkor för tjänsten vid nyteckning eller ändring av tjänsten. Betrodd Part ska informera Federationsoperatören även vid ändringar av kontaktpersoner, federationsgemensamma metadata och attribut. A. 16 En Betrodd Part som upphör med sin verksamhet ska informera berörda Användare, Betrodda Parter och Federationsoperatören. Den Betrodda Parten ska hålla arkiverat material tillgängligt i enlighet med A. 10 och A. 11.

E legitimationsutfärdare Ramverket: B. 1 E legitimationsutfärdare ska vara godkänd av E legitimationsnämnden som Utfärdare av Svensk e legitimation på tillitsnivå 3 i enlighet med E-legitimationsnämndens tillitsramverk. 92

Attribututgivare C. 1 Informationsinnehållet i Attribut ska vara korrekt, aktuellt samt verifierat mot ursprungskällan. Hänsyn ska tas till resultatet av riskanalysen avseende vilka attribut som är viktigast ur säkerhetssynpunkt. Vissa attribut styr inte behörigheter utan är enbart informativa. Beskriv hur det säkerställs attribut är korrekta. Beskriv även hur attribut hålls aktuella över tiden. Beskriv vilka verifieringar som görs.

Identitetsintygsutgivare D. 1 Betrodd Part som tillhandahåller tjänst för utgivning av Identitetsintyg ska se till att denna tjänst har god tillgänglighet och att utlämnande av Identitetsintyg före gås av en tillförlitlig kontroll av att den angivna Användarens Elektroniska identitet och Attribut är giltiga.

D. 2 Lämnade Identitetsintyg ska vara giltiga endast så länge som det krävs för att Användaren ska få tillgång till den efterfrågade E tjänsten. D. 3 Identitetsintyg ska skyddas så att infor mationen endast är läsbar för den mottagande Tjänsteleverantören och att denne kan kontrollera att mottagna intyg är äkta. D. 4 Identifierade Användares anslutningar mot intygsutgivningstjänsten ska tidsbegränsas, varefter en ny identifiering av Användaren ska ske i enlighet med D. 1. forts.

Tjänsteleverantörer E. 1 Tjänsteleverantör ska specificera vilka Attribut och Tillitsnivåer som används för Tjänstens behörighetskontroll. E. 2 Tjänsteleverantör ska skydda Användares identitet och tillhörande Attribut. E. 3 Tjänsteleverantör ska informera Användare om informationen sprids eller används på annat sätt än för behörighetsstyrning.

Tillitsdeklarationen 1. Säkerställ att Sambis tillitsramverk uppfylls 2. Fyll i Word mallen 97

Tillitsdeklaration exempel, inledning Namn på Funktionen Ange entydigt den funktion som tillitsdeklarationen avser SITHS, HSA och Inera säkerhetstjänster hos Staden 98

Exempel inledning Beskriv Funktionen Ge kortfattad beskrivning av denna Identitetsutfärdande, attributhantering och intygsutfärdande för anställda och inhyrd personal för åtkomst till lokala och nationella tjänster inom omsorg 99

Övning Beskriv den funktion som ska deklareras. 100

Exempel inledning Del av organisationen Beskriv vilka delar av organisationen och vilka roller som hanterar Funktionen hanteras lokalt av konsult och servicekontoret samt fastightskontoret. Attributshanteringen hanterss av systemförvaltare inom berörd förvaltning, idag endast Omsorg och Socialstödsförvaltningen. Systemägare av Stadsledningens informationssäkerhetsansvarig. 101

Exempel generella krav Beskriv Funktionen Beskriv hur länge och i vilken omfattning organisationen arbetat med de områden som avses i denna Tillitsdeklaration. Utfärdandet påbörjades i samband med det nationella införandet av Pascal för cirka 3 4 år sedan. 102

Exempel krav A. 4 Beskriv för riskanalyser hur de planeras, periodicitet, fastställande av kontext, riskbedömning och riskidentifiering, riskbehandling, riskkommunikation och hur säkerhetsregelverket uppdateras. Staden utför årliga övergripande riskanalyser för utfärdandet. Resultat av senaste riskanalys visar på faktisk kontext, bedömning, behandling. Avseende säkerhetsregelverkets förbättringsarbete se nedan. Stadens underleverantör Inera utfördetaljerade riskanalyser för funktionerna HSA, SITHS och Säkerhetstjänster. 103

Exempel krav A. 4 Beskriv ledningssystemet och ange om det följer ISO/IEC 27001. Redovisa eventuell avvikelse från ISO/IEC 27001, och motivera i sådana fall detta. När en Betrodd Part har ett certifierat ledningssystem för informationssäkerhet som omfattar tillitsramverket, bifoga även kopia av detta certifikat. Ledningssystemet i Staden har i tillämpliga delar utformats i enlighet med ISO/IEC 27001 som inbegriper hela kommunen och samtliga verksamheter inkluderat utfärdandet. Informationssäkerhetspolicy är beslutades av KF. Informationssäkerhetsarbetet är riskbaserat och har en inbyggd process för kontinuerliga förbättringar. Styrande dokument för informationssäkerhetsarbetet, i form av policy, riktlinjer, anvisningar och rutiner, är Stadens allmänna dokument. 104

Exempel krav A. 4 Arbetet initieras med klassning och en verksamhetskonsekvensanalys. Utifrån resultatet görs en mappning mot Stadens kontrollkatalog (KLASSA) för att få en grundnivå avsäkerhetskontroller. Efter detta genomförs riskanalys och utifrån bedömning och hantering av risker så uppdateraas den specifika kontrollkatalogen vid behov. Den specifika kontrollkatalogen blir systemägarens krav på säkerhetskontroller och åtgärder för alla ingående tillgångar i tjänsten. Kraven införlivas i förvaltningsplanen för tjänsten och implementeras. Klassning, riskhantering och kontrollkatalogen uppdateras minst årligen. 105

Exempel krav A. 4 Erfarenheter från incidenthantering, resultat från penetrationstester, granskningar och revisioner initierar också ny genomgång autifrån ett riskperspektiv samt en eventuell uppdatering av kontrollkatalogen. Effektiviteten i informationssäkerhetsarbetet mäts genom antalet incidenter och antalet upptäckter i penetrationstester och granskningar under året. 106

Exempel krav A. 4 Beskriv för internrevisionerna genomförandet, rapporteringen och hur avvikelser/förbättringsförslag hanteras. Kommunens revisorer genomför granskning och kontroll inom Staden med stöd av externa revisorer. Vad som kontrolleras fastställs årligen av kommunstyrelsen i en kontrollplan. Vid internkontroll av informationssäkerhet används ett flertal olika arbetsmetoder, vilka är både administrativa och tekniska. De administrativa kontrollerna kan genomföras i form av enkäter, intervjuer men även resultatet av återkommande riskanalyser. De tekniska kontrollerna används för att säkerställa att säkerhetslösningar är korrekt implementerade. Dessa kontroller är aktiva till sin karaktär och utförs alltid av oberoende specialister, exempelvis penetrationstester. För kontroll av fysisk säkerhet genomförs besiktningar på plats. 107

Exempel krav A. 4 Beskriv förbättringsplanen hur den beslutas, prioriteras, resursätts, tidsätts genomförs och följs upp. Förbättringar och årliga mål för arbetet ingår i den normala verksamhetsplaneringen. För beslutade förbättringar och de årliga målen anges: o Vad som ska göras under året och hur det skall göras. o Tidsplan. o Behov av personella och ekonomiska resurser. o När och hur uppföljning, utvärdering och avrapportering ska ske. o Hur medarbetare ska informeras och utbildas. 108

Exempel krav A. 8 Beskriv hur nyckelhantering sker och hur de tekniska kraven i Bilaga 2 uppfylls. Detta sker enligt SITHS regelverk. 109

Exempel krav A. 9 Ansvar för användning av Leverantörer A. 9 Betrodd part som lägger ut utförande av Funktion på Leverantör är som huvudman ansvarig för Leverantörens uppfyllande av kraven i Tillitsramverket, oavsett avtalsform, och ska redogöra för hur Leverantören uppfyller kraven så som om det vore utfört av den Betrodde Parten själv. Drift av identitetsutgivning, attributhantering och intygsutfärdande är utlagt till Inera. Denna Tillitsdeklaration baseras på Ineras godkännande som Betrodd Part i Sambi för dessa funktioner. 110

Diskussion Vilka leverantörer används? 111

Exempel krav A. 13 Betrodd part ska … tillhandahålla en Tillitsdeklaration … Till denna ska bifogas efterfrågade dokument enligt detta Tillitsramverk. • Staden listar förljande dokument: • Informationssäkerhetspolicy • Riktlinjer • Tjänsteavtal EK • HPT (via SLL) • RAPS (via SLL) • LIS och SAMBI Därutöver finns skyddsvärt material från exempelvis riskanalyser och hotanalys tillgängliga för påseende hos Staden. 112

Exempel krav B. 1 Elektronisk identitetsutfärdare ska vara godkänd av E legitimationsnämnden som Utfärdare av Svensk e legitimation på tillitsnivå 3 i enlighet med E legitimationsnämndens tillitsramverk. Stadens underleverantör Inera (via SLL) har begärt granskning av E legitimationsnämnden avseende SITHS (CSP) och Säkerhetstjänster (Id. P) så denna ansökan görs med förbehåll att de brister som uppdagats tillrättaläggs och leder till ett godkännande av E legitimationsnämnden. 113

Exempel krav C. 1 Informationsinnehållet i Attribut ska vara korrekt, aktuellt samt verifierat mot ursprungskällan. Staden följer ingångna avtal med Inera (via SLL) aveende HSA där detta tydligt framgår av avtalet med tillhörande bilagor som exempelvis HSA policy med tillhörande HPT. 114

Exempel krav D. 1 Betrodd Part som tillhandahåller tjänst för utgivning av Identitetsintyg ska se till att denna tjänst har god tillgänglighet och att utlämnande av Identitetsintyg föregås av en tillförlitlig kontroll av att den angivna Användarens Elektroniska identitet och Attribut är giltiga. Drift av identitetsutgivning, attributhantering och intygsutfärdande är utlagt till Inera. Denna Tillitsdeklaration baseras på Ineras godkännande som Betrodd Part i Sambi för dessa funktioner. 115

Sammanfattning • Avgränsa arbetet till det ansökan avser – Användarorganisation – e. Tjänsteleverantör • • • Dokumentera tjänstens organisation och regler Riskanalysen sätter säkerhetsåtgärdernas nivå Komplettera regler vid behov Uppföljning checkar implementation Tillitsdeklarera och visa upp att federationen kan lita på din tjänst. 118

Vi har gått igenom • Tillitsramverk – tillitsdeklaration – granskning • Rätt säkerhet – Riskanalys – Regelverk för informationssäkerhet – Revision • Mer om Tillitsramverket • Att göra en Tillitsdeklaration, ett exempel 119

- Slides: 115