Utilizzo consapevole di internet Argomenti Social media facebook

Utilizzo consapevole di internet Argomenti Social media: facebook Bullismo e cyberbullismo Revenge porn e sextortion Fake news Virus, malware e phishing Deep web Sicurezza (password) Web e minori

Social media: facebook Ci sono social network che ci accompagnano ogni giorno, di cui non potremmo fare a meno e che definiscono noi stessi. Altri che utilizziamo sono al bisogno, per poi dimenticarcene fino alla successiva urgenza. La distinzione tra i primi, i cosiddetti social di cittadinanza, e i secondi, detti social funzionali, è netta, assai poco sfumata. È questa la prima conclusione a cui giunge la ricerca «Italiani e Social Media» . Facebook è il social network più usato da ogni categoria intervistata: l’ 84% delle persone coinvolte ha dichiarato di utilizzarlo più volte al giorno. Sono considerati social perché la gente li percepisce come tali, dato che permettono di condividere informazioni con gli altri.

Bullismo e cyberbulismo Il cyber bullismo è la manifestazione in Rete di un fenomeno più ampio e meglio conosciuto come bullismo. Quest'ultimo è caratterizzato da azioni violente e intimidatorie esercitate da un bullo, o un gruppo di bulli, su una vittima. Le azioni possono riguardare molestie verbali, aggressioni fisiche, persecuzioni, generalmente attuate in ambiente scolastico. Oggi la tecnologia consente ai bulli di infiltrarsi nelle case delle vittime, di materializzarsi in ogni momento della loro vita, perseguitandole con messaggi, immagini, video offensivi inviati tramite smartphone o pubblicati sui siti web tramite Internet. Il bullismo diventa quindi cyberbullismo. Il cyberbullismo definisce un insieme di azioni aggressive e intenzionali, di una singola persona o di un gruppo, realizzate mediante strumenti elettronici (sms, mms, foto, video, email, chatt rooms, istant messaging, siti web, telefonate), il cui obiettivo e quello di provocare danni ad un coetaneo incapace di difendersi.

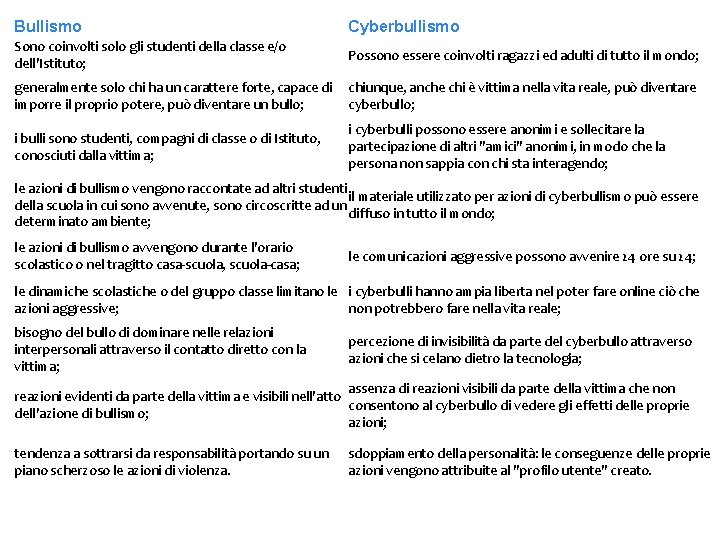

Bullismo Cyberbullismo Sono coinvolti solo gli studenti della classe e/o dell'Istituto; Possono essere coinvolti ragazzi ed adulti di tutto il mondo; generalmente solo chi ha un carattere forte, capace di imporre il proprio potere, può diventare un bullo; chiunque, anche chi è vittima nella vita reale, può diventare cyberbullo; i bulli sono studenti, compagni di classe o di Istituto, conosciuti dalla vittima; i cyberbulli possono essere anonimi e sollecitare la partecipazione di altri "amici" anonimi, in modo che la persona non sappia con chi sta interagendo; le azioni di bullismo vengono raccontate ad altri studenti il materiale utilizzato per azioni di cyberbullismo può essere della scuola in cui sono avvenute, sono circoscritte ad un diffuso in tutto il mondo; determinato ambiente; le azioni di bullismo avvengono durante l'orario scolastico o nel tragitto casa-scuola, scuola-casa; le comunicazioni aggressive possono avvenire 24 ore su 24; le dinamiche scolastiche o del gruppo classe limitano le i cyberbulli hanno ampia liberta nel poter fare online ciò che azioni aggressive; non potrebbero fare nella vita reale; bisogno del bullo di dominare nelle relazioni interpersonali attraverso il contatto diretto con la vittima; percezione di invisibilità da parte del cyberbullo attraverso azioni che si celano dietro la tecnologia; assenza di reazioni visibili da parte della vittima che non reazioni evidenti da parte della vittima e visibili nell'atto consentono al cyberbullo di vedere gli effetti delle proprie dell'azione di bullismo; azioni; tendenza a sottrarsi da responsabilità portando su un piano scherzoso le azioni di violenza. sdoppiamento della personalità: le conseguenze delle proprie azioni vengono attribuite al "profilo utente" creato.

Revenge porn e sextortion Per revenge porn si intende la diffusione non consensuale di materiali intimi. I perpetratori sono solitamente i fidanzati o ex-fidanzati, che approfittano della relazione di fiducia con la vittima per diffondere su chat private foto o video girati per un utilizzo esclusivamente privato. Può essere un atto di vendetta dopo la fine di una relazione, ma non sempre. Il Sextortion è un fenomeno in costante ascesa nel nostro Paese. Si tratta di una pratica spesso usata da cyber criminali per estorcere denaro alle povere vittime. Il malintenzionato contatta la vittima, la convince a farsi mandare foto e video osé e poi chiede un riscatto per non pubblicarle.

Fake news Il termine inglese fake news (letteralmente in italiano notizie false) indica articoli redatti con informazioni inventate, ingannevoli o distorte, resi pubblici con il deliberato intento di disinformare attraverso i mezzi di informazione. Tradizionalmente a veicolare le fake news sono i grandi media, ovvero le televisioni e le più importanti testate giornalistiche. Tuttavia con l'avvento di Internet, soprattutto con la condivisione dei media sociali è aumentata grandemente anche la diffusione di notizie false.

Virus, malware e phishing Un virus, in informatica, è un software appartenente alla categoria dei malware che, una volta eseguito, infetta dei file in modo da fare copie di se stesso, generalmente senza farsi rilevare dall'utente. Il termine viene usato per un programma che si integra in qualche codice eseguibile del sistema informatico vittima, in modo tale da diffondersi su altro codice eseguibile quando viene eseguito il codice che lo ospita, senza che l'utente ne sia a conoscenza. Malware (abbreviazione per malicious software (che significa letteralmente software dannoso), nella sicurezza informatica, indica un qualsiasi programma informatico usato per disturbare le operazioni svolte da un utente di un computer Il phishing è un tipo di truffa effettuata su Internet attraverso la quale un malintenzionato cerca di ingannare la vittima convincendola a fornire informazioni personali, dati finanziari o codici di accesso, fingendosi un ente affidabile in una comunicazione digitale.

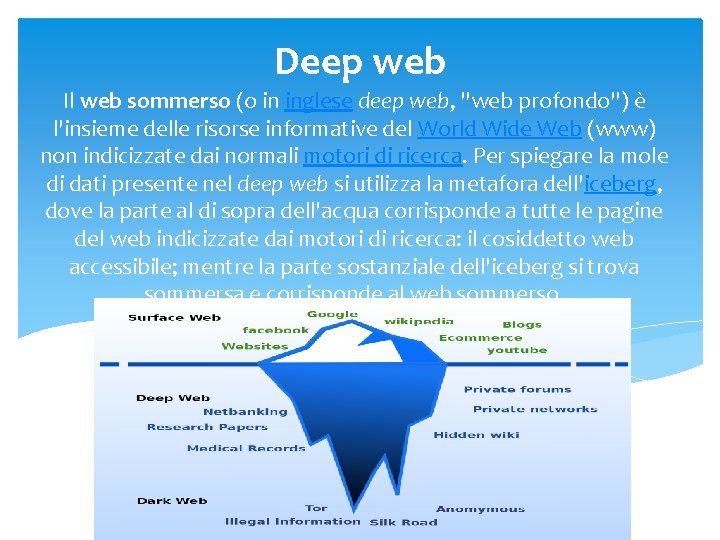

Deep web Il web sommerso (o in inglese deep web, "web profondo") è l'insieme delle risorse informative del World Wide Web (www) non indicizzate dai normali motori di ricerca. Per spiegare la mole di dati presente nel deep web si utilizza la metafora dell'iceberg, dove la parte al di sopra dell'acqua corrisponde a tutte le pagine del web indicizzate dai motori di ricerca: il cosiddetto web accessibile; mentre la parte sostanziale dell'iceberg si trova sommersa e corrisponde al web sommerso.

Sicurezza (password) Nel mondo digitale la sicurezza riguardo la protezione dei dati privati è sempre un aspetto molto importante e purtroppo spesso si sentono notizie riguardo il furto di dati e il furto di identità il più delle volte per scopi criminali. Una cosa che spesso si sottovaluta è quella di utilizzare una buona password che sia difficile da indovinare o da calcolare. Infatti molte volte si usano password che, anche grazie alla potenza di calcolo dei computer dei nostri giorni, sono alquanto semplici da indovinare.

Web e minori Per un genitore non è sempre facile seguire l’attività online dei propri figli. Alcuni impongono regole precise sull’uso del pc. Altri si fidano e non sentono la necessità di controllare in modo specifico questo aspetto della loro vita. Tuttavia, certe risposte mostrano che alcuni rischi legati al web potrebbero essere oggi sottostimati: per esempio tra i ragazzi di 13 -16 anni i genitori pensano che si siano imbattuti in adulti che fingono di essere coetanei nell’ 8% dei casi. La stessa percentuale dichiara che i figli hanno ricevuto materiale pornografico non richiesto. E il 7% che ha incontrato dal vivo persone conosciute online. Ma i problemi che possono sorgere con le nuove tecnologie non sono solo questi. C’è anche il rischio di trovarsi dipendenti dal web. Secondo un recente rapporto pubblicato dalla Società italiana di pediatria, gli adolescenti che navigano su internet per più di tre ore al giorno mangiano peggio, leggono di meno, praticano meno sport e hanno un rendimento scolastico inferiore.

I. S. S. G. B. NOVELLI PON: social media Simona Moccia 3° Au Anna Maria Modesto 3° Au

- Slides: 11