USO SEGURO Y RESPONSABLE DE LAS TIC Autor

USO SEGURO Y RESPONSABLE DE LAS TIC Autor: Enrique Barra Arias

Índice 1 ¿Quien soy? 2 ¿Que son las TIC? 3 Temas a tratar 4 Trabajo 2

¿Quien soy? • Enrique Barra -> ebarra@dit. upm. es • Doctor Ingeniero en Telecomunicación • Trabajo en la universidad. Investigador y profesor 3

¿Qué son las TIC? • Tecnologías de la Información y las Comunicaciones Fuente imágenes: https: //news. opensuse. org/ wp-content/uploads/2013/01/social-media. png 4

Temas a tratar – Gestión de la información – Acceso a contenidos inapropiados – Gestión de la privacidad e identidad digital – Netiqueta: comportamiento en línea – Grooming – Suplantación de identidad – Tecnoadicciones – Comunidades peligrosas en línea – Protección ante virus y fraudes – Ciberacoso – Sexting 5

Gestión de la información • Cómo gestionan otros la información: – Qué hacen las redes sociales y las apps con nuestra información. Norma general: “Si no hay que pagar nosotros somos el producto” • Cómo gestionamos nosotros la información: – Sociedad de la información. “Demasiada información”. ¿Cuál es fiable? – Buen uso de buscadores. – Sitios de confianza. – Tipos de licencias. 6

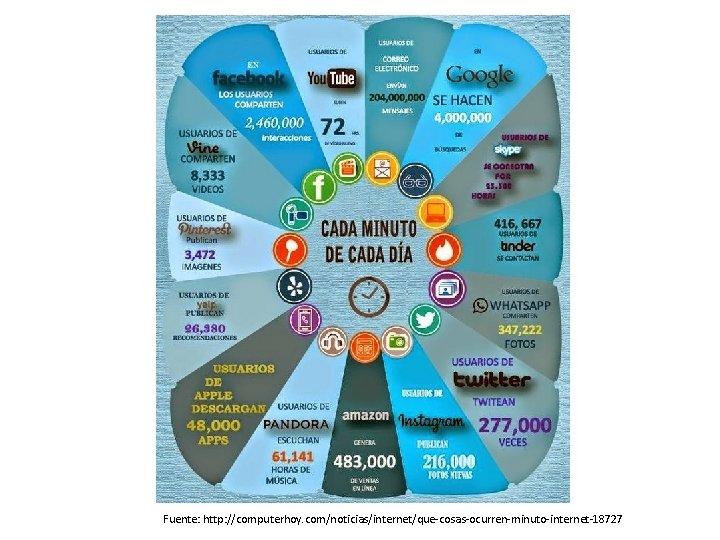

Fuente: http: //computerhoy. com/noticias/internet/que-cosas-ocurren-minuto-internet-18727

Acceso a contenidos inapropiados • En Internet hay de todo. • Muchísimos son contenidos no adecuados: violencia, terrorismo, pornografía, sectas, grupos xenófobos o hábitos poco saludables. – Pueden ser muy perjudiciales y causar mucho más daño del que se piensa • Solución: – filtro de contenidos -> No – Sentido común y educación de los jóvenes – Los consejos y precauciones a adoptar no difieren mucho de los de la vida “no virtual”. 8

Gestión de la privacidad e identidad digital • Cada vez que publicamos algo en una red social perdemos el control sobre ese contenido. !!Aunque lo borremos!! • Ser conscientes de la “identidad digital” • Permisos en las apps • Recomendaciones: – http: //www. pantallasamigas. net/p roteccion-infancia-consejosarticulos/seis-recomendacionespara-la-proteccion-de-laprivacidad-de-los-adolescentes-enlas-redes-sociales. shtm Fuente: http: //www. elandroidelibre. com/ wp-content/uploads/2014/09/linterna. png

Suplantación de identidad • La “identidad digital” es muy importante. • Proteger nuestras cuentas contraseñas complejas: – Al menos 8 caracteres – Números y letras (evitamos ataque de diccionario) – Cambiarla cada cierto tiempo – No darla a nadie, no introducirla en otras webs 10

Netiqueta: comportamiento en línea • Regla 1: Nunca olvide que la persona que lee el mensaje es en efecto humana con sentimientos que pueden ser lastimados. • Regla 2: Adhiérase a los mismos estándares de comportamiento en línea que usted sigue en la vida real. • Regla 3: Reconozca en qué parte del ciberespacio se encuentra. • Regla 4: Respete el tiempo y ancho de banda de las otras personas. • Regla 5: Muestre el lado bueno de su persona mientras se mantenga en línea. • Regla 6: Comparta su conocimiento con la comunidad. • Regla 7: Ayude a mantener los debates en un ambiente sano y educativo. • Regla 8: Respete la privacidad de terceras personas. • Regla 9: No abuse de su poder. • Regla 10: Perdone los errores ajenos. Fuente: http: //500 trazos. com/images 2/manuales/mayusculas-001. jpg 11

Grooming • Se llama Grooming a las acciones deliberadas, realizadas por parte de un/a adulto/a de cara a establecer lazos de amistad con un niño o niña en Internet, con el objetivo de obtener una satisfacción sexual mediante imágenes eróticas o pornográficas del menor o incluso como preparación para un encuentro sexual, posiblemente por medio de abusos contra los niños. • ¿Cómo actua un acosador? : – – Fase de enganche Fase de fidelización Fase de seducción Fase de acoso 12

Tecnoadicciones • La tecnología crea adicción. – Porque está diseñada para ello – Ejemplos: conseguir “me gusta”, tener muchos amigos virtuales, ser popular, etc. • Es un problema en crecimiento. Muchos frentes: redes sociales, smartphone, whatsapp, juegos online, juegos offline, televisión, … • Detección temprana, evitarlo, y en último caso tratarlo. 13

Comunidades peligrosas en línea • No hay una lista cerrada. • Hay algunas muy claras: – Pro-anorexia y pro-bulimia – Venta de droga – Terrorismo, pedofilia, etc. • Pueden aparecer en cualquier sitio – Facebook – Videojuegos – Foros 14

Protección ante virus y fraudes • Virus es un software malicioso, un programa que hace “cosas malas”. Otros términos relacionados: spyware, • Fraude es una estafa • Hay muchos tipos • La mejor protección es el sentido común y sospechar de todo • Antivirus gratuito – AVG http: //free. avg. com • Antispyware gratuito – Ad-aware http: //www. lavasoft. com 15

Cyberacoso • “acoso (escolar) entre iguales ejercido con medios digitales” • Ejemplos 16

Sexting • El sexting consiste en el envío de imágenes o vídeos de carácter sexual, en la mayoría de los casos, distribuidos por la persona que los ha realizado, a través de Internet, redes sociales o chats de mensajería instantánea • Muy peligroso. Una vez fuera de tu móvil se pierde el control del contenido • Incluso estando en tu móvil 17

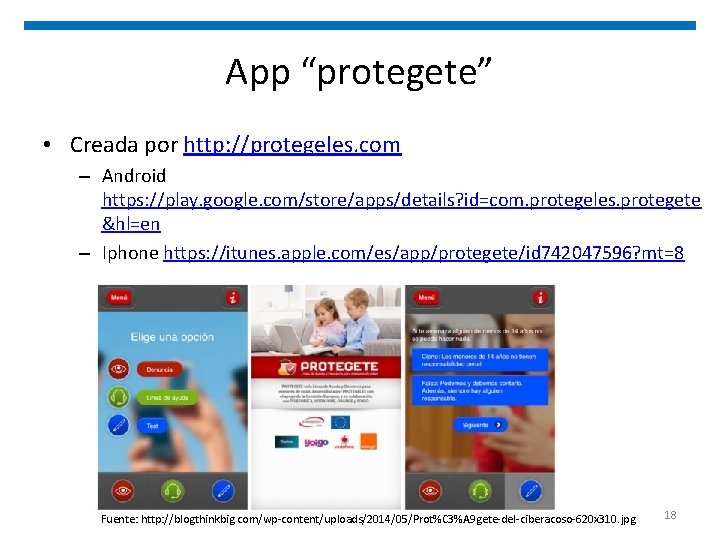

App “protegete” • Creada por http: //protegeles. com – Android https: //play. google. com/store/apps/details? id=com. protegeles. protegete &hl=en – Iphone https: //itunes. apple. com/es/app/protegete/id 742047596? mt=8 Fuente: http: //blogthinkbig. com/wp-content/uploads/2014/05/Prot%C 3%A 9 gete-del-ciberacoso-620 x 310. jpg 18

Otras recomendaciones • En caso de sospecha de alguna de estas conductas denunciar, consultar un especialista, consultar un adulto (profesor, mentor, padre, tutor…) • Evitar redes wifi abiertas • No debes seguir y reenviar las cadenas • Correo electrónico – No abrir de desconocidos • Contraseñas: – No utilices siempre la misma contraseña para todo – Mínimo números y letras – Cambiarlas a menudo

Condiciones del proyecto: • Cada alumno tiene que crear una excursión virtual que cumplir las siguientes condiciones: – Versar sobre un tema de la “temateca” de http: //educainternet. es: – Contener como mínimo 8 diapositivas. – Integrar los siguientes elementos: imagen enriquecida, vídeo enriquecido, página web incluida en una diapositiva y cuestionario. – Estar etiquetada con uno de los temas de la “temateca” de esta plataforma para quede categorizada correctamente. – Utilizar imágenes gratuitas (etiquetadas para reutilización). – Citar las fuentes consultadas. 20

Muchas gracias por vuestra atención ebarra@dit. upm. es

- Slides: 21