Universitas Subang Fakultas Ilmu Komputer Program Studi Sistem

Universitas Subang Fakultas Ilmu Komputer Program Studi Sistem Informasi D 1 A. 731 Keamanan Komputer dan Jaringan {3 SKS} #5 Achmad Syafa’at, S. Kom. http: //www. asyafaat. web. id http: //asyafaat. wordpress. com © 2008 -2013, Achmad Syafa’at

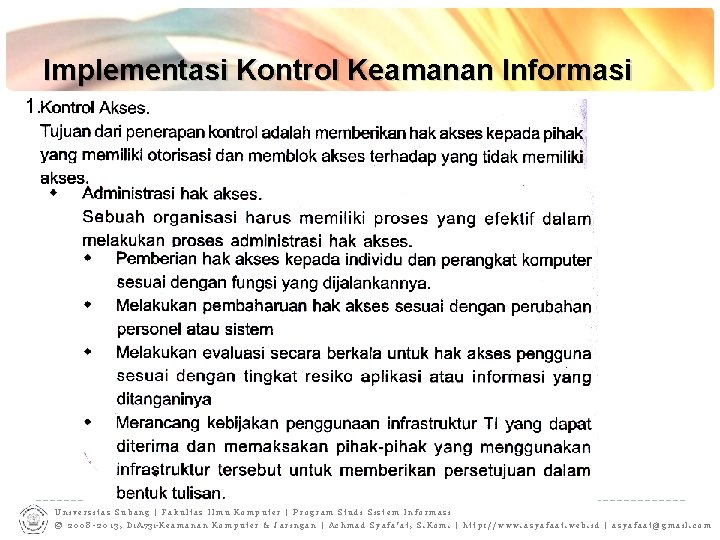

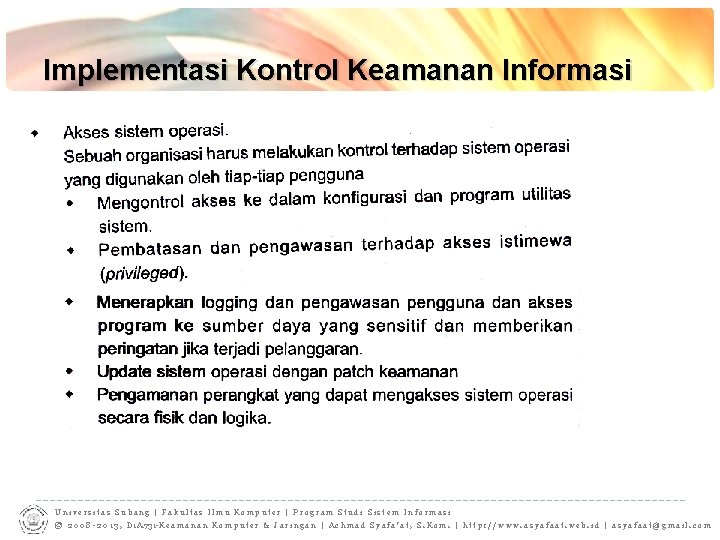

Implementasi Kontrol Keamanan Informasi 1. Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

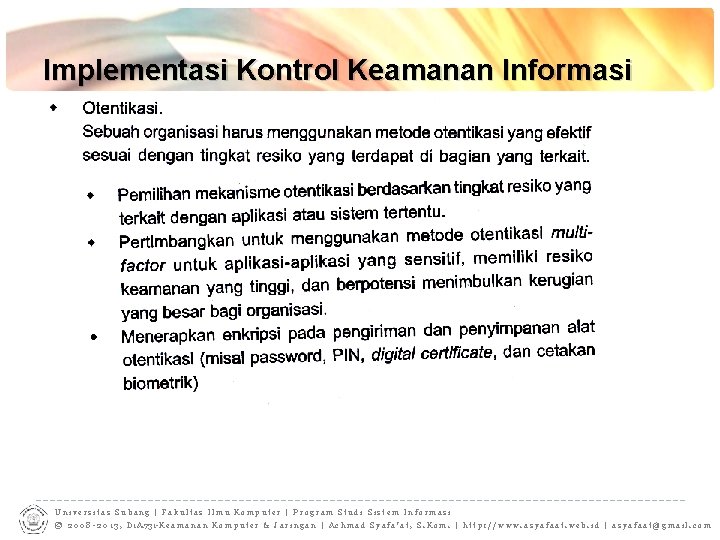

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

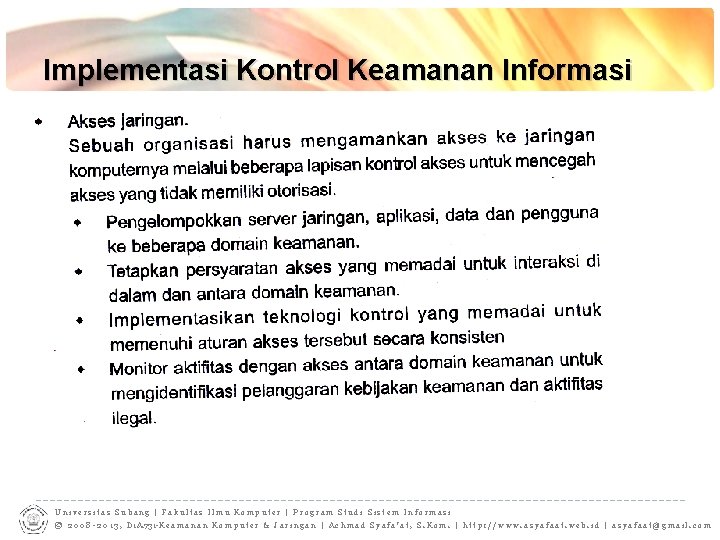

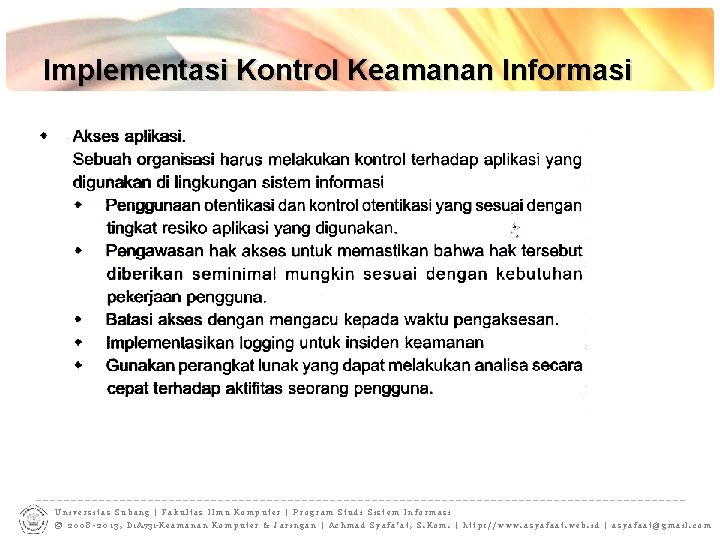

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

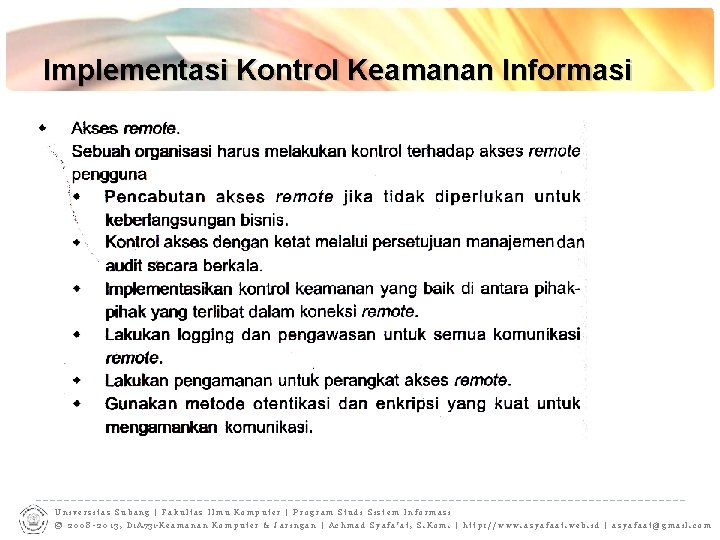

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

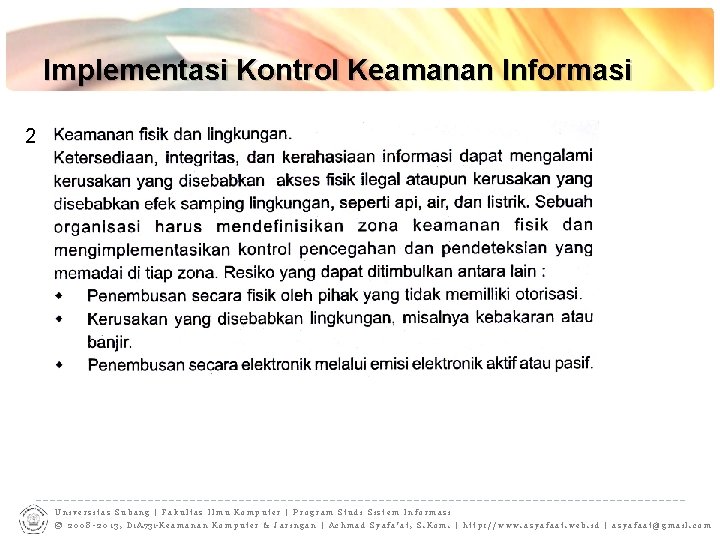

Implementasi Kontrol Keamanan Informasi 2 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

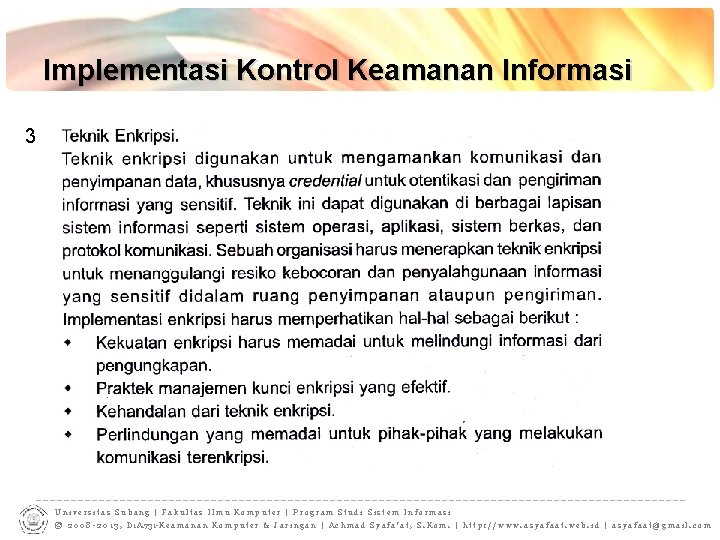

Implementasi Kontrol Keamanan Informasi 3 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

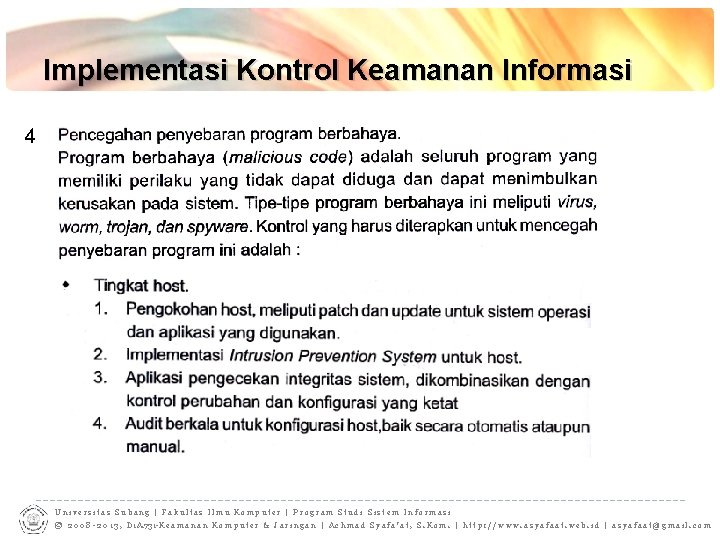

Implementasi Kontrol Keamanan Informasi 4 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

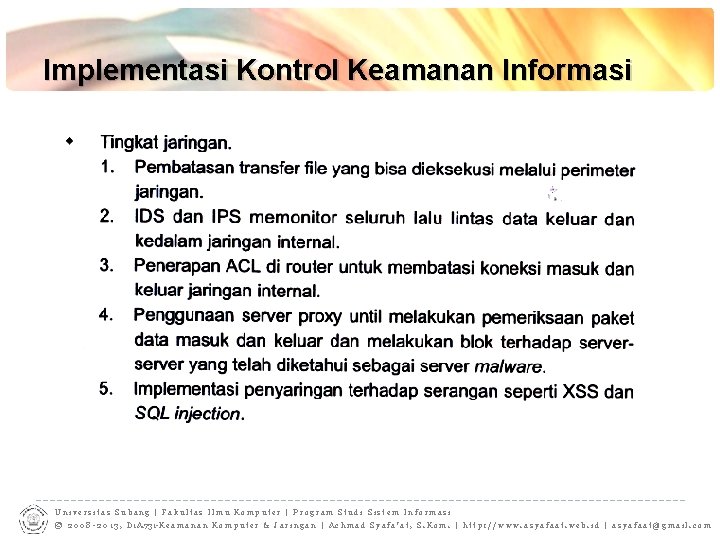

Implementasi Kontrol Keamanan Informasi Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

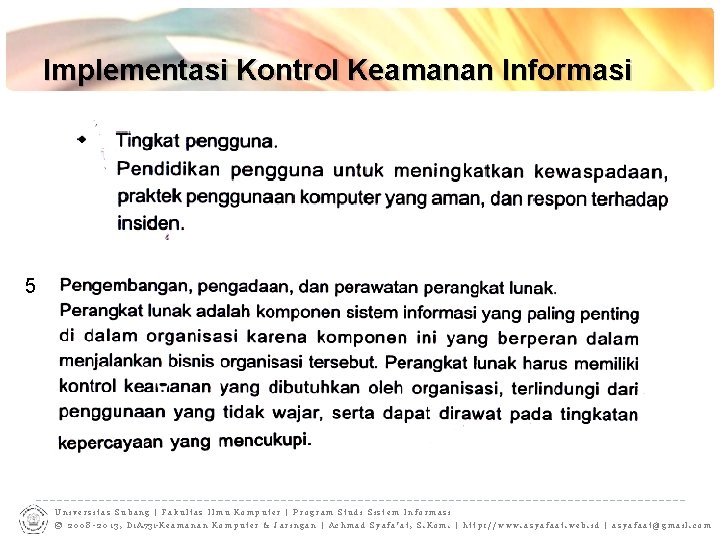

Implementasi Kontrol Keamanan Informasi 5 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

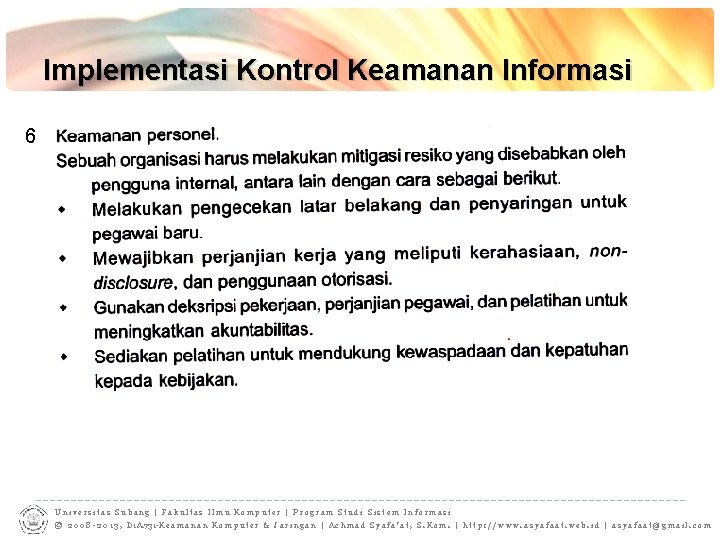

Implementasi Kontrol Keamanan Informasi 6 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

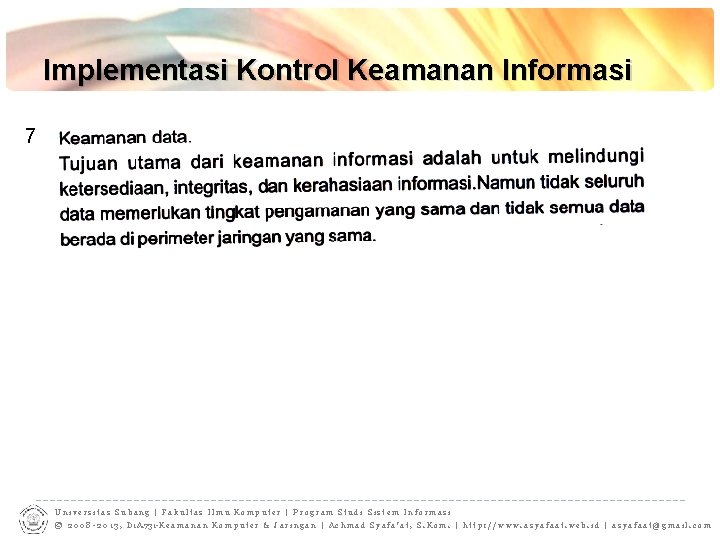

Implementasi Kontrol Keamanan Informasi 7 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

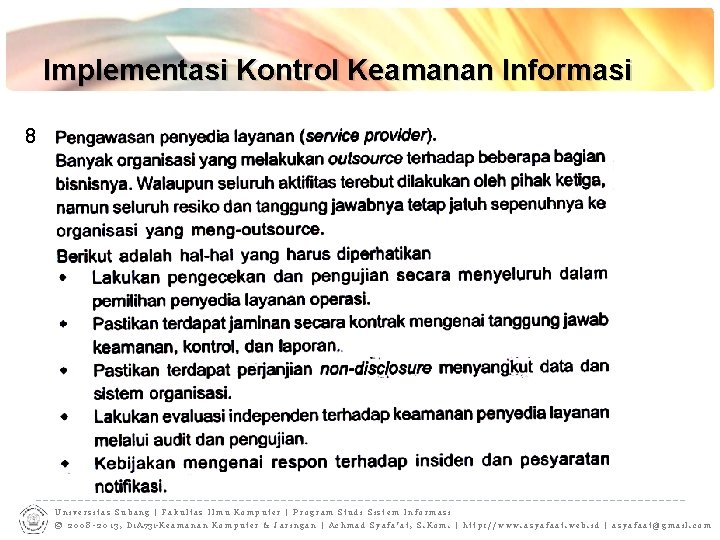

Implementasi Kontrol Keamanan Informasi 8 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

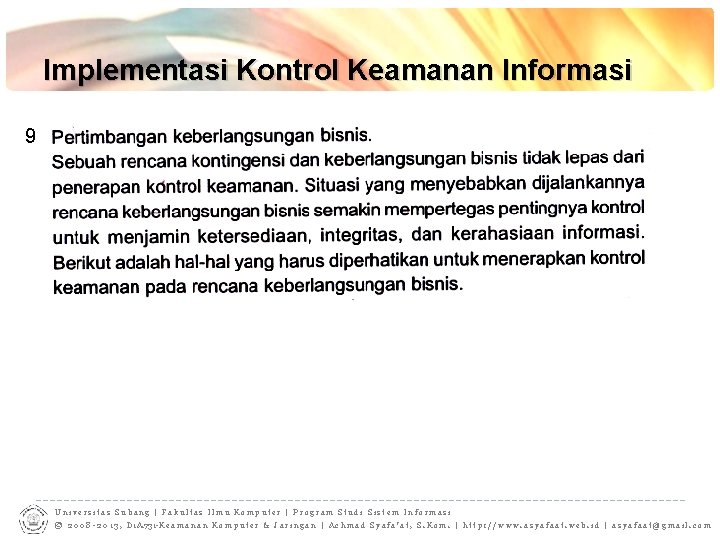

Implementasi Kontrol Keamanan Informasi 9 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

Implementasi Kontrol Keamanan Informasi 10 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

TUGAS

QA

Referensi � Departemen Komunikasi dan Informatika Republik indonesia, Direktorat Jenderal Aplikasi Telematika; Panduan Topologi dan Keamanan Sistem Informasi, 2008 Universitas Subang | Fakultas Ilmu Komputer | Program Studi Sistem Informasi © 2 0 0 8 - 2 0 1 3 , D 1 A. 731 -K e a m a n K o m p u t e r & J a r i n g a n | A c h m a d S y a f a ’ a t , S. K o m. | h t t p : / / w w w. a s y a f a a t. w e b. i d | a s y a f a a t @ g m a i l. c o m

- Slides: 20