Universit De Boumerdes Universit De Limoges Dpartement de

Université De Boumerdes Université De Limoges Département de physique/Infotronique IT/S 6 Menaces (failles de sécurité, Attaques et vulnérabilités) Réalisé par : Mr RIAHLA Doctorant a l’université de limoge (France) Réalisé par : Mr RIAHLA 2008/2009

Objectif ØComprendre les différents types de menaces présentes ØComprendre comment se protéger efficacement ØMieux savoir juger l'impact d'une nouvelle menace. Réalisé par : Mr RIAHLA 2008/2009

Université De Boumerdes Université De Limoges Département de physique/Infotronique IT/S 6 Introduction Réalisé par : Mr RIAHLA Doctorant a l’université de limoge (France) Réalisé par : Mr RIAHLA 2008/2009

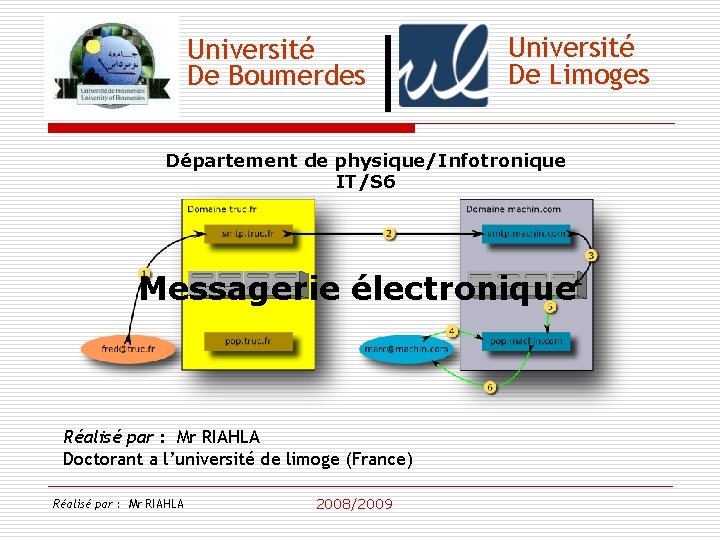

Université De Boumerdes Université De Limoges Département de physique/Infotronique IT/S 6 Messagerie électronique Réalisé par : Mr RIAHLA Doctorant a l’université de limoge (France) Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique La messagerie électronique constitue un véritable outil de travail et de productivité pour les organisations, elle est le plus souvent considéré comme une application stratégique, voir critique. Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique ØDe par la conception du système de messagerie, le contenu des messages circule en clair sur le réseau. Cela doit en limiter l’usage au transfert de données non confidentielles. ØDans ce contexte, il est impératif de savoir protéger le système de messagerie et d’en garantir sa sécurité. Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Risques) ØLa perte, l’interception, l’altération et la destruction de messages. ØL’infection des systèmes par le biais de messages contenants des virus, vers ou cheval de Troie par des pièces jointes. ØInondation de messages. ØL’usurpation d’identité des utilisateurs Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Risques) ØDes messages peuvent être introduits, rejoués, mélangés, supprimés ou retardés ØRefus de service par défection d’un élément de la chaine du système de messagerie ØLa divulgation d’informations confidentielles. ØLa répudiation (un acteur du système nie avoir envoyé ou reçu un message) Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Forgé un mail) SMTP utilise des connexions TCP sur le port 25 Il connaît quelques simples commandes comme : HELO (annonce d’un serveur) Mail From: (définition expéditeur) Rcpt To: (définition destinataire) Data: (définition du contenu) Réalisé par : Mr RIAHLA 2008/2009

telnet mail 1. epfl. ch 25 Trying 128. 178. 7. 12. . . Connected to mail 1. epfl. ch. Escape character is ’^]’. 220 mail 1. epfl. ch ESMTP HELO batcave. com 250 mail 1. epfl. ch MAIL FROM: batman@batcave. com 250 ok RCPT TO: philippe. okamp@epfl. ch 250 ok DATA 354 go ahead Is it a bird? Is it a plane? or is it just a forged e-mail? . 250 ok 1004541790 qp 14607 QUIT 221 mail 1. epfl. ch Connection closed by foreign host. 2008/2009

Messagerie électronique (Spams ou pourriel) ØE-mail non-sollicité, non-ciblé, à très grand tirage Ø L’adresse source est toujours falsifiée Ø Un message est déposé dans un centain de serveurs SMTP avec une liste de >10 k destinations chaque fois Ø Les serveurs abusés envoient fidèlement une copie à chaque destinataire ØRecherche aléatoire de destination Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Spam: Dégâts) ØLes serveurs abusés sont surchargés (souvent plus de 24 h) ØLes disques se remplissent de logs et de messages (risque de blocage) ØLa bal de l’admin est inondée de messages d’erreurs (adresses invalides) ØL’ISP peut menacer de couper la ligne ØInclusions dans listes noires Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Spam: Dégâts) ØEncombrer inutilement une partie de la bandepassante ØLe spam induit des coûts supplémentaires pour les fournisseurs d'accès à internet (FAI) ØCes frais supplémentaires se répercutent sur les abonnés Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Attention de : ) ØRépondre au spam, car cela peut permettre aux spammeurs de savoir que votre adresse électronique est valide ; ØMenacer les spammeurs, cela ne ferait que les énerver. ØBombarder les spammeurs de courrier électronique. ØSpammer les spammers (dépourvu de bon sens). Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique (Spam: Protection) Serveur: Øinterdire le relais Source: ØListe noire de serveurs Contenu: Filtre anti-spam ØMots-clés, format ØDonnées annexes (temps de transit, nombre de destinataires…) ØListes noires de spams connus Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique Spam: évolution Botnets § Les hackers utilisent des vers et des virus pour installer des robots sur les machines infectées § Les hackers louent des réseaux de zombies à des spammers (5'000 bots x 1 semaine = 350$) Réalisé par : Mr RIAHLA 2008/2009

Messagerie électronique Spam: évolution Les lois deviennent efficaces: § PW Marketing a été condamné à $2 mio d’amende en Californie § Jeremy Jaynes condamné à 9 ans de prison en Virginie Nb: il gagnait 400’ 000$ par mois avec un taux de retour de 1 sur 30’ 000 Réalisé par : Mr RIAHLA 2008/2009

Université De Boumerdes Université De Limoges Département de physique/Infotronique IT/S 6 Virus, vers, chevaux de Troie et autres Réalisé par : Mr RIAHLA Doctorant a l’université de limoge (France) Réalisé par : Mr RIAHLA 2008/2009

Virus Øfragment qui se propage à l’aide d’autres Programmes ØPortion de code inoffensive ou destructrice capable de se reproduire et de se propager. Types: Virus boot Virus dissimulé dans les exécutables … – Échange de disquettes – Pièces jointes au courrier électronique – Exécutables récupérés sur Internet Réalisé par : Mr RIAHLA 2008/2009

Vers ØProgramme autonome ØProches des virus mais capables de se propager sur d'autres ordinateurs à travers le réseau. ØUn moyen courant de propagation: le carnet d'adressesd'outlook (ex: "I Love you": déni de service sur les serveurs web). Exemples: (code red, blaster) Réalisé par : Mr RIAHLA 2008/2009

Cheval de Troie troyen, trojan horse, trojan : ØDérivée de la mythologie grecque. ØComme les Grecs cachaient des soldats dans le ventre d’un cheval en bois lors de la guerre contre Troie, cette malware ( troyen ) en fait de même. ØLe “troyen” est un programme malicieux (ou utile) qui en cache un autre. ØLe programme caché est en principe un “keylogger”. Réalisé par : Mr RIAHLA 2008/2009

Cheval de Troie troyen, trojan horse, trojan Exemple ØLe premier programme malicieux ( principal ) ouvre les ports de communication. ØLe deuxième programme malicieux, le “keylogger” copie toutes ces données , elles seront envoyées et connues par le programmeur de ce code malicieux. ØOrdinateur téléguidé donc botnet Réalisé par : Mr RIAHLA 2008/2009

Virus, Vers et autres malwares Backdoor: Accès caché à un ordinateur pour gérer un ordinateur à distance (Installés par des chevaux de Troie): Taille: plus il est petit, plus il est facile à installer Fonctionnalités: téléchargement d’autres programmes, espionnage réseau, écran, clavier. Mode de communication: Attente sur un port TCP ou UDP prédéfini. Réalisé par : Mr RIAHLA 2008/2009

Virus, Vers et autres malwares ØRootkit: logiciel qui masque la présence d'un intrus. ØSpyware: logiciel qui transmet des informations privées, Il modifient le comportement des browsers ØAutres (hoax, bombes logiques, …) Réalisé par : Mr RIAHLA 2008/2009

Effet des Virus et malwares ØPerte de données ØPerte de temps de travail ØPerte d’image de marque ØPerte de fonctionnalité (e-mail ou systèmes bloqués) ØIntrusion, vol ØPerte de confidentialité Réalisé par : Mr RIAHLA 2008/2009

Virus Modernes ØLes virus modernes utilisent Internet pour se propager activement Ø Il peuvent infecter la planète en quelques heures Ø Efficaces, car ils se propagent plus vite que les anti-virus peuvent être mis à jour Réalisé par : Mr RIAHLA 2008/2009

Bugbear (septembre 2002) ØVirus qui se propage comme attachement d'e-mails Ø Il utilise une faille de MS-IE (outlook, outlookexpress) pour s'exécuter automatiquement -> activemail Ø Il se propage automatiquement par e-mail en faisant des forwards ou des reply à des mails qu'il trouve sur son hôte. Ø Il se propage se copiant dans le répertoire d'autres PCs qui partagent leurs disques -> ver. Réalisé par : Mr RIAHLA 2008/2009

Bugbear (septembre 2002) ØIl installe un backdoor sur les machines infectées (transfert de fichiers, exécution de programmes) Ø Il désactive tous les antivirus et firewalls qu'il connaît Ø Il envoie une copie de tous les mots de passe que vous avez enregistrés à une série de bals sur Internet Ø Il installe un espion de clavier (keylogger) Réalisé par : Mr RIAHLA 2008/2009

Exemples ØBugbear (septembre 2002) ØSQL-Slammer Ø Le Canular ØJoke Ø Publicité virale (idem) Réalisé par : Mr RIAHLA 2008/2009

Merci Réalisé par : Mr RIAHLA 30

- Slides: 30