Tzfalak Knya Kinga Mi is a tzfal egy

- Slides: 35

Tűzfalak Kónya Kinga

Mi is a tűzfal? egy szabalyozó eszköz, amely megengedi, hogy több hálózat kommunikáljon egymással egy előredefiniált biztonsági egyezmény szerint.

A tűzfalak a hálózati forgalmat figyelve megakadályozzák a rendellenes adatforgalmat. Nagygépes rendszereknél ez egy különálló speciális számítógép. Személyi használatban lévő PC esetén, Windows operációs rendszer alatt tűzfalprogram használata kifizetődőbb

n. A tűzfal program szabályozza, hogy mely internetes kapcsolatot létesíteni próbáló alkalmazásoknak, kéréseknek engedjen szabad utat.

Példák a tűzfal használatára: n Belső hálózat és egy publikus hálózat között, mint pl. az Internet n Belső hálózaton belül, azért, hogy szabályozzuk a hálózat bizonyos részeihez való hozzáférést.

Mire jó a tűzfal. . . n megvédi a belső hálózatot és a támadható gépeket n megvalósít egy hálózati hozzáférési politikát n ellenőrzési pontként funkcionál n a biztonsági arhitektúra fontos eszköze

és mire nem n NEM véd meg, ha megkerülhető n NEM védi ki a belső támadásokat n NEM nyújt védelmet a megengedett szolgáltatásokon vagy a szerveralkalmazások hibáin alapuló támadások ellen

A személyes tűzfalakról A személyes tűzfalak általában háromféle feladatot látnak el: A beérkező forgalmat blokkolni tudják szolgáltatás/program, port és protokoll (TCP/UDP) szerint. n A kimenő forgalmat blokkolni tudják program, port és protokoll szerint. n A bejövő forgalomra általában valamilyen tartalom szerinti szűrést is végeznek (scriptek, cookie-k, . . . stb blokkolása). n

n Az első tevékenység szükséges a védelemhez. n A második azt akadályozza, hogy egy fertőzött gép tovább fertőzzön (ha a féreg nem kapcsolta még ki a tuzfalat), ill. a kémprogramok sem működnek, hacsak nem egy "jogosítvánnyal" rendelkező programból (pl. böngésző) küldik az információt. n A harmadik tevékenység olyan, hogy egy jó böngésző (Netscape, Mozilla, Opera, . . . ) maga is részben elvégzi ezt a feladatot.

A tűzfalak típusai n Hardware § főleg cégek használják n Software § egyéni felhasználók használják n A fenti két típus kombinációi

Osztályozás: Csomag vizsgálás szerint: n Statikus (static) n Állapotot megörző (stateful) Biztonság szerint: n Csomagszűrő n Proxy n Statefull szűrés

Statikus tûzfal n n Minden csomagot a hálózati rétegben vizsgál Megnézi a címzett és a feladó IP címét, ezt egy előre definiált csomagszűrő konfigurációval hasonlítja össze: – – n n Elfogadja, Visszautasítja az illető csomagot Hasznos, de nehézkes a konfigurálása Becsapható, ha egy hacker meghamisítja az IP címét

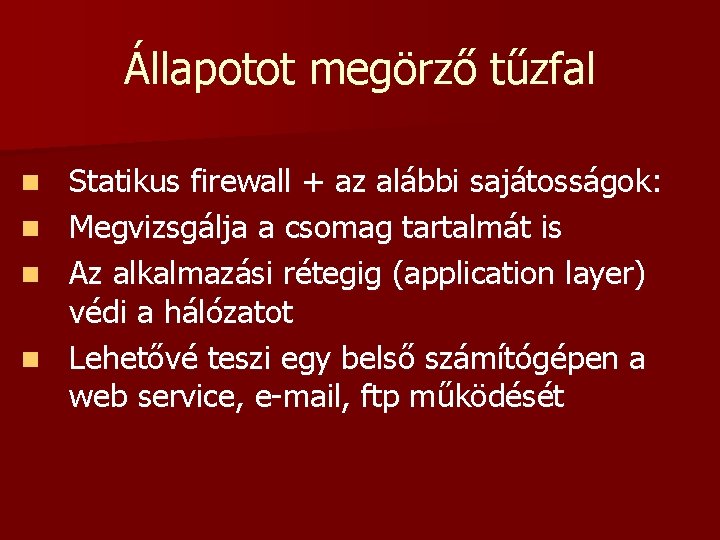

Állapotot megörző tűzfal Statikus firewall + az alábbi sajátosságok: n Megvizsgálja a csomag tartalmát is n Az alkalmazási rétegig (application layer) védi a hálózatot n Lehetővé teszi egy belső számítógépen a web service, e-mail, ftp működését n

n Megjegyzi a kapcsolatot, ahonnan a csomagok származnak. Ezt egy <connection> tag-ben tárolja, és minden bejövő csomag származási címével összehasonlítja => ezáltal egy plusz védelmi réteget biztosít n Minden portot zárva tart, amíg valaminek nincsen rá szüksége, így a számítógép “láthatatlan” (stealth mode)

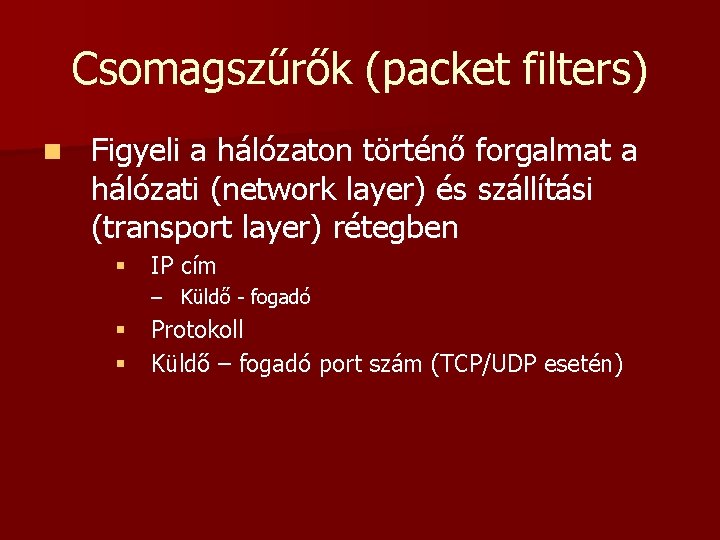

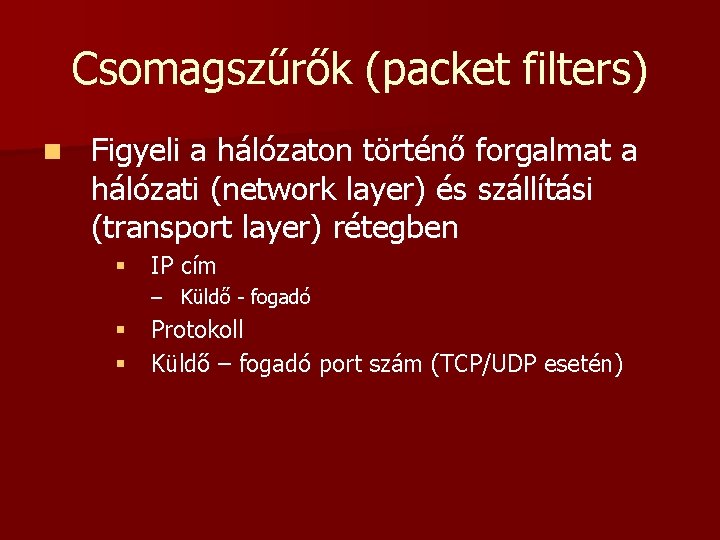

Csomagszűrők (packet filters) n Figyeli a hálózaton történő forgalmat a hálózati (network layer) és szállítási (transport layer) rétegben § IP cím – Küldő - fogadó § Protokoll § Küldő – fogadó port szám (TCP/UDP esetén)

Előnyök: n n Olcsó Elhanyagolható mennyiségű plusz memóriát, illetve processzálást igényel Hagyományos csomagszűrés: STATIKUS A már befogadott csomagok azonosítására: § Állapot táblát, § TCP header-eket használ

Hátrányai: Nehézkes karbantartás (hozzáférési lista beállítása) n Nem figyel a hálózati és szállítási rétegek fölött n

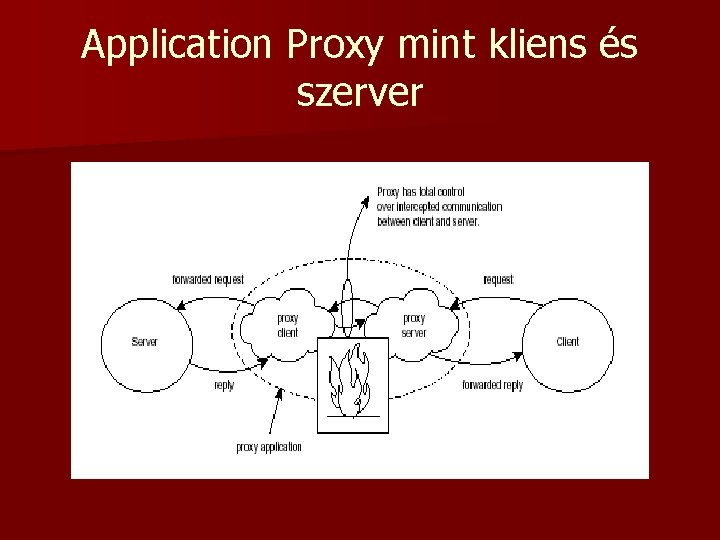

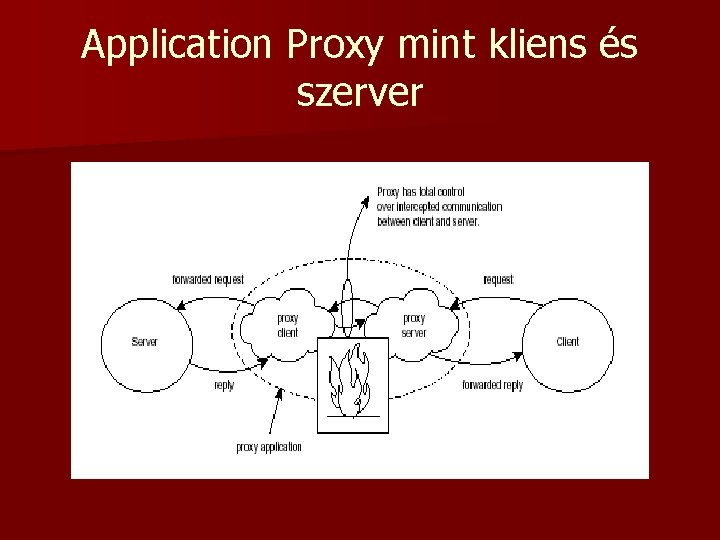

Application Proxy mint kliens és szerver

Jellemzőik: n n Tartalom szűrés Azonosítást biztosít Bistosít arról, hogy csak a sajátos forgalom megengedett (http exp) Caching-et biztosít

Hátrányai: n n n Nagy mennyiségű memóriát használnak Sokáig lefoglalják a CPU-t Minden alkalmazás, amely a tűzfalon keresztül fut, proxyt igényel Egyes alkalmazásokhoz nem lehet proxyt írni Nehézkes nyomonkövetni az applikációk útját, mert a proxy maszkolja az eredeti startot és célt.

Proxy szerverek n n A tűzfal leggyakoribb formája Fogadja és szelektíven blokkolja a csomagokat Elrejti a belső LAN címet az internet elől Minden belső hálózati cím egységes a külvilág számára

n Főbb jellemzői: § Firewalling és filterezés (1) § Kapcsolat megosztás (connection sharing) (2) § Caching (3)

Firewalling Az alkalmazási réteg (application layer) szintjén működik n Hátránya: n § Nehézkes installálás § fenntartás n Előnye: § Javítja a hálózat biztonságát és teljesítményét § A proxy és firewall együttesen is használható

Filterezés n A proxy filterezési képességei intelligensek: § A kimenő kérések URL-jét leellenőrízheti, megvizsgálva a HTTP GET és POST üzeneteket § Az adminisztrátor letilthat bizonyos doméneket § Filterezni tudja egy alkalmazás tartalmát az üzeneteken belül

Kapcsolat megosztás Scalable és költség hatékony megoldásokat biztosít osztott Internet hozzáférésekre n A kliensek nem kapnak direkt kapcsolatot, hanem ez egy vagy több proxy-n keresztül működik. n

Caching A proxy cache megoszlik az összes hozzá kapcsolódó gép között n Egy internetes kérelem esetén n § ha az illető oldal benne van a proxy cache-ében, onnan térítődik vissza. A kérés nem hagyja el a proxy-t. § Ha nincs benne, a proxy kliensként viselkedik, és továbbküldi a kérelmet

Állapotot megörző vizsgálat(stateful inspection) n Dinamikus csomagszűrés § Képes a kapcsolatokra vonatkozó informaciók megörzésére, az egyszerű csomagszűrés mellett § Azt, hogy egy csomagot elutasít, befogad, loggol, azt az eddig tapasztalatai szerint ítéli meg az illető hoszttal

A hálozati forgalmat az Application és Network layer-en figyeli, de blokkolást több layer-ből érkező információkra alapozza n Könnyen megvalosíthatók új szolgaltatások támogatása (átengedése) a biztonsági szabályzat módosításával n

Hátrányai: Mivel nem minden hálozati komunikációt vizsgál meg, ezért nem a legbiztonságosabb n A konfigurálás a packet filtering-hez hasonló nehézségű és nem eléggé tesztelt konfigurálás esetén kiskapuk maradhatnak n

Tűzfalak arhitectúrája és elmélete Mivel a tűzfalak az OSI model felső rétegeiben működnek, teljesen informáltak az applikációról, amelyről döntést kell hozniuk n Egy tűzfal megépítése többféleképpen is elképzelhető n § Egyes cégek saját tűzfalakat terveznek § Mások kész tűzfalakat vásárolnak, és azokat saját igényeik szerint konfigurálják, átformálják (customize)

Általában a tűzfalat a belső, megbízható hálozat és a külső, idegen hálózat közé helyezik n Egy ellenörző pontként viselkedik, és felügyeli az applikáció szinten a hálozati forgalmat n Működhetnek hálozati és szállítási réteg szintjén is, ebben az esetben az IP, TCP fejléceket vizsgálják n

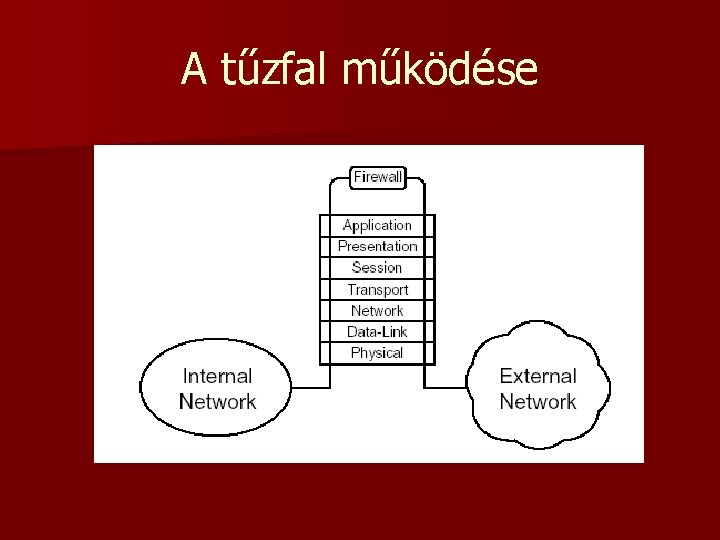

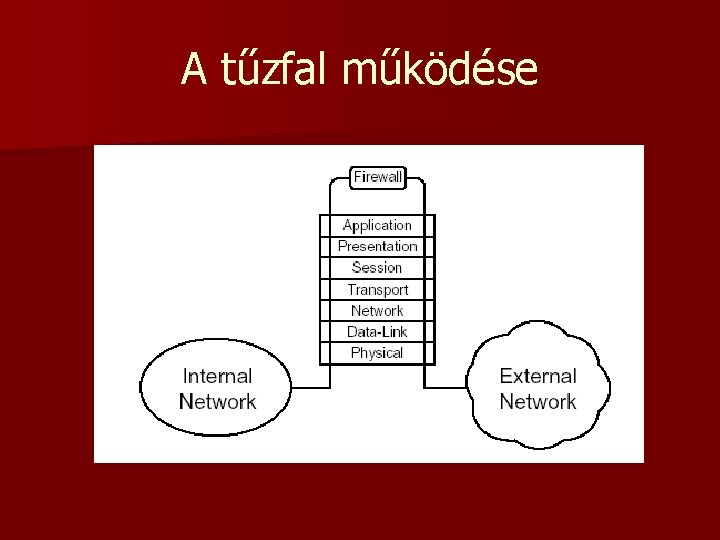

A tűzfal működése

XP-firewall Állapotot megörző tűzfal (stateful) n Működése: n § Nyomon követi az Internetről érkező kérelmeket, ha egy belső gép bizonyos időn belül nem kezdeményezett kapcsolatot a külső kérelmet küldő géppel, ezt visszautasítja § Külső gép csak akkor kapcsolódhat ftp-hez, ha létezik service definíció (port, protokoll, IP cím információk) § Minden portot zárva tart

n Nem használandó, ha: n proxy-t, n Más tűzfalat használunk