Trabalho Terico Sistemas Distribudos e Tolerncia a Falhas

Trabalho Teórico Sistemas Distribuídos e Tolerância a Falhas Using Web Security Scanners to Detect Vulnerabilities in Web Services Docente: Prof. Paula Prata Discentes: Marco Ferreira Rui Cunha

Introdução ao Tema � Estudo de “Web Scanners” de detecção de vulnerabilidade em serviços “web”. � Testar a vulnerabilidade do serviço do ponto de vista do atacante.

Dois tipos de abordagem � White Box Testing: Consiste na analise do código fonte das aplicações web. � Black Box Testing: Consiste na analise da execução da aplicação na procura de vulnerabilidades.

A Experiencia � Preparação: Escolher os “Web Scanners” e os serviços a explorar. � Execução: Usar os “Web Scanners” e identificar as potenciais vulnerabilidades. � Verificação: Executar o teste manual para confirmação das vulnerabilidades detectadas. � Conclusões: Tirar conclusões dos resultados obtidos.

Serviços Testados � Foram testados um conjunto de 300 serviços. › Várias tecnologias: . NET, Java e Delphi › Várias plataformas: Microsoft, Google e Xara. › Alguns Serviços implementam funcionalidades semelhantes. › Um numero pequeno de Serviços são usados em serviços reais.

Sesviços Descartados � Invalid/malformed WSDL � Unable to retrive WSDL � No methods found � Authentication required � Unhandled exception � Communication errors � Scanning problems � Testing duration

“Web Scanners” utilizados � HP Web. Inspect: Esta aplicação contém avaliações de tecnologia pioneiras, tais como, simultâneo rastreio e auditoria e pesquisa concorrente de aplicações. � IBM Rational App. Scan: Esta aplicação é a ideal para todo o tipo de utilizadores, mesmo os que não têm grandes conhecimentos de segurança. � Acunetix Web Vulnerability Scanner: Para além de aplicações web esta aplicação permite testar aplicações em geral.

Vulnerabilidades detectadas � SQL Injection: O atacante consegue ler e modificar a Base de Dados, e nalguns � XPath Injection: O atacante pode conseguir acesso a informação em documentos � Code Execution: O atacante pode explorar as vulnerabilidades para executar � Buffer Overflow: O atacante pode explorar esta vulnerabilidade e causar � Username/Password Disclosure: A resposta do servidor contém informação relacionada com o “username“ e “password”. � Server Path Disclosure: A resposta do servidor contém o caminho completo para a raiz do servidor. casos executar operações de Administrador ou Comandos de Sistema. XML. código malicioso no servidor. Do. S.

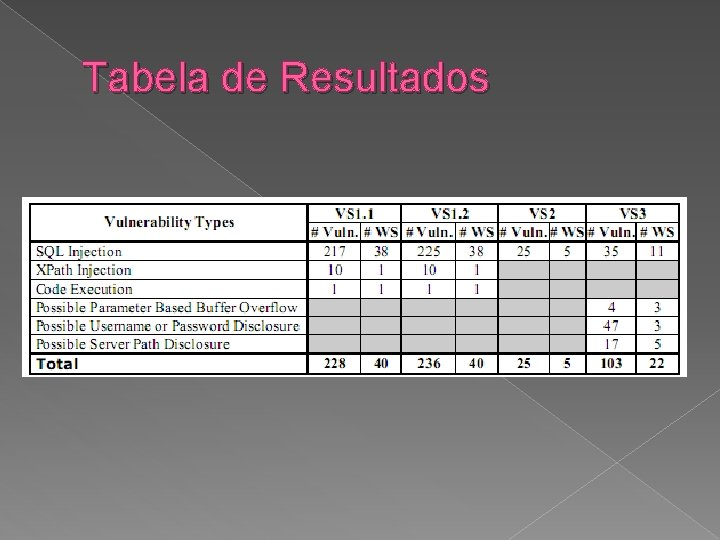

Tabela de Resultados

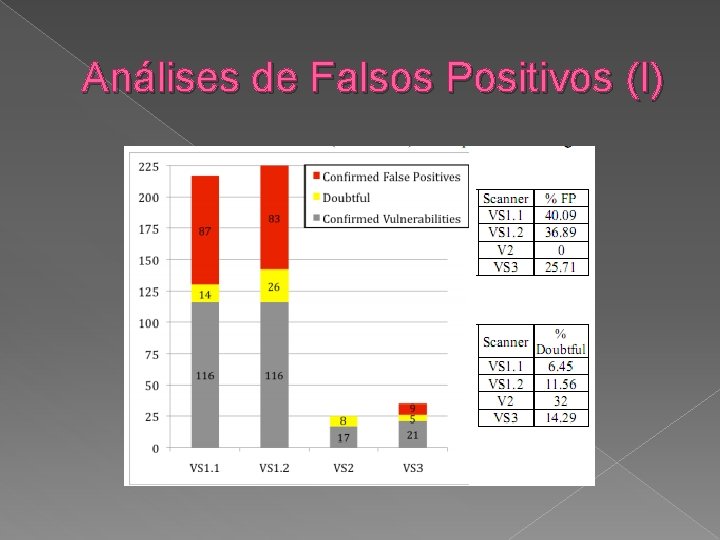

Análises de Falsos Positivos (I)

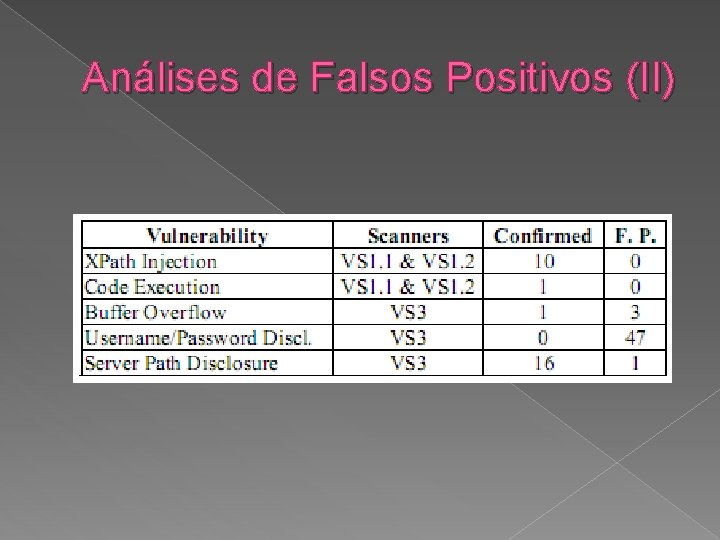

Análises de Falsos Positivos (II)

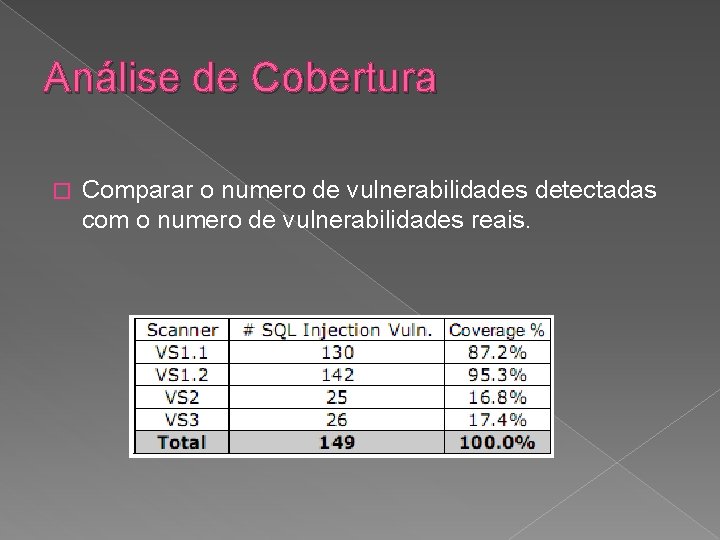

Análise de Cobertura � Comparar o numero de vulnerabilidades detectadas com o numero de vulnerabilidades reais.

Conclusões (I) � SQL Injection foi detectada por todos os “Web Scanners”. � VS 1. 1 e VS 1. 2 foram os únicos a detectar vulnerabilidades “XPath” e “Code Execution”. � VS 2 só detectou vulnerabilidades de “SQL Injection“ � VS 3 foi o único a detectar “Buffer Overflow”, “Username/Password Discloser “ e “Server Path Discloser”

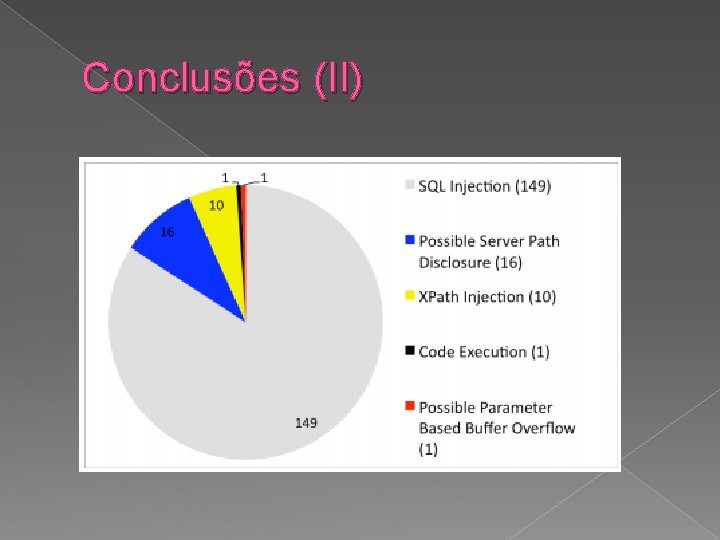

Conclusões (II)

- Slides: 14